Citrix PCOIP kullanıyor mu

VMware için NetScaler Gateway Etkin PCOIP Proxy desteği nasıl yapılandırılır

Özet:

Bu makalede, VMware için PCOIP Proxy desteğini etkinleştirmek için NetScaler Gateway’in nasıl yapılandırılacağını tartışacağız. Önkoşulları kapsayacağız, PCOIP profilleri ve oturum politikaları/profilleri oluşturacağız.

Önkoşul:

– NetScaler Sürüm: NetScaler 12.0 veya daha yeni. NAT için Build 51 veya daha yeni kullandığınızdan emin olun.

– Horizon HTTP (S) Güvenli Tüneli ve PCOIP Güvenli Ağ Geçidi, NetScaler’ın bağlantıları vekalet edeceği ufuk bağlantı sunucularında.

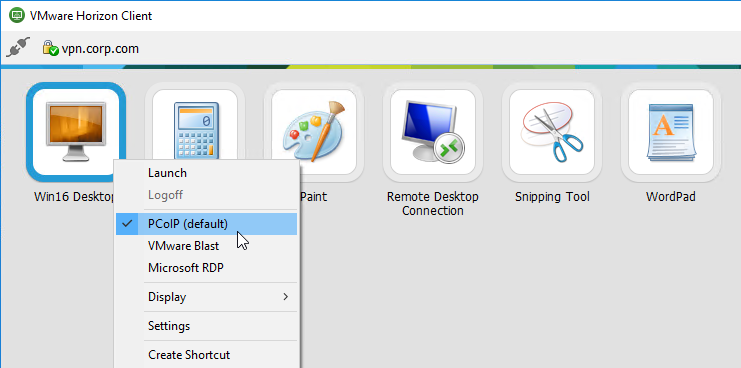

– PCOIP’yi varsayılan protokol olarak kullanacak şekilde masaüstü havuzlarını ve RDS çiftliklerini yapılandırın.

– TCP 4172, UDP 4172 ve TCP 443’ün Horizon istemcilerinden Citrix Gateway VIP’ye açık olduğundan emin olun.

– TCP 4172 ve UDP 4172’nin NetScaler Snip’ten tüm dahili ufuk ajanlarına açık olduğundan emin olun.

PCOIP Profili:

Bir PCOIP profili oluşturmak için:

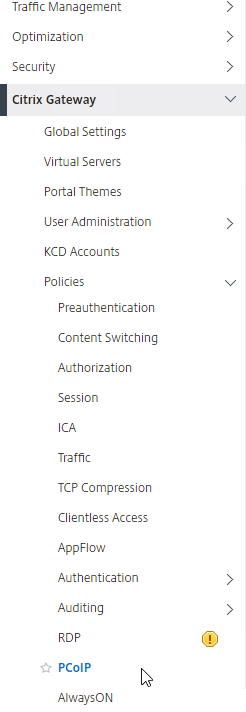

- “Citrix Gateway”> “Politikalar”> “PCOIP”.

- Sağda, “PCOIP Profilleri ve Bağlantılar” bölmesinde, bir VServer profili ve bir PCOIP profili oluşturun.

- VServer profili için bir ad girin ve Horizon Bağlantı Sunucusuna Tek Oturum Açma için Active Directory Etki Alanı Adını belirtin.

- PCOIP profili için bir ad girin ve dahili vmware horizon görünümü için dahili bağlantı URL’sini sağlayın bağlantı sunucuları.

Oturum Politikası/Profil:

PCOIP Proxy etkinken bir oturum politikası/profil oluşturmak veya düzenlemek için:

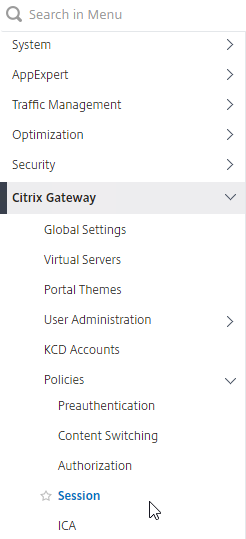

- “Citrix Gateway”> “Politikalar”> “Oturum”.

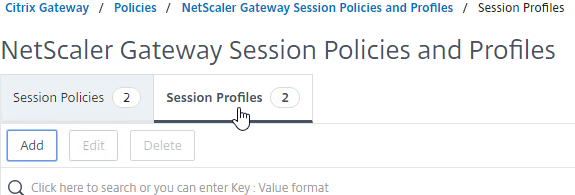

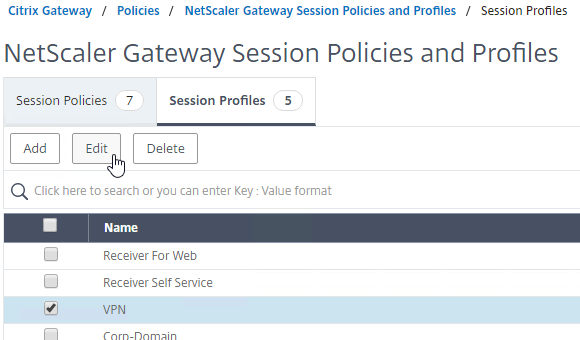

- Sağda, “Oturum Profilleri” sekmesini seçin.

- Bir NetScaler Gateway Oturum Profilini Oluşturun veya Düzenle.

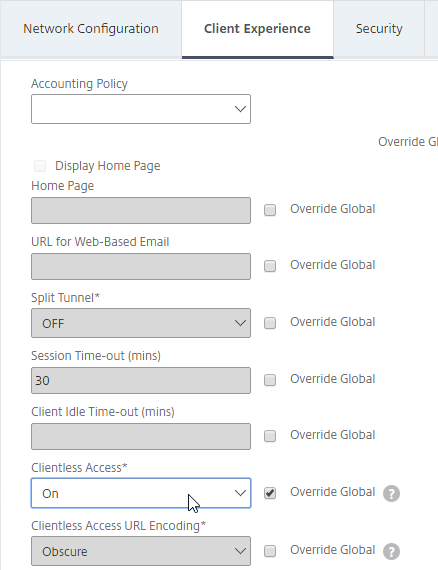

- “Müşterisiz Erişim” in “Müşteri Deneyimi” sekmesinde “Açık” olarak ayarlandığından emin olun.

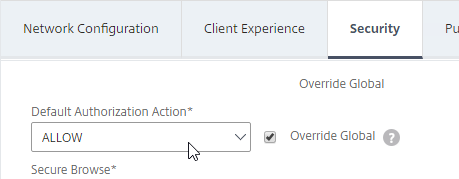

- “Güvenlik” sekmesinde “Varsayılan Yetkilendirme İşlemi” ni ayarlayın.

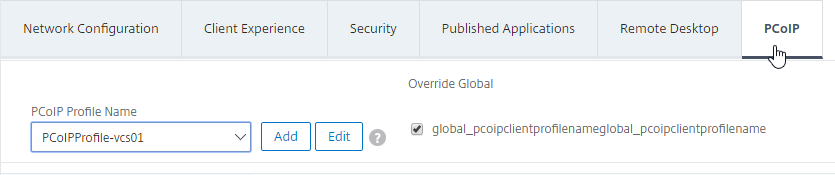

- “PCOIP” sekmesinde gerekli PCOIP profilini seçin.

- Oturum profilini oluşturmayı veya düzenlemeyi bitirmek için “Oluştur” veya “Tamam” ı tıklayın.

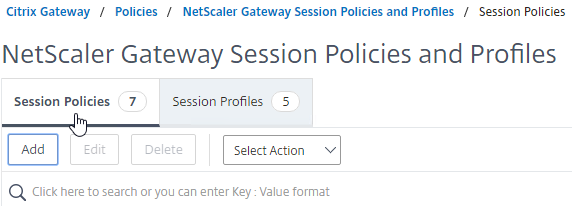

- Yeni bir oturum profili oluşturduysanız, ilgili bir oturum politikası oluşturun.

Sorular:

- S1: PCOIP Proxy desteği için NetScaler’ın gerekli sürümü nedir?

- A1: Netscaler 12.PCOIP proxy desteği için 0 veya daha yeni gereklidir.

- S2: Horizon bağlantı sunucularında ne devre dışı bırakılmalı?

- A2: Horizon HTTP (S) Güvenli Tünel ve PCOIP Güvenli Ağ Geçidi Horizon Bağlantı Sunucularında Devre Dışı Bırakılmalıdır.

- S3: Masaüstü Havuzları ve RDS Çiftlikleri için varsayılan protokol olarak ne ayarlanmalı?

- A3: PCOIP, masaüstü havuzları ve RDS çiftlikleri için varsayılan protokol olarak ayarlanmalıdır.

- S4: İletişim için hangi bağlantı noktalarının açık olması gerekir?

- A4: TCP 4172, UDP 4172 ve TCP 443’ün ufuk istemcilerinden Citrix Gateway VIP’e açık olması ve TCP 4172 ve UDP 4172’nin NetScaler Snip’ten tüm dahili ufuk ajanlarına açık olması gerekir.

- S5: PCOIP profili nasıl oluşturursunuz??

- A5: Bir PCOIP profili oluşturmak için “Citrix Gateway”> “Politikalar”> “PCOIP” adına gidin ve bir vServer profili ve bir PCOIP profili oluşturun.

- S6: PCOIP Proxy etkinleştirilmiş bir oturum politikası/profili nasıl oluşturursunuz??

- A6: PCOIP Proxy etkinleştirilmiş bir oturum politikası/profili oluşturmak için “Citrix Gateway”> “Politikalar”> “Oturum” a gidin ve seçilen gerekli PCOIP profili ile bir NetScaler Ağ Geçidi Oturum Profilini oluşturun veya düzenleyin.

Makalenin kişisel deneyimlerime göre yazıldığını ve tüm olası yapılandırmaları veya senaryoları kapsayamayabileceğini unutmayın.

VMware için NetScaler Gateway Etkin PCOIP Proxy desteği nasıl yapılandırılır

Oluşturulan PCOIP VServer profilini ve oturum politikasını bir Citrix Ağ Geçidi Sanal Sunucusuna bağlayın:

PCOIP Proxy – NetScaler Gateway 12 / Citrix Gateway 12.1

NetScaler Gateway 12.0 ve Citrix Gateway 12.1 ve daha yeni, VMware Horizon da dahil olmak üzere, birkaç Citrix olmayan VDI çözümü için uzaktan görüntüleme protokolü olan IP-Over-Over-IP (PCOIP) protokolünü destekliyor. PCOIP, Citrix HDX/ICA protokolüne ve Microsoft RDP protokolüne benzer. PCOIP UDP bağlantı noktası 4172 kullanır.

- VMware Blast şu anda desteklenmiyor

PCOIP Citrix Gateway aracılığıyla proxiged olduğunda, Citrix Gateway, Horizon Güvenlik Sunucusu veya VMware Unified Access Gateway gibi geleneksel PCOIP uzaktan erişim çözümlerinin yerini alabilir.

Önkoşul

- NetScaler sürümü – NetScaler 12.0 veya daha yeni.

- Nat için 51 ve daha yeni inşa et

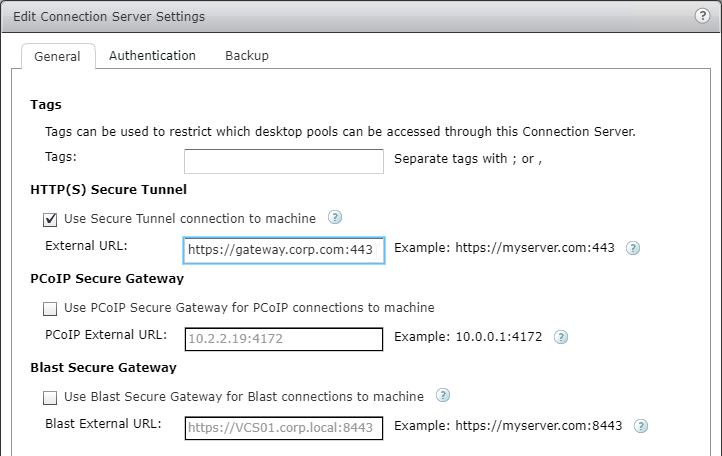

- Ufuktan emin olun HTTP (S) Güvenli Tünel Ve PCOIP Güvenli Ağ Geçidi NetScaler’ın bağlantıları vekalet edeceği ufuk bağlantı sunucularında etkinleştirilmez.

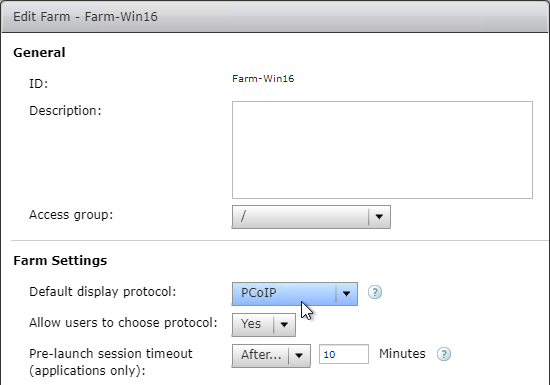

- Masaüstü Havuzlarını ve RDS Çiftliklerini Kullanacak Yapılandırın PCOIP Varsayılan protokol olarak.

- TCP 4172, UDP 4172 ve TCP 443 Horizon istemcilerinden Citrix Gateway VIP’ye açık.

- TCP 4172 ve UDP 4172 NetScaler Snip’ten tüm dahili ufuk ajanlarına açık.

PCOIP profilini oluşturmak için:

- NetScaler yönetim GUI’sinde, Citrix Gateway >Politikalar>PCOIP.

- Sağda, PCOIP profilleri ve bağlantıları bölme, bir vServer profili ve bir PCOIP profili oluşturacaksınız.

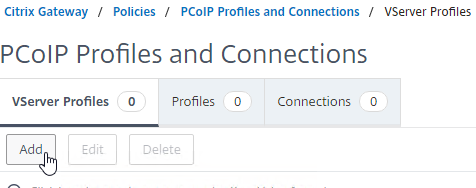

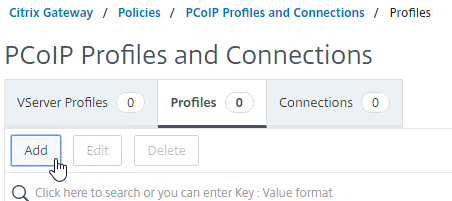

- Bir vserver profili oluşturmak için Vserver profilleri sekme, tıklayın Eklemek.

- VServer profili için bir ad girin. .

- Horizon bağlantı sunucusuna tek oturum açma için kullanılacak bir Active Directory etki alanı adı girin ve ardından tıklayın Yaratmak.

- Not: NetScaler Gateway Virtual Server başına yalnızca tek bir Active Directory Alanı desteklenir. Ayrıca, burada belirtilen alan adı, ufuk istemcisinde görüntülenir.

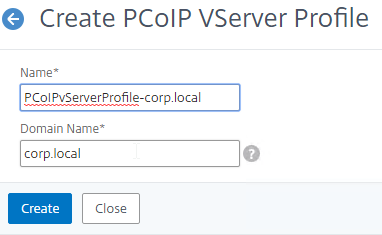

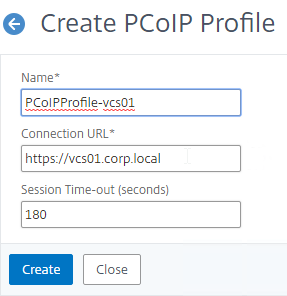

- Bir PCOIP profili oluşturmak için Profiller sekme, tıklayın Eklemek.

- PCOIP profili için bir ad girin. PCOIP profili, ufuk için dahili DNS adını belirtir, bu yüzden buna göre adlandırın.

- Dahili VMware Horizon Görünüm Bağlantı sunucuları için dahili bağlantı URL’sini girin ve ardından tıklayın Yaratmak. NetScaler Snip’in bu URL’ye bağlanabilmesi gerekiyor.

Oturum Politikası/Profil

PCOIP Proxy etkinleştirilen bir oturum politikası/profilini oluşturmak veya düzenlemek için:

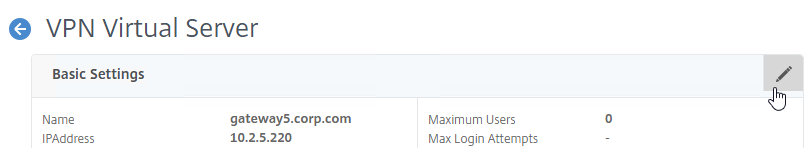

- Şu yöne rotayı ayarla Citrix Gateway >Politikalar>Oturum.

- Sağda, OturumProfiller sekme.

- Üzerinde NetScaler Ağ Geçidi Oturum Politikaları ve Profilleri Sayfa, NetScaler Gateway Oturum Profilini Oluşturun veya Düzenle.

- NetScaler Gateway Oturum Profili oluşturmak için tıklayın Eklemek, ve bir isim ver.

- Bir NetScaler Gateway Oturum Profilini düzenlemek için profili seçin ve tıklayın Düzenlemek.

- Üzerinde Müşteri Deneyimi sekme, emin olun Müşterisiz Erişim değer ayarlandı Açık.

- Üzerinde Güvenlik sekme, emin olun Varsayılan Yetkilendirme Eylemi değer ayarlandı İZİN VERMEK.

- Üzerinde PCOIP Sekme, gerekli PCOIP profilini seçin. Not: Bu sekmeden PCOIP profillerini de oluşturabilir veya düzenleyebilirsiniz.

- Tıklamak Yaratmak TAMAM Oturum profilini oluşturmayı veya düzenlemeyi bitirmek için.

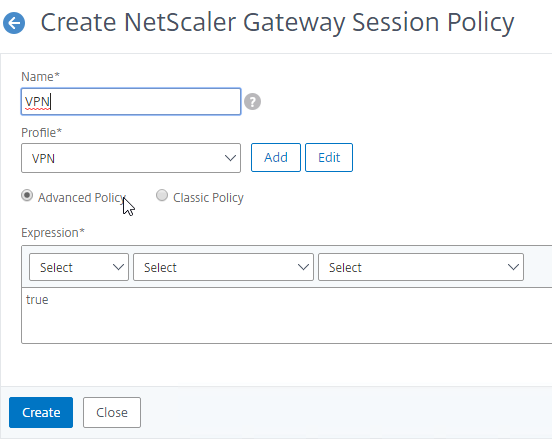

- Yeni bir oturum profili oluşturduysanız, ilgili bir oturum politikası da oluşturmalısınız.

- Şu yöne rotayı ayarla Konfigürasyon >Citrix Gateway >Politikalar >Oturum.

- Sağda, Oturum Politikaları sekme.

- Tıklamak Eklemek.

- Oturum politikası için bir isim verin ve gerekli oturum profili adını seçin Profil yıkılmak.

- İfade alanında, tip doğru (Varsayılan sözdizimi veya gelişmiş ilke) ve ardından tıklayın Yaratmak.

Gateway Virtual Server

Oluşturulan PCOIP VServer profilini ve oturum politikasını bir Citrix Ağ Geçidi Sanal Sunucusuna bağlayın:

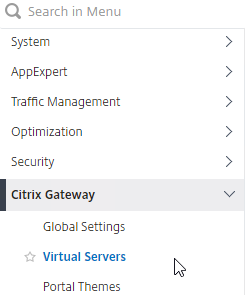

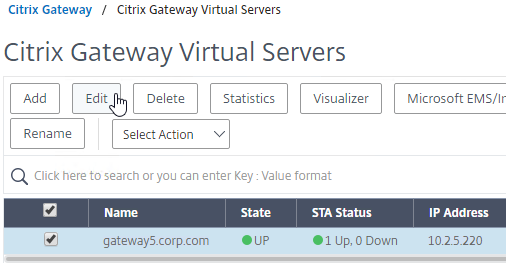

- Gidip gelmek Citrix Ağ Geçidi> Sanal Sunucular.

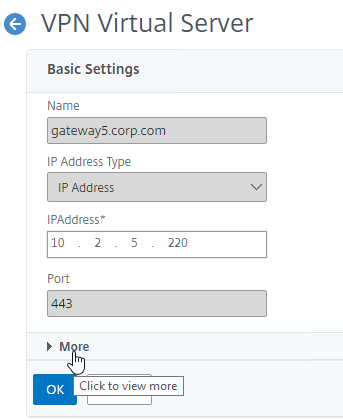

- Sağda da Eklemek yeni bir Citrix ağ geçidi sanal sunucusu veya Düzenlemek Mevcut bir Citrix ağ geçidi sanal sunucusu.

- Mevcut bir Citrix ağ geçidi sanal sunucusunu düzenliyorsanız, Temel Ayarlar Bölüm, kalem simgesini tıklayın.

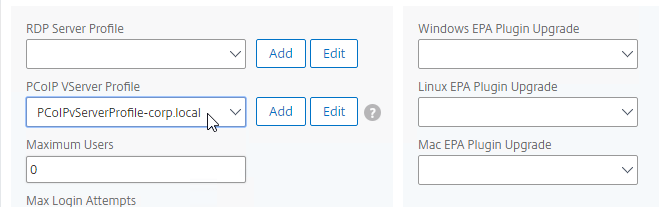

- Hem ekleme hem de düzenleme için Temel Ayarlar Bölüm, tıklayın Daha.

- Kullan PCOIP VServer Profili Gerekli PCOIP VServer profilini seçmek için açılır.

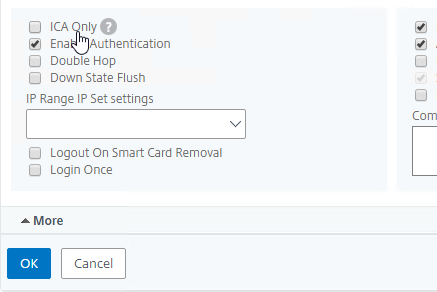

- Aşağı kaydırın ve ICA’nın yalnızca kontrolsüz olduğundan emin olun. Sonra tıklayın TAMAM kapatmak için Temel Ayarlar bölüm.

- Yeni bir Citrix Gateway Virtual Server oluşturuyorsanız, sertifika, ve bağlayın LDAP Kimlik Doğrulama İlkesi.

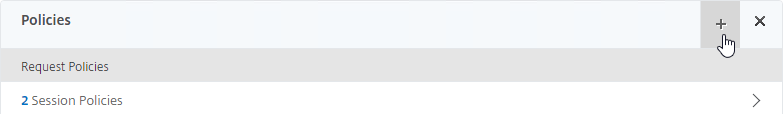

- Sonra aşağı kaydırın Politikalar Bölüm ve artı simgesini tıklayın.

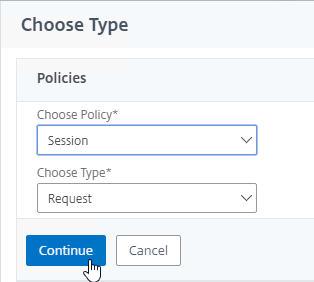

- Türü Seçin Sayfa varsayılan Oturum Ve Rica etmek. Tıklamak Devam etmek.

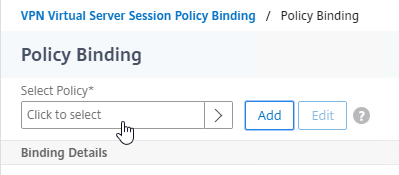

- İçinde Politika bağlama Bölüm, tıklayın .

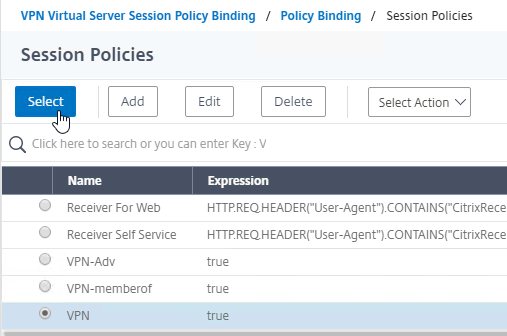

- PCOIP Profili yapılandırılmış gerekli oturum politikasının yanındaki radyo düğmesini tıklayın ve ardından maviyi tıklayın Pencerenin üst kısmındaki düğme.

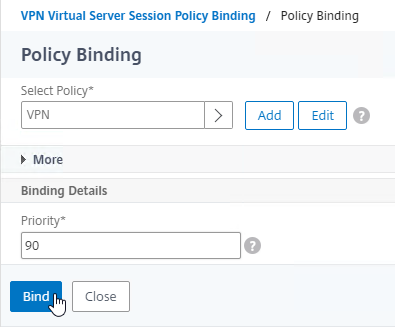

- Geri döndü Politika bağlama Sayfa, tıklayın Bağlanmak.

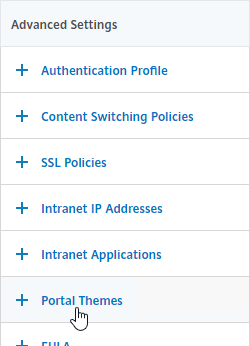

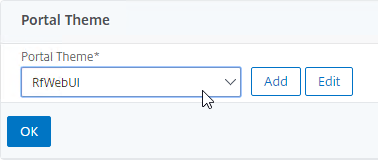

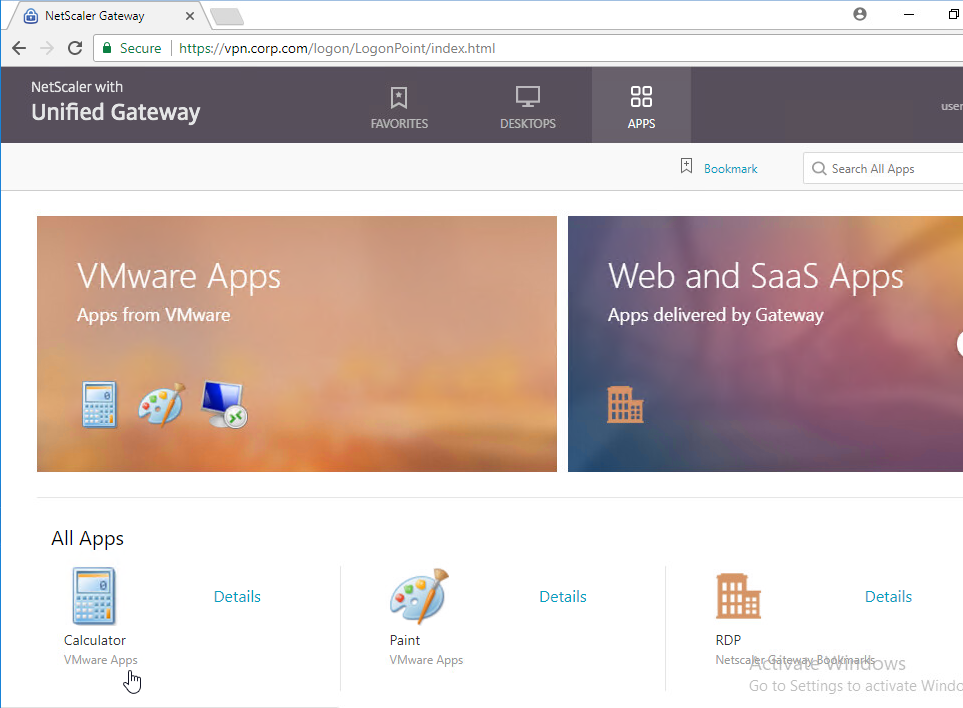

- VMware Horizon’a bağlanmak için bir web tarayıcısı kullanmak istiyorsanız, sağda, altında Gelişmiş Ayarlar, ekle Portal temaları bölüm. Citrix Gateway’e bağlanmak için yalnızca Horizon Client kullanıyorsanız, o zaman’Bu adımı gerçekleştirmeniz gerekiyor.

- Kullan Portal teması Seçmek için açılır Rfwebui, ve tıklayın TAMAM.

- Horizon yayınlanan simgeler RFWebui portalına eklenir.

- Kullan Portal teması Seçmek için açılır Rfwebui, ve tıklayın TAMAM.

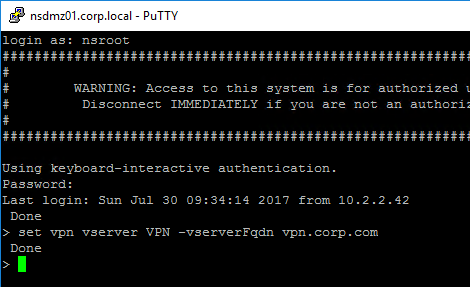

- Nat’a destek sağlamak için SSH’ye NetScaler’a CLI’ye erişmek için.

- Komutu çalıştır VPN VPN VServer MyVServerName -vserverfqdn Myfqdn. Bu, NetScaler’ın FQDN’yi Horizon istemcisine geri göndermesine neden olur, bu da DMZ özel IP adresi yerine genel IP’ye bağlanmasını sağlar. Ne yazık ki, bu ayar NetScaler GUI’de mevcut değil.

- Komutu çalıştır VPN VPN VServer MyVServerName -vserverfqdn Myfqdn. Bu, NetScaler’ın FQDN’yi Horizon istemcisine geri göndermesine neden olur, bu da DMZ özel IP adresi yerine genel IP’ye bağlanmasını sağlar. Ne yazık ki, bu ayar NetScaler GUI’de mevcut değil.

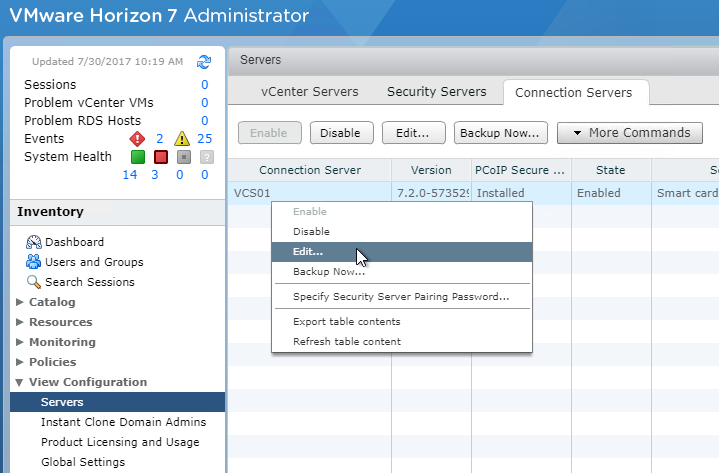

Ufuk yapılandırması

- Horizon yöneticisinde, Yapılandırmayı Görüntüle >Sunucular. Citrix Gateway’in bağlandığı Horizon bağlantı sunucusunu düzenleyin.

- Üzerinde Genel sekme, işaretini kaldır PCOIP Güvenli Ağ Geçidi.

- Citrix Gateway 12’de..

- Tıklamak TAMAM bittiğinde.

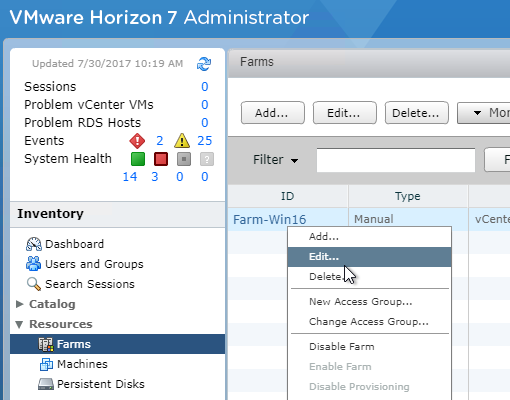

- -Den Kaynaklar >Çiftlikler, RDS Çiftliklerinizi Düzenle.

- Varsayılan görüntüleme protokolü ile PCOIP.

- Varsayılan görüntüleme protokolü ile PCOIP.

Birleşik Ağ Geçidi için İçerik Anahtarlama İfadesini Güncelleyin

Citrix ağ geçidiniz sanal sunucunuz birleşik bir ağ geçidinin arkasındaysa (içerik değiştirme sanal sunucusu), içerik değiştirme ifadesini PCOIP URL yollarını ekleyecek şekilde güncellemeniz gerekir.

- NetScaler GUI’de, Konfigürasyon>Trafik Yönetimi> İçerik Değiştirme> Politikalar.

- Sağda, Birleşik Ağ Geçidi İçeriği Anahtarlama İlkesi’ni seçin ve ardından tıklayın Düzenlemek.

- Aşağıdaki ifadeyi ekleyin İfade alan ve ardından tıklayın TAMAM.

|| HTTP.yeniden düzenlemek.url.yol.EQ ("/broker/xml") || HTTP.yeniden düzenlemek.url.yol.EQ ("/broker/kaynaklar") || HTTP.yeniden düzenlemek.url.yol.EQ ("/pcoip-client")Citrix Gateway PCOIP Proxy’yi kullanın

- Bağlanmak için, istemci cihazına yüklü Horizon View istemcisi olmalıdır. Kurulduktan sonra, Horizon View istemcisini kullanabilirsiniz’.

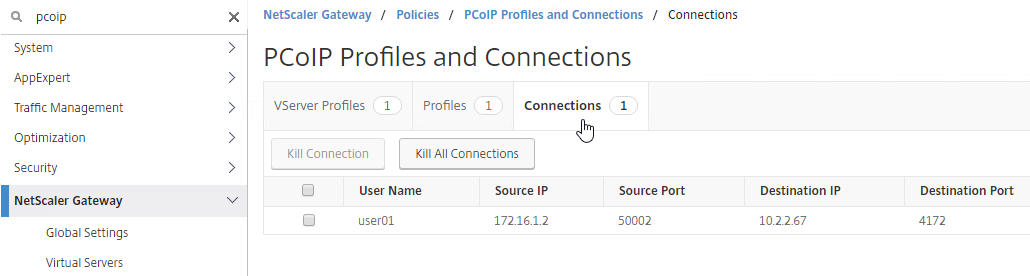

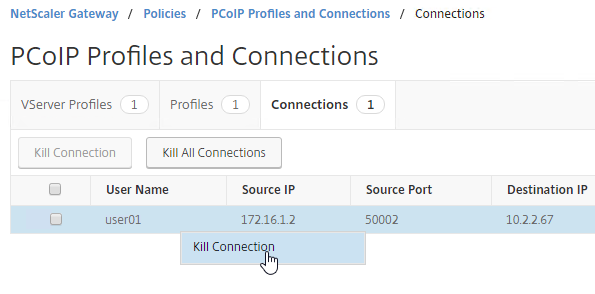

- NetScaler’da etkin PCOIP bağlantılarını görüntülemek için Citrix Gateway> Politikalar> PCOIP.

- Sağda, Bağlantılar sekme. Etkin oturumlar aşağıdaki verilerle görüntülenir: Kullanıcı Adı, Horizon Görünüm İstemci IP ve Horizon View Agent Hedef IP.

- Bir bağlantıyı sonlandırmak için bağlantıyı sağ tıklayın ve tıklayın Bağlantı Öldür. Veya tıklayın Tüm bağları öldür Tüm PCOIP bağlantılarını sonlandırmak için.

CLI komutları

İşte yukarıda gösterilen yapılandırma için CLI komutları.

SSL Certey WildcardCorpcom -Cert WildcardCorpcom ekleyin.PFX -Key WildcardCorpcom.PFX -Inform PFX -passcrypt "ABC" Kimlik Doğrulama Ekle LDAPACT AD01 -Serverip 10.2..11 -Serverport 636 -ldapbase "DC = Corp, DC = Local" -ldapbinddn [email protected] -ldapbinddnpassword abc -ucnrypted -icryptmethod encmthd_3 -ldaploginname Samaccountname -groupattrname memanof -subattributeename cn -sectype ssl Ekle Kimlik Doğrulama Ldappolicy ad01 ns_true corpin corpin corp -corpins -corpindom ad01 ekle Ile VCS01 -Conserverurl "https: // vcs01.tıpkı.Yerel "VPN Sessionaction Ekle VPN -DefaultAuthorizationAction İzin Al -ClientlessVPnMode -Pcoipprofilename VCS01 Ekle VPN SessionPolicy VPN TRUE VPN VPN VServer VPN SSL 10 ekle.3.3.13 443 -downstateflush devre dışı bırakıldı -ListenPolicy Yok -VserverFQDN VPN.tıpkı.com -pcoipvserverprofilename Corp Bind VPN vserver vpn -portaltheme rfwebui bağlama vpn vserver vpn -policy ad01 -priority 100 bağlama vpn vserver vpn -policy vpn vpn vpn -te urpe -urpe sls vpn -ter blpe sks vp -type -urpe -urper sls nörse -Terter 100 -urer -urer -urter sls nem AME Wildcardcorpcom

Yayınlanan 22 Aralık 2018 Yazar Carl Stalhood kategorileri Netscaler 12, Netscaler Gateway 12

19 Düşünce Üzerine “PCOIP Proxy – NetScaler Gateway 12 / Citrix Gateway 12.1”

Diskman Hsu diyor:

Merhaba Carl, aşağıdaki soruya devam ederek, NetScaler PCOIP Proxy ve Horizon CS arasında bir SSL şifreleme uyumsuzluğu (Digest Metodu) var olabileceğini bulduk. Paketleri ileri geri izleyerek, en son CS (2206/2209) SHA-512 gerektirirken, NetScaler yalnızca SHA-1 ve SHA-256’yı destekler, bu darboğazdan yararlanabilen herhangi bir çözüm var mı?? Teşekkürler!

Diskman Hsu diyor:

Merhaba Carl, Horizon uygulamalarımın neden başlatılmadığı hakkında hiçbir fikriniz yok (Horizon istemcisi, döndürme ve gri olarak kaldı) PCOIP konfigürasyonuyla eşlik eden Citrix ağ geçidini ziyaret ederken, yük dengesi ziyareti ziyaret ediyorsa, Horizon bağlantı sunucusu ile başarılı olursa, uygulamalar başlatılabilir. Lütfen nazikçe tavsiye etsin? Teşekkürler!

Citrix Tanrıçası diyor:

Bunu oldukça eski bir makale biliyorum. Horizon istemcisinde çalışmak için parola sıfırlama alıp alamayacağını merak ediyordum. Web’de çalışır ancak sadece müşteriden bağlanır.

Larry diyor:

Merhaba Carl, bilgilerin için teşekkürler. Müvekkilim PCOIP’yi başarıyla kullanarak VMware Horizon ile Citrix Ağ Geçidi yapılandırdı. Ancak iki kez kimlik doğrulaması yapmalıdırlar: birincisi, SSL VPN giriş ve ikincisi, VMware çalışma alanına giriş yapın. Kimlik doğrulanmış kullanıcılar aynı reklamdan. Yani tek imza atanabilir miyiz? Mümkünse, lütfen bunu nerede yapılandıracağınıza yardım edin.

Naz diyor:

Bu makaleyi kullanarak yapılandırıyorum, ancak VDI tarafından açıldığımda kimlik doğrulamasından sonra PCOIP kullanarak tüm ekranı, Citrix ağ geçidi olmadan siyah gider, böylece Citrix Configuration ile ilgili bir sorun olabilir.

Tarun diyor:

Merhaba Carl, uygulama lansmanının trafik akışını anlamak istedim.,e uygulama numaralandırmasından sonra. Lütfen bilgileri paylaşır mısınız?

CP diyor:

Harika gönderi, Linux ince istemci o/s ile ilgili herhangi bir sorun gördünüz mü? Windows cihazları iyi çalışıyor ama Linux başarısız oluyor !

Dennis Lee diyor:

Merhaba Carl, Citrix Netscaler PCOIP Proxy aracılığıyla istemci sürücü yeniden yönlendirmeyi destekledi mi?

Thomas diyor:

?

Carl Stalhood diyor:

BEN’D İndirilmiyorsa şaşıracak’t yol haritasında, ancak ne zaman hakkında hiçbir fikrim yok. Belki yerel Citrix Satış Ekibiniz biraz rehberlik sağlayabilir.

Xiaoping Chen diyor:

NetScaler’ın bir Vserver, ISN ile 2 bağlantı sunucusunu yükleyemediğini buldum’t o?

Josh H

Merhaba Carl! Yani ben’m Sandbox SDX sanal örnek kullanarak başka bir koşuşturma vermek 12.0 51.24. BEN’VE, hem NS’de hem de bir Test Horizon 7 sunucusunda bazı masaüstü ve RDS havuzları ile adımları izledi. BEN’. �� Üst-üst “Birleşik Ağ Geçidi” logo (tuhaf, b/c i’herhangi bir CSW kullanmamak) ve altında “Lütfen aşağıdakileri seçin:” Altında biraz boş boşlukla. BEN’Ne olduğundan emin değilim’m eksik! Burada’benim yapılandırma:

#PCOIP VServer profilini ve istemci profilini oluşturma

VPN PCOIPVSERVERPROFILE GW_PCOIP_PROF_VSRVPROFILE -LogIndomain Alanı Ekle.tld

VPN PCOIPPROFILE EKLE VPN_CLIENT_PROF_PCOIP_TEST -CONSERVERURL “https: // horizon7v1tst.ihtisas.tld” -SessionDletimeOut 121 #Oturum profilini ve politikasını oluşturma

VPN Sessionaction ekle GW_SESSESS_PROF_PCOIPTESTING -DefaultAuthorizAction Al -pcoipprofilename vpn_client_prof_pcoip_test

VPN SessionPolicy ekle GW_SESSESS_POL_PCOIPTESTING NS_TRUE GW_SESSESS_PROF_PCOIPTESTING #NSG Sanal Sunucusunu Yaratma (sadece GW, CSW/UG dahil)

VPN VPN VSERVER GW_VSRV_PCOIPPROXYTESTING SSL X.X.X.X 443 -downstateflush devre dışı bırakıldı -ListenPolicy Yok -PcoipvserverProfilename GW_PCOIP_PROF_VSRVPROFILE

SET SSL VSERVER GW_VSRV_PCOIPPROXYTESTING -SERSA Devre Dışı Bırakılmış -SSL3 Devre Dışı -tls1 Devre Dışı -tls11 Devre Dışı Bırakılmış -HSTS etkinleştirilmiş #binding şeyler NSG’ye (Brevity için varsayılan önbellek politikaları hariç)

Bind vpn vserver gw_vsrv_pcoipproxytesting -policy authe_pol_mgmtguiauth -priority 100

Bind vpn vserver gw_vsrv_pcoipproxytesting -policy gw_session_pol_pcoiptesting -priority 100

SSL VServer GW_VSRV_PCOIPPROXYTESTING -CERTKEYNAME “Digicert Wildcard (2017)” ? BEN’m çarp. :/ İçgörü her zaman olduğu gibi takdir edilmektedir!Carl Stalhood diyor:

Giymek’t SSL parametrelerinde HST’leri etkinleştirin. Bunun yerine yeniden yazma politikasını kullanın.

Josh H diyor:

* kötü Alman aksanı* veeeeery ilginç! HSTS ayarı kesinlikle onunla kriko yapıyor – sadece kendi testlerimde onayladım. Garip. Bu konuda iyi arama! Devre dışı bıraktığımda ve yeniden dengelendiğim anda, otomatik olarak portala giriyordum ve bir şeyler görüyordum. İşte bununla ilgili birkaç takip sorusu, şimdi’VE bu şeye başarılı bir şekilde girmeyi başardı:

1. BEN’ “Müşterisiz Erişim” ve her iki kaynak kümesini de görün. Eğer yapmazsam’T, ve müşteri seçimlerini devre dışı bırakıyorum, beni Horizon View kaynaklarından hiçbirini göstermeden doğrudan şeylerin sadece mağaza tarafına kaydediyor. Beklenen mi, yoksa bir şey mi çıkardım? 2. BEN’Bunun için bir UG kullanırken fark ettim, ben’T Müşteri Seçimleri Sorunu Var; Ancak, VMware simgelerinin hiçbiri gösterilmez. Onlar için kutular var, ama onlar’Yeniden Boşaltın Neden Açıklamalarla Kareler. Gayet iyi fırlatıyorlar – sadece yapamıyorum’ Neden gerçek ikon önizlemeleri olduğunu anlayın Don’T Ekran. Rock yıldızı olduğun için tekrar teşekkürler! ��Carl Stalhood diyor:

Horizon PCOIP simgelerinin görüntülenmesi için istemci olmayan erişim portalı gereklidir. Vitrin portalı ufka bağlanmaz ve bu nedenle’t ufuk simgeleri göster.

Josh H diyor:

Anladığım kadarıyla, ama sanırım soru, doğrudan müşterisiz erişim portalına gitmek için varsayılan logon sonrası davranışları tanımlayıp tanımlayamayacağınızdır. Müşteri seçeneklerini devre dışı bırakmak sizi alıcıya/vitrin portalına gönderir, yani diğer VMware/Web/SaaS kaynaklarından hiçbirini görmezsiniz. Buna ilk cevabım standart bir NSG’den bir UG’ye geçmekti, ancak’s VMware Icon Pictures Don fark ettiğimde’T Göster – Sadece Beyaz Kareler.

Carl Stalhood diyor:

ICA Proxy’nin kapalı olarak ayarlandığından emin olun ve istemci.

Josh H diyor:

BEN’Bunun şimdi bir özellik olduğundan ve senden gerçekten memnunum’Ve burada kapladı. BEN’Yapılandırmamı henüz test edemedim çünkü (umarım) bazı eksik yapılandırmaların bağlantısı broker tarafında. BEN’Yine de buna bu hafta derinlemesine bakacağım. BEN’Tüm sorunlar verildiğinde bu işi görmek için heyecanlı’IDM ürününün dışından çıkmıştı. Horizon Görünüm Kaynaklarını Bir Şey Yoldan Sunmak IDM, Horizon View’u uyguladığımızdan beri neredeyse bir arzumuz olmuştur. yüksek sesle gülmek

VMware için NetScaler Gateway Etkin PCOIP Proxy desteği nasıl yapılandırılır

Bu makalede, NetScaler Gateway 12 aracılığıyla VMware istemcileri için proxy hizmetlerinin nasıl sağlanacağı açıklanmaktadır.0.

Arka plan

NetScaler Gateway 12 aracılığıyla VMware istemcileri için proxy hizmetleri sağlayın.0, PC-Over-IP (PCOIP) adlı yeni bir özelliktir. Bu yeni özellik, zor ağ koşullarında kullanıcıların üretken kalmasını sağlamak için gecikmeyi veya azaltılmış bant genişliğini telafi edebilir. NetScaler, VDI VMware View Çözümünün PCOIP protokolünü destekler.

Talimatlar

VMware Horizon görünümü için PCOIP Proxy’yi destekleyecek NetScaler Gateway’i yapılandırmak için:

1. NetScaler GUI’den, Konfigürasyon > NetScaler Gateway > Politikalar > PCOIP.

2. Üzerinde Sayfa, bir vServer profili ve bir PCOIP profili oluşturun.

. Bir vserver profili oluşturmak için Vserver profilleri sekme, tıklayın Eklemek ve sağlamak İsim Ve Alan adı, Ve sonra tıklayın Yaratmak.

Bir PCOIP profili oluşturmak için Profiller sekme, tıklayın Eklemek, PCOIP profili için bir ad sağlayın ve VMware Horizon Görünüm Bağlantı Sunucusu için Bağlantı URL’sini sağlayın.4. Şu yöne rotayı ayarla Konfigürasyon > NetScaler Gateway > Politikalar > Oturum.

5. Üzerinde NetScaler Ağ Geçidi Oturum Politikaları ve Profilleri Sayfa, NetScaler Gateway Oturum Profili Oluştur.

6. NetScaler Gateway Oturum Profili oluşturmak için seçin Oturum Profilleri sekme, tıklayın Eklemek, Yaratmak.

7. Üzerinde Müşteri Deneyimi sekme, emin olun Müşterisiz Erişim değer ayarlandı .

8. Üzerinde Güvenlik sekme, emin olun Varsayılan Yetkilendirme Eylemi değer ayarlandı İZİN VERMEK.

9. Üzerinde PCOIP Sekme, gerekli PCOIP profilini seçin ve ardından tıklayın Yaratmak.

10. Şu yöne rotayı ayarla Konfigürasyon > NetScaler Gateway > Politikalar > Oturum.

11. Seçme Oturum Profilleri sekme, tıklayın Eklemek, Oluşturmak için bir isim sağlayın , Açılır menüden gerekli profil adını seçin İfade alan tipi NS_TRUE, Ve sonra tıklayın Yaratmak.

12. Son olarak, oluşturulan PCOIP profilini ve oturum politikasını bir VPN VServer’a bağlayın.

A. Konfigürasyon > NetScaler Gateway > Sanal sunucular > VPN VServer’ı seçin> Düzenlemek.B. Politikalar > Artı sembol (+)> Politika Seçin ( Oturum)> Türü Seçin ( Rica etmek)> Devam etmek.

C. Politika bağları > Artı sembol (+)> Politika Seçin (> simge)> Yeni oluşturulan politikanızı seçin.

D. Politikayı bağlayın.

e. Tıklamak Tamamlamak > Yapılandırma Kaydet (disket simgesi).