Crowdtrike Göz atma geçmişini izliyor mu?

Crowdtrike Göz atma geçmişini izliyor mu?

Tüm ağ trafiğini şüpheli etkinlik belirtileri için inceleyin.

Crowdstrike: Sık sorulan sorular

Crowdstrike, bilgisayar virüsleri, kötü amaçlı yazılımlar ve diğer güvenlik tehditleri de dahil olmak üzere çeşitli çevrimiçi saldırıları önlemek için tasarlanmış esnek bir platformdur. Çevrimiçi kullanıcıların karşılaştığı giderek artan çeşitli tehditlere karşı koymak için CrowdStrike, kötü amaçlı yazılımlar tarafından kullanılan karmaşık faaliyet modellerinin izlenmesi de dahil olmak üzere kötü niyetli etkinlikleri tespit eden ve engelleyen bir dizi strateji kullanır.

Gizliliğimin ihlal edildiğinden endişeliyim. Crowdstrike izleme hangi bilgilerdir ve tüm dosyalarıma bakıyor mu??

CrowdStrike da dahil olmak üzere sisteminizi korumak için kullanılan veri güvenliği araçları, dosyalarınızı açmak ve okumak veya sisteminize özel bir tehdit oluşturmadıkça çevrimiçi etkinliğinizin ayrıntılarını izlemek ve raporlamak için tasarlanmamıştır. Sertifikalı masaüstünün tek amacı, internet kullanımınızı veya dosyalarınızın ve verilerinizin içeriğini polis yapmak değil, bilgisayarınızı korumaktır.

Crowdstrike bir “anti-virüs” programı?

Evet, diğer şeylerin yanı sıra. Crowdstrike’ın kötü niyetli etkinliği engellemek için kullandığı stratejilerden biri bulut tabanlı, “yeni nesil” antivirüs tespiti.

Sistemimi virüsler için sürekli olarak kontrol etmeyeceğim sistemimi yavaşlatmayacak?

Crowdstrike, geçmiş nesil anti-virüs ve tehdit algılama programlarından çok daha sofistike ve güçlü olsa da, hafif olacak ve bilgisayarınızın normal kullanımına müdahale etmeyecek şekilde tasarlanmıştır. Crowdstrike, tüm sabit diskleri virüsler için taramak yerine, olası kötü amaçlı yazılımları tanımlamak için şüpheli program aktivitesinin kalıplarını daha verimli bir şekilde tespit eder.

Bu makale hakkında

Son güncelleme:

10 Aralık 2018 Pazartesi – 12:47

Crowdtrike Göz atma geçmişini izliyor mu?

Crowdstrike Falcon®, son nokta aktivite verilerini buluta gerçek zamanlı olarak akarsular. Bu, bazı uç noktalar, arama yapılırken, bazı uç noktalar kapatılmış veya çevrimdışı olsa bile, verileri yöneticilerin herhangi bir zamanda araması için kullanılabilir hale getirir. Crowdstrike tehdit grafiğinin hızı, hem gerçek zamanlı hem de tarihsel olaylar için ortamınızda beş saniyelik görünürlük sağlar.

Crowdstrike Falcon® Infellate uygulamasıyla basit bir makine araması nasıl yapılır

Bize katıldığınız için teşekkürler. Bugün size Crowdstrike Falcon® kullanıcı arayüzündeki tarihi bir perspektiften nasıl kolayca arama yapabileceğinizi göstereceğiz. Sol tarafta görebileceğiniz gibi, araştırma sekmemi seçtim. Buradan, tek bir uç noktaya dokunmadan buluttaki tüm veri kümem boyunca bir bilgisayar, kaynak IP, karma, kullanıcı arayabilirim.

Bir bilgisayar seçeceğim ve ağımda var olduğunu bildiğim bir bilgisayar adı ekleyeceğim. Bulutta 30 güne kadar arama yapabilirim ama yedi gün seçeceğim. Göndermeyi vurdum ve yaptığımda sadece bulutta arama yapıyoruz. Bu uç noktaya ulaşamıyoruz ve onunla hiçbir şekilde gerçek zamanlı olarak etkileşim kurmuyoruz.

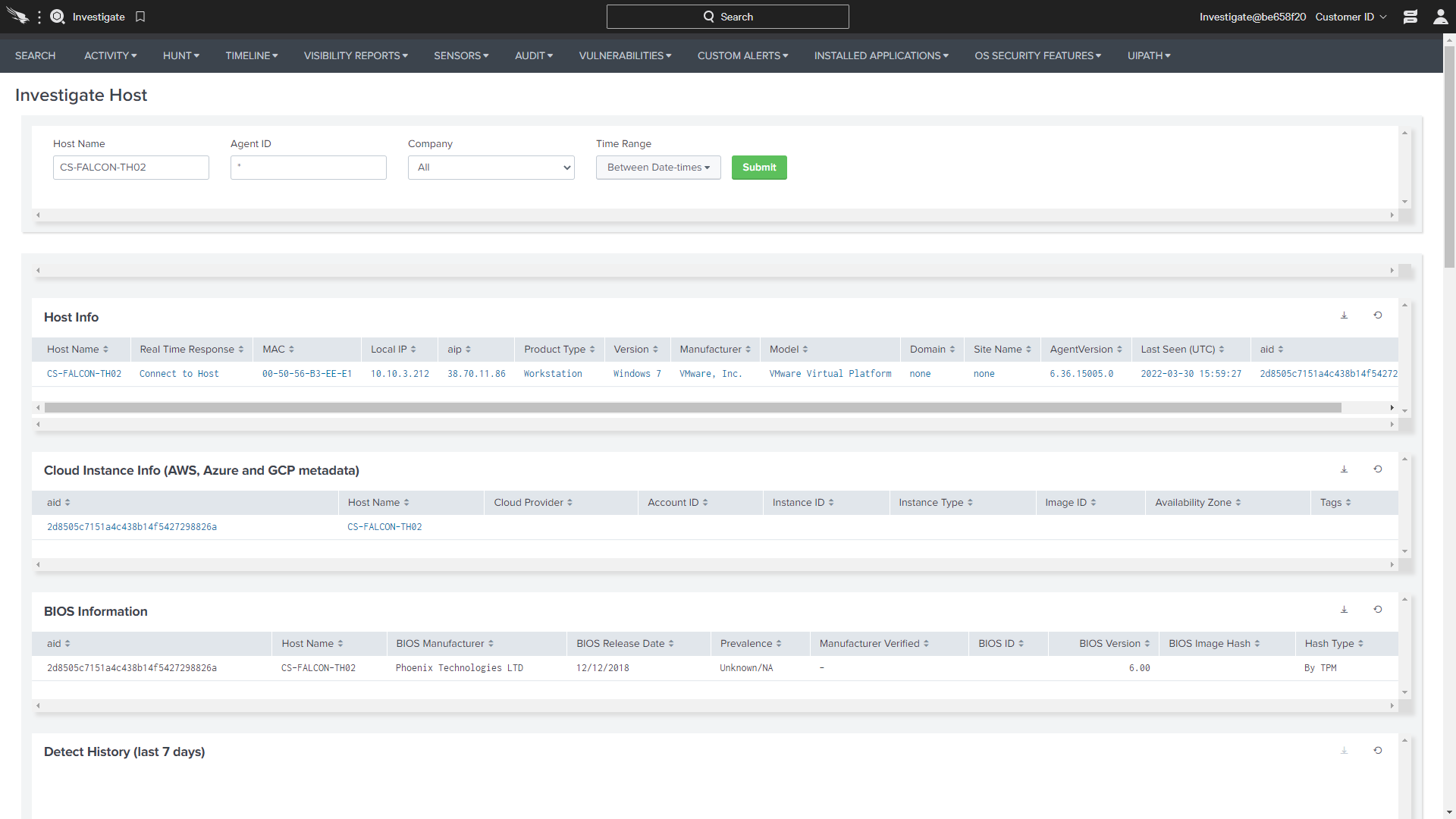

Falcon sensörünün güzelliği, tüm veriler bir etkinlik perspektifinden uç noktada kaydedilir ve saklanmak ve toplanmak için bulutumuza gönderilir. İşte burada makinenin bu tarihte ağımda en son olduğunu görebiliyordum – bu son kez yeniden başlatıldı – yüklü Crowdstrike sensör versiyonu, IP bilgileri ve temel donanım.

Son yedi gün boyunca bir dakika önce tüm harici ağ bağlantılarını da görebiliyordum. Toplam olay sayısı, yerel ve harici IPS, son yedi gün içinde oturum açmış benzersiz kullanıcılar ve bazı ek özet veriler. Burada son yedi gündür o makinedeki her işlem yürütmesini görebiliriz.

Gördüğünüz gibi, bir seferde sadece 10 sonuç gösteriyoruz, ancak geçecek ek sayfalar var. Seçersem bu arayüzde doğrudan filtreleyebilirim. Bu yüzden belirli komut satırlarını hariç tutabilirim, yalnızca belirli kullanıcıları, dosya adlarını ekleyebilir veya belirli dosyaları aynı özet ekrandan hariç tutabilirim. Daha fazla kaydırırsak, o makinede tüm yönetici aracı kullanımını görüyoruz. Bu, Windows Sistem Klasöründen yürütülebilen tipik komutları veya tipik bir makinede genellikle fark edilmeyebilecek diğer gizli komutları içerir.

Burada, her bir DNS isteğini bir işlem başına perspektiften görüyoruz. Bu, bir DNS arayışını yürüten her işlemin burada bulunabileceği anlamına gelir. Bir olayda arama yaparken bu da harika bir bilgi. Bunlar gerçek zamanlı ve tarihi olarak aktif olan ağ bağlantılarıdır. Böylece her MD5 karma, komut satırını ve ilişkili kullanıcıyı onunla görebiliyorum.

Burada ağ dinleme bağlantı noktalarını görüyoruz. Bunların hepsi son yedi günde dinleyen bağlantı noktaları. Burada görebileceğiniz gibi, dosya adını, MD5 karma ve bu ağ dinleme işlemini bu uç noktada başlatan komut satırını görüyoruz. İşte bu uç noktada yazılmış herhangi bir fermuarlı dosyası veya RAR dosyaları ve o makinede yürütülen komut dosyaları.

Aşağıda, yürütülebilir ek faaliyetler görüyoruz. Ve son olarak, o makinede oluşturulan planlanmış görevler. Bütün bunlar özet veriler olarak kabul edilir çünkü makineyi arıyoruz, çok özel bir şey değil. Buradan, bu bağlantılı faaliyetlerden herhangi birini seçerek kolayca dönebiliriz. Örneğin, bu komut satırını seçeceğim. Bunu incelersem, yeni bir pencere açar ve Olaylar sekmesine daha da dalırız, bu da bize bu çok özel komut satırında ham veriler verir.

Burada, bu olay hakkında daha derin veya daha fazla ham bilgi görebiliriz. Ve MD5 karma veya yürütülen bir komut satırı gibi ilginç bir şey görürsem, karmaşık sorgular veya aramalar yüklemek zorunda kalmadan daha fazla dönebilirim. Söyleyebilirim, bana sorumlu olan süreci göster

- Madde 1

- Madde 2

- Madde 3

- Öğe A

- MİTE B

- Öğe C

- Numaralı madde 1

- Numaralı madde 2

- Numaralı Madde 3

Crowdtrike Göz atma geçmişini izliyor mu?

Tüm ağ trafiğini şüpheli etkinlik belirtileri için inceleyin.

Crowdstrike: Sık sorulan sorular

Crowdstrike, bilgisayar virüsleri, kötü amaçlı yazılımlar ve diğer güvenlik tehditleri de dahil olmak üzere çeşitli çevrimiçi saldırıları önlemek için tasarlanmış esnek bir platformdur. Çevrimiçi kullanıcıların karşılaştığı giderek artan çeşitli tehditlere karşı koymak için CrowdStrike, kötü amaçlı yazılımlar tarafından kullanılan karmaşık faaliyet modellerinin izlenmesi de dahil olmak üzere kötü niyetli etkinlikleri tespit eden ve engelleyen bir dizi strateji kullanır.

BEN’Gizliliğimin ihlal edildiğinden endişe duyuyorum. Crowdstrike izleme hangi bilgilerdir ve tüm dosyalarıma bakıyor mu??

CrowdStrike da dahil olmak üzere sisteminizi korumak için kullanılan veri güvenliği araçları, dosyalarınızı açmak ve okumak veya sisteminize özel bir tehdit oluşturmadıkça çevrimiçi etkinliğinizin ayrıntılarını izlemek ve raporlamak için tasarlanmamıştır. Sertifikalı Masaüstü’Sadece hedef, bilgisayarınızı korumaktır, internet kullanımınızı veya dosyalarınızın ve verilerinizin içeriğini polis yapmak değil.

Crowdtrike “anti-virüs” program?

Evet, diğer şeylerin yanı sıra. Crowdstrike’ın kötü niyetli etkinlikleri engellemek için kullandığı stratejilerden biri bulut tabanlı, “gelecek nesil” antivirüs tespiti.

Kazanmak’t Virüsler için sistemimi sürekli olarak kontrol etmek sistemimi yavaşlatır?

Crowdstrike, geçmiş nesil anti-virüs ve tehdit algılama programlarından çok daha sofistike ve güçlü olsa da, hafif olacak ve bilgisayarınızın normal kullanımına müdahale etmeyecek şekilde tasarlanmıştır. Crowdstrike, tüm sabit diskleri virüsler için taramak yerine, olası kötü amaçlı yazılımları tanımlamak için şüpheli program aktivitesinin kalıplarını daha verimli bir şekilde tespit eder.

Bu makale hakkında

Son güncelleme:

10 Aralık 2018 Pazartesi – 12:47

Crowdtrike Göz atma geçmişini izliyor mu?

Crowdstrike Falcon®, son nokta aktivite verilerini buluta gerçek zamanlı olarak akarsular. Bu, bazı uç noktalar, arama yapılırken, bazı uç noktalar kapatılmış veya çevrimdışı olsa bile, verileri yöneticilerin herhangi bir zamanda araması için kullanılabilir hale getirir. Crowdstrike tehdit grafiğinin hızı, hem gerçek zamanlı hem de tarihi olaylar için ortamınızda beş saniyelik görünürlük sağlar.

Crowdstrike Falcon® Infellate uygulamasıyla basit bir makine araması nasıl yapılır

Bize katıldığınız için teşekkürler. Bugün biz’Crowdstrike Falcon® kullanıcı arayüzünde tarihi bir perspektiften nasıl kolayca arama yapabileceğinizi gösterecek. Sol tarafta görebileceğiniz gibi, araştırma sekmemi seçtim. Buradan, tek bir uç noktaya dokunmadan buluttaki tüm veri kümem boyunca bilgisayar, kaynak IP, karma, kullanıcı arayabilirim.

BEN’Bilgisayarı seçeceğim ve ağımda var olduğunu bildiğim bir bilgisayar adı ekleyeceğim. Bulutta 30 güne kadar arama yapabilirim, ama ben’yedi gün seçeceğim. Göndermeyi vurdum ve yaptığımda sadece bulutta arama yapıyoruz. Bu uç noktaya ulaşamıyoruz ve onunla hiçbir şekilde gerçek zamanlı olarak etkileşim kurmuyoruz.

Falcon sensörünün güzelliği, tüm veriler bir etkinlik perspektifinden uç noktada kaydedilir ve saklanmak ve toplanmak için bulutumuza gönderilir. İşte burada makinenin bu tarihte ağımda en son olduğunu görebiliyordum – bu son kez yeniden başlatıldı – Crowdstrike sensör versiyonu’s kurululu, IP bilgileri ve temel donanım.

Son yedi gün boyunca bir dakika önce tüm harici ağ bağlantılarını da görebiliyordum. Toplam olay sayısı, yerel ve harici IPS, son yedi gün içinde oturum açmış benzersiz kullanıcılar ve bazı ek özet veriler. Burada son yedi gündür o makinedeki her işlem yürütmesini görebiliriz.

Gördüğünüz gibi, biz’Yalnızca bir seferde 10 sonuç gösteriyor, ancak geçecek ek sayfalar var. Seçersem bu arayüzde doğrudan filtreleyebilirim. Bu yüzden belirli komut satırlarını hariç tutabilirim, yalnızca belirli kullanıcıları, dosya adlarını ekleyebilir veya belirli dosyaları aynı özet ekrandan hariç tutabilirim. Daha fazla kaydırırsak, o makinede tüm yönetici aracı kullanımını görüyoruz. Bu, Windows System klasöründen veya genellikle tipik bir makinede fark edilmeyebilen diğer gizli komutlardan yürütülebilecek tipik komutlardır.

Burada, her bir DNS isteğini bir işlem başına perspektiften görüyoruz. Bu, bir DNS arayışını yürüten her işlemin burada bulunabileceği anlamına gelir. Ayrıca harika bilgi’Bir olayla yeniden arama yapmak. Bunlar gerçek zamanlı ve tarihi olarak aktif olan ağ bağlantılarıdır. Böylece her MD5 karma, komut satırını ve ilişkili kullanıcıyı onunla görebiliyorum.

Burada ağ dinleme bağlantı noktalarını görüyoruz. Bunların hepsi son yedi günde dinleyen bağlantı noktaları. Burada görebileceğiniz gibi, dosya adını, MD5 karma ve bu ağ dinleme işlemini bu uç noktada başlatan komut satırını görüyoruz. İşte bu uç noktada herhangi bir fermuarlı dosyası veya rar dosyaları yazılmıştır ve bu makinede yürütülen komut dosyaları.

Aşağıda, yürütülebilir ek faaliyetler görüyoruz. Ve son olarak, o makinede oluşturulan planlanmış görevler. Bütün bunlar özet veriler olarak kabul edilir çünkü çok özel bir şey değil, makineyi arıyoruz. Buradan, bu bağlantılı faaliyetlerden herhangi birini seçerek kolayca dönebiliriz. Örneğin, bu komut satırını seçeceğim. Bunu incelersem, yeni bir pencere açar ve Olaylar sekmesine daha da dalırız, bu da bize bu çok özel komut satırında ham veriler verir.

Burada, bu olay hakkında daha derin veya daha fazla ham bilgi görebiliriz. Ve MD5 karma veya yürütülen bir komut satırı gibi ilginç bir şey görürsem, karmaşık sorgular veya aramalar yüklemek zorunda kalmadan daha fazla dönebilirim. Söyleyebilirim, bana bu olaydan sorumlu olan süreci göster, örneğin. Bunu yaparsam, bir sonraki olaydan daha da fazla dönebilirim. Bu nedenle, Falcon’da bir olay araştırma faaliyeti ararken veya gerçekleştirirken pivoting çok kolaydır.

Falcon uç nokta koruması ile tehdit faaliyeti nasıl avlanır

Crowdstrike Falcon®, ortamınızdaki tehdit faaliyetlerini avlamak için kullanılabilecek güçlü bir dizi özellik sunuyor. Falcon ajanı sürekli olarak uç nokta etkinliğini izliyor ve kaydediyor ve bulut ve crowdstrike’a aktarıyor’T tehdit grafiği. Veriler, işlem yürütme, ağ bağlantıları, dosya sistemi etkinliği, kullanıcı bilgileri, hizmet detayları, komut dosyası etkinliği ve yönetici aracı kullanımı gibi şeyleri içerir. Bu verilerin tehdit grafiğinde saklanması, verilerin her zaman mevcut olmasını sağlar (uç noktalar çevrimdışı olsa bile) ve ayrıca gerçek zamanlı ve geriye dönük olarak aranabilmesini sağlar – en büyük ortamlar bile saniyeler içinde sonuç alabilir.

Crowdstrike Falcon®, tehdit avına birden fazla yaklaşım sağlar. Bu makalede, gösterge aramaları ve özel etkinlik aramalarıyla başlayan iş akışlarını gözden geçireceğiz.

Video

Gösterge aramaları

İncele Uygulama Seçenekleri, yöneticilerin çevrelerindeki uzlaşma göstergelerini aramasına izin verir. Bu, bilinen tehditlere maruz kalmayı anlamaya yardımcı olurken, aynı zamanda kötü niyetli etkinlik konusundaki bağlamı keşfetme ve pivot yapma yeteneği sağlar. Crowdstrike tehdit grafiği, kuruluşunuz ne kadar büyük olursa olsun, hem çevrimiçi hem de çevrimdışı sistemlerden hemen sonuç almanızı sağlar. Bu bölümde, mevcut gösterge aramalarından ikisini göstereceğiz.

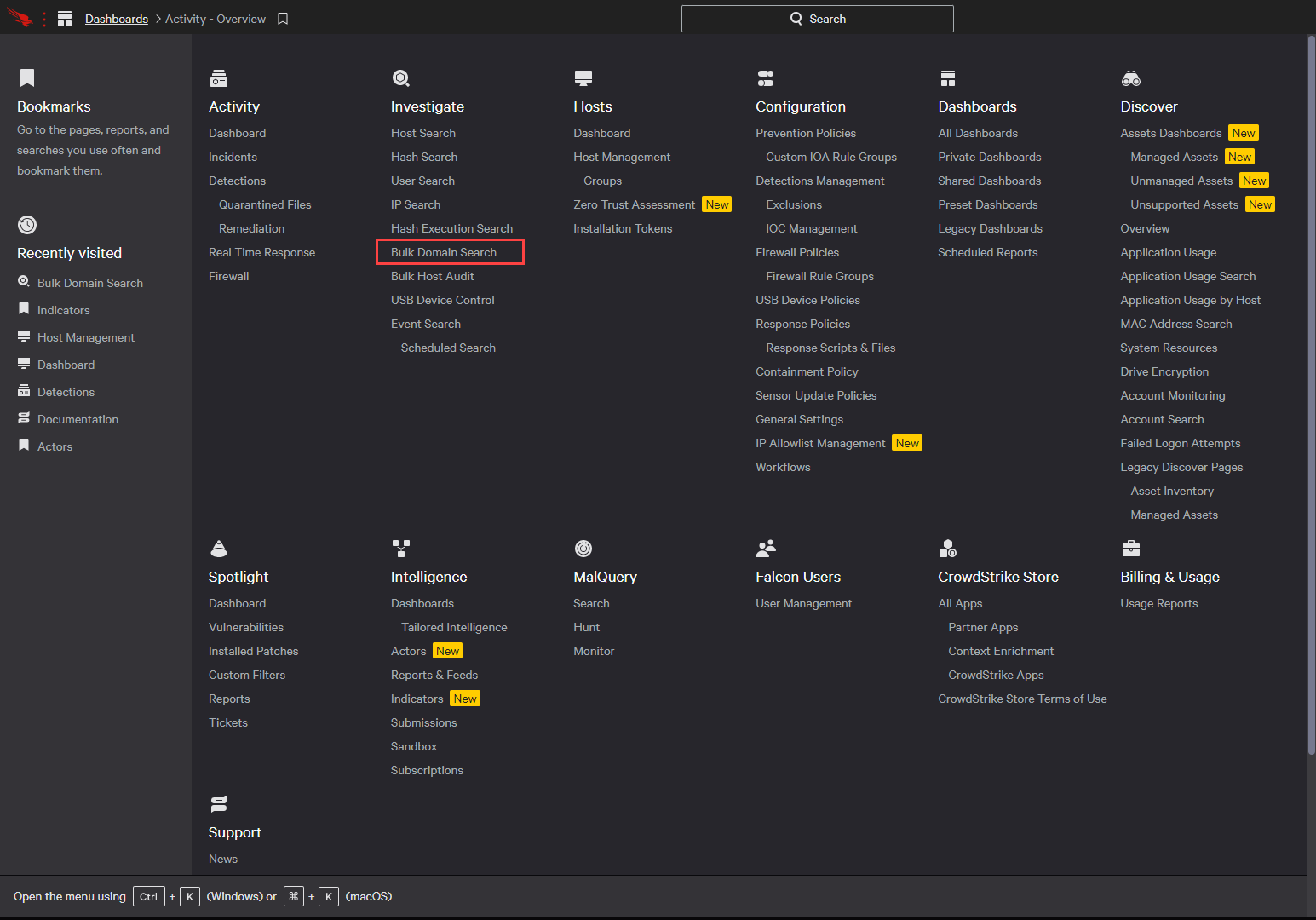

Araştırma uygulaması altında seçin “Toplu alan araması”.

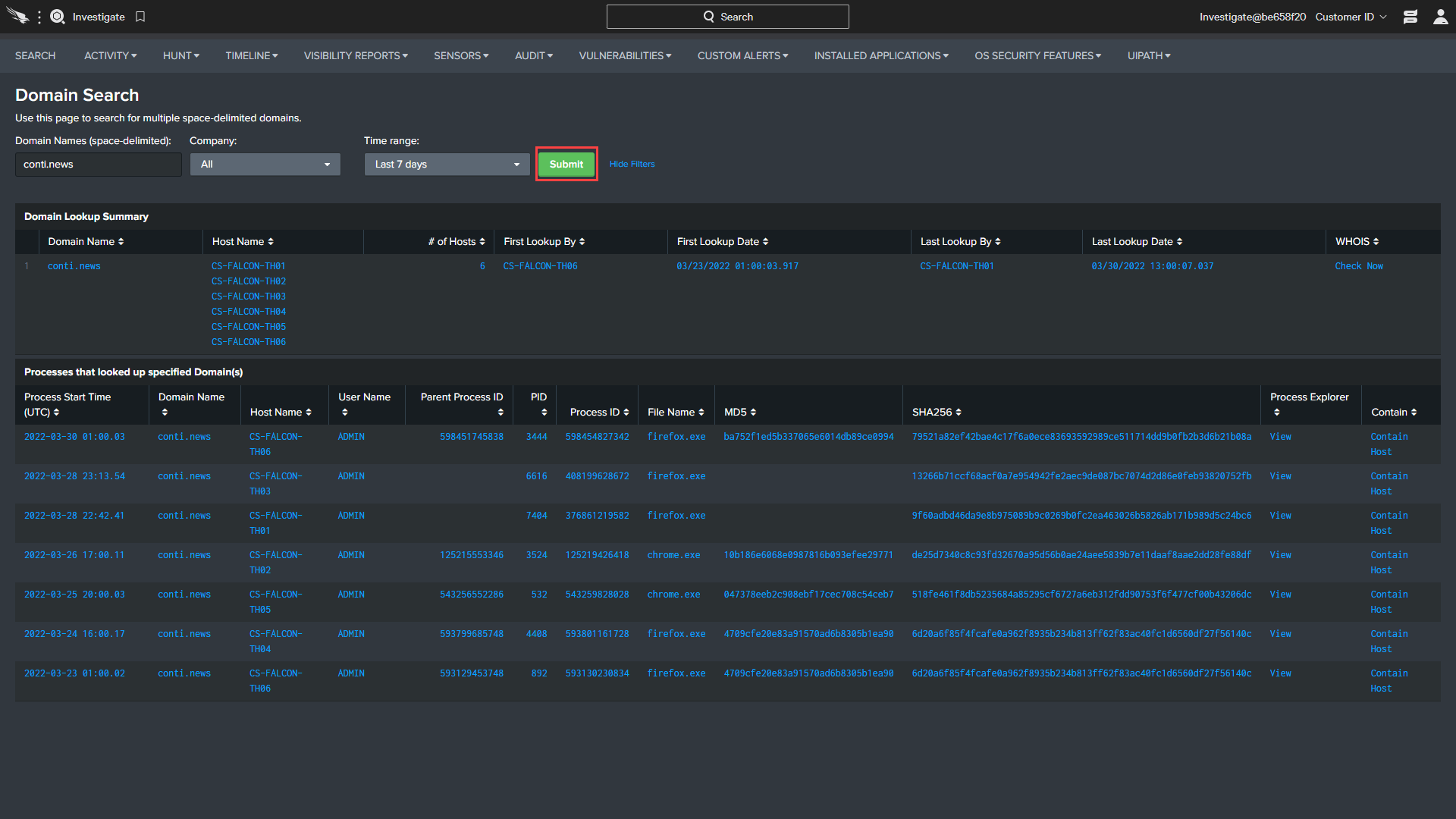

Aramalar ayrı ayrı veya birden çok alanda yapılabilir. Birden çok alan adının bir boşlukla ayrılması gerektiğini unutmayın. Bir zaman aralığı belirttikten sonra tıklayın “Göndermek” Aramaya başlamak için. Arama, tehdit grafiğindeki tüm verilerinizi sorgulayacak ve ortamınızdaki herhangi bir sistemi bu alanlardan birine bağladığını bildirecektir. Örnek sonuçları almanın hızlı bir yolu www için bir arama olabilir.google.com. Bu örnekte, altı farklı ana bilgisayarın Conti’ye bağlı olduğunu görüyoruz.haberler.

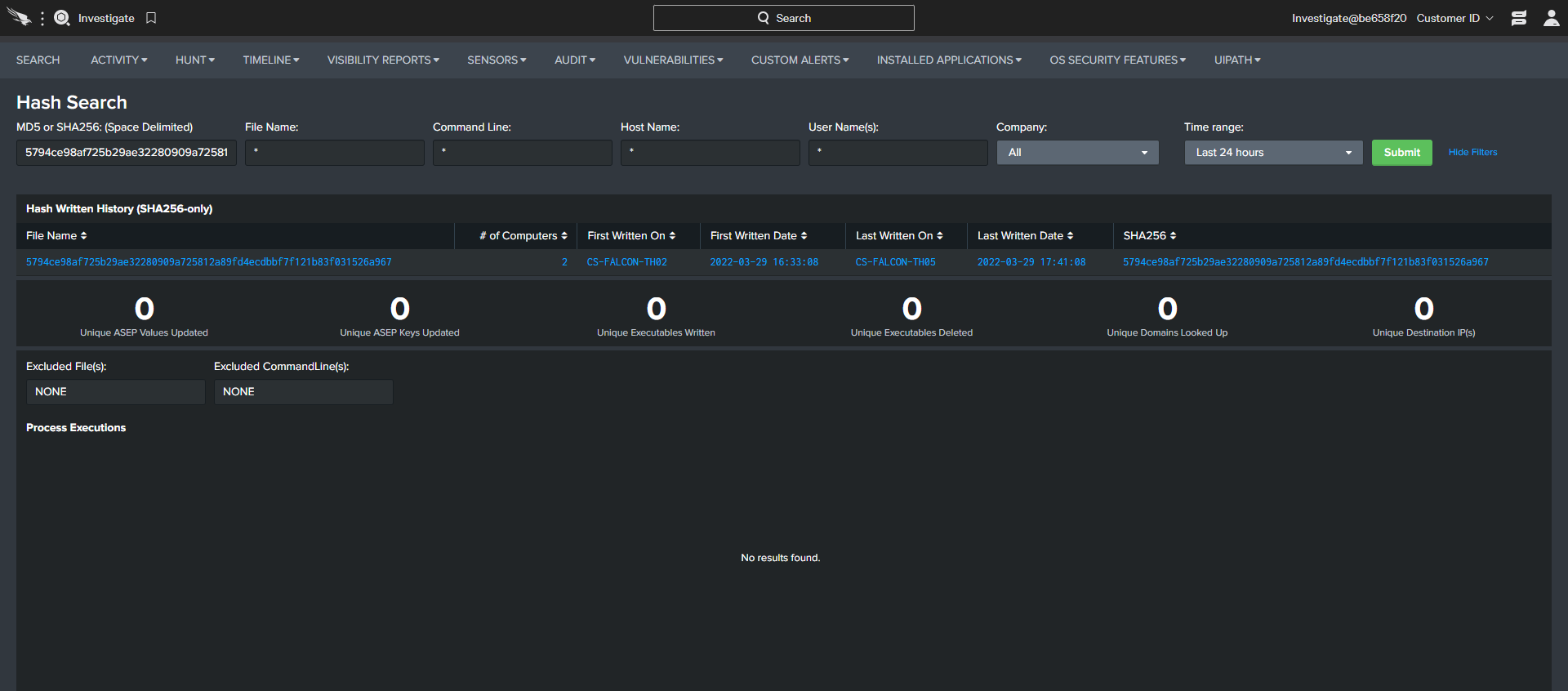

Başka bir seçenek, bir dosya veya dosya adı ile avlanmaya başlamaktır. “Karma arama” Araştırma menüsünden de mevcuttur. Bu örnekte, bir uzlaşma göstergesinden bir SHA256 karma kullandık (IOC). Bu dosya son 24 saat içinde iki ana bilgisayarda görüldü, ancak yürütme yok. Arama sonuçlarının neredeyse tüm öğelerinin dosyayı daha fazla keşfetmenize ve anlamanıza izin veren bağlantılar olduğunu unutmayın’s etkisi.

Etkilenen ana bilgisayar adlarından birine tıklamak, sizi bu sistemdeki tüm etkinlikleri gösteren bir ekrana getirecektir. Bu örnekte, bunun Windows 7’yi çalıştıran bir bulut ana bilgisayarı olduğunu öğreniyoruz. Bu ekran, son yedi gün içinde bu ana bilgisayarda herhangi bir tespit olup olmadığını da bildirecektir.

Olay arama

Etkinlik arama işlevi, tüm verilerine CrowdStrike Tehdit Grafiğinde erişmek isteyen güç kullanıcıları içindir. Esnek sorgu dili. Bu bölümde, avcılık ve soruşturma belgelerimizden iki gelişmiş av sorgusunu gözden geçireceğiz. Bu belge, kullanıcı arayüzü aracılığıyla tüm Crowdstrike müşterileri için kullanılabilir.

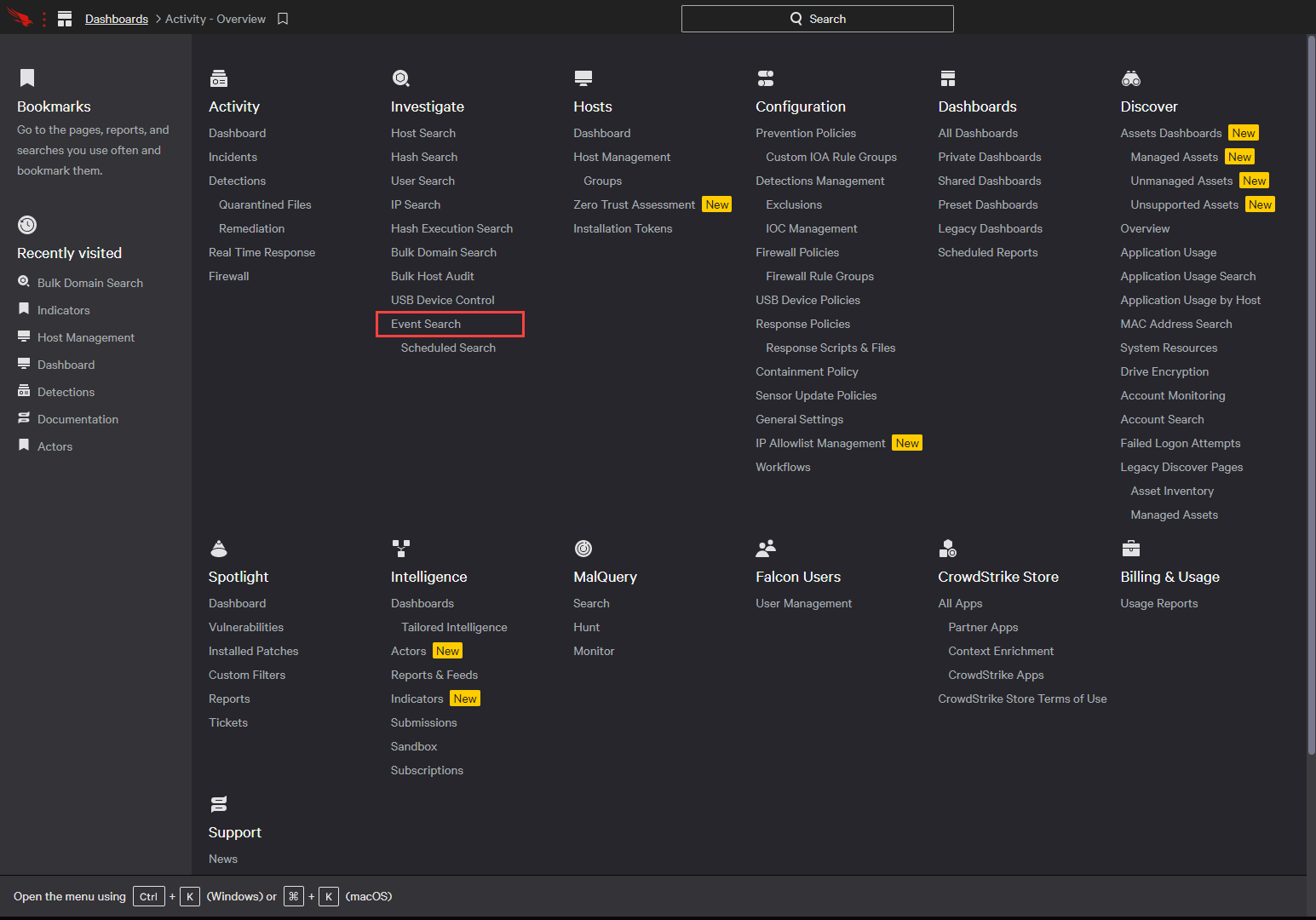

Araştırma menüsünün altında seçin “Olay arama”.

İlk örnek sorgu, ortamınızda yürütülen kodlanmış PowerShell komutlarını arayacaktır. Bu etkinlik avcıları tehdit etmek için ilginçtir çünkü meşru yöneticiler tipik olarak güç komutlarını kodlamaz. Ancak, saldırganlar için çok yaygın bir faaliyettir. Aşağıdaki metni arama alanına kopyalayın. Not, sağ tarafta bir zaman aralığı belirleme seçeneği var.

event_simplename = processRollup2 dosya adı = powerShell.exe (commandline =*-enc*veya commandline =*kodlu*) | TABLO COSTERNAME kullanıcı adı Dosya adı komut çizgisi

Büyüteçleri tıkladıktan sonra, herhangi bir sonuç aşağıda gösterildiği gibi döndürülecektir.

Sonuçlar, sonuçlarda pivot bağlantılarını içerir ve daha derine dalın.

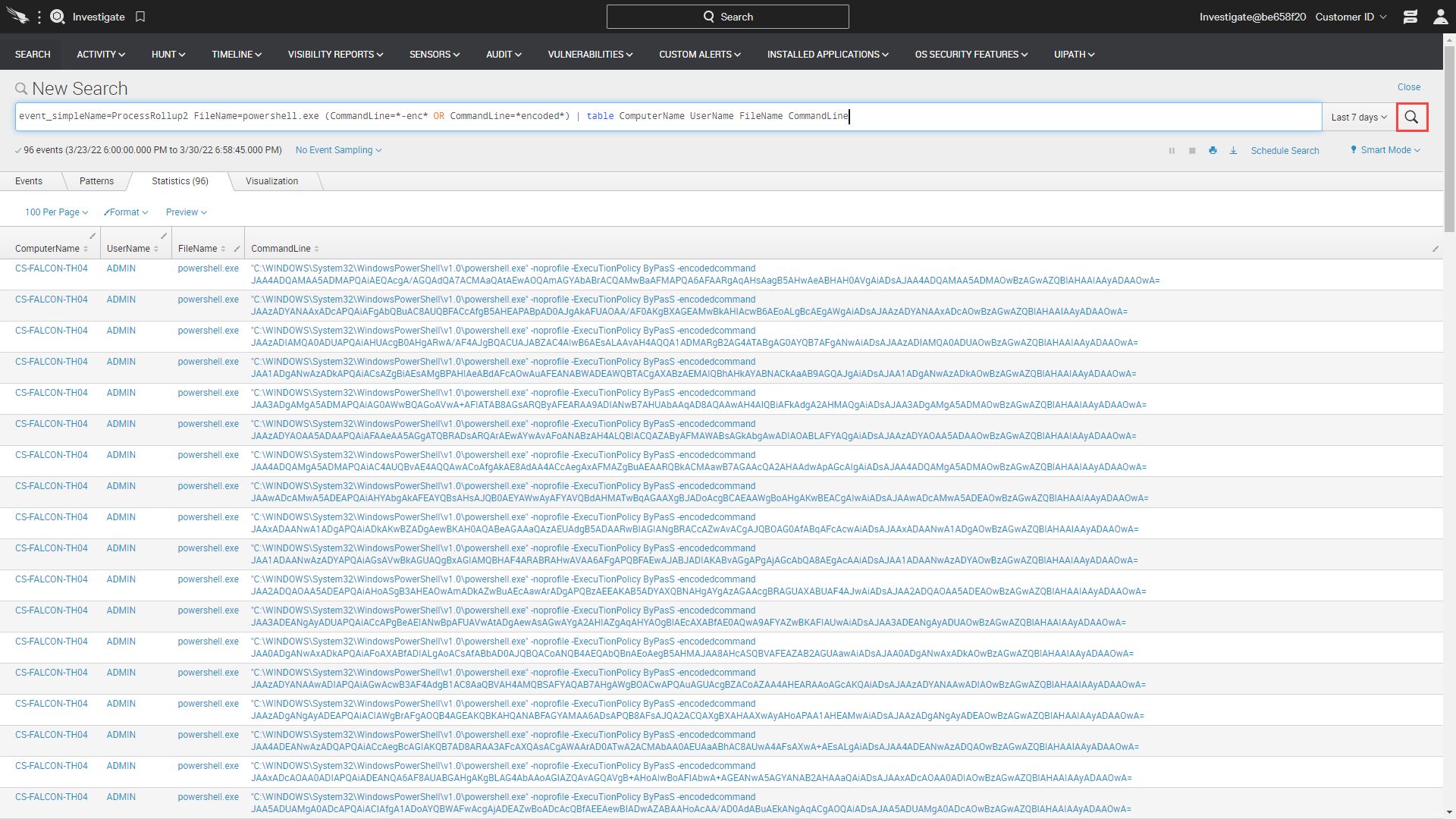

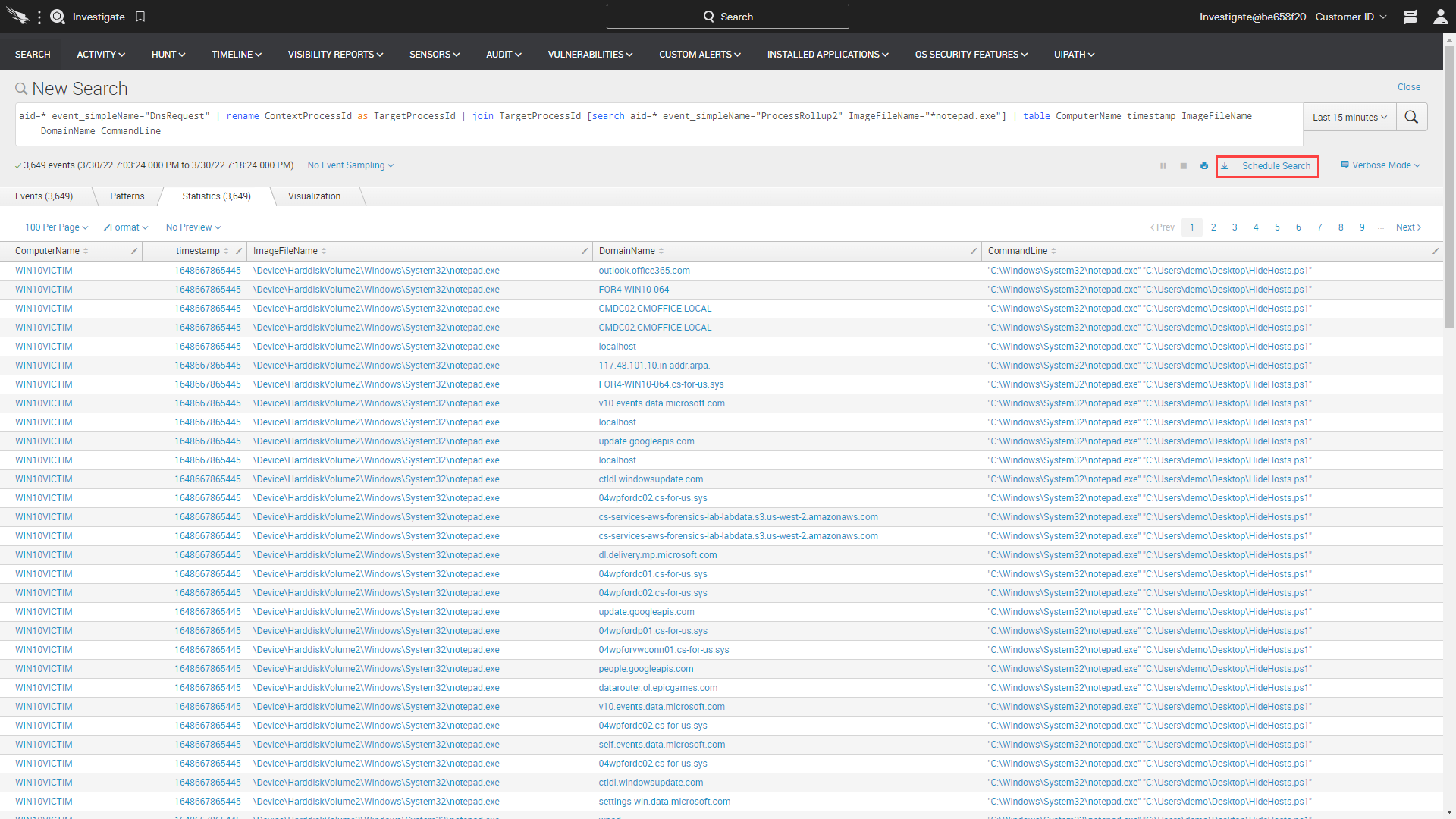

İkinci sorgu, beklenmedik uygulamalardan gelen ağ bağlantılarını aramak için tasarlanmıştır. Bu örnek, not defterinin bulunduğu örnekler için tüm ortama bakacaktır.EXE giden bağlantılar kurmaya çalışıyor. Bu bilgi tehdit avcıları için yararlıdır çünkü not defteri.EXE asla giden bağlantılar yapmamalıdır. Herhangi bir sonuç neredeyse kesinlikle bir tehdidi gösterir. Arama çubuğunun içeriğini temizleyin, aşağıdaki metni yapıştırın ve aramayı yürütmek için arama simgesini tıklayın.

AID =* event_simplename =”DnsRequest” | ContextProcessid’i TargetProcessiS olarak yeniden adlandırın | TargetProcessid’e katılın [arama yardımı =* event_simplename =”ProcessRollup2 ″ ImageFileName =”*not defteri.exe”] | Tablo Bilgisayar Adı Zaman Damgası ImageFileName DomainName Commandline

Tüm bu sonuçlar ihraç edilebilir. Düzenli aralıklarla tekrarlanacak sorguları planlama seçeneği de vardır.

Çözüm

Crowdstrike proaktif tehdit avını hızlı ve kolay hale getirir. Temsilci kapsamlı olay telemetrisi toplar ve tehdit grafiği aramaları hızlı ve etkili hale getirdiğinde buluta gönderir. Araştırma menüsü, belirli göstergeleri arama ve özel sorgular oluşturma seçenekleri içerir. Daha özel müşteri ihtiyaçlarını karşılamak için daha fazla ayarlanabilen örnekler sağlamak için dokümantasyon da mevcuttur.

Daha fazla kaynak

- Crowdstrike 15 günlük ücretsiz deneme

- Demo Talep Edin

- AV değiştirme rehberi

- Crowdstrike ürünleri

- Crowdtrike Bulut Güvenliği

Crowdstrike

Ağ etkinliğinize, DNS isteklerine ve Panther ile diğer güvenlik etkinliklerine tam görünürlük elde etmek için Crowdstrike günlüklerini izleyin’S Crowdstrike Entegrasyonu.

Crowdstrike, uç nokta güvenliği ve tehdit istihbaratı için bir SaaS koruma platformudur. Panther, şüpheli etkinliği gerçek zamanlı olarak tanımlamanıza yardımcı olmak için Crowdstrike günlüklerini toplayabilir, normalleştirebilir ve izleyebilir. Daha sonra normalleştirilmiş verileriniz, bulut-yerli veri platformu olan Snowflake tarafından desteklenen bir veri gölü’nde gelecekteki güvenlik araştırmalarını güçlendirmek için korunur.

Kullanım Koşulları

Panther ile Crowdstrike için ortak güvenlik kullanım durumları şunlardır:

- Güvenlik etkinliklerini izleyin ve ağdaki DNS istekleri ve etkinlikleri hakkında bilgi edinin

- Şüpheli etkinliği izlemek için Crowdstrike verilerini diğer altyapı verileriyle ilişkilendirin

- Operasyonel anomalileri tanımlamak için kalıpları analiz edin

Nasıl çalışır

Entegrasyon basit ve hızlı:

- CS Falcon’da API kimlik bilgileri oluşturun

- Panther’de veri kaynağı olarak crowdstrike ekleyin

- Panther, günlük verilerinizi gerçek zamanlı olarak ayrıştıracak, normalleştirecek ve analiz edecek

- Kurallar tetiklendikçe, yapılandırılmış hedeflerinize uyarılar gönderilir

- Normalleştirilmiş günlükler Panther’den aranabilir’S Veri Gezgini

- Arkanıza yaslanın ve aktivitenizi izleyin!

İlgili Entegrasyonlar

Cisco Şemsiyesi

Tüm İnternet trafiğini şüpheli aktivite belirtileri için inceleyin

Ardıç

Tüm ağ trafiğini şüpheli etkinlik belirtileri için inceleyin.

Suricata

Şüpheli etkinlikler için ağınızı izleyin

Zek

Tüm ağ trafiğini şüpheli etkinlik belirtileri için inceleyin

Herhangi bir yerde herhangi bir ihlali tespit edin

Şüpheli etkinliği gerçek zamanlı olarak tespit etmeye başlayın, ham günlükleri sağlam bir güvenlik veri gölüne dönüştürün ve Panther ile birinci sınıf bir güvenlik programı oluşturun.

Ürün

- Entegrasyonlar

- Platform

- AWS için Panther

- Kar tanesi için panter

- Panther vs Siem

Müşteri Kaynakları

Öğrenmek

Şirket

Telif Hakkı © 2023 Panther Labs Inc.

Her hakkı saklıdır.

Gizliliğinizi Yönetin

Bu web sitesini kullanmaya devam ederek, çerezleri kullanmamızı kabul edersiniz.

Fonksiyonel fonksiyonel her zaman aktif

Teknik depolama veya erişim, abone veya kullanıcı tarafından açıkça talep edilen belirli bir hizmetin kullanılmasını sağlamak veya bir elektronik iletişim ağı üzerinden bir iletişimin iletilmesini sağlamak amacıyla kesinlikle gereklidir.

Tercihler Tercihleri

Abone veya kullanıcı tarafından talep edilmeyen tercihlerin depolanması için teknik depolama veya erişim gereklidir.

İstatistik İstatistikleri

Yalnızca istatistiksel amaçlar için kullanılan teknik depolama veya erişim. Yalnızca anonim istatistiksel amaçlar için kullanılan teknik depolama veya erişim. Bir mahkeme celbi olmadan, internet servis sağlayıcınızın gönüllü uyumluluk veya üçüncü bir tarafın ek kayıtları olmadan, bu amaç için depolanan veya alınan bilgiler genellikle sizi tanımlamak için kullanılamaz.

Pazarlama pazarlama

Teknik depolama veya erişim, reklam göndermek için kullanıcı profilleri oluşturmak veya kullanıcıyı bir web sitesinde veya benzer pazarlama amacıyla birkaç web sitesinde izlemek için gereklidir.