McAfee fidye yazılımını kaldırıyor mu?

McAfee Kötü Yazılım Temizleyici Windows PC’de virüsü kaldıracak

Veri bozulması, bir kuruluşa erişim kazanan tehdit aktörlerini içerir’S sistemleri ve kritik verilerle kurcalama. Dosyaları şifrelemek yerine, saldırganlar temel bilgileri manipüle eder veya silerek, hedef fidye ödeyene kadar kullanılamaz hale getirilmez. Bu yaklaşım, geleneksel fidye yazılımı saldırılarından daha zararlı ve iyileşmek daha zor olabilir.

Makalenin özeti:

1. McAfee, desteklenmeyen üç yazılım aracı dağıtır bu hedef ve belirli bir enfeksiyon setini kaldırın. İlk araca, yaklaşık 7.000 Windows virüsünü algılayabilen ve kaldırabilen McAfee Labs Stinger denir. İkinci araç, OSX/Flash Pheake varyantlarını kaldırmak için tasarlanmış Mac Stinger’dır. Üçüncü araç olan Rootkitremover, kökiklerin ZeroAccess ve TDSS ailesini kaldırır. Bu araçların, tüm kötü amaçlı yazılımları sisteminizden bulup çıkarmadığınızı size söylemeyeceğini unutmayın.

2. Sizi enfeksiyon olasılığına karşı uyarmak, anti-virüs yazılımının işidir. Ancak sisteminiz enfekte olduktan sonra, anti-virüs yazılımı size yardımcı olamaz. McAfee’S Üç Serbest Aracı, özel enfeksiyonunuzu bulamayabilir veya bulamayabilir. Enfekte bilgisayarlar genellikle yavaş çalışır veya hata mesajları görüntüleyin. Teşvik edilmeyen sitelere veya endişe verici pop-up’lara yönlendirmeler yaşarsanız, sisteminizde kötü amaçlı yazılım enfeksiyonu olabilir.

3. Kötü niyetli bilgisayar yazılımı Sahibi olmadan bir bilgisayar sistemine yüklenen müdahaleci veya düşmanca yazılımı ifade eder’S İzni. Kişisel ve kredi kartı bilgilerini ortaya çıkarabilir, sistemik hasara neden olabilir ve diğer sitelere saldırabilir. Kötü amaçlı yazılım enfeksiyonunu önlemek, bir anti-virüs programı ve bir güvenlik duvarı çalıştırmayı, e-posta ekleriyle dikkatli olunmalı ve tanıdık olmayan web sitelerinden kaçınmayı gerektirir.

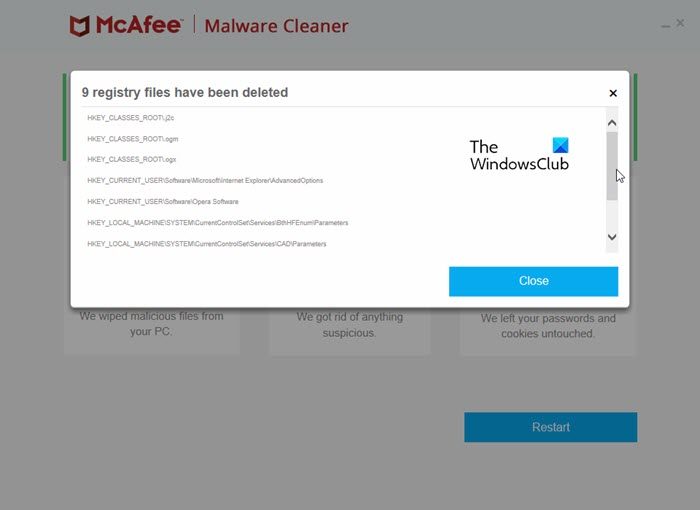

4. McAfee Malware Cleaner, McAfee’den ücretsiz bir araçtır reklam yazılımı, casus yazılım, truva atları ve diğer tehditler için bir Windows PC’yi tarar. Enfekte dosyaları kaldırır, değiştirilmiş kayıt defteri girişlerini siler ve kimlik hırsızlığı önlemek için web tarayıcılarını varsayılan ayarlarına sıfırlar. Yazılım McAfee’den indirilebilir’resmi web sitesi ve kurulum gerektirmez.

15 benzersiz soru:

- McAfee tarafından dağıtılan üç desteklenmeyen yazılım aracı nelerdir??

Üç araç McAfee Labs Stinger, Mac Stinger ve Rootkitremover. - McAfee Labs Stinger Kaç Windows Virüsleri Algıladı ve Kaldırabilir??

Yaklaşık 7.000 pencere virüsünü algılayabilir ve kaldırabilir. - ?

. - Rootkitremover hangi tür rootkits’i kaldırır?

Rootkitremover, rootkitlerin Zero Acaccess ve TDSS ailesini kaldırır. - Anti-virüs yazılımının işi nedir?

Anti-virüs yazılımının işi sizi enfeksiyon olasılığı konusunda uyarmaktır. - Sisteminize enfekte olduktan sonra anti-virüs yazılımı yardımcı olabilir?

Hayır, sisteminiz enfekte olduğunda, anti-virüs yazılımı yardımcı olamaz. - Kötü amaçlı yazılım enfeksiyonunun bazı belirtileri nelerdir?

İşaretler arasında yavaş bilgisayar performansı, hata mesajları, tanıdık olmayan sitelere yönlendirmeler ve endişe verici pop-up’ları içerir. - Kötü niyetli bilgisayar yazılımı nedir?

Kötü niyetli bilgisayar yazılımı, sahibinin izni olmadan bir sisteme yüklenen müdahaleci veya düşmanca yazılımı ifade eder. - Kötü Yazılım Ne Yapabilir?

Kötü amaçlı yazılım kişisel ve kredi kartı bilgilerini ortaya çıkarabilir, sistemik hasara neden olabilir ve diğer sitelere saldırabilir. - Kötü amaçlı yazılım enfeksiyonunu nasıl önleyebilirsiniz?

Önleme önlemleri arasında bir anti-virüs programı ve bir güvenlik duvarı çalıştırmak, e-posta ekleri konusunda temkinli olmak ve tanıdık olmayan web sitelerinden kaçınmak. - McAfee kötü amaçlı yazılım temizleyici ne yapar??

McAfee Kötü Yazılım Temizleyici, reklam yazılımı, casus yazılım, Truva atları ve diğer tehditler için bir Windows PC tarar. Enfekte dosyaları kaldırır, değiştirilmiş kayıt defteri girişlerini siler ve Web tarayıcılarını varsayılan ayarlarına sıfırlar. - McAfee kötü amaçlı yazılım temizleyicisi nereden indirilebilir?

McAfee Malware Clearer, McAfee’nin resmi web sitesinden indirilebilir. - McAfee kötü amaçlı yazılım temizleyicisi kurulum gerektiriyor mu?

Hayır, kurulum gerektirmeyen taşınabilir bir araçtır. - McAfee Kötü Yazılım Temizleyici Web Tarayıcıları Sıfırlarken Dokunmadan Nelerdir??

Web tarayıcılarını sıfırlarken, McAfee kötü amaçlı yazılım temizleyici çerezleri, şifreleri ve web sitesi giriş bilgilerini el değmemiş bırakır. - Kötü amaçlı yazılım nasıl bir sisteme girebilir??

Kötü amaçlı yazılım, enfekte web siteleri, e -posta ekleri ve diğer uygulamalar ve çevrimiçi araçlar aracılığıyla bir sistem girebilir.

McAfee Kötü Yazılım Temizleyici Windows PC’de virüsü kaldıracak

Veri bozulması, bir kuruluşa erişim kazanan tehdit aktörlerini içerir’S sistemleri ve kritik verilerle kurcalama. Dosyaları şifrelemek yerine, saldırganlar temel bilgileri manipüle eder veya silerek, hedef fidye ödeyene kadar kullanılamaz hale getirilmez. Bu yaklaşım, geleneksel fidye yazılımı saldırılarından daha zararlı ve iyileşmek daha zor olabilir.

McAfee kötü amaçlı yazılımı kaldıracak mı?

Eğer olursan’t bir bilgisayar gurusu ve sen’Biraz fazladan ödeme yaparak, bilgisayarınıza uzaktan bağlanacak ve profesyonel bir temizlik verecek McAfee sitesi aracılığıyla bir güvenlik teknisyeniyle iletişime geçebilirsiniz. Techiie kredilerinizde güvende hissediyorsanız, McAfee sitesindeki üç ücretsiz-ancak desteklenmeyen virüs çıkarma araçlarından birini kullanarak kendi sisteminizi temizleyebilirsiniz. Ancak sadece ortalama bir Joe iseniz, bazı ticari kötü amaçlı yazılım kaldırma yazılımlarına yatırım yapmak isteyebilirsiniz.

Yazılım

- McAfee, belirli bir enfeksiyon setini hedefleyen ve kaldıran desteklenmeyen üç yazılım aracı dağıtır. McAfee bunların çalışmasını garanti etmiyor. İlk araca McAfee Labs Stinger denir. Araca göre’S Liste Virüsleri sekmesi, yaklaşık 7.000 pencere virüsünü algılayabilir ve kaldırabilir. 2012’de Symantec tarafından izlenen virüs tanımlarının sayısının 17.702.868 olduğunu öğrenene kadar birçok virüs tanımı gibi görünüyor. McAfee’S İkinci Aracı Mac Stinger olarak adlandırılır ve OSX/Flash Pheake Varyantlarını kaldırmak için tasarlanmıştır. Üçüncü araç olan Rootkitremover, kökiklerin ZeroAccess ve TDSS ailesini kaldırır. Bu araçların, tüm kötü amaçlı yazılımları sisteminizden gerçekten bulup kaldırmadığınızı size söylemeyeceğini unutmayın.

Keşif

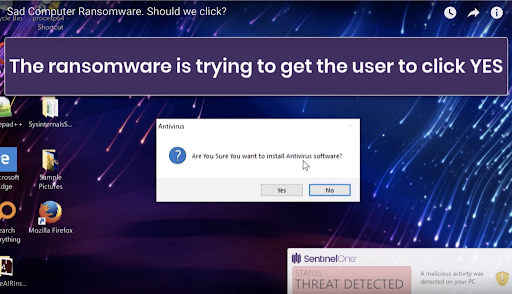

- Sizi enfeksiyon olasılığına karşı uyarmak, anti-virüs yazılımının işidir. Bu ürünler şüpheli görünümlü programları inceliyor, onları izole ve size. Ancak sisteminiz enfekte olduktan sonra, anti-virüs yazılımı size yardımcı olamaz. McAfee’S Üç Serbest Aracı, özel enfeksiyonunuzu bulamayabilir veya bulamayabilir. Bir virüsünüzün olduğundan bile emin olmayabilirsiniz. Enfekte bilgisayarlar genellikle daha yavaş çalışır veya ilginç hata mesajları görüntüleyin. Ancak yüksek disk kullanımı her zaman bir enfeksiyon belirtisi değildir. Bu sadece sabit diskinizin öldüğü anlamına gelebilir. Web’i kullanırken, kendinizi talep etmediğiniz sitelere yönlendirirseniz veya endişe verici ve olağandışı pop -up’lara maruz kalırsanız, sisteminizde gerçekten kötü amaçlı bir enfeksiyona sahip olabilir.

Kötü amaçlı yazılım

- Kötü niyetli bilgisayar yazılımı, sahibi olmadan bir bilgisayar sistemine yüklenen müdahaleci veya düşmanca yazılım için genel bir terimdir’Bilgilendirilmiş izin. Kötü amaçlı yazılım, kişisel bilgilerinizi ve kredi kartı bilgilerinizi suçlulara açıklayabilir. Bilgisayar gruplarında sistemik hasar vermek ve diğer sitelere saldırmak için kullanılabilir. Kötü amaçlı yazılımların sıkı bir görünümü, bazen ücretsiz yazılımla birlikte bulunan reklamları ve çerezleri içerir. Ancak herkes, reklam yazılımının istenmeyen veya olağanüstü olarak kabul edilebileceğini kabul etmiyor. Nihai soru, bilgisayarınızın size güvenli bir ortam sunup sunmadığı olmalıdır.

Önleme

- Sisteminiz virüssüz olduğunda, bu şekilde tutun. Yapmadığınız kişilerden asla ekleme açmayın’bilmek. Aslında, ekin ne içerdiğinden emin değilseniz asla ek açmayın. Daima bir anti-virüs programı ve bir güvenlik duvarı çalıştırın. Sistem sorunlarından kaçınmak onlardan kurtulmaktan daha kolay.

McAfee Kötü Yazılım Temizleyici Windows PC’de virüsü kaldıracak

PC’nizin kötü amaçlı yazılım veya virüs tarafından enfekte olduğundan şüpheleniyorsanız, McAfee kötü amaçlı yazılım temizleyici Windows PC’nizden kaldıracak. McAfee Kötü Yazılım Temizleyici (MMC), McAfee’den reklam yazılımı, casus yazılım, truva atları ve diğer tehditler için bir Windows PC’yi tarayan ücretsiz bir kötü amaçlı yazılım kaldırma aracıdır.

Tüm Windows PC’ler kötü amaçlı yazılım saldırılarına karşı savunmasızdır. Kötü amaçlı yazılım, finansal verileri ve diğer hassas bilgileri kişisel kazançlar için kullanan siber suçlulara maruz bırakmak için enfekte web siteleri, e -posta ekleri ve diğer uygulamalar ve çevrimiçi araçlar aracılığıyla bir sistem girebilir. Bu yazıda, Windows 11/10 PC’den kötü amaçlı yazılımları kaldırmak için McAfee Malware Clearer’ı nasıl kullanacağınızı göstereceğiz.

McAfee Kötü Yazılım Temizleyici Windows PC’de virüsü kaldıracak

McAfee Malware Cleaner basit ve kullanımı kolay bir yazılımdır. PC’nizden enfekte olmuş dosyaları kaldırır, kötü amaçlı yazılım tarafından değiştirilen kayıt defteri girişlerini siler ve Web tarayıcılarını (Microsft Edge ve Google Chrome) kimlik hırsızlığı önlemek için varsayılan ayarlarına sıfırlar. Tarayıcıları sıfırlarken MMC, çerezlerinizi, şifrelerinizi ve web sitesi giriş bilgilerinizi el değmemiş bırakır.

McAfee Kötü Yazılım Temizleyicisi’ni indirin

McAfee Kötü Yazılım Temizleyici McAfee’den ücretsiz indirilebilir’S resmi bir web sitesi veya bu bağlantıyı tıklayarak.

İndirme bittikten sonra, McAfee_malware_Cleaner.exe Yazılımı başlatmak için dosya. Tıklamak ‘Evet’ görünen kullanıcı hesabı kontrol isteminde.

MMC taşınabilir olduğundan,’Yüklemeniz gerekiyor ve hızlı erişim için sisteminizin herhangi bir yerine de koyabilirsiniz.

- Yazılımı başlatmadan önce, tarayıcılarınızda yapabileceğiniz tüm işi kaydettiğinizden emin olun. McAfee, tarayıcıya özgü sorunları düzeltmek için tarayıcılarınızı otomatik olarak kapatacaktır (herhangi bir uyarı olmadan).

- MMC’t Şu anda otomatik güncellemeleri destekleyin. Bu nedenle, her zaman en yeni tehditleri tespit ettiğinden emin olmak için sık sık kullanmak istiyorsanız aracın yeni bir kopyasını indirmeniz gerekir.

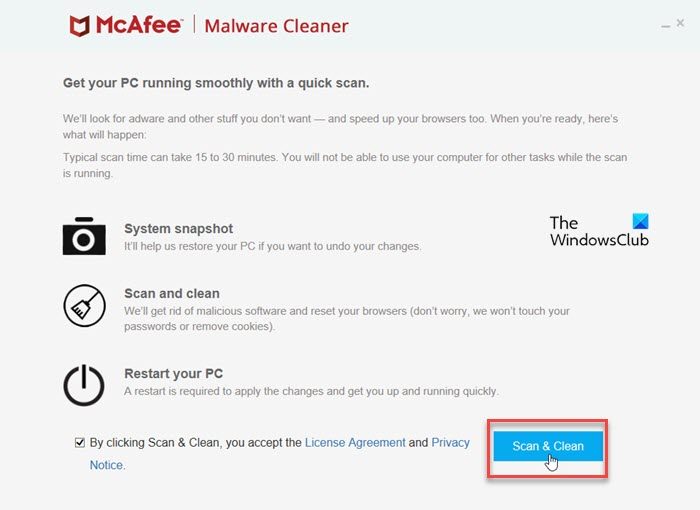

McAfee kötü amaçlı yazılım temizleyicisini çalıştırın

MMC’nin ana ekranı, yazılımın tarama sırasında alacağı eylemleri gösterir. Başlangıçta, ‘Sistem Anlık Görüntüsü’, temelde MMC tarafından yapılan değişiklikleri geri almak için bir geri yükleme noktasının oluşturulmasıdır. Sonra PC’yi tarar ve temizler ve son olarak bir yeniden başlatma sırasında değişiklikleri uygular.

McAfee kötü amaçlı yazılım temizleyicisini çalıştırmak için, Sözleşme ve Gizlilik Bildirimi şartları için onay kutusunu seçin ve ardından Tarama ve Temiz düğme.

Tarama devam ederken sabırlı olun, çünkü Yaklaşık 15-30 dakika sür Tamamlamak. Tarama sırasında tarayıcılarınız aniden kapanacak ve masaüstünüzü göremeyebilirsiniz. Yine de, diğer açık uygulamalara geçebilir ve onlar üzerinde çalışmaya devam edebilirsiniz.

Durdurmak istiyorsanız, tarama arasında herhangi bir zamanda herhangi bir zamanda, Taramayı bırak bağlantı.

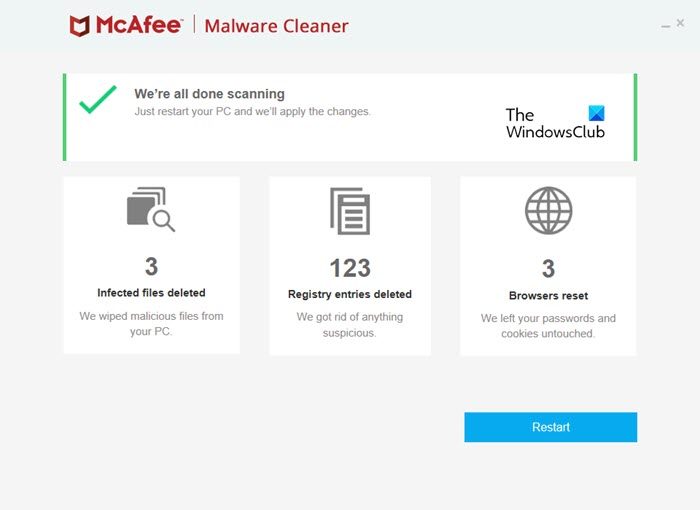

- Enfekte edilmiş dosya sayısı silinmiş

- Silinen kayıt defteri girişlerinin sayısı ve

- Tarayıcı sıfırlama sayısı

Bu eylemlerin ayrıntılarını görüntülemek için, özet ekrandaki ilgili simgeyi tıklayabilirsiniz. Örneğin, hangi kayıt defteri girişlerinin MMC tarafından silindiğini görüntülemek için ekrandaki ikinci simgeye tıklayabilirsiniz.

PC’nizi yeniden başlatın

MMC’nin sisteminize yapılan değişiklikleri uygulamayı bitirmek için, Tekrar başlat düğme. Ama bunu yapmadan önce,’VE SİZİN tüm dosyaları veya projeleri kaydetti’PC’de açıldı.

Sisteminiz yeniden başlamak için biraz zaman alacak. Ve sonra McAfee ekranı görünecek. Ekran bu sefer 2 düğme gösteriyor. Değişiklikleri geri al PC’niz MMC tarafından taranmadığında düğme sizi duruma geri götürecektir. Tamamlamak Button, McAfee Kötü Yazılım Temizleyici Uygulamasından çıkacak. Değişiklikleri geri almak istiyorsanız, MMC’nin tüm süreci bitirmek için bir saat kadar sürebilir.

O’Mcafee kötü amaçlı yazılım temizleyici hakkında her şey. Umarım bunu yararlı bulursun.

McAfee kötü amaçlı yazılım için iyi mi?

McAfee, dünya çapında kullanılan tanınmış antivirüs markalarından biridir. Premium ürünleri, kötü amaçlı yazılımları gerçek zamanlı olarak tespit edebilir. Ancak, ücretsiz olarak özel bir kötü amaçlı yazılım kaldırma aracı sunar. McAfee Malware Cleaner olarak da bilinen araç, Windows PC’deki kötü amaçlı yazılım, reklam yazılımı, casus yazılım, virüs ve diğer tehditleri algılamaya ve düzeltmeye yardımcı olur.

Okumak: McAfee Techcheck PC problemlerini ücretsiz olarak tarar

Bilgisayarımı kötü amaçlı yazılım için nasıl kontrol ederim?

Bir Windows PC’ye kötü amaçlı yazılım bulaştığında, aniden yavaşlar, çökmeler veya tekrarlanan hata mesajları gösterir. Her yerde ortaya çıkan reklamlar, tarayıcınızın adres çubuğundaki tanıdık olmayan URL’ler, tanıdık olmayan tarayıcı araç çubuğu veya simgeler, yapmadığınız uzantılar gibi işaretler arayın’T Kasıtlı olarak yükleyin, sahte sosyal medya yayınları veya DM’ler, yazılımı kaldıramama vb.

McAfee fidye yazılımını kaldırıyor mu?

Yönetmek

Olay günlüklerini kontrol edin

![]()

Kötü amaçlı yazılım çıkarma tarama sonuçlarını görüntülemek için olay günlüklerini tıklayın. Kötü amaçlı yazılım algılandığında, sistem günlüğü şu şekilde etiketleyecektir “ uyarı” ve hangi dosyaların kaldırıldığını gösterin.

Normal güncellemeler

Normal bulut tabanlı kötü amaçlı yazılım tanımı güncellemeleri alın

Fidye yazılımı ve kötü amaçlı yazılımları şifrelemek sürekli olarak ayarlanıyor ve değiştiriliyor, bu da onları mücadele etmelerini zorlaştırıyor. Kötü amaçlı yazılım sökücü, en son kötü amaçlı yazılım tanımlarını otomatik olarak indirir ve otomatik tarama ile birleştiğinde, sürekli veri korumasından yararlanmanıza izin verir.

Tarama Sonuçlarını Paylaşın

Herkesi güçlendirmeye yardım et’S veri güvenliği

Kötü amaçlı yazılım tanımı güncellemelerini hızlandırmamıza ve NAS veri korumasını geliştirmemize yardımcı olmak için kötü amaçlı yazılım tarayıcı tarama sonuçlarınızı QNAP’a gönderin.

Çok yönlü yaklaşım

Kapsamlı Veri Koruma Araçları

QNAP, cihaz yapılandırma önerileri, güvenlik duvarları, anti-virüs yazılımı ve güvenli VPN bağlantıları dahil olmak üzere çeşitli veri koruma araçları sağlar ve birden çok yönden tam veri koruması elde etmenizi sağlar.

Güvenlik danışmanı

Zayıf yönleri kontrol eder ve verilerinizi birden fazla saldırı vektörüne karşı güvence altına almak için öneriler sunar. Ayrıca, QNAP NA’larınızın tam olarak korunmasını sağlamak için anti-virüs ve kötü amaçlı yazılım yazılımlarını entegre eder.

Daha fazla bilgi edinin: Güvenlik Danışmanı

Qufirewall

IPv6 ve Geoip’i destekleyerek, verileri ve hizmet güvenliğini korumak için belirli ülkelerden belirli paketlere ve IP adreslerine izin verecek/reddedecek şekilde güvenlik duvarınızı yapılandırmanıza olanak tanır.

Daha fazla bilgi edinin: QufireWall

McAfee Antivirüs

McAfee Antivirüs ile virüs tehditleri için taramalar başlatabilir veya planlayabilir, karantina kötü niyetli dosyalar, virüslerin dosya paylaşımı yoluyla yayılmasını önleyebilir ve ortaya çıkan virüs tehditleriyle mücadele etmek için en son virüs tanımlarını alabilirsiniz.

Daha fazla bilgi edinin: McAfee Antivirus

Quwan Mesh VPN

Quwan SD-WAN, IPSEC VPN’yi destekleyerek QNAP NAS ve VMware hipervisor platformlarının son derece güvenli çoklu siteli bağlantılar için otomatik ağ VPN ağları oluşturmasına izin veriyor.

Daha fazla bilgi edinin: Quwan SD-Wan

Qvpn

Uzak NAS’a VPN bağlantısı kurun ve içeriğine/hizmetlerine bilgisayarlardan ve cep telefonlarından erişin. NAS’ı QVPN aracılığıyla VPN sunucusu olarak da kullanabilirsiniz.

Fidye yazılımı nedir?

Fidye yazılımı saldırıları, bilgi güvenliğinin ötesine geçerek yönetişim, operasyonlar, finans, müşteri ve halkla ilişkiler ve daha fazlası olan kuruluşlar için giderek daha etkileyici bir tehdit haline geldi.

Bu saldırıların popülaritesinin arttırılması ve okul kapanmalarından tehlikeye atılan kritik altyapıya ve sağlık hizmetleri sunumundaki kesintilere, bu küresel yaygın tehditle mücadele konusunda daha geniş konuşmalara yol açtı.

Kendilerini fidye yazılımlarına karşı korumak isteyen kuruluşlar için, ne olduğunu, fidye yazılımının nasıl ve neden geliştiğini ve kuruluşların bunu durdurmak için hangi önlemlerin alabileceğini anlamak yararlıdır. Fidye yazılımı saldırılarına karşı proaktif önlemler almak, işletmelerin değerli verilerini korumasına ve operasyonlarının sürekliliğini sağlamasına yardımcı olur.

Fidye yazılımı nedir?

Ransomware, önemli fidye için kuruluşlara veri şifrelemesini artıran kötü amaçlı yazılımdır (kötü amaçlı yazılım). Fidye yazılımı saldırganları, bir şifre çözme anahtarı kullanarak etkilenen verileri teorik olarak geri yükleme veya uncricpt etkilenen verileri geri yükleme.

Fidye yazılımı saldırıları, kullanıcıları kötü amaçlı yazılımları indirmeye kandıran kimlik avı e -postaları veya sulama deliği saldırıları gibi bir sosyal mühendislik taktiği ile başlar. Saldırganlar daha sonra kripto para birimi, kredi kartı ödemeleri veya kablo transferlerinde ödeme talep edebilir.

Çoğu fidye yazılımı saldırısında şifreleme, kritik para cezalarına, sistemlere ve uygulamalara erişimi kısıtlar. Talep edilen tutarı reddetmek veya ödememek, bu varlıkların kalıcı olarak engellenmesine veya kamu sarsıntısı alanlarına ve karanlık pazarlara değerli verilerin sızmasına neden olabilir.

Bugün, fidye yazılımı saldırıları, işletmeler ve ajanslar için finansal ve bilgi olarak zararlı siber tehditlerdir. Amerika Birleşik Devletleri Federal Soruşturma Bürosu’ndan fidye yazılımı hakkında son veriler’İnternet Suç Şikayet Merkezi (IC3), IC3’e bildirilen fidye yazılımı saldırılarından kaynaklanan birleşik kayıpların sadece 2020’de toplam 30 milyar dolar olduğunu tahmin etti. 2021’de Amerika Birleşik Devletleri ve Kanada’daki fidye yazılımı talepleri 450.000 dolardan 1 dolara üç katına çıktı.Ortalama 2 milyon. Fidye yazılımı saldırıları sofistike ve ölçekte büyüdükçe bu sayılar artmaya devam ediyor.

Fidye yazılımı nasıl çalışır?

Siber suçlular için fidye yazılımı oluşturmak ve dağıtmak karmaşık değildir. Fidye yazılımı için gereken şifreleme işlevleri, Windows ve MacOS ve Linus gibi Unix tabanlı makinelerde yerel olarak mevcuttur. Saldırganlar ayrıca Smaug Raas ve Shifr Raas gibi hizmet olarak fidye yazılımı (RAAS) sağlayıcılarından açık kaynaklı projeler kullanabilir veya hazır kötü amaçlı yazılım satın alabilir. Bu portallar daha yaygın hale geliyor ve daha az sofistike hackerlar için kolayca erişilebilir.

Saldırganların fidye yazılımlarına sahip olduklarında, sadece nasıl dağıtılacağına karar vermeleri gerekir. Yaygın enfeksiyon vektörleri, kimlik avı e -postaları veya web sitelerinden indirilen kötü amaçlı dosyalar gibi sosyal mühendislik taktiklerini içerir. Saldırganlar ayrıca kötü amaçlı yazılım yükleyicileri aracılığıyla veya kötü niyetli web sitelerinde komut dosyaları aracılığıyla kötü amaçlı yazılımlar sunabilir.

Bir kurban kötü niyetli dosyaya izin verdikten sonra, şifreleme süreci arka planda sessizce gerçekleşir ve mağdur onların farkına varamayabilir’bir süre yeniden enfekte olmuş. Bazı fidye yazılımı, şifreleme sürecini geciktirebilir, suçluların yollarını örtmeleri için bir fırsat penceresi oluşturabilir ve güvenlik araştırmacılarının saldırıyı izlemesini zorlaştırabilir.

. Örneğin, 2016’da ortaya çıkan Samsam fidye yazılımı, bağlı cihazlarda zayıf şifreleri hedefledi ve bazı fidye yazılımı suşları, herhangi bir kullanıcı etkileşimi olmadan kendilerini yürütmek için sıfır gün güvenlik açıklarından yararlanabilir.

Ayrıca, popüler bir Oracle WebLogic Server güvenlik açığı, saldırganların fidye yazılımlarını doğrudan bilgisayarlara göndermesine ve kullanıcı etkileşimi olmadan çalıştırmasına izin verdi. Fidye yazılımı saldırılarının maliyetinin 2031 yılına kadar 265 milyar dolara ulaşabileceğine dair bazı tahminlerle bu tür saldırıların sıklığı ve ölçeği artmaya devam ediyor.

Fidye yazılımının kısa evrimi

Ransomware, bireysel kullanıcıları hedefleyen basit bir gasp yöntemi olarak başladı, ancak o zamandan beri karmaşık bir işletme operasyonuna dönüştü. Siber suçlular, odaklarını işletmelere ve kuruluşlara yönelik büyük ölçekli saldırılara kaydırdılar, sıfır gün istismarları, fidye yazılımı (RAAS) platformları ve bağlı programlar gibi gelişmiş taktikleri kullanarak. Fidye yazılımının evriminin bir sonraki aşaması, veri hırsızlığı ve serbest bırakma veya satma tehditleri içeriyordu, bu da gasp daha etkili hale getirildi. Bazı ulus devletler, hükümetlerini finanse etmek ve casusluk yapmak için fidye yazılımı bile benimsedi.

Pencerelerde Fidye Yazılımı

Fidye yazılımı tarihsel olarak ağırlıklı olarak Windows tabanlı, saldırganlar işletim sistemini hedefliyor’S Yerleşik Yedek Mekanizması, Cilt Gölge Kopyaları (VSS). Windows’a bu odaklanma, öncelikle güvenlik açıklarının yaygın kullanımı ve kolay kullanımından kaynaklanmaktadır.

Linux’ta fidye yazılımı

Bulut bilişim genişledikçe, fidye yazılımı grupları giderek daha fazla Linux cihazlarını hedef aldı. Linux-hedefleme fidye yazılımlarının son örnekleri arasında, her ikisi de Sentinellabs tarafından kapsamlı bir şekilde araştırılan CL0P ve Icefire’ı içerir. Linux sistemlerine yönelik bu saldırılar artmakla birlikte, yine de fidye yazılımı olaylarının daha küçük bir kısmını temsil ediyorlar.

MacOS’ta fidye yazılımı

MacOS popülerlik kazanırken, platformdaki fidye yazılımı saldırıları nispeten nadirdir. Bunun yerine, macOS hedefleyen siber suçlular genellikle bilgileri çalmaya ve yetkisiz erişim kazanmaya odaklanmaya odaklanıyor. Bu trendin dikkate değer bir istisnası, tek bir saldırıda fidye yazılımı, casus yazılım ve veri hırsızlığını birleştiren EvilQuest Fidye Yazılımlarıdır. Ancak, bu tür kötü amaçlı yazılımlar hala macOS’ta yaygın bir sorun değil.

Bulutta Fidye Yazılımı

Bulut bilişimine geçiş, fidye yazılımı saldırılarında yeni zorluklar yarattı. Birçok Linux tabanlı fidye yazılımı kampanyası potansiyel olarak bulut örneklerini hedefleyebilir, ancak bulut iş yüklerinin doğası onları genellikle siber suçlular için daha az cazip hedefler haline getirir. Bunun yerine, saldırganlar bulut hizmetleri tarafından sağlanan güçlü API’lerden yararlanmak gibi bulut ortamlarından yararlanmak için başka yöntemlere yöneldiler.

Fidye yazılımı nasıl değişti

Fidye yazılımındaki en önemli değişikliklerden biri, geleneksel fidye yazılımlarının ötesinde, çift ve üçlü gasp dahil olmak üzere siber gaspta yeni taktiklerin ortaya çıkmasıdır. Bu taktikler arasında veri bozulması, dağıtılmış hizmet reddi (DDOS) saldırıları ve hatta fiziksel tehditler.

Veri bozulması, bir kuruluşa erişim kazanan tehdit aktörlerini içerir’S sistemleri ve kritik verilerle kurcalama. Dosyaları şifrelemek yerine, saldırganlar temel bilgileri manipüle eder veya silerek, hedef fidye ödeyene kadar kullanılamaz hale getirilmez. Bu yaklaşım, geleneksel fidye yazılımı saldırılarından daha zararlı ve iyileşmek daha zor olabilir.

Bir diğer önemli değişiklik, tedarik zincirlerinin ve bulut servis sağlayıcılarının hedeflenmesidir. Bu saldırılar, tek bir sağlayıcıyı tehlikeye atarak birden fazla kuruluşu bulaşmayı amaçlamaktadır. Bu yaklaşım, çeşitli işletmeleri etkileyebilecek ve önemli finansal kayıplara neden olabilecek büyük ölçekli saldırılara yol açtı.

Genel olarak, fidye yazılımı ve siber gasp taktiklerinin evrimi, kuruluşların kendilerini korumasını zorlaştırdı. Sonuç olarak, işletmeler sağlam siber güvenlik önlemleri uygulamalı ve saldırılara yanıt vermek için beklenmedik durum planları olmalı.

Hizmet Olarak Fidye Yazılımı Nedir (RAAS)?

Fidye Yazılımı Hizmet Olarak (RAAS), siber suçluların teknik uzmanlık olmadan fidye yazılımı saldırıları başlatması için popüler bir iş modeli haline geldi. Bir RAAS modelinde, fidye yazılımı geliştiricileri, tek teknik olmayan alıcılara sabit bir oranda veya kâr yüzdesinde tam olarak oluşturulmuş varyantlar satıyor. İşlemler, alıcılar için çok az veya hiç risk almayan karanlık web’de gerçekleşir.

RAAS modelini kullanan geliştiriciler, hedefleri enfekte etme riskinden kaçınmaktan ve farklı beceri setleri arasındaki iş ve zanaat bölünmesi yoluyla daha fazla verimlilik ve karlılık kazanma riskiyle karşı karşıyadır. Bu model, fidye yazılımı saldırılarının yaygın başarısı ve yüksek kaliteli RAAS kitlerinin mevcudiyeti nedeniyle son yıllarda sürekli olarak popülerlik kazanmıştır.

RAAS yeni bir teslimat modeli olmasa da, olası bir geri dönüşe göre düşük ön maliyet nedeniyle talebi arttı. RAAS, farklı uzmanlık düzeylerine sahip suçluların çabalarını birleştirmesine izin vererek saldırıları daha verimli ve kârlı hale getirmesine izin verdi. RAAS’ın yükselişi de artan fidye yazılımı saldırılarına katkıda bulundu ve her büyüklükteki işletme için potansiyel tehdidi artırdı.

Son Fidye Yazılımı Saldırı Örnekleri

Fidye yazılımı saldırıları dünya çapında işletmeleri tehdit etmeye devam ediyor, saldırganlar etkilerini en üst düzeye çıkarmak için sürekli olarak taktiklerini geliştiriyor. Son yıllarda önemli hasar ve bozulmaya neden olan birkaç yüksek profilli fidye yazılımı saldırısı oldu. Özellikle son fidye yazılımı saldırılarının alakalı ve eğitici örnekleri şunlardır:

- Sömürge Boru Hattı: Mayıs 2021’de Amerika Birleşik Devletleri’ndeki en büyük yakıt boru hatlarından biri olan Sömürge Boru Hattı’na fidye yazılımı saldırısı yapıldı. Saldırı, doğu sahilinde yakıt arzında önemli kesintilere neden oldu, bu da panik satın alma ve yakıt kıtlığına yol açtı. Darkside fidye yazılımı çetesi saldırı için sorumluluk iddia etti ve şirketin 4 dolar ödediği bildirildi.Sistemlerine erişimi yeniden kazanmak için 4 milyon.

- Merseyrail: Ayrıca Mayıs 2021’de, İngiltere demiryolu operatörü Merseyrail’i hedefleyen bir fidye yazılımı saldırısı önemli hizmet kesintilerine neden oldu. Blackmatter grubu olduğuna inanılan saldırganlar, bir şifre çözme anahtarı karşılığında 10 milyon dolarlık bir fidye istedi. Saldırı, yüzlerce trenin iptaline yol açtı ve binlerce yolcuyu etkiledi.

- Kaseya: Temmuz 2021’de, yazılım sağlayıcısını hedefleyen bir fidye yazılımı saldırısı 1.000’den fazla işletmeyi etkiledi. Rusça konuşan grup Revil olduğuna inanılan saldırganlar, Kaseya’da bir kırılganlıktan yararlandı’Fidye yazılımlarını müşterilerine dağıtmak için S VSA yazılımı. Saldırganlar evrensel bir şifre çözme anahtarı için 70 milyon dolarlık bir fidye istedi.

- Kosta Rika Hükümeti: Nisan 2022’de Kosta Rika, birden fazla hükümet kurumunun fidye yazılımı saldırılarına maruz kaldıktan sonra ulusal bir acil durum ilan etti. Rus fidye yazılım grubu Conti saldırı için sorumluluk iddia etti ve yüzlerce gigabayt hassas bilgi şifreledi. Kosta Rika sonunda fidye ödemeyi reddetti ve saldırganlar şifrelenmiş verilerin% 50’sini halka açıkladı.

- Optus: Eylül 2022’de Avustralya Telekomünikasyon Şirketi Optus, 11 şifreleyen fidye yazılımı saldırısı yaşadı.2 milyon müşteri’ Adresler, pasaport detayları ve doğum tarihleri gibi son derece hassas bilgiler dahil veriler. Yalnız bir tehdit oyuncusu sonunda saldırı için sorumluluk iddia etti, çevrimiçi 10.000 çalıntı veri girişi yayınladı ve şirket 1 milyon dolarlık fidye ödemediyse daha fazla serbest bırakmakla tehdit etti. Ancak saldırgan, kısa bir süre sonra fidye iptal etti ve çalınan verileri sildi.

- Kraliyet Postası: Ocak 2023’te Royal Mail’in bir fidye yazılımı saldırısı tespit ettiği, soruşturmaya yardımcı olmak için adli tıp uzmanlarının dışında işe alındığı ve olayı İngiltere güvenlik ajanslarına bildirdi. Şubat 2023’te Lockbit Fidye Yazılımı Operasyonu, fidye yazılımı saldırısının sorumluluğunu üstlendi ve şirket fidye ödedikten sonra sadece bir şifreleme sağlayacak ve çalıntı verileri sileceklerini belirtti.

- Tallahassee Memorial Sağlık: Şubat 2023’te Tallahassee Memorial Healthcare, BT sistemlerini çevrimdışı aldı ve şüpheli bir fidye yazılımı saldırısının ardından acil olmayan prosedürleri askıya aldı. FBI durumu değerlendirmek için hastaneyle birlikte çalıştığını doğrularken, saldırının kaynağı hala bilinmiyor.

Ransomware nasıl yayılır

Fidye yazılımının nasıl yayıldığını anlamak, işletmelerin şebekelerini, cihazlarını ve verilerini potansiyel saldırılardan korumak için gerekli adımları atmaları çok önemlidir.

1. Kimlik avı ve sosyal mühendislik

Fidye yazılımı saldırıları kimlik avı ve sosyal mühendislik taktikleri ile yayılabilir. Siber suçlular, kurbanları kötü niyetli ekleri indirmek için kandırmak veya kötü amaçlı yazılım enfeksiyonlarına yol açan bağlantıları tıklamak için sofistike yöntemler kullanır.

Güvenilir kaynaklardan meşru yazışmalar gibi görünmek için tasarlanmış kimlik avı e -postaları, şüphesiz alıcıları bir bağlantıya tıklamaya veya kötü niyetli bir ek indirmeye çekiyor. Bu e -postalar bir bankadan, bir iş ortağından veya bir devlet kurumundan görünebilir ve genellikle bir aciliyet veya korku duygusu yaratmak için sosyal mühendislik taktiklerini kullanabilir ve kurbanın hızlı hareket etmesini isteyen.

Kimlik avına ek olarak, sosyal mühendislik saldırıları da fidye yazılımı yayabilir. Sosyal mühendislik saldırıları, telefon görüşmeleri veya anlık mesajlar gibi birçok form alabilir ve genellikle kurbanı hassas bilgilerden vazgeçmeye veya kötü amaçlı yazılımları indirmeye yönlendirmeyi içerebilir. Bu saldırılar insan zayıflıklarından yararlanır ve genellikle bir BT yöneticisi veya yazılım satıcısı gibi otorite veya uzmanlık ile taklit etmeyi içerir.

İşletmeler, çalışanlarını kimlik avı ve sosyal mühendislik saldırılarını tanımak ve bunlardan kaçınma konusunda eğitebilir. Çok faktörlü kimlik doğrulama, spam filtreleri ve normal yazılım güncellemeleri gibi güvenlik önlemlerinin uygulanması da fidye yazılımı enfeksiyonlarını önlemeye yardımcı olabilir.

2.

Fidye yazılımı da tehlikeye atılan web siteleri ve sürücü-bys aracılığıyla yayılabilir. Bu saldırılar, saldırganlar web sitesi kodundaki güvenlik açıklarından yararlandığında veya şüpheli olmayan kullanıcılara kötü niyetli bağlantıların reklamını yaptığında ortaya çıkar. Drive-by saldırılar, bu tekniği bir kullanıcıya otomatik olarak indirip kötü amaçlı yazılımları yüklemek için kullanın’S bilgisayar, genellikle bilgisi veya rızası olmadan.

Süreç, saldırganların bir web sitesinden ödün vermesi veya sahte görünen sahte bir web sitesi oluşturmasıyla başlar. Daha sonra siteye kötü amaçlı kod enjekte ederler, bu da bağlantıyı tıklayan herhangi bir ziyaretçiyi veya sayfadaki toprakları enfekte edebilenler. Bazı durumlarda, saldırganlar ayrıca bir kullanıcının kötü amaçlı siteyi bulma olasılığını artırmak için Arama Motoru Optimizasyonu (SEO) tekniklerini de kullanabilir.

Bir kullanıcı siteyi ziyaret ettikten sonra, kötü amaçlı kod, fidye yazılımı yükünü cihazlarına indirir ve yürütür. Genellikle, bu kullanıcı olmadan yapılır’enfeksiyonu tespit etmeyi zorlaştıran bilgi’çok geç. Saldırganlar, tehlikeye atılan web siteleri aracılığıyla yayılmanın yanı sıra, bir kullanıcı bir siteyi ziyaret ettiğinde ve kötü amaçlı kod indirildiğinde ve farkında olmadan cihazlarına yüklendiğinde fidye yazılımı da teslim edebilir.

İşletmeler, tüm yazılım ve sistemleri en son yamalarla güncelleyebilir ve kullanıcıları, güvenliği ihlal edilmiş web siteleri ve sürücü-bys aracılığıyla fidye yazılımlarına karşı korumak için şüpheli bağlantıları ve indirmeleri tanımak ve önlemek için eğitebilir.

3. Kötü niyet

Kötü niyetli veya kötü niyetli reklamcılık, siber suçluların meşru çevrimiçi reklamlara kötü amaçlı yazılım enjekte ettiği bir tekniktir. Kullanıcılar kötü amaçlı bir reklamı tıkladığında, fidye yazılımlarını bilgisayarlarına indiren ve yükleyen bir web sitesine yönlendirir. Koruma kampanyaları genellikle yüksek trafikli web sitelerini hedefler ve algılamadan kaçınmak ve mümkün olduğunca çok kullanıcıyı enfekte etmek için gelişmiş teknikler kullanır.

Standart bir yöntemdir “sulama deliği” Bilgisayar korsanlarının hedef kitlenin muhtemelen ziyaret edeceği meşru bir web sitesinden ödün verdiği saldırılar. Web sitesi tehlikeye atıldıktan sonra, saldırganlar görüntülenen reklamlara kötü amaçlı kod enjekte edin, bu da bunları tıklayan kullanıcıları enfekte edebilir.

Koruma işleminde kullanılan başka bir yöntem kullanmaktır “Drive-by indirmeler.” Bu teknikte, saldırganlar meşru web sitelerine kötü amaçlı reklamlar sunmak için tehlikeye atılmış bir reklam ağı kullanır. Kullanıcılar web sitesini ziyaret ettiğinde, reklam, bilgi veya rızası olmadan fidye yazılımlarını otomatik olarak bilgisayarlarına indirir ve yükler.

Kötüverizasyon, siber suçluların fidye yazılımlarını yayması için son derece etkili bir yoldur, çünkü şüphesiz kullanıcıların görünüşte meşru reklamlara tıklanmasına dayanır. İşletmeler, reklam engelleyicileri uygulayarak, antivirüs yazılımlarını güncel tutarak ve çalışanları bilinmeyen bağlantılara ve reklamlara tıklama riskleri konusunda eğitebilirler.

4. Kötü amaçlı yazılım kitleri

Kötü amaçlı yazılım kitleri, özel kötü amaçlı yazılım oluşturmak için birlikte paketlenmiş araçlar, komut dosyaları ve diğer bileşenlerdir. Bu kitler Karanlık Web’den satın alınabilir ve genellikle kullanıcı dostudur, fidye yazılımı da dahil olmak üzere kötü amaçlı yazılımlar geliştirmeleri ve dağıtmaları için sınırlı teknik becerilere sahip siber suçluların izin verir.

Saldırganlar genellikle kötü amaçlı bir bağlantıya tıklamak veya kötü amaçlı bir ek açmaya yönelik kullanıcıları kandırmak için sosyal mühendislik taktikleriyle birlikte kötü amaçlı yazılım kitlerini kullanır. Bir kullanıcı yanlışlıkla kötü amaçlı yazılımları indirdikten sonra, sistemlerine hızlı bir şekilde yayılabilir ve aynı ağdaki diğer makineleri potansiyel olarak enfekte edebilir.

. Bu kitler sürekli gelişiyor, yeni sürümler düzenli olarak güncellenmiş özelliklerle ve gelişmiş gizli yeteneklerle yayınlanıyor.

5. Enfekte Dosya ve Uygulama İndirmeleri

Saldırganlar kötü amaçlı kodları, görünüşte meşru dosyalara ve uygulamalara yerleştirerek kullanıcıları indirmeye ve yüklemeye kandırabilir. Bir saldırgan, meşru görünen popüler bir yazılımın veya aracın enfekte olmuş bir versiyonunu dağıtabilir, ancak indirilip yüklendiğinde fidye yazılımını yürütür.

Saldırganlar genellikle kullanıcıları enfekte dosyaları veya uygulamaları indirmeye ve yüklemeye ikna etmek için sosyal mühendislik taktiklerini kullanır. Bu yöntem, dosyaların veya uygulamaların gerekli güncellemeler, güvenlik yamaları ve hatta yazılım veya medya indirmelerini gizlemeyi içerebilir.

Bazı durumlarda, saldırganlar, enfekte olmuş dosyaları veya uygulamaları dağıtmak için dosya paylaşım platformlarını veya eşler arası (P2P) ağlarını da kullanabilirler. Bu platformlardan dosya veya uygulamalar indiren kullanıcılar bilmeden fidye yazılımı indirebilir ve sistemlerini enfekte edebilir.

İşletmeler, saygın yazılım indirme kaynaklarını kullanmak, yazılımı ve uygulamaları düzenli olarak güncellemek ve şüpheli indirmeleri tanımlamak ve önlemek için çalışanları eğitmek gibi enfekte olmuş dosya ve uygulama indirmelerine karşı korumak için güçlü güvenlik önlemleri uygulayabilir. İşletmeler, sistemleri enfekte etmeden önce potansiyel tehditleri taramak ve tanımlamak için antivirüs ve kötü amaçlı yazılımları kullanabilir.

6. Mesajlaşma ve Sosyal Medya

Bu yöntem genellikle kullanıcıları sömüren siber suçluları içerir’ Kötü niyetli bağlantıları tıklamaya veya enfekte olmuş dosyaları indirmeye ikna etmek için güven ve merak. Bu saldırılar, bir kişiden doğrudan bir mesaj veya meşru görünen sahte bir hesap olarak gelebilir.

Bazı durumlarda, saldırganlar fidye yazılımı, bir arkadaş veya meslektaştan gelen görünen bir fotoğraf veya video gibi zararsız bir bağlantı veya dosya eki olarak gizliyor. Fidye yazılımı, açıldığında geleneksel uzatma filtrelerini atlayan bir dosya indiren ölçeklenebilir vektör grafikleri (SVG) olarak gizlenebilir. SVG XML’ye dayandığından, siber suçlular, istedikleri her türlü içeriği yerleştirebilirler. Enfekte görüntü dosyası erişildikten sonra kurbanları meşru bir siteye yönlendirir. Yüklendikten sonra, kurbandan bir yüklemeyi kabul etmesi istenir, bu da tamamlanırsa yükü dağıtır ve kurbana devam eder’etkiyi sürdürmek için temaslar.

Saldırganlar, kimlik avı dolandırıcılığı yoluyla fidye yazılımlarını yaymak için sosyal medya platformlarını da kullanabilir. Örneğin, bir kullanıcı, tanınmış bir marka veya kuruluştan olduğu iddia edilen, bir bağlantıya tıklamalarını veya bir ek indirmelerini isteyen bir mesaj alabilir. Bağlantı veya ek, daha sonra kullanıcıya enfekte edebilen fidye yazılımı içerebilir’S cihazı ve ağlarına yayılmış.

İşletmeler, çalışanlarını riskler konusunda eğitebilir ve mesajlaşma ve sosyal medya yoluyla yayılan fidye yazılımlarına düşmekten kaçınmak için kötü amaçlı bağlantılar ve ekler belirleme ve kaçınma konusunda eğitim sağlayabilir. Güncel güvenlik yazılımını korumak ve kritik verileri düzenli olarak yedeklemek de yardımcı olur.

7. RDP aracılığıyla kaba kuvvet

Brute Force saldırısında, tehdit aktörleri doğru olanı keşfedene kadar birçok şifre kombinasyonu dener. Saldırganlar genellikle bu yöntemi, genellikle sunucularda veya iş istasyonlarında bulunan ve çalışanlar tarafından kurumsal bir ağa uzaktan bağlantı kurmak için kullanılan uzaktan masaüstü protokolü (RDP) uç noktalarını hedeflemek için kullanır.

Saldırgan önce hedefi tanımlamalıdır’Bir kaba kuvvet saldırısı başlatmak için S RDP uç noktası. Daha sonra, doğru olanı bulana kadar farklı şifre kombinasyonlarını denemek için otomatik yazılım kullanırlar ve hedefe erişim sağlarlar’s ağı.

Hedef zayıf şifreler kullanıyorsa, bir kaba kuvvet saldırısı başarılı olabilir, “Parola123” veya “Yönetici123.” İşletmeler, büyük harf ve küçük harfler, sayılar ve sembollerin bir karışımı ile karmaşık şifreler istemek ve kaba kuvvet saldırısı riskini azaltmak için çok faktörlü kimlik doğrulama uygulamak gibi güçlü şifre politikalarını uygulayabilir.

BT’Bazı fidye yazılımı varyantlarının RDP güvenlik açıklarından yararlanmak için açıkça tasarlandığını ve bir ağa eriştikten sonra hızla yayılabileceğini belirtmek gerekir. İşletmeler, kaba kuvvet saldırılarından kaçınmak için RDP uç noktalarını en son güvenlik yamalarıyla güvenli ve güncel tutabilir.

8. Platformlar arası fidye yazılımı

Platformlar arası fidye yazılımı, Windows, MacOS ve Linux gibi birden fazla işletim sistemini enfekte edebilen kötü amaçlı yazılımlardır. Fidye yazılımı bir cihaza bulaştığında, ağ boyunca yanal olarak diğer bağlı cihazlara hareket edebilir ve dosyaları gittikçe şifreleyebilir. Çeşitli cihazlara veya işletim sisteminin türüne bakılmaksızın çeşitli cihazlara yayılabilir.

Platformlar arası fidye yazılımı saldırılarını önlemek için işletmeler, tüm cihazların ve işletim sistemlerinin güncellenmesini sağlayabilir ve en son güvenlik yamalarına sahip olabilir. Şirketler ayrıca temel verilerin düzenli yedeklemelerini yapabilir ve bir saldırı durumunda fidye ödemeden verileri kurtarabilmeleri için yedekleri tespit edebilirler.

İşletmeler, platformlar arası fidye yazılımı saldırılarını önlemek için çok faktörlü kimlik doğrulama ve güçlü şifre politikaları uygulayabilir. Düzenli çalışan eğitimi ve farkındalık kampanyaları, çalışanların yanlışlıkla kötü amaçlı yazılım indirmelerini ve kurbanı, platformlar arası fidye yazılımı enfeksiyonlarına yol açabilecek kimlik avı dolandırıcılarına önlemeye yardımcı olabilir.

Fidye yazılımı koruması

Fidye yazılımı koruması, fidye yazılımı saldırılarının etkilerini önlemek, tespit etmek ve azaltmak için çeşitli yöntem ve teknikler içerir. Önlemler arasında düzenli yedeklemeler, ağ segmentasyonu, uç nokta koruma yazılımı, çalışan eğitimi ve olay müdahale planları dahildir.

Bir fidye yazılımı saldırısına kurban düşme riskini en aza indirmek için kapsamlı bir fidye yazılımı koruma stratejisi çok önemlidir. Saldırılar maliyetli kesinti süresine, verimlilik kaybına ve hassas bilgilerin hırsızlığına veya uzlaşmasına neden olabilir. Bir organizasyona da zarar verebilir’itibarının ve müşteri güveninin kaybına yol açan.

Ortak Fidye Yazılımı Saldırı Vektörlerini Koruyun

Farklı iletim yöntemlerini anlayarak, kuruluşlar savunmalarını daha iyi hazırlayabilir ve fidye yazılımı saldırılarını önlemek veya azaltmak için uygun güvenlik önlemlerini uygulayabilir.

Fidye yazılımı ve nasıl yayıldığı konusunda net bir şekilde anlaşılmadan, kritik sistem güvenlik açıkları fark edilmeyebilir. İşletmeler ayrıca, kötü amaçlı yazılımların operasyonlarına, itibarına ve finansmanlarına önemli zarar vermesine izin vererek etkili bir şekilde tespit edemeyebilir ve yanıtlayamayabilir.

İşletmeler ortak saldırı vektörlerini korumalıdır, çünkü fidye yazılımı hızla ve sessizce yayılabilir, genellikle önemli hasara neden olana kadar tespitten kaçınabilir. Ortak saldırı vektörlerini koruyarak, işletmeler fidye yazılımlarının ilk etapta sistemlerinde bir dayanak kazanmasını çok daha zorlaştırabilir.

Uç nokta koruması

Uç nokta koruması, kuruluşların siber saldırılara karşı korunması için kritik bir bileşendir. Uç nokta koruması, bir kuruluşa erişebilen masaüstü bilgisayarlar, dizüstü bilgisayarlar, mobil cihazlar ve sunucular gibi uç noktaları güvence altına almaya odaklanır’s ağı. Bu uç noktalar genellikle siber suçluların fidye yazılımı saldırıları başlatması için giriş noktasıdır.

Uç nokta koruma yazılımı, siber tehditleri önlemek, tespit etmek ve yanıtlamak için antivirüs, kötü amaçlı yazılım, güvenlik duvarları ve saldırı tespit sistemleri gibi çeşitli teknolojiler kullanır. Uç nokta koruması, kötü niyetli dosyaları engelleyebilir veya izole edebilir ve uç noktada yürütmelerini önleyebilir.

Modern Genişletilmiş Tespit ve Yanıt (XDR) Çözümleri, yerel süreçleri gerçek zamanlı olarak izleyin ve davranışlarını ayrıntılı olarak analiz ederek, çok yüksek özgüllükle kötü niyetli kodları tanımlamayı ve anında hafifletme adımları atmayı mümkün kılar. SentinelOne Singularity Platformu gibi gelişmiş bir XDR çözümü, modern fidye yazılımı kampanyalarına devam eden tehdit istihbaratıyla bilgilendirilen statik ve davranışsal AI modellerinden yararlanarak bunu bir adım daha ileri götürür – fidormal aktiviteyi ve fidye yazılımlarının göstergesi olabilecek kalıpları belirlemek için’S VARLIK.

Oradan, gelişmiş bir XDR çözümü, kodu silerek fidye yazılımı tehdidini etkisiz hale getirebilir’Source, ilgili tüm süreçleri öldürmek, şüpheli dosyaları karantinaya almak veya etkilenen uç noktayı ağdan tamamen ayırmak, durum ve organizasyonel politikalara bağlı olarak.

Fidye Yazılımı Garantileri

Fidye yazılımı garantileri, fidye yazılımı saldırısı durumunda finansal tazminat sunan sigorta poliçeleridir. Bu, kesinti süresi, kayıp veriler ve diğer hasarlarla ilişkili maliyetleri azaltmaya yardımcı olabilir

Fidye yazılımı garantileri, fidye yazılımı saldırısının potansiyel finansal etkisi konusunda gönül rahatlığı sağlayabilir. Ayrıca, birçok garanti, belirli güvenlik protokollerinin tazminat için uygun olmasını gerektirdiğinden, şirketleri sağlam siber güvenlik önlemlerine yatırım yapmaya teşvik edebilirler.

Bu garantiler, fidye yazılımı saldırılarıyla ilişkili risklerin bir kısmının işletmeden garanti sağlayıcısına kaydırılmasına da yardımcı olabilir. Bu, özellikle kendi fidye yazılımı saldırısından kurtulmak için daha fazla kaynağa ihtiyaç duyabilecek küçük ve orta ölçekli şirketler için faydalı olabilir. Yine de’Satın almadan önce herhangi bir garantinin hüküm ve koşullarını dikkate almak ve kuruluşun özel ihtiyaçları ve riskleri ile uyumlu olmasını sağlamak her zaman önemlidir.

Veri yedeklemeleri

Veri yedeklemeleri, fidye yazılımı saldırılarıyla ilişkili riskleri azaltmak için etkili bir yol sağlar. İşletmeler, önemli dosyaları ve sistemleri düzenli olarak yedekleyerek, bir saldırı durumunda verilerini saldırı öncesi duruma geri yükleyebilir. Yedeklemeler kesinti süresini en aza indirebilir, saldırıyı azaltabilir’iş operasyonları üzerindeki etkisi ve kritik verilerin kalıcı olarak kaybolmamasını sağlayın.

İşletmeler, normal yedeklemeler, güvenli depolama ve test edilmiş kurtarma prosedürleri içeren kapsamlı bir veri yedekleme stratejisi uygulamalıdır. Fidye yazılımı saldırısından etkilenmelerini önlemek için yedeklemelerin saha dışında ve güvenli yerlerde saklanmasını sağlamak önemlidir.

Ayrıca, işletmeler veri yedekleme sistemlerinin güncel olmasını sağlamalı ve tüm kritik verileri içermelidir. Kuruluşlar, doğru çalıştıklarından ve bir saldırı sırasında hızlı ve verimli bir şekilde geri yüklenebileceğinden emin olmak için veri yedeklemelerini düzenli olarak test edebilir.

Eğitim ve Öğretim

Fidye yazılımı saldırganları, çalışanları kandırmak için genellikle sosyal mühendislik tekniklerini kullandığından, bu tür saldırıların nasıl tanımlanacağı ve kaçınacağı konusunda kapsamlı bir eğitim fidye yazılımının yayılmasını önlemeye yardımcı olabilir. Düzenli eğitim oturumları ve simüle edilmiş kimlik avı saldırıları, fidye yazılımı saldırılarına karşı uyanık kalmanın önemini güçlendirmeye yardımcı olabilir.

Fidye Yazılımı Tespit ve Kaldırma

Ne yazık ki, fidye ödemek her zaman verilerin güvenli bir şekilde geri dönüşüyle sonuçlanmaz ve daha fazla saldırıyı teşvik edebilir. Fidye yazılımı algılama ve kaldırma, siber güvenliğin, işletmelerin göz ardı etmeyi göze alamayacağı önemli bir yönüdür. Etkili kaldırma, hızlı iyileşmeyi sağlayan ve işletmelerin normale dönmesine ve saldırının ölçeğine veya derinliğine bakılmaksızın operasyonlarına devam etmesine yardımcı olan kritik bir adımdır’Salut.

Enfeksiyonu izole et ve kopukluk

Fidye yazılımı bir ağ üzerinden hızlı ve verimli bir şekilde yayılır, yani bir sistemi bulaştıktan sonra başkalarına hızlı bir şekilde geçebilir. Enfekte sistemi izole ederek ve bağlantısı keserek, işletmeler fidye yazılımlarının ağın diğer kısımlarına yayılmasını önleyebilir, saldırının neden olduğu hasarı sınırlayabilir ve temizlenmesi ve restore edilmesi gereken sistem sayısını azaltabilir.

Enfekte sistemi izole etmek ve bağlantıyı kesmek, işletmelerin kötü amaçlı yazılım hakkında bilgi edinmek için fidye yazılımlarını analiz etmelerini sağlar’davranış, enfeksiyonun kapsamını belirleyin ve onu kaldırmak için daha etkili stratejiler geliştirin.

Fidye yazılımını tanımlayın ve bildirin

Belirli fidye yazılımı türünü belirlemek, şirketlerin onu kaldırmak için en iyi hareket tarzını belirlemelerine yardımcı olabilir. Kolluk kuvvetleri veya endüstri kuruluşları gibi ilgili makamlara fidye yazılımı bildirmek, gelecekteki saldırıları önlemeye yardımcı olabilir. Bu kuruluşlar, saldırının kaynağını araştırmak için sağlanan bilgileri kullanabilir ve benzer saldırıların diğer işletmelere olmasını önlemek için harekete geçebilir.

Fidye yazılımlarının raporlanması, işletmelerin işletmelerin veri ihlallerini veya siber saldırıları bildirmelerini gerektiren düzenlemelerle uyumlu kalmasına da yardımcı olabilir.

Sırtlarınızı geri yükleyin

Yedeklemeleri geri yüklemek, işletmelerin verileri kurtarması ve normal işlemlere devam etmesi için çok önemlidir. Fidye yazılımı, değerli verileri şifreleyebilir veya başka bir şekilde tehlikeye atabilir, bu da şirket fidye ödeyene kadar erişilemez hale getirebilir. Ancak, verilerin güvenli iadesini garanti etmediği ve daha fazla saldırıyı teşvik edebileceği için fidye ödemek önerilmez. Bunun yerine, işletmeler verilerini düzenli olarak yedekleyebilir ve fidye yazılımı saldırısı durumunda güvenli bir yedeklemeden geri yükleyebilir.

Yedeklemeleri geri yükleme, işletmelerin fidye yazılımlarının kalan izlerini belirlemesine ve kaldırmasına yardımcı olabilir. Fidye yazılımlarını ortadan kaldırmak, fidye yazılımlarının sistemi tekrar enfekte etmesini veya ağın diğer kısımlarına yayılmasını önleyebilir.

BT’İşletmelerin tam ve işlevsel olduklarından emin olmak için yedeklerini düzenli olarak test etmeleri için önemli. Bir yedekleme eksik veya bozuksa, verileri tamamen geri yükleyemeyebilir, bu da işletmeyi veri kaybına karşı savunmasız bırakabilir veya uzun süreli kesinti süresi.

Uzatılmış algılama ve yanıt kullanın (XDR)

Genişletilmiş Tespit ve Yanıt (XDR), bir kuruluş genelinde gelişmiş görünürlük ve koruma sağlamak için birden fazla güvenlik teknolojisini entegre eden kapsamlı bir güvenlik çözümüdür’ST BT altyapısı. XDR Solutions, işletmelerin birden fazla kaynaktan verileri analiz ederek ve potansiyel bir saldırıyı gösteren davranış kalıplarını belirleyerek gelişmiş tehditleri tespit etmelerine ve yanıtlamalarına yardımcı olabilir.

XDR Solutions ayrıca işletmelere ağlarına gerçek zamanlı görünürlük kazandırır ve şüpheli etkinlikleri hızlı bir şekilde tespit etmelerini ve yanıtlamalarını sağlar. İşletmeler, fidye yazılımlarının ağın diğer bölgelerine yayılmasını önlemek ve saldırının neden olduğu hasarı sınırlamak için daha donanımlı olacak.

. Gelişmiş bir XDR çözümü, daha önce sesli bir duruma şifrelenmiş etkilenen tüm dosyaları geri alabilmeli ve sizi harici yedekleme çözümlerinden geri yükleme tediumundan veya tamamen yeniden görüntüleme sistemlerinden kurtarabilmelidir.

Sentinelone ile tespit ve önleyin

Fidye yazılımı saldırılarını algılayabilen ve önleyebilen kapsamlı ve proaktif bir siber güvenlik çözümü arayan işletmeler için, SentinelOne tarafından tekillik XDR platformu, korumayı son noktadan öteye uzatır.

Singularity XDR, işletmelere tüm BT altyapılarında gelişmiş görünürlük ve koruma sağlamak için yapay zeka ve makine öğreniminden yararlanan gelişmiş bir güvenlik platformudur. Önemli hasara neden olmadan önce fidye yazılımı erken tespit edebilir ve enfekte olmuş sistemleri otomatik olarak izole edebilir ve operasyonlar üzerindeki etkiyi en aza indirmek için yedeklemeleri geri yükleyebilir.

Tekillik XDR, işletmelerin şüpheli etkinliği hızlı bir şekilde tespit etmesini ve yanıtlamasını sağlar. Ayrıca, güvenlik açıkları ve potansiyel saldırı vektörleri ağını proaktif olarak izleyebilir, bu da siber suçlular bunlardan yararlanmadan önce işletmelerin güvenlik boşluklarını ele almasına yardımcı olabilir.

Fidye yazılımı saldırılarına karşı korumak için güçlü ve etkili bir çözüm keşfedin ve bugün bir demo planlayın.