Openvpn Ikev2’yi destekliyor mu?

SSTP’den OpenVPN protokolüne veya IKEV2’ye geçiş

Özet:

OpenVPN% 20’ye kadar eklerken, WireGuard (ve Nordlynx) sadece% 4 daha fazla ekleyecek. IKEV2 aralarında,% 7 eklendi

Bu makalede, çeşitli VPN protokollerini karşılaştıracağız ve faydalarını, farklılıklarını ve kullanım durumlarını tartışacağız.

1. VPN protokolü nedir?

Bir VPN protokolü, veri bütünlüğü kontrolleri ve şifreleme yöntemleri dahil olmak üzere bir VPN bağlantısının nasıl işleneceğine dair net talimatlar sağlar.

2. Ana VPN protokolleri nelerdir?

Ana VPN protokolleri arasında Nordlynx (WireGuard), IKEV2, OpenVPN ve L2TP.

3. Nordlynx (WireGuard) nedir?

Nordlynx, daha hızlı hızlar için kullanıcı Datagram Protokolü’ne (UDP) dayanan açık kaynaklı bir tünel protokolüdür. Nordlynx, benzersiz bir ağ adresi çeviri sistemi uygulayarak kullanıcılara IP adresleri atama sorununu çözer.

4. Ikev2 nedir?

IKEV2, Diffie-Hellman Key Exchange ve X kullanan bir VPN şifreleme protokolüdür.Kimlik doğrulama için 509 sertifika. Wi-Fi ve mobil veriler arasında geçiş yaparken düşük gecikmesi ve bağlantıları sürdürme yeteneği ile bilinir.

5. Openvpn nedir?

OpenVPN, hem UDP hem de TCP modlarını destekleyen açık kaynaklı bir tünel protokolüdür. Hız veya stabilite seçeneğiyle güvenilir bir bağlantı sağlayan güvenli noktadan noktaya ve siteden siteye bağlantılar sunar.

6. L2TP nedir?

L2TP, noktadan noktaya tünelleme protokolünü (PPTP) ve Katman 2 yönlendirmesini (L2F) birleştiren bir protokoldür. Şifreleme için IPSEC ile birlikte yaygın olarak kullanılır.

7. Nordlynx’in faydaları nelerdir?

Nordlynx, kullanıcılara ve tünellerine benzersiz IP adresleri atayarak gelişmiş performans ve güvenlik sağlar. Kullanıcı kimliklerini günlüğe kaydetmeden veri gizliliğini sağlar.

8. Ikev2’nin faydaları nelerdir?

IKEV2, Wi-Fi ve mobil veriler arasında düşük gecikme ve kesintisiz geçiş sunar. Ayrıca bağlantı düştüğünde otomatik bağlantı gibi özelliklere sahiptir.

9. OpenVPN’nin faydaları nelerdir?

OpenVPN yaygın olarak kullanılır ve son derece özelleştirilebilir. Hız veya istikrar önceliklerine bağlı olarak UDP veya TCP modu seçeneği sunar.

10. L2TP’nin faydaları nelerdir?

L2TP güvenli bağlantılar sağlar ve şifreleme için IPSEC ile birlikte yaygın olarak kullanılır.

11. Hangi protokol en düşük veri yüküne sahiptir?

WireGuard (Nordlynx) en düşük veri ek yüküne sahiptir ve iletilen verilere sadece% 4 daha fazla ekler.

12. Hangi protokol mobil cihazlar için uygundur?

IKEV2 mobil cihazlar için uygundur, çünkü Wi-Fi ve mobil veriler arasında geçiş yaparken bağlantıyı koruyabilir.

13. Nordlynx’i WireGuard’dan ayıran şey?

Nordlynx, kimlikleri günlüğe kaydetmeden kullanıcı gizliliğini sağlamak için bir çift ağ adresi çeviri sistemi ekledi.

14. OpenVPN hem UDP hem de TCP modlarında çalışabilir?

Evet, OpenVPN hem UDP hem de TCP modlarında çalışabilir, hız veya stabilite için seçenekler sunabilir.

15. IKEV2’nin güvenlik özellikleri nelerdir?

IKEV2, Diffie-Hellman Key Exchange ve X kullanır.509 Kimlik doğrulama sertifikaları, güvenli bağlantılar ve üst düzey şifreleme sağlama.

SSTP’den OpenVPN protokolüne veya IKEV2’ye geçiş

Ancak, tüm protokoller aynı veri yüküne sahip değildir. Örneğin, OpenVPN% 20’ye kadar eklerken, WireGuard (ve Nordlynx) sadece% 4 daha fazla ekleyecek. IKEV2 aralarında,% 7 eklendi, Hangisi hala iyi bir sonuç. Bu nedenle, kullanıcı verilerinizi en aza indirmek istiyorsanız, Nordlynx’e bağlı kalmalısınız.

VPN Protokolleri Karşılaştırma

Sanal Özel Ağ (VPN), hassas verileri paylaşmak için bağlantıları kurmak için muhtemelen en popüler yöntemdir. Teknoloji, cihazınızı güvenli bir tünel oluşturan bir VPN sunucusuna bağlayarak çalışır. VPN bağlantısını başlatmadan önce, nasıl görünmesi gerektiğinin paylaşılan bir tanımı olmalıdır.

Bir VPN protokolü, bu bağlantının nasıl ele alınacağına dair net talimatlar sağlar. Alıcı uçtaki cihazınızın ve sunucunuzun bilmesi gereken tüm ayrıntıları belirtir. Protokoller tüm şekil ve boyutlarda gelir. Bazıları ek veri bütünlüğü kontrolleri gerektirirken, diğerleri daha sağlam şifreleme ekler. Çeşitlilik muazzam ve özelleştirme için bolca yer var.

Bu makale en popüler VPN protokollerini tanıtacak ve faydalarını, farklılıklarını ve kullanım durumlarını değerlendirecek.

Ana VPN protokolleri nelerdir?

Bir tünel protokolünden geçen veriler parçalara ayrılır ve şifreli veri paketlerinin içine yerleştirilir. Amaçlanan varış noktalarına ulaştıktan sonra, sunucu yapılandırılmış özel anahtarıyla paketleri şifreledi ve gönderilen verileri açar. İşlem, cihazınız ve tüm oturum için bir VPN sunucusu arasında ileri geri gidiyor.

Tünellemenin nasıl çalıştığına dair temel ilke sabit kalırken, Özel özellikler tünel protokollerini birbirinden ayırır. Çoğu donanım cihazları bunları yerel olarak destekler ve bazıları da standart olarak kabul edilir.

İşte en popüler tünel protokollerinden bazılarının kısa bir özeti:

Nordlynx (WireGuard)

WireGuard, saldırı yüzeyini en aza indirmek ve bakımı büyük ölçüde iyileştirmek için aerodinamik kodlu açık kaynaklı bir tünel protokolüdür. Önemli ölçüde artan hızlardan yararlanmak için el sıkışmasını atlayan kullanıcı Datagram Protokolü’ne (UDP) güvenir.

WireGuard, bir sunucuya bağlı herkese dinamik olarak IP adresleri atayamaz. Bunu halletmek ve bağlantıları mümkün kılmak için sunucunun dahili bir deftere ihtiyacı var. Bu, paketlerinin karışık olmadığından emin olarak her kullanıcıyı kaydeder. Bir veri ihlalinde, bu, kullanıcının sunucu tarafından atanan kimliğini tanımlamak kolay olacağından geri tepebilir.

Nordlynx, Nord Güvenlik Ekibi tarafından oluşturuldu. WireGuard kodunun çekirdeğinde bir iyileştirmeyi temsil eden kullanıcı kimlikleri ile ilgili sorunu çözer.

Nordlynx, bir Çift Ağ Adresi Çeviri Sistemi. Her oturum için yerel bir arayüz oluşturur ve kullanıcılara ve tünellerine benzersiz bir IP adresi atar. Bu, her bir veri paketinin hedefini izlemek için mevcut kullanıcıları günlüğe kaydetmeden defter problemini çözer. IP adresleri yalnızca oturum etkin olduğunda atanır ve bir VPN sunucusuna bağlandığında benzersiz performans ve güvenlik sağlar.

Yalnızca Nordvpn ve Nordlayer gibi Nord Güvenlik Ürünleri bu tünel protokolüne sahiptir.

Ikev2

Internet Key Exchange Sürüm 2, istek ve yanıt eylemlerini işleyen bir VPN şifreleme protokolüdür. Kimlik doğrulama ve şifreleme için iki mekanizmaya dayanır. Şifreleme için, paylaşılan bir oturum oluşturmak için Diffie -Hellman Key Değişim Protokolü kullanır. IKEV2’nin kimlik doğrulaması X tarafından işlenir.509 Uluslararası Telekomünikasyon Birliği (ITU) standardına dayalı genel anahtar altyapı sertifikası.

IKEV2, Güvenlik Derneklerini (SA) ele alan bir İnternet Güvenlik Protokolü Suite’e aittir. İşleri, bir VPN tüneli oluşturmak için karşılıklı olarak kabul edilen koşulları bulmaktır. IKEV2 UDP kullandığından, nispeten düşük gecikmeye sahiptir ve çoğu kullanım durumu için hızlı bir seçenek olacaktır. Ayrıca performans için çok talepkar değil, bu yüzden daha zayıf donanım cihazlarında iyi çalışıyor.

IKE VPN protokolü, Wi-Fi ve mobil veriler arasında geçiş yaparken bağlantıyı da koruyabilir. Bu nedenle, hücresel verilere dayanan ancak Wi-Fi’ye geçebilen mobil cihazlar için iyi bir seçenek olabilir. Ayrıca IKEV2, bağlantı düştüğünde otomatik bağlantı gibi özellikleri de uygular.

Openvpn

OpenVPN en çok kullanılan VPN protokolüdür. O bir açık kaynaklı tünel protokolü ve güvenli noktadan noktaya ve siteden siteye bağlantıların kurulmasına izin veren sistem. Taşıma Katmanı Güvenliği, OpenSSL şifreleme kütüphanesi algoritmaları ile birlikte, sanal özel ağların güvenliğini artırmak için özel anahtar değişimini işler.

Bir ağ açısından, OpenVPN protokolü iki modda çalışabilir: UDP veya Şanzıman Kontrol Protokolü (TCP).

UDP – El sıkışmasını kullanmaz, yani hedeflerine ulaştıklarını onaylamadan veri paketleri göndermek. WireGuard tarafından kullanılan aynı yöntem ve IKEV2 bağlantı stabilitesi yerine hızı önceliklendirme.

TCP -başlatıcı ve alıcı arasında üç yönlü bir el sıkışma kullanır. Müşteri bir istek gönderir, sunucu makbuzu kabul eder ve istemci bir onayla cevap verir. Bu birçok ekstra adım gibi görünse de, bu daha önemli gecikmenin dezavantajında güvenilir bir bağlantı elde etmeye yardımcı olur.

Hem UDP hem de TCP, gönderirken verilerinizi daha küçük paketler halinde dilimleyin. Gönderenlerin ve alıcıların IP’lerini, gerçek verileri ve diğer yapılandırma verilerini içerir. Yani, çok daha gelişmiş bir yineleme olsa da, OpenVPN hala aynı tünelleme prensiplerine güveniyor.

L2TP

Katman 2 Tünelleme Protokolü (L2TP) Noktaya Noktaya Tünel Protokolü (PPTP) ve Katman 2 yönlendirmesini birleştirir VPN tünelleri oluşturmak için. Kendi başına, L2TP şifreleme sağlamaz. Genellikle IPSEC tarafından sağlanır (aşağıya bakın).

Başlangıçta 1999’da yayınlanan L2TP. Bu bağlantı birden çok oturum içerebilir ve OSI modelinin 2. katmanında çalışır.

Protokolün pozitiflerinden biri uyumluluk. PPTP, Microsoft Windows ve MacOS’a yerleştirilmiştir. Her iki işletim sistemi aracılığıyla tünelleri kurmak kolaydır, L2TP ise Linux ile de uyumludur.

Dezavantajı, protokolü kendi eksikliğinde şifreleme ve kimlik doğrulama sistemleri. Bu nedenle birkaç modern VPN tarafından desteklenmektedir.

IPSEC

İnternet Protokolü Güvenliği (IPSEC) L2TP ile L2TP/IPSEC şeklinde çalışır. IPSEC, L2TP tünellerinden geçen veriler için hem kimlik doğrulama hem de şifreleme sağlar. Bu, verileri web üzerinden güvenli bir şekilde göndermenin çok daha sağlam bir yoluyla sonuçlanır.

IPSEC, verileri şifrelemek için AES şifresini kullanır. VPN protokolü, paylaşılan IKE Keys’i kullanarak bir güvenlik ilişkisi işlemi çalıştırır. Güvenli bir bağlantı mevcut olduğunda, protokol kapsüllenmiş bir güvenlik yükü (ESP) oluşturur. Bu, iki cihazın iletişim kurmasına izin veren iki bilgi katında veri paketlerini sarar. Ayrıca, orijinal gönderenin kimliğini ekstra bir IP adres verisi katmanı ile gizler.

IPSEC güvenli bir protokol olarak kategorize edilir. Bununla birlikte, NSA’nın Bullrun programının bir parçası olarak 256 bit AES şifrelemesini tehlikeye atmaya çalıştığı bilinmektedir. Bu nedenle şifrenin gerçek güvenlik durumu belirsizdir.

IPSEC hızları çift kapsülleme ile tehlikeye girebilir. Hem L2TP hem de IPSEC güvenlik duvarlarında gezinmek için mücadele ediyor. Bu performans sorunlarına neden olabilir.

TLS

Taşıma Katmanı Güvenliği (TLS) iki unsuru vardır: TLS kayıt protokolü ve TLS el sıkışma protokolü. Kayıt protokolü güvenli bağlantılar oluştururken, el sıkışma iletim için verileri anonimleştirir.

TLS bir Güvenli soket katmanı protokolünün (SSL) güncellenmiş yinelemesi. HMAC kimlik doğrulaması, PRF anahtar üretimi ve AES şifrelerinin kullanımı sunan SSL’nin ötesine geçer. Bağlantılar, çoğu durumda mevcut olan 443 numaralı bağlantı noktası üzerinden çalışır. Bu aynı zamanda TLS’yi güvenlik duvarlarında gezinmek için iyi bir VPN protokolü yapar.

TLS genellikle tarayıcı tabanlıdır. Düzenli Güvenli Soket Tüneli Protokolü (SSTP) için temel olarak kullanılır – Her zaman Web tabanlı VPN’ler için tercih edilen protokol.

Bu bağlamda, TLS, Web uygulamalarını ve kullanıcı cihazlarını veya sunucularını bağlamak için kullanılır, ancak IP üzerinden ses bağlantılarını şifrelemek için de kullanılabilir. Tarayıcı tabanlı bağlantılar da müşterisiz olabilir, Ek VPN yazılımı ihtiyacının azaltılması.

TLS’nin dezavantajı, yalnızca tarayıcılar veya desteklenen uygulamalar aracılığıyla çalışmasıdır. Bu nedenle, kullanıcılar genellikle kapsamlı ağ kapsamı için IPSEC ve TLS VPN’lerini birleştirir.

VPN protokolleri arasındaki temel farklar nelerdir?

Bir VPN sunucusunu kendi kendine barındırıyor olun, isterse bir VPN sağlayıcıya yöneliyor olun, bağlantınız için bir VPN protokolü seçmeniz gerekecek. Bir VPN bağlantısının temel bileşenlerinden biridir.

İşte en yaygın protokollerin nasıl karşılaştırıldığına genel bir bakış. Uygun VPN protokolünü seçmek, İnternet etkinliğinize fayda sağlayabilir ve gerekli olmadığında kaynaklarınızı boşa harcamayacak.

Hız karşılaştırması

Nord Security’den yapılan araştırmalar, NordlyNX VPN protokolünün 1200 Mbps’ye kadar rampa yapabileceğini, IKEV2’nin sadece 600 Mbps’ye ulaştığını ve OpenVPN’nin en iyi kaydedilen hızı 400 Mbps’yi yönettiğini buluyor. Aynı eğilimler, VPN sunucusu ile istemcinin konumu arasındaki mesafe ne olursa olsun tahtada tekrarlanır.

Bu bulgulara dayanarak, En hızlı güvenli tünelleme protokolünü arıyorsanız, Nordlynx ile gitmelisiniz (veya WireGuard). İkinci en hızlı olan, dünyanın diğer tarafına bağlanırken bile kendine özgü tutabilen Ikev2 olacaktır.

Yukarıdaki protokollerin tümü, hız açısından L2TP/IPSEC’den daha fazla performans gösterme eğilimindedir. TLS ayrıca IKEV2/IPSEC, OpenVPN ve Nordlynx’in altına yerleştirerek daha uzun müzakere sürelerinden muzdariptir.

Şifreleme

OpenVPN, OpenSSL kütüphanesi üzerinden en güçlü şifrelemeyi sunar. AES, Chacha20, Poly1305, vb. Gibi çeşitli kriptografik algoritmaları destekler. OpenVPN ayrıca MD5, Blake2 ve diğerleri gibi kimlik bilgileri için karma algoritmalarını da kullanabilir. RSA, DSA ve diğer birçok algoritma protokolün özel anahtar türetmesini işleyebilir. Özelleştirme seçeneklerinin kapsamı, OpenVPN’yi VPN kurulumunuzla alakalı olabilecek birçok kullanım durumu için çok uyarlanabilir bir VPN protokolü haline getirir.

Nordlynx/WireGuard şifreleme konusunda daha az esnektir. Şifrelemesi sadece Chacha20’ye dayanır (ki bu AES’den daha güvenli kabul edilir). Kimlik doğrulama, karma için blake2 kullanılarak poli1305 kriptografik işlevi tarafından işlenir. Taşıma katmanı yalnızca UDP seçeneğini sağlar.

IKEV2, Nordlynx’ten daha fazla seçenek sunar, ancak openvpn’den biraz daha az. AES 256 Şifreleme, Blowfish ve diğerleri gibi seçim yapabileceğiniz çeşitli sağlam şifreleme algoritmaları sağlar. Temel fark, sadece bir UDP ayarı olması.

OpenVPN, Nordlynx ve IKEV2 güvenli tünel protokolleri olarak kabul edilmelidir. Bu, L2TP/IPSEC ve TLS açısından daha az doğrudur.

Kendi başına Katman 2 Tünel Protokolü Şifreleme sunmaz, ancak kullanıcılar istenirse şifreleri üst üste ekleyebilir. Uzmanlar artık Edward Snowden tarafından açıklanan bilgileri takiben IPSEC’in tamamen güvenli olduğundan şüphe ediyor. IPSEC de açık kaynak değildir ve kullanıcılar geliştiricilerinin güvenlik kimlik bilgilerine güvenmelidir.

SSL/TLS, Public Anahtar Kriptografisi aracılığıyla güvenli AES şifrelemesi sağlar. Bununla birlikte, TLS protokolü daha gelişmiş alternatiflerden daha az esnektir.

Güvenlik

WireGuard açık kaynaklı olsa da, Nordlynx tescillidir, bu da kullanıcıların her zaman güvenlik uygulama kodu hakkında toplam farkındalığa ihtiyaç duyarsa bir sorun olabilir. Buna rağmen, Nordlynx’in WireGard’ın bilinen güvenlik açıkları yok. Aynı şey OpenVPN için de geçerlidir.

Bununla birlikte, OpenVPN daha uzun olduğu için, bağımsız test uzmanlarının hataların çoğunu ütülemek için daha fazla zamanları vardı, yani en güvenli VPN seçeneği olarak kabul edilebilir. WireGuard hala devam eden bir çalışma.

Ikev2 biraz daha az güvenlidir. Sızan bir NSA sunumuna göre, protokol güvenlik açıklarından yararlanmak başarılı bir şifre çözme ile sonuçlandı. Spekülasyon olarak görüntülenirken, OpenVPN ve WireGuard maksimum güvenlik hedeflerken daha iyi seçenekler olacak.

SSL/TLS, güvenilmeyen güvenlik sertifikaları aracılığıyla ortadaki insan saldırılarıyla bağlantılıdır. Kullanıcılar yapılandırma hatalarıyla maruz kalabilir. Ancak TLS tarafından kullanılan 256 bit AES şifrelemesi, çoğu uzman tarafından güvenli kabul edilir.

L2TP/IPSEC, IKEV2 ile aynı sorunlardan muzdarip. Protokolün güvenlik kimlik bilgileri hakkında şüpheler ortaya çıktı ve güvenli VPN sıralamalarında OpenVPN ve Nordlynx’in altında yer alıyor.

Ağ bağlantı noktası gereksinimleri

Ağlar seçtikleri VPN protokolü tarafından kullanılan belirli bir bağlantı noktasını desteklemiyorsa, VPN kullanıcıları bağlantı sorunları yaşayabilir. Bazı ağ yöneticileri veya ISS’ler, saldırı yüzeyini sınırlamak için bağlantı noktalarını kapatabilir. Bu süreçte, bir VPN ile iş kaynaklarına erişimi sınırlayabilirler.

Nordlynx ve Ikev2 UDP kullanıyor – Normal İnternet Trafiği. Ağın yöneticisi bu nedenle devre dışı bırakabilir. Port kapalıysa, VPN protokolü bir bağlantı başlatamaz, bu da bir sorun olabilir.

OpenVPN, uyumluluk ile ilgili en iyi seçeneklerden biridir. VPN protokolü, HTTPS ile aynı olan TCP bağlantı noktası 443 kullanır. Sınırlı web taramasına izin verilse bile, kullanıcılar OpenVPN ile geçebilmelidir.

L2TP/IPSEC, çift kapsülleme kullanımı nedeniyle güvenlik duvarlarıyla ilgili sorunlarla karşılaşabilir. Kendi başına Katman 2 tünelleme protokolü güvenlik duvarlarını iyi işler, ancak güvenlik özelliklerinden yoksun. Öte yandan, TLS 443 bağlantı noktasını kullanır. Bu, TLS tünellerinin çoğu güvenlik duvarından kolayca geçmesini sağlar.

Veri kullanımı

Veri tüketimi genellikle bir VPN protokolü kullanılırken artar. Bunun nedeni, her veri paketinin yeniden paketlenmesidir. Üstüne ek veri eklemek boyutunu artırır. Zamanla bu toplanır ve ölçümlü bir bağlantı üzerinde çalışırken, kullanıcılar aylık veri sınırlarına daha hızlı ulaşabilir.

Ancak, tüm protokoller aynı veri yüküne sahip değildir. Örneğin, OpenVPN% 20’ye kadar eklerken, WireGuard (ve Nordlynx) sadece% 4 daha fazla ekleyecek. IKEV2 aralarında,% 7 eklendi, Hangisi hala iyi bir sonuç. Bu nedenle, kullanıcı verilerinizi en aza indirmek istiyorsanız, Nordlynx’e bağlı kalmalısınız.

L2TP/IPSEC, veri kullanımı açısından genellikle tüm bu protokolleri aşacaktır. Çift kapsülleme, her paket şanzımanına ekstra yük ekler. TLS, IKEV2 ve Nordlynx’ten daha fazla veri kullanır, ancak OpenVPN’den daha az tüketmelidir.

Cihaz uyumluluğu

IKEV2, L2TP/IPSEC ve OpenVPN, uyumluluk söz konusu olduğunda genellikle en iyisidir.

Çoğu cihaz IKEV2’yi yerel olarak destekler ve bunlara manuel bağlantılar kurmak nispeten kolay olacaktır. Genellikle, kullanıcılar VPN protokolünü listeden seçmeli ve belirli adresleri ve kimlik bilgilerini girmelidir.

OpenVPN Ek Kriptografik Kütüphanelere Güveniyor. Tüketici ürünlerinin çoğu üreticisi varsayılan olarak dahil etmez, bu nedenle bir yönlendiriciye ayarlıyorsanız, ürün yazılımı yanıp sönmesine bakmanız gerekebilir.

Nordlynx ve WireGuard yalnızca uygulamaları aracılığıyla kullanılabilir, yani her birincil işletim sistemi desteklenir – çoğu VPN sağlayıcılarının uygulamaları hem IKEV2 hem de OpenVPN’yi destekler.

Yerel L2TP/IPSEC işlevselliği MS Windows ve MacOS’a dahildir ve uyumluluk Windows 2000’e kadar uzanır. Kullanıcılar, VPN protokolünü bilgisayarlarla veya yönlendiricilerle birleştirirken birkaç sorun yaşamalıdır.

TLS tarayıcı tabanlıdır. Tüm büyük web tarayıcılarıyla çalışır, ancak yalnızca web bağlantılarıyla kullanılabilir. Bu, yönlendiricilere yükleme veya kurumsal ağları korumak için daha az kullanışlı hale getirir, ancak SSL/TLS’yi uzaktan çalışma bağlantıları için yararlı hale getirir.

Hangi VPN protokolünü kullanmalısınız ve ne zaman?

İşte her protokolün faydalarının ve dezavantajlarının bir özeti.

SSTP’den OpenVPN protokolüne veya IKEV2’ye geçiş

Siteye (P2S) bir VPN Ağ Geçidi bağlantısı, tek bir istemci bilgisayardan sanal ağınızla güvenli bir bağlantı oluşturmanızı sağlar. İstemci bilgisayardan başlatılarak bir P2S bağlantısı kurulur. Bu makale, Kaynak Yöneticisi dağıtım modeli için geçerlidir ve OpenVPN protokolüne veya IKEV2’ye geçerek SSTP’nin 128 eşzamanlı bağlantı sınırını aşmanın yollarından bahsediyor.

P2’ler hangi protokol kullanıyor?

Nokta-Site VPN aşağıdaki protokollerden birini kullanabilir:

- OpenVPN® Protokolü, SSL/TLS tabanlı VPN protokolü. Bir SSL VPN çözümü, güvenlik duvarlarına nüfuz edebilir, çünkü çoğu güvenlik duvarı açık TCP bağlantı noktası 443 giden, SSL’nin kullandığı 443’ü açabilir. OpenVPN, Android, iOS’tan bağlanmak için kullanılabilir (sürümler 11.0 ve üstü), Windows, Linux ve Mac Cihazları (MacOS sürümleri 10.13 ve üstü).

- Güvenli Soket Tüneli Protokolü (SSTP), Tescilli SSL tabanlı bir VPN protokolü. Bir SSL VPN çözümü, güvenlik duvarlarına nüfuz edebilir, çünkü çoğu güvenlik duvarı açık TCP bağlantı noktası 443 giden, SSL’nin kullandığı 443’ü açabilir. SSTP yalnızca Windows cihazlarında desteklenir. Azure, SSTP’ye sahip tüm Windows sürümlerini destekler (Windows 7 ve sonraki). SSTP, sadece ağ geçidi SKU’su ne olursa olsun 128’e kadar eşzamanlı bağlantıyı destekler.

- IKEV2 VPN, Standart Tabanlı IPSEC VPN Çözümü. IKEV2 VPN, Mac Cihazlarından Bağlanmak İçin Kullanılabilir (MacOS Sürümleri 10.11 ve üstü).

P2S için IKEV2 ve OpenVPN yalnızca Kaynak Yöneticisi Dağıtım Modeli için kullanılabilir. Klasik dağıtım modeli için mevcut değiller. Basic Gateway SKU, IKEV2 veya OpenVPN protokollerini desteklemiyor. Temel SKU’yu kullanıyorsanız, bir üretim SKU Sanal Ağ Ağ Geçidi silmeniz ve yeniden oluşturmanız gerekecektir.

SSTP’den IKEV2’ye veya OpenVPN’ye geçiş

Bir VPN ağ geçidine 128’den fazla eşzamanlı P2S bağlantısını desteklemek istediğiniz ancak SSTP kullandığınız durumlar olabilir. Böyle bir durumda, IKEV2 veya OpenVPN protokolüne geçmeniz gerekir.

Seçenek 1 – Ağ geçidindeki SSTP’ye ek olarak IKEV2 ekleyin

Bu en basit seçenek. SSTP ve IKEV2 aynı ağ geçidinde bir arada var olabilir ve size daha fazla sayıda eşzamanlı bağlantı verebilir. Mevcut ağ geçidinde IKEV2’yi etkinleştirebilir ve istemciyi yeniden yükleyebilirsiniz.

Mevcut bir SSTP VPN Ağ Geçidi’ne IKEV2 eklemek, mevcut istemcileri etkilemez ve bunları IKEV2’yi küçük partiler halinde kullanacak şekilde yapılandırabilir veya yeni istemcileri IKEV2 kullanacak şekilde yapılandırabilirsiniz. Bir Windows istemcisi hem SSTP hem de IKEV2 için yapılandırılmışsa, önce IKEV2 kullanarak bağlanmaya çalışır ve bu başarısız olursa, SSTP’ye geri döner.

IKEV2 standart olmayan UDP bağlantı noktaları kullanır, bu nedenle bu bağlantı noktalarının kullanıcının güvenlik duvarında engellenmemesini sağlamanız gerekir. Kullanılan bağlantı noktaları UDP 500 ve 4500’dür.

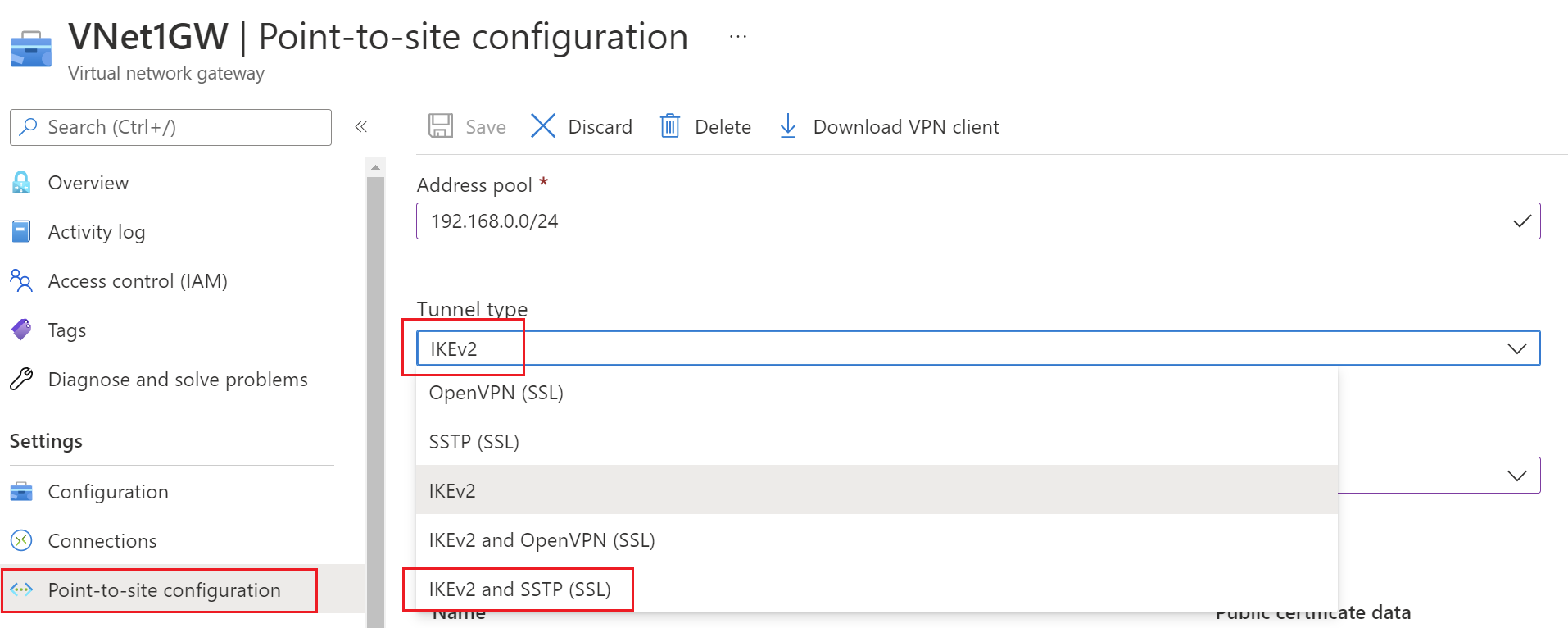

Mevcut bir ağ geçidine IKEV2 eklemek için, Portal’daki Sanal Ağ Ağ Geçidi altındaki “Noktadan Siteye Yapılandırma” sekmesine gidin ve seçin IKEV2 ve SSTP (SSL) açılır kutudan.

Ağ geçidinde hem SSTP hem de IKEV2 etkinleştirildiğinde, noktadan bölgeye adres havuzu ikisi arasında statik olarak bölünür, bu nedenle farklı protokolleri kullanan müşterilere her iki alt aralıktan IP adresleri atanır. Adres aralığı /24’ten büyük olsa bile, maksimum SSTP istemcisinin her zaman 128 olduğunu unutmayın, bu da IKEV2 istemcileri için daha büyük miktarda adrese neden olur. Daha küçük aralıklar için havuz eşit olarak yarıya dönecek. Ağ Geçidi tarafından kullanılan trafik seçicileri, Site Adresi Aralığı CIDR noktasını içermeyebilir, ancak iki alt aralıklı CIDR.

Seçenek 2 – SSTP’yi kaldırın ve ağ geçidinde OpenVPN’yi etkinleştir

SSTP ve OpenVPN her ikisi de TLS tabanlı protokol olduğundan, aynı ağ geçidinde bir arada bulunamazlar. SSTP’den OpenVPN’ye geçmeye karar verirseniz, SSTP’yi devre dışı bırakmanız ve ağ geçidinde OpenVPN’yi etkinleştirmeniz gerekir. Bu işlem, mevcut müşterilerin yeni profil istemcide yapılandırılana kadar VPN ağ geçidine olan bağlantıyı kaybetmesine neden olacaktır.

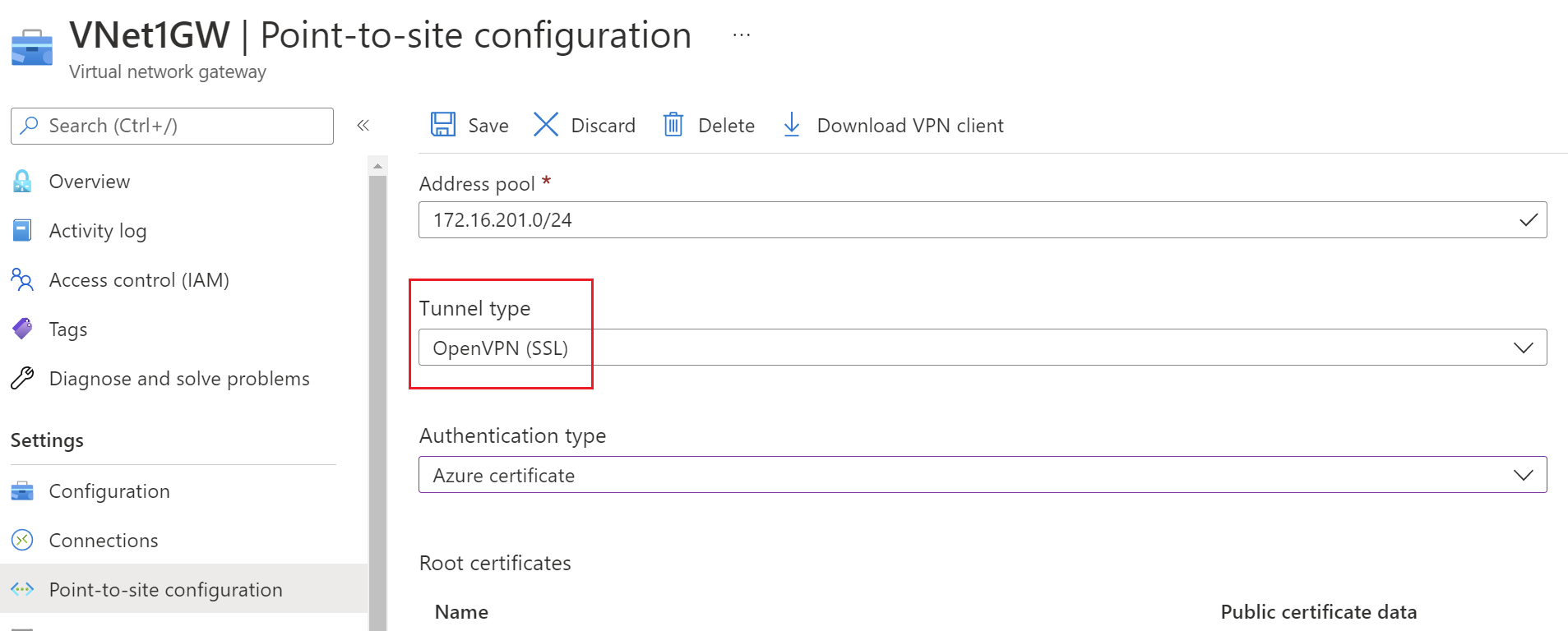

İsterseniz IKEV2 ile birlikte OpenVPN’yi etkinleştirebilirsiniz. OpenVPN TLS tabanlıdır ve standart TCP 443 bağlantı noktasını kullanır. OpenVPN’ye geçmek için, portaldaki sanal ağ ağ geçidi altındaki “noktaya konfigürasyon” sekmesine gidin ve seçin OpenVPN (SSL) veya IKEV2 ve OpenVPN (SSL) açılır kutudan.

Ağ geçidi yapılandırıldıktan sonra, OpenVPN istemcilerini dağıtıp yapılandırana kadar mevcut istemciler bağlanamaz.

Windows 10 veya daha sonra kullanıyorsanız, Azure VPN istemcisini de kullanabilirsiniz.

Sıkça Sorulan Sorular

İstemci yapılandırma gereksinimleri nelerdir?

Windows istemcileri için, istemci cihazından Azure’a VPN bağlantısını başlatmak için istemci cihazında yönetici haklarına sahip olmanız gerekir.

Kullanıcılar P2S için Windows ve Mac Cihazlarında yerel VPN istemcilerini kullanır. Azure, bu yerel istemcilerin Azure’a bağlanması için gereken ayarları içeren bir VPN istemci yapılandırma zip dosyası sağlar.

- Windows cihazları için, VPN istemci yapılandırması, kullanıcıların cihazlarına yüklediği bir yükleyici paketinden oluşur.

- Mac cihazları için, kullanıcıların cihazlarına yüklediği MobileConfig dosyasından oluşur.

ZIP dosyası ayrıca, Azure tarafındaki bu cihazlar için kendi profilinizi oluşturmak için kullanabileceğiniz bazı önemli ayarların değerlerini de sağlar. Değerlerden bazıları VPN ağ geçidi adresi, yapılandırılmış tünel türleri, rotalar ve ağ geçidi doğrulaması için kök sertifikasını içerir.

1 Temmuz 2018’den itibaren TLS 1 için destek kaldırılıyor.0 ve 1.Azure VPN Gateway’den 1. VPN Gateway sadece TLS 1’i destekleyecek.2. Yalnızca noktadan saha bağlantıları etkilenir; Siteden siteye bağlantılar etkilenmeyecek. Eğer sen’Windows 10 veya daha sonraki istemcilerde TLS’yi noktadan bölgeye VPN’ler için kullanın,’Herhangi bir işlem yapmanız gerek. Windows 7 ve Windows 8 istemcilerindeki noktadan saha bağlantıları için TLS kullanıyorsanız, güncelleme talimatları için VPN Gateway SSS’ye bakın.

Hangi ağ geçidi skus p2s vpn destek?

| VPN Geçit Nesil | Suka | S2S/VNET-TO-VNET Tünel | P2S SSTP bağlantıları | P2S IKEV2/OpenVPN bağlantıları | Toplu Verim ölçütü | BGP | Bölge |

|---|---|---|---|---|---|---|---|

| Nesil 1 | Temel | Maksimum. 10 | Maksimum. 128 | Desteklenmiyor | 100 Mbps | Desteklenmiyor | HAYIR |

| Nesil 1 | VPNGW1 | Maksimum. 30 | Maksimum. 128 | Maksimum. 250 | 650 Mbps | Desteklenen | HAYIR |

| Nesil 1 | VPNGW2 | Maksimum. 30 | Maksimum. 128 | Maksimum. 500 | 1 Gbps | Desteklenen | HAYIR |

| Nesil 1 | VPNGW3 | Maksimum. 30 | Maksimum. 128 | Maksimum. 1000 | 1.25 Gbps | Desteklenen | HAYIR |

| Nesil 1 | Vpngw1az | Maksimum. 30 | Maksimum. 128 | Maksimum. 250 | 650 Mbps | Desteklenen | Evet |

| Nesil 1 | Vpngw2az | Maksimum. 30 | Maksimum. 128 | Maksimum. 500 | 1 Gbps | Desteklenen | Evet |

| Nesil 1 | Vpngw3az | Maksimum. 30 | Maksimum. 128 | Maksimum. 1000 | 1.25 Gbps | Desteklenen | Evet |

| Nesil2 | VPNGW2 | Maksimum. 30 | Maksimum. 128 | Maksimum. 500 | 1.25 Gbps | Desteklenen | HAYIR |

| Nesil2 | VPNGW3 | Maksimum. 30 | Maksimum. 128 | Maksimum. 1000 | 2.5 Gbps | Desteklenen | HAYIR |

| Nesil2 | Vpngw4 | Maksimum. 100* | Maksimum. 128 | Maksimum. 5000 | 5 Gbps | Desteklenen | HAYIR |

| Nesil2 | VPNGW5 | Maksimum. 100* | Maksimum. 128 | Maksimum. 10000 | 10 Gbps | Desteklenen | HAYIR |

| Nesil2 | Vpngw2az | Maksimum. 30 | Maksimum. 128 | Maksimum. 500 | 1.25 Gbps | Desteklenen | Evet |

| Nesil2 | Vpngw3az | Maksimum. 30 | Maksimum. 128 | Maksimum. 1000 | 2.5 Gbps | Desteklenen | Evet |

| Nesil2 | Vpngw4az | Maksimum. 100* | Maksimum. 128 | Maksimum. 5000 | 5 Gbps | Desteklenen | Evet |

| Nesil2 | Vpngw5az | Maksimum. 100* | Maksimum. 128 | Maksimum. 10000 | 10 Gbps | Desteklenen | Evet |

(*) 100 S2S’den fazla VPN tüneline ihtiyacınız varsa sanal wan kullanın.

- VPNGW SKU’ların yeniden boyutlandırılmasına, temel SKU’nun yeniden boyutlandırılması dışında aynı nesil içinde izin verilir. Temel SKU eski bir SKU’dur ve özellik sınırlamalarına sahiptir. Temelden başka bir SKU’ya geçmek için temel SKU VPN ağ geçidini silmeli ve istenen nesil ve SKU boyutu kombinasyonu ile yeni bir ağ geçidi oluşturmalısınız. (Bkz. Eski SKU’larla Çalışma).

- Bu bağlantı sınırları ayrı. Örneğin, bir VPNGW1 SKU’da 128 SSTP bağlantısı ve 250 IKEV2 bağlantısı olabilir.

- Fiyatlandırma bilgileri fiyatlandırma sayfasında bulunabilir.

- SLA (Hizmet Seviyesi Sözleşmesi) Bilgileri SLA sayfasında bulunabilir.

- Çok sayıda P2S bağlantınız varsa, S2S bağlantılarınızı olumsuz etkileyebilir. Toplam verim ölçütleri, S2S ve P2S bağlantılarının bir kombinasyonunu en üst düzeye çıkararak test edildi. Tek bir P2S veya S2S bağlantısı çok daha düşük bir verim olabilir.

- İnternet trafik koşulları ve uygulama davranışlarınız nedeniyle tüm kriterlerin garanti edilmediğini unutmayın

Müşterilerimizin farklı algoritmalar kullanarak SKU’ların göreceli performansını anlamalarına yardımcı olmak için, site-saha bağlantıları için performansları ölçmek için halka açık IPERF ve CTStraffic araçlarını kullandık. Aşağıdaki tabloda VPNGW SKU’lar için performans testlerinin sonuçları listelenmektedir. Gördüğünüz gibi, hem IPSec şifrelemesi hem de bütünlük için GCMAES256 algoritmasını kullandığımızda en iyi performans elde edilir. IPSEC şifrelemesi için AES256 ve bütünlük için SHA256 kullanırken ortalama performans elde ettik. Ipsec şifrelemesi için des3 ve bütünlük için SHA256’yı kullandığımızda en düşük performansı elde ettik.

Bir VPN tüneli bir VPN ağ geçidi örneğine bağlanır. Her örnek verimi yukarıdaki verim tablosunda belirtilmiştir ve bu örneğe bağlanan tüm tünellerde toplanmıştır.

Aşağıdaki tabloda, farklı ağ geçidi SKU’ları için tünel başına gözlemlenen bant genişliğini ve saniyede verim başına paketler göstermektedir. Tüm testler, 100 bağlantılı ve standart yük koşulları altında farklı bölgelerde Azure içinde ağ geçitleri (uç noktalar) arasında gerçekleştirildi.

Temel SKU, IKEV2 veya RADIUS kimlik doğrulamasını desteklemiyor.

IKE/IPSEC politikaları P2S için VPN Ağ Geçitlerinde yapılandırılmıştır?

Ikev2

| Şifreleme | Bütünlük | PRF | DH Grubu |

|---|---|---|---|

| GCM_AES256 | GCM_AES256 | SHA384 | Grup_24 |

| GCM_AES256 | GCM_AES256 | SHA384 | Grup_14 |

| GCM_AES256 | GCM_AES256 | SHA384 | Group_ecp384 |

| GCM_AES256 | GCM_AES256 | SHA384 | Group_ecp256 |

| GCM_AES256 | GCM_AES256 | SHA256 | Grup_24 |

| GCM_AES256 | GCM_AES256 | SHA256 | Grup_14 |

| GCM_AES256 | GCM_AES256 | SHA256 | Group_ecp384 |

| GCM_AES256 | GCM_AES256 | SHA256 | Group_ecp256 |

| AES256 | SHA384 | SHA384 | Grup_24 |

| AES256 | SHA384 | SHA384 | Grup_14 |

| AES256 | SHA384 | SHA384 | Group_ecp384 |

| AES256 | SHA384 | SHA384 | Group_ecp256 |

| AES256 | SHA256 | SHA256 | Grup_24 |

| AES256 | SHA256 | SHA256 | Grup_14 |

| AES256 | SHA256 | SHA256 | Group_ecp384 |

| AES256 | SHA256 | SHA256 | Group_ecp256 |

| AES256 | SHA256 | SHA256 | Grup_2 |

IPSEC

| Şifreleme | Bütünlük | PFS Grubu |

|---|---|---|

| GCM_AES256 | GCM_AES256 | Group_none |

| GCM_AES256 | GCM_AES256 | Grup_24 |

| GCM_AES256 | GCM_AES256 | Grup_14 |

| GCM_AES256 | GCM_AES256 | Group_ecp384 |

| GCM_AES256 | GCM_AES256 | Group_ecp256 |

| AES256 | SHA256 | Group_none |

| AES256 | SHA256 | Grup_24 |

| AES256 | SHA256 | Grup_14 |

| AES256 | SHA256 | Group_ecp384 |

| AES256 | SHA256 | Group_ecp256 |

| AES256 | SHA1 | Group_none |

P2S için VPN Ağ Geçitlerinde hangi TLS politikaları yapılandırılır?

TLS

| Politikalar |

|---|

| Tls_ecdhe_ecdsa_with_aes_128_gcm_sha256 |

| Tls_ecdhe_ecdsa_with_aes_256_gcm_sha384 |

| Tls_ecdhe_rsa_with_aes_128_gcm_sha256 |

| Tls_ecdhe_rsa_with_aes_256_gcm_sha384 |

| Tls_ecdhe_ecdsa_with_aes_128_cbc_sha256 |

| Tls_ecdhe_ecdsa_with_aes_256_cbc_sha384 |

| Tls_ecdhe_rsa_with_aes_128_cbc_sha256 |

| Tls_ecdhe_rsa_with_aes_256_cbc_sha384 |

| Tls_rsa_with_aes_128_gcm_sha256 |

| Tls_rsa_with_aes_256_gcm_sha384 |

| Tls_rsa_with_aes_128_cbc_sha256 |

| Tls_rsa_with_aes_256_cbc_sha256 |

P2S bağlantısını nasıl yapılandırırım?

Bir P2S yapılandırması, birkaç özel adım gerektirir. Aşağıdaki makaleler, P2S yapılandırmasından size yol gösterme adımlarını ve VPN istemci cihazlarını yapılandırmak için bağlantılar içerir:

- P2S bağlantısını yapılandırın – RADIUS kimlik doğrulaması

- Bir P2S Bağlantısı Yapılandır – Azure Yerel Sertifika Kimlik Doğrulaması

- OpenVPN’yi yapılandırın

Sonraki adımlar

- P2S bağlantısını yapılandırın – RADIUS kimlik doğrulaması

- Bir P2S bağlantısı yapılandırın – Azure Sertifikası Kimlik Doğrulaması

“OpenVPN” OpenVPN Inc’in ticari markasıdır.

Openvpn vs. Ikev2 vs. L2TP: Hangi VPN protokolü en iyisidir??

Sanal Özel Ağ (VPN), kullanıcılara internete göz attıklarında veya çevrimiçi etkinlikte bulunduklarında gizlilik ve güvenli veri sağlar. Bir VPN’nin en önemli unsurlarından biri, kullanıcı anonimliğini bilgisayar korsanlarından, reklam ajanslarından ve devlet kuruluşlarından koruyan protokoldür.

Protokol, VPN’nin geçişte nasıl verileri güvence altına alacağını belirler. Sağlayıcılar, bilgisayar işletim sistemlerine, cihazlara, performans ve diğer yönlere dayalı çok çeşitli protokoller sunmaktadır. Aşağıda, sektördeki en yaygın kullanılan protokollerden üçünü inceliyoruz: OpenVPN, IKEV2 ve L2TP. Hangisi en iyisi? İzin vermek’daha yakından bak.

Openvpn

OpenVPN, VPN uzmanları tarafından en popüler ve önerilen protokoldür. OpenVPN çok yönlü ve son derece güvenlidir, bu da onu sanal özel ağ endüstrisinin dayanak noktası haline getirir. VPN, OpenSSL Şifreleme Kütüphanesi veya SSL V3/TLS V1 protokolleri gibi açık kaynak teknolojilerine dayandığı için uygun bir şekilde Open olarak adlandırılmıştır.

Bir OpenVPN platformunda, sağlayıcılar teknolojiyi korur, güncelleyin ve değerlendirir. Bir OpenVPN’nin bu kadar etkili olmasının nedenlerinden biri, çevrimiçi etkinliğe giren kullanıcıları açık görüşte korumasıdır. Kullanıcılar bilgisayar korsanlarına karşı daha az savunmasızdır ve devlet kurumları veya agresif pazarlamacılar tarafından tespit edilme olasılığı daha düşüktür.

Bu kaynağa göre, OpenVPN izleyicileri üzerinden geçtiğinde bir HTTPS ve SSL bağlantısı arasında ayrım yapamadığında. Protokol, UDP veya TCP protokollerini kullanırken herhangi bir bağlantı noktasında çalışabilir. Bu, kullanıcıların güvenlik duvarlarını aşmasını kolaylaştırır. Şirketler, süreçlerine OpenVPN eklerken AES şifrelemesi, HMAC veya OpenSll gibi çok çeşitli stratejiler kullanabilir.

OpenVPN’ler, herhangi bir platform tarafından desteklenmediği için üçüncü taraf bir uygulama gerektirir. Ancak iOS ve Android gibi üçüncü taraf sağlayıcılar destekleniyor. Çoğu şirket özelleştirilmiş OpenVPN yapılandırmaları sunsa da, kullanıcıların kendi yapılandırmalarını kişiselleştirmelerine izin verir.

Öyleyse’S özetleyin:

Openvpn Artıları:

- Çoğu güvenlik duvarını atlar.

- Üçüncü taraflarca veteriner.

- Üst düzey güvenlik sunar.

- Birden çok şifreleme yöntemiyle çalışır.

- Herhangi bir tercihe uyacak şekilde yapılandırılabilir ve özelleştirilebilir.

- Güvenlik duvarlarını atlayabilir.

- Çok çeşitli şifreli algoritmaları destekler.

Openvpn Eksileri:

- Son derece teknik ve karmaşık kurulum.

- Üçüncü taraf yazılımlara güvenir.

- Masaüstü güçlü, ancak mobil zayıf olabilir.

Ikev2

IKEV2, Cisco Systems ve Microsoft arasında ortak bir proje olarak tasarlandı. Gerçek bir protokol olarak çalışır ve IPSEC anahtar değişimini kontrol eder.

IKEV2, Linux, BlackBerry veya diğer marjinal platformlar gibi ana akım olmayan platformlarda faaliyet gösterme özelliğine sahiptir. Ancak, Windows 7 işletim sistemi ile birlikte gelir. Uyarlama yeteneği nedeniyle, IKEV2 çeşitli ağlarda tutarlı bir bağlantı sunar. Yani, bir bağlantı düşerse, IKEV2 kullanıcının bir VPN bağlantısını sürdürmesine yardımcı olur.

Çoğu protokol gibi, IKEV2 kullanıcı gizliliği taleplerini karşılıyor. Mobike için destek sunduğundan, herhangi bir ağdaki değişikliklere uyum sağlayabilir. Bu nedenle, kullanıcı aniden bir Wi-Fi bağlantısından bir veri bağlantısına geçerse, IKEV2 bağlantıyı kaybetmeden kusursuz bir şekilde işleyebilir.

Ikev2 Artıları:

- Çok çeşitli şifreleme protokollerini destekler.

- Üst düzey denge ve tutarlı bağlantı sunar.

- Kolay Kurulum sunar.

- Süper hızlı VPN protokolü.

Ikev2 Eksileri:

- Platformlar için sınırlı destek.

- Güvenlik duvarı bloklarına bağışık değil.

L2TP

L2TP’nin en dikkat çekici özelliği, tek başına çalışamamasıdır. Transit’teki veriler için şifreleme veya koruma sunmak için IPSEC ile eşleştirilmelidir.

L2TP, PPTP protokolünün bir uzantısıdır. Birinci Seviye’de bir PPP bağlantısı ve ikinci seviye IPSEC şifrelemesini içeren bir çift kapsülleme üzerinde çalışır. L2TP protokolü AES-256’yı desteklerken, daha güçlü protokoller performansı yavaşlatabilir.

Çoğu masaüstü ve mobil OSE, uygulamayı nispeten basit hale getiren L2TP içerir. Ancak, hem kullanıcılar hem de geliştiriciler L2TP’nin güvenlik duvarları tarafından engellenebileceğini kaydetti. Güvenlik duvarlarında ne olabilir, gönderen/alıcı gizliliğinde telafi etmekten daha fazlası.

L2TP tasarımı, bilgisayar korsanlarının geçişte verileri görüntülemesini veya ele geçirmesini önler.

Bağlantı güvenli olsa da, protokol zayıf ve yavaş olabilir. L2TP formatına trafik dönüşümü nedeniyle bağlantı engellenebilir. Geliştiriciler ve kullanıcılar ayrıca ek şifreleme katmanını da hesaba katmalıdır.

İzin vermek’Özete bakın:

L2TP Artıları:

- Neredeyse tüm cihazlarda ve işletim sistemlerinde mevcut.

- Kolay Kurulum İşlemi.

- Bazı zayıflıklar gösteren yüksek güvenlik seviyeleri.

- Çoklu işkence yapan performansı artırır.

L2TP Eksileri:

- Güvenlik duvarları tarafından engellenebilir.

- Performans engellenebilir.

- Çift kapsülleme performansı yavaşlatabilir.

Hangi protokol en iyisidir?

Her protokolün farklı unsurları ve değişen uygulamaları ile en iyi protokol geliştiricinin ve kullanıcıların ihtiyaçlarına bağlıdır. OpenVPN, Go-to Protokol olarak kabul edilebilirken, dikkate alınması gereken birkaç faktör vardır.

OpenVPN hızlı, çok yönlü ve güvenlidir. BT’s ayrıca hem yerinde hem de uzaktan herhangi bir işletim sistemi ile uyumlu. Sorunsuz, yüksek performanslı bir protokol isteyen kullanıcılar muhtemelen OpenVPN ile yapışmalıdır.

Bununla birlikte, OpenVPN’lerin bir üçüncü taraf gerektirdiğini unutmayın. Bu tür kurulumla ilgili bir sorunu olan geliştiriciler, bir L2TP veya IKEV2’ye yönelmek isteyebilir. Bazı temel hususlar güvenlik, hız, bağlantı tutarlılığı ve genel yüksek performansdır. Yani, üçüncü taraf desteği öncelik listesinde yüksek olmayabilir.

Ve son olarak, tüm platformlar ve cihazlarla yapılandırma, hizmet ve ağın genel performansını nasıl etkileyecek?? Geliştiricilerin bu soruları müşterilerinden sormaları gerekiyor’s perspektifi. Bir geliştirici, bir VPN ile olağanüstü hizmet sağlayabilir mi?’t Mutlak en iyi güvenliği veya süper hızlı hızı sağlayın?

Her şeyi dikkate alarak, inancımız OpenVPN’nin hala her türlü işletim sistemi, cihaz ve platform için en iyi protokol olmasıdır.

- ← Tehdit Yönlendirme, Tehdit İstihbaratını Otomatik Triyaj ve Kategorizasyon ile Artırır

- Yerel Dosya İçerme Nedir (LFI)? →

Naomi Hodges

Naomi Hodges bir siber güvenlik danışmanı ve Surfshark’ta katkıda bulunan bir yazardır. Odak noktası öncelikle yenilikçi teknolojiler, veri iletişimi ve çevrimiçi tehditler. Daha güvenli internet için savaşmaya ve gizlilik gündemini ileriye doğru itmeye kararlı.

Naomi-Hodges’in 1 gönderi ve sayımı var.Naomi-hodges’in tüm gönderilerini görün

Ikev2 vs OpenVPN

Bir VPN bağlantısı için IKEV2 protokolü hakkında bilgi istemek istiyorum. Web’de çok fazla bilgi bulamadım. Özellikle bir cep telefonundaki kullanımla ilgileniyorum. OpenVPN protokolü kadar güvenli mi? Evet ise, bana IKEV2 protokolünü kullanmaya izin veren bazı VPN sağlayıcılarını önerebilir misiniz??

2.743 8 8 Altın Rozet 22 22 Gümüş Rozet 35 35 Bronz Rozetler

19 Kasım 2015’te 18:40 sordu

361 1 1 Altın Rozeti 3 3 Gümüş Rozetler 3 3 Bronz Rozetler

3 Cevap 3

Openvpn vs IPSEC:

- IPSEC Tüneli müzakere etmek için daha fazla zamana ihtiyaç duyar;

- Openvpn Güçlü şifreler ve TLS kullanır; (Şu anda en güçlü şifreleme olarak kabul edilir);

- İçin tek ve yapılandırılabilir bağlantı noktası Openvpn ve UDP veya TCP arasında seçim seçeneği.

- İçin birden fazla bağlantı noktası/protokol IPSEC;

- IPSEC Nat ile başa çıkamıyor. (Aksi takdirde her iki tarafta genel IP adresine ihtiyaç duyar), L2TP gerekli. Openvpn Nat üzerinden kolayca hareket edebilir;

- Openvpn birden fazla örneğe sahip olabilir ve IPSEC Yalnızca tek IP adresleri çifti için oluşturulabilir.

- Openvpn hem L2 hem de L3 sınıfı olarak kullanılabilir.

İkisini de kullanıyorum IPSEC Ve Openvpn altyapı bağlantıları, ama Openvpn Çok daha iyi istikrar ve esneklik gösterir.

Ike’nin kendisi sadece Key Değişim Protokolü, Güvenli Oturum Anahtarları Müzakeresi Sağlayan. Şifreleme ve kimlik doğrulama modülleriyle birlikte çalışır. Yani, Ike’nin kendisi sadece güvenli anahtarlarla oturum sağlar. Dahası, Far 2005’te geliştirildi. ESP ve AH protokolleri ile birlikte sıklıkla kullanılmaktadır.

Openvpn Hızlı büyüyen ve topluluk tarafından da geliştirilen açık kaynaklı bir proje.

Mobil cihazlarda yerel SSL/TLS desteği ve Openvpn Aşağıdaki nedenlerle mobil kullanım için uygulama tercih edilir:

- Mobil İnternet, sorun olan sabit IP adresi sağlamaz IPSEC, sahip Ikev2 – DDN’leri kullanmanız veya genel IP adresi satın almanız gerekiyor. İçin taşıma seviyesi sağlayan L2TP IPSEC Sabit bağlantı noktası kullanır ve bazı güvenlik duvarları tarafından engellenebilir;

- Openvpn yapılandırılması kolaydır ve kullanımında esnektir – modern versiyonlar (2’den yüksek.2) TLSV1 kullanın.X. Gerekirse müşteri sertifikaları, şifreler ve güvenli anahtarla çok seviyeli kimlik doğrulama kullanmak mümkündür. Sunucu, herhangi bir bağlantı noktasını dinlemek için kolayca ayarlanabilir;

- Mobil uygulamalar Openvpn Android ve iOS için var – sadece Windows tabanlı sistemlerle sınırlamaları var.

- Openvpn daha yavaş olduğu düşünülür IPSEC. Fakat, Openvpn ana bilgisayarların zaman senkronizasyonu, genel IP varlığı, sadece bir tanesine ihtiyaç duyarlı değil, bağlantı noktası seçmek için ücretsiz.

8 Mart 2016’da 15:05

356 2 2 Gümüş Rozetler 4 4 Bronz Rozetler

Bu cevabı biraz değiştirmenizi ve söylemeye çalıştığınız şeyleri daha kesin hale getirmenizi tavsiye edebilir miyim?. OP’ye çok iyi bilgiler verdiniz, ancak soruya bir cevap vermek için bir tür özetle açıklığa kavuşturabilirseniz, takdir edilecektir.

8 Mar 2016, 16:53

4 numara ile ilgili olarak, en son okudum OpenVPN, esas olarak ölçeklendirmeniz gerektiğinde IPSec’ten daha hızlı değil, çünkü OpenVPN çok işlevli değil. Ölçeklendirmek için tek şey daha fazla örnek çalıştırmaktır, ancak bu aynı zamanda farklı bağlantı noktası numaralarını kullanmanız gerektiği anlamına gelir.

6 Mayıs 2016, 11:07

Port ve Proto’yu karıştırabilirsiniz. Her işlem ayrı bir ‘cihaz’ olur. Ancak hepsi tek harici IP ile veya hatta Nat’ın arkasında var olabilir

2 Kasım 2016, 5:37

2. Strongswan, OpenVPN’nin yapabileceği aynı modern güvenlik protokollerini kullanabilir. 5. Ipsec’in Nat Traversal ile ilgili bir sorunu yok. 6. Ayrıca doğru değil, iPaddress çifti başına birden fazla örneğiniz olabilir (en azından Strongswan’ın bununla ilgili bir sorunu yok). 7. L2TP/IPSEC (IKEV1) L2 tünelini yapabilir ve IPSEC (IKEV2) L3 tünelini yapabilir.

3 Ekim 2017, 18:37

IPSEC / IKEV2 o kadar özelleştirilebilir ki, OpenVPN’nin örneğin Strongswan’ın yapamayacağı herhangi bir şifre paketini destekleyebileceğine inanmakta zorlanıyorum, bence desteklenen takım listesinin yeterince büyük olduğunu düşünüyorum. Sanırım buradaki daha sorunlu mesele, NSA’nın standardı en başından beri zayıflatmaya çalıştığı iddiaları.

Önceki cevapta @etech’ten gelen bazı bilgilere katılıyorum, özellikle de IPSEC trafiğinin o kadar kolay engellenmesi, özellikle openvpn ile karşılaştırıldığında, bazı durumlarda yardımcı olmasına rağmen (koyduğunuz kadar siyah ve beyaz değil, imo) katılıyorum

6. noktada ne demek istediğinizi bilmiyorum, istediğiniz kadar uç noktalar ve ağ geçitleriyle akla gelebilecek neredeyse her şeyi ayarlayabilirsiniz.

Hareketlilik hakkında, Mobike’ı bir çok kararlı Mobil cihazlarda bağlantı ve Mobike kullanmıyorsanız bile, bağlantının kenarlarından birinde kesinlikle dinamik bir IP’ye sahip olabilirsiniz (örn. Telefon). Her ikisini de kullandım ve dürüstçe, sadece işe yarıyor, sadece işe yarıyor (kendinizi NAT/FW ile ilgili sorunlarla birçok kez bulduğunuz dışında).

Olası bir yapılandırma örneği ile Test etmek istiyorsanız yapılandırma dosyaları resmi Strongswan sitesinde bulunabilir