Sentinelone’un güvenlik duvarı var mı?

Sentinelone’un güvenlik duvarı var mı?

SentinelOne güvenlik duvarını ve NDR özelliklerini genişletir

Önde gelen bir XDR platformu ve otonom siber güvenlik platformu şirketi olan Sentinelone, güvenlik duvarının genişletildiğini ve ağ algılama ve yanıt (NDR) yeteneklerini duyurdu. Bu duyuru, ağ görünürlüğünü şirketler için daha zorlu hale getiren dağıtılmış ağların ve uzaktan işgücülerin artan karmaşıklığına yanıt olarak geliyor.

Güvenlik duvarlarının ve NDR yeteneklerinin SentinelOne’un XDR çözümlerine entegrasyonu, her boyutta kuruluşun tüm vektörlerdeki saldırıları hızlı bir şekilde tanımlamak ve yanıtlamak için ihtiyaç duydukları bilgileri kazanmalarını sağlar. Bu genişleme, Aruba, Checkpoint, Cisco, Darktrace, Extrahop, Fortinet, Palo Alto Networks gibi kilit endüstri oyuncularıyla entegrasyonlar ve Vectra AI ile gelişmiş bir işbirliği içerir.

Vectra AI’dan ek bağlam ekleyerek, SentinelOne’un güvenlik operasyonları ekipleri, olay triyajı ve soruşturma sırasında daha iyi bilgilendirilmiş kararlar alabilir. Vectra AI’dan gelen zenginleştirilmiş uyarı verileri, analistlerin bir olayın kapsamını ve ciddiyetini değerlendirmelerini sağlar ve sonuçta ortalama yanıt süresini azaltır.

Vectra AI ile ortaklığa ek olarak, Sentinelone ayrıca kütük yutma yetenekleri sağlamak için Aruba, Checkpoint, Cisco, Darkaltrace, Extrahop, Fortinet ve Palo Alto Networks ile de entegre oldu. Bu entegrasyonlar, XDR platformunun komut ve kontrol (C2) işaretleme ve veri açığa çıkması gibi ağ kaynaklı tehditleri ve saldırı tekniklerini tespit etmesine izin verir.

Özellikle Sentinelone ve Cisco arasındaki işbirliği, tekillik platformunun gücünü Cisco’nun önde gelen güvenlik duvarı ve erişim yönetimi çözümleriyle birleştirerek ortak müşteriler için korumayı geliştirir. Bu entegrasyon herkes için daha güvenli bir dijital gelecek yaratır.

Bahsedilen tüm entegrasyonlar ve genişletilmiş yetenekler bugün Sentinelone’s Singularity Marketplace aracılığıyla mevcuttur. Güvenlik yığınınızda güvenilir ve onaylanmış çözümleri katarak, kuruluşunuzun korumasını geliştirebilirsiniz.

Özetle, Sentinelone, dağıtılmış ağların ve uzaktan işgücü tarafından ortaya çıkan zorlukları ele almak için güvenlik duvarı ve NDR yeteneklerini genişletti. Endüstri oyuncularıyla entegrasyon ve işbirlikleri, kuruluşların daha iyi ağ görünürlüğü kazanmasına ve saldırılara etkin bir şekilde yanıt vermesine izin verir.

Benzersiz sorular:

1. Sentinelone’un güvenlik duvarı yetenekleriyle ilgili son duyurusu nedir?

2. Sentinelone’un Vectra AI ile işbirliği olay triyajını ve soruşturmasını nasıl geliştiriyor??

3. Hangi endüstri oyuncuları çözümlerini SentinelOne’un XDR Platformu ile entegre etti?

4. Aruba, Checkpoint, Cisco, Darktrace, Extrahop, Fortinet ve Palo Alto Networks ile entegrasyon nasıl kuruluşlar kuruluşlar?

5. Sentinelone’un XDR platformunun algılayabileceği bazı ağ kaynaklı tehditler nelerdir??

6. Sentinelone ve Cisco arasındaki işbirliği müşteri korumasını nasıl geliştiriyor??

7. Kuruluşlar Sentinelone tarafından sağlanan entegrasyonlara ve genişletilmiş yeteneklere nerede erişebilir?

8. Güvenlik yığını boyunca güvenilir ve onaylanmış çözümlerin katmanlanması bir kuruluşun korumasına nasıl fayda sağlayabilir??

9. Dağıtılmış ağları ve uzaktan işgücü olan şirketler için ağ görünürlüğü neden zorlu??

10. Sentinelone’un güvenlik duvarı ve NDR yetenekleri bir kuruluşun güvenlik duruşuna nasıl katkıda bulunur??

Yanıtlar:

1. Sentinelone, güvenlik duvarı ve ağ algılama ve yanıt (NDR) yeteneklerini genişleterek kuruluşların tüm vektörlerdeki saldırılara daha iyi bakmalarını sağladı.

2. Vectra AI ile işbirliği, ek bağlamı dahil ederek Sentinelone’un olay triyajını ve soruşturmasını zenginleştirerek, daha iyi bilgilendirilmiş karar alma ve yanıt için ortalama süreyi azaltarak.

3. Aruba, Checkpoint, Cisco, Darktrace, Extrahop, Fortinet ve Palo Alto Networks gibi endüstri oyuncuları çözümlerini Sentinelone’un XDR Platformu ile entegre ettiler.

4. Aruba, Checkpoint, Cisco, Darkrace, Extrahop, Fortinet ve Palo Alto Networks ile entegrasyonlar, etkili ağ güvenliği, şüpheli davranışların tanımlanmasını ve bir kuruluşun genel korumasını geliştirir.

5. Sentinelone’un XDR platformu, komut ve kontrol (C2) işaretleme ve veri açığa çıkma gibi ağ kaynaklı tehditleri tespit edebilir.

6. Tekillik platformunu Cisco’nun önde gelen güvenlik duvarı ve erişim yönetimi çözümleriyle birleştirerek, Sentinelone ve Cisco arasındaki işbirliği ortak müşteriler için üstün koruma sağlar.

7. Kuruluşlar, Sentularity Marketplace aracılığıyla Sentinelone tarafından sağlanan entegrasyonlara ve genişletilmiş yeteneklere erişebilir.

8. Güvenlik Yığınında Güvenilir ve Doğrulanmış Çözümleri Katmanlama Kapsamlı Güvenlik kapsamı sağlayarak ve potansiyel güvenlik açıklarını hafifleterek bir kuruluşun korumasını geliştirir.

9. Bu ağların artan karmaşıklığı ve çeşitli doğası nedeniyle dağıtılmış ağları ve uzaktan işgücü olan şirketler için ağ görünürlüğü zordur.

10. Sentinelone’un güvenlik duvarı ve NDR yetenekleri.

Sentinelone’un güvenlik duvarı var mı?

О э э с сне

SentinelOne güvenlik duvarını ve NDR özelliklerini genişletir

Mountain View, Kaliforniya. – 13 Nisan 2023 – Dağıtılmış ağların ve uzaktan işgücülerin artan karmaşıklığı, ağ görünürlüğünü şirketlerin kazanması her zamankinden daha zorlu hale getirdi. Sentinelone (NYSE: S), kolaylaştırıyor. Otonom Siber Güvenlik Platformu Şirketi ve önde gelen XDR Platformu bugün kilit endüstri oyuncuları Aruba, Checkpoint, Cisco, Darkaltrace, Extrahop, Fortinet, Palo Alto Networks ve şirketi genişleten gelişmiş bir işbirliği ile entegrasyonları duyurdu’S güvenlik duvarı ve ağ algılama ve yanıt (NDR) yetenekleri ve her boyutta kuruluşun tüm vektörlerdeki saldırıları hızlı bir şekilde tanımlamaları ve yanıtlamaları için ihtiyaç duydukları bilgileri kazanmalarına izin verecektir.

“ Güvenlik duvarlarının ve NDR yeteneklerinin entegrasyonu, XDR çözümlerimizi mükemmel bir şekilde tamamlıyor ,” dedi Ric Smith, Ürün ve Teknoloji Sorumlusu, Sentinelone. “ Birinci sınıf ortak ekosistemimizi genişletirken, şirketlerin güvenlik duruşlarını yeni zirvelere itmeleri ve yarın karşı korumaları gereken tam ve doğru görüş sağlayan amaca yönelik, ortak çözümler sunabiliriz’Bugün tehditler. ”

Vectra AI ile Zenginleştirilmiş Sinyal Analizi

Vectra AI’dan Sentinelone Singularity ™ XDR platformuna ek bağlam dahil ederek, güvenlik operasyonları ekipleri olay triyajı ve soruşturma sırasında daha iyi bilgilendirilmiş kararlar alabilir. Sentinelone kanalları, Vectra AI’dan gelen uyarı verilerini XDR beslemesiyle ilişkilendirdi ve güvenlik analistleri için zenginleştirilmiş bağlam sunuyor. Bu gelişmiş uyarı verileri, analistlerin bir olayın kapsamını değerlendirmelerini, şiddetini değerlendirmelerini ve iyileştirme çabalarına öncelik vermelerini ve sonuçta ortalama yanıt süresini azaltmasını sağlar (MTTR).

“ Sentinelone ile yeni ortaklığımızı duyurmaktan heyecan duyuyoruz ,” dedi Kevin Kennedy, SVP ürünü, Vectra AI. “ Kuvvetleri birleştirerek, uç nokta ve ağ telemetrisini birleştirerek kurumsal SOC ekipleri için en iyi saldırı sinyalini sağlayabiliriz. Bu yeni ortaklık, müşterilerin soruşturma ve triyajda daha fazla hız elde etmelerini ve bilinmeyen tehditlere daha güvenilir bir görünürlük elde etmelerini sağlar. ”

Aruba, Checkpoint, Cisco, Darktrace, Extrahop, Fortinet ve Palo Alto Networks ile kütük yutma

NDR çözeltileri yanal hareketi sınırlamak için kritik öneme sahip olsa da, güvenlik duvarları ilk sızmayı önlemek için anahtardır. Sentinelone’S Cisco, Extrahop, Fortinet ve Palo Alto Networks ile entegrasyonlar, XDR platformunun ağ kaynaklı tehditleri ve komut ve kontrol (C2) Beaconing ve Veri Defiltrasyonu gibi saldırı tekniklerini tespit etmesine izin verir. Etkili ağ güvenliği ve telemetri Sentinelone, bulut ve uç noktalardan otomatik olarak toplar ve teslim eder, müşteriler tespit edilmeyebilecek şüpheli davranışları veya potansiyel tehditleri belirleyebilir.

“ Cisco’da SentinelOne ile yeni entegrasyonumuzu duyurmaktan heyecan duyuyoruz ,” dedi Jessica Bair Oppenheimer, Stratejik İttifaklar Direktörü, Cisco Güvenlik İş Grubu. “ Tekillik platformunun gücünü Cisco ile birleştirmek’S önde gelen güvenlik duvarı ve erişim yönetimi çözümleri, ortak müşteriler için üstün koruma anlamına gelecektir. Birlikte çalışarak, herkes için daha güvenli bir dijital gelecek yaratıyoruz. ”

Tüm entegrasyonlar bugün SentinelOne aracılığıyla mevcuttur’S tekillik pazar yeri. Sentinelone hakkında daha fazla bilgi edinmek için’S Ortak Ekosistemi ve Premium Koruma sağlamak için güvenlik yığınınızda katmanlanabilen güvenilir ve onaylanmış çözümler, buraya tıklayın.

Sentinelone Hakkında

Sentinelone’S siber güvenlik çözümü, tek bir otonom XDR platformunda uç noktalar, kaplar, bulut iş yükleri ve IoT cihazlarında yapay zeka ile çalışan önleme, tespit, yanıt ve avcılık kapsar.

Karen Master

Sentinelone

[E -posta Korumalı]

+1 (440) 862-0676

Sentinelone’un güvenlik duvarı var mı?

Reddit ve ortakları size daha iyi bir deneyim sağlamak için çerezleri ve benzer teknolojileri kullanır.

Tüm çerezleri kabul ederek, hizmetlerimizi ve sitemizi sunmak ve sürdürmek, Reddit’in kalitesini iyileştirmek, Reddit içeriğini ve reklamcılığı kişiselleştirmek ve reklamların etkinliğini ölçmek için çerezleri kullanmamızı kabul edersiniz.

Reddit, gerekli olmayan çerezleri reddederek, platformumuzun uygun işlevselliğini sağlamak için belirli çerezleri kullanabilir.

Daha fazla bilgi için lütfen çerez bildirimize ve Gizlilik Politikamıza bakın .

Sentinelone’un güvenlik duvarı var mı?

О э э с сне

М з з рарегистрировали подозрительный тик, исходящий из Вашей сий. С п с о ы ы с п п с xм ы с с ы xм ы ы с с о x ыи с с ои от от от оз пе пе от от оз он оны от оны онныы онныы онн вы, а н, а нбн Вы,. Поч yatırıl?

Эта страница отображается в тех случаях, когда автоматическими системами Google регистрируются исходящие из вашей сети запросы, которые нарушают Условия использования. Сраница перестанет отображаться после того, как эи запросы прекратяттся. До эого момента дл Ekim ил исползования служб Google нобходим çar.

Источником запросов может служить вредоносное ПО, подключаемые модули браузера или скрипт, настроенный на автоматических рассылку запросов. Если вы используете общий доступ в Интернет, проблема может быть с компьютером с таким же IP-адресом, как у вас. Обратитесь к своемtern. Подробнее.

Проверка по со может luV пе появляться, ео е Вводия, оожо Вы воде сн ыыыые ае iri ае ае iri ае ае iri пе ае iri ае ае iri пе ае iri пе ае iri пе ае iri пе ае ае ае ае iri пе аотототыыыыыыыыыыыететет ]p anauma аете keluma емами, или же водите запросы очень часто.

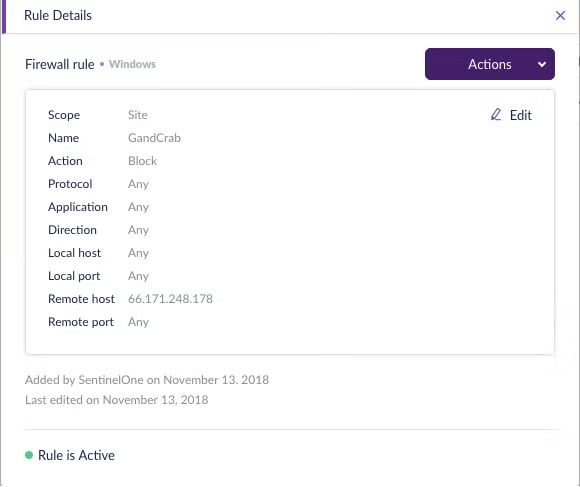

Güvenlik Duvarı Kontrolü – Özellik spot ışığı

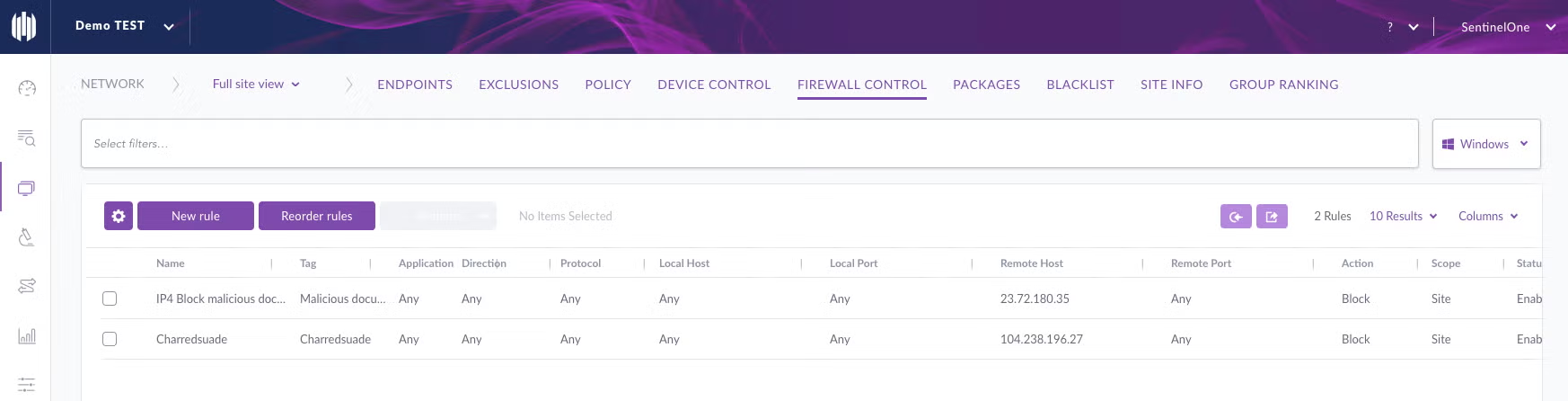

Aşağıdaki senaryoyu düşünün: Belirli bir kimlik avı URL’sinin küresel olarak kimlik bilgilerini kazıydığını gösteren bir istihbarat beslemesi alır. Ağdaki kullanıcıları korumak için yöneticiler, URL’yi engellemek için hemen ağ güvenlik duvarına bir kural ekler. Peki ya uzak kullanıcılar güvenlik duvarının arkasında değil? Ya çevre koruması başarısız olursa veya atlatılırsa?

Uç nokta güvenlik duvarı kontrolü, her uç noktadan ve her uç noktadan izin verilen iletişimi yöneterek bu zorlukları cevaplar. Bir yöneticinin bir politikayı kontrol etmesine ve uygulamasına izin verir.

Neden

Bunun 4 nedeni var’VE bu özelliği Sentinelone ajanına inşa etti:

1. Görünürlük

Bir SentinelOne fidye yazılımı anketine göre, son 12 ay içinde kuruluşu fidye yazılımı saldırısı geçirenlerin yaklaşık on kişiden (%69) yedisi, saldırganın kuruluşlarına erişebildiğini söyledi’E -posta veya sosyal medya aracılığıyla kimlik avı ile s ağı. Beşte yaklaşık ikisi, erişimin, tehlikeye atılan bir web sitesine (%44) tıklamanın neden olduğu bir sürüşten geçerek kazanıldığını bildirdi. Bu, ağın en yaygın enfeksiyon vektörü olduğunu açıkça göstermektedir. İşleri daha zor hale getirmek için, çoğu ağ trafiği şifrelenir, bu da gizliliği artırır, ancak ağ güvenlik duvarlarının başlıkların ötesinde görme seçeneğini ortadan kaldırır. Aynı zamanda, artan sayıda kullanıcı uzaktır, bu da ağ güvenlik duvarını savunma kalkanı sağlamada etkisiz hale getirir. Kullanıcılarınız her yerden çalışabilir ve sahip olduğunuz tek kesinlik, uç nokta cihazlarını kullanacaklarıdır.

Cevap, ağ erişim kontrolü kullanarak ağla ilgili enfeksiyonlarla ilgilenerek varlık korumasını artırmaktır. Tüm trafiği görme yeteneği, şifreli trafiğe görünürlüğü de destekleyen Sentinelone Derin Görünürlük özelliğinin bir parçasıdır.

2. Kötü amaçlı yazılım önleme

Kötü niyetli rakipler söz konusu olduğunda ağ trafiğinin iki temel nedeni vardır:

- Çoğu kötü amaçlı yazılım enfeksiyonu, uzaktan kumanda veya pessfiltrate verilerini oluşturmak için bir komut ve kontrol (C2) sunucusuna bağlanmaya çalışır.

- Ransomware, ödeme şansını artırmak için genellikle uzak bir sunucuda şifreleme anahtarlarını depolar.

3. Kurumsal Veri Kaybı Önleme

Güvenlik Duvarı Kontrolü, kurumsal ağın üstünde ve dışında tüm uç noktalarınıza ve tüm uç noktalarınıza yetkisiz veri aktarımını engelleyebilir. Bu, varlıklarınızdan veri sızıntısı riskini azaltmanızı sağlar. Veri hırsızlığı, kötü amaçlı yazılım ve/veya kötü niyetli bir aktör bir bilgisayardan yetkisiz bir veri aktarımı gerçekleştirdiğinde meydana gelir. Kötü amaçlı yazılım genellikle tespit edilmemeye ve gasp veya casusluk için kişisel verileri kazımaya çalışır. Örneğin, bu yılın başlarında, tescilli verilerin gigabaytlarını periyodik olarak ihraç etmek ve organizasyonun dışında huni yapmak için yazılım yazdıktan sonra hassas bilgileri paylaşan bir Tesla çalışanını öğrendik. Ağ erişim kontrolü bu kaybı önleyebilirdi.

4. uyma

Güvenlik duvarı kontrolü, işletmede riski azaltmak için başka bir önlem sağladığından, kuruluşunuzun ağ erişim kontrolünün gerekli olduğu yerlerde uyum sağlamasına yardımcı olabilir.

Yönetim kolaylığı

Bir platforma özellikler eklemek her zaman arzu edilen bir harekettir, ancak kullanılabilirlik pahasına gelemez. Yüksek eğitimli personelin yönetilmesi gereken ürünler oluşturmak bazı müşterileri çözebilir’ ihtiyaçlar, ama başka bir sorun yaratıyor. Ürünlerin doğru yapılandırılmadığı veya bunları kullanmanın zorluğu nedeniyle etkili bir şekilde izlenmediği durumlarda hala vakaları görebilirsiniz. Sonuç, karmaşık ürünlerin çözmeyi amaçladıkları sorunları çözemeyeceğidir. Güvenlik duvarı kontrolü durumunda, biz’VE, karmaşıklık olmadan esneklik sağlayan basit bir kural tabanlı deneyim uyguladı.

Demo

Bu demoda bir kimlik avı girişimini engellemek için güvenlik duvarı kontrolünün nasıl kullanılabileceğini görebilirsiniz.

Götürmek

Güvenlik sadece kötü amaçlı yazılımları önlemekle ilgili değildir. Ağınızdaki iyi hijyen, savaşı ondan önce kazanmaya yardımcı olabilir’savaştı. Uç nokta güvenlik duvarı kontrolü, katmanlı bir güvenlik modelinin önemli bir parçasıdır. Ağ trafiğini güvence altına almak SentinelOne için yeni değil. Biz’Birçok deneme saldırısı gördü ve buna otomatik yanıt veriyor. Platformun gücü, tüm bu yetenekleri tek bir otonom ajanda almanızdır – ek yükleme gerekmez.

Güvenlik duvarı kontrolü 2 ile başlayarak desteklenir.8 ajan (Eyfel konsolu ile) ve Sentinelone’un bir parçasıdır “Tamamlamak” teklif.

Bu makaleyi beğendim? Gönderdiğimiz içeriği görmek için bizi LinkedIn, Twitter, YouTube veya Facebook’ta takip edin.

Sentinelone özellik spot ışığı hakkında daha fazla bilgi edinin

- Özellik Spot Işığı – Cihaz Kontrolü

- Feature Spotlight – Davranışsal Göstergeler ve Enterprise için Miser ATT & CK ™

- Sentinelone Nexus gömülü AI SDK!

Bu makaleyi beğenin? Gönderdiğimiz içeriği görmek için bizi LinkedIn, Twitter, YouTube veya Facebook’ta takip edin.

Siber Güvenlik hakkında daha fazla bilgi edinin

- Linux Cihazlarını Shadow Suid Sömürü’nden Koruma – Özellik Spot Işığı

- Yeni tekillik XDR süreç grafiğini tanıtmak

- Özellik spot ışığı | Armorblox entegrasyonu ile AI odaklı savunmalar yoluyla e-posta tehditleriyle mücadele

- Özellik spot ışığı | Linux ve K8S Ajanlarının Genel Kullanılabilirliğini (GA) duyurma v22.Bulut iş yükü güvenliği için 3

- Özellik spot ışığı | Singularity ™ Mobile ve Microsoft Intune ile Entegre Mobil Tehdit Tespiti

- Mor AI | AI güdümlü tehdit avı, analiz ve müdahaleyle siber güvenlik analistlerinin güçlendirilmesi

Devamını oku

Sentinelone ile tehdit yaşam döngüsünün her aşamasında her saldırıyı yenmek

Bir demo ayırtın ve dünyayı görün’İş başındaki en gelişmiş siber güvenlik platformu.

Sentinellabs: Tehdit Intel ve kötü amaçlı yazılım analizi

Biz tüm platformlarda kötü amaçlı yazılım, istismarlar, apts ve siber suçların geniş dünyasına ışık tutan avcılar, ters çeviriciler, istismar geliştiriciler ve Tinkerers’ız.

Sihirbaz örümcek ve kum kurdu

MITER ENGENUTUGE ATT & CK Değerlendirme Sonuçları

Sentinelone% 100 önleme ile en son değerlendirmede liderlik ediyor. Önde gelen analitik kapsam. Önde gelen görünürlük. Sıfır tespit gecikmeleri.

İşletmeyi güvence altına almak – “Bunu yapılandırdığımızı sanıyordum?”

Bu yazıda, birçok güvenlik uzmanının, bir zamanlar kariyerlerinde veya başka bir şekilde deneyimlemiş olabileceği bir senaryoya giriyoruz. BT’Beklenmedik bir şeyin meydana geldiği ve birinin sorduğu an: “Bunu yapılandırdığımızı sanıyordum?” O’Güvenlik ekibinin güvenlik yığınlarını gözden geçirmeye, eski e -postaları kontrol etmeye ve neyin yanlış gittiğini anlamak için biletleri incelemeye başladığı an. En kötü durumda? Bu aksaklık, çevre için aktif bir tehdit olmasının nedeni olabilir.

Yapılandırma sorumlulukla başlar

Ama neden ilk etapta yanlış yapılandırmalar paradoksuna sahibiz? En yaygın neden, güvenlik ekibinin güvenlik yeteneklerini yönetmenin kontrolünde olmamasıdır . Güvenlik ekibi, güvenlik politikalarını zorlamak için BT yönetim ekibine bağlıysa,’politikalara karar vermekten sorumlu ekip ile onları uygulayan ekip arasındaki boşluk.

Ve neden aren’t Güvenlik sistemlerini yönetebilen güvenlik yöneticileri? Exchange sunucusu Exchange yöneticileri tarafından yönetiliyorsa, kimlik yöneticileri tarafından yönetilen OKTA Identity örneği, neden’t Güvenlik araçları benzer şekilde güvenlik yöneticileri tarafından yönetilecek?

Cevap genellikle işletmenin taşıdığı eski mimariye dayanır . Geçmişte, güvenlik politikalarını yapılandırmak için ekiplerin grup politikalarını, sistem merkezi yapılandırma yöneticisini veya Microsoft EndPoint Manager’ı kullanmaları gerekiyordu. Esasen, güvenliği kurmak ve sürdürmek için BT yönetim aracını kullanıyorlardı. Bu nedenle, bir kuruluşun güvenlik yöneticileri olsa bile, gerekli herhangi bir değişiklik için BT ekibine bağlıydılar.

Bugün’S güvenlik zorlukları farklı bir yaklaşım gerektirir

BT ekibinin güvenlik kontrollerini yönetmesi için geçmişte çalışmış olsa da, modern işletmeler artık ölçeklenemeyeceği aşamada. Bugün biz’t Sadece eski bir antivirüs ve bir şifre politikası yapılandırma . Farklı saldırı yüzeylerini düşünmeli ve önleyici kontrollerimizi buna göre ayarlamalıyız. Bir güvenlik yöneticisinin bir BT biletini yükseltebileceği ve sonra oturup beklemenin arkamızda uzun sürdüğü zaman.

Sonuçta, güvenlik yöneticileri olarak, kuruluştan sorumluyuz’güvenlik duruşu ve bununla ilgili teknolojilerden sorumlu. Güvenlik mimarlarına göre yapılandırmaların yürürlükte olduğundan emin olmalıyız’ Politikalar ve çerçeveler.

Bunu başarmak için, teknolojiyi kontrol etmek ve mümkünse harici bağımlılıkları azaltmak çok önemlidir. Bu nedenle, güvenlik teknolojilerini seçerken çözümün nasıl dağıtılacağını ve sürdürüleceğini anlamak önemlidir. Bir politikanın düşünüldüğü ve karar verdiği, ancak asla uygulanmadığı bir durumla karşı karşıya kalmak istemiyoruz, çünkü yapılandırılacak başka bir takıma aktarılması gerekiyordu. Ve eğer politika ve yapılandırmada bir tutarsızlıkla karşı karşıya kalırsak, “BT ekibinden bu politikayı uygulamasını istemiştim.”

Bu zorlukları nasıl ele almaya başlayabileceğinizi görmek için’Sentinelone XDR Platformu ile kuruluşunuzun yapılandırma politikalarını nasıl güvenli ve güvenli bir şekilde yönetebileceğine bakın. Biz’Rol tabanlı erişim kontrollerine, uç nokta algılama ve yanıt politikalarına ve cihaz ve ağ kontrolüne bakın.

Sentinelone Singularity XDR

Sentinelone XDR’nin, tam teknoloji yığınınızda uçtan uca kurumsal görünürlük, güçlü analitik ve otomatik yanıt sağladığını görün.

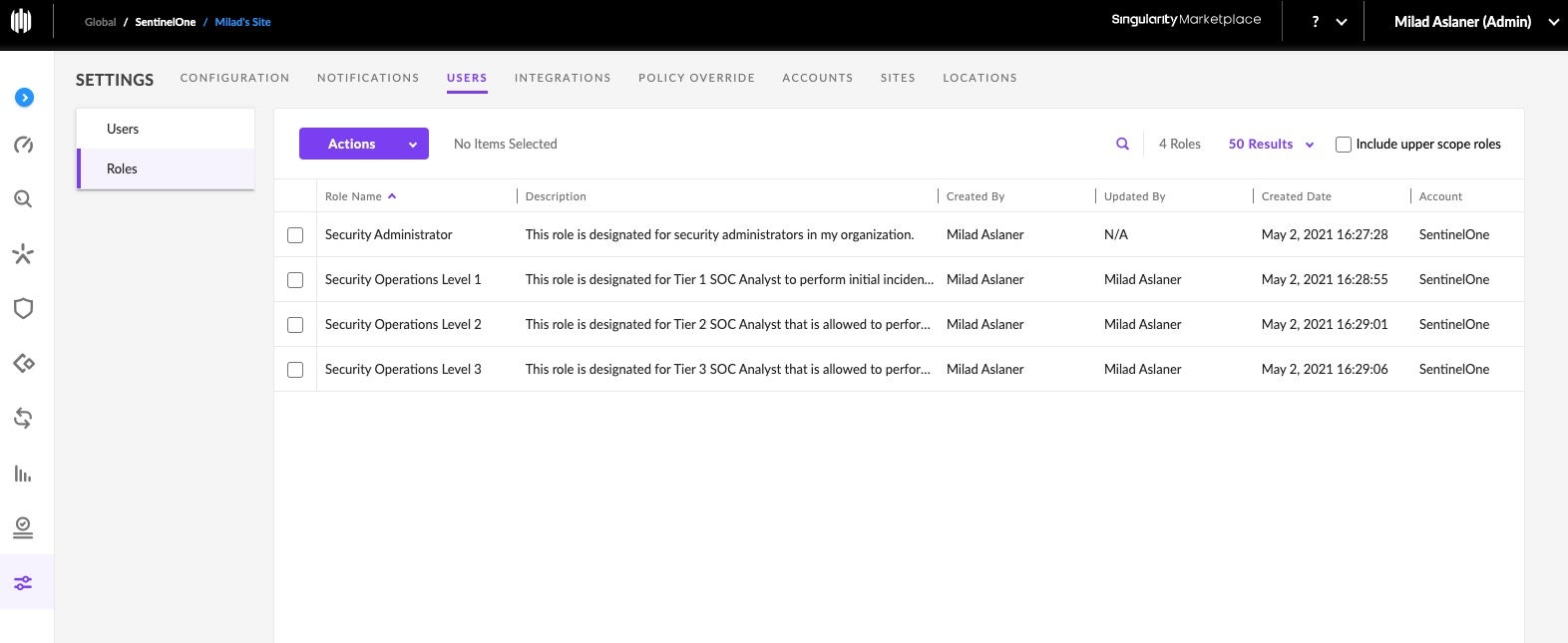

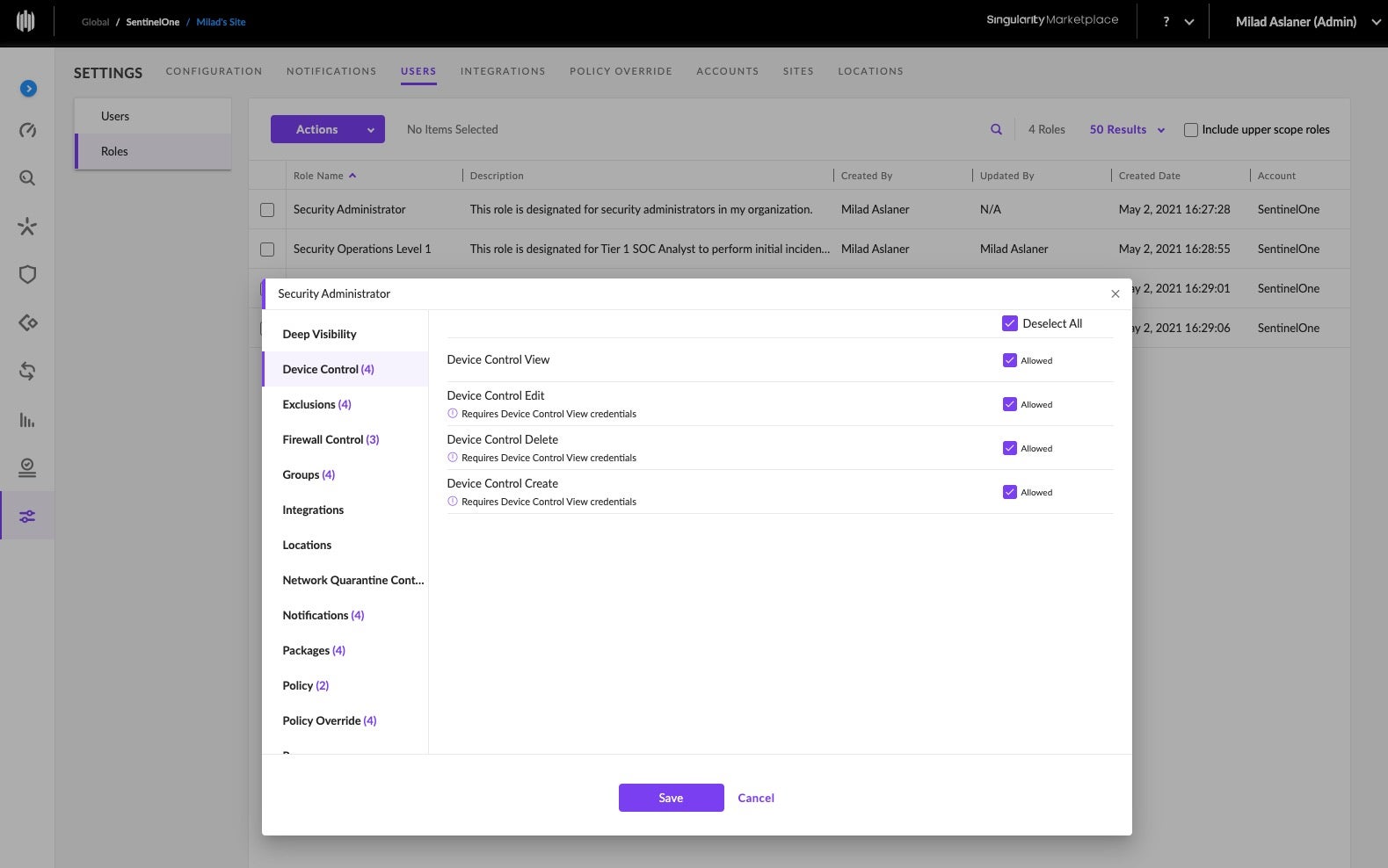

Rol tabanlı erişim kontrolü (RBAC) kullanma

Güvenlik ekibi birçok hassas bilgi ile ilgilenir. Bu nedenle, en az ayrıcalık ilkesi kritiktir . Sonuç olarak, sadece görünür bir iş nedenine sahip kişilerin belirli bilgilere erişmesi gerektiğidir. Örneğin, bir güvenlik yöneticisi olarak, uç nokta yapılandırmasını görmeliyim, aracı güncelleme döngülerini yönetmeli ve cihaz politikalarını ve güvenlik duvarını yapılandırmalıyım. Yine de, adli yeteneklere erişime ihtiyacım yok veya aktif olaylara erişebilmem gerekmiyor. Rol tabanlı erişim kontrolü (RBAC) ile bu elde edilebilir.

Bu örnekte, bu Sentinelone demo örneğine uygulanan birkaç farklı rol bulacaksınız. Biri güvenlik yöneticileri için, bir uç noktanın yapılandırmasıyla ilgili herhangi bir şeye erişim sağlayan ve Güvenlik Operasyon Merkezim için üç farklı rol, katman seviyesi tanımıma dayanarak.

Her rol granüler erişim kriterleri sağlar. Bu rolün hangi bölümlerinin hangi bölümlerini erişmesi gerektiğini değil, aynı zamanda bileşen tarafından bir seviyeye daha derinlemesine gidebilir ve hatta görünüm, düzenleme ve hakları silme arasında ayrım yapabilirsiniz.

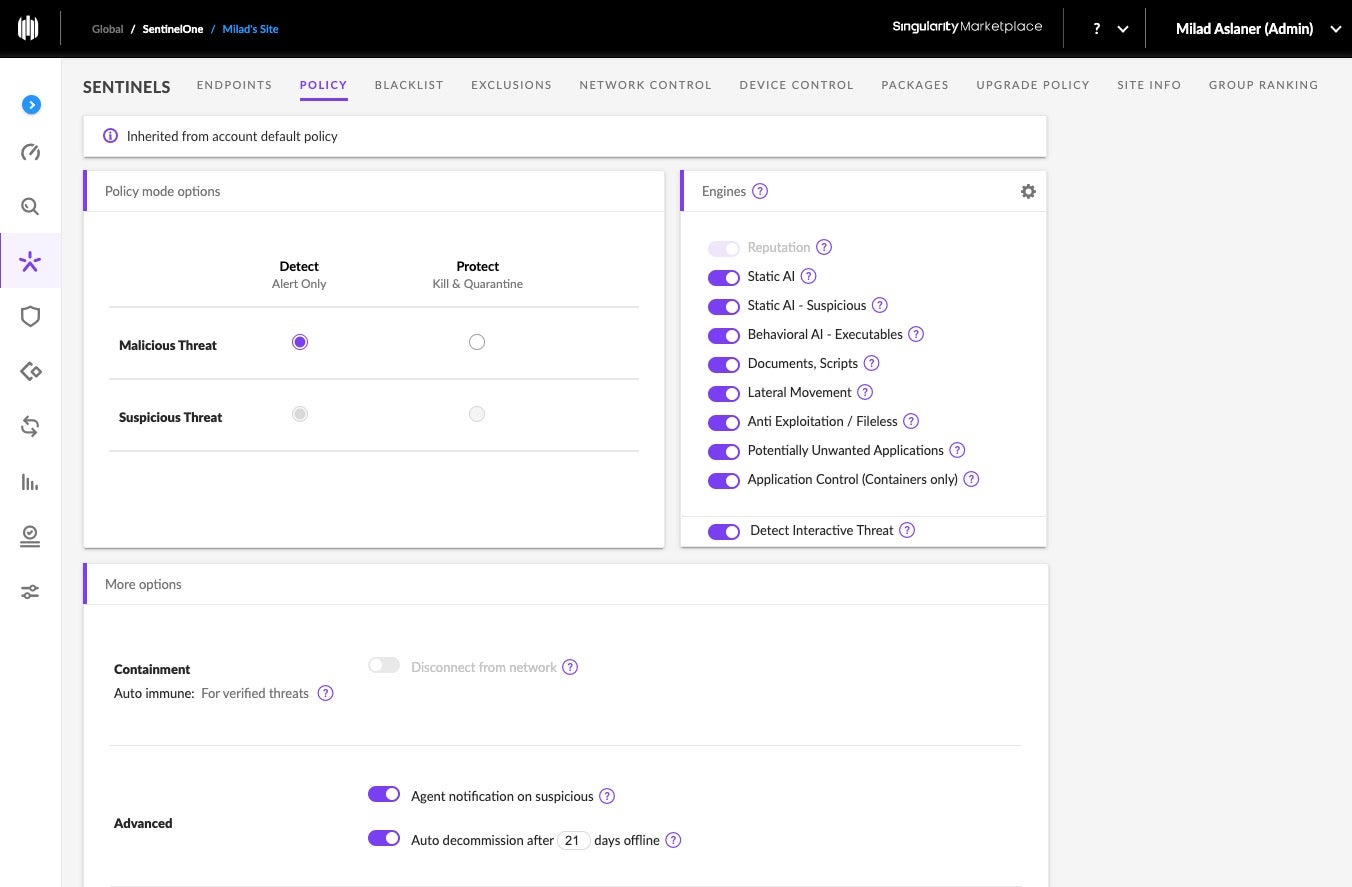

EDR ve EPP politikaları

Bazen uç nokta platformu korumasını (EPP) ve uç nokta algılama ve yanıt (EDR) özelliklerini yönetirken biraz daha fazla esnekliğe ihtiyacınız olabilir’S ayrıcalıklı erişim iş istasyonunuz (PAW), yüksek değerli varlıklar (HVA) -type hizmetleri veya genel işyeri uç noktaları için.

SentinelOne, SentinelOne örneğiniz için bir küresel ilke yapılandırmanıza izin vererek esnekliği sağlar ve aynı politikanın tüm cihaz gruplarına uygulanıp uygulanmayacağını veya örneğin, HVA varlıkları için bir cihaz grubunun farklı olması gerekip gerekmediğini belirleyebilirsiniz.

Cihaz ve Ağ Kontrolü

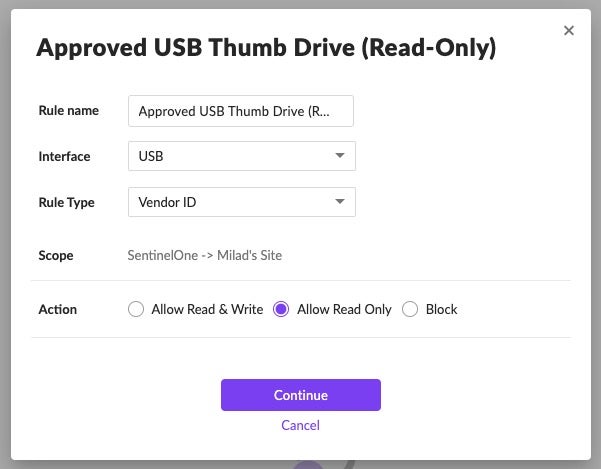

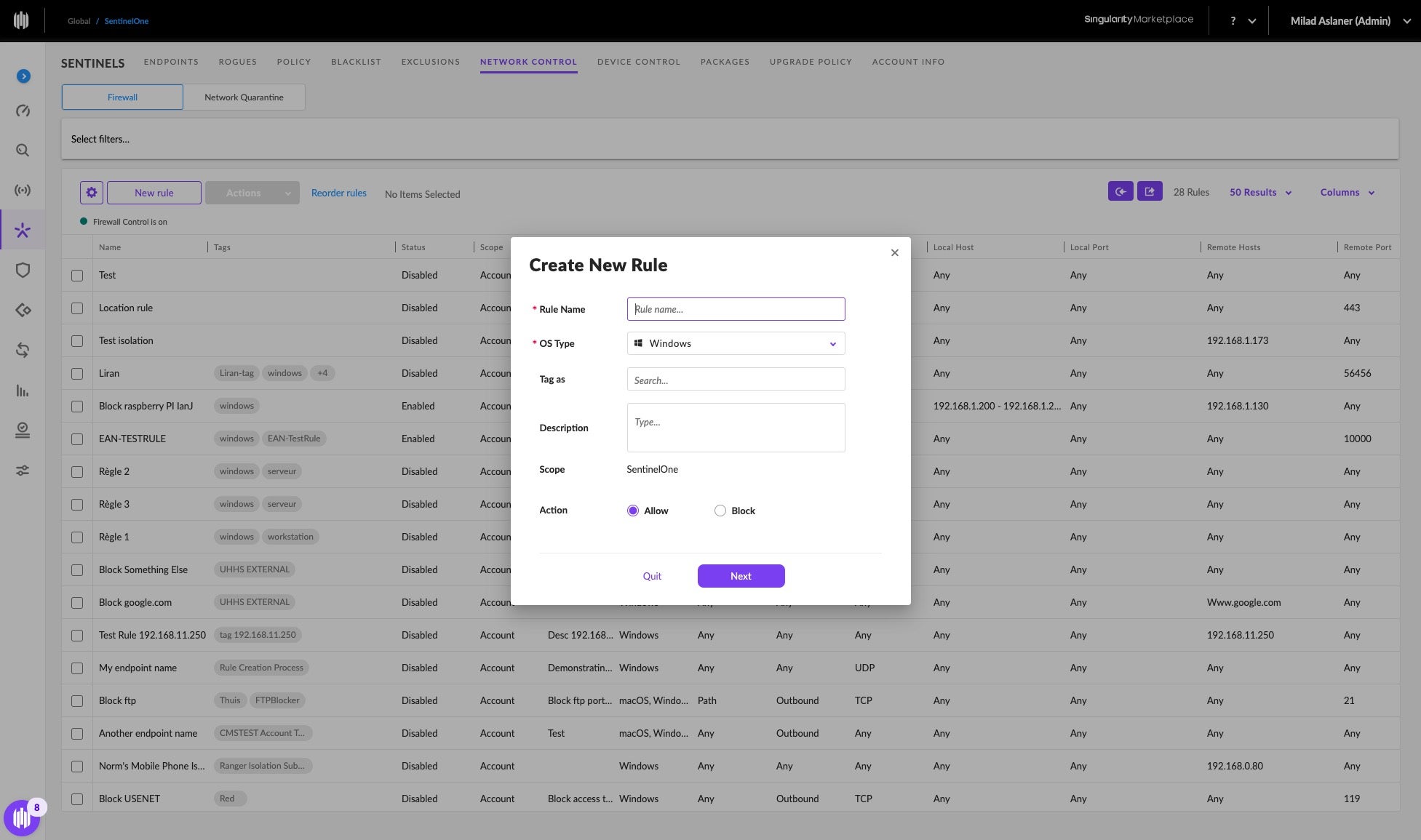

Saldırı yüzeyinin azaltılması güvenlik yöneticileri için kritik bir görevdir, bu nedenle ilk adım, cihaz kısıtlama politikalarını ve güvenlik duvarı yapılandırmaktır.

SentinelOne, güvenlik yöneticilerine cihaz kısıtlama politikalarını kolay ve hızlı bir şekilde yapılandırma yeteneği sağlar. Bu kuralları satıcı kimliği, sınıf, seri kimlik ve ürün kimliğine göre yapılandırmak arasında seçim yapabilirsiniz ve aksiyon türünü seçebilirsiniz, böylece okumaya ve yazmaya izin verebilir, okumaya izin verebilir veya erişimi tamamen engelleyebilirsiniz.

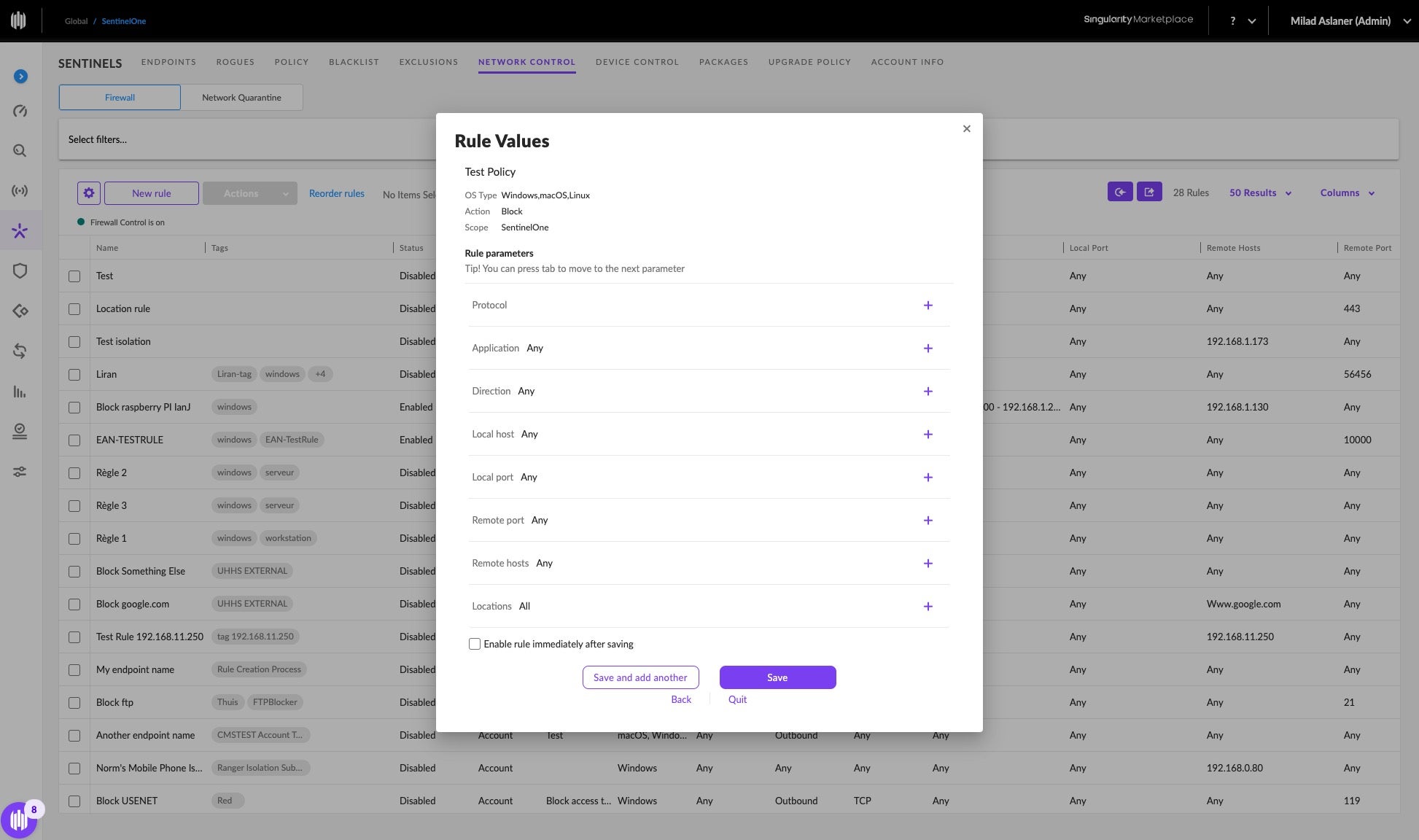

SentinelOne ayrıca Sentinelone konsolunda güvenlik duvarını yönetmenizi de kolaylaştırır. Yeni bir kural oluştururken, önce Windows, MacOS ve Linux arasında uygulanıp uygulanmayacağını seçebilirsiniz, eğer bir izin veya blok kuralı olmalı ve daha sonra, örneğin politika belirli bir protokol, bağlantı noktası, uygulama, vb.

Çözüm

Bugünde artan karmaşıklık’S tehdit manzarası, önleyici kontrollerde bir değişiklik yapmak için birkaç gün beklemenin artık kabul edilemediğini açıkça ortaya koyuyor. Güvenlik teknolojileri, güvenlik yöneticilerini doğrudan güvenlik konsolunda bilinçli, riske dayalı kararlar almaları için güçlendiren entegre güvenlik yönetimi yeteneklerini geliştirdi ve sağladı.

SentinelOne, kurumsal müşteriler için gerçekten tasarlanmış entegre güvenlik yönetimi özellikleri sağlar. Müşteriler, en az ayrıcalık prensibini sağlayan çok kiracılık ve rol tabanlı erişim kontrolünden (RBAC) yararlanır. Güvenlik yöneticisinin bir cihaz kısıtlama ilkesi, güvenlik duvarı kuralları veya uç nokta platformu korumasını (EPP) veya uç nokta algılama ve yanıt (EDR) kontrollerini optimize etmesi gerekiyorsa, bunu Sentinelone yönetim konsolunda sadece birkaç tıklamayla yapabilirler.

Sentinelone’un kuruluşunuzu güvence altına almaya nasıl yardımcı olabileceği hakkında daha fazla bilgi edinmek isterseniz, bizimle iletişime geçin veya ücretsiz bir demo isteyin.

Bu makaleyi beğenin? Gönderdiğimiz içeriği görmek için bizi LinkedIn, Twitter, YouTube veya Facebook’ta takip edin.

Siber Güvenlik hakkında daha fazla bilgi edinin

- Siber Sigorta: Fidye Yazılımı Çağında Zorlu Bir Dünyada Gezinme

- 2022’de takip etmeniz gereken 22 siber güvenlik Twitter hesapları

- Bulut tabanlı saldırılarla mücadele eden modern işletmeler için 7 pratik çözüm

- Daha Fazla Kötü Piyasalar | Nasıl’Saksız ağlara ilk erişim satın almak hiç bu kadar kolay olmamıştı

- Güvenlik kontrollerinizin etkinliğini başarıyla ölçmek için 4 adım

- Güvenlik Geliştirme | Siber güvenlikte AI ve Makine Öğrenimi Çağı