Cos’è il sistema di sicurezza perimetrale?

Riepilogo dell’articolo:

La sicurezza del perimetro comporta varie misure come rilevamento video, rilevamento delle intrusioni, controllo degli accessi, recinzioni di sicurezza e cancelli, barriere e dissuasoli. Tuttavia, uno svantaggio della sicurezza basata sul perimetro è la sua natura statica. Con l’avanzamento di tecnologia, app, dispositivi e utenti sono migrati oltre il tradizionale confine LAN, rendendoli non attendibili dal punto di vista architettonico.

Domande e risposte:

1. Qual è un esempio di sicurezza perimetrale?

Un esempio di sicurezza perimetrale include il rilevamento di video, il rilevamento delle intrusioni, il controllo degli accessi, la scherma di sicurezza e le porte, le barriere e i proiettili.

2. Quali sono gli svantaggi della sicurezza basata sul perimetro?

Il più grande svantaggio della sicurezza basata sul perimetro è la sua natura statica. Non riesce ad adattarsi ai progressi della tecnologia e alla migrazione di app, dispositivi e utenti oltre il tradizionale confine LAN.

3. Qual è la differenza tra sicurezza perimetrale e sicurezza fisica?

La sicurezza fisica si concentra sul controllo dell’accesso a edifici o aree, incluso il blocco delle porte e la gestione di chi ha accesso e quando. La sicurezza del perimetro, d’altra parte, si riferisce alle misure adottate per garantire i confini fisici di un edificio o di un’area, come recinzioni e porte.

4. Cos’è la sicurezza della rete perimetrale?

La sicurezza della rete perimetrale si riferisce alla distribuzione di hardware e software di rete per impedire alle attività dannose di entrare nella rete. Ciò include routing, commutazione, hardware di sicurezza e software utilizzati per fortificare le operazioni di rete.

5. Chi avrebbe bisogno di un sistema di sicurezza perimetrale?

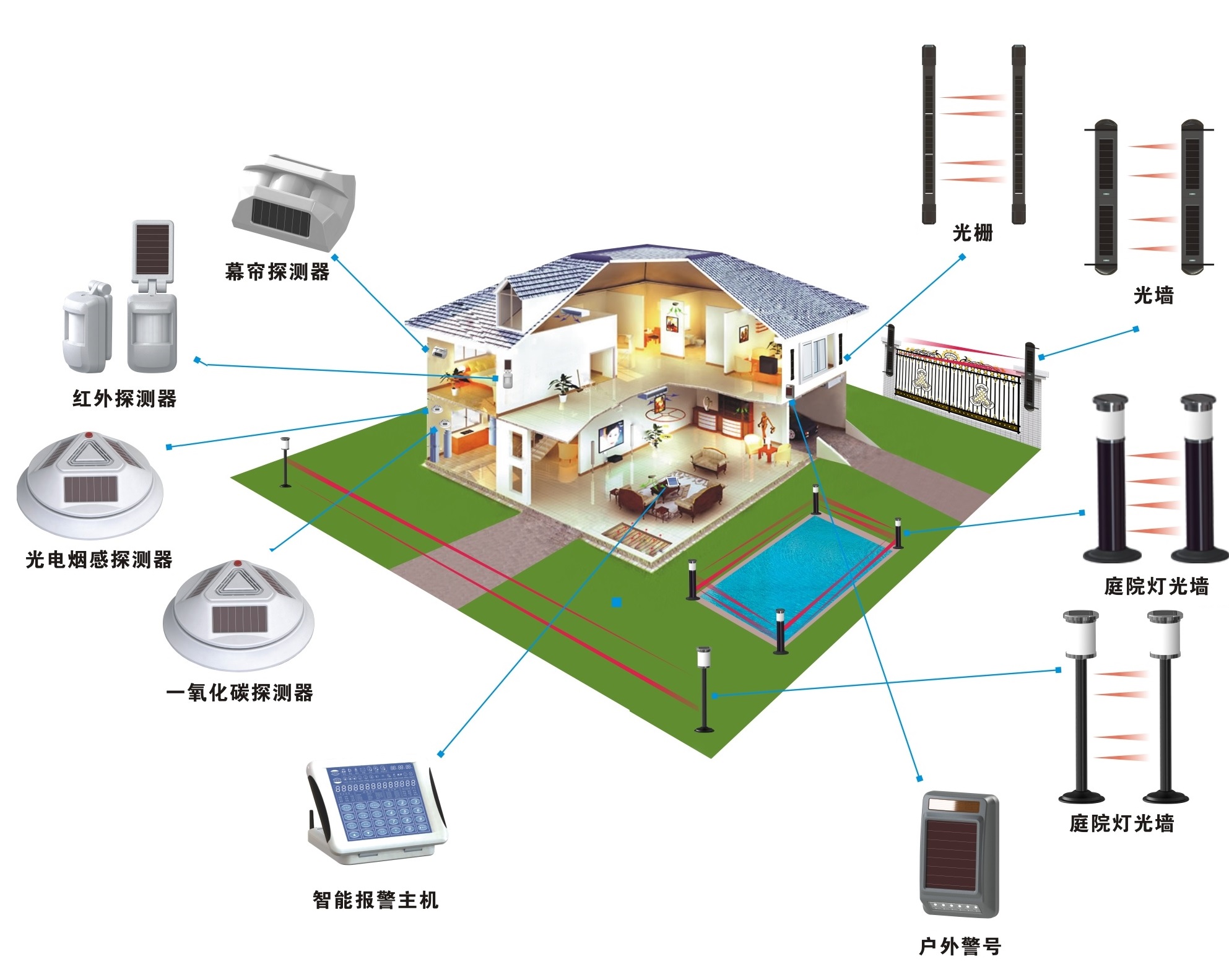

I proprietari di proprietà usano spesso sistemi di sicurezza perimetrali per mantenere la sicurezza dei loro locali. Questi sistemi possono essere utilizzati attorno a recinzioni e pareti, coprendo una vasta area del perimetro esterno e possono essere combinati con l’illuminazione di sicurezza per una maggiore deterrenza.

6. Qual è la forma più comune di dispositivi di sicurezza perimetrale?

L’illuminazione è la forma più comune di dispositivi o meccanismi di sicurezza perimetrale. L’illuminazione corretta in tutto il sito facilita la facile identificazione del personale e il rilevamento di intrusioni.

7. Qual è il problema principale con una sicurezza di rete basata su perimetro?

Il problema principale con la sicurezza della rete basata su perimetro è il presupposto che tutto sulla rete interna può essere attendibile. Questa strategia si basa su contromisure distribuite in punti di ingresso e in uscita ben definiti, spesso trascurando potenziali minacce dall’interno.

8. Quali sono i due tipi di sicurezza perimetrale?

I due tipi di barriere utilizzati per la protezione perimetrale sono barriere naturali (come terreno o corpi d’acqua) e barriere strutturali (come pareti o recinzioni).

9. È perimetro una VPN?

Il perimetro 81 è un provider VPN che utilizza la tecnologia di crittografia avanzata (cifra AES-256) per proteggere il traffico e i dati su Internet.

10. Perché hai bisogno di sicurezza perimetrale?

La sicurezza perimetrale funge da prima linea di difesa per proteggere beni, informazioni e persone. Garantisce che la tecnologia avanzata sia in atto per prevenire intrusioni non autorizzate e mantenere un ambiente sicuro.

11. Perché dovresti avere una rete perimetrale?

Una rete perimetrale, nota anche come zona demilitarizzata (DMZ), fornisce una connettività sicura tra diversi ambienti di rete, tra cui reti cloud, reti locali o dati fisici e Internet.

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è un esempio di sicurezza perimetrale

La sicurezza perimetrale può includere il rilevamento di video, il rilevamento delle intrusioni, il controllo degli accessi, la scherma di sicurezza e le porte, le barriere e i proiettili.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono gli svantaggi della sicurezza basata sul perimetro

Il problema più grande con la sicurezza basata sul perimetro è che è di natura statica. Nel corso degli anni, app, dispositivi e utenti sono emigrati al di fuori del tradizionale confine LAN e, quindi, non sono attendibili da un punto di vista architettonico.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è la differenza tra sicurezza perimetrale e sicurezza fisica

La sicurezza fisica è la parte più semplice e importante della sicurezza delle informazioni. Non si tratta solo di bloccare la porta, ma anche sapere chi ha accesso a cosa, quando, dove e come. I perimetri di sicurezza fisica vengono utilizzati per identificare i confini fisici di un edificio o di un’area e controllarsi l’accesso ad esso.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cos’è la sicurezza della rete perimetrale

Un perimetro di rete si riferisce all’hardware di rete e al software archiviato e distribuito per impedire alle attività dannose di entrare nella rete. In questo caso, i perimetri includono tutti i software di routing di rete, commutazione, hardware di sicurezza e sicurezza utilizzati per fortificare e proteggere le operazioni di rete.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Chi avrebbe bisogno di un sistema di sicurezza perimetrale

Molti proprietari di proprietà usano questo tipo di sistema per garantire che il loro perimetro rimanga sicuro. Questi sistemi di rilevamento possono essere utilizzati attorno a recinzioni e pareti. Sono anche usati per coprire una vasta area del perimetro esterno. Alcuni sistemi possono anche essere utilizzati in combinazione con l’illuminazione della sicurezza per scoraggiare eventuali visitatori indesiderati.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è la forma più comune di dispositivi di sicurezza perimetrale

Illuminazione

L’illuminazione è la forma più comune di dispositivi o meccanismi di sicurezza perimetrale. L’intero sito dovrebbe essere chiaramente illuminato. Ciò prevede una facile identificazione del personale e rende più facile notare le intrusioni.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è il problema principale con una sicurezza di rete basata su perimetro

Il problema principale con una strategia di sicurezza della rete basata su perimetro in cui le contromisure sono distribuite in una manciata di ingressi ben definiti e punti in uscita alla rete è che si basa sul presupposto che tutto sulla rete interna può essere attendibile.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono i due tipi di sicurezza perimetrale

Esistono due tipi di barriere per la protezione perimetrale: barriere naturali e barriere strutturali.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] È perimetro una VPN

Sì, il perimetro 81 è uno dei provider VPN più sicuri sul mercato. Come la maggior parte degli altri strumenti di qualità, questo servizio basato su cloud utilizza la cifra AES-256 per crittografare il traffico Internet e altri dati.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Perché hai bisogno di sicurezza perimetrale

La sicurezza perimetrale è la prima linea di difesa per proteggere le tue risorse, informazioni e persone che utilizzano tecnologie avanzate. Proprio come la pelle umana protegge il corpo dall’ambiente esterno e dalle infezioni, il sistema di sicurezza perimetrale è progettato per tenere lontana l’intrusione non autorizzata nella tua proprietà.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Perché dovresti avere una rete perimetrale

Le reti perimetrali, a volte chiamate zone demilitarizzate (DMZ), aiutano a fornire connettività sicura tra reti cloud, reti locali o dati fisici e Internet.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Che cos’è i vantaggi e gli svantaggi della sicurezza perimetrale

Il principale vantaggio della protezione perimetrale è il suo semplice design. Il principale svantaggio è che protegge solo le aperture. Se il ladro esplode attraverso un muro, passa attraverso il sistema di ventilazione o rimane indietro dopo la chiusura, la protezione perimetrale è inutile.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Chi può rintracciarti attraverso una VPN

Provider di servizi Internet (ISP) – Il tuo ISP sa tutto quello che fai online, anche se si utilizza una VPN. Conoscono le tue ricerche, i siti Web che visiti e le app con cui ti impegni.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Chi può seguirmi con una VPN

Tuttavia, una VPN mantiene la tua attività di navigazione. Anche quelli che possono vedere che usi una VPN (io.e., I tuoi ISP, i siti Web che visiti o persino gli hacker) non possono accedere ai tuoi dati, alla posizione reale o alle informazioni sensibili.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è il problema principale con una sicurezza di rete basata sul perimetro

Il problema principale con una strategia di sicurezza della rete basata su perimetro in cui le contromisure sono distribuite in una manciata di ingressi ben definiti e punti in uscita alla rete è che si basa sul presupposto che tutto sulla rete interna può essere attendibile.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Il mio telefono può essere monitorato se uso VPN

Ad essere onesti, la risposta è un sfortunato sì. Una VPN potrebbe modificare il tuo indirizzo IP e crittografare i tuoi dati, ma non può garantire l’anonimato completo.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qualcuno può dire se sto usando una VPN

NO. Il software VPN crittografa le tue connessioni online. Questo rende impossibile per chiunque vedere cosa fai. L’ISP può dire che stai utilizzando un indirizzo IP diverso da quello che ti ha assegnato e capire che stai usando una VPN.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cosa non fare quando si utilizza VPN

Una VPN non ti renderà completamente anonimo.La tua privacy dipende dal tuo servizio VPN.È illegale usare una VPN in alcuni paesi.I buoni servizi VPN costano denaro.L’uso di una VPN rallenta le velocità di connessione.Le VPN aumentano il consumo di dati.Alcuni servizi online vietano gli utenti VPN.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Come fai a sapere se il tuo indirizzo IP viene monitorato

Non c’è modo di sapere chi sta eseguendo il tuo indirizzo IP attraverso qualsiasi tipo di servizio di ricerca IP. Potrebbe essere la tua banca, il tuo agente immobiliare o un adolescente esperto di tecnologia che è anche un hacker. È possibile essere rintracciati da qualcuno – uno stalker, un investigatore o persino un criminale, il tuo indirizzo IP.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Una VPN interrompe il tuo provider Internet

Una VPN nasconde l’indirizzo IP del tuo dispositivo e crittografa tutto ciò che fai online, rendendoti in modo anonimo. Quindi sì, una VPN ti nasconde dal tuo ISP.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Un VPN blocca la tua Internet

Una VPN crittografa e nasconde l’intero traffico online. Nasconde il tuo indirizzo IP, posizione e tutte le attività digitali, compresi download, streaming e attività di gioco. Una VPN nasconde la tua storia di navigazione dal tuo ISP, siti Web, snoopers online e persino dal governo.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Va bene lasciare VPN tutto il tempo

La risposta breve è: sì, dovresti tenere sempre la tua VPN. Crittografia del traffico che si invia e ricevi, le VPN possono impedire l’intercettazione dei tuoi dati personali. Questi dati includono la cronologia della navigazione Web, la posizione fisica, l’indirizzo IP e altro ancora.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qualcuno può tracciare il mio indirizzo IP senza che io lo sappia

In alcune circostanze, una persona potrebbe essere in grado di individuare la città o l’area generale in cui ti trovi. Ma non possono ottenere il tuo indirizzo fisico; Sebbene il tuo indirizzo IP si colleghi a una posizione geografica, non è abbastanza specifico da trovarti. Chiunque traccia il tuo indirizzo IP potrebbe solo arrivare al tuo fornitore di servizi Internet.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qualcuno può spiarti con il tuo indirizzo IP

Il tuo indirizzo IP è essenziale per l’invio e la ricezione di informazioni online. Ma se un hacker conosce il tuo indirizzo IP, può usarlo per afferrare informazioni preziose su di te. Usandolo come punto di partenza in un attacco più ampio, potrebbero hackerare il tuo dispositivo o intercettare il traffico online, solo per cominciare.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Da cosa non ti proteggerà una VPN

Una VPN ti aiuta a rimanere invisibile e dietro le quinte, ma non ti dà l’immunità contro rischi online come malware, ransomware, attacchi di phishing o persino virus informatici. Ecco dove entra in gioco il tuo software antivirus.

[/WPREMARK]