Cos’è la fiducia radicale?

Riepilogo

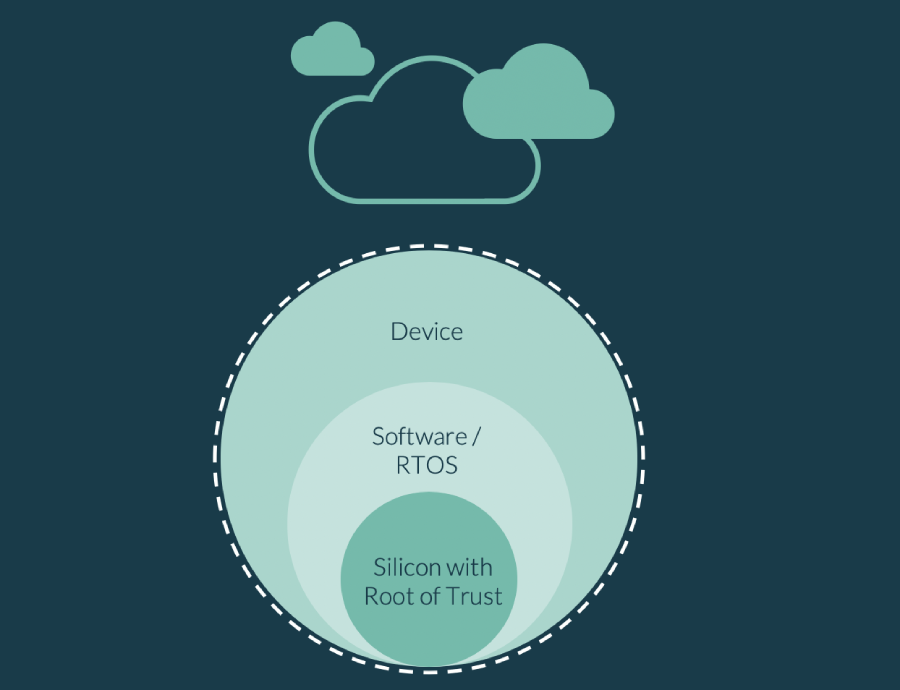

Una radice di fiducia è un concetto che avvia una catena di fiducia necessaria per garantire l’avvio dei computer con codice legittimo. È costituito da identità e chiavi crittografiche radicate nell’hardware di un dispositivo, stabilendo un’identità unica, immutabile e non calonabile per autorizzare un dispositivo nella rete IoT. Esistono diversi tipi di radice di fiducia, tra cui funzione fissa e soluzioni programmabili. Il TPM (Modulo della piattaforma fiduciaria) fornisce root of Trust Services per i computer in rete, garantendo l’integrità e la riservatezza di software e dati durante la trasmissione e l’archiviazione.

Domande e risposte

1. Quali sono i diversi tipi di radice di fiducia?

Una radice hardware a base di silicio rientra in due categorie: funzione fissa e programmabile. Le radici di fiducia fissa sono compatte e progettate per funzioni specifiche come la crittografia dei dati, la convalida del certificato e la gestione delle chiavi.

2. Cos’è il bios di radice di fiducia?

La radice della fiducia è un concetto che avvia una catena di fiducia necessaria per garantire l’avvio dei computer con codice legittimo. Se il primo pezzo di codice eseguito è stato verificato come legittimo, tali credenziali sono attendibili dall’esecuzione di ogni successivo pezzo di codice.

3. Cos’è la radice di fiducia e tpm?

Per i computer in rete, in cui l’attaccante non ha un accesso fisico all’hardware, il TPM fornisce tutti i servizi di radice di fiducia richiesti per il sistema. Il TPM garantisce l’integrità e la riservatezza del software e dei dati durante la trasmissione e l’archiviazione.

4. Qual è la radice della fiducia IP?

Una radice di fiducia è costituita da identità e chiavi crittografiche radicate nell’hardware di un dispositivo. Stabilisce un’identità unica, immutabile e non calonabile per autorizzare un dispositivo nella rete IoT.

5. Quali sono i tre livelli di fiducia?

Le tre dimensioni della fiducia sono competenze, onestà e benevolenza.

6. Qual è la più grande forma di fiducia?

La più alta forma di fiducia in una relazione è la fiducia basata sulla vulnerabilità, in cui ti fidi di qualcuno perché ti permettono di abbassare la guardia, ad essere onesti e di sentirti psicologicamente sicuro.

7. Qual è la radice della fiducia nell’androide?

La radice della fiducia è la chiave crittografica utilizzata per firmare la copia di Android memorizzata sul dispositivo. La parte privata della radice della fiducia è nota solo al produttore del dispositivo e viene utilizzata per firmare ogni versione di Android destinata alla distribuzione.

8. Cos’è Microsoft Hardware Root of Trust?

Con Windows 10 in esecuzione su hardware moderno, una radice di fiducia basata su hardware aiuta a garantire che nessun firmware o software non autorizzato, come un bootkit, possa iniziare prima del bootloader di Windows.

9. È TPM sulla scheda madre o sulla CPU?

In genere, TPM è un chip separato sulla scheda madre, ma il TPM 2.0 Standard consente ai produttori come Intel o AMD di sviluppare la capacità TPM nei loro chipset piuttosto che richiedere un chip separato. TPM fa parte dei PC dal 2005.

10. Cosa significa TPM?

TPM sta per il modulo della piattaforma affidabile. È un concetto che crea un sistema basato sul team, che mira costantemente a migliorare l’efficacia e l’affidabilità delle attrezzature nei settori.

11. Come modificare l’indirizzo IP senza root?

Per modificare il tuo indirizzo IP su Android senza root, segui questi passaggi:

1. Vai alle tue impostazioni Android.

2. Passare a Wireless & Networks.

3. Fai clic sulla tua rete Wi-Fi.

4. Fai clic su Modifica la rete.

5. Seleziona le opzioni avanzate.

6. Cambia l’indirizzo IP.

Si prega di notare che il tono della voce utilizzato in questo articolo si basa sull’esperienza personale e può differire da altre prospettive.

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono i diversi tipi di radice di fiducia

Una radice hardware a base di silicio rientra in due categorie: funzione fissa e programmabile. In sostanza, una radice di fiducia fissa è una macchina a stato. Questi sono in genere compatti e progettati per eseguire un set specifico di funzioni come la crittografia dei dati, la convalida del certificato e la gestione delle chiavi.

Cache

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cos’è il bios di radice di fiducia

Ciò che è radice di fiducia la radice della fiducia è un concetto che avvia una catena di fiducia necessaria per garantire l’avvio dei computer con codice legittimo. Se il primo pezzo di codice eseguito è stato verificato come legittimo, tali credenziali sono attendibili dall’esecuzione di ogni successivo pezzo di codice.

Cache

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cos’è la radice di fiducia e tpm

Per i computer in rete, in cui l’attaccante non ha un accesso fisico all’hardware, il TPM fornisce tutti i servizi di radice di fiducia richiesti per il sistema. Il TPM garantisce l’integrità e la riservatezza del software e dei dati mentre viene inviato attraverso le reti e quando viene archiviato sul computer.

Cache

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è la radice della fiducia IP

Una radice di fiducia è costituita da identità e chiavi crittografiche radicate nell’hardware di un dispositivo. Stabilisce un’identità unica, immutabile e insicuro per autorizzare un dispositivo nella rete IoT.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono i tre livelli di fiducia

Le tre dimensioni della fiducia

Una lunga storia di ricerca dimostra che la fiducia può essere suddivisa in tre componenti: competenza, onestà e benevolenza.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è la più grande forma di fiducia

La fiducia basata sulla vulnerabilità è quando ti fidi di qualcuno perché ti permettono di abbassare la guardia, ad essere onesti, di sentirti psicologicamente sicuro. Mentre la fiducia basata su predizione è molto importante, Lencioni spiega che la fiducia basata sulla vulnerabilità è la più alta forma di fiducia in una relazione.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è la radice della fiducia nell’androide

Root of Trust è la chiave crittografica utilizzata per firmare la copia di Android memorizzata sul dispositivo. La parte privata della radice della fiducia è nota solo al produttore del dispositivo e viene utilizzata per firmare ogni versione di Android destinata alla distribuzione.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cos’è Microsoft Hardware Root of Trust

Con Windows 10 in esecuzione su hardware moderno (ovvero Windows 8 certificato o superiore) una root of Trust basata su hardware aiuta a garantire che nessun firmware o software non autorizzato (come un bootkit) possa iniziare prima del bootloader di Windows.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] È TPM sulla scheda madre o sulla CPU

In genere, è un chip separato sulla scheda madre sebbene il TPM 2.0 Standard consente ai produttori come Intel o AMD di sviluppare la capacità TPM nei loro chipset piuttosto che richiedere un chip separato. TPM è in circolazione da oltre 20 anni e fa parte dei PC dal 2005.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cosa è TPM

TPM sta per una manutenzione produttiva totale. È un concetto che crea un sistema basato sul team, che mira costantemente a migliorare l’efficacia delle attrezzature concentrandosi su tecniche proattive e preventive per aumentare l’affidabilità delle impianti e delle attrezzature.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Come modificare l’indirizzo IP senza root

Segui i passaggi seguenti per modificare il tuo indirizzo IP su Android senza root.Vai alle tue impostazioni Android.Navigare a Wireless & Reti.Fai clic sulla tua rete Wi-Fi.Fai clic su Modifica la rete.Seleziona le opzioni avanzate.Cambia l’indirizzo IP.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono le 4 C di fiducia

Ci sono 4 elementi che creano fiducia: competenza, cura, impegno, coerenza.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è la più alta forma di fiducia

La fiducia basata sulla vulnerabilità è quando ti fidi di qualcuno perché ti permettono di abbassare la guardia, ad essere onesti, di sentirti psicologicamente sicuro. Mentre la fiducia basata su predizione è molto importante, Lencioni spiega che la fiducia basata sulla vulnerabilità è la più alta forma di fiducia in una relazione.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è la migliore fiducia per proteggere le risorse

fiducia irrevocabile

Un trust irrevocabile offre ai tuoi beni la massima protezione da creditori e cause legali. Le attività in una fiducia irrevocabile non sono considerate proprietà personali. Ciò significa che non sono inclusi quando l’IRS apprezza la tua proprietà per determinare se le tasse sono dovute.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono i 3 tipi di fiducia

Per aiutarti a iniziare a comprendere le opzioni disponibili, ecco una panoramica delle tre classi di trust principali.Trust revocabili.Trust irrevocabili.Trust testamentari.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Perché vorresti eseguire il root del tuo telefono

Il rooting del telefono o del tablet ti dà il controllo completo sul sistema, ma ci sono rischi per il rooting e dovresti farlo solo se sai in cosa stai entrando. Android è progettato in modo tale che sia difficile rompere le cose con un profilo utente limitato.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cosa fa il rooting del tuo telefono

Ciò che è il rooting di rooting è un processo che consente di ottenere l’accesso alla root al codice del sistema operativo Android (il termine equivalente per i dispositivi Apple è il jailbreak). Ti dà privilegi per modificare il codice software sul dispositivo o installare altri software che il produttore non consentirebbe normalmente.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cosa è la radice sicura della fiducia

Definizione: componenti hardware, firmware e software altamente affidabili che svolgono funzioni di sicurezza specifiche e critiche. Poiché le radici di fiducia sono intrinsecamente affidabili, devono essere sicure dalla progettazione. Roots of Trust fornisce solide basi su cui è possibile costruire sicurezza e fiducia.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è la radice della fiducia per l’aggiornamento

La radice della fiducia per l’aggiornamento è definita come il componente che ha la massima autorità sul fatto che un’immagine di aggiornamento sia un aggiornamento autorizzato per un marciume (vedi sotto). Un aggiornamento può richiedere un’autorizzazione aggiuntiva: gli agenti di autorizzazione dell’aggiornamento sono definiti come entità aggiuntive che autorizzano l’applicazione dell’aggiornamento.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] È installato TPM sul mio computer

Premere [tasto Windows] + R o selezionare Avvia > Correre. Tipo “TPM.MSC” (Non utilizzare i virgolette) e scegliere OK. Se vedi un messaggio che dice a “Non è possibile trovare TPM compatibile,” Il tuo PC potrebbe avere un TPM che è disabilitato.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Tutti i computer hanno un chip TPM

I laptop e i PC desktop acquisti dallo scaffale generalmente hanno un chip TPM saldato – permanentemente collegato – alla scheda madre. Non è possibile aggiungere chip TPM a un PC più vecchio che non ha l’hardware per accettarne uno.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Se TPM dovrebbe essere acceso

Come dispositivo hardware, il TPM è immune al malware e alla falsificazione. Ricorda, la tecnologia di calcolo affidabile protegge i dati sensibili, ma richiede anche componenti hardware specifici. E l’hardware può fallire. Abilita TPMS solo se più appropriato, gestisci le password in modo vigile e assicurati di testare a fondo i comportamenti TPM.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Sta abilitando TPM buono o cattivo

È un ulteriore livello di protezione in modo che il potenziale malware non possa accedere a credenziali, chiavi di crittografia e altri dati utente molto sensibili archiviati nel sistema. Pensa al TPM come al sistema di impronta digitale o di riconoscimento facciale sul tuo smartphone. Senza la biometria corretta, non è possibile accedere a nessuna informazione.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Il ripristino del router cambia IP

Il modo più semplice per cambiare manualmente IP è semplicemente ripristinare il router. Si noti che questo metodo emetterà semplicemente un nuovo indirizzo IP dinamico (in costante cambiamento) anziché statico. Puoi anche scegliere di aggiornare il tuo indirizzo IP.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Posso cambiare il mio IP da solo

Sì, puoi cambiare il tuo indirizzo IP da solo. Usa una VPN, un proxy o un router su AS Metodi su come generare nuovi indirizzi IP o accedere alle impostazioni del tuo dispositivo attraverso i passaggi sopra per ottenere un indirizzo IP diverso da solo.

[/WPREMARK]