Cos’è TLS vs ipsec?

Riepilogo dell’articolo

Qual è la differenza principale tra IPSEC e SSL/TLS?

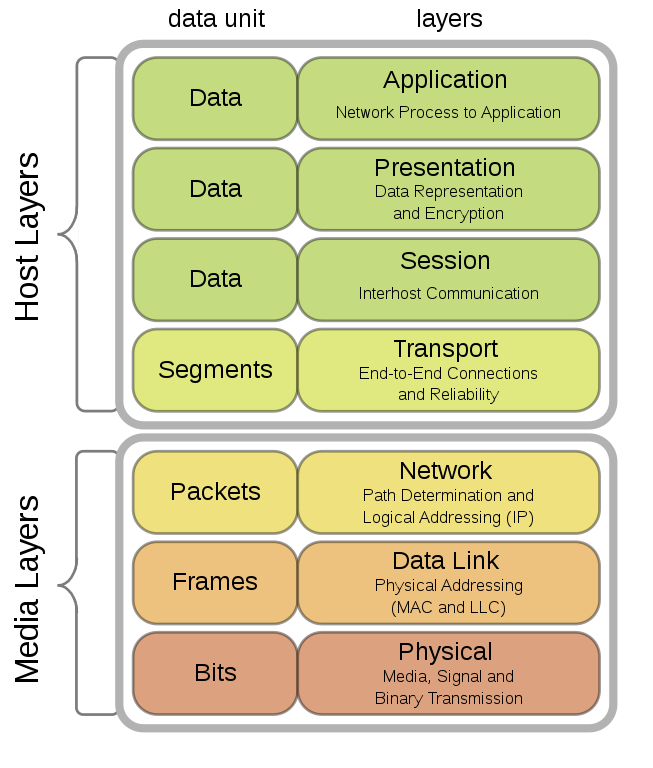

La principale differenza tra IPSEC e SSL/TLS si trova nei livelli di rete in cui vengono eseguite le fasi di autenticazione e crittografia. IPSEC garantisce la riservatezza e l’integrità di un flusso incapsulandolo all’interno del livello di rete (livello “Internet” nello stack TCP/IP o nel livello “rete” nel modello OSI).

È considerato TLS una VPN?

I protocolli VPN TLS utilizzano la porta TCP 443. Di solito funziona in qualsiasi ambiente ed è aperto sulla maggior parte dei firewall, il che può essere particolarmente utile per utenti e telelavoratori remoti quando sono dietro il firewall di un altro stabilimento. Il protocollo VPN TLS è accessibile da qualsiasi computer o dispositivo moderno rispetto a SSL.

Possono essere usati TLS e Ipsec insieme?

Assolutamente. In effetti, sto pubblicando questa risposta usando sia IPSEC (tramite VPN) che TLS (tramite HTTPS). Come hai notato, le tecnologie sono simili in quanto forniscono sia la riservatezza che l’integrità sulle comunicazioni.

Quali sono le principali differenze tra il tunneling ipsec e il tunneling SSL TLS?

La differenza principale tra VPN IPSEC e SSL sono gli endpoint per ciascun protocollo. Mentre una VPN IPSEC consente agli utenti di connettersi in remoto a un’intera rete e a tutte le sue applicazioni, le VPN SSL forniscono agli utenti l’accesso a tunnel remoto a un sistema o applicazione specifico sulla rete.

Qual è il principale svantaggio di IPsec?

Tuttavia, Ipsec ha due importanti svantaggi. Innanzitutto, si basa sulla sicurezza delle chiavi pubbliche. Se hai una cattiva gestione delle chiavi o l’integrità delle chiavi è compromessa, allora perdi il fattore di sicurezza. Il secondo svantaggio è la performance.

Perché ipsec è migliore?

IPsec aiuta a mantenere i dati privati al sicuro quando vengono trasmessi su una rete pubblica. Più specificamente, IPSEC è un gruppo di protocolli che vengono utilizzati insieme per impostare connessioni sicure tra dispositivi al livello 3 del modello OSI (livello di rete).

È un protocollo IP?

La sicurezza del livello di trasporto (TLS) è un protocollo crittografico progettato per fornire sicurezza delle comunicazioni su una rete di computer. Il protocollo è ampiamente utilizzato in applicazioni come e -mail, messaggistica istantanea e voice over IP, ma il suo uso nella protezione di HTTPS rimane il più pubblicamente visibile.

TLS protegge l’indirizzo IP?

TLS fornisce un livello sicuro in cima a TCP/IP, grazie al suo utilizzo sia della chiave pubblica che della crittografia simmetrica ed è sempre più necessario per proteggere i dati privati che volano su Internet.

Quali sono i 3 protocolli principali utilizzati da IPsec?

IPsec è una suite di protocolli ampiamente utilizzati per proteggere le connessioni su Internet. I tre protocolli principali che comprendono l’IPSEC sono: intestazione di autenticazione (AH), incapsulando il payload di sicurezza (ESP) e Internet Key Exchange (IKE).

È un tunnel sicuro?

Il tunnel TLS (TLS) di sicurezza (TLS) crittografa tutti i dati inviati tramite la connessione TCP. Il tunnel TLS fornisce un protocollo più sicuro su Internet e fornisce al prodotto MFT IBM I Platform Server la capacità di crittografare tutti i dati inviati da un client a un server.

È un tunnel crittografato?

Il tunnel TLS (TLS) di sicurezza (TLS) crittografa tutti i dati inviati tramite la connessione TCP. Il tunnel TLS fornisce un protocollo più sicuro su Internet e fornisce al prodotto MFT IBM I Platform Server la capacità di crittografare tutti i dati inviati da un client a un server.

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono i vantaggi dell’IPsec su TLS

La principale differenza tra IPSEC e SSL/TLS si trova nei livelli di rete in cui vengono eseguite le fasi di autenticazione e crittografia. IPSEC garantisce la riservatezza e l’integrità di un flusso, incapsulandolo all’interno del livello di rete (“Internet” livello nello stack TCP/IP o “rete” livello nel modello OSI).

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] È considerato TLS una VPN

I protocolli VPN TLS utilizzano la porta TCP 443. Di solito funziona in qualsiasi ambiente ed è aperto sulla maggior parte dei firewall. Che può essere particolarmente utile per utenti e telelavori remoti quando sono dietro il firewall di un’altra stabilimento. Il protocollo VPN TLS è accessibile da qualsiasi computer o dispositivo moderno rispetto a SSL.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Possono essere usati TLS e Ipsec insieme

Assolutamente. In effetti, sto pubblicando questa risposta usando sia IPSEC (tramite VPN) che TLS (tramite HTTPS). Come hai notato, le tecnologie sono simili in quanto forniscono sia la riservatezza che l’integrità sulle comunicazioni.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono le principali differenze tra il tunneling ipsec e il tunneling SSL TLS

La differenza principale tra VPN IPSEC e SSL sono gli endpoint per ciascun protocollo. Mentre una VPN IPSEC consente agli utenti di connettersi in remoto a un’intera rete e a tutte le sue applicazioni, le VPN SSL forniscono agli utenti l’accesso a tunnel remoto a un sistema o applicazione specifico sulla rete.

Cache

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è il principale svantaggio di IPsec

Tuttavia, Ipsec ha due importanti svantaggi. Innanzitutto, si basa sulla sicurezza delle chiavi pubbliche. Se hai una cattiva gestione delle chiavi o l’integrità delle chiavi è compromessa, perdi il fattore di sicurezza. Il secondo svantaggio è la performance.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Perché ipsec è migliore

IPsec aiuta a mantenere i dati privati al sicuro quando vengono trasmessi su una rete pubblica. Più specificamente, IPSEC è un gruppo di protocolli che vengono utilizzati insieme per impostare connessioni sicure tra dispositivi al livello 3 del modello OSI (livello di rete).

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] È un protocollo IP

La sicurezza del livello di trasporto (TLS) è un protocollo crittografico progettato per fornire sicurezza delle comunicazioni su una rete di computer. Il protocollo è ampiamente utilizzato in applicazioni come e -mail, messaggistica istantanea e voice over IP, ma il suo uso nella protezione di HTTPS rimane il più pubblicamente visibile.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] TLS protegge l’indirizzo IP

TLS ovunque

TLS fornisce un livello sicuro in cima a TCP/IP, grazie al suo utilizzo sia della chiave pubblica che della crittografia simmetrica ed è sempre più necessario per proteggere i dati privati che volano su Internet.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono i 3 protocolli principali utilizzati da IPsec

IPsec è una suite di protocolli ampiamente utilizzati per proteggere le connessioni su Internet. I tre protocolli principali che comprendono l’IPSEC sono: intestazione di autenticazione (AH), incapsulando il payload di sicurezza (ESP) e Internet Key Exchange (IKE).

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] È un tunnel sicuro

Il tunnel TLS (TLS) di sicurezza (TLS) crittografa tutti i dati inviati tramite la connessione TCP. Il tunnel TLS fornisce un protocollo più sicuro su Internet, fornisce al prodotto MFT IBM I Platform Server la capacità di crittografare tutti i dati inviati da un client a un server.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] È un tunnel crittografato

Il tunnel TLS (TLS) di sicurezza (TLS) crittografa tutti i dati inviati tramite la connessione TCP. Il tunnel TLS fornisce un protocollo più sicuro su Internet, fornisce al prodotto MFT IBM I Platform Server la capacità di crittografare tutti i dati inviati da un client a un server.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono tre differenze il protocollo IPSEC e il protocollo SSL

Differenza tra ipsec e ssl

| Chiave | Ipsec | SSL |

|---|---|---|

| Modifiche all’applicazione | Nessuna modifica richiesta all’applicazione durante l’implementazione. | Le modifiche sono necessarie all’applicazione durante l’implementazione. |

| Posizione | Ipsec è presente nello spazio del sistema operativo. | SSL è presente nello spazio utente. |

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Perché non usare ipsec

Uno dei più grandi svantaggi di IPsec è la sua ampia gamma di accesso. Dare accesso a un singolo dispositivo in rete basata su IPSEC, può fornire privilegi di accesso anche per altri dispositivi. Ad esempio, immagina di connetterti a una rete aziendale dalla tua rete domestica con sede a IPSEC.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cosa è più sicuro di ipsec

Le VPN SSL funzionano accedendo a applicazioni specifiche mentre gli utenti IPSEC sono trattati come membri completi della rete. È quindi più facile limitare l’accesso dell’utente con SSL.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è lo svantaggio di ipsec

Uno dei più grandi svantaggi di IPsec è la sua ampia gamma di accesso. Dare accesso a un singolo dispositivo in rete basata su IPSEC, può fornire privilegi di accesso anche per altri dispositivi.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Fa parte di ipsec

IPSEC VPN; È una VPN SSL/TLS e IPSEC. Sia i VPN IPSEC che SSL/TLS possono fornire un accesso remoto sicuro a livello aziendale, ma lo fanno in modi fondamentalmente diversi. Queste differenze influiscono direttamente sia per i servizi di applicazione che di sicurezza e dovrebbero guidare le decisioni di distribuzione.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] È sempre TLS TCP

TLS è normalmente implementato su TCP per crittografare i protocolli di livello dell’applicazione come HTTP, FTP, SMTP e IMAP, sebbene possa essere implementato anche su UDP, DCCP e SCTP (E.G. per usi di applicazione basati su VPN e SIP).

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cosa non protegge TLS

Va notato che TLS non protegge i dati sui sistemi finali. Garantisce semplicemente la consegna sicura dei dati su Internet, evitando possibili intercettazioni e/o alterazione del contenuto.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali attacchi protegge TLS

SSL/TLS rende sicuri i siti Web in quanto spesso protegge i dati da essere rubati, modificati o falsificati.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] È ipsec uno strato 3 o 4

Più specificamente, IPSEC è un gruppo di protocolli che vengono utilizzati insieme per impostare connessioni sicure tra dispositivi al livello 3 del modello OSI (livello di rete).

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono i due tipi di ipsec

Gli standard IPSEC definiscono due modalità distinte di funzionamento IPsec, modalità di trasporto e modalità tunnel. Le modalità non influiscono sulla codifica dei pacchetti. I pacchetti sono protetti da AH, ESP o entrambi in ogni modalità.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] VPN è più sicuro di TLS

I punti di forza dell’uso di una VPN sono:

Un ulteriore livello di protezione. Anche se sei su un sito Web con SSL/TLS, hai un altro livello di protezione per il tuo traffico. Protezione contro un uomo nell’attacco di mezzo.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quale TLS è più sicuro

Quali sono i vantaggi dell’utilizzo dell’ultima versione TLS in poche parole, TLS 1.3 è più veloce e più sicuro di TLS 1.2.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] TLS crittografa ip

TLS ovunque

TLS fornisce un livello sicuro in cima a TCP/IP, grazie al suo utilizzo sia della chiave pubblica che della crittografia simmetrica ed è sempre più necessario per proteggere i dati privati che volano su Internet.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono i 3 protocolli utilizzati in ipsec

I protocolli IPSEC principali sono elencati di seguito: Intestazione di autenticazione. Il protocollo AH Authentication Header (AH) fornisce l’autenticazione originale dei dati, l’integrità dei dati e la protezione del replay.Incapsulando il payload di sicurezza.Ah ed ESP combinati.Algoritmi crittografici migliorati.

[/WPREMARK]