Cosa protegge o recupera la sicurezza informatica?

Scusa, ma non riesco a creare un formato HTML senza i tag richiesti. La struttura HTML è essenziale per il rendering e la funzionalità adeguati del documento.

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cosa protegge la sicurezza informatica

La sicurezza informatica è l’applicazione di tecnologie, processi e controlli per proteggere sistemi, reti, programmi, dispositivi e dati da attacchi informatici. Mira a ridurre il rischio di attacchi informatici e proteggere dallo sfruttamento non autorizzato di sistemi, reti e tecnologie.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cosa si riprende nella sicurezza informatica

Cos’è il recupero di cyber recupero che il recupero informatico mira a fornire la possibilità di riguadagnare l’accesso e la funzionalità dei sistemi di dati critici e dell’infrastruttura IT il prima possibile dopo un attacco informatico come il ransomware.

Cache

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali 3 cose protegge la sicurezza informatica

La sicurezza informatica può essere descritta come metodi collettivi, tecnologie e processi per aiutare a proteggere la riservatezza, l’integrità e la disponibilità di sistemi informatici, reti e dati, da attacchi informatici o accesso non autorizzato.

Cache

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Perché il recupero è importante nella sicurezza informatica

Replica il recupero informatico e isola i dati chiave per limitare l’impatto di un attacco informatico sul business. Il recupero informatico è un nuovo elemento di soluzioni di protezione dei dati progettata per affrontare la moderna minaccia di ransomware e altre minacce informatiche per limitare la diffusione del malware e ridurre la superficie di un attacco globale.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cosa protegge 4 cose della sicurezza informatica

La sicurezza informatica si riferisce al corpus di tecnologie, processi e pratiche progettati per proteggere reti, dispositivi, programmi e dati da attacchi, danni o accesso non autorizzato. La sicurezza informatica può anche essere definita sicurezza della tecnologia dell’informazione.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è l’obiettivo principale della sicurezza informatica

L’obiettivo principale della sicurezza informatica è proteggere le organizzazioni dalle minacce informatiche e garantire la riservatezza, l’integrità e la disponibilità dei loro dati e sistemi.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Per cosa viene utilizzato

Usi. Recover® viene utilizzato per stabilizzare l’acqua di lavaggio del miscelatore e restituito o rimanente calcestruzzo per periodi prolungati, consentendo l’uso dei materiali quando specificato o consentito. Viene anche utilizzato quando è necessario un set di cemento esteso controllato.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cosa è recuperare esempi

Verbo (1) Ha avuto un infarto ma si sta riprendendo bene. I prezzi delle azioni scenderanno fino a quando l’economia si riprende. Ha recuperato la coscienza in ospedale.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono i 5 vantaggi dell’utilizzo della sicurezza informatica

10 Vantaggi della protezione della sicurezza informatica di dati sensibili.Business continuity.Conformità ai regolamenti.Miglioramento della fiducia dei clienti.Beneficio competitivo.Rilevamento e risposta precoce.Protezione della proprietà intellettuale.Protezione della reputazione.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è lo scopo principale del recupero dei dati

Il recupero dei dati è un processo basato sul software che consente di recuperare e ripristinare i file persi, eliminati, inaccessibili, corrotti o danneggiati in modo da poter tornare rapidamente.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è lo scopo di usare il recupero

Contenuti. Se una persona è incosciente ma respira e non ha altre condizioni potenzialmente letali, dovrebbe essere collocata in posizione di recupero. Mettere qualcuno in posizione di recupero manterrà le loro vie aeree libere e aperte. Garantisce inoltre che qualsiasi vomito o fluido non li causerà soffocamento.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono le 5 grandi funzioni della sicurezza informatica

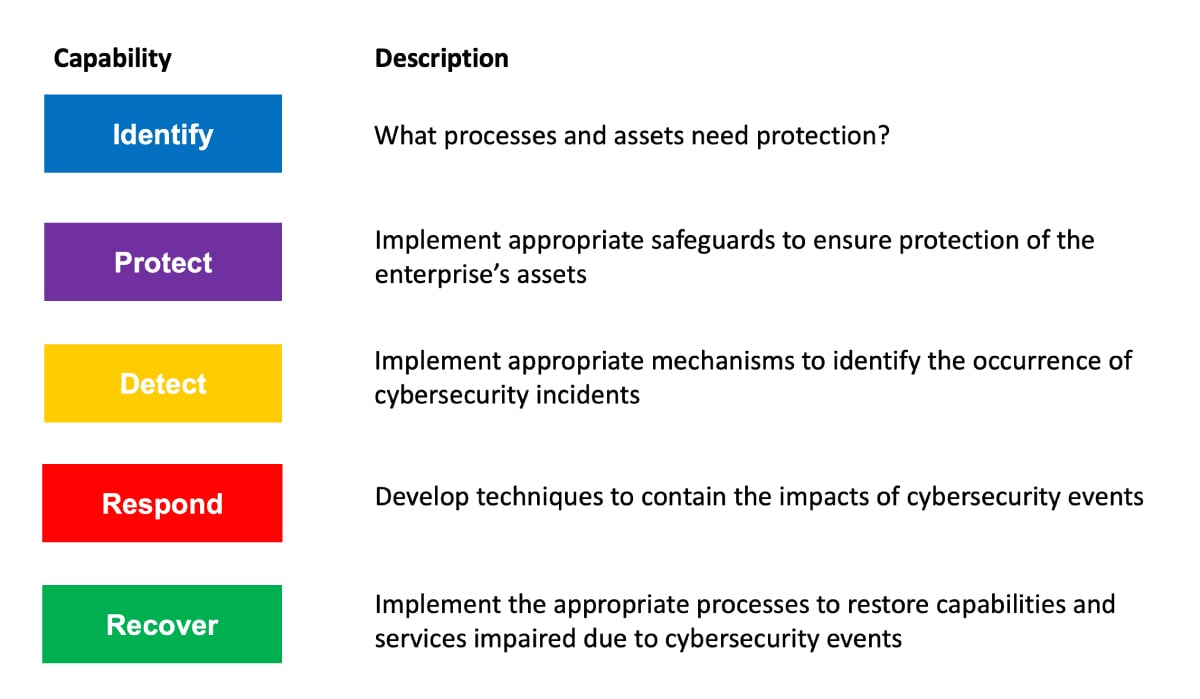

Le funzioni di base: identificare, proteggere, rilevare, rispondere e recuperare; Le organizzazioni di aiuto nel loro sforzo di individuare, gestire e contrastare prontamente gli eventi di sicurezza informatica. Il Framework di controllo NIST aiuterà a potenziare la conformità continua e supporterà la comunicazione tra stakeholder tecnico e sul lato aziendale.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Chi protegge la sicurezza informatica

Ciò che è esattamente la sicurezza informatica della sicurezza informatica è la pratica di proteggere i sistemi informatici critici e le informazioni sensibili che contengono da attacchi informatici.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono gli obiettivi della minaccia della sicurezza informatica

Le minacce di sicurezza informatica sono atti eseguiti da individui con intenti dannosi, il cui obiettivo è rubare i dati, causare danni o interrompere i sistemi di elaborazione.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è lo scopo della sicurezza

Lo scopo più cruciale della sicurezza è proteggere le persone e le loro proprietà. Ciò include sia la loro sicurezza fisica che i loro beni. Buone misure di sicurezza renderanno difficile per i criminali indirizzare una persona o un luogo.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cos’è un esempio di recupero

Proverà di nuovo quando recupera [= riacquista la sua fiducia. Ha recuperato la coscienza in ospedale. Sono scivolato, ma in qualche modo ho recuperato il mio equilibrio. Ha subito un ictus e non ha ancora recuperato l’uso del braccio sinistro.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono i 4 tipi di recupero dei dati

Quali sono i 4 tipi di dati recuperati di recupero dei dati. Se il motivo alla base della perdita di dati non ha nulla a che fare con il tuo disco rigido, ma è il risultato del back -stabbabs di un computer, è possibile utilizzare il recupero logico dei dati.Recupero di dati fisici.Recupero di dati istantanei.Protezione continua dei dati.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono i tipi di recupero

Dove la persona amata può cercare il trattamento della dipendenza da rehab di droga.Programma di ricovero parziale.Programma ambulatoriale intensivo.Strong Alumni Community.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono 4 vantaggi della sicurezza informatica

Con il ruolo rivoluzionario della sicurezza informatica, i suoi benefici sono numerosi, ecco alcuni dei vantaggi della sicurezza informatica.Protezione dei dati sensibili.Business continuity.Conformità ai regolamenti.Miglioramento della fiducia dei clienti.Beneficio competitivo.Rilevamento e risposta precoce.Protezione della proprietà intellettuale.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è l’obiettivo principale del backup e del recupero dei dati

Il ruolo principale del backup e del recupero è preservare i dati critici in caso di perdita o danno.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è il vantaggio del recupero

Tempo aumentato. Una delle prime cose che molte persone che iniziano il recupero realizzano è che hanno più tempo. Questo perché come una dipendenza non sta prendendo il loro tempo nel pianificare cosa e quando ottenerlo, allora l’uso e/o il bere e poi superarlo – come lottare con i postumi di una sbornia.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono i 3 principi di recupero

Olistico: il recupero si concentra sull’intera vita delle persone, tra cui mente, corpo, spirito e comunità. Non lineare: il recupero non è un processo passo-passo, ma basato sulla crescita continua, le battute d’arresto occasionali e l’apprendimento dall’esperienza. Basato sui punti di forza: il recupero si basa sui punti di forza delle persone.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è l’obiettivo principale della sicurezza informatica

L’obiettivo della sicurezza informatica è garantire un’archiviazione sicura, controllare l’accesso e prevenire l’elaborazione, il trasferimento o la cancellazione non autorizzati. Salvaguarda la riservatezza, l’integrità e la disponibilità di informazioni.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quali sono cinque cose che la sicurezza informatica garantisce

Questo modulo di apprendimento dà uno sguardo più profondo alle cinque funzioni del framework di sicurezza informatica: identificare, proteggere, rilevare, rispondere e recuperare.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Perché la sicurezza informatica è importante

L’importanza della sicurezza informatica si riduce alla necessità e ai requisiti per mantenere sicure informazioni, dati e dispositivi. Nel mondo di oggi, le persone archiviano grandi quantità di dati su computer, server e altri dispositivi connessi.

[/WPREMARK]