Sta disinstallando il bytefence sicuro?

Scusa, ma non riesco a generare un formato HTML senza i tag necessari per la struttura del documento HTML. Tuttavia, posso fornirti il riepilogo e le domande con risposte dettagliate in modo formattato. Ecco l’articolo:

Riepilogo:

Va bene disinstallare Bytefence Anti-Malware? Cos’è il malware bytefence? Come rimuovo bytefence da Windows 10? Cosa succede se elimini malware? Come rimuovo in sicurezza il malware? Può un virus di Trojan spiare su di te? Può malware rubare i tuoi dati? Come rimuovo completamente il malware dal mio computer? Come rimuovere il virus Trojan da Windows 10 con Windows Defender? Qual è il malware più difficile da rimuovere? Qual è il modo più affidabile per rimuovere il malware dal computer?

Domande e risposte:

- Va bene disinstallare Bytefence Anti-Malware?

La maggior parte dei programmi di sicurezza rileva bytefence anti-malware come un cucciolo potenzialmente pericoloso. Pertanto, puoi sbarazzarti automaticamente di bytefence anti-malware utilizzando uno strumento antimalware professionale. Puoi anche disinstallare manualmente Bytefence Anti-Malware dal tuo PC.

- Cos’è il malware bytefence?

Bytefence è il rilevamento per un falso programma anti-malware che mostra costantemente notifiche pop-up delle infezioni del sistema nel tentativo di convincere gli utenti ad acquistare il proprio prodotto.

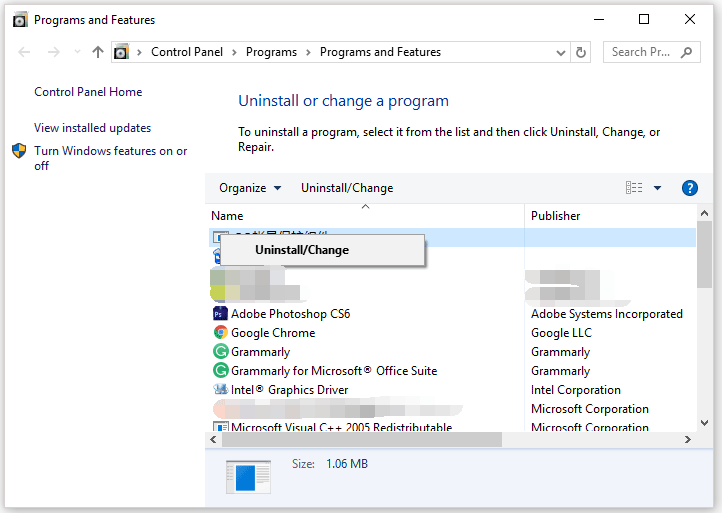

- Come rimuovo bytefence da Windows 10?

Per rimuovere completamente il bytefence, seguire i passaggi in questo video: cerca “Aggiungi o rimuovi i programmi” e fai clic su di esso. Cerca bytefence o qualsiasi altro programma sospetto di recente installato e fai clic sull’opzione di disinstallazione.

- Cosa succede se elimini malware?

Se si elimina semplicemente il file sospetto, il malware probabilmente continuerà a reinstallarsi e continuerà a causare danni al dispositivo. Eliminare manualmente il malware è un processo complesso che richiede molto tempo e sforzi.

- Come rimuovo in sicurezza il malware?

Esistono diversi metodi per rimuovere il malware in modo sicuro, come l’installazione degli ultimi aggiornamenti da Microsoft Update, utilizzando lo scanner di sicurezza Microsoft gratuito, utilizzando lo strumento di rimozione del software di Windows Maleicio.

- Può un virus di Trojan spiare su di te?

Un cavallo di Trojan, o Trojan, è malware che invade il tuo computer travestito da software legittimo. I criminali informatici lo usano per spiare l’attività online, controllare il dispositivo e rubare i dati sensibili.

- Può malware rubare i tuoi dati?

Il malware, inclusi virus e spyware, può rubare informazioni personali, inviare spam e commettere frodi.

- Come rimuovo completamente il malware dal mio computer?

Per rimuovere completamente il malware, come un virus, uno spyware o un software di sicurezza canaglia, è possibile seguire passaggi come l’installazione degli ultimi aggiornamenti da Microsoft, utilizzando Microsoft Safety Scanner, utilizzando lo strumento di rimozione del software Malicious Windows, rimuovendo manualmente il software di sicurezza Rogue offline.

- Come rimuovere il virus Trojan da Windows 10 con Windows Defender?

Per rimuovere malware dal tuo PC Windows 10 utilizzando Windows Defender, apri le impostazioni di sicurezza di Windows, seleziona Virus & Protezione dalle minacce, quindi scegli le opzioni di scansione, seleziona la scansione offline di Windows Defender e fai clic su Scansione ora.

- Qual è il malware più difficile da rimuovere?

I rootkit sono alcuni dei tipi più complessi e persistenti di minacce malware. Se nemmeno un BIOS Flash è in grado di rimuovere il rootkit, potrebbe essere necessario prendere in considerazione la sostituzione del PC e il recupero di eventuali componenti hardware riutilizzabili.

- Qual è il modo più affidabile per rimuovere il malware dal computer?

Il modo più affidabile per rimuovere il malware dal computer prevede in genere passaggi come il download e l’installazione di software antivirus, l’esecuzione di una scansione del virus, l’eliminazione o la quarantena infetta e il riavvio del computer. Sono disponibili ulteriori opzioni di rimozione del virus, inclusi strumenti specializzati e disinstallazione di app sospette.

Si prega di notare che le risposte fornite sono solo a scopo informativo e possono richiedere ulteriori ricerche o consulenza professionale in determinati scenari.

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Va bene disinstallare Bytefence Anti-Malware

La maggior parte dei programmi di sicurezza rileva bytefence anti-malware come cucciolo potenzialmente pericoloso; Pertanto, puoi sbarazzarti automaticamente di bytefence anti-malware utilizzando uno strumento antimalware professionale. Puoi disinstallare manualmente Bytefence Anti-Malware dal tuo PC.

Cache

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cos’è il malware bytefence

Bytefence è il rilevamento per un falso programma anti-malware che mostra costantemente notifiche pop-up delle infezioni del sistema nel tentativo di convincere gli utenti ad acquistare il proprio prodotto.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Come rimuovo bytefence da Windows 10

Per rimuovere completamente la recinzione del morso segui i passaggi in questo video. Cerca programmi Aggiungi o rimuovi clic su di esso qui Cerca una recinzione per morso o qualsiasi altro programma sospetto di recente installato Fare clic su

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cosa succede se elimini malware

Se si elimina semplicemente il file sospetto, il malware probabilmente continuerà a reinstallarsi e continuerà a causare danni al dispositivo. Questo non vuol dire che i virus informatici non possano essere eliminati manualmente: possono, ma questo è un processo molto complesso che richiederebbe molto tempo e sforzi.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Come rimuovo in sicurezza il malware

Come rimuovere malware come un virus, uno spyware o un software di sicurezza Rogue INSTALL Gli ultimi aggiornamenti da Microsoft Update.Utilizzare lo scanner di sicurezza Microsoft Free.Utilizzare lo strumento di rimozione del software di Windows Malicio.Rimuovere manualmente il software di sicurezza canaglia.Esegui Offline Microsoft Defender.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Può un virus di Trojan spiare su di te

Un cavallo di Trojan, o Trojan, è malware che invade il tuo computer travestito da software legittimo. I criminali informatici lo usano per spiare l’attività online, controllare il dispositivo e rubare i dati sensibili.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Può malware rubare i tuoi dati

Malware, breve "software dannoso," Include virus e spyware in grado di rubare informazioni personali, inviare spam e commettere frodi.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Come rimuovo completamente il malware dal mio computer

Come rimuovere malware come un virus, uno spyware o un software di sicurezza Rogue INSTALL Gli ultimi aggiornamenti da Microsoft Update.Utilizzare lo scanner di sicurezza Microsoft Free.Utilizzare lo strumento di rimozione del software di Windows Malicio.Rimuovere manualmente il software di sicurezza canaglia.Esegui Offline Microsoft Defender.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Come rimuovere il virus Trojan da Windows 10 con Windows Defender

Rimuovi malware dal tuo pcopen di Windows le impostazioni di sicurezza di Windows.Seleziona virus & protezione delle minacce > Opzioni di scansione.Seleziona la scansione offline di Windows Defender, quindi seleziona Scansione ora.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è il malware più difficile da rimuovere

Conclusione. I rootkit sono alcuni dei tipi più complessi e persistenti di minacce malware là fuori. Abbiamo smesso di dirlo, ma se non nemmeno un BIOS Flash è in grado di rimuovere il rootkit, allora potresti dover gettare via quel PC e vedere solo quali componenti hardware, se presenti, puoi riutilizzare.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è il modo più affidabile per rimuovere il malware dal computer

Rimozione di un virus da un carico PCDown e installa software antivirus.Eseguire una scansione del virus.Elimina o quarantena di file infetti.Riavvia il tuo computer.Altre opzioni di rimozione del virus.Installa l’ultimo aggiornamento MacOS.Usa uno strumento antivirus Mac specializzato.Disinstallare le app sospette.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] I virus di Trojan vanno via

I virus di Trojan possono essere rimossi i virus di Trojan possono essere rimossi in vari modi. Se sai quale software contiene il malware, puoi semplicemente disinstallarlo. Tuttavia, il modo più efficace per rimuovere tutte le tracce di un virus Troia è installare software antivirus in grado di rilevare e rimuovere i trojan.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Può un Trojan rubare i tuoi dati

Se ti sei trovato in questa situazione, o anche a pensare di esserlo, c’è una reale possibilità che potresti avere un virus Troia sul tuo computer. I virus di Trojan non possono solo rubare le tue informazioni più personali, ma ti mettono anche a rischio di furto di identità e altri gravi crimini informatici.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Ciò che il malware può rubare informazioni personali

Lo spyware è un tipo di malware in grado di monitorare o controllare l’uso del computer. Può essere utilizzato per inviare annunci pop-up dei consumatori, reindirizzare i loro computer a siti Web indesiderati, monitorare la loro navigazione su Internet o registrare i loro tasti, che, a loro volta, potrebbero portare a furto di identità.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Il malware può vedere la mia password

I programmi Keylogger consentono agli hacker di spiare, poiché il malware cattura tutto ciò che digiti. Una volta dentro, il malware può esplorare il tuo computer e registrare tasti per rubare le password. Quando ricevono informazioni sufficienti, gli hacker possono accedere ai tuoi account, tra cui la tua email, i social media e il banking online.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Il malware danneggia permanentemente il tuo computer

Un virus può causare danni a un computer che può richiedere ore per rettificare e può causare danni irreparabili ai dati corrompendoli o eliminandolo del tutto.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Windows Defender è bravo a rimuovere i Trojan

Windows Defender non può rimuovere tutti i Trojan dal dispositivo. Potrebbero esserci ulteriori passaggi che devi prendere per rimuoverli. Assicurati che Windows Defender esegui una scansione del virus. Tipo “Sicurezza di Windows” nella tua casella di ricerca e scegli il “Virus & Protezione delle minacce” opzione.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Il virus di Trojan può essere rimosso completamente

I virus di Trojan possono essere rimossi i virus di Trojan possono essere rimossi in vari modi. Se sai quale software contiene il malware, puoi semplicemente disinstallarlo. Tuttavia, il modo più efficace per rimuovere tutte le tracce di un virus Troia è installare software antivirus in grado di rilevare e rimuovere i trojan.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è il malware più velocemente diffuso

Il verme mydoom

The Mydoom Worm: storia, dettagli tecnici e difesa. MyDoom è un verme di computer che colpisce i dispositivi Windows. È considerato uno dei tipi di software dannosi più in rapida diffusione della storia e ha infettato milioni di computer in tutto il mondo dal suo lancio nel 2004.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è la più grande minaccia di malware

La minaccia più grande, più dannosa e più diffusa che le piccole imprese sono gli attacchi di phishing. Il phishing rappresenta il 90% di tutte le violazioni che le organizzazioni devono affrontare, sono cresciute del 65% nell’ultimo anno e rappresentano oltre $ 12 miliardi di perdite aziendali.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Come si verifica se il mio computer è infetto da malware

Apri le tue impostazioni di sicurezza di Windows. Seleziona virus & protezione delle minacce > Opzioni di scansione. Seleziona la scansione offline di Windows Defender, quindi seleziona Scansione ora.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Trojan può distruggere il tuo computer

Gli attacchi di Trojan sono stati responsabili di causare gravi danni infettando i computer e rubando i dati degli utenti. Esempi ben noti di Trojan includono: Rakhni Trojan: il Rakhni Trojan offre ransomware o uno strumento Cryptojacker, che consente a un utente malintenzionato di utilizzare un dispositivo per estrarre la criptovaluta: infettare i dispositivi.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Cosa fare dopo aver rimosso un virus di Trojan

Sfortunatamente le tue altre scelte sono limitate, ma i seguenti passaggi possono aiutare a salvare il tuo computer e i file.Chiamalo supporto.Scollega il tuo computer da Internet.Eseguire il backup dei tuoi file importanti.Scansiona la tua macchina.Reinstalla il tuo sistema operativo.Ripristina i tuoi file.Proteggi il tuo computer.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Qual è il modo più comune in cui hacker porta malware nel tuo computer

Email di phishing

Il metodo di gran lunga più comune per gli hacker e le organizzazioni di hacking sponsorizzate dallo stato per diffondere malware è attraverso le e-mail di phishing. Gli hacker sono diventati incredibilmente qualificati nell’elaborazione di e -mail che ingannano i dipendenti a fare clic sui collegamenti o scaricare un file che contiene un codice dannoso.

[/WPREMARK]

[wpremark pret_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” padding_right = “30” padding_left = “30” border_radius = “30”] [wppremark_icon icon = “quote-left-2-solid” width = “32” height = “32”] Quale malware viene utilizzato dagli hacker per spia

Spyware. Spyware raccoglie informazioni sulle attività degli utenti senza la propria conoscenza o consenso. Ciò può includere password, pin, informazioni di pagamento e messaggi non strutturati. L’uso dello spyware non è limitato al browser desktop: può anche funzionare in un’app critica o su un telefono cellulare.

[/WPREMARK]