Есть ли у MAC OS встроенная безопасность?

Насколько безопасен Mac и Mac действительно более безопасными, чем Windows

Краткое содержание

В этой статье мы рассмотрим функции безопасности компьютеров MAC и определим, действительно ли они более безопасны, чем Windows. Мы обсудим различные встроенные инструменты безопасности MacOS, такие как TCC, файл карантин, привратник, Xprotect, инструмент удаления вредоносных программ (MRT) и Xprotect Remediator (XPR). Мы углубимся в функциональность каждого инструмента и оценим их эффективность в обеспечении безопасности пользователей Mac.

Ключевые моменты:

1. Macs могут получить вирусы: Вопреки распространенному мнению, Mac не застраховано от вирусов, вредоносных программ и вымогателей. Представление о том, что «Mac не получают вирусов», – это заблуждение, увековеченное рекламными кампаниями Apple.

2. Встроенные инструменты безопасности: Apple разработала несколько инструментов безопасности для защиты пользователей Mac. Эти инструменты включают TCC, файл карантин, привратник, Xprotect, MRT и XPR.

3. TCC: Прозрачность, согласие и контроль (TCC) – это набор баз данных в MacOS, которая предупреждает пользователей, когда приложения пытаются получить доступ к конкретным службам в первый раз. Пользователи могут принять или отрицать использование приложения этих услуг.

4. Файл карантин: Файл карантин сканирует загруженные файлы и проверяет их на списке известных вредоносных программ. Он предупреждает пользователей, если обнаружен потенциально вредный файл.

5. Привратник: Привратник проверяет цифровые подписи приложений, чтобы убедиться, что они от надежных разработчиков. Он также проверяет, было ли приложение нотариально нотариально, чтобы убедиться, что она соответствует стандартам безопасности Apple.

6. Xprotect: Xprotect-это встроенное антивирусное программное обеспечение Apple, которое сканирует файлы и приложения для известных вредоносных программ и блокирует их от работы.

7. Инструмент удаления вредоносных программ (MRT): MRT – это утилита, которая периодически обновляет список известных вредоносных программ и удаляет любые обнаруженные вредоносные программы из системы.

8. Xprotect MEREDIATOR (XPR): XPR – это инструмент, который помогает исправить системы, зараженные известными вредоносными программами, предоставляя подробное руководство о том, как удалить вредоносное программное обеспечение.

9. Эффективность инструментов безопасности: Хотя эти встроенные инструменты безопасности обеспечивают уровень защиты, они не являются надежными. Пользователи Mac по -прежнему должны проявлять осторожность и дополнять свои меры безопасности дополнительным антивирусным программным обеспечением и безопасным привычкам просмотра.

10. Расширение прав и возможностей пользователей: Инструменты безопасности Apple направлены на то, чтобы предоставить пользователям больше контроля над своим программным обеспечением и защитить их от несанкционированного доступа к системным ресурсам.

Вопросы:

1. Mac невосприимчивы к вирусам?

Ответ: Нет, Mac не застраховано с вирусами. Несмотря на то, что они могут быть менее целенаправленными по сравнению с Windows, есть все еще вирусы, вредоносные программы и вымогатели, которые могут заразить компьютеры Mac.

2. Что такое TCC и что он делает?

Ответ: TCC означает прозрачность, согласие и контроль. Это коллекция баз данных в MacOS, которая предупреждает пользователей, когда приложения пытаются получить доступ к конкретным службам в первый раз. Пользователи могут принять или отрицать доступ приложения к этим услугам.

3. Как привратник обеспечивает безопасность приложений?

Ответ: Привратник проверяет цифровые подписи приложений, чтобы убедиться, что они от доверенных разработчиков. Он также проверяет, было ли приложение нотариально нотариально, что указывает на то, что оно соответствует стандартам безопасности Apple.

4. Что такое Xprotect и как это работает?

Ответ: Xprotect-это встроенное антивирусное программное обеспечение Apple. Он сканирует файлы и приложения для известных вредоносных программ и блокирует их от работы для защиты системы.

5. Что такое инструмент удаления вредоносных программ (MRT) на Mac?

Ответ: MRT – это утилита, которая обновляет список известных вредоносных программ и удаляет любые обнаруженные угрозы из системы. Это помогает защищать компьютер Mac от известных вредоносных программ.

6. Как помогает Xprotect Merediator (XPR) в удалении вредоносных программ?

Ответ: XPR предоставляет подробное руководство о том, как удалить известные вредоносные программы из зараженных систем. Это помогает пользователям эффективно исправить свои компьютеры Mac и гарантировать, что вредоносное ПО полностью удалено.

7. Если пользователи Mac полагаются исключительно на встроенные инструменты безопасности?

Ответ: Хотя встроенные инструменты безопасности предлагают определенный уровень защиты, пользователям Mac рекомендуется использовать дополнительное антивирусное программное обеспечение и практиковать безопасные привычки просмотра для повышения их безопасности.

8. Как пользователи Mac могут оставаться в безопасности от вирусов и вредоносных программ?

Ответ: Пользователи Mac могут оставаться в безопасности, регулярно обновляя свое программное обеспечение, используя сильные и уникальные пароли, избегая подозрительных веб -сайтов и загрузок, а также установив авторитетное антивирусное программное обеспечение.

9. Есть ли какие-либо уязвимости в встроенных инструментах безопасности?

Ответ: Как и любое программное обеспечение, встроенные инструменты безопасности на Mac могут иметь уязвимости. Для пользователей важно держать свои системы в курсе смягчения риска эксплуатации.

10. Можно ли заражены Macs вымогательными средствами?

Ответ: Да, MACS может быть заражено вымогателем. В последние годы наблюдались атаки вымогателей на Mac, подчеркивая необходимость того, чтобы пользователи оставались бдительными и приняли необходимые меры предосторожности.

11. Что произойдет, если пользователь отрицает доступ к службе в TCC?

Ответ: Если пользователь отрицает доступ к службе в TCC, приложение не сможет использовать эту конкретную услугу. Пользователи контролируют предоставление или отрицание доступа к различным компонентам своей системы.

12. Достаточно встроенные инструменты безопасности, чтобы защитить от передовых угроз?

Ответ: Хотя встроенные инструменты безопасности обеспечивают базовую защиту, они могут быть недостаточно против передовых угроз. Пользователям целесообразно инвестировать в комплексные решения в области кибербезопасности для надежной защиты.

13. Может ли привратник предотвратить установку потенциально злонамеренных применений?

Ответ: Основная функция привратника – проверить цифровые подписи приложений и гарантировать, что они поступают от доверенных разработчиков. Это может помочь предотвратить установку потенциально злонамеренных приложений, в которых отсутствуют действительные подписи.

14. Как часто Xprotect обновляет свои определения вредоносных программ?

Ответ: Xprotect получает регулярные обновления от Apple, чтобы поддерживать свои определения вредоносных программ. Частота этих обновлений может варьироваться, но Apple стремится обеспечить своевременную защиту от известных угроз.

15. Какие дополнительные меры безопасности могут принять пользователи Mac?

Ответ: В дополнение к использованию встроенных инструментов безопасности, пользователи Mac могут включить брандмауэр, создать учетную запись, не являющуюся администратором, для повседневного использования, включить шифрование FileVault и регулярное резервное копирование своих данных на внешние устройства или облачные сервисы.

Насколько безопасен Mac и Mac действительно более безопасными, чем Windows

Вы можете использовать SPCTL непосредственно из командной строки, чтобы проверить, подписано ли приложение и нотариально нотариально, что в первую очередь является привратником’S функциональность.

Встроенные инструменты безопасности macOS

Примечание автора: этот блог основан на выступлении, который я представлял в JNUC 2022 в Сан -Диего, штат Калифорния, 28 сентября 2022 года. Это было обновлено с самой последней информацией. Запись видео была доступна в Интернете.

Пролог

Была популярная рекламная кампания, которая проходила в период с 2006 по 2009 год. Он показал ПК, представленный часто нюхающим, больным Джоном Ходжманом в негабаритном иске. Напротив ПК был Mac – бедра, острый одетый Джастин Лонг. Этот набор рекламных объявлений был от Apple, и реклама обычно совершает идею, что «Mac не получают вирусов.”

Эта кампания была невероятно популярной, но, к сожалению, посеянные семена веры в сообщество яблок-пользователя, что их Mac не могут и не получили вирусов. Эта идея проникла в десятилетие, и теперь в 2023 году, для многих, это все еще звучит правдоподобно. Однако в последнем десятилетии этот миф был опроверг сотни, если не тысячи раз, с CVE, 0 день, вредоносным ПО, рекламным обеспечением и даже вымогателям, нацеленным на экосистему MacOS.

Интересно, что мы обсудим несколько инструментов, которые Apple выпустила в то время, когда эти рекламные объявления запустили, показывая нам, что, хотя Apple удваивает свои сообщения о вирусном иммунитете, они одновременно выпускали инструменты, чтобы попытаться защитить пользователей.

Мне нравится думать о инструментах безопасности Apple, как о белом медведе в метели – хотя вы не можете его видеть, они все еще там. Есть много разных инструментов, которые поставляются с новым компьютером Mac. Мы обсудим некоторые из этих инструментов, что они делают, как они работают, и если эти инструменты достаточно безопасности для конечных пользователей.

Список инструментов, которые мы обсудим, заключается в следующем:

- TCC

- Файл карантин

- Привратник

- Xprotect

- Инструмент удаления вредоносных программ (MRT)

- Xprotect merediator (XPR)

TCC

TCC, который означает прозрачность, согласие и контроль, представляет собой набор баз данных, которые живет в системе MacOS.

Он представит пользователю предупреждение, когда приложение попытается впервые использовать определенные услуги.

Например, в этом захвате экрана пользователь пытается активировать как камеру, так и микрофон. CoreservicesuiaGent бросает предупреждение пользователю, побуждая пользователя «принять» или «отрицать» приложение’Использование указанной услуги.

В рамках системных предпочтений> Конфиденциальность и безопасность мы можем увидеть, какие приложения (клиенты) запрашивали конкретные услуги. В приведенном ниже примере мы видим четыре различных приложения, которые запрашивали полный доступ к диску. Это не ограничивается полным доступом к диску (FDA), но также может охватывать камеру, микрофон, пользовательские папки, службы местоположения, календарь, контакты и т. Д.

Под капотом TCC является базой данных SQLite. В корневом каталоге есть один, и, кроме того, один на пользователя на машине. На самом деле мы можем открыть эти базы данных, поэтому давайте откроем каталог ROOT TCC и посмотрим на некоторые записи.

В этой базе данных давайте возьмем таблицу доступа и посмотрим на некоторые элементы.

Это дает нам много информации, поэтому мы можем внести несколько ограничений на наше заявление, чтобы получить только информацию, которую я’м в настоящее время считается актуальным.

Образец того, что мы можем вернуть

компонент.Huntresslabs.Агент | 6 | 0 | ktccservicesystempolicyallfiles

Эти поля составляют несколько разных значений.

Первое поле – это клиент, который делает запрос. В этом случае фальшивый агент охотники запрашивает разрешения.

Второй столбец под названием Auth_Reason – это то, как его запросили. В нашем случае это было отточено политикой MDM PPPC.

В -третьих, какой ответ предоставил пользователь (или что указано в политике) – они одобрили или отклонили запрос.

Наконец, это запрашивалась услуга. В нашем примере мы видим, что это ktccservicesystempolicyallfiles . С точки зрения Apple, это требует полного доступа к диску.

Идея Apple, стоящая за TCC, состоит в том, чтобы дать пользователю больше власти над своим программным обеспечением и приложениями. Это помогает предотвратить переоборудование программного обеспечения и доступа.

В сундуке Apple Tool TCC несколько одноразовый по сравнению с некоторыми другими инструментами и тем, как они работают, поэтому пусть’S копается в гайках и болтах безопасности macOS.

Проверить, блокировать, исправить

ОС Apple работает в трех шагах, чтобы фундаментально защитить своих пользователей. Это их «чек, блок, исправить». Мы пройдем через каждый из них и сопоставляем его с инструментом, который Apple использует для обеспечения соблюдения этой функции.

Мы начнем с вершины с привратником, но , Прежде чем мы это сделаем, мы не будем обсуждать фундаментальный упреждающий шаг привратника, называемый файлом карантин.

Файл карантин

Файл карантин предназначен для того, чтобы сообщить вам, когда приложение, загруженное из Интернета, было выполнено впервые. Это было представлено в OS X 10.5 Тигр, и в его основе пытается не допустить, чтобы приложение, которое было загружено из Интернета, будет открыто без явных разрешений пользователя. Привратник построен на вершине этого.

Как только приложение загружено, и мы откроем его, мы получаем подсказку от – снова – CoreservicesUiagent, чтобы спросить нас, хотим ли мы открыть это приложение из Интернета. Как только мы нажимаем «Открыть», установлен флаг в метаданных карантина. Мы можем посмотреть на эти флаги в расширенных метаданных атрибутах.

Если мы запустим XATTR из нашей командной строки, он перечислит расширенные атрибуты. Тот, о котором нас сейчас заботятся, это ком.яблоко.Карантин атрибут. Затем мы можем распечатать содержимое этого атрибута.

Он распечатает короткую линию содержимого.

0083; 61730334; Сафари; 7512FB1C-56E8-458B-88B3-DC9816210A8D

Первый столбец – флаг. Если этот номер является чем -то вроде 0083 или 0081, это сообщает привратнику, что рассматриваемое приложение необходимо проверить, прежде чем его открыть. Этот номер обновляется в зависимости от действия пользователя после начального открытия.

Вторая колонка – шестнадцатеричная метка времени. В базе данных это доходит до того, что называется Mac Absolute Time . 61730334

Третий столбец представляет браузер, из которого было загружено наше приложение. Мы скачали установщик Chrome из Safari .

Наконец, это UUID, связанный с применением. Это в первую очередь используется в базе данных, в которой он хранится как идентификатор.

После того, как привратник проверил эту информацию, первый флаг обновляется на что -то вроде 01C2 или 01C3 .

Вся эта информация хранится в базе данных LSquarntine по адресу ~/библиотека/предпочтения/com.яблоко.Записки.Quantineeventsv2 . Отсюда мы можем проанализировать события в этой базе данных.

Теперь мы можем увидеть UUID из оригинальной информации о карантине, а также откуда загружено приложение, TimeStamp и многое другое.

Так как же работает привратник вместе с карантином файла?

Привратник

На небольшой фон, Gatekeeper – это просто фронт для бинарного файла SPCTL на MacOS.

Вы можете использовать SPCTL непосредственно из командной строки, чтобы проверить, подписано ли приложение и нотариально нотариально, что в первую очередь является привратником’S функциональность.

Это сообщает вам, что приложение MaliciousApp не подписано и не будет разрешено открывать Gatekeeper, тогда как следующее приложение будет.

То, как привратник отличается от карантина файла, заключается в том, что он относится к чему -то выполнен , не обязательно что -то открытое только из Интернета. Например, если бы вы загрузили GIF или изображение и открыть его в приложении Apple-Cniate Preview, это не будет проверено. Кроме того, привратник имеет дело только С предметами дважды щелкнули. Если бы я сделал сценарий и добавил .Тип командного файла к нему становится кликабельным сценарием. Clickable .Командный скрипт будет проверен Gatekeeper, но простой .SH Script, который выполняется из командной строки, не будет.

Если приложение заблокировано, вы получите всплывающее окно, сообщая вам, что его нельзя открыть, как это из «неопознанного разработчика».

Gatekeeper First проверит, чтобы узнать, подписано ли приложение. Затем убедится, является ли этот подписчик законным или нет.

Сначала он проверяет базу данных привратника, чтобы увидеть, является ли идентификатор команды/разработчика известным идентификатором BAD. Это расположено в/библиотеке/Apple/System/Library/Coreservices/Xprotect.пакет/содержание/ресурсы/gk.дБ . Это еще одна база данных SQLite, которую мы можем запросить.

Мы проверяем, находится ли этот идентификатор команды в этом списке из 132 пунктов.

ГК.DB используется для блочного списка, однако в каталоге /VAR /DB также есть дополнительные базы данных, а более конкретно в GkoPaque.Комплект и Гке.пакет, который используется для разрешения списка .

Привратник впоследствии проверяет статус нотаризации, который является процессом, который разработчики принимают при разработке программного обеспечения. Это дополнительный шаг, который Apple использует для проверки программного обеспечения на громкость. Gatekeeper также выполняет дополнительные проверки, такие как проверка того, что нотариальные приложения не были изменены в результате несанкционированного процесса, даже после первого раза его дважды щелкнули.

Другая задача привратника состоит в том, чтобы проверить, есть ли в файле набор битовых карантина. Например, если он содержит этот флаг 0083, привратнику все еще нужно проверить его. После того, как пользователь утвердил открытие загруженного приложения, Gatekeeper выполнит свои другие чеки.

Один аспект привратника обычно (AB) используется актерами угроз. Привратник в целенаправленном дизайне Apple может быть переопределен. Это можно просто сделать, щелкнув правой кнопкой мыши по приложению и нажав открыть. Это позволяет пользователю переопределить привратник. Причина этого заключается в том, что пользователи могут устанавливать приложения, даже если они не подписываются. Лично у меня есть несколько безписанных приложений, которые, как я знаю, безопасны, и без этой способности переопределить я не смог бы открыть его. Винтуализация, как Shlayer, использует эту способность обойти механизмы безопасности Apple и пользователей социальных инженеров, чтобы открыть свои приложения.

Xprotect

Поворот в «Блок», Xprotect действует как псевдо-AV на macOS.

По своей сути, это статический список правил Yara, который был выпущен 30 ноября 2017 года. Яра предназначена для захвата, в данном случае – вредоносное ПО, глядя на байты или струны в файле, в отличие от хэша файла к идентификатору разработчика. Это позволяет Apple разыграть более широкую сеть и потенциально раскрыть образцы вредоносных программ, которые еще не были замечены в дикой природе. Этот Xprotect.Яра Файл содержит довольно исчерпывающий список правил.

Наряду с этим файлом Yara находится коллекция списков недвижимости (PLIST).

Первый, который мы обсудим, это LegacyEntelmentallyallist.плист . Мы не можем сказать на 100% уверенности, для чего это нужна, но, основываясь на названии, имеет относительный смысл предположить, что это список приложений, которые требуют какого -то устаревшего права, чтобы запустить.

Следующий файл вызывается Xprotect.мета.плист . Это блокирует такие вещи, как злонамеренные плагины и/или злонамеренные расширения сафари. Каждая запись гласит идентификатор разработчика и идентификатор пакета, которые он хочет заблокировать. Он также будет искать определенное устаревшее программное обеспечение, такое как Flash или Java.

Окончательный файл из пяти – это Xprotect.плист . В этом файле есть записи с названием «Описание», «Запуск» и «Матчи».

А Описание довольно просто – название вредоносного ПО. Записки это то, что тип URI он должен запустить. Это может быть что -то вроде ком.яблоко.Приложение-Бандл, ком.Microsoft.слово.Док или ком.яблоко.Установщик-пака. Наконец, Матчи Является ли массив словарных объектов, который сообщает Xprotect, как его обнаружить, через nsurltypeidentifierkey.

Так что, если Xprotect что -то поймает, как пользователь может узнать? Ну, это действительно бросит всплывающее окно пользователю, заявив, что он что -то нашел и что пользователю нужно перенести его в мусор. Если пользователь решит сделать это, файл диагностики будет записан на диск. Это расположено в ~/библиотека/logs/diagnosticreports/xprotect_xxx-mac.диаг .

Теперь у нас есть запись, что Xprotect сделал и заблокировал что -то, но. Как насчет исправления?

MRT

Инструмент удаления вредоносных программ (MRT) – это сканер системы, который ищет конкретные пути файлов. Если он обнаружит какой -либо объект на этом пути, он удалит этот объект. В отличие от некоторых других инструментов, о которых мы говорили, MRT изложена как базовое приложение, в пакете приложений. В рамках структуры файла есть несколько разных двоичных файлов – один, называемый MRT, и один, называемый MRT -Helper .

MRT работает без какого -либо взаимодействия с пользователем и может выполнить задачи восстановления за кулисами, но, что интересно, его можно запустить непосредственно из командной строки.

Поэтому, если у нас есть вредоносное ПО на одном из путей, MRT должен исправить его правильно, когда мы запускаем его из командной строки.

Согласно Никсхакеру, если мы бросим исполняемый файл MRT в разборку, мы увидим некоторые из различных путей, которые он ищет. Например, OSX.ATG2.Удолюбие ищет четыре разных пути.

Если мы просто создадим пустые файлы в каждом из этих мест, мы сможем увидеть, действительно ли MRT будет исправить его.

Теперь, хотя файлы пусты и на самом деле не содержат вредоносного ПО, их существование на этих путях файлов должно запускать MRT. Давайте пробежем и узнаем.

Однако , Похоже, MRT уходит из MacOS.

XProtect MEREDIATOR

В выпуске MacOS 12.3, Apple также выпустила новый инструмент для MacOS под названием Xprotect Remediator (XPR). Xprotect Merediator напоминает MRT в том смысле, что это пакет приложений, но вместо двух двоичных файлов есть четырнадцать. Они, по большей части, обнаруживают конкретные семейства вредоносных программ, тогда как все, что не попадает в одно из них, охватывается бинарном Xprotect. Существует также двоичный файл xprotectremediatormrtv3, который почти такой же размер, что и двоичный файл MRT в MRT.приложение . Это кажется, как будто это в конечном итоге заменит MRT.приложение.

Вы можете получить видимость в XPR, используя унифицированные журналы. которые являются частью безопасности Apple в конечной точке.

Здесь можно посмотреть несколько примеров записей.

Часть того, что делает MRT и Xprotect Merediator существенно отличным, заключается в том, где MRT -сканирование на перезагрузке и входе в систему, Xprotect Merediator Scans на обычную частоту с сканированием на XCSSet (OSX.Dubrobber) вредоносное ПО, работающее наиболее часто – каждый час или два.

Эпилог

Общий вопрос, который задается в сочетании с разговорами об этих инструментах, – это – Нужно ли мне дополнительное решение безопасности или эти инструменты достаточно ?

Это вопрос, который, я думаю, зависит от вашей позиции безопасности. Для конечного пользователя, который использует свой Mac для личного использования, вероятно, использует существующие/предварительно установленные инструменты Apple. Если вы начнете использовать Mac в своем бизнесе, будь то SMB или более крупные предприятия, будет более полезным получить дополнительное покрытие безопасности, поскольку у вас будет больше пользователей, которые будут получать доступ к различным веб -сайтам, инструментам разработчика и т. Д.

Насколько безопасен Mac и Mac действительно более безопасными, чем Windows?

Macs безопаснее, чем ПК, но насколько более безопасны Mac, и что вы должны сделать, чтобы защитить себя? Мы запускаем все способы, которыми Apple обеспечивает вас в безопасности.

Редактор, Macworld 12 января 2023 г. 9:42

Пока это’Верно, что MAC с меньшей вероятностью будут атаковаться на том основании, что MAC меньше, чем ПК – фактически вредоносные программы на MAC снижаются – пользователи MAC могут быть очень прибыльной целью и, следовательно, считаются ценными усилиями. В результате Macs могут быть нацелены на вредоносные программы и вирусы.

Действительно, даже яблоко’Шеловек программного обеспечения S Крэйг Федериги сказал (в испытании между Apple и Epic), что: “Сегодня у нас есть уровень вредоносных программ на Mac, который мы надеем’это найдена приемлемым.” В то время как его мотивом состояла в том, чтобы указать, что существует выгода для того, чтобы заставлять пользователей iPhone и iPad устанавливать только приложения только через App Store, дело в том, что даже сотрудники Apple признают, что есть вирусы Mac. (Здесь’S, что делать, если вы думаете, что у вашего Mac есть вирус.)

Mac, как правило, безопаснее ПК, хотя. Это отчасти потому, что операционная система Mac основана на UNIX и, следовательно, труднее использовать, она’S также потому, что Apple имеет такой жесткий контроль над аппаратным и программным обеспечением, а Macs безопаснее из -за различных мер защиты и мер безопасности, встроенных в Mac и операционную систему Mac, что затрудняет использование Macs.

Но это не’это значит, что вы должны верить, что ваш Mac непроницаемый. Mac были нацелены на хакеры и вирусы, и на протяжении многих лет Apple пришлось серьезно относиться к мерам, включенным в MacOS, чтобы обеспечить безопасность своих пользователей.

В этой статье мы проведем различные способы, которыми Apple обеспечивает безопасность вашего Mac, и то, что вы можете сделать, чтобы оставаться в безопасности. Для получения дополнительной информации о том, как сохранить ваш Mac в безопасности, прочитайте наши советы по безопасности Mac.

Еще одна вещь, которую следует отметить, это то, что чипы M-серии M, которые Apple начала использовать в ноябре 2020 года, считаются более безопасными, чем процессоры Intel. Тем не менее, вредоносное ПО, известное как Silver Sparrow, было найдено на M1 Mac вскоре после запуска.

Как Apple защищает ваш Mac

Есть различные способы, которыми Apple защищает ваш Mac от вредоносного ПО и вирусов, как вы увидите, если вы читаете. Конечно, есть другие вещи, которые вы можете сделать, чтобы дополнить эти меры, такие как запуск антивирусного программного обеспечения или использование VPN для шифрования вашего трафика. У нас есть отдельные советы о лучшем антивирусе для Mac и Best VPN. Существует также элемент осторожного и не открывающего таинственные электронные письма или нажимать на сомнительные ссылки – вы можете быть уверены, что не будете’это сделаю это, но не могли бы вы быть настолько уверенными, что ваши родители не будут’т…

К счастью, в Mac запечается защита, что должно означать, что даже наименее технические опытные люди защищены. Мы’ll наметить их ниже.

Яблочный антивирус

Что касается программного обеспечения, MacOS включает в себя собственное антивирусное программное обеспечение. Xprotect обнаруживает и блокирует любые известные вредоносные программы. Apple следит за новыми инфекциями вредоносных программ и регулярно обновляет Xprotect. Xprotect проверит на наличие вредоносного ПО, когда приложение будет впервые запущено, и если оно будет изменено. Если Xprotect обнаружит вредоносное ПО, он заблокирует программное обеспечение и удалит его.

В дополнение к защите, предлагаемой Xprotect, является Gatekeeper. Gatekeeper – это функция MacOS, которая предназначена для того, чтобы помешать пользователям установить вредоносное ПО. Привратник проверяет, что любое приложение, которое вы загружаете из Интернета, было подтверждено Apple и проверяется на предмет вредоносного кода. Если приложение считается рискованным привратником. Для получения дополнительных советов о загрузке и установке приложений прочитайте: как установить приложения на Mac

Привратник – это’T непогрешный, он был обойден в прошлом, а Xprotect – это’t всегда в курсе, поэтому вредоносное ПО проскользнуло. Но оба предлагают уровень защиты, который должен дать вам душевное спокойствие.

Если вы хотите получить дополнительный уровень защиты, наша лучшая рекомендация в нашем лучшем антивирусе для Mac Cround Up – Intego Mac Internet Security.

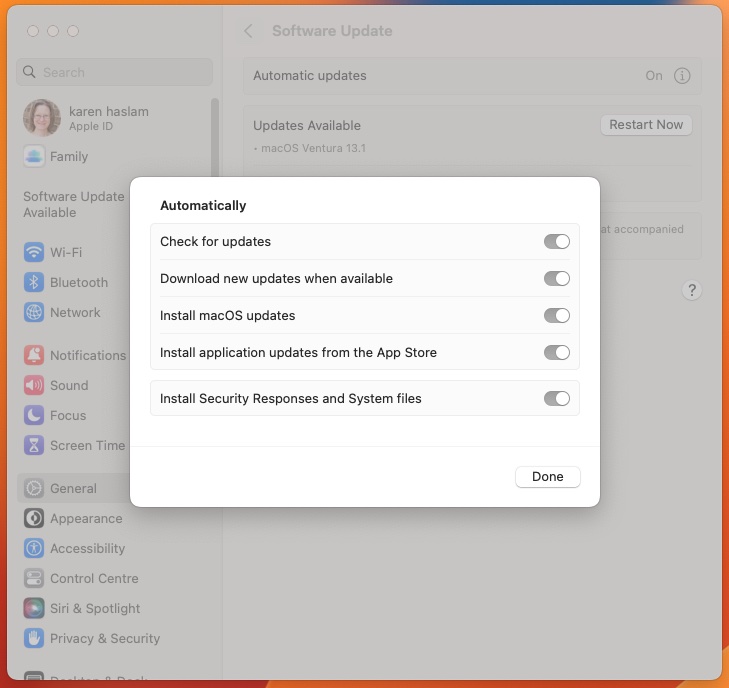

Обновления программного обеспечения и безопасности

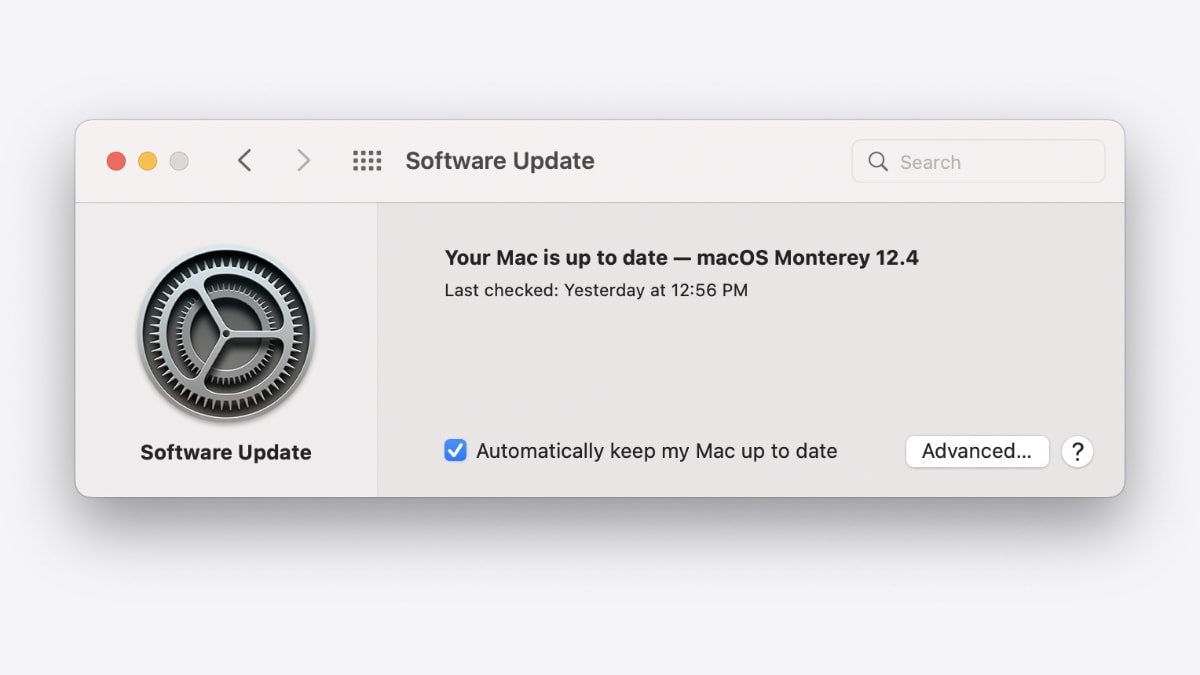

Apple гарантирует, что обновления безопасности регулярно выдвигаются на Mac – поэтому важно поддерживать ваше программное обеспечение Mac в курсе. Apple облегчает это, позволяя вашему Mac автоматически обновлять, так что вы надеваете’Это даже нужно что -нибудь сделать. Чтобы установить свой Mac для проверки на получение обновлений и обновление программного обеспечения автоматически выполнять эти шаги:

- Настройки Open System (системные настройки до Вентуры)

- Нажмите General

- Нажмите на обновление программного обеспечения

- Убедитесь, что автоматическое обновление включено

Это должно означать, что программное обеспечение загружается на ваш Mac при выдаче Apple.

Вам по -прежнему нужно будет перезагрузить ваш Mac для установки обычного обновления обновления программного обеспечения, однако некоторые обновления безопасности могут быть переданы на ваш Mac Apple и установлены в качестве фоновых обновлений, не требуя перезапуска.

Чтобы убедиться, что вы получили фоновые обновления, как только они выданы Apple, убедитесь, что в Вентуре выбрана установка ответов на безопасность и системные файлы, или “Установить системные файлы данных и обновления безопасности” в старом OSS.

- В Вентуре это найдено в настройках системы> Общие> Обновление программного обеспечения. Щелкните (i). Помимо автоматических обновлений.

- Pre Ventura Это найдено в системных предпочтениях> Обновление программного обеспечения> Advanced.

Быстрые ответы безопасности сделают это на шаг вперед и ускорит доставку исправлений безопасности на iPhone, iPad и Mac. Яблоко’S представлен функцию как обновление Macos Ventura 13.2 (и iOS 16.3). Когда вы перезагружаете Mac, будут применены любые быстрые ответы на безопасность. Подход к обновлениям безопасности таким образом означает, что Apple может выпустить их быстрее, если они не являются частью более широкого обновления.

Защита приложения

Если вы хотите быть действительно уверенными в любом приложении, которое вы установили, вам было бы разумно придерживаться приложений в Mac App Store. Каждое приложение в Apple’S Mac App Store был рассмотрен Apple, поэтому вы можете быть уверены, что он не будет представлен для вас риску. На самом деле Apple делает еще один шаг, гарантируя, что приложения были заражены в отношении того, как они используют ваши данные, поэтому вы можете быть уверены, что нет риска, что любая ваша информация будет передана ни с кем без ваших знаний.

Но даже приложения, которые вы надеваете’Установка из Mac App Store будет проверена Apple, прежде чем вы сможете их установить – что’S Цель привратника, о которой мы упомянули выше. Привратник проверяет, что разработчик проверяется Apple, а также проверяет файл на предмет вредоносного ПО и вредоносного кода. Могут быть времена, когда вы хотите открыть приложение Mac от неопознанного разработчика, вы должны проявлять осторожность, если это так.

Еще одна причина выбора приложений App Store над другими заключается в том, что все приложения, которые продаются через Mac App Store, должны работать с песочницей. Песочница ограничивает приложения Access для Mac’S Ресурсы и данные.

Поскольку macOS 10.15 Catalina, запущенная в 2019 году. MacOS также запрашивает ваше разрешение до того, как приложение сможет получить доступ к камере или микрофону, или регистрировать то, что вы вводите, например,.

Безопасный серфинг

Вышеуказанное предназначено для защиты вас от Rogue Apps, но самые большие угрозы могут быть от фишинговых электронных писем, веб -сайтов и услуг, которые вы можете использовать в Интернете.

Яблоко’S Web Browser, Safari также предлагает различные способы защиты вас в Интернете. Safari предупреждает вас, если веб -сайт будет подозрительным и предотвратит его открыть. Каждая веб -страница загружается как отдельный процесс на отдельной вкладке – поэтому, если есть проблема, можно будет закрыть эту вкладку без самого сафари.

Еще один способ защиты Apple Mac – это удерживать вспышку от Macs. Flash – одно из наиболее распространенных средств, когда вредоносное ПО попадает на компьютеры. Apple остановила предварительную установку с сафари еще в 2010 году. После этого единственный способ добавить Flash – это установить ее сами – что означало, что люди привыкли жить без нее. В начале 2020 года Apple прекратила поддержку Flash, и по состоянию на 31 декабря 2020 года даже разработчик Flash Adobe больше не поддерживает Flash. JavaScript также приносит ряд уязвимостей. Легко отключить JavaScript в сафари. Просто нажмите на Safari> Предпочтения> Безопасность> и отбросьте выберите поле рядом с JavaScript. Обратите внимание, что если вы сделаете это, некоторые визуальные эффекты в Интернете могут прекратить отображение, если это станет проблемой повторно его применить.

А также защита вашей безопасности онлайн Apple также защищает вашу конфиденциальность. Например, Apple использует интеллектуальную профилактику отслеживания, чтобы помешать рекламодателям отслеживать пользователей в Интернете. Пользователи могут увидеть отчет о конфиденциальности, включая подробности всех перекрестных трекеров.

Режим блокировки

Это новый слой безопасности в Macos Ventura, который вы можете воспользоваться, если столкнетесь с кибератакой. Вы можете использовать его, чтобы увеличить свой Mac’S защита и применить строгие ограничения, чтобы атака могла’Эксплуатирую тебя. Прочитайте о том, как включить режим блокировки на вашем Mac или iPhone.

Чтобы включить его, перейдите в настройки системы> Конфиденциальность и безопасность, нажмите «Включить» рядом с меткой режима блокировки, введите пароль администратора и нажмите «Включить и перезагрузить». Когда вы считаете, что опасность прошла, вы можете отключить режим блокировки и снова перезапустить.

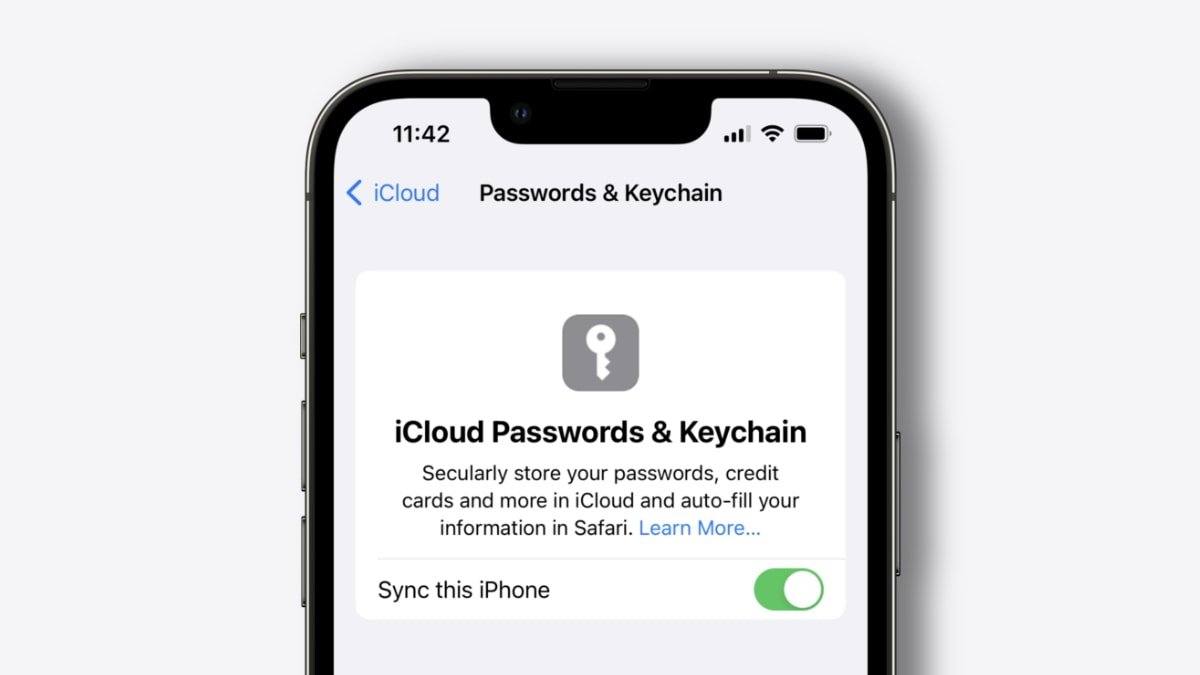

Защита пароля

Apple также контролирует ваши пароли, помогая вам изменить их на более безопасную опцию, предлагая прочные пароли, и вы’LL даже увидите предупреждение, если Apple считает, что ваш пароль участвует в нарушении данных.

На этом примечании Apple также предлагает iCloud Keychain, систему управления паролями, которая работает на всех ваших устройствах Apple, чтобы вы могли войти в программное обеспечение и услуги на любом из ваших устройств, не запоминающих отдельные пароли и вход в систему. Преимущество этого в том, что вы можете иметь сильные, а не запоминающиеся пароли (которые Apple может генерировать от вашего имени). Все ваши пароли заблокированы за вашим основным паролем, который защищен двумя факторными аутентификацией (2FA) для дополнительной безопасности.

Другой способ, которым Apple помогает защитить вас с помощью Passkeys, которые заменяют пароли на Macos Ventura и iOS 16 как более простой и более безопасный способ войти в систему. Паски более безопасны, потому что нет пароля, который можно просоваться, и все зашифровано зашифровано. Для любого сайта или сервиса генерируется конкретный паски, а затем хранится на вашем устройстве и в вашем ключевом мачине iCloud, чтобы у вас был доступ на других устройствах Apple. Вы просто используете свой идентификатор лица или идентификатор Touch для аутентификации. Это новое, так что это’S еще предстоит широко принят, но в будущем это должно сделать вещи безопаснее. Читайте: как использовать новые пассажиры на вашем iPhone, iPad и Mac.

Встроенная аппаратная защита

“Чтобы программное обеспечение было безопасным, оно должно опираться на аппаратное обеспечение, которое имеет встроенное обеспечение” говорит Apple. Это подчеркивает основное преимущество Macs – тот факт, что Apple производит программное обеспечение и аппаратное обеспечение и контролирует все аспекты машины. Это причина, по которой Mac более безопасны, чем ПК.

Apple строит защиту в оборудование Mac. Это особенно верно для Mac, которые получили Apple’S M-серия чипсов. Система M1 на чипе, представленную в ноябре 2020 года, и все другие чипы M-серии с тех пор имеют встроенный защищенный анклав, который защищает ваш пароль для входа и автоматически шифрует ваши данные. Но даже MACS с Intel с помощью чипа безопасности T1 или T2 способны шифровать хранение и предлагать безопасную загрузку, например, например,.

Безопасный анклав посвящен функциям безопасности и, потому что это’S отдельный кремний для основного чипа, он минимизирует поверхность атаки, чтобы любое вредоносное ПО могло’t нанести столько ущерба. В рамках этого отдельного кремния находится загрузочный ПЗУ (так что ваш Mac может надежно загружаться) и AES Adware, которое шифрует файлы, когда они написаны. Ваше лицо и отпечатки пальцев от идентификатора лица и идентификатора прикосновения также хранятся в этом безопасном анклаве.

Icloud Private Relay (почти VPN)

Icloud Private Relay – это’T доступен для всех, это’S часть подписки ICLOUD+, но она может защитить вашу конфиденциальность, когда вы просматриваете Интернет в Safari. Он прибыл в iOS 15.

Мы подробно рассказываем ICLOUD Private Relay в нашем Q & A ICLOUD Private Relay Q & A, но, в конечном итоге, с включением частного реле, все ваши действия просмотра в Safari направляются через Apple’S прокси -сервер и зашифрован, чтобы ваш провайдер мог’не вижу вашего веб -просмотра.

Это’S немного похож на VPN, но не совсем. Есть много причин, почему VPN – лучший вариант. Яблоко’S решение работает только в сафари, и оно может’T скрыть регион, из которого вы подключаетесь (ключевая причина, по которой люди используют VPN).

Если вы хотите использовать VPN на вашем Mac, посмотрите на наш лучший VPN -развод, который включает наш лучший выбор Surfshark

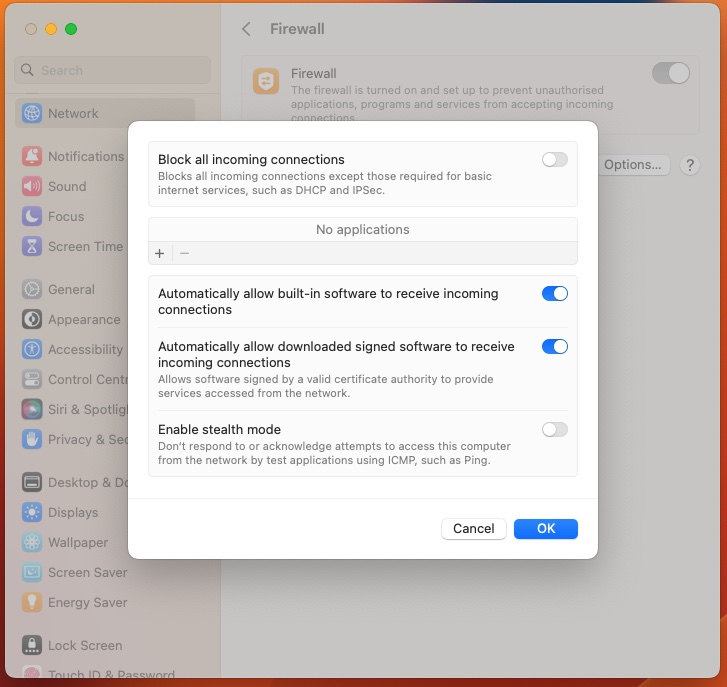

Брандмауэр MacOS

Брандмауэр может добавить дополнительный уровень безопасности, защищая вас, когда вы подключены к Интернету или ненадежную сеть. К счастью, у вашего Mac есть тот, который вы можете включить.

Здесь’S, как включить брандмауэр на Mac

В Вентура

- Открыть настройки системы

- Нажмите сеть

- Нажмите брандмауэр

- Нажмите на ползунок, чтобы включить его.

- Если вы хотите указать дополнительные настройки безопасности, нажмите на параметры.

Пост Вентура

- Нажмите на вкладку брандмауэра в системных предпочтениях> Панель безопасности и конфиденциальности.

- Щелкните значок замок в слева в нижней части, чтобы разблокировать настройки системы (вы’LL необходимо ввести пароль для входа в систему при запросе).

- Нажмите кнопку «Включить брандмауэр».

- Затем нажмите кнопку «Параметры брандмауэра», и в появившемся диалоговом окне нажмите поле «Включить режим стелса». Этот последний шаг означает, что ваш компьютер будет в значительной степени невидимым в общественных сетях, таких как общий Wi-Fi в кафе.

- На вкладке брандмауэра нажмите «Параметры брандмауэра», чтобы внести изменения. Вот ты’LL См. Список приложений и услуг, которые могут получать входящие соединения. Чтобы добавить один в список, если, скажем, вы пытаетесь запустить приложение, и оно отображает ошибку, сообщающая вам, что ему нельзя было принять входящее соединение, нажмите ‘+’ Под списком.

Это’важно отметить, что macOS’S Firewall, хотя и полезен, предлагает только ограниченную защиту от вредоносных программ. Что’S, потому что это защищает вас только от входящего трафика. Его задача состоит в том, чтобы ограничить, какие приложения и услуги могут принять входящие соединения. Это не’T предоставьте любое контроль над исходящими соединениями, т. Е. Приложения и услуги, которые инициируют соединения. Так, например, если вы загружаете кусок вредоносного ПО, MacOS’S Брандмауэр выиграл’T, остановите это подключение к Интернету.

Некоторые люди также предпочитают блокировать исходящие сетевые подключения, чтобы определенные приложения могли’Т “телефон домой” без их ведома. Это также означает, что случайно установленная вредоносная программа не может утечь ваши данные без осознания вас.

Однако MacOS не предлагает встроенного способа блокирования исходящих соединений. К счастью, сторонние приложения, такие как Little Snitch (около 30 фунтов стерлингов) и руки (38 фунтов стерлингов.95), или исходящий брандмауэр, найденный в инструментах по антимоловам от таких, как Intego, Sophos и Norton, выполнит работу с апломбом.

Могут быть времена, когда вам нужно позволить некоторым приложениям и службам получить доступ через брандмауэр, подробнее о том, как это сделать здесь: как открыть конкретные порты в брандмауэре Mac.

FileVault

Apple предлагает FileVault как способ зашифровать ваши данные (и сохранить их в безопасности, если ваш Mac будет взят, или кто -то получает доступ к ним).

Если ваш Mac имеет чип M-серии M, это шифрование идет еще дальше и использует конкретное оборудование для защиты деталей вашего входа в систему.

Мы объясняем, как зашифровать ваш Mac с помощью FileVault 2 в отдельной статье, но вы’ll Найдите настройки в системных настройках> Предварительная вентура по безопасности и конфиденциальности или настройки системы> Конфиденциальность и безопасность в Вентуре.

Просто помните, что вам нужно будет использовать свой пароль для входа или ключ восстановления, чтобы получить доступ к вашим данным, поэтому существует риск, вы потеряете свои данные без одного из них.

Найдите мою и активационную блокировку

У Apple также есть другие технологии, которые помогут вам, если ваш Mac будет украден, от Find My, что позволяет вам отслеживать, и потенциально найти ваш потерянный Mac, и протрите его, чтобы ваши данные могли’t упасть в чужие руки. Mac с чипом T2 и Mac MCS также предлагают блокировку активации, функция «Найти мой», чтобы удаленно заблокировать ваш Mac, чтобы только вы могли его использовать.

Сканер отпечатков пальцев Touch ID, доступный на некоторых Macs также добавляет еще один слой безопасности. Его можно использовать для разблокировки вашего Mac, для входа на программное обеспечение и услуги, а также для Apple Pay.

Таким образом, Apple защищает ваш Mac, если он украден, или если кто -то с злоумышленным намерением приобретает к нему доступ к нему. Apple также защищает вас от вредоносного программного обеспечения и дает вам мнение о том, доступны ли вы данные и контролируют, как оно используется.

Если у вашего Mac есть чип M-серии M или чип безопасности T2, который встречается в некоторых Mac Intel, вы можете использовать блокировку активации, чтобы, если вы потеряете свой Mac, или это Stollen, только вы можете стереть и реактивировать его.

Все эти меры помогают сделать Mac намного безопаснее, чем ПК, но есть и другие вещи, которые вы можете сделать, чтобы защитить себя, и мы проведем их здесь: 10 способов защиты вашего Mac от вредоносных программ и вирусов.

Mac Security 101: насколько безопасны Mac, действительно?

Mac имеет репутацию более безопасных, чем их коллеги из Windows. Эта честь не совсем неуместна. В конце концов, вредоносные программы macOS относительно редко, и у Apple есть множество функций, предназначенных для повышения безопасности.

Но с ростом вредоносных программ, сбой всегда вариант. Опытный Sysadmin должен знать о проблемах безопасности. Исследование Atlas VPN предполагает, что MacOS Malware выросла на 1092% только в 2020 году. Несмотря на то, что это все еще небольшая часть угроз вредоносных программ, с которыми сталкиваются среды Windows, это’S не только чихать.

Мы’подробно опишите входы и выходы безопасности Mac, чтобы помочь вам защитить окружающую среду.

Эта статья является частью нашей Кампания Macadmin Myth Busters. Откройте для себя правду, стоящие за другими общими мифами в нашей статье 5, чтобы обрушиться.

Насколько безопасны Macs?

Mac часто рассматривается как более безопасные, чем ПК, но ни одно подключенное к Интернету устройство полностью невосприимчиво к угрозам.

Маки исторически сталкивались с меньшим количеством атак отчасти потому, что они были менее популярны, чем ПК на основе Windows, поэтому киберпреступники просто не сделали’T нацеливаются на них. Тем не менее, субъекты угроз все чаще разрабатывают вредоносные программы MAC, повышая необходимость тщательных мер безопасности.

Фактически, в 2021 году Форбс сообщил, что недавняя атака вредоносного ПО за десятилетие завоевала безопасность, эффективно обходив Apple’S обширные меры безопасности.

Mac можно взломать, но они могут столкнуться с меньшими угрозами, чем компьютер Windows. Тем не менее, вредоносные программы все чаще нацелены на MAC.

Какие типы угроз влияют на Macs?

Вредители представляют собой значительную угрозу для практически всех устройств, включая Macs. В то время как ПК с Windows, как правило, более восприимчивы к традиционным формам вредоносного программного обеспечения, рекламные программы и потенциально нежелательные программы (щенки) распространены для Macs.

Рекламное ПО может перенаправить поиск вашего браузера, отображать всплывающие окна, замедлить компьютер’S Performance, и в целом раздражает вас. Пока не технически вредоносные программы, щенки так же проблематичны. Они’Re часто связан с законными приложениями, так что вы можете охотно скачать его, даже не заметив. В лучшем сценарии они не предлагают реальных преимуществ. В худшем сценарии они могут замедлить производительность и действовать как шпионское программное обеспечение или рекламное обеспечение.

Mac также могут повлиять на вымогатель, троянцы, вредоносные веб -сайты, атаки социальной инженерии, криптохинг и другие гнусные схемы.

Какие функции безопасности имеют Macs?

Компьютеры Mac оснащены несколькими функциями на основе аппаратного и программного обеспечения, предназначенных для защиты конфиденциальной информации и защиты вашей системы. Хотя эти элементы управления безопасности не делают Mac невосприимчивыми к хакерам, они, безусловно, могут помочь.

Контроль над Mac App Store

Apple поддерживает контроль над App Store, нотаризируя приложения Mac, чтобы убедиться, что они были отсканированы на предмет вредоносного контента. Это не’T обеспечить полную безопасность, но добавляет дополнительный уровень защиты.

Привратник

Перед запуском приложений, пакетов установщиков или плагинов извне в магазине приложений Gatekeeper подтверждает, что они подписаны, нотариальны и неизменны.

Xprotect

Xprotect – это Mac’S встроенное антивирусное программное обеспечение. Он проверяет на предмет вредоносных компонентов при первом запуске приложения, когда оно’S изменился, и когда подписи обновляются. Если Xprotect находит известное вредоносное ПО, он блокирует программное обеспечение и уведомляет пользователя.

Брандмауэр

Mac также поставляется с брандмауэром для защиты от несанкционированного трафика. Параметры конфигурации позволяют блокировать все входящие соединения, разрешить определенные входящие соединения и многое другое.

FileVault

FileVault-это функция кипения диска, предназначенная для предотвращения несанкционированного доступа к данным. Apple представила функцию в Mac OS X 10.3. Mac OS X 10.7, а затем используйте FileVault 2, который предлагает шифрование полного диска (FDE).

iCloud для ключей

Авторизованная информация, iCloud Keychain позволяет пользователю Mac выбирать более сильные пароли без необходимости запомнить их все. Однако, поскольку iCloud Keychain хранит конфиденциальные данные, это’S главная цель для хакеров.

Мониторинг пароля

Мониторинг пароля сравнивает сохраненные пароли с курируемыми списками известных просочившихся паролей, предоставляя пользователям возможность изменить скомпрометированные учетные данные, прежде чем киберпреступники эксплуатируют их.

Защита целостности системы (SIP)

SIP, также известный как без root, ограничивает пользователя root для защиты определенных местоположений и системных процессов от нежелательной модификации.

Найди мой

Приложение «Найти мое приложение» разработано, чтобы помочь вам найти пропущенные устройства. Если вы можете’T забрать Mac, он также может удаленно стереть данные, чтобы ваша компания’S Информация не’t упасть в чужие руки.

Двухфакторная аутентификация

Включение двухфакторной аутентификации для пользователя’S Apple ID предотвращает несанкционированный доступ, даже если у потенциального злоумышленника есть пароль.

Как я могу защитить Mac в моей среде?

Большинство из тех же оснований безопасности, необходимые для защиты ПК с Windows, также вступают в игру при защите Macs. Поддержание лучших практик безопасности имеет решающее значение независимо от того, какой тип устройства вы’повторный использование.

Требуют прочных паролей

Сильные пароли останавливают атаки грубой силы и распыления паролей, тем самым предотвращая несанкционированный доступ. Сильный пароль должен быть уникальным, содержать как минимум восемь символов и избегать личной информации или последовательных комбинаций клавиатуры (другими словами, дон’T ИСПОЛЬЗОВАНИЕ “Qwerty”).

Многие пользователи PC Windows полагаются на менеджеров паролей для создания и хранения учетных данных для входа в систему. Пользователи Mac также могут включать решения, созданные для задачи, но iCloud KeyChain действует как базовый диспетчер паролей.

Скачать из App Store или производителя’S Официальный сайт

Загрузка приложений из ненадежных источников может значительно увеличить риск вашего Mac. Приложения рассматриваются до того, как будут доступны в App Store для повышения безопасности. Вы также можете загрузить приложения непосредственно с доверенного производителя’S Официальный сайт. Тем не менее, избегайте сомнительных загрузок от менее надежных третьих лиц. Бесплатное программное обеспечение часто особенно рискованно.

Оставаться на вершине обновлений

Обновления программного обеспечения могут помочь сохранить ваш Mac в безопасности и работать плавно. Когда обнаружена уязвимость, Apple выдает обновления безопасности для решения. Тем не менее, другие обновления также могут добавить новые функции, исправлять ошибки или улучшить производительность, поэтому обновление отвечает вашим наилучшим интересам независимо от того, определяете ли вы безопасность.

Лучшие решения MDM позволяют легко обновлять машины в масштабе. Однако, если вы просто управляете одной или двумя машинами, вы также можете настроить их для автоматического обновления в системных настройках.

Обучить пользователей

Обучение безопасности имеет решающее значение как для пользователей Mac и ПК. Попытка социальной инженерии, такая как фишинговое письмо, опирается на сотрудника’С неправильное суждение за нарушение системы и/или получить доступ к личной информации. Поскольку лицо кибербезопасности постоянно меняется, вы можете’Не ожидайте, что сотрудники будут в курсе последних рисков самостоятельно. Что’S, почему вашим сотрудникам нужна регулярная подготовка, чтобы сохранить безопасность в передней части их ума.

Используйте VPN

Mac не поставляется с виртуальной частной сетью (VPN), но внешнее решение может быть идеальным дополнением к Apple’S функции безопасности. VPN шифрует ваше соединение и маскирует ваш IP-адрес для большей безопасности, даже если ваши пользователи подключаются к общественному Wi-Fi.

Резервные данные

Резервное копирование вашего Mac Wan Wan’t, остановите вирусы, но это может помочь вам быстрее восстановиться. Если вы поддерживаете недавнее резервное копирование, вы сможете восстановить из него, если ваш Mac будет скомпрометирован.

Очистить кэш

Кэш вашего браузера накапливает загруженные файлы, изображения и другие данные. Удолошительное ПО, включая рекламное ПО и вирусы, может скрываться во временных файлах, поэтому регулярное очистка кэша может быть простым способом предотвращения катастрофы.

Включить функции безопасности

В то время как Mac имеет ряд функций безопасности, некоторые из них могут защитить машины, только если они’повторно включено. Оцените вашу организацию’S потребности, а затем подумайте о настройке FileVault, двухфакторной аутентификации и найдите мой.

Используйте антивирусное программное обеспечение

Xprotect обеспечивает некоторую антивирусную защиту, но вы также можете установить стороннее антивирусное программное обеспечение. Наиболее известные решения имеют продукты для Mac.

Мониторинг устройства здоровья и соответствия политики

Используйте высококачественное решение Apple MDM для настройки, мониторинга и обновления Macs. Понимание текущего состояния ваших устройств и соответствия политики может помочь вам найти способы поддерживать и укреплять вашу позицию в области безопасности. Это также может дать вам базовую линию безопасности, облегчая обнаружение аномального поведения.

Удалите приложения, которые вы не’T ИСПОЛЬЗОВАНИЕ

Каждое приложение, установленное на вашем Mac, увеличивает поверхность атаки. Когда ты’Re больше не используйте приложение, просто удалите его. Это особенно важно, если у вас есть старые приложения, лежащие вокруг этого убежища’Т какое -то время. Мало того, что удаление неиспользованных приложений может улучшить вашу безопасность, но также может улучшить ваш Mac’S Performance. Следите за знаками взлома, если ваш Mac скомпрометирован, вы можете заметить несколько изменений. Здесь’S Что смотреть:

- Медленная производительность

- Странная или неожиданная реклама

- Необъяснимая сетевая деятельность, перечисленная в вашем мониторе активности

- Подозрительный доступ, указанный в обмене

- Неожиданные перенаправления

- Необъяснимые новые панели инструментов

Если вы заметите один из этих признаков, запустите вирусное сканирование, используя доверенное антивирусное программное обеспечение.

Вытрите устройство, если оно’S потерял или украден

Ваш Mac может предоставить множество информации о вашем бизнесе. Установить политику, требующую как можно скорее сообщать о потерянных или украденных устройствах. Если повезет, найдите, что я поможет вам восстановить это устройство. Если нет, протрите его удаленно, чтобы убедиться, что ваша информация не имеет’t упасть в чужие руки.

Поддерживать безопасность вашего компьютера Mac требует тщательного управления. SimpleMdm позволяет легко мониторинга и обновлению устройств Apple. Попробуйте а Бесплатная 30-дневная пробная версия чтобы увидеть сами и продолжать читать Блог SimpleMdm Для получения дополнительных советов и приемов.

Хорошая безопасность Mac выходит за рамки антивируса

Эндрю Орр | 22 июля 2022 г

В течение многих лет Mac считался более безопасной платформой, чем конкуренты. Но есть еще шаги, которые вы можете и должны предпринять, чтобы сохранить себя в безопасности.

До сих пор в 2022 году было обнаружено более 34 миллионов образцов новых вредоносных программ. Но только 2000 из этих образцов нацелены на macOS, согласно Atlasvpn.

Тем не менее, Apple заявила, что безопасность в MacOS неприемлема.

Крейг Федериги, руководитель Apple по разработке программного обеспечения, появился в суде в мае 2021 года во время Epic Games v. Яблоко пробный. Он объяснил функции безопасности устройств Apple и то, как Mac имеет отличную безопасность, чем iPhone.

Пользователи могут загружать приложения из Mac App Store, кураторской магазина, где приложения подвергаются тщательному тщательству от команды Apple Review. Но программное обеспечение также доступно для загрузки из Интернета, практика, называемая «боковой загрузкой» на iPhone.

Судья Ивонн Гонсалес Роджерс спросила Федериги, почему Mac поддерживает множество источников приложений, способность, которую эпические игры хотели бы увидеть на iOS. Эти сторонние источники приложений «регулярно эксплуатируются на Mac», сказал Federighi, добавив, что уровень вредоносных программ Mac неприемлем.

Federighi использовал это в качестве примера того, почему Apple считает, что iOS более безопасна, чем macOS. «IOS установил резко более высокую планку для защиты клиентов, – добавила, – Mac не встречает эту бар сегодня.”

При безопасном использовании Mac все еще является «максимально безопасной» платформой, Federighi продолжил. Это утверждение должно заставить пользователей Mac думать о своем программном обеспечении безопасности и о том, как они используют свои компьютеры.

Площадь 1: лучшие методы безопасности

Лучшие способы предотвращения вирусной инфекции – остановить зараженные электронные письма, маршрутизацию вокруг зараженных веб -сайтов и загрузка программного обеспечения из доверенных источников. Основные методы безопасности в сочетании со встроенными функциями безопасности Mac означают, что антивирусное программное обеспечение не требуется для большинства людей.

Некоторые из этих методов безопасности являются профилактическими, такими как обновление программного обеспечения и использование сервиса DNS, которая блокирует вредоносные веб -сайты. Другие помогают остановить вредоносное ПО, которое уже загружено, например, привратник и Xprotect, антивирус. Наконец, некоторые методы выходят за рамки вирусов и включают в себя обеспечение онлайн -учетных записей.

Пароли

Один из способов предотвращения кражи хакеров в онлайн -учетных записях включает использование диспетчера паролей. Наличие разного, сложного пароля для каждой онлайн -учетной записи резко снижает вероятность взлома.

Компания Apple Icloud, найденная на Mac, iPhone и iPad – это простой способ начать работу. Он автоматически предлагает пароль для каждого нового входа в систему и автоматически заполняет его в следующий раз, когда человек войдет в учетную запись. Он может предупредить человека, если его пароль был найден в нарушении данных и поддерживает двухфакторную аутентификацию, еще один уровень безопасности учетной записи.

iCloud для ключей

На iPhone и iPad пользователи могут найти ключевой мачин iCloud, перейдя в настройки> Пароли. Пользователи могут найти его в системных настройках> Пароли на Mac.

Пользователи могут найти дополнительные параметры пароля в доступе к ключам, встроенному приложению в MacOS. Доступ к ключевым частям-это дом для входа в систему, синхронизированные с помощью ключей ICLOUD, Wi-Fi Logins, системных сертификатов и даже безопасных примечаний.

Электронные письма и имена пользователей

В дополнение к использованию другого пароля для каждого веб -сайта, пользователь может использовать другой адрес электронной почты или другое имя пользователя. Экспериментальный ярлык создает пароли и имена пользователей, если иметь случайный беспорядок букв и чисел является приемлемым для имени пользователя.

Что касается электронной почты, у пользователей Apple есть встроенная опция под названием Hide My Email. Часть подписки ICLOUD+, он автоматически создает другой, уникальный адрес электронной почты для онлайн -учетных записей.

Электронная почта, отправленная на один из этих адресов. Они могут быть удалены в любое время и имеют случайные сгенерированные имена, такие как [Электронная почта защищенная]

Пользователи могут найти мою электронную почту на iPhone и iPad в настройках> Имя профиля> iCloud. На Mac его можно найти в системных предпочтениях> Apple ID.

Фишинг

Еще один способ оставаться в безопасности с помощью электронной почты – не нажимать на подозрительные ссылки и вложения. Злоумышленник отправляет эти вредоносные электронные письма в кампании по киберпреступности, известной как фишинг. Фишинг – это когда люди связываются по электронной почте, телефону или текстовым сообщениям, в котором отправитель притворяется законным учреждением.

Например, злоумышленник создаст веб -сайт, предназначенный в качестве банка и создает электронное письмо, чтобы заставить жертву войти в злой веб -сайт. Их имя пользователя и пароль будут быстро украдены и использованы или проданы злоумышленником.

Стандартные функции фишинговых электронных писем включают в себя предложения «слишком хороши, чтобы быть настоящими», например, сказать, что жертва выиграла бесплатный iPhone. Или вложение по электронной почте заразит компьютер жертвы вирусом, и в этом случае антивирусное программное обеспечение пригодится.

Когда кто -то получает электронное письмо, которое, по их мнению, является подозрительным, он должен избегать щелчка по любому URL -адресу или загружать вложение. Если электронное письмо просит человека нажать на кнопку внутри него, он может вместо этого вручную ввести веб -сайт в браузер и искать любое предупреждение в их учетной записи, которое соответствует электронной почте.

Обновления программного обеспечения

Одна из наиболее важных линий защиты от вредоносного ПО – обновлять программное обеспечение. Обновления приложений и операционных систем часто содержат исправления для уязвимостей безопасности, обнаруженных в более старых версиях программного обеспечения.

Apple улучшает этот опыт с iOS 16, iPados 16, Macos Ventura и другими новыми обновлениями, поступающими осенью 2022 года. Функция под названием Rapid Response Desponse Decous Pretche Patches от обновлений программного обеспечения, поэтому ОС будет защищать пользователей быстрее, чем когда -либо.

Будьте в курсе программного обеспечения

Например, в бета -версии Developer iOS 16 эта функция обнаружена в настройках> Общее программное обеспечение> Обновление программного обеспечения> Автоматические обновления. Переключатель, называемый «Установка ответов на безопасность и системные файлы», говорит, что исправления для ошибок безопасности и системных файлов будут автоматически установлены.

Пользователю может потребоваться перезагрузить свое устройство для завершения установки, но некоторые системные файлы могут быть установлены автоматически, даже если переключатель отключен.

Это несколько способов, которыми пользователи Apple могут оставаться в безопасности в Интернете в качестве первого уровня защиты, а второй уровень защиты можно найти в macOS.

Второй слой: функции безопасности, встроенные в macOS

После лучших практик безопасности для просмотра Интернета операционная система Apple Mac является вторым уровнем. Он имеет собственные функции безопасности, которые защищают пользователей от вредоносных приложений, начиная с Gatekeeper.

Привратник гарантирует, что только доверенное программное обеспечение работает на Mac. Когда пользователь загружает приложение, плагин или пакет установки программного обеспечения, Gatekeeper подтверждает, что это от идентифицированного разработчика, использующего нотаризацию.

Нотаризация – это процесс, который требует, чтобы разработчики программного обеспечения за пределами Mac App Store загружают свои приложения на серверы Apple. Apple проверяет это на вредоносное ПО и отправляет обратно разработчику, который должен подписать код со своим идентификатором разработчика. Apple представила нотаризацию с MacOS Mojave.

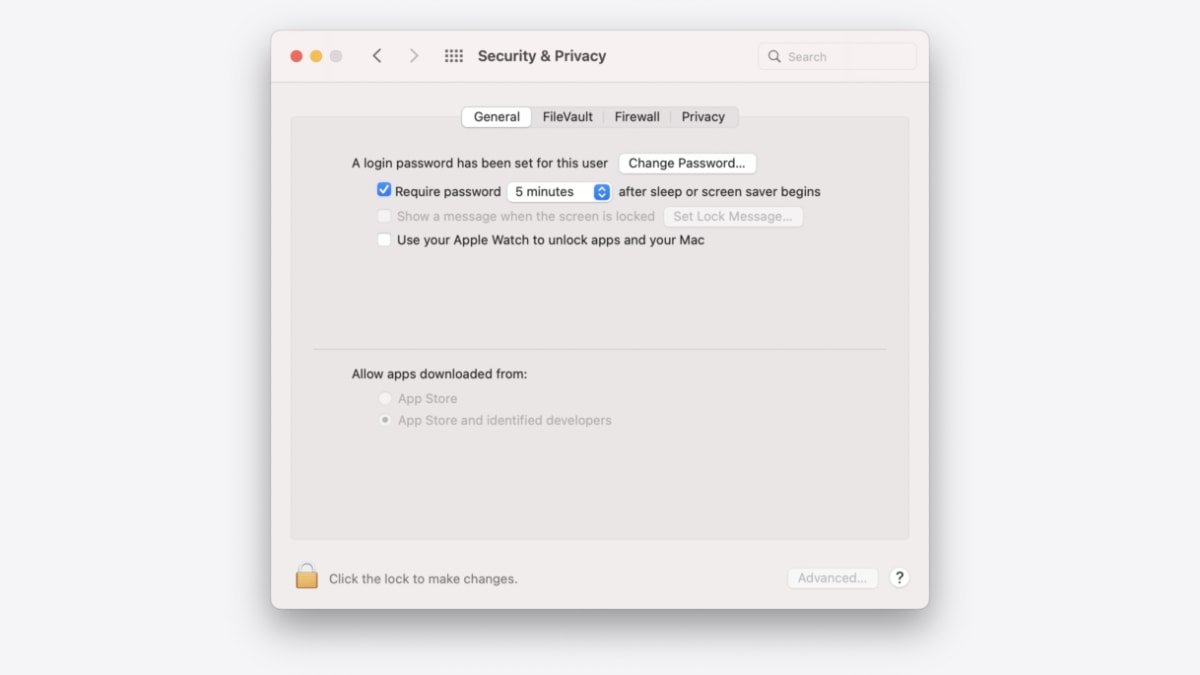

Управление источником загрузки приложений

По умолчанию MacOS проверяет все установленное программное обеспечение для известных вредоносных программ в первый раз, когда оно будет открыто. Пользователи Mac могут изменить уровень управления, перейдя в системные предпочтения> Безопасность и конфиденциальность. Нажав на вкладку «Общие» показаны два варианта: «Разрешить приложения, загруженные из App Store» и «Разрешить приложения, загруженные из App Store и идентифицированные разработчики.”

Операционная система имеет дальнейшие меры безопасности, даже если привратник не в своей строгой настройке. Mac имеет малоизвестную особенность, называемую Xprotect, которая действует как антивирус. Он был выпущен в 2009 году в Mac OS X 10.6 Снежный леопард.

В MacOS 10.15 или позже, Xprotect проверяет известный вредоносный контент, когда приложение впервые запускается, когда приложение меняется в файловой системе, а когда Apple обновляет подписи Xprotect. Apple говорит, что эти подписи, соответствующие известным вредоносным ПО, обновляются автоматически, независимо от обновлений системы.

Когда Xprotect обнаруживает известное вредоносное ПО внутри загруженного программного обеспечения, программное обеспечение блокируется, пользователь уведомляется, и у них есть возможность переместить его в мусор. Он также удаляет вредоносное ПО, если подписи были обновлены и периодически проверяются на новые инфекции.

Владельцы Mac могут выбрать добавление третьего уровня защиты в свои системы со сторонними инструментами безопасности. Эта защита все еще может включать антивирус, но есть больше вариантов.

Три слоя: сторонние инструменты

Инструменты от объективного см. – популярная альтернатива антивирусу, хотя их можно использовать в тандеме. Они бесплатные приложения с открытым исходным кодом, которые дополняют нативную безопасность Mac.

Один инструмент, надзор, помогает блокировать вредоносное ПО, предназначенное для того, чтобы шпионить за пользователями через свою веб -камеру и микрофон. Надзор постоянно контролирует систему и предупреждает пользователя, когда активируется внутренний микрофон Mac или встроенная веб-камера.

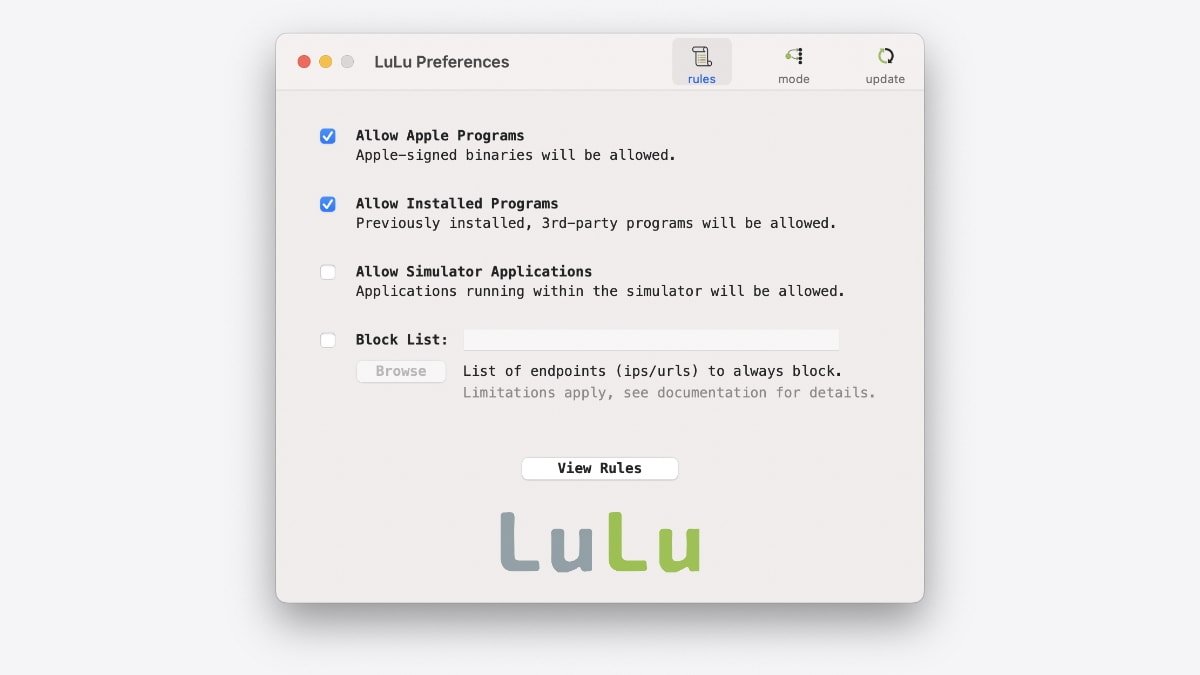

Лулу брандмауэр от объективного см

Далее Lulu – брандмауэр, который может заблокировать неизвестные подключения исходящих сети. Это отличный вариант для использования, и он работает со встроенным брандмауэром Mac, найденным в системных предпочтениях> Безопасность и конфиденциальность. Наконец, Objective See имеет больше инструментов, таких как те, которые блокируют стойкие вредоносные программы и вымогатели.

Другой способ оставаться в безопасности в Интернете – с DNS. Реестр доменных имен, обычно называемый интернет -телефонной книгой, соединяет IP -адреса с веб -доменами. Служба, называемая NextDns Blocks Ads and Trackers, предлагает управление родительской сетью и многое другое. Кроме того, это помогает защитить от вредоносных программ, блокируя веб -сайты, которые размещают такой контент.

Это лишь некоторые из инструментов безопасности, доступных в Интернете. В результате владельцы Mac могут взять под контроль свою безопасность на всех фронтах, обеспечивая их безопасность, даже несмотря на то, что Apple работает над повышением безопасности для всех своих платформ.

Эндрю – писатель и комментатор, который с 2015 года делится своим пониманием технологий. Он является автором многочисленных онлайн -статей, охватывающих целый ряд тем, включая Apple, конфиденциальность и безопасность. Эндрю присоединился к AppleInsider в 2022 году в качестве писателя, освещающего новости, советы и обзоры.

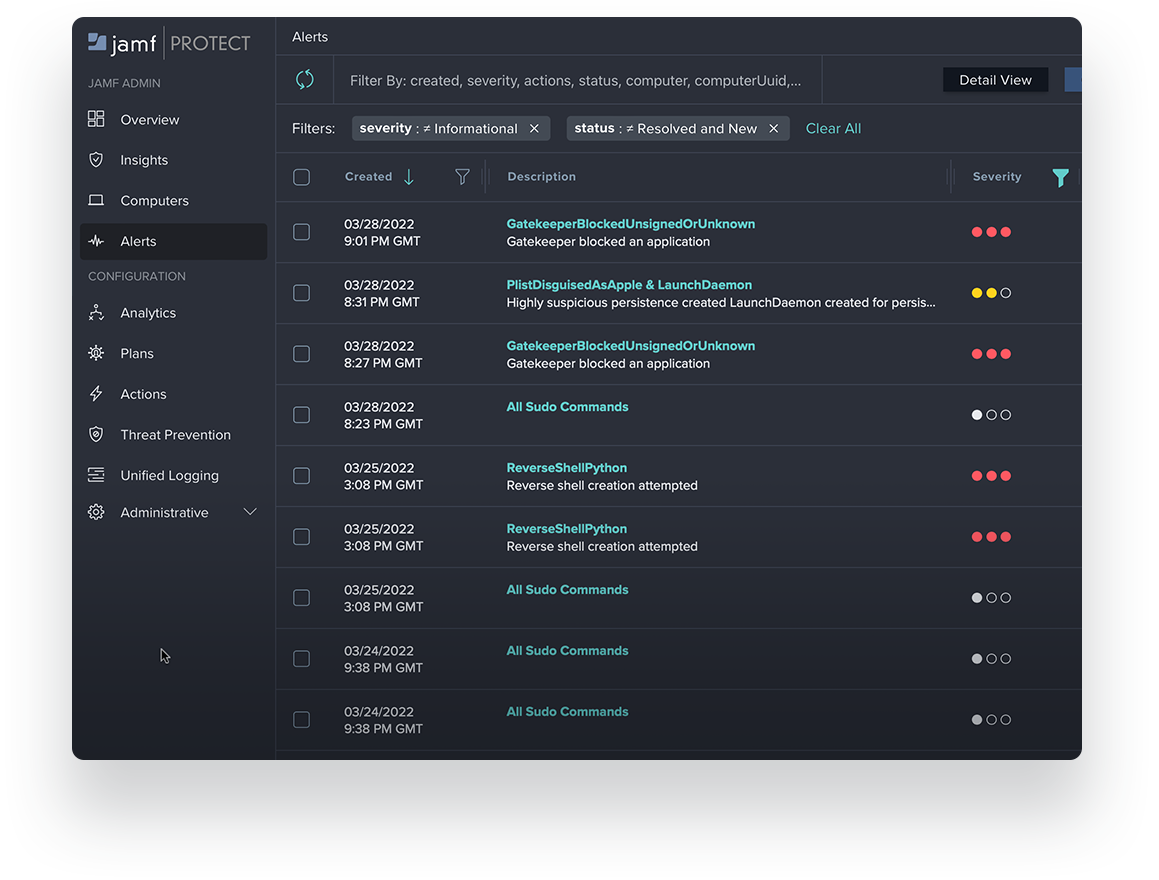

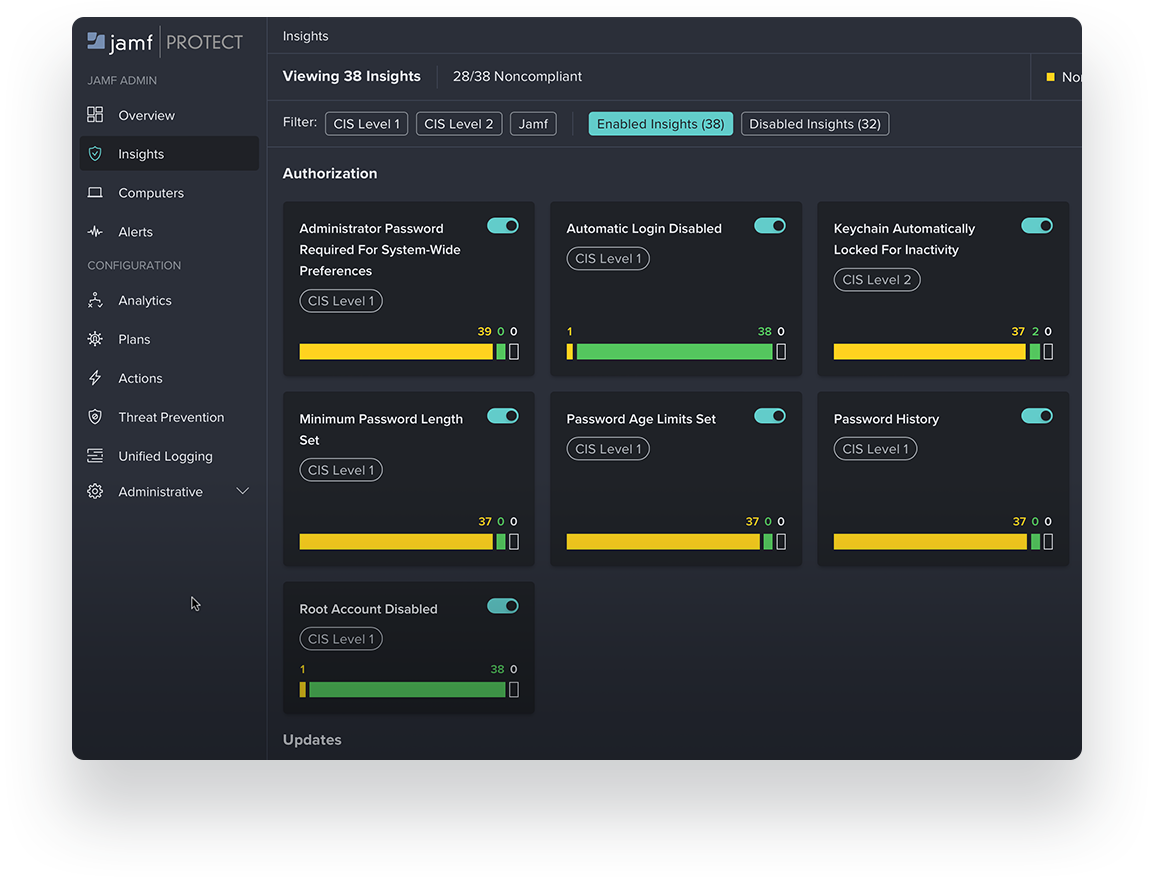

JAMF Protect защита конечной точки, построенная исключительно для Apple.

Но хакеры любят вызов, и Apple’Smod Growt and Adoption на предприятии делает Apple Devices привлекательной целью.

Усовершенствованная безопасность конечной точки

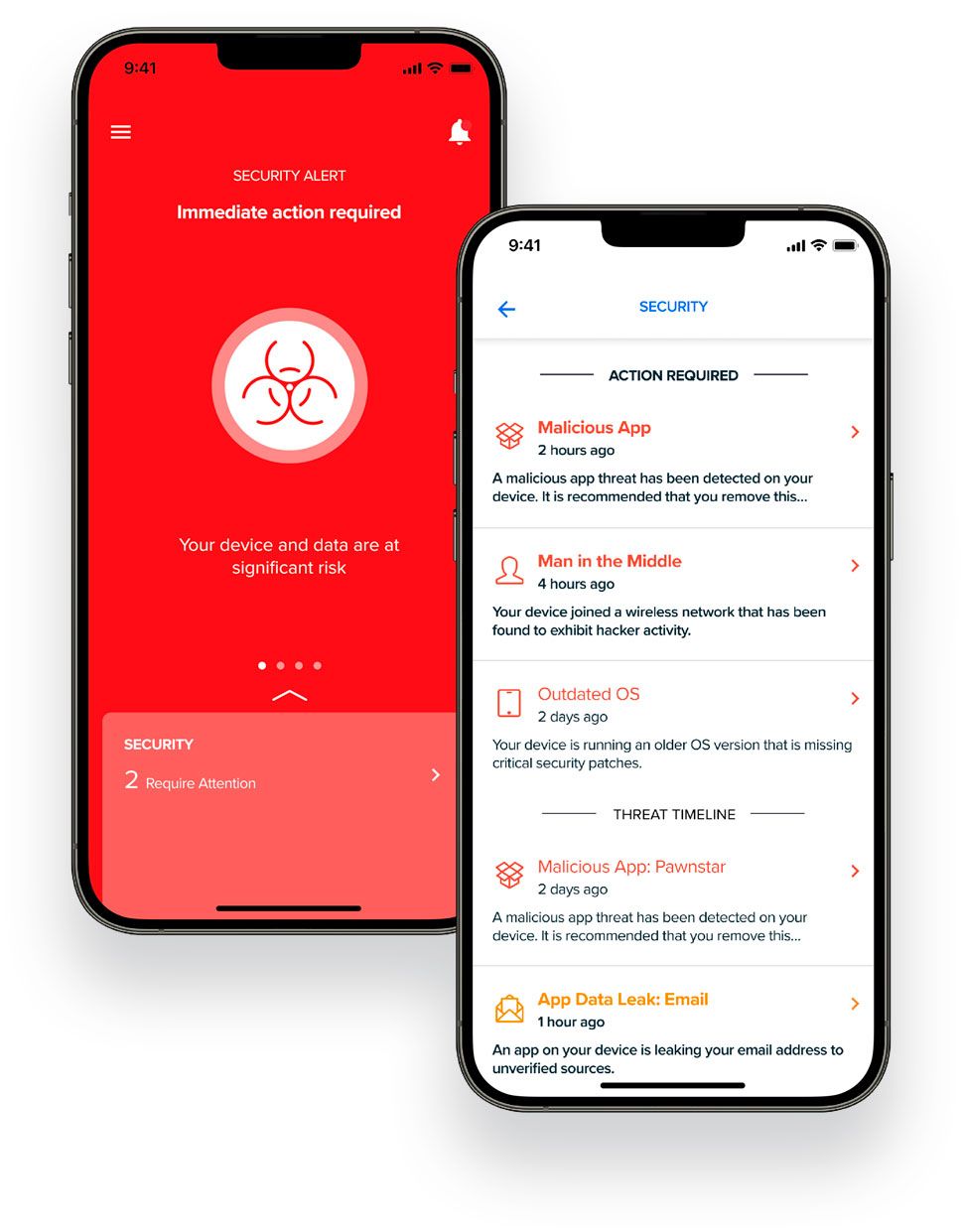

JAMF Protect усиливает Apple’S встроенные функции безопасности за счет увеличения видимости, предотвращений, контролей и восстановления.

Полная поддержка в день выпуска

Обновите свои устройства по своему графику, а не на нашем. Мы используем API безопасности Apple Endpoint Security в MacOS и других местных рамках по всему MacOS и iOS, чтобы предложить поддержку в тот же день последнего программного и аппаратного обеспечения Apple.

Обнаружения и оповещения

Обнаружение вредоносных приложений, сценариев и действий пользователей в реальном времени.

JAMF Protect Adancts к вашей среде и сводит к минимуму риск для ваших пользователей, конечных точек и данных компании – помещение проблем по Mac и мобильным устройствам.

- Поведенческая аналитика Определите подозрительную или злонамеренную деятельность.

- Индивидуальная аналитика адаптировать Jamf Protect’S аналитика на ваши уникальные потребности.

- Угроза охота позволяет вам охотиться за угрозами, которые специально нацелены на вашу среду.

- Miter Att & CK Framework Карты активности с помощью основной аналитики.

Профилактика угроз

Помимо защиты от вредоносных программ: остановите хакеров в своих треках.

JAMF защищает не только карантин, известные вредоносные программы, рекламные средства и вымогатели; это предотвращает бег на некоторые неизвестные угрозы. Он также блокирует командный и контрольный трафик (C2) и рискованные домены.

Это предотвращает фишинговые атаки с нулевыми днями и общение со злыми серверами.

Современная безопасность Mac и мобильная конечная точка

Каждая атака подвергает данные вашей компании риск – обеспечивающая безопасность, защищая пользователя, конечную точку и вашу сетевую деятельность.

- Съемные элементы управления хранением помочь предотвратить потерю данных.

- Усовершенствованное машинное обучение и Интеллектурный двигатель угрозы MI: Riam идентифицирует и предотвращает фишинговые атаки нулевого дня.

- Защита в сети Блокирующие вымогатели, криптохинг и злонамеренные домены в режиме реального времени, прежде чем они повлияют на устройства.

- Понимание в реальном времени в риски позволяют ему настраивать автоматические действия по смягчению политики.

- Онлайн -конфиденциальность гарантий С защитой шифрования от сбора и фишинга персональных данных.

- Усовершенствованные функции конфиденциальности Убедитесь, что безопасность не имеет’T нарушайте своих пользователей’ личная конфиденциальность.

- Устройствобезопасность защищает все устройства, будь то принадлежащая компании или BYOD.

Контролировать и исправить

Гранулированное понимание активности конечной точки

- Здоровье и соответствие устройства: Получить непосредственные оповещения, когда устройства отклоняются от конфигураций упрочнения ОС.

- Наглядность инструмента безопасности macOS: At-A-Glance Activity и обновления для встроенных инструментов безопасности macOS, таких как Xprotect, Gatekeeper и MRT.

- Единая пересылка журнала: Настраиваемый канал Unified Log Data от MacOS в вашу систему записи для видимости и соответствия.

- CIS -тесты: применять и контролировать безопасную базовую линию для приверженности к контрольным показателям CIS MacOS.

- Риск устройства: Следите за общим потоком угроз и понимайте осанку риска всего вашего флота.

- Мощный ответ: Выполните ответ инцидента вручную или автоматизируйте рабочие процессы с помощью JAMF Pro: инструмент, который он уже использует для управления Mac.

Безопасность этого’S всегда на пути, но никогда не в пути.

Jamf Protect создан из нативных Apple Frameworks для обеспечения того, чтобы процессоры и срок службы батареи не влияют во время работы.

Фильтрация контента и веб-фильтрация по всему устройству помогает обеспечить приемлемые политики использования и удерживать ваших пользователей от рискованных сайтов и контента. Это также мешает им получить доступ к ограниченному контенту – в любом приложении или браузере.

Jamf Protect упрощает реагирование на инциденты, изолируя вредоносное программное обеспечение, уничтожая нежелательные файлы и автоматически возвращая устройства в доверенное состояние, не вызывая времени для пользователя.

Соответствовать требованиям соответствия.

- Видимость в реальном времени: Посмотреть данные о соблюдении и конечной точке телеметрии в JAMF Protect. Инструменты анализа данных позволяют ИТ и группам безопасности немедленно расследовать, смягчить или исправлять проблемы по мере необходимости.

- Соответствие нормативным требованиям: Совместите свое развертывание с помощью стандартов сравнительного анализа CIS.

- Приложение понимание: Мониторинг наличия несоответствующих или рискованных приложений, которые могут поставить под угрозу организационные или личные данные.

Организации работают вместе, связанные JAMF.

Интеграции приложений

Уровень интеграции приложений, доступ к API и многое другое.

Jamf Protect и Jamf Pro работают с приложениями, которые вы уже знаете и доверяете.

Мы минимизируем риск, отчитываясь в ваш SIEM, управляя процессом аутентификации вашего предприятия через вашего поставщика личности (IDP) и отображая данные о здоровье конечной точки на индивидуальных инструментальных панелях.

Расширить защиту с большими возможностями.

Разблокируйте мощные рабочие процессы, объединив JAMF со сторонними решениями от Jamf Marketplace. Расширить уведомления в режиме реального времени на ваш смартфон или другие мобильные устройства. Переадресация богатых данных конечной точки Apple в ваш SIEM или EDR, чтобы предоставить наиболее полную визуализацию данных.

Предлагая мощный доступ API.

Интегрировать JAMF Protect в пользовательские инструменты и рабочие процессы с надежным API, который использует GraphQL. Администраторы и Infosec могут легко запросить содержание и внести изменения для поддержки вашей организации’уникальные потребности.