Microsoft рекомендует изменить пароль?

Краткое содержание:

Microsoft удалила рекомендацию для периодических изменений пароля из своих руководящих принципов безопасности. Это изменение было реализовано, потому что пользователи, как правило, создают более простые пароли и повторно используют их в нескольких учетных записях, когда вынуждены регулярно изменять свои пароли. Вместо обязательных изменений пароля Microsoft выступает за использование многофакторной аутентификации. Чтобы пользователи не создавали слабые пароли, организации могут обеспечить соблюдение политик паролей, которые требуют использования всех типов символов, запрещать общие слова и предотвратить использование предыдущих паролей. Кроме того, организации должны помешать пользователям использовать пароли, которые были обнародованы в нарушениях данных. Чтобы помочь с управлением паролем, AdselfService Plus предлагает функцию по обеспечению политики пароля, которая позволяет организациям создавать пользовательские политики пароля. Эта функция включает в себя правила, касающиеся символов, используемых в пароле, повторение символов или использование старых паролей, использование шаблонов и общих слов, а также длину пароля. AdselfService Plus также интегрируется с тем, был ли я? Чтобы предупредить пользователей, если выбранные их пароли были нарушены раньше. В дополнение к управлению паролем, AdselfService Plus предлагает другие функции, такие как многофакторная аутентификация, отдельный вход и уведомление о сроке пароля для повышения безопасности.

Ключевые моменты:

- Microsoft удалила обязательные периодические изменения пароля из своих руководящих принципов безопасности.

- Пользователи, как правило, создают более простые пароли и повторно используют их по нескольким учетным записям, когда вынуждены регулярно менять пароли.

- Microsoft рекомендует использовать многофакторную аутентификацию в качестве альтернативы обязательным изменениям пароля.

- Политики обеспечения соблюдения паролей могут помочь предотвратить создание слабых паролей пользователей.

- Политики пароля могут включать требования для использования всех типов символов, запрещение общих слов и предотвращение использования предыдущих паролей.

- Предотвращение использования паролей, обнаруженных в нарушениях данных, имеет решающее значение для безопасности учетной записи.

- AdselfService Plus предлагает функцию Enforcer Polasy Policy для создания пользовательских политик паролей.

- Функция Enforcer Policy Polishing включает в себя правила используемых символов, повторение символов, использование шаблонов и общих слов, а также длина пароля.

- AdselfService Plus интегрируется с? Чтобы предупредить пользователей, если их пароли были нарушены раньше.

- AdselfService Plus предоставляет дополнительные функции, такие как многофакторная аутентификация, отдельный вход и уведомление о сроке пароля.

Вопросы:

1. Почему Microsoft удалила обязательные изменения пароля из своих руководящих принципов безопасности?

Microsoft удалила обязательные изменения пароля, потому что пользователи, как правило, создают более простые пароли и повторно используют их на нескольких учетных записях, когда вынуждены регулярно изменять пароли.

2. Какова альтернативная рекомендация от Microsoft для безопасности пароля?

Microsoft рекомендует использовать многофакторную аутентификацию в качестве альтернативы обязательным изменениям пароля.

3. Как организации могут помешать пользователям создавать слабые пароли?

Организации могут обеспечить соблюдение политик пароля, которые требуют использования всех типов символов, запрещать общие слова и предотвратить использование предыдущих паролей.

4. Почему предотвращение использования паролей, обнаруженных в утечении данных, важно?

Предотвращение использования паролей, обнаруженных в нарушениях данных, важно, потому что злоумышленники часто сохраняют и повторно используют эти пароли в будущих атаках.

5. Какова функция Enforcer Polashion Polish?

Функция Enforcer Polision Polishing позволяет организациям создавать пользовательские политики пароля с конкретными правилами используемых символов, повторение символов, использование шаблонов и общих слов и длина пароля.

6. Как Ad SelfService Plus интегрируется, был ли я?

AdselfService Plus интегрируется с? Чтобы предупредить пользователей, если выбранные ими пароли были нарушены раньше.

7. Помимо управления паролем, какие другие функции делают Ad SelfService Plus предложение?

AdselfService Plus предлагает такие функции, как многофакторная аутентификация, отдельный вход и уведомление о сроке пароля.

8. Каковы преимущества использования многофакторной аутентификации?

Использование многофакторной аутентификации добавляет дополнительный уровень безопасности, требуя, чтобы пользователи предоставляли несколько форм аутентификации, такие как пароль и отпечаток пальца, для проверки.

9. Почему важно применять политики пароля?

Политики обеспечения соблюдения паролей гарантируют, что пользователи создают сильные, сложные пароли, которые являются более безопасными и менее подверженными несанкционированному доступу.

10. Как Ad SelfService Plus поможет организациям повысить безопасность?

AdselfService Plus предлагает такие функции, как многофакторная аутентификация, единый вход и уведомление об истечении срока пароля, которые помогают организациям укреплять свои меры безопасности и защищать свои учетные записи.

11. Каковы некоторые примеры правил, применяемые политиками пароля?

Примеры правил, применяемые политиками пароля.

12. Как предотвращение повторного использования паролей в повышении безопасности?

Предотвращение повторного использования паролей помогает в повышении безопасности, поскольку использование одного и того же пароля в нескольких учетных записях увеличивает риск того, что все эти учетные записи будут скомпрометированы, если один пароль выставлен.

13. Как Ad SelfService Plus уведомит пользователей об их паролях, которые скоро?

Ad SelfService Plus отправляет уведомления пользователям относительно их паролей, которые скоро будут экспрессировать, гарантируя, что они знают и могут своевременно изменять свои пароли.

14. Каковы преимущества использования единого входа?

Использование единого входа позволяет пользователям входить в систему один раз и получить доступ к нескольким приложениям без необходимости ввода своих учетных данных каждый раз, уменьшая хлопот управления несколькими паролями.

15. Как Ad SelfService Plus повышает безопасность пароля во время изменений и сбросов пароля домена?

AdselfService Plus обеспечивает политику паролей во время изменений пароля домена с помощью экран CTRL+ALT+DEL и сброса пароля с использованием пользователей Active Directory пользователей и компьютерных консоли, обеспечивая последовательно меры безопасности пароля.

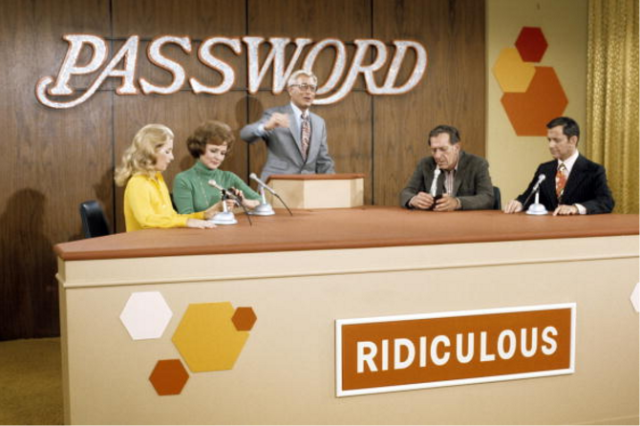

Microsoft говорит, что обязательное изменение пароля – это “Древний и устаревший”

Маргоз ясно, что изменения никоим образом не влияют на рекомендуемую минимальную длину пароля, историю или сложность. И, как он также отметил, Microsoft продолжает призывать людей использовать многофакторную аутентификацию.

Безопасность

В прошлом году Microsoft объявила, что периодические изменения пароля были удалены из рекомендаций по безопасности, которые он рекомендовал для клиентов. В то время как обязательные периодические изменения пароля с использованием истечения срока пароля были рекламированы как необходимый шаг для безопасности аккаунта Active Directory, почему такое изменение произошло?

Оказывается, когда они настаивают на регулярном изменении своих паролей, пользователи, как правило, создают более простые, легко запоминающие пароли, которые отличаются только одним или двумя символами от своих предшественников. Добавьте к этому практику использования одного и того же пароля для нескольких учетных записей, у вас есть проблема, которая побеждает цель навязывания регулярных изменений пароля.

Простой обходной путь для этого – обеспечить соблюдение правил, которые помогают создавать более сильные, более сложные пароли. Примеры этих правил:

- Обеспечение использования всех типов символов (заглавные буквы, строчные буквы, цифры и специальные символы).

- Запрещает использование слов, которые могут быть распространены в вашей организации.

- Предотвращение использования предыдущих паролей.

Другое решение состоит в том, чтобы не позволить пользователям использовать пароли, которые уже были выставлены во время утечки данных. Злоумышленники печально известны тем, что сохранили пароли, которые они незаконно присвоили во время утечки данных, и используют их в будущих атаках. С повторным использованием пароля еще одной опасной привычкой, если пользователи не мешают использовать открытые учетные данные, их учетные записи рискуют быть нарушенными.

AdselfService Plus, интегрированное управление паролем пароля активного каталога и решение для единого входа в систему, предлагает функцию Enforcer Polish Polasy, которая позволяет организациям создавать пользовательские политики пароля и применять эти политики к желаемым OUS и группам. Политики пароля состоят из правил сложности, которые заставляют пользователей создавать прочные, сложные пароли. Правила позволяют администраторам управлять:

- Символы, используемые в пароле: Это включает правила, которые ограничивают количество специальных символов, номеров и символов Unicode, используемых в паролях.

- Повторение символов в пароле или использование старых паролей: Это включает в себя правила, которые обеспечивают проверку истории пароля во время сброса пароля, и ограничивают последовательное повторение конкретного символа от имени пользователя (E.г. “ааааа” или “user01”).

- Использование шаблонов и общих слов: Это включает в себя правила, которые ограничивают последовательности клавиатуры, словарные слова и палиндромы.

- Длина пароля: Это включает правила, которые указывают минимальную и максимальную длину пароля.

AdselfService Plus также предоставляет следующие варианты, которые улучшают реализацию пользовательских политик паролей в домене:

- Позвольте пользователям переопределить политику пароля, если пароль превышает определенную длину.

- Указание минимального количества правил, которые должны быть удовлетворены для успешного создания пароля.

- Отображение правил политики пароля во время изменения пароля и сброса пароля самообслуживания, предлагаемых AdselfService Plus.

- Обеспечение политики пароля во время изменений доменного пароля с использованием сброса CTRL+Alt+Del и сброса пароля с использованием пользователей Active Directory и компьютерных консоли.

Другая функция, предлагаемая Ad SelfService Plus, – это интеграция с тем, был ли я?. Это услуга, которая предупреждает пользователей, если созданный пароль был нарушен раньше. Как только Ad SelfService интегрирован, был ли я? Пользователи домена предупреждаются, когда пароли, которые они создают во время любого из приведенных ниже действий, были обнажены ранее:

- Сброс пароля самообслуживания с использованием AdselfService Plus

- Изменение пароля с помощью опции Ctrl+Alt+Del.

- Сброс пароля с использованием пользователей Active Directory и компьютерных консоли.

AdselfService Plus также предлагает другие функции для защиты рекламных счетов в организации. Некоторые из них включают в себя:

- Многофакторная аутентификация: реализует несколько слоев аутентификации, используя такие методы, как TOTP, Google Authenticator и аутентификация отпечатков пальцев во время входа в систему домена, действий самообслуживания, таких как сброс пароля и разблокировка учетной записи, используя портал AdselfService Plus и вход Enterprise (во время SSO).

- ОДИН-Вход: позволяет пользователям входить в портал AdselfService один раз и получить доступ к другим корпоративным приложениям, не входя в систему снова.

- Уведомление об истечении срока действия пароля: уведомляет пользователей об их паролях сразу.

Упростить управление паролем с Ad SelfService Plus.

Спасибо!

Ваша загрузка идет и будет завершена всего за несколько секунд!

Если вы столкнетесь с какими -либо проблемами, загрузите здесь вручную

Управление паролем самообслуживания и решение для единого входа

ManageEngine AdselfService Plus-это интегрированное управление паролями самообслуживания и единое входное решение для Active Directory и Cloud Apps. Обеспечить безопасность конечной точки со строгими элементами управления аутентификацией, включая биометрические и управления передовым паролем.

- сопутствующие товары

- Admanager Plusactive Management & Reporting

- Adaudit PlusReal-Time Active Directory Auditing и UBA

- Анализ и отчеты журнала анализа EventLog и отчеты

- AD360INTEGRATED IDEDITY & Access Management

- Log360comprehsy Siem и Ueba

- Бесплатные инструменты бесплатных инструментов для инструментов

Одна панель стекла для полного управления паролем самообслуживания

- Пароль самообслуживания

- Каталог самообслуживания

- Одна личность

- Безопасность

- сопутствующие товары

- Сброс пароля самообслуживания

- Откроется учетная запись самообслуживания

- Уведомление о истечении срока действия пароля

- Двухфакторная аутентификация Windows

- Password Policy Enforcer

- Агент Windows/Mac/Linux

- Управление мобильным паролем

- Кэшированное обновление учетных данных

- Многофакторная аутентификация

Microsoft говорит, что обязательное изменение пароля – это “Древний и устаревший”

Выразив крупную тенденцию, компания выступает против вековой практики.

Дэн Гутин – 3 июня 2019 г. 9:08 вечера UTC

Читатель комментарии

Microsoft наконец -то приобретает максимум, что эксперты по безопасности практически общеприняты в течение многих лет: периодические изменения пароля могут принести больше вреда, чем пользы.

В основном упущенном сообщении, опубликованном в конце прошлого месяца, Microsoft заявила, что удаляет периодические изменения пароля из базовых настройки безопасности, которые он рекомендует для клиентов и аудиторов. После десятилетий, когда Microsoft рекомендует регулярно меняться пароли, сотрудник Microsoft Аарон Маргоз сказал, что требование является “Древнее и устаревшее смягчение очень низкой стоимости.”

Дальнейшее чтение

Изменение сердца является в значительной степени результатом исследований, которые показывают, что пароли наиболее подвержены взломам, когда они’По. За последнее десятилетие хакеры добывали реальные нарушения паролей, чтобы собрать словари миллионов слов. В сочетании с сверхбыстыми графическими картами хакеры могут сделать огромное количество предположений в автономных атакх, которые возникают, когда они крадут криптографически болтун.

Дальнейшее чтение

Даже когда пользователи пытаются запутать свои простые для запоминающихся паролей-скажите, добавив буквы или символы в слова или заменив 0’S для O’S или 1’S для L’S – HACKERS могут использовать правила программирования, которые изменяют записи в словаре. В результате эти меры обеспечивают небольшую защиту от современных методов растрескивания.

Исследователи все чаще достигают мнения о том, что лучшие пароли составляют как минимум 11 символов длиной, случайно сгенерированы, и состоит из букв верхнего и нижнего часа, символов (таких как %, *, или>) и чисел. Эти черты затрудняют их помнить большинству людей. Те же исследователи предупреждают, что мандат пароля изменяется каждые 30, 60 или 90 дней – или любой другой период – может быть вредным по множеству причин. Главные из них, требования побуждают конечных пользователей выбирать более слабые пароли, чем они иначе. Пароль, который был “P@$$ w0rd1” становится “P@$$ w0rd2” и так далее. В то же время обязательные изменения обеспечивают небольшую выгоду для безопасности, поскольку пароли должны быть изменены немедленно в случае реального нарушения, а не после установленного количества времени, предписанного политикой.

Дальнейшее чтение

Несмотря на растущий консенсус среди исследователей, Microsoft и большинство других крупных организаций не желали выступать против периодических изменений пароля. Одним из заметных исключений было в 2016 году, когда Лорри Крэнор, тогда Федеральная торговая комиссия’Главный технолог S вызвал советы, данный ее собственным работодателем. Теперь, почти три года спустя, у Cranor есть компания.

В прошлом месяце’S в блоге, Microsoft’s Margosis написал:

Там’S без сомнения, что состояние безопасности пароля проблематично и долгое время было. Когда люди выбирают свои собственные пароли, слишком часто их легко догадаться или предсказать. Когда людям назначаются или вынуждены создавать пароли, которые трудно запомнить, слишком часто они’ll записать их, где их могут увидеть другие. Когда люди вынуждены менять свои пароли, слишком часто они’LL внесите небольшое и предсказуемое изменение их существующих паролей и/или забудьте их новые пароли. Когда пароли или их соответствующие хэши украдены, в лучшем случае может быть трудно обнаружить или ограничить их несанкционированное использование.

Недавние научные исследования ставят под сомнение ценность многих давних методов обеспечения безопасности паролей, таких как политики истечения срока пароля, и вместо этого баллы для лучших альтернатив, таких как обеспечение соблюдения списков запрещенных слов (отличным примером-защита от пароля Azure) и многофакторная аутентификация. Хотя мы рекомендуем эти альтернативы, они не могут быть выражены или применяются с помощью наших базовых оснований конфигурации безопасности, которые построены в Windows’ Встроенные настройки групповой политики и не могут включать в себя ценности для конкретных клиентов.

Периодическое истечение пароля – это защита только от вероятности того, что пароль (или хэш) будет украден во время его интервала достоверности и будет использоваться несанкционированным объектом. Если пароль никогда не похищается, там там’не нужно истекать. И если у вас есть доказательства того, что пароль был украден, вы, вероятно, действуете немедленно, а не ждать истечения срока действия, чтобы решить проблему.

Если оно’s дано, что пароль, вероятно, будет украден, сколько дней является приемлемым продолжительностью, чтобы продолжать разрешать вору использовать этот украденной пароль? По умолчанию Windows – 42 дня. Не’это кажется смехотворно долгое время? Ну, это так, и все же наш текущий базовый уровень говорит о 60 днях – и раньше, чтобы сказать 90 дней – потому что принудительное срок годности представляет свои собственные проблемы. И если это’S не дает, что пароли будут украдены, вы приобретаете эти проблемы без пользы. Кроме того, если ваши пользователи являются теми, которые готовы ответить на опросы на парковке, которые обмениваются конфеткой для своих паролей, вам не поможет политика истечения срока действия паролей.

Маргоз ясно, что изменения никоим образом не влияют на рекомендуемую минимальную длину пароля, историю или сложность. И, как он также отметил, Microsoft продолжает призывать людей использовать многофакторную аутентификацию.

Изменения в Microsoft’S базовые настройки безопасности выиграли’T Измените по умолчанию, включенные в версии Windows Server, что, по словам Маргоз, продолжает составлять 42 дня, меньше, чем даже 60 дней, предложенных в старых базовых настройках. Тем не менее, базовое изменение, вероятно, даст сотрудникам боеприпасы при пропаганде изменений внутри своих организаций. Джереми Госни, эксперт по безопасности паролей и основатель и генеральный директор Terahash, сказал это’S также, вероятно, помогут компаниям отказаться от аудиторов, которые часто обнаруживают, что компании не соответствуют требованиям, если они не введены в действие смены пароля в течение определенного количества времени.

“Microsoft официально вступает в борьбу с обязательными изменениями пароля,” Госни сказал, “собирается дать компаниям еще больше рычагов против большого соответствия.”

Подзаголовок для этого поста был изменен. Ранее он гласил: «Основная основная тенденция, компания больше не консультирует организации применять периодические изменения.”

NIST и Microsoft Password Polishing Best Practices

Microsoft и Национальный институт технологий безопасности (NIST) являются двумя ведущими ресурсами для обеспечения сильных политик паролей. В этой статье мы обсуждаем их рекомендуемые стратегии, чтобы убедиться, что пароли вашей организации достаточно сильны, чтобы защитить от хакеров и киберпреступников.

NIST отвечает за разработку стандартов информационной безопасности и руководящих принципов, за которыми должны следовать все федеральные агентства, и большинство экспертов по кибербезопасности также предпочитают следовать. Microsoft предоставляет уникальную перспективу безопасности пароля, используя интеллект, который происходит от анализа миллионов попыток поставить под угрозу имя пользователя/пароль ежедневно. Просмотрите руководство и рекомендации по паролям NIST и Microsoft, чтобы определить наилучшие политики для вашей организации.

Microsoft создала свои рекомендации для политик пароля администратора с использованием интеллекта, полученного в результате многих лет отслеживания угроз, включая троянцев, червей, ботей, фишинговых атак и т. Д. Они также подчеркивают важность обучения сотрудников, чтобы гарантировать, что все пользователи получают образование при любых изменениях политики пароля, и знают, как определить последние угрозы безопасности. Microsoft рекомендует следующие политики для обеспечения безопасности идентификации и управления доступом в рамках плана кибербезопасности вашей организации.

Руководства по паролям для администраторов

- Поддерживать 8-символьный требование минимальной длины (дольше не обязательно лучше)

Требования к длине пароля (больше около 10 символов) могут привести к поведению пользователя, которое является предсказуемым и нежелательным. Например, пользователи, которые обязаны иметь 16-символьный пароль, могут выбрать повторные шаблоны, такие как Fourfourfourfourfour или PasswordPassword, которые соответствуют требованиям длины символа, но не сложно догадаться. Кроме того, требования к длине увеличивают шансы на то, что пользователи примут другие небезопасные практики, такие как написание их паролей, повторное использование или хранение их незашифрованных в своих документах. Чтобы побудить пользователей думать об уникальном пароле, мы рекомендуем сохранить разумное требование к минимальной длине с 8-символами.

- Не требует требований к составу персонажа. Например, *& (^%$

Требования к сложности пароля могут привести к тому, что пользователи будут действовать предсказуемыми способами, нанося больше вреда, чем пользы. Большинство людей используют аналогичные шаблоны, например, заглавную букву на первой позиции, символ в последнем и число в последних 2. Киберпреступники знают об этом, поэтому они запускают свои словарь, используя наиболее распространенные замены, «$» для «s», «@» для “a,” “1” для “l”. Вынуждение ваших пользователей выбрать комбинацию верхних, нижних цифр, специальных символов, оказывает негативное влияние. Некоторые требования к сложности даже не позволяют пользователям использовать безопасные и запоминающиеся пароли и заставляют их придумывать менее безопасные и менее запоминающиеся пароли.

- Не требуют периодического сброса пароля для учетных записей пользователей

Есть доказательства того, что пользователи, которые знают, им придется изменить свой пароль, выберите слабые пароли и с большей вероятностью записывают их. Это может быть лучшим подходом для обеспечения соблюдения многофакторной аутентификации, а затем поощрять пользователей приложить усилия по созданию надежного пароля, который они смогут использовать в течение длительного времени.

- Запретите общие пароли, чтобы сохранить наиболее уязвимые пароли в вашей системе

Наиболее важное требование пароля, которое вы должны надеть на своих пользователей при создании паролей, – это запретить использование общих паролей для снижения восприимчивости вашей организации к атакам грубой силы. Распространенные пароли пользователей включают в себя: ABCDEFG, пароль, обезьяна.

- Обучите своих пользователей не использовать пароли их организации для целей, не связанных с работой, не связанных с работой

Одним из самых важных сообщений, которые можно донести до пользователей в вашей организации, является повторное использование пароля своей организации нигде. Использование паролей организации на внешних веб -сайтах значительно увеличивает вероятность того, что киберпреступники поставит под угрозу эти пароли.

- Регистрация применения для многофакторной аутентификации

Убедитесь, что ваши пользователи обновляют контактные данные и информацию о безопасности, например, альтернативный адрес электронной почты, номер телефона или устройство, зарегистрированное для уведомлений, чтобы они могли отвечать на проблемы безопасности и быть уведомлены о событиях безопасности. Обновленная информация о контакте и безопасности помогает пользователям проверить свою личность, если они когда -нибудь забывают свой пароль, или если кто -то еще пытается взять на себя свою учетную запись. Он также предоставляет канал уведомления вне полосы в случае событий безопасности, таких как попытки входа в систему или измененные пароли.

- Включение проблем с многофакторной аутентификацией на основе рисков

Многофакторная аутентификация на основе рисков гарантирует, что когда наша система обнаруживает подозрительную деятельность, она может бросить вызов пользователю, чтобы убедиться, что он является законным владельцем учетной записи.

- Аутентификация без пароля – это будущее

Microsoft приглашает администраторов привести свои организации в будущее, знакомясь с тем, что они называют аутентификацией без пароля, и сейчас доступна сейчас. Это позволяет пользователям быстрее обращаться к приложениям и услугам, обеспечивает более высокий уровень безопасности, чем пароли, и устраняет затраты на поддержку ИТ и утраченную производительность, что является результатом сброса пароля. 3 варианты аутентификации Microsoft без пароля, доступные сегодня, включают Windows Hello распознавание лиц и аутентификацию сканирования отпечатков пальцев, приложение Microsoft Authenticator для входа в систему без пароля и ключи безопасности FIDO2, которые доступны в виде ключа США/NFC, USB-ключа или биометрических носителей.

Специальная публикация NIST 800-63B Руководства по цифровой идентификации, аутентификация и управление жизненным циклом, выпущенные в 2020 году, считается золотым стандартом для безопасности пароля. В соответствии с руководящими принципами федеральные агентства, и настоятельно рекомендуется, чтобы при установке полисов паролей при установлении полисов паролей при условии обеспечения безопасности учетных записей их сотрудников и данных компании были. В документе представил новый протокол, предназначенный для повышения безопасности паролей, поощряя простые в запоминании, но трудно угадать пароли, называемые запоминающимися секретами, одновременно исключая многие требования к сложности пароля прошлого, которые, как было доказано, фактически снижают безопасность.

Ниже приводится сводка рекомендаций по лучшим паролям, подробно описанными в руководящих принципах:

- Требовать многофакторной аутентификации

Многофакторная аутентификация включает в себя использование более чем одного метода для проверки вашей личности. Многофакторная аутентификация может помочь защитить вашу учетную запись от злоумышленников, даже если они догадаются или крадут ваш пароль. Злоумышленники не смогут получить доступ к вашей учетной записи, не пройдя также через второй уровень безопасности.

- Длина пароля должна составлять как минимум 8 символов, но менее 64 символов

Доказано, что требования к длине пароля, которые требуют, чтобы пароли превышали 10 символов, приводят к поведению пользователя, которое является предсказуемым и простым для хакеров, чтобы угадать. Требования к длине также увеличивают шансы на то, что пользователи примут другие небезопасные практики, такие как записывание своих паролей, повторное использование или хранение их незашифрованных в своих документах. По этим причинам NIST теперь рекомендует сохранить разумную 8-символьную минимальную длину. и наиболее важно требовать многофакторной аутентификации!

- Все специальные символы (включая пространство) должны быть разрешены, но не требуются

Специальные символы укрепляют ваш пароль, но вы все равно можете создать сильный, безопасный пароль без специальных символов. Сделать это необязательно и не обязательно позволяет пользователям создавать пароли, которые они с большей вероятностью запомнят.

- Устранение аутентификации на основе знаний (e.г. Какая девичья фамилия вашей матери)

Многие формы аутентификации, основанных на знаниях, можно легко найти в Интернете. Хакеры могут найти ответы на большинство задаваемых вопросов безопасности, такие как день рождения, образование и имена члена семьи, просматривая публичные записи. Не помогает, что многие люди не замечают последствий безопасности информации, которую они свободно делятся в социальных сетях, которая часто дает сильные подсказки для этих общих вопросов безопасности.

- Избегайте использования личной информации при создании пароля

Личная информация, которую вы размещаете на платформах социальных сетей, таких как Facebook и Instagram, облегчает хакеру угадать свои пароли. Избегайте использования того, что о вас известно, будь то из публичных записей или какой -либо информации, которую вы или другие могут опубликовать в социальных сетях. Эта информация может быть самой легкой для вас, но является основой для социальной инженерии, которую можно использовать против вас. Социальная инженерия остается одной из наиболее эффективных стратегий, используемых в успешных атаках вымогателей.

- Устранение обязательных изменений пароля, если нет доказательств компромисса пароля

Одним из наиболее важных изменений, которые внесены NIST, является то, что они больше не рекомендуют требовать регулярного сброса пароля. Эта практика, как было показано, неэффективна и фактически делает пароли менее безопасными. Исследование, проведенное Microsoft, показало, что пользователи, которые должны были часто сбрасывать свои пароли.

- Ограничное количество неудачных попыток пароля

Ограничение неудачных попыток пароля может помочь сохранить ваши учетные записи, не позволяя злоумышленникам получить доступ к ним, если они неверно угадают ваш пароль неправильно. Это может помочь защитить вашу учетную запись от атак грубой силы, в которых хакеры используют сложное программное обеспечение и ИИ для создания миллионов различных комбинаций, пока они не найдут правильное.

- Включить функциональность копирования и вставки в поля пароля

NIST также рекомендует разрешить пароли быть в состоянии скопировать и вставать в полки пароля, что, хотя руководящие принципы не требуют использования программного обеспечения для управления паролями, это руководящее руководство позволяет использовать их использование. Менеджеры паролей сохраняют все пароли пользователей в центральном, зашифрованном месте и позволяют пользователям копировать и вставлять для входа в систему.

- Требовать обучения конечного пользователя

Люди остаются самым слабым звеном в процессе информационной безопасности, обеспечение регулярного обучения является одной из самых важных вещей, которые могут сделать организации, чтобы защитить от нападений, направленных на их сотрудники. Дополнительные рекомендации – не используйте:

- Контекстные слова, такие как название Сервиса, имя пользователя и производные

- Пароли, которые были скомпрометированы в предыдущих нарушениях

- Слова, которые можно найти в словаре

- Повторяющиеся или последовательные символы, такие (“aaaaaaaaa” или “1234abcd”)

Заключение

Администраторы должны рассмотреть список, предоставленные этими высоковешенными источниками и обеспечить соблюдение рекомендуемой политики по всей компании. Наиболее важная мера безопасности, рекомендованная Microsoft и NIST, требует многофакторной аутентификации для всех учетных записей, содержащих данные компании. Основываясь на исследованиях Microsoft, ваша учетная запись более 99.На 9% менее склонны быть скомпрометированы, если вы используете MFA.

Менеджеры паролей просты в использовании и могут помочь генерировать сильные уникальные пароли и предоставить безопасное решение, чтобы сотрудники не должны помнить все свои пароли. Если вы реализуете решение по управлению паролем, вот пять вещей, которые нужно помнить:

- Выберите длинную пассивную фразу для основного пароля для менеджера паролей и защитите его от крана. Пасфраза может быть сделана достаточно долго, чтобы защитить от атак, все еще позволяя запоминания.

- Создайте уникальные пароли для всех учетных записей или используйте возможность большинства менеджеров паролей для создания случайных, уникальных, сложных паролей для каждой учетной записи.

- Избегайте менеджеров по паролям, которые позволяют восстанавливать основной пароль. Любой компромисс мастер -пароля через инструменты восстановления учетной записи может поставить под угрозу все хранилище пароля.

- Используйте многофакторную аутентификацию для приложений менеджера программ, которые позволяют эту возможность.

- Используйте возможность генератора паролей в большинстве менеджеров паролей для создания сложных, случайных паролей, которые соответствуют вашим требованиям сложности

Если вы не реализуете диспетчер паролей, важно предоставить пользователям руководство о том, как выбрать уникальный пароль для каждой из своих учетных записей. Одна из лучших схем, когда -либо созданных, которая до сих пор очень эффективна, – это Schneier в блоге безопасности от 2014 года. В сообщении в блоге указано, что почти все, что можно вспомнить, может быть взломано. Он предлагает объединить лично запоминающееся предложение с некоторыми лично запоминающимися уловками, чтобы изменить это предложение в уникальный, запоминающийся пароль. Это будет выглядеть как -то вроде:

- “tlpwent2tm” “=” “Эта маленькая свинья пошла на рынок”

- WIW7, MSTMSRITT. = Когда мне было семь лет, моя сестра бросила фаршированного кролика в туалет.

- Вау … doestcst = вау, пахнет ли этот диван ужасно.

Обращаясь к политикам пароля, безопасность вашей организации будет значительно улучшена.

Для получения дополнительных рекомендаций по кибербезопасности для улучшения политики в области кибербезопасности ваших организаций свяжитесь с Intellisuite .

Это все еще хорошей идеей, чтобы потребовать, чтобы пользователи меняли свои пароли?

До тех пор, пока корпоративные существуют, пользователи должны периодически изменять свои пароли. На самом деле, необходимость запланированных изменений пароля может быть одной из самых давних из всех лучших практик. Недавно, однако, все начало меняться. Microsoft изменила курс о лучших практиках, которые он имел на месте на протяжении десятилетий, и больше не рекомендует, чтобы организации периодически требуют пользователей, чтобы периодически менять пароли. Организации вынуждены рассмотреть, возможно, впервые, является ли требует периодических изменений пароля хорошей идеей.

Рекомендации по сбросу пароля Microsoft

По словам Microsoft, потребование пользователей часто изменяет свои пароли больше вреда, чем пользы. Люди общеизвестно устойчивы к изменениям. Когда пользователь вынужден изменить свой пароль, он часто придумает новый пароль, основанный на их предыдущем пароле. Например, пользователь может добавить число к концу своего пароля, а затем увеличить этот номер каждый раз, когда требуется пароль. Точно так же, если требуются ежемесячные изменения пароля, пользователь может включить имя месяца в пароль, а затем менять месяц каждый раз, когда требуется изменение пароля (например, mym@rchp@ssw0rd). Что еще более тревожно, так это то, что исследования доказали, что часто можно угадать текущий пароль пользователя, если вы знаете его предыдущий пароль. В одном из таких исследований исследователи обнаружили, что они смогли угадать 41% текущих паролей пользователя в течение трех секунд, если они знали предыдущий пароль пользователя. В то время как принудительные изменения пароля могут вызвать проблемы, не требуя, чтобы пользователи изменяли свои пароли, также могут вызвать проблемы. В настоящее время для выявления нарушения требуется организация в среднем 207 дней (Ponemon Institute, 2020). Имея это в виду, подумайте, сколько еще может потребоваться, чтобы определить нарушение, если пользователи не обязаны менять свои пароли. Киберпреступник, который получил доступ к системе с помощью украденного пароля, может потенциально уклониться от обнаружения на неопределенный срок. Вместо того, чтобы просто отказаться от практики требования периодических изменений пароля, лучше решить основные проблемы, которые, как правило, ослабляют безопасность организации. Самая большая проблема, связанная с необходимыми изменениями пароля, заключается в том, что частые истечения пароля приводят к тому, что пользователи выбирают слабые пароли или пароли, которые каким -то образом связаны с их предыдущим паролем. Один из способов избежать этой проблемы – поощрять пользователей за выбор сильных паролей. Некоторые сторонние инструменты управления паролями, например, политика Specots Password, способна основывать частоту сброса пароля пользователя на длине и сложности их пароля. Следовательно, пользователям, которые выбирают сильные пароли, не придется менять эти пароли так часто, как пользователь, который выбирает более слабый пароль. Кроме того, организации должны искать решение по управлению паролем, которое дает им возможность блокировать пользователей от использования паролей, которые, как известно, были скомпрометированы. Скомпрометированные пароли – это пароли, которые были хэшированы и добавлены в радужные таблицы или в аналогичные базы данных, что делает чрезвычайно простым для злоумышленника взломать пароль независимо от его сложности. Несмотря на то, что существуют сторонние поставщики, которые содержат облачные списки паролей, которые, как известно, скомпрометированы, важно понимать, что список запрещенных паролей Microsoft не является списком просочивших. Вторая проблема, которая часто приписывается требованиям к изменению пароля, заключается в том, что пользователи, которые вынуждены часто менять свои пароли, с большей вероятностью забывают свои пароли. Это приводит к блокировке счетов и вызовов в Helpdesk. Лучший способ избежать этой проблемы (и снизить затраты на Helpdesk в процессе)-это принять решение сброса пароля самообслуживания, которое позволяет пользователям сбросить свои собственные пароли безопасным образом. В дальнейшем у тех организаций, которые хотят требовать изменения пароля. Microsoft удаляет настройки политики истечения срока действия пароля из Windows, начиная с версии 1903. Несмотря на рекомендации наоборот, существуют преимущества безопасности, требуя, чтобы пользователи периодически изменяли свои пароли. Ключ, однако, состоит в том, чтобы реализовать такое требование таким образом, чтобы непреднамеренно ослабить безопасность организации. Благодаря решению пароля от Specots Software организации могут заблокировать более 2 миллиардов нарушенных паролей. Решение может помочь организациям защитить пароли, когда применяется частые срок действия паролей.

Нашел эту статью интересной? Следуйте за нами на Twitter  и LinkedIn, чтобы прочитать больше эксклюзивного контента, который мы публикуем.

Изменение паролей больше не требуется, говорит Microsoft

Microsoft заявила, что больше не рекомендует периодические изменения пароля и что практика может фактически оставить пользователей более открытыми для взлома.

Для многих организаций, требуя от сотрудников изменить свой пароль после назначенного периода времени, было стандартной частью их практики безопасности. Тем не менее, Microsoft больше не рекомендует это, вызывая практику “древний” и “устаревший”.

Рекомендуемые отчеты

Никогда не доверяйте, всегда проверяйте – это нулевое доверие к следующей большой вещи в кибербезопасности?

Завтра без кодексов: могут ли платформы с низким кодом/без кодов революционизировать разработку приложений в Digita.

Компании разведки

KCOM Corp.

Microsoft Corp

В блоге о базовой линии безопасности для Windows 10, Microsoft’Основной консультант Аарон Маргоз объяснил, что, когда пользователи вынуждены менять свой пароль слишком часто, они часто делают пароли более предсказуемыми или только вносят небольшие изменения в существующий пароль.

Политики истечения срока действия пароля эффективны только в том случае, если пароль был украден, претензии POST. Если это не произошло, то изменение его не выполняет небольшую цель, и если это так, пользователи должны действовать немедленно, а не ждать, пока он истекает. Поэтому Маргоз считает, что заставляя пользователей регулярно изменять свой пароль может “Приобретать эти проблемы без пользы”.

Вместо этого другие политики, такие как списки запрещенных паролей, многофакторная аутентификация или обнаружение атак с гигиены пароля может быть более эффективным и даже смягчить необходимость периодического истечения срока действия пароля.

Из -за этого компания обновила свои советы для бизнеса, сказав, что “смягчение очень низкой стоимости, и мы не надеемся’это верю в это’Стоит для нашего базового уровня для обеспечения какого -либо конкретного значения”.

Тем не менее, Microsoft утверждает, что организации все еще могут “Выберите все, что лучше всего соответствует их предполагаемым потребностям”.

Компания рекомендует пользователям использовать только пароли, которые “случайный и сильный” и “настоятельно рекомендует” что организации создают дополнительную защиту.

“Скромный пароль ни в коем случае не мертв”

Энди Кори, руководитель управления идентификацией в KCOM, сказал:

“Правда в том, что технология прошла мимо стадии, где нам постоянно нужно сбросить пароли. Что’Не сказать, что пароли не важны – эффективное управление паролями является одним из наиболее важных аспектов корпоративной защиты. Это не’Не имеет значения, насколько силен ваш периметр или насколько умно обнаружение нарушения – если пользователи’ Учетные записи могут быть открыты спереди, если их пароли можно угадать.

Как только аккаунт была скомпрометирована таким образом, злоумышленник часто сможет получить доступ к целую множеству конфиденциальной информации, не выявляя каких -либо внутренних сигналов тревоги, с неисчислимым потенциальным воздействием для организации.

“Скромный пароль ни в коем случае не мертв. Это’S просто время для предприятий, чтобы придумать более интеллектуальную стратегию, чем политика истечения срока пароля. Частые изменения пароля поощряют плохие пароли, тогда как хороший пароль не должен быть изменен, так что часто. Организации должны рассмотреть возможность отказа от исторической зависимости от истечения срока действия пароля в пользу более предписывающей политики в отношении силы пароля, обеспечивая установку сильных, но пригодных для использования правил пароля и, предпочтительно, многофакторной аутентификации наступают. Как часть этого, это’S также важно иметь на месте инфраструктуру высокой емкости, которая может надежно и надежно обрабатывать данные аутентификации-только тогда вы можете сопоставить пользовательский опыт с потребностями безопасности.”