Обнаручает ли защитник Windows Spyware?

Краткое содержание

Defender Windows – это антиспационная программа, которая защищает ваш компьютер от вредного и нежелательного программного обеспечения. Он имеет два режима эксплуатации: защита в реальном времени и сканирование. Защита в режиме реального времени работает в заднем плане и обнаруживает шпионское программное обеспечение, пытаясь установить себя, в то время как сканирование обнаруживает Spyware, уже установленную на компьютере. Defender Windows использует файлы определения для обновления подписей Spyware и включает функцию автоматического обновления. Программное обеспечение Explorer является ключевым компонентом Defender Windows, так как он отслеживает состояние всех запущенных программ.

Ключевые моменты

1. Defender Windows – это антиспационная программа, которая защищает ваш компьютер от вредного программного обеспечения.

2. Режим защиты в режиме реального времени обнаруживает Spyware, пытаясь установить себя, в то время как режим сканирования обнаруживает Spyware, уже установленное на компьютере.

3. Spyware обнаруживается на основе его подписи, которая включает в себя способ, которым оно пытается установить, файлы, создавая или изменяет, и ключи реестра изменяют или создают.

4. Defender Windows использует файлы определения для обновления подписей Spyware и включает функцию автоматического обновления.

5. Исследователь программного обеспечения отслеживает статус всех запущенных программ и помогает обнаружить деятельность вредоносных программ.

Вопросы и ответы

1. Может ли защитник Windows защитить мой компьютер от вредного программного обеспечения?

Да, Windows Defender – это антиспационная программа, которая защищает ваш компьютер от вредного и нежелательного программного обеспечения.

2. Каковы два режима работы защитника Windows?

Два режима работы защитника Windows-защита и сканирование в режиме реального времени.

3. Что делает режим защиты в реальном времени?

Режим защиты в реальном времени обнаруживает шпионское программное обеспечение, которое пытается установить себя на вашем компьютере. Он работает на заднем плане, чтобы защитить ваш компьютер.

4. Что делает режим сканирования?

Режим сканирования пытается найти Spyware, которая уже установлена на вашем компьютере. Он может обнаружить шпионское программное обеспечение, которое могло пройти мимо функции защиты в реальном времени.

5. Как защитник Windows распознает шпионское программное обеспечение?

Defender Windows распознает Spyware по своей подписи, которая включает в себя способ, которым он пытается установить, файлы, создавая или изменяет, и ключи реестра изменяют или создают.

6. Как Defender Windows остается в курсе новой шпионской программы?

Defender Windows использует файлы определения для поддержания актуальной информации о подписях шпионских программ. Microsoft создает новые подписи для защитника Windows, чтобы противостоять новой шпионской программе и делает эти новые подписи доступными для загрузки.

7. Что такое программный исследователь?

Программное обеспечение Explorer является ключевым компонентом защитника Windows. Он отслеживает статус всех программ, которые в настоящее время работают на компьютере, и помогает обнаружить деятельность вредоносных программ.

8. Как получить доступ к защитнику Windows?

Чтобы получить доступ к защитнику Windows, нажмите «Пуск», затем управляющую панель, затем безопасность и, наконец, защитник Windows.

9. Как я могу включить защитника Windows, если он выключен?

Если защитник Windows выключен, вы увидите приглашение предупреждения. Нажмите «Включите и откройте защитник Windows», чтобы включить его.

10. Каковы различные статусы в защитнике Windows?

Различные статусы в защитнике Windows – зеленые (нормальные), оранжевые (предупреждение) и красные (опасность). Статус указывает текущее состояние безопасности вашего компьютера.

11. Как я могу обновить определения защитника Windows?

Вы можете обновить определения защитников Windows, нажав кнопку «Проверка обновить», указанную в приглашении предупреждения, если определения устарели.

12. Что делает кнопка вперед/назад на панели инструментов?

Кнопки вперед/назад позволяют вам ориентироваться в местах, которые вы уже посетили в Defender Windows.

13. Что делает кнопка сканирования?

Кнопка сканирования запускает быстрое сканирование вашего компьютера, чтобы обнаружить любое шпионское программное обеспечение.

14. Как я могу указать тип сканирования в защитнике Windows?

Вы можете указать тип сканирования как быстрое сканирование, полное сканирование или пользовательское сканирование, используя параметры сканирования.

15. Какая информация доступна на странице истории в Defender Windows?

Страница истории содержит краткое изложение всей деятельности защитника Windows, включая обнаруженные программы и предпринятые действия. Он также предоставляет ссылки на быстрый доступ для разрешенных элементов и карантинных элементов.

Может ли защитник Windows обнаружить вредоносное ПО

Хочу пропустить преамбулу? Перейти прямо к SQL Osquery в конце этой статьи.

Представление защитника Windows

Все версии Windows Vista включают защитника Windows. Defender Windows – это антиспационная программа, которая защищает ваш компьютер от вредного и нежелательного программного обеспечения. Как и All Antispware Software, Defender Windows лучше всего используется с антивирусным программным обеспечением. Вместе программа антиспалоги и антивирусная программа могут защитить ваш компьютер от большинства типов вредоносного программного обеспечения.

Знакомство с защитником Windows

Подобно антивирусному программному обеспечению, Defender Windows имеет два режима эксплуатации:

- Защита в реальном времени

- Сканирование

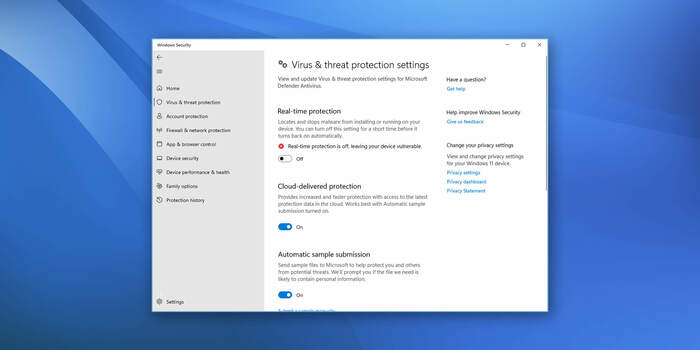

По умолчанию, Defender Windows настроен на использование защиты в реальном времени и дополнить это ежедневными сканами. При работе в режиме защиты в режиме реального времени защитник Windows работает в фоновом режиме и работает над обнаружением шпионского программного обеспечения, которое пытается установить себя. При работе в режиме сканирования Defender пытается найти Spyware, которое тайно установилось на вашем компьютере. Как защита, так и сканирование в режиме реального времени абсолютно необходимы для обеспечения защиты компьютера от шпионского программного обеспечения. Защита в режиме реального времени может защитить компьютер от известного шпионского программного обеспечения. Сканирование может обнаружить шпионское программное обеспечение, которое уже установлено на компьютере, или которое могло пройти мимо функции защиты в реальном времени.

Defender Windows распознает Spyware по тому, как он пытается установить себя, файлы, которые он пытается создать или изменять, ключи реестра, которые он изменяет или создает, или любая комбинация этих элементов, которые называются шпионским программным обеспечением’с подпись. Шпионское программное обеспечение может иногда проскользнуть по защите в реальном времени, если шпионское программное обеспечение’S Подпись IS’T распознал, как это могло произойти, если шпионское программное обеспечение было недавно выпущено или недавно модифицировано для обнаружения обхода.

Как и антивирусное программное обеспечение, Windows Defender использует файлы определения для поддержания актуальной информации о подписях шпионских программ. Microsoft создает новые подписи для защитника Windows для противодействия новым шпионским и вредоносным программам и делает эти новые подписи доступными для загрузки. Defender Windows включает в себя функцию автоматического обновления, которая периодически проверяет обновления, и вы можете вручную проверять обновления.

Одним из ключевых компонентов в защите Windows является программное обеспечение. Как описано в “Навигация на компьютер’S Startup, Running и Snilect Connected Scholars” Раздел «В главе 6» Программное обеспечение отслеживает состояние всех программ, которые в настоящее время работают на компьютере. Вы можете использовать программный проводник для прекращения программы, для блокировки входящих соединений с программой, а также для отключения или удаления программы. Defender Windows использует программного обеспечения, чтобы помочь обнаружить деятельность вредоносных программ.

Запуск и использование защитника Windows

Чтобы получить доступ к защитнику Windows, нажмите «Пуск», а затем нажмите панель управления. В панели управления нажмите «Безопасность», а затем нажмите «Защитник Windows». Если защитник Windows выключен, вы’вместо этого увидим подсказку по предупреждению. Нажмите «Включить» и откройте Defender Windows, чтобы включить защитник Windows.

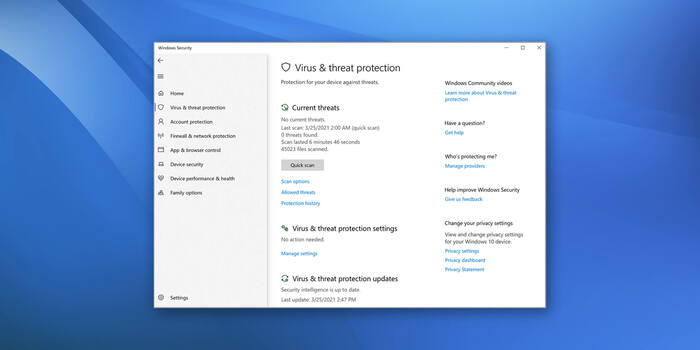

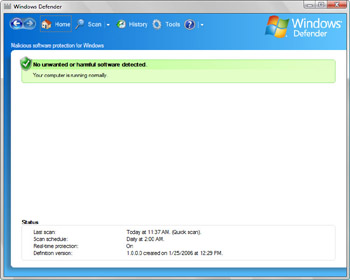

Домашняя страница Defender Windows предоставляет обзор текущего состояния. Ты’LL См. Три статуса с цветовой кодировкой:

- Зеленый (нормальный) Если защитник Windows’определения S обновлены, и на компьютере нет известного нежелательного или вредного программного обеспечения, установленного на компьютере, вы’LL См. Зеленый (нормальный) индикатор состояния, аналогичный показанному на рисунке 13-18.

Рисунок 13-18: Статус просмотра в защите Windows - Оранжевый (предупреждение) Если определения защитника Windows устарели и не установлено нежелательное или вредное программное обеспечение, установленное на компьютере, вы’ll см. Индикатор состояния оранжевого (предупреждение), сообщающий вам, что определения защитников Windows должны быть обновлены. Ты’Если можно получить обновления через Интернет с веб -сайта Microsoft и автоматически установить их, нажав кнопку «Проверка на обновление», предоставленную как часть предупреждения.

- Красный (опасность) Если безопасность вашего компьютера, возможно, скомпрометирована или есть известное нежелательное или вредное программное обеспечение, установленное на компьютере, вы’LL См. Красный индикатор состояния (опасность), который говорит вам принять меры для защиты вашего компьютера. Ты’иметь возможность запустить сканирование или в карантин, обнаружил шпионское программное обеспечение, используя предоставленные параметры.

Панель инструментов в верхней части окна обеспечивает доступ к основным функциям в Defender Windows. Слева направо на панели инструментов есть эти кнопки:

- Вперед/назад Кнопки вперед и назад слева от панели инструментов позволяют ориентироваться в местах’уже посетил. Похоже на то, когда вы просматриваете Интернет, места, которые вы’Ви посещают в истории, и вы можете просмотреть историю, используя кнопки вперед и назад.

- Дом Отображает домашнюю страницу Defender Windows, показанную на рисунке 13-18.

- Сканирование Запускает быстрое сканирование вашего компьютера и отображает страницу сканирования вашего компьютера, которая показывает прогресс сканирования.

- Параметры сканирования Отображает список параметров, который позволяет указать тип сканирования в виде быстрого сканирования, полного сканирования или пользовательского сканирования. Увидеть “Сканирование компьютера на шпионское программное обеспечение” Раздел позже в этой главе для получения дополнительной информации.

- История Отображает страницу истории. Эта страница содержит краткое изложение всей деятельности защитника Windows в соответствии с обнаруженными программами и предпринятыми действиями. Ссылки быстрого доступа предоставляются для разрешенных предметов и карантин.

- Инструменты Отображает страницу «Все настройки и инструменты». Эта страница позволяет настраивать общие настройки, отображать карантинные элементы, доступ к программному обеспечению, просмотреть разрешенные элементы и многое другое.

- Защитник Windows Отображает справочную документацию для защитника Windows.

- Варианты помощи в защите Windows Отображает список параметров, который позволяет отображать дополнительные элементы справки, такие как Справка Windows и индекс поддержки.

Раздел состояния в нижней части домашней страницы содержит подробную информацию об общем статусе защитника Windows:

- Последнее сканирование Показывает дату и время последнего сканирования и тип сканирования, например, быстрое сканирование или полное сканирование.

- Расписание сканирования Показывает график автоматического сканирования, например, Daily в 2:00.

- Защита в реальном времени Показывает статус защиты в реальном времени, например, на.

- Определение версии Показывает версию, время и дата самого последнего файла определений.

Когда вы работаете с Defender Windows, основные действия, которые вы’LL Хочу выполнить, включите:

- Настройка общих настроек.

- Сканирование компьютера на шпионское программное обеспечение.

- Проверка обновлений.

- Просмотр или восстановление карантинных предметов.

- Просмотр или изменение программных программ, которые вы разрешаете.

- Выключение защитника Windows или на.

Настройка общих настроек

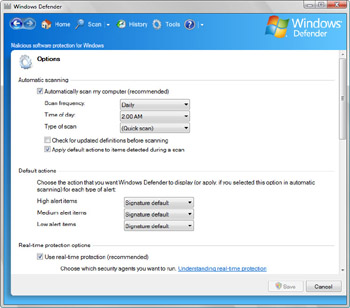

Общие настройки позволяют вам выбрать, как вы хотите, чтобы защитник Windows запустил. Вы можете настроить общие настройки, выполнив эти шаги:

- Откройте защитник Windows.

- Нажмите «Инструменты», а затем нажмите «Параметры».

- На странице параметров, показанной на рисунке 13-19, представлены следующие разделы параметров:

- Автоматическое сканирование Используется для управления автоматическим сканированием и автоматическим обновлением. Чтобы автоматически провести сканирование защитника Windows, вы должны выбрать флажок автоматически сканировать мой компьютер (рекомендуется), а затем установить частоту сканирования, время суток и тип сканирования. Если вы хотите, чтобы Defender Windows проверил обновления перед сканированием, выберите проверку для обновленных определений перед сканированием.

- Действия по умолчанию Используется для установки действия по умолчанию на основе уровня оповещения об обнаруженной программе шпионских программ. Шпионское программное обеспечение с высоким уровнем оповещения считается наиболее опасным и имеет самую высокую вероятность нанесения повреждения компьютера. Шпионское программное обеспечение со средним уровнем оповещения считается умеренно опасным и имеет умеренную вероятность нанесения повреждения компьютера или выполнять неприятность/злонамеренные действия. Шпионское программное обеспечение с низким уровнем оповещения считается низкой опасностью и является в первую очередь неприятностью. Если вы позволите применить действия на обнаруженные элементы после сканирования при автоматическом сканировании, Defender Windows выполняет рекомендуемое действие после завершения автоматического сканирования. Игнорированные предметы игнорируются. Отмеченные элементы удаляются и карантин. Элементы, помеченные для подписи по умолчанию, обрабатываются в соответствии с настройкой по умолчанию в подписи, связанной с шпионским программным обеспечением. В большинстве случаев, подпись по умолчанию означает, что удаленные элементы высокого и умеренного оповещения удаляются.

- Варианты защиты в реальном времени Используется для включения защиты в реальном времени. Защита в режиме реального времени использует ряд агентов безопасности, чтобы определить, какие области операционной системы и какие компоненты получают защиту в режиме реального времени. Каждый из этих агентов безопасности может быть включен или отключен индивидуально, используя предоставленные флажки. Если вы хотите получить оповещения, связанные с защитой в реальном времени, вы можете включить предоставленные варианты уведомления.

- Расширенные настройки Используется для настройки расширенных методов для обнаружения шпионских программ. Эти параметры позволяют сканировать внутри архивов для обнаружения подозрительных файлов. Включение этих вариантов особенно важно для обнаружения новых шпионских, скрытых шпионских программ и программного обеспечения, выполняющих возможные злонамеренные действия.

- Параметры администратора Используется для указания, включен или выключен защитник Windows. Если вы очистите флажок «Использовать» защитника Windows, Windows Defender выиграл’T обеспечить защиту от шпионского программного обеспечения. Также используется для указания, могут ли нормальные пользователи выполнять сканирование и удалить потенциально нежелательное программное обеспечение. По умолчанию пользователи, у которых нет права администратора, могут выполнять сканирование и удалять потенциально нежелательное программное обеспечение. Это рекомендуемая конфигурация.

- Нажмите Сохранить, чтобы сохранить любые изменения, которые вы’Сделано в конфигурации.

Рисунок 13-19: Настройка общих настроек в защите Windows

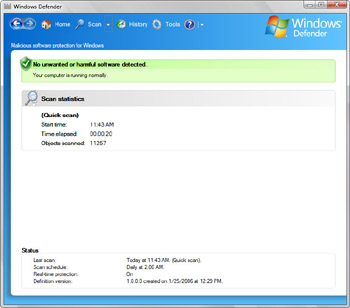

Сканирование компьютера на шпионское программное обеспечение

Защитник Windows можно использовать для быстрого сканирования, полного сканирования и пользовательских сканирований. Быстрое сканирование и полное сканирование легко инициировать:

- Для быстрого сканирования защитник Windows проверяет области памяти, реестр и файловую систему, которая, как известно, используется Spyware для любого нежелательного или потенциально вредного программного обеспечения. Вы можете начать быстрое сканирование, нажав кнопку сканирования на панели инструментов.

- Для полного сканирования защитник Windows выполняет тщательную проверку всех областей памяти, реестра и файловой системы для любого нежелательного или потенциально вредного программного обеспечения. Вы можете начать полное сканирование, нажав кнопку «Параметры сканирования» на панели инструментов и выбрав полное сканирование.

Защитник Windows показывает прогресс сканирования, отчетность:

- Время начала сканирования.

- Общее количество времени потрачено на компьютер до сих пор (прошедшее время).

- Местоположение или предмет, который в настоящее время проверяется.

- Общее количество сканированных файлов.

Когда сканирование завершено, Defender Windows предоставляет статистику сканирования, как показано на рисунке 13-20.

Рисунок 13-20: выполнение сканирования с использованием защитника Windows

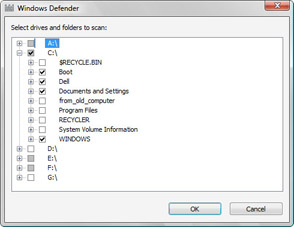

Для пользовательского сканирования защитник Windows проверяет выбранные области файловой системы на любое нежелательное или потенциально вредное программное обеспечение. Вы начинаете пользовательское сканирование, выполнив эти шаги:

- Откройте защитник Windows.

- Нажмите кнопку «Параметры сканирования», а затем выберите пользовательское сканирование.

- На странице «Выбрать параметры сканирования» нажмите «Выбрать.

- Выберите диски и папки для сканирования, как показано на рисунке 13-21, а затем нажмите OK.

- В Defender Windows нажмите «Сканировать сейчас», чтобы запустить сканирование.

Рисунок 13-21: Выбор дисков и папок для сканирования

Проверка обновлений

Устойчивые определения шпионского программного обеспечения могут подвергнуть ваш компьютер под угрозой. По умолчанию, Defender Windows автоматически проверяет обновленные определения шпионских программ перед выполнением автоматического сканирования. Если компьютер имеет доступ к Интернету или серверу обновлений, Defender Windows обновляет определения шпионских программ. Если компьютер не делает’T есть доступ к Интернету или серверу обновлений, Defender Windows не может обновить определения шпионских программ.

Вы можете вручную обновить определения шпионского программного обеспечения в любое время, выполнив эти шаги:

- Нажмите «Пуск», а затем нажмите панель управления.

- В панели управления нажмите «Безопасность», а затем нажмите «Проверьте новые определения» под защитником Windows.

Кончик В Defender Windows вы также можете проверить обновления, нажав кнопку «Параметры Help Defender», выбрав о защитнике Windows, а затем нажав проверку для обновлений.

Просмотр или восстановление карантинных предметов

Карантинные элементы – это элементы, которые были отключены и перемещены в защищенное место на компьютере, потому что защитник Windows подозревает, что они вредны или потенциально нежелательно программным обеспечением. Вы можете получить доступ и работать с карантинными предметами, выполнив шаги:

- Откройте защитник Windows.

- Нажмите «Инструменты», а затем нажмите на карантинные элементы.

- Если вы нажмете на карантированный элемент, вы можете удалить или восстановить элемент.

- Выберите «Удалить», чтобы навсегда удалить элемент с компьютера.

- Выберите «Восстановить», чтобы восстановить элемент в исходное местоположение, чтобы его можно было использовать и пометить его как разрешенный элемент. См. Следующий раздел, “Просмотр или изменение программных программ, которые вы разрешаете,” Чтобы получить больше информации.

- Если вы хотите удалить все карантинные элементы, нажмите «Удалить все.

Просмотр или изменение программных программ, которые вы разрешаете

Иногда вы’LL установить программы, которые выполняют действия, которые защитник Windows считает потенциально вредными или злонамеренными. В этом случае Defender Windows будет либо автоматически карантин программы, например, для высокой угрозы угрозы, либо предупредить вас о программе, например, для умеренной угрозы. Если вы уверены, что карантинная программа безопасна, вы можете ее восстановить, и Defender Windows пометит программу как разрешенный элемент. Или, если вы получили предупреждение о программе, которую, как вы знаете, безопасна, вы можете отметить элемент как разрешенный.

Вы можете просмотреть или изменить разрешенные в настоящее время элементы, выполнив эти шаги:

- Откройте защитник Windows.

- Нажмите «Инструменты», а затем нажмите разрешенные элементы. На странице разрешенных элементов разрешенные элементы перечислены по имени с уровнем оповещения и рекомендацией о том, как следует обрабатывать программу.

- Вы можете удалить элемент из списка разрешенных элементов, нажав по нему, а затем выбрав удалить.

Выключение защитника Windows или на

Вы можете выключить защитника Windows или включить, выполнив эти шаги:

- Откройте защитник Windows.

- Нажмите «Инструменты», а затем нажмите «Параметры».

- Прокрутите вниз до нижней части страницы параметров.

- Ты можешь сейчас:

- Очистите флажок «Использовать флажок Defender Windows», чтобы отключить и отключить защитника Windows.

- Выберите флажок «Использовать флажок Defender Windows», чтобы включить и включить Defender Windows.

- Нажмите Сохранить.

Может ли защитник Windows обнаружить вредоносное ПО?

В мире онлайн -безопасности есть много мифов и заблуждений. Одним из наиболее распространенных является вера в то, что защитник Windows, Microsoft’S встроенная антивирусная программа, не соответствует задаче обнаружения и удаления вредоносных программ.

Defender Windows – это программа, которая включена в операционную систему Windows. Он предназначен для защиты вашего компьютера от вредоносного ПО и другого нежелательного программного обеспечения.

Хотя защитник может быть не самой надежной доступной программой безопасности, он более чем способен защищать ваш компьютер от вредоносного ПО.

Позволять’Скажитесь более подробно, как работает защитник и почему вы не должны’Это боюсь полагаться на это, чтобы обеспечить безопасность вашего компьютера.

Достаточно ли защитника Windows?

Как работает Microsoft Defender?

Вопреки распространенному мнению, Defender Windows на самом деле довольно сложная часть программного обеспечения. Он использует комбинацию эвристики и обнаружения на основе подписи для выявления и удаления вредоносных программ. Эвристика позволяет защитнику обнаружить совершенно новое вредоносное ПО, которое имеет’встречались раньше, в то время как подписи помогают ему выявлять и удалять известные угрозы.

Кроме того, защитник извлекает выгоду из того факта, что он интегрирован в операционную систему Windows; Это дает ему уровень доступа, который могут другие программы безопасности’t матч.

Все это означает, что защитник более чем способен обнаружить и удалять вредоносное ПО из вашего компьютера. Однако это’важно помнить, что никакая программа безопасности не идеальна. Всегда появятся новые угрозы, что Haven’Это было замечено раньше, и иногда они могут пройти мимо даже лучшего программного обеспечения для безопасности. Что’S, почему это’Важно иметь на месте резервный план, такой как хорошая антивирусная программа.

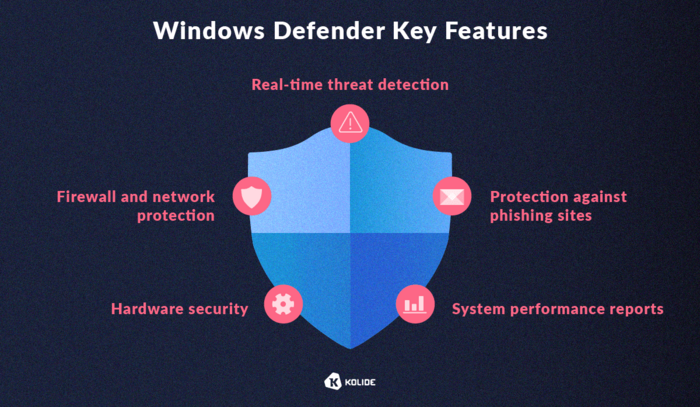

Особенности защитника Microsoft

Microsoft Defender поставляется с несколькими функциями, которые могут помочь вам обнаружить вредоносное ПО. Эти функции включают защиту в реальном времени, облачную защиту и поведенческое обнаружение. Защита в режиме реального времени означает, что защитник сканирует ваш компьютер на наличие вредоносных программ каждый раз, когда вы получаете доступ к файлу или программе.

Облачная защита использует Microsoft’S облачный сервис для сканирования файлов для вредоносных программ. Поведенческое обнаружение контролирует ваш компьютер’S поведение для признаков инфекции. Если защитник найдет какую -либо подозрительную деятельность, он примет меры для удаления вредоносного ПО.

Microsoft Defender также может помочь вам удалить вредоносное ПО, которое уже находится на вашем компьютере. Для этого вы можете запустить полное сканирование вашего компьютера. Полное сканирование проверит все файлы на вашем компьютере на вредоносное ПО. Если защитник найдет какое -либо вредоносное ПО, он удалит его с вашего компьютера. Кроме полного сканирования, есть и другие варианты сканирования.

Вы также можете использовать Microsoft Defender для сканирования определенных файлов или папок. Для этого щелкните правой кнопкой мыши на файле или папке и выберите “Сканировать с Microsoft Defender.” Затем защитник сканирует выбранную файл или папку для вредоносного ПО.

Как выполняется защитник по сравнению с другими противоматурными программами?

В общем, защитник хорошо справляется с людьми’S Компьютеры безопасны. В недавних независимых AV-тестах было показано, что он эффективен при обнаружении и удалении вредоносных программ.

Есть и другие программы противомаллоуказания, которые могут сделать лучше, чем защитник. Некоторые из них бесплатны, и некоторые из них вы должны заплатить. Если вы беспокоитесь о своем компьютере’S Security, вы можете рассмотреть возможность использования одной из этих других программ.

Тем не менее, лучший способ защитить ваш компьютер-это держать его в курсе последних исправлений безопасности и быть осторожным с посещаемыми вами веб-сайтами, и файлы, которые вы загружаете, потому что даже лучшие противоматурные программы не идеальны.

Как удалить вредоносные программы и очистить ПК Windows

Окончательный вердикт

Нет ни одного ответа на вопрос о том, может ли защитник Windows обнаружить вредоносное ПО. Это зависит от многих факторов, в том числе с каким вредоносным программным обеспечением, с которым вы сталкиваетесь, и насколько обновлена ваша установка защитника. Однако, в целом, Defender является хорошим инструментом для обеспечения безопасности вашего компьютера от вредоносного ПО.

Итак, может ли защитник Windows обнаружить вредоносное ПО? Да, это наверняка может! Это самая надежная программа безопасности? Нет, но это не’Т нужно быть; Для большинства пользователей он обеспечивает более чем достаточно защиты. Дон’Taw верь мифам и дезинформации, плавающих вокруг онлайн; Когда дело доходит до онлайн -безопасности, вы можете доверять защитнику Windows.

Может ли защитник Windows обнаружить большинство вирусов?

Да, защитник может обнаружить большинство вирусов. Тем не менее, есть некоторые типы вредоносных программ, с которыми он не очень хорош в.

Нужен ли мне дополнительный антивирус, если у меня есть защитник Windows?

Хотя Microsoft Defender является хорошим инструментом для обеспечения безопасности вашего компьютера, вы можете рассмотреть возможность использования другой программы, если вы беспокоитесь о своем компьютере’S Security.

Обнарузиво?

Da, зaщitnik windows preredanaзnaenenenenemenemangenemane -vredonosnыхprogrammm. Охднахна-дель-апрель, прогрмм-ипионо, прогром-иорэлэ, rotoTOR Тора.

Зahitnik windows – эto aantivirueSnain -oprogrammama ot microsoft, wnownnanna -windows 10 и nobole rannneew. О. ммно.

Зahitnik windows klючoTeTS -slediyhee -founkshyiky -olehytыcomphepera

• зaщiTA -reremememememememememernogogoho -opremenipe: ты, ты,.

• Proaktivnaina aщahitata: эta -funkцipe -ыahytaTA -opodohriTelnuю aktivnosth , И.

• Повзрослеть: stnыхpriloжeniй ypredprionimaet oйstvin, esli o odnenti -gryri.

• oTHENKAYSIMOSTEй: эTA -FUONKSHIP Ипрраммами, и пседприинима.

• oblaчna зaщiTA: ы.

Зaщytnyk windows preredanaзnaenenen -aщaitы vogogo -ot -ot -veronosnых -nre -nre -nre -nre -nre -nre -le -le -le -nre -r ДОНОСОВАНИЕ. ВОЗНА МАУС. Кро -то, что -то, что -то вроде А.

Чtobы voh -nabyryr -ybrohloз, whaщno ro -rughularno -windowath. Ведь «СКАНИРОВАН СЕАС» Ведра. ESli-nbudoot obnaruenы kakie-lebopodohriotelgne deйphy-yli-ygroзы.

Веса -вухитеник охрамм. Веса, в котором говорится о auhrы, чtobы obespeShithith nanailuчшuчш vvoзmoжni.

Microsoft Defender

Когда дело доходит до защиты ваших технологий и цифровых активов, это’Практически невозможно избежать вирусов без какой -либо формы защиты программного обеспечения. Для Windows (а иногда и программного обеспечения MacOS и iOS) одно из лучших антивирусных решений поступает непосредственно из Microsoft.

Что такое защитник Microsoft?

Microsoft Defender, также известный как антивирус Microsoft Defender Antivirus, является семейством продуктов Microsoft, которое обеспечивает программное обеспечение для обнаружения, защиты и реагирования, обеспечивает анти вредоносное ПО, защиту и реагирование как для личного, так и для коммерческого использования. В целом, эти программы предназначены для укрепления ваших цифровых систем, смягчения угроз и масштабирования ресурсов безопасности для предприятий. Для окончательной безопасности эта программа защищает личности (только США), данные и устройства от онлайн -угроз.

Бренд Defender Microsoft предлагает несколько программного обеспечения и услуг, включая следующее:

- Microsoft 365 Defender

- Microsoft Defender для облака

- Microsoft Defender Endpoint

- Microsoft Defender для Office 365

- Microsoft Defender за личность

- Microsoft Defender для облачных приложений

- Управление уязвимостью Microsoft Defender

- Microsoft Defender для интеллекта угроз

Несмотря на то, что существует много программного обеспечения, которое может обслуживать множество различных типов людей или групп, эта статья будет больше сосредоточена на продуктах Defender Microsoft, таких как Defender Microsoft 365, Microsoft Defender для Cloud и Microsoft Defender для конечной точки.

История защитника Microsoft

Microsoft Defender был впервые представлен в мире как бесплатная загружаемая программа антипрограммы для Windows XP и Windows Server 2003. Антип-посуда, работающая с агентами по безопасности в реальном времени, которые контролировали определенные общие зоны для изменений, потенциально вызванных шпионскими программами. Это также позволило пользователям указать, какие приложения и программы они позвольте загружать, и сообщать о том, что они считают шпионским программным обеспечением для Microsoft.

Windows 8 сделала более крупный шаг и добавил антивирусное программное обеспечение, которое использует те же самые антимоловые и вирусные определения из Microsoft Security Essentials (MSE). Как для Windows 8, так и для Windows 10 Defender по умолчанию активен по умолчанию. В эпоху Windows 10 было несколько итераций Microsoft Defender, например, когда Microsoft пыталась объединить оба защитника Windows’S Gui и Windows Security and Enaching в единое приложение UWP под названием Центр безопасности Defender Windows (WDSC).

В конце концов, программное обеспечение было переименовано в антивирус Defender Windows, и теперь это чаще, оно’S известен как сбор программных услуг под облачным ориентированным “Microsoft Defender” бренд. В 2019 году был введен Microsoft Defender ATP для предприятий, которые используют устройства Mac, которые с тех пор были расширены на инструменты Android и iOS. Программное обеспечение превратилось в полную антивирусную программу, которую можно даже использовать для мобильных устройств.

Функции Microsoft Defender

Хотя, вероятно, есть несколько программ Microsoft Defender, которые могут соответствовать вашей бизнес -модели, вот три основные функции, которые принесут пользу предприятиям, занимающимся сетью устройств, программного обеспечения, приложений и т. Д.

Microsoft 356 Defender

Если вы используете Windows, в частности, 365 облачных сервисов, Defender Microsoft 365-отличный ресурс для защиты многих сервисов Microsoft, которые вы используете для повседневных операций. Некоторые из наиболее заметных особенностей защитника Microsoft 365 заключаются в следующем:

- Управление и безопасные гибридные идентичности

- Обнаружение угроз, расследование и ответ на конечные точки

- Получить данные во всех облачных сервисах и приложениях

- Защитите Office 365 от передовых угроз

Microsoft Defender для облака

Облачные среды растут, что означает, что новые способы нацеливания и защиты ваших активов тоже. Microsoft Defender for Cloud-одно из наиболее инновационных программных программ, которое помогает предприятиям, работающим в постоянно растущих облачных и гибридных средах. Примечательные атрибуты этого облачного обслуживания включают в себя:

- Снизить риск с помощью управления положениями по контекстуальной безопасности

- Помогите предотвратить, обнаружить и быстро реагировать на современные угрозы

- Объединить управление безопасностью для DevOps

Microsoft Defender для конечной точки

Еще одна мощная особенность защиты от антивируса – Microsoft Defender для Endpoint, которая является более целостным подходом к вашим решениям по антивирусу и вредоносным ПО, предлагая централизованную платформу управления для безопасности конечной точки. Microsoft Defender для конечной точки имеет такие функции, как:

- Быстрое предотвращение угроз

- Способность масштабировать безопасность

- Расширенное обнаружение и ответ xdr

Что искать в антивирусном программном обеспечении

При выборе антивирусного программного обеспечения для вашего бизнеса есть несколько ключевых элементов, которые нужно искать, чтобы сохранить ваши активы в безопасности.

- Постоянная защита. Злоумышленники, которые угрожают вашим бизнес -ресурсам, также имеют продвинутые технологии, и это’S общая стратегия для нацеливания на предприятия по выходным и праздникам, в то время как никто не активно контролирует ваши системы. Следовательно, вы можете’T -позволить себе, чтобы ваше антивирусное программное обеспечение было чем -то меньшим, чем постоянное, работая 24/7/365 – Don’T соглашайтесь на любые ручные сканирования!

- Частые обновления. Как вы можете видеть из нашего исторического обзора Microsoft Defender, антивирусное программное обеспечение продолжает развиваться с новыми технологиями и новым вредоносным ПО. Убедитесь, что ваше антивирусное программное обеспечение регулярно обновляется, как с точки зрения функций, так и функций.

- Расходы. Конечно, все компании должны учитывать свой бюджет и прибыль, выбирая лучшее программное обеспечение. Ты не ДОН’Тем не менее, хочу поставить слишком много по стоимости и купить недостаточную программу. Есть много бесплатных вариантов антивируса, но они предлагают только базовую защиту, которая обычно не’Достаточно на уровне предприятия. Сколько устройств покрыто? Ваша электронная почта защищена? Как долго ваше покрытие длится?

После того, как вы найдете программу, которая обеспечивает постоянную защиту и частые обновления по доступной цене, вы должны реализовать программное обеспечение и понять, как его использовать в масштабе лучше всего. Для многих преимуществ программы Microsoft Defender предлагает, управление и настройка этих инструментов в соответствии с потребностями вашего бизнеса может создать контрольно -пропускной пункт. Некоторым организациям может быть трудно полностью воспользоваться возможностями безопасности Microsoft без опыта и знаний профессионала в области кибербезопасности, поэтому многие компании используют управляемые услуги и реагирование (MDR).

Как может помочь

Продукты Microsoft являются инвестициями для организаций, и все инвестиции должны быть оптимизированы, управляются и используются в полной мере. Лучший способ максимизировать ваш бизнес’ Инвестиции в безопасность заключаются в партнерстве с брендом, который может предоставить вам нужен опыт.

Ontinue является экспертом Microsoft и может помочь вашему предприятию полностью использовать программное обеспечение Microsoft Security для смягчения угроз и максимизировать ценность ваших инвестиций. С помощью ионной платформы Ontinue, которая создана для Microsoft, мы можем настроить инструменты Microsoft Defender, чтобы лучше обслуживать ваш цифровой ландшафт, лучше реагировать на возможные угрозы и лучше использовать инструменты, которые вы уже платите. Запросить демо сегодня.

Мы обнаруживаем и реагируем на угрозы безопасности. Быстро. С помощью автоматизации, управляемой искусственным интеллектом, которая обеспечивает более умное, более быстрое принятие решений и действия. Но мы’также в бизнесе по предотвращению угроз-с всегда защитой, которая продолжает идти. И обучение. И улучшение. Хорошо прошло ваше предыдущее определение безопасного.

Северная Америка штаб

450 Maple Street

Redwood City, CA 94063Достаточно ли защитника Windows, чтобы пройти SOC 2?

Osquery делает встроенный антивирус в Windows Audit

Джейсон Меллер

Эта статья только о устройствах Windows. Хочу узнать наш взгляд на сторонний AV для MacOS? Проверить “Нужны ли Macs сторонний антивирус для соответствия SOC 2?.”

Хочу пропустить преамбулу? Перейти прямо к SQL Osquery в конце этой статьи.

Стороннее обнаружение и профилактика вредоносных программ (то, что мы использовали для названия антивируса более десяти лет назад) не каждый администратор Windows’S чашка чая. У некоторых есть большая рыба, чтобы жарить (е.г., Получение видимости конечной точки, для начала); Для других они довольны встроенными антимонологическими возможностями Windows и, следовательно, не имеют планов развертывания AV на своих достоинствах.

К сожалению, SOC 2 и другие подобные аудиты вынуждают оба типа Windows Admins для покупки и развертывания антивирусного программного обеспечения ранее и ранее в организации’S Жизненный цикл. Когда я спрашиваю администраторов, которые были’Т, когда они были в развертывании AV, почему они все равно сделали это, их ответы, как правило, делятся на два ведра:

- Они не доносят’T считаю, что Windows имеет достаточные возможности для антималпрограммы для прохождения аудита SOC2. 1

- Они не могут передавать аудиты соответствия, такие как SOC 2 без предприятий, отчетов о защите вредоносных программ.

В этой статье мы’LL оспаривает оба этих предположения. Самое главное, что я хочу показать, что с помощью инструментов с открытым исходным кодом вы можете пройти аудит Soc2 со встроенными антимоловальными возможностями Windows (Defender Windows), а также способность “защищать” (без каламбура) эта позиция для высшего руководства и аудиторов. Чтобы сделать это, я надеюсь, что вы’LL побаловать меня, немного засунув стороннюю отрасль AV в процессе.

В идеале, прежде чем вы столкнетесь с аудитом SOC 2, вы искренне верите вам’Я принял лучшие решения в отношении безопасности ваших устройств Windows с доступными вами ресурсами. Например, как специалист по безопасности, я делаю на самом деле Считайте, что многим организациям лучше полагаться на встроенные возможности безопасности защитника Windows без стороннего приложения. Как это может быть?

Ну, для начала, пусть’S Сначала признает, что самое основное и бегемое исследование вокруг стороннего AV предвещает ужасное проявление ощутимых последствий, которые включают в себя: танков конечной точки’S производительность, регулярно блокируя законное программное обеспечение, без разбора продавая пользователей’ данные нераскрытым сторонам и даже само программное обеспечение становятся источником основного компромисса.

Хорошо, но не каждый поставщик одинаково поражен этими проблемами, так что это’S не справедливо обвинять всю стороннюю отрасль AV только на эти анекдоты.

Итак, пусть’говорить о том, что мы имеем в виду под “лучше.” Самый близорукий и ошибочный способ выяснить качество антивирусного программного обеспечения только Чтобы измерить, насколько хорошо это остановить плохие вещи. Эти измерения включают в себя:

- Как быстро AV может обнаружить роман/новые угрозы?

- Сколько казней плохих вещей в реальном времени сделала AV?

- Сколько новых областей видимости он может получить?

Это’Неудивительно, что AV Security Companies строят весь свой шаг на основе этих измерений. К сожалению, эти измерения не учитывают затраты, выплачиваемые (обычно к конечному пользователю) за незначительные улучшения по этим метрикам. Или поправьтесь другим способом:

Как бы то, как лампочка, которая поджигает веща?

– Тавис Орманди (@Taviso) 19 ноября 2016 г

Несоответствие конечного пользователя, сгенерированное сторонним AV, обычно рассматривается только тогда, когда становится настолько вопиющим, что его можно легко связать со значительным неблагоприятным финансовым событием. Страдания не ограничены всем, что не соответствует этому бару. Учет этого, нам нужно скорректировать то, как мы точно измеряем AV’S фактическая производительность.

Вот один путь. Вместо того, чтобы просто искать лучшие антивирусные показатели в любой Стоимость, нам нужна антивирусная производительность на единицу выносливый, где yuck определяется как качественная деградация устройства’S пользовательский опыт.

Итак, кого лучше стимулировать, чтобы дать нам максимальную производительность AV на Yuck? На мой взгляд, это’S явно поставщики ОС (например, Microsoft), и вот причины, почему:

- Поставщики ОС оказывают финансовое влияние, если пользователи считают, что их ОС работает как мусор. Сторонние поставщики AV, с другой стороны, стимулируют, чтобы изобразить поставщика ОС некомпетентным, чтобы позиционировать себя как уникальных экспертов.

- Поставщики ОС полагаются на процветающую стороннюю экосистему полезного и забавного программного обеспечения для управления самой ОС. Это означает, что они должны глубоко заботиться о том, как безопасность ОС влияет на жизнеспособность программного обеспечения. У стороннего AV нет никаких стимулов для заботы о жизнеспособности другого программного обеспечения, пока их клиенты не заметят (а затем исправит его, просто добавив в AllowStist).

- Поставщики ОС могут использовать вертикальную интеграцию или партнерские отношения с аппаратными OEM -производителями для разработки высокоэффективных систем безопасности глубоко в ядре самой ОС и полагаться на существование сложного оборудования для безопасности, такого как TPM. Сторонние поставщики не могут завязать на этом глубоком уровне (безопасно), и они не могут успешно выступать за выделенное оборудование в устройстве, которое делает их технологию лучше.

Учитывая вышеупомянутые реалии, это’Легко понять, почему Microsoft вложила значительные средства в Windows’ Встроенные возможности безопасности значительно со времен Windows XP Days of Yore.

Первоначально выпущенный в 2009 году (под названием Microsoft Security Essentials), антивирус Defender Windows превратился в полнофункциональное и уважаемое антивирусное приложение, которое включено во все версии Windows (включая 10 и 11).

Defender Windows предлагает достаточную защиту от вредоносных программ, вымогателей, рекламного обеспечения, троян и шпионских программ. Он может блокировать эксплуатации, предотвратить атаки на основе сети и флагировать фишинговые сайты. Он также имеет расширенные функции, такие как защита угроз в реальном времени, облачные обновления, автономное сканирование и ограниченное периодическое сканирование.

Другой компонент, называемый SmartScreen, способствует безопасному просмотру в Интернете на грани, и Microsoft расширила защиту на другие браузеры, такие как Chrome и Firefox.

Defender Microsoft также перечисляет обнаруженные угрозы в отчетах безопасности, которые вы можете просмотреть в приложении Windows Security.

Кроме того, программное обеспечение для безопасности использует машинное обучение, аналитику больших данных, исследование устойчивости к угрозам и многое другое для защиты конечных точек от известных вирусов и нулевых атак. Функции-это то, что, с платным антивирусным программным обеспечением, с дополнительным преимуществом в том, что он является частью операционной системы, так что вы надеваете’Т должен выполнять дополнительную работу, чтобы установить и поддерживать приложение.

AV -продавцы’ Общие аргументы, чтобы оправдать свои продукты, несмотря на Microsoft’S Комплексная встроенная безопасность-все о разделении волос вокруг эффективности обнаружения.

В игре обычно участвует сторонний поставщик AV, указывающий на конкретные варианты вредоносных программ, которые их продукт может обнаружить, и что Microsoft не смогла быстро добавить в свои списки подписи (или вообще).

На мой взгляд, это глупый аргумент. Это’Легко перечислять многие успешные кампании по вредоносному ПО, которые ни один поставщик антивируса не мог бы своевременно обнаружить. Поскольку идеальное обнаружение/профилактика невозможно, мы должны рассмотреть стоимость доверия, которые мы хотим оплатить гарантированную деградацию производительности, ложные срабатывания и другие поверхности атаки, чтобы получить маргинальный улучшения. Если пользователи сохраняют жесткий корабль, применяя обновления, а не отключают UAC, это сильно коррелирует с очень низкой вероятностью, что эти различия в защите их влияют.

Расширяя идею о том, что профилактика в конечном итоге не удается, в какой -то момент имеет смысл найти разумную базовую линию профилактического антивируса и сдвига и ресурсов в создание плана реагирования на компьютерные инциденты. Это значит когда (нет, если) ПК с Windows действительно подвергается скомпрометированию, организация может лучше реагировать на смягчение потенциально сильного воздействия этого компромисса, оставаясь без контроля. Игра по профилактике – это один с уменьшающимися доходными доходами за потраченный доллар. С другой стороны, разработка реагирования на инциденты – одна из лучших инвестиций в безопасность, которую вы можете сделать.

Как мы видели выше, Microsoft стимулируется и выполняет разумную работу по защите пользователей Windows PC от вредоносных программ.

Что’S великие новости! Но есть’S одна проблема.

Вам все еще нужно собирать данные для составления отчетов для вашего аудита соответствия. Microsoft делает’T предлагайте способ достичь этого уровня видимости флота без покупки своего набора инструментов управления конечной точкой и безопасности (по сути, то же самое, что вы получите со сторонним AV).

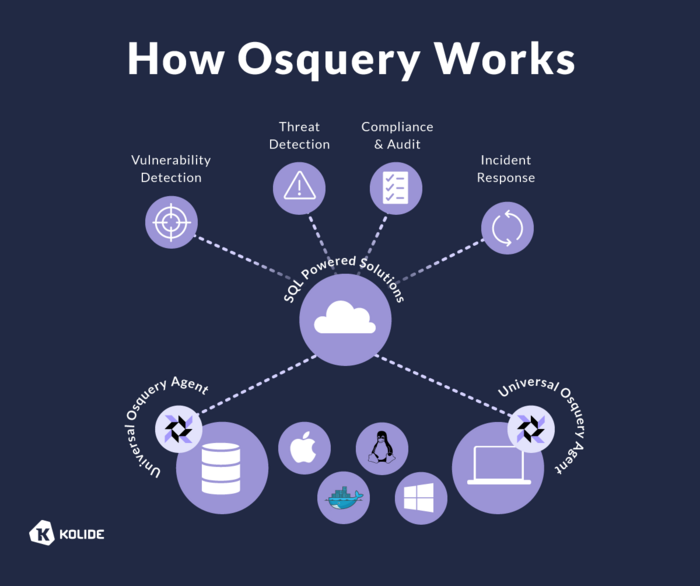

Что’S, где Osquery приходит на помощь.

Возможно, вы слышали об использовании Osquery для принятия инвентаризации устройств, но знаете ли вы это’S также удобный инструмент для составления данных для удовлетворения требований SOC 2 отчетности?

Osquery-это инструмент с открытым исходным кодом, который позволяет пользователям запросить операционные системы. Например, он может использовать Osquery для получения видимости в устройствах MacOS, Windows и Linux.

Вы можете использовать Osquery, чтобы проверить все устройства в вашем флоте. Это позволяет вам гарантировать, что они следовали правилам, специфичным для платформы на основе вашей компании’S Политика безопасности данных и стандарты соответствия (e (e.г., Шифрование диска, статус брандмауэра, обновления ОС и т. Д.)

Osquery может накапливать и записать данные о соответствии для поддержки отчетности SOC 2 и процесса аудита. Вы можете увидеть агрегированные метрики или сверлить в специфике с использованием различных фильтров, чтобы продемонстрировать, что пользователи’ Устройства соответствуют требованиям SOC 2.

Многие ИТ -специалисты предпочитают Осквири, потому что это’S простые, надежные и расширяемые. Поскольку он работает для всех трех операционных систем, вы можете собирать данные на каждом устройстве в вашем автопарке, не используя разные инструменты.

Чтобы пройти свой аудит SOC 2, вы должны создать документацию, чтобы продемонстрировать, что ваши системы и процессы соответствуют конкретным требованиям.

Чтобы показать, что у вас есть соответствующая защита от вредоносных программ и вирусов в соответствии с общими критериями 6.8, вы должны создать отчет для описания ваших процессов для мониторинга целостности файлов (FIM) и управления безопасностью конечной точки.

Ваша документация должна продемонстрировать, что:

- Вы можете отслеживать обновления, сделанные для программного обеспечения и файлов конфигурации и изменений в статусах и событиях защиты конечных точек.

- Вы внедрили элементы управления для предотвращения, обнаружения и действовать в соответствии с несанкционированным или злонамеренным программным обеспечением, введенным в вашу инфраструктуру.

- Только авторизованные лица могут устанавливать приложения и программное обеспечение на устройствах, подключенные к вашей сети.

- У вас есть процессы для обнаружения изменений, которые могут указывать на наличие несанкционированного или злонамеренного программного обеспечения.

- Там’S A A Defence Complycom.

- Программное обеспечение для антивирусного и анти-мельницы реализовано и поддерживается для обнаружения и исправления вредоносных программ.

- Вы следите за процедурами сканирования информационных активов под вашей стражей, чтобы обнаружить вредоносное ПО и другое несанкционированное программное обеспечение.

Ниже приведен пример документации, которую мы предоставляем клиентам по запросу, чтобы помочь им принять эти критерии для их соответствия SOC 2 Kolide и Microsoft Windows’ Встроенная защита.

Вы можете [скачать копию этой документации здесь] (/Соответствие/SOC2-AV.PDF).

Microsoft Windows с Defender может удовлетворить технические требования для сертификации SOC 2, и вы доне’Т нужно использовать сторонний антивирус. Но это’S сложный для составления данных устройства и отчетность в масштабе. Именно здесь появляется Osquery для обеспечения видимости флота, мониторинга деятельности и сбора данных, необходимых для доказывания соответствия флота для аудита SOC 2 и отчетности.

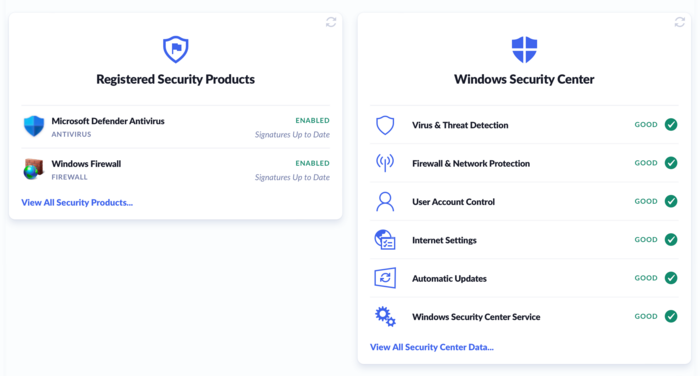

Чтобы установить, что общий аппарат для предотвращения вредоносных программ Windows работает, нам необходимо использовать встроенные отчеты, которые поставляются с самими Windows, The Windows, Центр безопасности Windows.

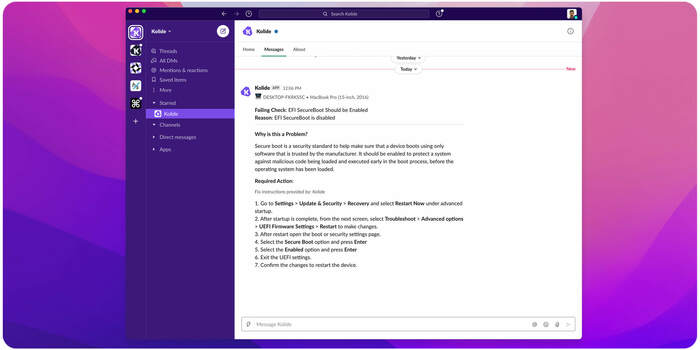

Информация Центра безопасности Windows визуализируется в колиде

Введены обратно в Windows XP SP2, API -интерфейсы Центра безопасности Windows дают нам полный медицинский отчет о состоянии критических функций безопасности Windows. Перенесемся почти два десятилетия, и эти API по-прежнему дают нам некоторое понимание высокого уровня, которое нам нужно.

К счастью для нас, Колиде внес таблицу в Осквири, которая позволяет нам запросить этот API. Это’s называемый windows_security_center .

ВЫБИРАТЬ * ОТ windows_security_center;osquery> выберите * из windows_security_center; брандмауэр = хороший Autoupdate = хороший антивирус = хороший интернет -_сит = Good Windows_Security_Center_service = Good user_account_control = GoodНесмотря на то, что это дает нам единственную оценку здоровья как для защиты от антивируса, так и анти-шпионских программ на устройстве Windows, мы можем использовать другой Таблица Osquery под названием Windows_security_products, чтобы получить еще более глубокий вид.

ВЫБИРАТЬ * ОТ windows_security_products;type = имя брандмауэра = Windows Firewall State = On State_timestamp = null Remediation_path = %Windir %\ System32 \ Firewall.CPL Signatures_UP_TO_DATE = 1 TYPE = Antivirus name = Microsoft Defender Antivirus wation = on anta_timestamp = sun, 01 мая 2022 04:33:50 gmt remediation_path = windowsdefender: // signature_up_to_date = 1В этой таблице рассказывается, какие продукты в настоящее время несут ответственность за брандмауэр антивируса и приложений, и если включенные подписи обновлены.

Как вы можете видеть выше, Osquery может помочь собрать важные подробности о состоянии встроенной вредоносной программы Windows и вирусов. К сожалению, это не’T достаточно информации. Например, нам не хватает информации о защитнике Windows’S конфигурация, и мы понятия не имеем о результатах защитника’S сканирование.

Чтобы получить эту информацию, нам нужно выйти за рамки встроенных возможностей Osquery. К счастью, Колид’S с открытым исходным кодом Agent расширяет Osquery’S так, чтобы он мог превратиться в API управления Windows (WMI). Это именно то, что нам нужно для завершения нашей истории сбора данных.

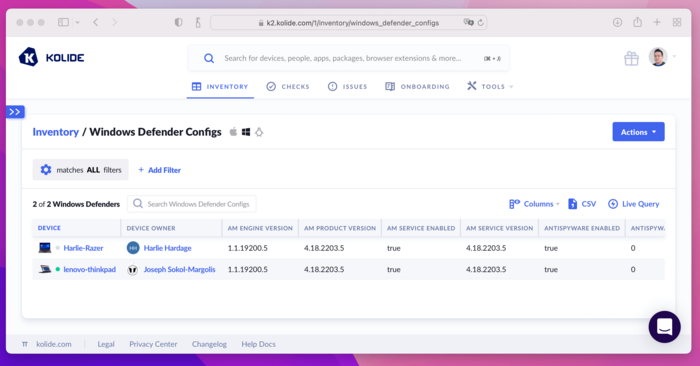

В API WMI Microsoft предлагает класс MSFT_MPComputErstatus, который позволяет нам получить все соответствующие подробности о текущем состоянии защитника Windows.

В то время как запрос WMI (который также использует SQL), будет выглядеть что -то вроде Select * из msft_mpcomputerstatus с колидом, мы должны быть немного более явными:

ВЫБИРАТЬ * ОТ kolide_wmi ГДЕ сорт "=" 'Msft_mpcomputerstatus' И Пространство имен "=" '\рот\ MIcrosoft\ Wиндоу\ Dэфендер ' И характеристики "=" ComputerId, ComputerStatate, AmProductVersion, AmServiceVersion, антисппиаресигривация, антисппиаресгенсигнализация, антиспсиваринатуреластапдиат, антивируссигенсия, антивируссигентуре, ntivirussignatureTupdature, nissignaturation, nissignaturetrage, nissignaturetrage, nissignaturetrage, nissignaturetrage, nissignaturetrage, nissignaturetrage, nissignature Время, FullScanage, LastquickScansource, LavifullScansource, RealtimeCandirection, QuickScanStarttime, QuickScanendTime, QuickScanage, Amengineversion, AmserviceEnabled, OnaccessProtectionEnabled, IOAVProtectionEnabled, BehaviormonitorEntoriantableding -InsuledinabledInsemableding -ntiprabledEnectionEnableding, не подвешенная, не способная, не способная, не способная, не способствуя. '+─диимобилил ─дии едющую FullKey | Ключ | родитель | запрос | значение | whereclause | +─диимобилил ─диимобилил 0/CompureTerState | Компьютерная встреча | 0 | * | 0 | "" | | 0/antispywaresignatureversion | Antispywaresignatureversion | 0 | * | 1.363.1657.0 | "" | | 0/antispywaresignaturege | Antispywaresignaturaeage | 0 | * | 0 | "" | | 0/QuickScanendTime | QuickScanendTime | 0 | * | 20220507001933.450000+000 | "" | | 0/nisenabled | Nisenabled | 0 | * | Верно | "" | | 0/amserviceversion | Amserviceversion | 0 | * | 4.18.2203.5 | "" | | 0/antispywaresignaturelastupdated | Antispywaresignaturelastupdated | 0 | * | 20220509023536.000000+000 | "" | | 0/antivirussignatureversion | Antivirussignatureversion | 0 | * | 1.363.1657.0 | "" | | 0/ioavprotectionenabled | Ioavprotectionenabled | 0 | * | Верно | "" | | 0/antivirussignaturelastupdated | Antivirussignaturelastupdated | 0 | * | 20220509023536.000000+000 | "" | | 0/QuickScanage | QuickScanage | 0 | * | 2 | "" | | 0/antispywareenabled | Антиспазоопредобываемое | 0 | * | Верно | "" | | 0/nissignatureversion | NissignatureVersion | 0 | * | 1.363.1657.0 | "" | | 0/nissignatureage | Nissignatureage | 0 | * | 0 | "" | | 0/fullScanage | FullScanage | 0 | * | '-1 | "" | | 0/nisengineversion | Nisengineversion | 0 | * | 1.1.19200.5 | "" | | 0/RealtimesCandiverection | RealtimeCandierection | 0 | * | 0 | "" | | 0/amserviceenabled | Amserviceenabled | 0 | * | Верно | "" | | 0/computerID | ComputerID | 0 | * | 9802EC57-A4BB-4137-BB73-51516631CDF9 | "" | | 0/amproductversion | AmproductVersion | 0 | * | 4.18.2203.5 | "" | | 0/behaviormonitorenabled | Behaviormonitorenabled | 0 | * | Верно | "" | | 0/RealTimeProtectionEnabled | RealTimeProtectionEnabled | 0 | * | Верно | "" | | 0/antivirussignaturege | Antivirussignaturaege | 0 | * | 0 | "" | | 0/QuickScanStarttime | QuickScanStarttime | 0 | * | 20220507001822.844000+000 | "" | | 0/amengineversion | Amengineversion | 0 | * | 1.1.19200.5 | "" | | 0/nissignaturelastupdated | Nissignaturelastupdated | 0 | * | 20220509023536.000000+000 | "" | | 0/lastquickscansource | Lastquickscansource | 0 | * | 2 | "" | | 0/fastfullscansource | LavifullScansource | 0 | * | 0 | "" | | 0/onaccessprotectionenabled | OnaccessProtectionEnabled | 0 | * | Верно | "" | | 0/antivirusenabled | Антивирусенс | 0 | * | Верно | "" | +─диимобилил ─дии определила+Хотя это данные, которые мы хотим, это’S не совсем в формате, который легко читать. Используя методы преобразования EAV.

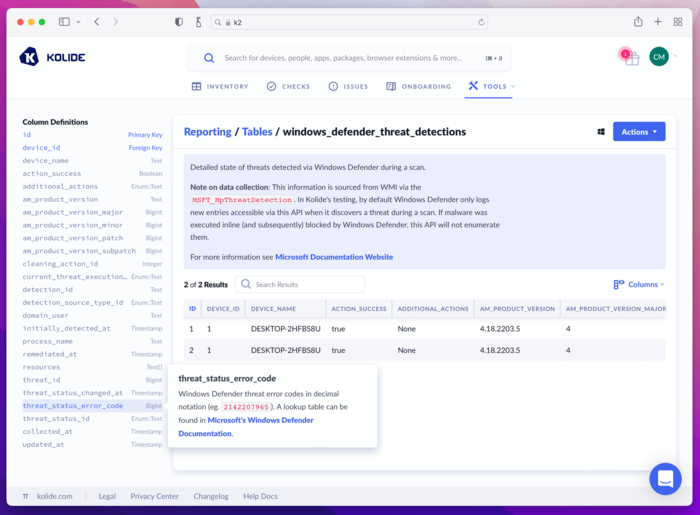

С wmi_raw КАК ( ВЫБИРАТЬ * ОТ kolide_wmi ГДЕ сорт "=" 'Msft_mpcomputerstatus' И Пространство имен "=" '\рот\ MIcrosoft\ Wиндоу\ Dэфендер ' И характеристики "=" ComputerId, ComputerStatate, AmProductVersion, AmServiceVersion, антисппиаресигривация, антисппиаресгенсигнализация, антиспсиваринатуреластапдиат, антивируссигенсия, антивируссигентуре, ntivirussignatureTupdature, nissignaturation, nissignaturetrage, nissignaturetrage, nissignaturetrage, nissignaturetrage, nissignaturetrage, nissignaturetrage, nissignature Время, FullScanage, LastquickScansource, LavifullScansource, RealtimeCandirection, QuickScanStarttime, QuickScanendTime, QuickScanage, Amengineversion, AmserviceEnabled, OnaccessProtectionEnabled, IOAVProtectionEnabled, BehaviormonitorEntoriantableding -InsuledinabledInsemableding -ntiprabledEnectionEnableding, не подвешенная, не способная, не способная, не способная, не способствуя. ' ), microsoft_windows_defender_config КАК ( ВЫБИРАТЬ МАКС(СЛУЧАЙ КОГДА ключ "=" 'Amengineversion' ЗАТЕМ ценить КОНЕЦ) КАК am_engine_version, МАКС(СЛУЧАЙ КОГДА ключ "=" 'AmproductVersion' ЗАТЕМ ценить КОНЕЦ) КАК am_product_version, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Amserviceenabled' ЗАТЕМ ценить КОНЕЦ) КАК am_service_enabled, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Amserviceversion' ЗАТЕМ ценить КОНЕЦ) КАК am_service_version, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Antispywareenabled' ЗАТЕМ ценить КОНЕЦ) КАК Antispyware_enabled, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Antispywaresignatureage' ЗАТЕМ ценить КОНЕЦ) КАК Antispyware_signature_age, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Antispywaresignaturelastupdated' ЗАТЕМ ценить КОНЕЦ) КАК Antispyware_signature_last_updated, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Antispywaresignatureversion' ЗАТЕМ ценить КОНЕЦ) КАК Antispyware_signature_version, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Antivusenedabled' ЗАТЕМ ценить КОНЕЦ) КАК Antivirus_enabled, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Antivirussignatureage' ЗАТЕМ ценить КОНЕЦ) КАК Antivirus_signature_age, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Antivirussignaturalastupdated' ЗАТЕМ ценить КОНЕЦ) КАК Antivirus_signature_last_updated, МАКС(СЛУЧАЙ КОГДА ключ "=" «Antivirussignatureversion» ЗАТЕМ ценить КОНЕЦ) КАК Antivirus_signature_version, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Behaviormonitorenabled' ЗАТЕМ ценить КОНЕЦ) КАК поведение_монтора_енально, МАКС(СЛУЧАЙ КОГДА ключ "=" 'ComputerId' ЗАТЕМ ценить КОНЕЦ) КАК Computer_ID, МАКС(СЛУЧАЙ КОГДА ключ "=" 'ComputerState' ЗАТЕМ ценить КОНЕЦ) КАК Computer_State, МАКС(СЛУЧАЙ КОГДА ключ "=" 'FullScanage' ЗАТЕМ ценить КОНЕЦ) КАК full_scan_age, МАКС(СЛУЧАЙ КОГДА ключ "=" 'IoavProtectionEnabled' ЗАТЕМ ценить КОНЕЦ) КАК ioav_protection_enabled, МАКС(СЛУЧАЙ КОГДА ключ "=" 'LastQuickScansource' ЗАТЕМ ценить КОНЕЦ) КАК last_quick_scan_source, МАКС(СЛУЧАЙ КОГДА ключ "=" 'LavifullScansource' ЗАТЕМ ценить КОНЕЦ) КАК last_full_scan_source, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Nisenabled' ЗАТЕМ< /span> ценить КОНЕЦ) КАК nis_enabled, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Nisengineversion' ЗАТЕМ ценить КОНЕЦ) КАК nis_engine_version, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Nissignatureage' ЗАТЕМ ценить КОНЕЦ) КАК nis_signature_age, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Nissignaturelastupdated' ЗАТЕМ ценить КОНЕЦ) КАК nis_signature_last_updated, МАКС(СЛУЧАЙ КОГДА ключ "=" 'NissignatureVersion' ЗАТЕМ ценить КОНЕЦ) КАК nis_signature_version, МАКС(СЛУЧАЙ КОГДА ключ "=" 'OnaccessProtectionEnabled' ЗАТЕМ ценить КОНЕЦ) КАК on_access_protection_enabled, МАКС(СЛУЧАЙ КОГДА ключ "=" 'QuickScanage' ЗАТЕМ ценить КОНЕЦ) КАК Quick_scan_age, МАКС(СЛУЧАЙ КОГДА ключ "=" 'QuickScanendTime' ЗАТЕМ ценить КОНЕЦ) КАК Quick_scan_end_time, МАКС(СЛУЧАЙ КОГДА ключ "=" 'QuickScanStarttime' ЗАТЕМ ценить КОНЕЦ) КАК Quick_scan_start_time, МАКС(СЛУЧАЙ КОГДА ключ "=" 'RealtimeProtectionEnabled' ЗАТЕМ ценить КОНЕЦ) КАК real_time_protection_enabled, МАКС(СЛУЧАЙ КОГДА ключ "=" 'RealtimeCandierection' ЗАТЕМ ценить КОНЕЦ) КАК Real_time_scan_direction ОТ wmi_raw ГРУППА К родительский ) ВЫБИРАТЬ * ОТ microsoft_windows_defender_config;+─диимобилил ─диимобилил ─диимобилил ─диимобилил ─диимобили ─+─диимобили ─дии определил am_engine_version | am_product_version | am_service_enabled | am_service_version | Antispyware_enabled |Antispyware_signature_age | Antispyware_signature_last_updated | Antispyware_signature_version | Antivirus_enabled | Antivirus_signature_age | Antivirus_signature_last_updated | Antivirus_signature_version | поведение_монтора_енально | Computer_ID | Computer_State | full_scan_age | ioav_protection_enabled | last_full_scan_source | LOST_QUICK_SCAN_SOURCE | nis_enabled | nis_engine_version | nis_signature_age | nis_signature_last_updated | nis_signature_version | on_access_protection_enabled | Quick_scan_age | Quick_scan_end_time | Quick_scan_start_time | Real_time_protection_enabled | Real_time_scan_direction |+─диимобилил ─диимобилил ─диимобилил ─диимобилил ─диимобили ─дии+─диимобили ─диимобилил 1.1.19200.5 | 4.18.2203.5 | Верно | 4.18.2203.5 | Верно | 0 | 20220509023536.000000+000 | 1.363.1657.0 | Верно | 0 | 20220509023536.000000+000 | 1.363.1657.0 | Верно | 08FB414B-6118-4183-B65E-3FBA345670EF | 0 | '-1 | Верно | 0 | 2 | Верно | 1.1.19200.5 | 0 | 20220509023536.000000+000 | 1.363.1657.0 | Верно | 6 | 20220502134713.979000+000 | 20220502134622.525000+000 | Верно | 0 | +─диимобилил ─диимобилил ─диимобилил ─диимобилил ─диимобили ─дии+─диимобили ─диимобильный+Есть еще одна важная часть данных, которые нам нужны: Defender обнаружил какие -либо угрозы на моих устройствах? Опять же, есть класс WMI под названием MSFT_MPThreatDetection (DOCS), который мы можем использовать, используя колид’S WMI для моста Оскквири.

Расширяя все, что мы’В последнем разделе узнал, что мы можем запросить этот класс WMI одинаково и создать одну строку для каждой недавно обнаруженной угрозы.

Вот последний SQL:

С wmi_raw КАК ( ВЫБИРАТЬ *, РАСКОЛОТЬ(родительский, '/', 0) КАК уникальный идентификатор ОТ kolide_wmi ГДЕ сорт "=" 'Msft_mpthratedetection' И Пространство имен "=" '\рот\ MIcrosoft\ Wиндоу\ Dэфендер ' И характеристики "=" 'DetectionId, WechenId, ProcessName, Domainuser, DevationOurCetyPeid, ресурсы, initialDetectionTime, LastThreatStatusChangeTime, время исправления, CurrentTherExecutionStusId, WeghtStatusId, WeghetStatusErrorRorRODE, CleaningActionId, AmproDuctVersion, ActionOccess, AfficeActionsBismaskSmask' ' ), microsoft_windows_defender_threats КАК ( ВЫБИРАТЬ МАКС(СЛУЧАЙ КОГДА ключ "=" 'DetectionId' ЗАТЕМ ценить КОНЕЦ) КАК обнаружение_ид, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Chegenid' ЗАТЕМ ценить КОНЕЦ) КАК угроза_ид, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Имя процесса' ЗАТЕМ ценить КОНЕЦ) КАК Имя процесса, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Domainuser' ЗАТЕМ ценить КОНЕЦ) КАК Domain_user, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Deperationsourcetypeid' ЗАТЕМ ценить КОНЕЦ) КАК Detection_source_type_id, Group_concat(СЛУЧАЙ КОГДА FullKey НРАВИТЬСЯ '%Ресурсы%' ЗАТЕМ ценить КОНЕЦ, '', ') КАК Ресурсы, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Initialdetectiontime' ЗАТЕМ ценить КОНЕЦ) КАК initial_detection_time, МАКС(СЛУЧАЙ КОГДА ключ "=" 'LastThreatStatusChangeTime' ЗАТЕМ ценить КОНЕЦ) КАК LAST_THREAT_STATUS_CHANGE_TIME, МАКС(СЛУЧАЙ КОГДА ключ "=" 'Remediationtime' ЗАТЕМ ценить КОНЕЦ) КАК исправление_ времени, МАКС(СЛУЧАЙ КОГДА ключ "=" 'CurrenthreatexecutionStatusId' ЗАТЕМ ценить КОНЕЦ) КАК current_threat_execution_status_id, МАКС(СЛУЧАЙ КОГДА ключ "=" 'ChengeStatusId' ЗАТЕМ ценить КОНЕЦ) КАК chenge_status_id, МАКС(СЛУЧАЙ КОГДА ключ "=" 'ChengeStatusErrorCode' ЗАТЕМ ценить КОНЕЦ) КАК chenge_status_error_code, МАКС(СЛУЧАЙ КОГДА ключ "=" 'CleaningActionId' ЗАТЕМ ценить КОНЕЦ) КАК лента_акция_ид, МАКС(СЛУЧАЙ КОГДА ключ "=" 'AmproductVersion' ЗАТЕМ ценить КОНЕЦ) КАК am_product_version, МАКС(СЛУЧАЙ КОГДА ключ "=" 'ActionCcess' ЗАТЕМ ценить КОНЕЦ) КАК action_success, МАКС(СЛУЧАЙ КОГДА ключ "=" 'ExtraCationsbitmask' ЗАТЕМ ценить КОНЕЦ) КАК expert_actions_bit_mask ОТ wmi_raw ГРУППА К уникальный идентификатор) ВЫБИРАТЬ * ОТ microsoft_windows_defender_threats;+─диимобилил ─диимобилил ─диимобилил ─диимобилил ─дии едей action_success | exoter_actions_bit_mask | am_product_version | cleaning_action_id | current_threat_execution_status_id | обнаружение_ид | DETACTECTION_SOURCE_TYPE_ID | Domain_user | initial_detection_time | LAST_THREAT_STATUS_CHANGE_TIME | process_name | Исправление_ времени | Ресурсы | угроза_ид | chenge_status_error_code | угроза_status_id |+─диимобилил ─диимобилил ─диимобилил ─диимобилил ─дии определил Верно | 0 | 4.18.2203.5 | 9 | 0 | | 1 | Desktop-2hfbs8u \ Jason | 20220430211822.148000+000 | 20220501044223.930000+000 | Неизвестно | 20220501044223.930000+000 | "Файл: _c: \ users \ jason \ downloads \ eicar (1).com, файл: _c: \ users \ jason \ downloads \ eicar.com "| 2147519003 | 0 | 106 | | true | 0 | 4.18.2203.5 | 2 | 0 | | 2 | Nt Authority \ System | 20220501043200.985000+000 | 20220501043227.380000+000 | Неизвестно | 20220501043227.380000+000 | "Файл: _c: \ users \ jason \ downloads \ eicar (1).com, файл: _c: \ users \ jason \ downloads \ eicar.com "| 2147519003 | 0 | 3 |+─диимобильный ─диимобилил ─диимобилит+─диимобильный ─диимобилил ─диимобилил+─диимобильный+Теперь возникает вопрос, как лучше всего собирать данные, собранные через Osquery, и показать их аудиторам?

Osquery Out из коробки излучает журналы, которые могут быть агрегированы сторонними SIEMS и инструментами агрегации журналов. Используя свои родные функции отчетности, вы можете построить панель инструментов, которая проведет вас через ваш аудит и даст вам невероятную видимость.

Если ты не ДОН’ТО ХОТИТЕ СДЕЛАТЬ ВСЕ СЕБО, Колид может быстро запустить и работать. Колид’S Продукт автоматически дает вам нативные установщики для Mac, Windows и Linux, которые устанавливают Osquery. Как только агент заканчивается, Kolide автоматически собирает всю соответствующую информацию, агрегирует ее и визуализируйте ее. Через несколько минут вы можете посмотреть на приборную панель, как это:

Колид’S Инвентаризация автоматически агрегирует информацию, необходимая для показа аудиторов для Soc2.

Кроме того, Kolide может предоставить вам доступ к API и полную документацию о собранных данных.

Еще один вопрос, который asquery не имеет’t есть ответ на исправление. Например, если вы обнаружите, что Windows Secure Boot отключена (что помогает обеспечить целостность базовой системы защитника), как вы это исправляете? Один из подходов – купить продукт управления устройствами Windows и применение политик, чтобы привести эти настройки на. Хотя это может работать, не все может быть автоматизировано таким образом. Нет возможности включить безопасную загрузку без пользователя’S помогать удаленно.

Опять же, Kolide может запускать чеки против вашего ПК с Windows, чтобы убедиться, что эти услуги включены. Если они арене’T, Kolide интегрируется со Slack, чтобы сообщать конечные пользователи и направляет их на то, как повторно установить эти функции (и объяснить, почему они важны для их сохранения).

Приложение Kolide Slack может обратиться к конечному пользователю непосредственно, чтобы сообщить им, что Secure Boot был выключен, и помочь им вернуть его как можно скорее.

Уведомления конечных пользователей являются частью нашей философии честной безопасности. Мы считаем, что обучение конечным пользователям тому, как держать свои устройства, защищенные сети лучше и более полной безопасности, просто заблокируя машину.

Попробуйте Колид бесплатно, чтобы легче увидеть, как мы можем помочь вам добиться соответствия SOC 2.

- Аудиторы соответствия раздражаются, когда вы используете бинарные термины, такие как “проходить” или “неудача” Чтобы описать результат аудита. Вместо этого они используют такие термины, как “модифицированный” или “квалифицированный”. Когда я использую слово “проходить” В этой статье я имею в виду, что вы получили отчет SOC 2 без отрицательной квалификации. ↩