Офис 365 защищает от вымогателей

Развернуть защиту от вымогателей для вашего арендатора Microsoft 365

В этом сообщении подробно описываются встроенные функции защиты и восстановления Microsoft Ransom.

Офис 365 защита от вымогателей и восстановление: полный обзор

В настоящее время вымогатели считаются одной из самых больших угроз для современных предприятий, поскольку это может повлиять на все типы данных, включая файлы Microsoft 365 и документы. Фактически, более 304 миллионов атак в 2020 году произошло во всем мире, причем средний платеж на выкуп составил 812 360 долл. США. И методы проникновения становятся более изощренными с каждым годом.

Согласно своей модели общей ответственности, Microsoft предоставляет пользователям различные инструменты Office 365 Ransomware защиты. Тем не менее, организации, использующие Office 365.

В этом сообщении подробно описываются встроенные функции защиты и восстановления Microsoft Ransom.

Нативные варианты защиты вымогателей 365

Подписки Microsoft включают в себя несколько встроенных возможностей, которые позволяют вам защитить своего арендатора и снизить риски в случае инцидента с безопасностью. Используя инструменты, найденные в обмене онлайн -защиты (EOP) и Microsoft Defender, вы можете обнаружить, отслеживать и сдерживать атаки, прежде чем они проникают и распространяются по вашей сети.

Имейте в виду, что функции защиты от вымогателей Microsoft имеют ограничения и не предлагают полного иммунитета против инфекций, особенно когда речь идет о вредоносном ПО, например, инициированных пользователями, например,.

Microsoft 365 Defender

Большинство инструментов для охраны безопасности и кражи личных данных, которые вам нужны, можно найти в Microsoft 365 Defender и Microsoft Defender для Office 365, поскольку они объединяют многочисленные возможности мониторинга и защиты. Кроме того, вы можете использовать Microsoft Defender для Identity и Microsoft Defender для конечной точки, чтобы найти скомпрометированные устройства, которые могут быть источником нарушения.

Наиболее важные функции защиты вымогателей Office 365, включенные в Microsoft Defender, перечислены ниже.

- Расследование и реакция угрозы

Это набор возможностей, которые помогают администраторам сканировать окружающую среду и собирать данные о потенциальных угрозах. Рабочий процесс расследования угроз и реагирование собирает информацию, используя трекеры угроз из разных источников, таких как инфицированные компьютеры, предыдущие инциденты, активность пользователей и многое другое. Затем необходимые действия реагирования осуществляются для решения рисков в OneDrive для бизнеса, SharePoint Online, Exchange Online и Microsoft Teams.

Схемы социальной инженерии, такие как фишинговые атаки, являются векторами вымогателей номер один. Microsoft Defender for Office 365 использует расширенные алгоритмы и набор функций для автоматического обнаружения фишинговых атак и защиты данных Office 365.

• Подделка интеллекта: Эти идеи позволяют вам обнаружить и автоматически ограничивать поддельных отправителей в сообщениях из внутренних или внешних доменов. Вы также можете вручную разрешить или блокировать идентифицированных отправителей в списке разрешения/блокировки арендатора.

• Антифишинг-политика: Настройте различные настройки, такие как защита подражания, интеллект почтовых ящиков и расширенные пороговые значения фишинга. Кроме того, вы можете указать действие для заблокированных отправителей.

• Неявная аутентификация электронной почты: Определите поддельные отправители, проверяя входящие электронные письма с использованием расширенных методов, таких как репутация отправителя, история отправителя, поведенческий анализ и многое другое.

• Просмотры кампании: Обнаружение и анализ сообщений, которые участвуют в скоординированных фишинговых кампаниях.

• Атака симуляционная тренировка: Администраторы могут создавать фальшивые фишинговые сообщения и делиться ими с пользователями в своей сети, чтобы проверить их готовность и проведение обучения осведомленности о вымогательстве.

Многослойная защита от вредоносных программ в EOP автоматически обнаруживает различные типы входящих и исходящих вредоносных программ, включая вирусы, шпионские и вымогатели. Это делается с использованием следующих функций:

• Многослойная защита от вредоносных программ: Несколько противодействий двигателями сканирования защитывают вашу организацию от известных и неизвестных угроз. Эти двигатели обеспечивают защиту вымогателей Office 365 даже на ранних стадиях вспышки.

• Ответ угрозы в реальном времени: Ваша группа безопасности может собрать достаточно информации о вирусе или вредоносном ПО для создания конкретных правил политики и немедленно опубликовать их по сети.

• Быстрое развертывание определения анти-привод: Анти-программные двигатели постоянно обновляются, чтобы включить новые исправления и определения вредоносных программ.

Включив защиту в режиме реального времени в антивирусе Microsoft Defender, вы можете управлять настройками управляемого доступа к папкам для защиты файлов Office 365 и данных от вредоносных приложений и вымогателей. Эта функция проверяет приложения на список известных приложений и позволяет только доверенным к защитным папкам доступа к защищенным папкам. В случае злонамеренных действий вы получаете уведомление, показывающее, какое приложение пыталось внести нежелательные изменения в защищенном документе.

- Microsoft Defender для облачных приложений

Переезд в облако представляет новые риски безопасности, которые могут поставить под угрозу ваши данные во время хранения или путешествия. Microsoft Defender for Cloud Apps предоставляет Microsoft Enterprise Plans с расширенным контролем, мощной видимостью и надежным обнаружением киберафата в Microsoft и сторонних облачных сервисах.

Основными возможностями, которые обеспечивают защиту вымогателей Office 365, являются:

• Откройте для себя и

Развернуть защиту от вымогателей для вашего арендатора Microsoft 365

В этом сообщении подробно описываются встроенные функции защиты и восстановления Microsoft Ransom.

Офис 365 защита от вымогателей и восстановление: полный обзор

В настоящее время вымогатели считаются одной из самых больших угроз для современных предприятий, поскольку это может повлиять на все типы данных, включая файлы Microsoft 365 и документы. Фактически, более 304 миллионов атак в 2020 году произошло во всем мире, причем средний платеж на выкуп составил 812 360 долл. США. И методы проникновения становятся более изощренными с каждым годом.

Согласно своей модели общей ответственности, Microsoft предоставляет пользователям различные инструменты Office 365 Ransomware защиты. Тем не менее, организации, использующие Office 365.

В этом сообщении подробно описываются встроенные функции защиты и восстановления Microsoft Ransom.

Нативные варианты защиты вымогателей 365

Подписки Microsoft включают в себя несколько встроенных возможностей, которые позволяют вам защитить своего арендатора и снизить риски в случае инцидента с безопасностью. Используя инструменты, найденные в обмене онлайн -защиты (EOP) и Microsoft Defender, вы можете обнаружить, отслеживать и сдерживать атаки, прежде чем они проникают и распространяются по вашей сети.

Имейте в виду, что функции защиты от вымогателей Microsoft имеют ограничения и не предлагают полного иммунитета против инфекций, особенно когда речь идет о вредоносном ПО, например, инициированных пользователями, например,.

Microsoft 365 Defender

Большинство инструментов для охраны безопасности и кражи личных данных, которые вам нужны, можно найти в Microsoft 365 Defender и Microsoft Defender для Office 365, поскольку они объединяют многочисленные возможности мониторинга и защиты. Кроме того, вы можете использовать Microsoft Defender для Identity и Microsoft Defender для конечной точки, чтобы найти скомпрометированные устройства, которые могут быть источником нарушения.

Наиболее важные функции защиты вымогателей Office 365, включенные в Microsoft Defender, перечислены ниже.

- Расследование и реакция угрозы

Это набор возможностей, которые помогают администраторам сканировать окружающую среду и собирать данные о потенциальных угрозах. Рабочий процесс расследования угроз и реагирование собирает информацию, используя трекеры угроз из разных источников, таких как инфицированные компьютеры, предыдущие инциденты, активность пользователей и многое другое. Затем необходимые действия реагирования осуществляются для решения рисков в OneDrive для бизнеса, SharePoint Online, Exchange Online и Microsoft Teams.

Схемы социальной инженерии, такие как фишинговые атаки, являются векторами вымогателей номер один. Microsoft Defender for Office 365 использует расширенные алгоритмы и набор функций для автоматического обнаружения фишинговых атак и защиты данных Office 365.

• Подделка интеллекта: Эти идеи позволяют вам обнаружить и автоматически ограничивать поддельных отправителей в сообщениях из внутренних или внешних доменов. Вы также можете вручную разрешить или блокировать идентифицированных отправителей в списке разрешения/блокировки арендатора.

• Антифишинг-политика: Настройте различные настройки, такие как защита подражания, интеллект почтовых ящиков и расширенные пороговые значения фишинга. Кроме того, вы можете указать действие для заблокированных отправителей.

• Неявная аутентификация электронной почты: Определите поддельные отправители, проверяя входящие электронные письма с использованием расширенных методов, таких как репутация отправителя, история отправителя, поведенческий анализ и многое другое.

• Просмотры кампании: Обнаружение и анализ сообщений, которые участвуют в скоординированных фишинговых кампаниях.

• Атака симуляционная тренировка: Администраторы могут создавать фальшивые фишинговые сообщения и делиться ими с пользователями в своей сети, чтобы проверить их готовность и проведение обучения осведомленности о вымогательстве.

Многослойная защита от вредоносных программ в EOP автоматически обнаруживает различные типы входящих и исходящих вредоносных программ, включая вирусы, шпионские и вымогатели. Это делается с использованием следующих функций:

• Многослойная защита от вредоносных программ: Несколько противодействий двигателями сканирования защитывают вашу организацию от известных и неизвестных угроз. Эти двигатели обеспечивают защиту вымогателей Office 365 даже на ранних стадиях вспышки.

• Ответ угрозы в реальном времени: Ваша группа безопасности может собрать достаточно информации о вирусе или вредоносном ПО для создания конкретных правил политики и немедленно опубликовать их по сети.

• Быстрое развертывание определения анти-привод: Анти-программные двигатели постоянно обновляются, чтобы включить новые исправления и определения вредоносных программ.

Включив защиту в режиме реального времени в антивирусе Microsoft Defender, вы можете управлять настройками управляемого доступа к папкам для защиты файлов Office 365 и данных от вредоносных приложений и вымогателей. Эта функция проверяет приложения на список известных приложений и позволяет только доверенным к защитным папкам доступа к защищенным папкам. В случае злонамеренных действий вы получаете уведомление, показывающее, какое приложение пыталось внести нежелательные изменения в защищенном документе.

- Microsoft Defender для облачных приложений

Переезд в облако представляет новые риски безопасности, которые могут поставить под угрозу ваши данные во время хранения или путешествия. Microsoft Defender for Cloud Apps предоставляет Microsoft Enterprise Plans с расширенным контролем, мощной видимостью и надежным обнаружением киберафата в Microsoft и сторонних облачных сервисах.

Основными возможностями, которые обеспечивают защиту вымогателей Office 365, являются:

• Откройте для себя и контролируйте использование Shadow It: Определите облачные приложения и услуги, используемые вашей организацией, исследуйте шаблоны использования и оцените готовность бизнеса против множества рисков.

• Защитить конфиденциальную информацию в облаке: Внедрить политики и автоматизированные процессы для управления и защиты конфиденциальных данных в режиме реального времени во всех облачных приложениях.

• Сдерживаться кибергротами и аномалиями: Обнаружение необычного поведения, вымогателей, скомпрометированных компьютеров и вредоносных приложений. Анализируйте схемы использования высокого риска и автоматически исправить угрозы.

• Оценить соответствие облачных приложений: Убедитесь, что ваши заявки соответствуют необходимым нормативным требованиям и отраслевым стандартам.

Microsoft Defender SmartScreen предлагает защиту от вредоносных программ или фишинговых приложений и веб -сайтов. Потенциально вредоносные файлы автоматически блокируются, и пользователь уведомляется. Посеченные веб -страницы анализируются и проверяются в списке зарегистрированных фишинговых и вредоносных сайтов. В то время как загруженные приложения или установщики приложений проверяются на списке сообщенных вредоносных программ, которые, как известно, небезопасны.

Microsoft Purview защита информации

Защита от вымогателей Office 365 – это не только предотвращение атак. Оптимальные процессы управления данными могут также снизить угрозу потери данных с помощью вымогателей. Используя различные функции в защите информации Microsoft Purview, вы можете идентифицировать, классифицировать и защищать конфиденциальные данные, в полете или в состоянии покоя.

Определение и применение политик DLP не позволяет пользователям ненадлежащим образом делиться конфиденциальными данными с несанкционированным персоналом и ограничить риск потери данных. Что еще более важно, DLP позволяет мониторировать деятельность пользователей на конфиденциальные элементы. Эти предметы также могут быть перемещены и заблокированы в безопасном месте карантина, чтобы остановить их инфекции вымогателей.

Настройка и применение меток чувствительности к данным, которые вы считаете потенциально выращенным, таким как конфиденциальные электронные письма или документы. Защитите файлы Office 365, отмечая контент или шифруя данные, чтобы убедиться, что только авторизованные пользователи могут получить к нему доступ.

Дополнительные инструменты для защиты вымогателей 365

Microsoft предоставляет больше функций, которые снижают риск вымогателей и ограничивают потерю данных:

- Обмен настройки электронной почты: Фишинговые электронные письма являются основным методом, используемым в атаке вымогателей. Настройка настройки электронной почты Exchange уменьшает вашу организацию’S уязвимость к атаке на основе электронной почты, остановив первоначальный доступ к вашему арендатору.

- Многофакторная аутентификация: Включение современной аутентификации в Office 365 добавляет второй уровень защиты к процессу входа и резко снижает вероятность компромисса учетных данных.

- Microsoft Secure Score: Этот инструмент непрерывно измеряет положение о безопасности вашей организации и предлагает улучшения, чтобы помочь вам защитить данные Office 365.

- Правила сокращения поверхности атаки: Уменьшить ваши уязвимости на кибератаки, настраивая необходимые настройки. Заблокируйте подозрительные действия, прежде чем они заразит всю вашу сеть.

Методы восстановления вымогателей Microsoft

Иногда все варианты защиты терпят неудачу, и вас поражает атака вымогателей. В этом случае вы должны немедленно остановить синхронизацию OneDrive на всех подключенных устройствах и отключить зараженные устройства от сети. Если сделано вовремя, там’S высокая вероятность того, что зараженные файлы все еще имеют незашифрованные копии, хранящиеся на других дисках.

Версии

При включении, вывод версий позволяет автоматически сохранять несколько версий одного и того же документа в SharePoint Online, Exchange Online и OneDrive для бизнеса. По умолчанию количество версий ограничено 500, но вы можете увеличить его до 50 000.

Вы можете вернуться к предыдущим версиям, которые были созданы до атаки вымогателей, и восстановить их, когда вам нужно. Имейте в виду, что управление версиями не предлагает полной защиты от вымогателей, поскольку некоторые инфекции также могут шифровать все версии документа.

Примечание: Хранение нескольких версий требует дополнительного места для хранения.

Корзина

В некоторых случаях атаки вымогателей удалили исходный файл и создайте новую зашифрованную версию, которую вы не можете использовать. Crecycle Bin можно использовать в качестве инструмента восстановления Microsoft Ransomware, поскольку она помогает вам восстановить удаленные файлы в течение 93 дней.

Даже после истечения срока действия этого периода, и этот элемент удален с обоих этапов корзины, у вас есть 14-дневное окно, чтобы связаться с поддержкой Microsoft, чтобы запросить восстановление данных. После закрытия этого окна данные постоянно удаляются.

Политика сохранения соответствия

Создайте правила, которые определяют, как долго вы сохраняете файлы и документы Office 365. Это позволяет настроить, какие данные могут быть удалены и когда. Вы можете автоматизировать этот процесс, установив политики хранения для конкретных типов контента.

Примечание: Политики удержания соответствия доступны только для планов подписки Microsoft 365 E5, A5 и G5.

Сохранение библиотеки

Применяя настройки удержания, синхронизированные данные с OneDrive или SharePoint могут храниться в течение определенного периода времени в библиотеке сохранения сохранения. Функция удержания на месте гарантирует, что копия остается неизменной и не затронутой инфекцией вымогателей. После атаки пользователь может получить доступ к библиотеке и экспортировать необходимые файлы.

Сторонние резервные решения

Существуют различные методы восстановления Ransomware Office 365, которые вы можете использовать для восстановления зараженных данных. Имейте в виду, что, подобно функциям защиты Microsoft Ransomware, эти инструменты имеют свои ограничения и могут не гарантировать восстановление данных.

Microsoft не поддерживает данные Office 365, но предлагает вместо этого политики хранения для Exchange Online, SharePoint Online и OneDrive для бизнеса. С другой стороны, современные резервные решения для SaaS обеспечивают оптимальную защиту данных и безопасность в случае кибер -нарушения. Ваши данные могут храниться в безопасных репозиториях и быстро восстановились после атаки.

Завершая

В настоящее время атаки вымогателей являются наиболее опасной угрозой для организаций, поскольку они могут повлиять на любой тип данных, включая документы Office 365 и файлы. К счастью, Microsoft предоставляет встроенные инструменты для защиты и восстановления Office 365, которые постоянно контролируют и защищают вашу среду.

Тем не менее, эти собственные инструменты имеют свои ограничения, и необходимо стороннее решение резервного копирования, чтобы безопасно восстановить ваши данные после инфекции. Загрузите резервную копию Nakivo для Office 365 Free Edition, чтобы проверить все расширенные инструменты и функциональные возможности, которые помогут вам обеспечить восстановление данных.

Развернуть защиту от вымогателей для вашего арендатора Microsoft 365

Вымогатели – это тип атаки вымогательства, которая разрушает или шифрует файлы и папки, предотвращая доступ к критическим данным. Товарные вымогатели обычно распространяются как вирус, который заражает устройства и требует только исправления вредоносных программ. Вымогатели, управляемые человеком’S локальные или облачные ИТ-инфраструктуры, поднять их привилегии и развернуть вымогатели для критических данных.

Как только атака завершена, злоумышленник требует денег от жертв в обмен на удаленные файлы, клавиши расшифровки для зашифрованных файлов или обещание не выпускать конфиденциальные данные в темную сеть или общедоступный Интернет. Вымогатели, управляемая человеком.

Атака вымогателей, управляемая человеком. В отличие от товарных вымогателей, Ransomware, управляемая человеком.

Атака вымогателей на арендатор Microsoft 365 предполагает, что у злоумышленника есть действующие учетные данные пользователя для арендатора и имеют доступ ко всем файлам и ресурсам, которые разрешены для учетной записи пользователя. Злоумышленник без каких -либо действительных учетных данных пользователя должен был бы расшифровать данные в состоянии покоя, которые были зашифрованы Microsoft 365 по умолчанию и расширенному шифрованию. Для получения дополнительной информации см. Обзор шифрования и управления ключами.

Для получения дополнительной информации о защите вымогателей в продуктах Microsoft см. Эти дополнительные ресурсы вымогателей.

Безопасность в облаке – это партнерство

Безопасность ваших Microsoft Cloud Services – это партнерство между вами и Microsoft:

- Microsoft Cloud Services построены на основе доверия и безопасности. Microsoft предоставляет вам элементы управления и возможности безопасности, которые помогут вам защитить ваши данные и приложения.

- Вы владеете своими данными и личностями, а также ответственность за их защиту, безопасность ваших локальных ресурсов и безопасность облачных компонентов, которые вы контролируете.

Сочетая эти возможности и обязанности, мы можем обеспечить наилучшую защиту от атаки вымогателей.

Возможности смягчения и восстановления вымогателей, предоставляемые Microsoft 365

Атакующий вымогателей, который проник в арендатор Microsoft 365 может удерживать вашу организацию для выкупа по:

- Удаление файлов или электронной почты

- Шифрование файлов на месте

- Копирование файлов вне вашего арендатора (эксфильтрация данных)

Тем не менее, онлайн -сервисы Microsoft 365 имеют много встроенных возможностей и элементов управления для защиты данных клиентов от атак Ransomware. В следующих разделах предоставлено краткое изложение. Для получения более подробной информации о том, как Microsoft защищает данные клиентов, вредоносные программы и вымогателей в Microsoft 365.

Атака вымогателей на арендатор Microsoft 365 предполагает, что у злоумышленника есть действующие учетные данные пользователя для арендатора и имеют доступ ко всем файлам и ресурсам, которые разрешены для учетной записи пользователя. Злоумышленник без каких -либо действительных учетных данных пользователя должен был бы расшифровать данные в состоянии покоя, которые были зашифрованы Microsoft 365 по умолчанию и расширенному шифрованию. Для получения дополнительной информации см. Обзор шифрования и управления ключами.

Удаление файлов или электронной почты

Файлы в SharePoint и OneDrive для бизнеса защищены:

- Версия Microsoft 365 сохраняет минимум 500 версий файла по умолчанию и может быть настроена, чтобы сохранить больше. Чтобы свести к минимуму бремя вашего персонала безопасности и Helpdesk, обучить своих пользователей, как восстановить предыдущие версии файлов.

- Recycle Bin Если вымогательная программа создает новую зашифрованную копию файла и удаляет старый файл, у клиентов есть 93 дня, чтобы восстановить его из бина Recycle. Через 93 дня существует 14-дневное окно, где Microsoft все еще может восстановить данные. Чтобы свести к минимуму бремя для вашего персонала безопасности и Helpdesk, обучить своих пользователей, как восстановить файлы из корзины Bin.

- Файлы восстанавливают полное решение для восстановления самообслуживания для SharePoint и OneDrive, которое позволяет администраторам и конечным пользователям восстанавливать файлы с любого момента времени в течение последних 30 дней. Чтобы свести к минимуму бремя вашей безопасности, и оно помогает персоналу, обучение ваших пользователей восстановлению файлов.

Для файлов OneDrive и SharePoint Microsoft может вернуться к предыдущему моменту до 14 дней, если вы попали в массовую атаку.

Электронная почта защищена:

- Восстановление единого предмета и удержание почтовых ящиков, в которых вы можете восстановить элементы в почтовом ящике по непреднамеренному или злонамеренному преждевременному удалению. По умолчанию вы можете откатить почтовые сообщения, удаленные в течение 14 дней, настраиваемое до 30 дней.

- Политики хранения позволяют сохранить неподвижные копии электронной почты для настроенного периода хранения.

Шифрование файлов на месте

Как описано ранее, файлы в SharePoint и OneDrive для бизнеса защищены от злонамеренного шифрования с помощью:

- Версии

- Корзина

- Сохранение библиотеки

Копирование файлов вне вашего арендатора

Вы можете не допустить, чтобы злоумышленник вымогателей копировал файлы за пределами вашего арендатора с помощью:

- Политики предотвращения потери данных Microsoft Purview (DLP) обнаруживают, предупреждают и блокируют рискованное, непреднамеренное или ненадлежащее обмен данными, содержащими:

- Личная информация, такая как личная информация (PII) для соответствия региональным правилам конфиденциальности.

- Информация о конфиденциальной организации, основанная на маркировке чувствительности.

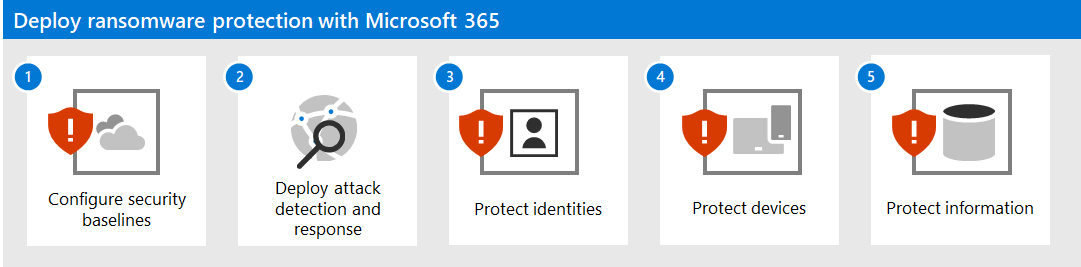

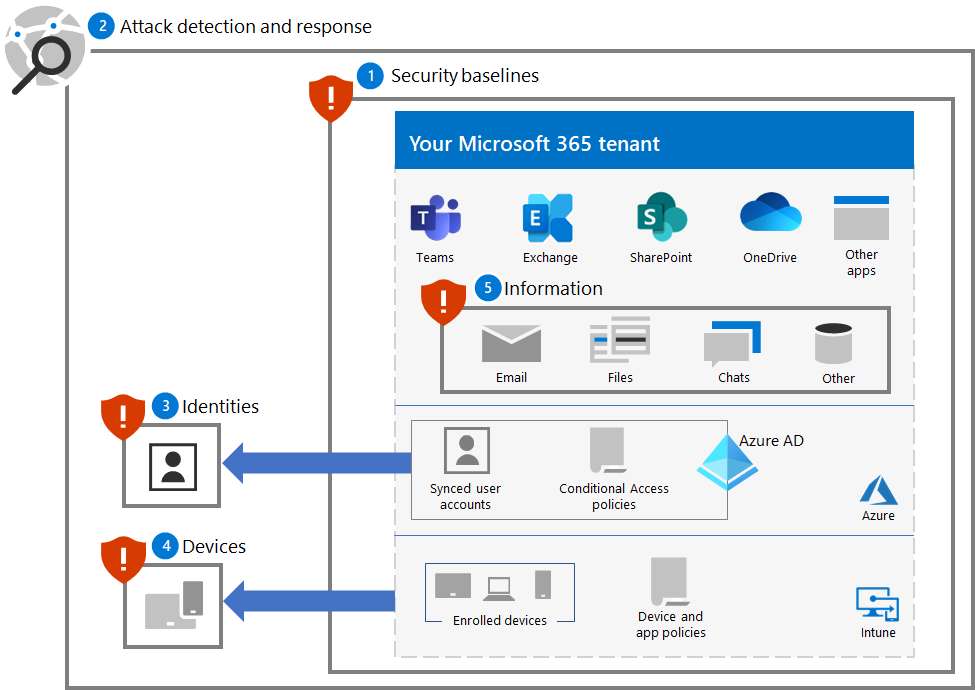

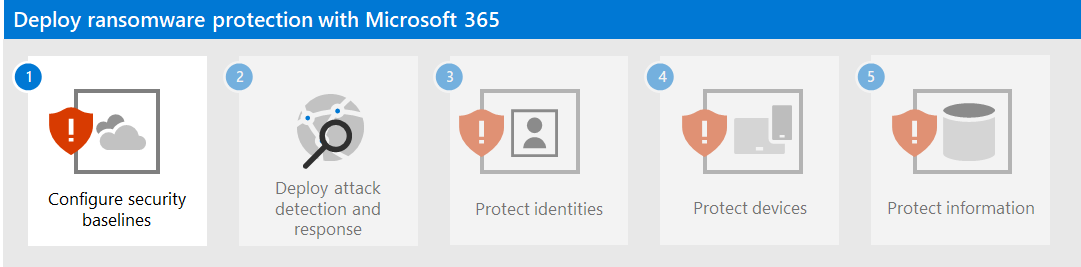

Что’S в этом решении

Это решение проходит через развертывание функций защиты и смягчения защиты и смягчения Microsoft 365, конфигураций и текущих операций, чтобы минимизировать способность злоумышленника вымогателей использовать критические данные в вашем арендаторе Microsoft 365 и удерживают вашу организацию для выкупа.

Шаги в этом решении:

- Настройте базовые данные о безопасности

- Развернуть обнаружение атаки и ответ

- Защитить личности

- Защитите устройства

- Защитить информацию

Вот пять этапов решения, развернутого для вашего арендатора Microsoft 365.

Это решение использует принципы нулевого доверия:

- Проверьте явно: Всегда аутентифицируйте и авторизуйте на основе всех доступных точек данных.

- Используйте наименьшую привилегию доступ: Ограничьте доступ пользователя с помощью точно в срок и только что доступа (JIT/JEA), адаптивные политики на основе рисков и защита данных.

- Предположим нарушение: Минимизировать радиус взрыва и доступ к сегментам. Проверьте сквозное шифрование и использование аналитики для получения видимости, определения угроз и улучшения защиты.

В отличие от обычного интранет-доступа, который доверяет всем, кто за брандмауэром организации, Zero Trust рассматривает каждый вход и доступ, как если бы он возник из неконтролируемой сети, будь то за брандмауэром организации или в Интернете. Zero Trust требует защиты сети, инфраструктуры, идентификаторов, конечных точек, приложений и данных.

Возможности и функции Microsoft 365

Чтобы защитить своего арендатора Microsoft 365 от атаки вымогателей, используйте эти возможности и функции Microsoft 365 для этих шагов в решении.

1. Базовая линия безопасности

Способность или функция Описание Помогает. Лицензирование Microsoft Secure Score Измеряет позу безопасности арендатора Microsoft 365. Оцените конфигурацию безопасности и предлагает улучшения. Microsoft 365 E3 или Microsoft 365 E5 Правила сокращения поверхности атаки Сокращает уязвимость вашей организации к кибератакам, используя различные настройки конфигурации. Блокировать подозрительную деятельность и уязвимое содержание. Microsoft 365 E3 или Microsoft 365 E5 Обмен настройки электронной почты Полагает услуги, которые снижают уязвимость вашей организации к атаке на основе электронной почты. Предотвратить первоначальный доступ к вашему арендатору посредством фишинга и других атак по электронной почте. Microsoft 365 E3 или Microsoft 365 E5 Приложения Microsoft Windows, Microsoft Edge и Microsoft 365 для настройки предприятия Предоставляет стандартные конфигурации безопасности отрасли, которые широко известны и хорошо проверены. Предотвратить атаки через приложения Windows, Edge и Microsoft 365 для Enterprise. Microsoft 365 E3 или Microsoft 365 E5 2. Обнаружение и ответ

Способность или функция Описание Помогает обнаружить и реагировать на. Лицензирование Microsoft 365 Defender Объединяет сигналы и организовывает возможности в одно решение. Позволяет специалистам по безопасности сшивать сигналы угроз и определять весь объем и влияние угрозы.

3. Личности

Способность или функция Описание Помогает предотвратить. Лицензирование Защита Azure Ad Passhort Заблокировать пароли из общего списка и пользовательских записей. Облака или локальная определение пароля пользователя учетной записи. Microsoft 365 E3 или Microsoft 365 E5 MFA применяется с условным доступом Требовать MFA на основе свойств пользовательских знаков с политиками условного доступа. Компромисс и доступ к учетным данным. Microsoft 365 E3 или Microsoft 365 E5 MFA применяется с условным доступом на основе риска Требовать MFA на основе риска подписи пользователей с помощью Azure AD Protection. Компромисс и доступ к учетным данным. Microsoft 365 E5 или Microsoft 365 E3 с добавлением безопасности Microsoft 365 E5 4. Устройства

Для управления устройствами и приложениями:

Способность или функция Описание Помогает предотвратить. Лицензирование Microsoft Intune Управлять устройствами и приложениями, которые работают на них. Устройство или приложение компромисс и доступ. Microsoft 365 E3 или E5 Для устройств Windows 11 или 10:

Способность или функция Описание Помогает. Лицензирование Микрософт защитник брандмауэр Предоставляет брандмауэр на базе хозяина. Предотвратить атаки от входящего, незапрошенного сетевого трафика. Microsoft 365 E3 или Microsoft 365 E5 Microsoft Defender Antivirus Обеспечивает защиту анти-мельницы устройств (конечные точки) с использованием машинного обучения, анализа больших данных, углубленного исследования устойчивости к угрозам и облачной инфраструктуры Microsoft. Предотвратить установку и запуск вредоносного ПО. Microsoft 365 E3 или Microsoft 365 E5 Microsoft Defender SmartScreen Защита от фишинговых или вредоносных веб -сайтов и приложений, а также загрузка потенциально злонамеренных файлов. Блок или предупреждение при проверке сайтов, загрузки, приложений и файлов. Microsoft 365 E3 или Microsoft 365 E5 Microsoft Defender для конечной точки Помогает предотвратить, обнаружить, расследовать и реагировать на передовые угрозы между устройствами (конечные точки). Защитить от подделка сети. Microsoft 365 E5 или Microsoft 365 E3 с добавлением безопасности Microsoft 365 E5 5. Информация

Способность или функция Описание Помогает. Лицензирование Контролируемый доступ папки Защищает ваши данные, проверяя приложения от списка известных, доверенных приложений. Предотвратить изменение или шифрование файлов с помощью вымогателей. Microsoft 365 E3 или Microsoft 365 E5 Microsoft Purview защита информации Позволяет применять метки чувствительности к информации, которая выкупает Предотвратить использование эксфильтрированной информации. Microsoft 365 E3 или Microsoft 365 E5 Профилактика потери данных (DLP) Защищает конфиденциальные данные и снижает риск, предотвращая их делиться им. Предотвратить эксфильтрацию данных. Microsoft 365 E3 или Microsoft 365 E5 Защитник облачных приложений Брокер безопасности облачного доступа для обнаружения, расследования и управления. Обнаружение бокового движения и предотвратить эксфильтрацию данных. Microsoft 365 E5 или Microsoft 365 E3 с добавлением безопасности Microsoft 365 E5 Влияние на пользователей и управление изменениями

Развертывание дополнительных функций безопасности и реализации требований и политик безопасности для вашего арендатора Microsoft 365 может повлиять на ваших пользователей.

Например, вы можете навязать новую политику безопасности, которая требует, чтобы пользователи создавали новые команды для конкретного использования со списком учетных записей пользователей в качестве участников, вместо того, чтобы легче создавать команду для всех пользователей в организации. Это может помочь помешать злоумышленнику вымогателей изучить команды, которые не доступны для скомпрометированной учетной записи пользователя злоумышленника и ориентированы на ресурсы этой команды в последующей атаке.

Это основополагающее решение идентифицирует, когда новые конфигурации или рекомендуемые политики безопасности могут повлиять на ваших пользователей, чтобы вы могли выполнить необходимое управление изменениями.

Следующие шаги

Используйте эти шаги для развертывания комплексной защиты для вашего арендатора Microsoft 365:

- Настройте базовые данные о безопасности

- Развернуть обнаружение атаки и ответ

- Защитить личности

- Защитите устройства

- Защитить информацию

Дополнительные ресурсы вымогателей

Ключевая информация от Microsoft:

- Растущая угроза вымогателей, Microsoft по сообщениям в блоге, 20 июля 2021 года

- Управляемое с человеком вымогатели

- Быстро защищает от вымогателей и вымогательства

- 2021 Microsoft Digital Defense Report (см. Страницы 10-19)

- Вымогатели: распространенный и постоянный отчет об аналитике угроз в портале Defender Microsoft 365

- Подход Microsoft обнаружения и реагирования (DART) подход и лучшие практики и примерное исследование

- Максимизируйте устойчивость вымогателей с помощью Azure и Microsoft 365

- Пьесы с откликами на вымогатель

- Защита от вредоносных программ и вымогателей

- Защитите свой компьютер Windows 10 от вымогателей

- Обработка вымогателей в SharePoint Online

- Угроза аналитики отчеты о вымогательстве в портале Defender Microsoft 365

Microsoft 365 Defender:

- Azure защита для атаки вымогателей

- Максимизируйте устойчивость вымогателей с помощью Azure и Microsoft 365

- План резервного копирования и восстановления защиты от вымогателей

- Помощь в защите от вымогателей с помощью Microsoft Azure Backup (26-минутное видео)

- Восстановление от компромисса системной идентичности

- Усовершенствованное многоступенчатое обнаружение атаки в Microsoft Sentinel

- Обнаружение слияния для вымогателей в Microsoft Sentinel

Microsoft Defender для облачных приложений:

Сообщения в блоге Microsoft Security Team:

- 3 шага по предотвращению и восстановлению вымогателей (сентябрь 2021 г.)

- Руководство по борьбе с вымогательными программами, управляемыми человеком: часть 1 (сентябрь 2021 г.) Ключевые шаги о том, как группа по обнаружению и реагированию Microsoft (DART) проводит расследования инцидентов Ransomware.

- Руководство по борьбе с эксплуатационными выкупами: часть 2 (сентябрь 2021 г.) и лучшие практики.

- Становясь устойчивым, понимая риски кибербезопасности: Часть 4 – Навигающие текущие угрозы (май 2021 г.) см Выкуп раздел.

- Атаки вымогателей, управляемых человеком: предотвратимая катастрофа (март 2020 г.) включает в себя анализ цепочки атаки фактических атак.

- Ответ вымогателей – оплатить или не платить? (Декабрь 2019)

- Norsk Hydro отвечает на атаку вымогателей с прозрачностью (декабрь 2019 г.)

Обратная связь

Отправить и просмотреть обратную связь для