Отслеживает ли АНБ пользователи?

Сводка статьи:

Агентство национальной безопасности (АНБ) разработало методы для отслеживания пользователей сети TOR, онлайн -сервиса, которая предоставляет анонимность своим пользователям. АНБ опирается на такие инструменты, как эксплойты браузеров и прямой доступ к запросам веб -сайта перехвата. Использование TOR, инструмента, первоначально продвигаемого правительством США для помощи политическим диссидентам, также использовалось преступниками, такими как террористы, продавцы наркотиков и детские порнографы. АНБ использует различные инструменты для отслеживания пользователей TOR, в том числе использование уязвимостей в пакете TOR и запуска атаки Man-in-Middle. Эти недавние откровения вызывают обеспокоенность по поводу конфиденциальности и контроля, которое может иметь правительство США по сравнению с потоком информации в Интернете.

Ключевые моменты:

- АНБ разработало методы для отслеживания пользователей сети TOR

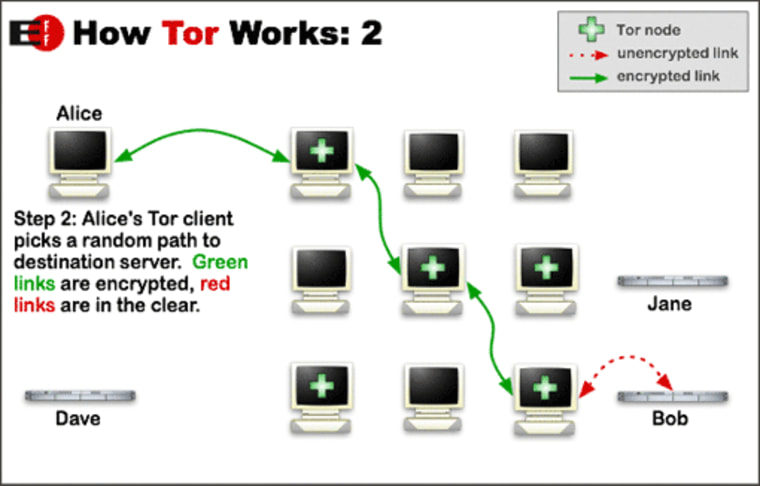

- Tor – это онлайн -сервис, который предоставляет анонимность своим пользователям путем маршрутизации запросов через несколько серверов

- АНБ полагается на эксплойты браузеров и прямой доступ к запросам веб -сайта перехвата

- TOR использовался как политическими диссидентами, так и преступниками

- АНБ использует различные инструменты для отслеживания пользователей TOR, в том числе использование уязвимостей в пакете пакета Tor

- Агентство также запускает атаки в среднем уровне, чтобы отследить целевых пользователей

- Способность АНБ отслеживать пользователей TOR вызывает обеспокоенность по поводу конфиденциальности и управления потоком информации в Интернете

Вопросы:

- Как отслеживает пользователей NSA сети TOR?

АНБ использует различные методы, такие как использование уязвимостей в пакетном пакете Tor и запуск атак Man-в среднем. - Какова цель сети TOR?

Сеть TOR предоставляет анонимность своим пользователям путем маршрутизации запросов через несколько серверов, что затрудняет отслеживание их онлайн -деятельности. - Кто использовал сеть TOR?

Как политические диссиденты, так и преступники использовали сеть TOR. Несмотря на то, что он был изначально продвигается правительством США за политические диссиденты, его также эксплуатировали террористы, продавцы наркотиков и детские порнографы. - Какие инструменты используются АНБ для отслеживания пользователей TOR?

АНБ разработало эксплойт под названием Egotisticalgiraffe, который опирался на уязвимость Firefox, обнаруженную в пакете Tor. Агентство также запускает атаки человека в среднем уровне и имеет секретные серверы, размещенные на ключевых интернет-узлах. - Каковы проблемы, вызванные способностью АНБ отслеживать пользователей TOR?

Способность АНБ отслеживать пользователей TOR вызывает обеспокоенность по поводу конфиденциальности и контроля, которое правительство США может иметь в отношении глобального потока информации в Интернете. - Сможет ли АНБ взломать основную технологию Tor?

Нет, АНБ не смогло взломать основную технологию Tor. Вместо этого он опирается на использование уязвимостей и перехвата запросов веб -сайта. - Почему использование Tor стало спорным?

Использование TOR стало спорным, потому что оно обеспечивает анонимность как политическим диссидентам, так и преступникам. Хотя это может быть мощным инструментом для защиты конфиденциальности, он также может использоваться теми, кто занимается незаконной деятельностью. - Как АНБ решает, на кого стремиться?

АНБ использует такие факторы, как ценность и ожидаемая техническая сложность цели, чтобы решить, какой эксплуатацию развертывают против пользователей TOR. - Какие инструменты используются АНБ для отслеживания пользователей TOR?

АНБ использует различные инструменты для отслеживания пользователей TOR, в том числе использование уязвимостей в пакете TOR, запуска атаки человека в среднем уровне и окрашивание трафика, проходящего через серверы TOR. - Какова потенциальная сложность отслеживания террористов и преступников с использованием Tor?

Признание АНБ о его неспособности победить основную технологию Tor демонстрирует потенциальную сложность отслеживания движений террористов и других преступников, которые используют Tor. - Что было позицией правительства на Tor?

Правительство США изначально продвигало TOR в качестве инструмента для политических диссидентов и обеспечило финансирование организации, которая развивает TOR. Тем не менее, откровения о усилиях АНБ по отслеживанию пользователей TOR вызывают обеспокоенность по поводу того, как агентство решает нацелиться на пользователей TOR, включая американских граждан.

АНБ, скорее всего, нацелен на любого, кто любил

Использование общих инструментов конфиденциальности веб -сайта или даже просто любопытства может добавить вас в список наблюдения за агентством по национальной безопасности, согласно новому отчету.

Документы Сноудена показывают, что АНБ пытаются отслеживать пользователей TOR

Трэвис Уэст – под редакцией Ашиша Бакши [Подпись Align = “alignleft” width = “150”] Фото: Robson# – cc by 2.0 [/Подпись] Агентство национальной безопасности (“АНБ”) разработал методы, чтобы обойти анонимность, предлагаемую сетью TOR. Tor – это сервис, который анонимизирует пользователей’ Интернет -трафик путем маршрутизации запросов на веб -сайты и другие услуги через несколько серверов, что затрудняет отслеживание. В то время как АНБ может отслеживать некоторых пользователей TOR, агентство не смогло взломать основную технологию и вместо этого полагается на такие инструменты, как Browser Exploits, и его прямой доступ к основу Интернета для перехвата веб -сайтов. Хранитель и The Washington Post Опубликовал оригинальные истории, основанные на документах, просочившихся Эдвардом Сноуденом. Брюс Шнайер из Хранитель предоставил технический анализ АНБ’S методы. Ars Technica и Time Techland предоставили дополнительное покрытие. U.С. Правительство продвигало TOR в качестве инструмента для политических диссидентов в репрессивных правительствах, предоставило финансирование организации, которая развивает TOR, и пригласил своего застройщика представить TOR для разведывательного сообщества. Тем не менее, сама анонимность, которая делает TOR мощным для диссидентов, также делает его грозным инструментом для террористов, продавцов наркотиков и детских порнографов. Веб -сайт Silk Road, на котором организовал незаконные наркотики и недавно был захвачен ФБР после ареста своего владельца, полагался на то, чтобы оставаться недоступным для большинства пользователей Интернета, как Ars Technica Отчеты. Документы, предоставленные Сноуденом, указывают на то, что АНБ рассматривает TOR как значительный контрольно -пропускной пункт, пытаясь отслеживать террористы и другие криминальные кольца. АНБ использует несколько инструментов для отслеживания пользователей TOR. Для пользователей, которые скачали “пакет пакета” С веб -сайта TOR, который включал программу TOR и веб -браузер Mozilla Firefox, АНБ разработало эксплойт по прозвищу Egotisticalgiraffe, который полагался на уязвимость Firefox, чтобы отслеживать пользователей. Позже Мозилла случайно исправила уязвимость в обновлении Firefox, но до того, как уязвимость была исправлена, документ АНБ похвастался, что эксплойт был расколол 24 пользователя в один уик -энд. АНБ также использует свои отношения с крупными телекоммуникационными компаниями, чтобы запустить сложные “человек посередине” атаки против целей. Агентство разместило секретные серверы на ключевых интернет -узлах, чтобы позволить ему перенаправлять запросы от целевых пользователей на фальшивые веб -сайты, которые пытаются заразить пользователя программным обеспечением, которое позволяет АНБ отслеживать пользователя – даже с использованием Tor. В документах изображена сложная система, которая достаточно гибкая, чтобы позволить аналитикам решать, какой эксплуат для развертывания на основе таких факторов и ожидаемой технической сложности цели. АНБ’S Инструменты также позволяют ему отслеживать пользователей TOR “окрашивание” трафик протекает через серверы TOR, и направлять обычно рандомизированные маршруты, которые трафик проходит через TOR. Эти недавние раскрытия о АНБ’Усилия по обоированию хорошо известного анонимизирующего инструмента Повышение опасений среди защитников конфиденциальности о том, как агентство решает нацелиться на пользователей TOR, некоторые из которых могут быть американскими гражданами. АНБ’Способность использовать свои серверы в качестве привилегированного бэкдора в Интернете подчеркивает степень контроля.С. Правительство может иметь в отношении глобального потока информации в Интернете. И наоборот, агентство’S вход в один из просочившихся документов его неспособности победить TOR’S -лежащая в основе технологии демонстрируют потенциальную сложность отслеживания движений террористов и других преступников

Статьи по Теме

Недавние статьи

Jolt спонсоры

- Кули

- Десмарайс

- Fenwick & West

- Финнеган

- Fish & Richardson

- Гандерсон Деттмер

- Ирелл и Манелла

- Киркленд и Эллис

- Knobbe Martens

- Latham & Watkins

- Morrison & Foerster

- Куинн Эмануэль

- Сидли Остин

- Белый и корпус

- Уилсон Сонсини Гудрич и Розати

- Волк Гринфилд

Гарвардская юридическая школа

Wasserstein Hall, Suite 3050

1585 Massachusetts Ave

Кембридж, Массачусетс 02138

АНБ, скорее всего, нацелен на любого, кто «любитель»

Независимо от того, являетесь ли вы постоянным пользователем инструментов конфиденциальности веб -конфиденциальности, таких как Tor и Tails, или вы только что проверили их веб -сайты, АНБ может отслеживать ваши онлайн -движения, новое расследование раскрывает.

Сет Розенблатт бывший старший писатель / новости

Старший писатель Сет Розенблатт освещал Google и безопасность для CNET News со случайными набегами на технологии и поп -культуру. Ранее старший редактор программного обеспечения CNTE, он написал практически о каждой категории программного обеспечения и приложения.

Сет Розенблатт

3 июля 2014 г. 6:20 P.м. Пт

3 мин ЧИТАЙТЕ

Использование общих инструментов конфиденциальности веб -сайта или даже просто любопытства может добавить вас в список наблюдения за агентством по национальной безопасности, согласно новому отчету.

Программа наблюдения АНБ под названием «X-Keyscore», впервые показанная прошлым летом в документах, просочившихся Эдвардом Сноуденом, содержит правила отбора, которые потенциально добавляют в список наблюдения за АНБ, кто не только использовал, но и посещал инструменты для защиты конфиденциальности в Интернете, такие как сеть TOR для анонимного просмотра веб-сайтов и на основе Linux, операционной системы. Файлы X-Keyscore от Сноудена указали, что он позволил сотрудникам АНБ получить номер телефона человека или адрес электронной почты, просмотреть содержание электронной почты и наблюдать за полной деятельностью в Интернете, включая историю просмотра без ордера.

Анализ исходного кода X-Keyscore (только текст) указывает на то, что программа нацелена на немецкого студента, который запускает узел TOR, и может добавить к спискам наблюдения от АНБ, все, кто использует популярные инструменты конфиденциальности в Интернете, такие как TOR. Отчеты были подготовлены журналистами для немецких общественных телевизионных вещателей NDR и WDR, а также люди, используемые и волонтерство для Tor, которые сказали, что «бывшие сотрудники АНБ и эксперты убеждены, что тот же код или аналогичный код все еще используется сегодня.”

В основном финансируется правительством США, сеть TOR анонимизирует интернет -трафик, передавая связь через серию зашифрованных, анонимизирующих концентраторов, называемых узлами. Он часто используется журналистами и активистами, и в 2012 году было подсчитано, что от 50 000 до 60 000 иранцев ежедневно используют эту услугу.

Tails-это вариант операционной системы Linux, которую можно запустить из USB-ключа и поставляется с Tor и другими общими инструментами, предварительно сфигурированными с настройками конфиденциальности. Каждый раз, когда он загружается, автоматически вытирает все, что не сохранено в другом месте. Хвосты описаны в исходном коде X-Keyscore AS, «Механизм Comsec, защищенный экстремистами на экстремистских форумах.”

Фонд Electronic Frontier предупреждал людей не отказываться.

«Чем более обычные люди используют TOR и хвосты, тем труднее АНБ, чтобы показать, что чтение или использование этих инструментов является фактическим подозрительным», – писали сотрудники EFF EFF.

Новые откровения наблюдения за X-Keyscore беспокоятся из-за кажущейся широты их досягаемости.

«Это не просто метаданные; это контент« полного взлома », который хранится навсегда», – сказал эксперт по безопасности Брюс Шнайер в своем блоге. «Это возможно», – написал он, что любой, кто читает этот пост в своем блоге, «в настоящее время контролируется АНБ», потому что он содержал ссылку на Torproject.орг.

Правило в исходном коде показывает, что X-Keyscore отслеживает всех посетителей TorProject.орг, согласно отчету NDR.

Автор и адвокат по конфиденциальности Кори Доктор, который был проинформирован о немецком отчете, сказал, что эксперт, с которым он консультировался, указал, что источником для кода X-Keyscore, возможно, не был Эдвард Сноуден.

«Существование потенциального второго источника означает, что Сноуден, возможно, вдохновил некоторых из его бывших коллег рассмотреть долгий, усердно взглянуть на кавалевое отношение агентства к закону и порядочности», – сказал он.

АНБ «целевые» веб -серверы и пользователи

Германский общественный вещатель ARD сказал, что два сервера Tor в Германии активно наблюдали за шпионским агентством США.

Ссылаясь на информацию, предоставленную официальными источниками, ARD сказал, что почти любой, кто ищет Tor или установил ее, может наблюдать за АНБ.

TOR скрывает местоположение и идентичность пользователей, случайным образом отскакивая данные через некоторые машины, составляющие сеть.

Данные зашифрованы во время хмеля, чтобы лучше скрыть, кто посещает, какая страница.

Информация, передаваемая в ARD, предполагает, что АНБ подключилась к трафику на два немецких сервера каталогов, используемых TOR для выкупа адресов IP (интернет -протокол) людей, которые посетили его.

Данные, передаваемые и выходили из этих серверов, были уязвимы, потому что они были незашифрованными. Другие серверы каталогов также можно было наблюдать.

Адреса, которые захватил АНБ, контролировались с помощью разработанной системы анализа, которая называется Xkeyscore, сказал ARD. XKEYSCORE работает, выпуская информацию, проходящую через несколько обменов по всему миру, где данные запрыгивают от одного интернет -провайдера к другому.

Данные, полученные из этих источников.

Сайты, предлагающие несколько других инструментов анонимизирования и конфиденциальности, также наблюдались, говорится в отчете ARD.

«Просто искать в Интернете программные инструменты, повышающие конфиденциальность.

Пресс -секретарь АНБ рассказала News Sate Ars Technica: «Xkeyscore – это аналитический инструмент, который используется в рамках системы сбора разведки АНБ по иностранным сигналам. Такие инструменты имеют строгие механизмы надзора и соответствия, встроенные на нескольких уровнях.

“Все операции АНБ проводятся в строгом соответствии с верховенством закона.”

Как АНБ добралась до анонимных пользователей Tor

После того, как в августе было обнаружено, что после того, как следователи кольца детской порнографии в августе скомпрометировали службу анонимности Интернета, в пятницу было обнаружено, что АНБ также нацелено на сеть и установил сложные цифровые ловушки, чтобы зафиксировать своих пользователей.

Информация о программах наблюдения TOR была подробно описана в верхних секретных документах, просочившихся Эдвардом Сноуденом. Эксперт по безопасности Брюс Шнайер объяснил атаки в колонке в The Guardian, но даже технически настроенные люди могут найти алфавитный суп с аббревиатурами, протоколами и секретными программами, поэтому мы извлекли основные моменты.

Тор работает, взяв трафик от одного пользователя и передавая его между другими пользователями сети, постоянно изменяет путь данных через Интернет и обеспечивая эффективную анонимность. На самом деле это настолько эффективно, что агентство национальной безопасности не может на самом деле отслеживать кого -то, кто использует его – поэтому ему пришлось найти способ обойти его.

То, что делал АНБ, было создано так, как известно как «человек в средней атаке.«Во -первых, он тщательно отслеживает известные Tor« Nodes », где из сети Anonymiced Traffe вытекает анонимный трафик, ожидая, когда пользователи, желающие выполнить базовую задачу, например, посетите Google. Затем, используя доступ агентства к интернет -инфраструктуре для реагирования до Google Can, агенты АНБ перенаправляют браузер пользователя на специальную веб -страницу, где будет прозвучена ловушка.

Секретные документы описывают систему серверов в совокупности, называемой «Foxacid», которую Шнайер описывает как «сваха между потенциальными целями и атаками, разработанными АНБ.«Браузеры с известными недостатками можно отправить на веб-страницы, которые предназначены для их заражения-это займет всего часть секунды, а затем пользователь может быть отправлен на свой путь.

Поскольку браузер теперь скомпрометирован, его можно сделать, чтобы сделать всевозможные вещи: история просмотра отчетов, журналы IP или даже информировать о других узлах в сети TOR.

Атакуя сам браузер, АНБ не нужно беспокоиться о сильной защите, предлагаемой TOR. Firefox исправил недостаток, используемый в случае расследования детской порнографии, но в любом веб-браузере или плагине могут существовать недокументированные ошибки или уязвимости, которые АНБ может использовать для своих целей.

Для более полного и технического объяснения программ фальсификации Foxacid и связанных с ними АНБ интернет -наблюдения, обязательно прочитайте статью Шнейера в The Guardian.

Девин Колдюи – писатель для NBC News Digital. Его личный сайт Coldewey.скандал.

Отслеживание АНБ пользователи

Сеть онлайн-анонимности TOR является важной целью для агентства национальной безопасности. Работа от атакующего TOR выполняется АНБ’S Применение уязвимостей филиал, который является частью Управления системного разведки (SID). Загрузите это тематическое исследование, чтобы узнать больше.

Заполните форму ниже, чтобы загрузить свой технический документ!

- 1-888-330-HACK

Пн – пт / 8:00 – 17:00

Показанные курсы

© EC-Council Iclass

политика конфиденциальности

Мы заботимся.

Обеспечение того, чтобы вы получили лучший опыт – это наша единственная цель для использования файлов cookie. Если вы хотите продолжить, примите. Вы можете дать контролируемое согласие, посетив настройки cookie. Для любых дополнительных запросов или информации, пожалуйста, смотрите нашу Политику конфиденциальности.

Управление согласия

Обзор конфиденциальности

Этот веб -сайт использует файлы cookie для улучшения вашего опыта во время перемещения по веб -сайту. Из них, файлы cookie, которые классифицируются по мере необходимости, хранятся в вашем браузере, поскольку они необходимы для работы основных функций веб -сайта. Мы также используем сторонние файлы cookie, которые помогают нам анализировать и понимать, как вы используете этот веб-сайт. Эти файлы cookie будут храниться в вашем браузере только с вашего согласия. У вас также есть возможность отказаться от этих файлов cookie. Но отказ от некоторых из этих файлов cookie может повлиять на ваш опыт просмотра.

Всегда включено

Необходимые файлы cookie абсолютно необходимы для правильного функционирования веб -сайта. Эти файлы cookie обеспечивают основные функции и функции безопасности веб -сайта, анонимно.

| Печенье | Продолжительность | Описание |

|---|---|---|

| Cookielawinfo-checkbox-Analytics | 11 месяцев | Этот cookie установлен плагином согласия Cookie GDPR. Cookie используется для хранения согласия пользователя для файлов cookie в категории “Analytics”. |

| Cookielawinfo-checkbox-функциональный | 11 месяцев | Cookie установлен с помощью согласия Cookie GDPR, чтобы записать согласие пользователя для файлов cookie в категории «Функциональная». |

| cookielawinfo-checkbox-exessary | 11 месяцев | Этот cookie установлен плагином согласия Cookie GDPR. Куки используются для хранения согласия пользователя для файлов cookie в категории «необходимых». |

| Cookielawinfo-checkbox-Others | 11 месяцев | Этот cookie установлен плагином согласия Cookie GDPR. Cookie используется для хранения согласия пользователя для файлов cookie в категории «Другое. |

| Cookielawinfo-checkbox-производитель | 11 месяцев | Этот cookie установлен плагином согласия Cookie GDPR. Cookie используется для хранения согласия пользователя для файлов cookie в категории «Производительность». |

| Viewed_cookie_policy | 11 месяцев | Cookie устанавливается плагином согласия Cookie GDPR и используется для хранения, согласился ли пользователь с использованием файлов cookie. Он не хранит никаких личных данных. |

Функциональный

Функциональные файлы cookie помогают выполнять определенные функциональные возможности, такие как обмен контентом веб-сайта на платформах социальных сетей, сбором обратных связей и других сторонних функциях.

Производительность

Производительные файлы cookie используются для понимания и анализа ключевых индексов производительности веб -сайта, которые помогают обеспечить лучший пользовательский опыт для посетителей.

Аналитические файлы cookie используются, чтобы понять, как посетители взаимодействуют с веб -сайтом. Эти файлы cookie помогают предоставить информацию о показателях количества посетителей, скорости отказов, источника трафика и т. Д.

Реклама

Рекламные файлы cookie используются для предоставления посетителям соответствующей рекламы и маркетинговых кампаний. Эти файлы cookie отслеживают посетителей по веб -сайтам и собирают информацию для предоставления индивидуальной рекламы.

Другие без категоризированных файлов cookie – это те, которые анализируются и пока не были классифицированы в категории.