Предотвращает ли Bitlocker кражу?

Bitlocker Countermeres

Краткое содержание: Аутентификация перед выгрузкой с PIN-кодом может смягчить векторы атаки для устройств, которые используют загрузочный edrive. Он также может защитить от атак портов DMA. В случае украденной машины, изменение паролей и отключение учетных записей на онлайн -сервисах может обеспечить дополнительную безопасность.

Насколько безопасна Bitlocker с штифтом, когда вся машина украдена?

В сценарии украденного ноутбука Bitlocker с PIN -кодом может обеспечить уровень безопасности. Изменяя пароли и отключив учетные записи, даже если вор получает доступ к машине, системы, использующие украденные данные.

В: Разве для вашего сценария не должно быть достаточного пароля?

A: Хотя сильный пароль может обеспечить некоторый уровень безопасности, использование PIN -кода с BitLocker может значительно улучшить безопасность. Bitlocker расшифровывает диск, как только он загружается в операционную систему, и PIN -код добавляет дополнительный уровень защиты от общих атак.

1 Ответ 1

Краткое содержание: 9-значный PIN-код в сочетании с TPM может защитить от базовых атак, предоставляя достаточно времени для изменения паролей в онлайн-сервисах. Эффективность этой меры безопасности зависит от нескольких факторов, таких как мотивация и навыки злоумышленника и время, необходимое жертве, чтобы заметить кражу и принять меры.

9-значный PIN-код должен быть достаточно для защиты от злоумышленника с базовыми навыками взлома достаточно долго, чтобы изменить пароли в онлайн-сервисах. Комбинация TPM гарантирует, что только доверенный компьютер может раскрывать его, добавив дополнительный уровень защиты. Эффективность этой меры безопасности зависит от нескольких факторов:

- Насколько мотивирован атакующий, и если жертва является случайной целью среди многих.

- Уровень навыков и опыта злоумышленника.

- Время, необходимое жертве, чтобы заметить кражу и изменить пароли.

И защитники, и злоумышленники должны рассмотреть анализ затрат и выгод. Злоумышленник должен был бы потратить значительное количество времени, пытаясь получить доступ к украденному компьютеру, поэтому им необходимо оценить, стоит ли это усилия. Вместо этого может быть более выгодно нацелен на другие устройства.

Bitlocker Countermeres

Windows включает в себя несколько технологий, таких как TPM, безопасная загрузка и измеренная загрузка для защиты клавиш шифрования битлоков от атак. Bitlocker использует технологию шифрования в рамках стратегического подхода для обеспечения данных от автономных атак. Когда компьютер потерян или украден, данные становятся уязвимыми для несанкционированного доступа через инструменты программной атаки или передавая жесткий диск на другой компьютер.

Bitlocker помогает смягчить несанкционированный доступ к данным на потерянных или украденных компьютерах до начала авторизованной операционной системы. Это достигается путем тома шифрования на компьютере и обеспечения целостности компонентов ранней загрузки и данных конфигурации загрузки. Эти меры повышают безопасность и защиту от различных атак на клавиши шифрования битлоков.

Для получения дополнительной информации о том, чтобы включить лучшую конфигурацию безопасности для устройств Windows, см. Документацию «Стандарты для высоко безопасного устройства Windows».

Защита перед запуском

Прежде чем начать Windows, функции безопасности реализованы в аппаратном и прошивке устройства, таких как TPM и Secure Boot, играют решающую роль в защите системы. Большинство современных устройств оснащены TPM и безопасной загрузкой.

Доверенный модуль платформы

Модуль доверенной платформы (TPM)-это микрочип или безопасная прошивка, которая предоставляет важные функции, связанные с безопасностью, включая ключи шифрования. Bitlocker связывает клавиши шифрования с TPM, чтобы убедиться, что компьютер не был подделан, пока офлайн. Для получения дополнительной информации о TPM обратитесь к документации «Модуль доверенной платформы».

UEFI и безопасная загрузка

Unified расширяемый интерфейс прошивки (UEFI) и безопасные технологии загрузки способствуют безопасности системы. UEFI предоставляет интерфейс, соединяющий операционную систему и прошивку, обеспечивая безопасную загрузку процесса. Secure Boot гарантирует, что только доверенное программное обеспечение, включая операционную систему, разрешено работать во время запуска.

Bitlocker Countermeres

Аутентификация перед выгрузкой с PIN-кодом может смягчить вектор атаки для устройств, которые используют загрузочный Edrive, потому что открытая шина Edrive может позволить злоумышленнику захватить ключ шифрования битлокоза во время запуска. Аутентификация перед выгрузкой с PIN-кодом может также смягчить атаки порта DMA в течение окна времени между тем, когда Bitlocker разблокирует диск и ботинки Windows до точки, что Windows может устанавливать любые политики, связанные с портом, которые были настроены.

Насколько безопасна Bitlocker с булавкой, когда вся машина украдена?

Между тем, у меня будет время изменить все пароли онлайн -сервисов, отключить учетные записи VPN и т. Д. которые были использованы в этой записной книжке, поэтому даже если они в конечном итоге получают доступ, наши системы останутся в безопасности.

65.8K 20 20 Золотые значки 209 209 Серебряные значки 263 263 Бронзовые значки

спросил 22 января 2018 года в 11:27

180 8 8 бронзовых значков

Разве для вашего сценария не должно быть достаточного пароля? Например, чтобы получить доступ к вашим данным, вор должен был бы угадать пароль, и это было бы невозможно, если бы это сильная пассивная фраза. Если я прав, Bitlocker не расшифровывает диск, пока вы не войдите в систему (пожалуйста, поправьте меня, если я ошибаюсь в этом)

22 января 2018 года в 15:23

@Wealot со всеми (легкими) атаками RAM Remanence на BitLocker, PIN -код действительно улучшает безопасность на многое. Bitlocker делает Дешифрируйте диск, как только он загружается в операционную систему

7 июля 2019 года в 3:54

1 Ответ 1

Сценарий, от которого я хочу защитить себя: 1. Простой вор крадет ноутбук 2. Они хотят получить доступ к данным с помощью базовых навыков «Googling Around», таких как использование инструмента или ввод в случайные пароли.

9 -значный пин -код должен быть достаточно для защиты от злоумышленника этого уровня изысканности достаточно долго, чтобы вы могли изменить пароли во всех ваших онлайн -сервисах. TPM гарантирует, что только доверенный компьютер может раскрывать его в сочетании с вашим PIN -кодом. Поскольку злоумышленник имеет весь компьютер, все, что нужно, это PIN -код. Теперь важно несколько факторов:

- Насколько мотивирован ваш атакующий (вы случайная жертва этого злоумышленника, один из 100 других?).

- Насколько он умный («Основные навыки гуглирования» одного человека-это продвинутый Google-Fu другого человека).

- Сколько времени вам понадобится уведомление Кража и изменение ваших паролей.

И защитники, и злоумышленники должны провести анализ затрат и выгод. Вы должны определить, сколько стоят вашего времени и усилий, но злоумышленник должен сделать то же самое. Если им потребуется две недели, чтобы получить доступ к вашему компьютеру, то это две недели потерянных возможностей для кражи. Зачем тратить все это время на твой компьютер, если бы было более выгодно украсть еще три компьютера за это время?

Bitlocker Countermeres

Windows использует технологии, включая доверенный модуль платформы (TPM), Secure Boot и измеренный загрузку, чтобы помочь защитить клавиши шифрования Bitlocker от атак. Bitlocker является частью стратегического подхода к обеспечению данных от автономных атак с помощью технологии шифрования. Данные о потерянном или украденном компьютере уязвимы. Например, может быть несанкционированный доступ, либо запустив инструмент программной атаки против компьютера или передачи жесткого диска компьютера на другой компьютер.

Bitlocker помогает смягчить несанкционированный доступ к данным на потерянных или украденных компьютерах до начала авторизованной операционной системы. Это смягчение выполняется:

- Объем шифрования на компьютере. Например, BitLocker можно включить для объема операционной системы, громкость на фиксированном диске. или съемный диск данных (например, USB -флэш -накопитель, SD -карта и т. Д.) Включение Bitlocker для громкости операционной системы шифрует все системные файлы в томе, включая файлы пейджинга и файлы гибернации. Единственное исключение – для системы системного раздела, который включает в себя диспетчер загрузки Windows и минимальный заглавный обеспечение, необходимое для дешифрования громкости операционной системы после того, как ключ отключен.

- Обеспечение целостности ранних компонентов загрузки и данных конфигурации загрузки. На устройствах, которые имеют TPM -версию 1.2 или выше, Bitlocker использует расширенные возможности безопасности TPM, чтобы сделать данные доступными только в том случае, если код и конфигурацию прошивки BIOS Compult. В системах, которые используют TPM PCR [7], изменения настройки BCD, которые считаются безопасными, разрешено улучшить удобство использования.

Следующие разделы предоставляют более подробную информацию о том, как Windows защищает от различных атак на ключах шифрования Bitlocker в Windows 11, Windows 10, Windows 8.1, и Windows 8.

Для получения дополнительной информации о том, как включить наилучшую общую конфигурацию безопасности для устройств, начиная с Windows 10 версии 1803, см. Стандарты для высоко безопасного устройства Windows.

Защита перед запуском

Перед тем, как Windows, функции безопасности, реализованные как часть аппаратного обеспечения и прошивки устройства, необходимо использовать, включая TPM и Secure Boot. К счастью, многие современные компьютеры имеют TPM и безопасную загрузку.

Доверенный модуль платформы

Модуль доверенной платформы (TPM)-это микрочип, предназначенный для обеспечения базовых функций, связанных с безопасностью, в первую очередь включающий ключи шифрования. На некоторых платформах TPM можно альтернативно реализовано как часть безопасной прошивки. Bitlocker связывает клавиши шифрования с TPM, чтобы убедиться, что компьютер не был подделан, пока система была в автономном режиме. Для получения дополнительной информации о TPM, см. Модуль доверенной платформы.

UEFI и безопасная загрузка

Unified расширяемый интерфейс прошивки (UEFI) – это программируемая загрузочная среда, которая инициализирует устройства и запускает загрузчик операционной системы.

Спецификация UEFI определяет процесс аутентификации выполнения прошивки под названием Secure Boot. Безопасные загрузочные блоки Недоверенный прошивка и загрузки (подписанные или без знака) от возможности запустить систему.

По умолчанию Bitlocker обеспечивает защиту целостности для безопасной загрузки, используя измерение TPM PCR [7]. Несанкционированная прошивка EFI, приложение EFI Boot или загрузчик не может запустить и получить ключ Bitlocker.

Bitlocker и сброс атаки

Чтобы защитить от злонамеренных атак сброса, BitLocker использует смягчение атаки TCG, также известное как Bit Bit (запрос на перезапись памяти), прежде чем извлечь ключи в память.

Это не защищает от физических атак, когда злоумышленник открывает дело и атакует аппаратное обеспечение.

Политики безопасности

Следующие разделы охватывают аутентификацию перед выгрузкой и политики DMA, которые могут обеспечить дополнительную защиту для Bitlocker.

Аутентификация до боута

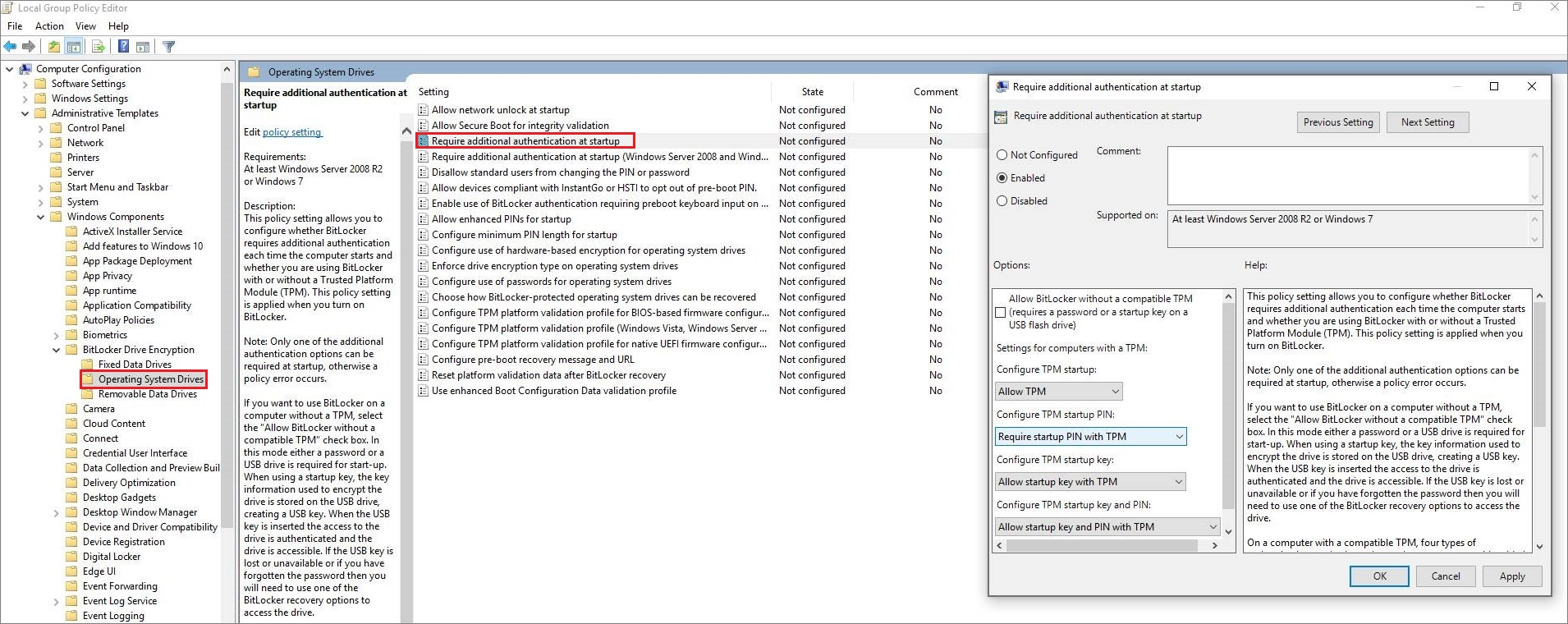

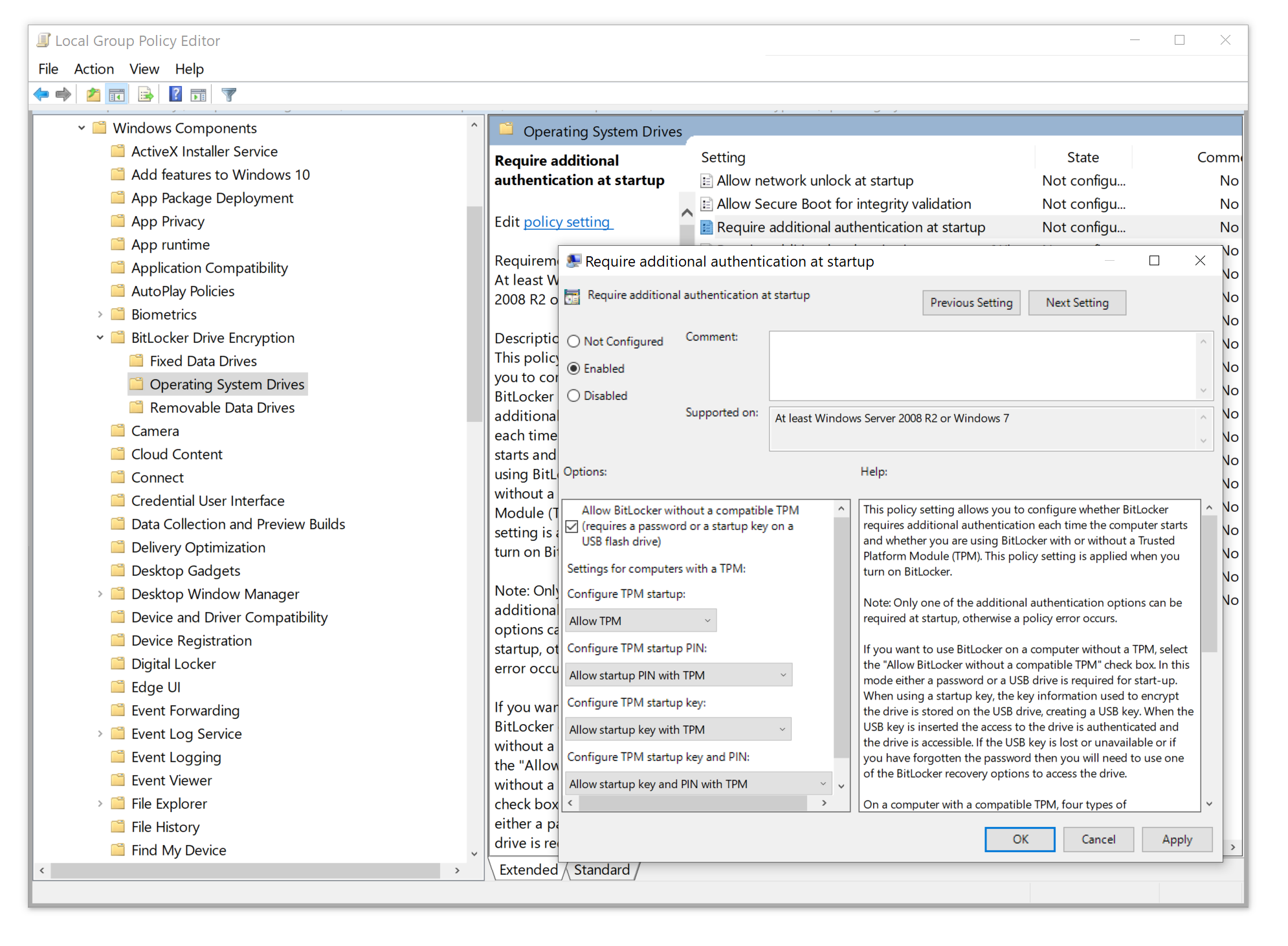

Аутентификация перед выгрузкой с BitLocker-это настройка политики, которая требует использования любого пользовательского ввода, такого как PIN-код, клавишу запуска или оба для аутентификации перед тем, как сделать содержимое системного диска доступным. Настройка групповой политики требует дополнительной аутентификации при запуске, а соответствующая настройка в Bitlocker CSP – SystemDrivesRequiRestarTupauthentication.

Bitlocker Accesses и хранит клавиши шифрования в памяти только после завершения аутентификации перед загрузкой. Если Windows не может получить доступ к ключам шифрования, устройство не может прочитать или редактировать файлы на системном диске. Единственный вариант обход аутентификации перед выгрузкой-это вход в ключ восстановления.

Аутентификация перед выгрузкой предназначена для предотвращения загрузки клавиш шифрования в системную память без надежного пользователя, предоставляющего другой коэффициент аутентификации, такой как PIN-код или клавиша запуска. Эта функция помогает смягчить атаки DMA и памяти.

На компьютерах с совместимым TPM, диски операционной системы, которые защищены битлоков, могут быть разблокированы четырьмя способами:

- Только TPM. Использование валидации только TPM не требует какого-либо взаимодействия с пользователем для разблокировки и предоставления доступа к диску. Если проверка TPM успешна, опыт входа пользователя совпадает с стандартной входом. Если TPM отсутствует или изменяется, или если BitLocker обнаруживает изменения в коде BIOS или UEFI или конфигурации, критических файлах запуска операционной системы или конфигурации загрузки, BitLocker входит в режим восстановления, и пользователь должен ввести пароль для восстановления для восстановления доступа к данным. Эта опция более удобна для входа, но менее безопасна, чем другие варианты, которые требуют дополнительного фактора аутентификации.

- TPM с клавишами запуска. В дополнение к защите, которую обеспечивает только TPM, часть ключа шифрования сохраняется на флэш-накопителе USB, называемой клавиш запуска. Данные на зашифрованном томе не могут быть доступны без клавиши запуска.

- TPM с PIN. В дополнение к защите, которую обеспечивает TPM, Bitlocker требует, чтобы пользователь входил в PIN -код. Данные о зашифрованном томе не могут быть доступны без ввода PIN -кода. TPMS также обладает защитой от хлеба.

- TPM с клавиш запуска и PIN. В дополнение к защите компонентов ядра, которую обеспечивает только TPM, часть ключа шифрования хранится на USB-накопителе, и для аутентификации пользователя требуется вывод для пользователя в TPM. Эта конфигурация обеспечивает многофакторную аутентификацию, так что если ключ USB потерян или украден, ее нельзя использовать для доступа к дисков, поскольку также требуется правильный штифт.

В следующем примере групповой политики требуется PIN TPM + для разблокировки привода операционной системы:

Аутентификация перед выгрузкой с PIN-кодом может смягчить вектор атаки для устройств, которые используют загрузочный Edrive, потому что открытая шина Edrive может позволить злоумышленнику захватить ключ шифрования битлокоза во время запуска. Аутентификация перед выгрузкой с PIN-кодом может также смягчить атаки порта DMA в течение окна времени между тем, когда Bitlocker разблокирует диск и ботинки Windows до точки, что Windows может устанавливать любые политики, связанные с портом, которые были настроены.

С другой стороны, предварительная аутентификационная подлинность может быть неудобным для пользователей. Кроме того, пользователям, которые забывают свой PIN -код или теряют ключ стартапа, лишены доступа к их данным, пока они не смогут связаться с группой поддержки своей организации, чтобы получить ключ восстановления. Аутентификация перед выгрузкой также может затруднить обновление без присмотра настольных компьютеров и дистанционно управляемых серверов, потому что необходимо ввести PIN.

Для решения этих проблем можно развернуть разблокировку Bitlocker Network. Разблокировка сети позволяет системам физического предприятия по периметру безопасности, которые соответствуют требованиям к аппаратному обеспечению и включают BitLocker с TPM+PIN -кодом для загрузки в Windows без пользовательского вмешательства. Это требует прямого подключения Ethernet к серверу служб развертывания Windows (WDS).

Защита Thunderbolt и других портов DMA

Есть несколько различных вариантов защиты портов DMA, таких как Thunderbolt ™ 3. Начиная с версии Windows 10 1803, новые устройства на основе Intel обладают защитой ядра от атак DMA через порты Thunderbolt ™ 3 по умолчанию. Эта защита ядра DMA доступна только для новых систем, начиная с версии 1803 Windows 10, поскольку требуется изменения в прошивке системы и/или BIOS.

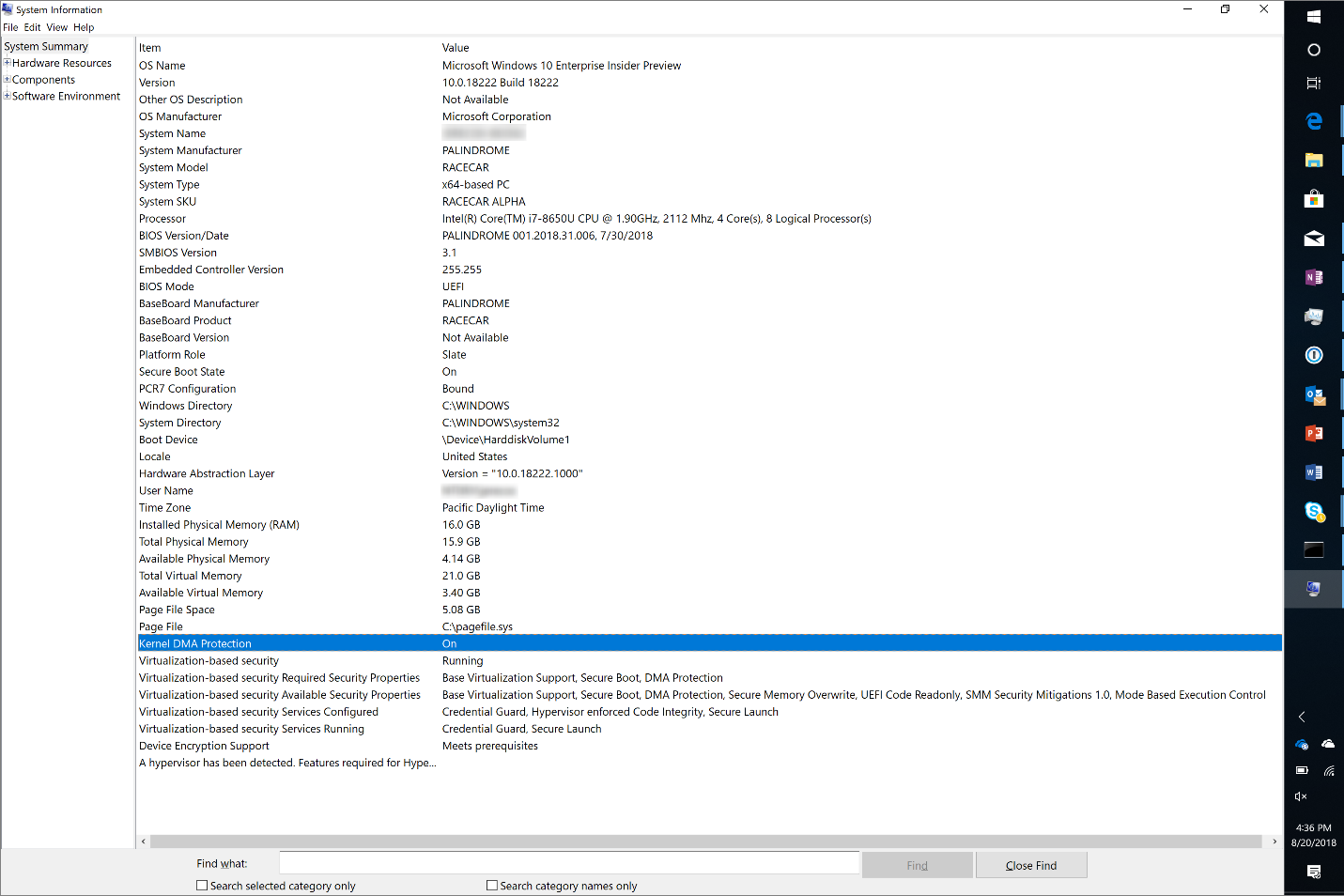

Вы можете использовать системное приложение для рабочего стола MSINFO32.exe, чтобы проверить, включена ли у устройства защита DMA DMA:

Если защита ядра DMA не включена, следуйте этим шагам для защиты портов с включенным Thunderbolt ™ 3:

- Требуется пароль для изменений биоса

- Безопасность Intel Thunderbolt должна быть установлена на авторизацию пользователя в настройках BIOS. Обратитесь к Intel Thunderbolt ™ 3 и безопасности на документации Microsoft Windows® 10 Операционная система

- Дополнительная безопасность DMA может быть добавлена с помощью политики развертывания (начиная с версии 1607 Windows 10 или Windows 11):

- MDM: DataProtection/AllingDirectMemoryAccess политика

- Групповая политика: отключить новые устройства DMA, когда этот компьютер заблокирован (этот параметр не настроен по умолчанию.)

Для Thunderbolt v1 и v2 (разъем DisplayPort) см Смягчение Thunderbolt Секция блокировки контроллеров драйвера SBP-2 и Thunderbolt, чтобы уменьшить угрозы DMA и Thunderbolt DMA для BitLocker. Для SBP-2 и 1394 (также известный как FireWire), см SBP-2 смягчение Секция блокировки контроллеров драйвера SBP-2 и Thunderbolt, чтобы уменьшить угрозы DMA и Thunderbolt DMA для BitLocker.

Атаковать контрмеры

Этот раздел охватывает контрмеры для конкретных типов атак.

Буткиты и корни

Физически присутствующий атакующий может попытаться установить кусок программного обеспечения, похожий на Bootkit или Rootkit, в попытке украсть клавиши Bitlocker. TPM должен наблюдать за этой установкой с помощью измерений ПЦР, а клавиша Bitlocker не будет выпущена.

Bitlocker защищает от этой атаки по умолчанию.

Рекомендуется пароль BIOS для обороны в случае, если BIOS разоблачит настройки, которые могут ослабить обещание безопасности BitLocker. Intel Boot Guard и AMD Аппаратное оборудование проверено поддержка загрузки более сильные реализации безопасной загрузки, которые обеспечивают дополнительную устойчивость против вредоносных программ и физических атак. Intel Boot Guard и Amd Adward Adward Boot являются частью стандартов проверки загрузки платформы для высоко безопасного устройства Windows.

Грубая сила атаки на булавку

Требовать TPM + PIN-код для защиты от борьбы.

DMA атаки

Пейджинг -файл, дамп сбоя и Hyberfil.Sys атаки

Эти файлы защищены на зашифрованном томе по умолчанию, когда Bitlocker включен на диски ОС. Он также блокирует автоматические или ручные попытки переместить файл пейджинг.

Память остановленность

Включите безопасную загрузку и мандативно предпринимать пароль для изменения настройки BIOS. Для клиентов, нуждающихся в защите от этих расширенных атак, настройте защитный защитник TPM+, отключите резервное управление питанием и выключите или спятит устройство, прежде чем оно оставит управление авторизованным пользователем.

Обманывать битлоков, чтобы передать ключ к мошеннической операционной системе

Злоумышленник может изменить базу данных конфигурации Boot Manager (BCD), которая хранится в не зашифрованном разделе, и добавить точку входа в мошенническую операционную систему в другом разделе. Во время процесса загрузки код Bitlocker позаботится о том, чтобы операционная система, которую дана операционная система, полученная из TPM, криптографически подтверждена как предполагаемый получатель. Поскольку эта сильная криптографическая проверка уже существует, мы не рекомендуем хранить хэш таблицы раздела дисков в регистр конфигурации платформы (ПЦР) 5.

Злоумышленник также может заменить весь диск операционной системы при сохранении аппаратного и прошивки платформы, а затем может извлечь защищенную ключ битлокер из метаданных раздела по жертвам ОС. Затем злоумышленник может попытаться распечатать эту Bitlocker Key Blob, вызывая TPM API из операционной системы под их контролем. Это не удастся, потому что, когда Windows запечатает ключ Bitlocker к TPM, он делает это со значением ПЦР 11 0, и для успешного распечатывания капли, ПЦР 11 в TPM должна иметь значение 0. Однако, когда менеджер загрузки передает элемент управления любому загрузку (законному или мошенничеству), он всегда меняет ПЦР 11 на значение 1. Поскольку значение PCR 11 гарантированно будет отличаться после выхода из менеджера загрузки, злоумышленник не может разблокировать ключ Bitlocker.

Атакующие контрмеры

Следующие разделы охватывают смягчения для разных типов злоупотреблений.

Злоумышленник без особого мастерства или с ограниченным физическим доступом

Физический доступ может быть ограничен форм -фактором, который не подвергает автобусов и памяти. Например, не существует внешних портов, способных к DMA, нет открытых винтов для открытия шасси, и память припаяна к материнской плате.

Этот злоумышленник возможностей не использует разрушительные методы или сложное аппаратное/программное обеспечение для криминалистики.

- Аутентификация перед выгрузкой установлен только на TPM (по умолчанию)

Злоумышленник с мастерством и длительным физическим доступом

Целевая атака с большим количеством времени; Этот злоумышленник откроет чехол, припает и будет использовать сложное оборудование или программное обеспечение.

- Аутентификация перед выгрузкой установлена на TPM с защитником вывода (с сложным буквенно-цифровым штифтом [Enhanced PIN], чтобы помочь противодействию TPM против HAMAMERENGING). -И-

- Отключить резервное управление питанием и выключить или сдерживать устройство, прежде чем оно покинет управление авторизованным пользователем. Эта конфигурация может быть установлена с помощью следующей групповой политики:

- Компьютерная конфигурация >Политики >Административные шаблоны >Компоненты Windows >File Explorer >Показать Hibernate в меню «Параметры питания»

- Компьютерная конфигурация >Политики >Административные шаблоны >Управление энергопотреблением >Настройки сна >Разрешить резервные состояния (S1-S3) во время сна (подключено)

- Компьютерная конфигурация >Политики >Административные шаблоны >Управление энергопотреблением >Настройки сна >Разрешить резервные состояния (S1-S3) во время сна (на батарее)

Эти настройки есть не настроено по умолчанию.

Для некоторых систем обход только TPM может потребовать открытия случая и может потребовать пайки, но может быть сделано за разумную стоимость. Обход TPM с защитником PIN. С сложной улучшенной булавкой это может быть почти невозможно. Настройка групповой политики для расширенного PIN -кода:

- Компьютерная конфигурация >Политики >Административные шаблоны >Компоненты Windows >Шифрование Bitlocker Drive >Операционная система дисков >Разрешить улучшенные булавки для запуска

Эта настройка есть не настроено по умолчанию.

Для безопасных административных рабочих станций Microsoft рекомендует TPM с PIN -защитником и отключить резервное управление питанием и выключить или сбросить устройство.

Статьи по Теме

- Блокирование контроллеров драйвера SBP-2 и Thunderbolt, чтобы уменьшить угрозы 1394 DMA и Thunderbolt DMA Bitlocker

- Настройки групповой политики Bitlocker

- Bitlocker CSP

- Winlogon Automatic Restart Sign-On (ARSO)

Введение в Bitlocker: защита вашего системного диска

Если вы пользователь Windows и когда-либо думали о защите ваших данных с помощью шифрования полного диска, вы, вероятно, слышали о Bitlocker. Bitlocker – это Microsoft’S Реализация шифрования полного диска, которая встроена во многие версии Windows. Возможно, вы даже используете Bitlocker, не осознавая, что вы делаете-например, если у вас есть поверхность или подобное устройство с тонким и светом Windows. В то же время, шифрование Bitlocker по умолчанию не доступно на рабочем столе, если вы используете домашнее издание Windows 10. Активация Bitlocker на вашем системном диске может быть сложной и не может работать сразу, даже если ваше издание Windows поддерживает его. В этой статье мы предлагаем введение в шифрование Bitlocker. Мы’LL подробно описывает типы угроз Bitlocker может эффективно защищать ваши данные, и тип угроз, против которых Bitlocker бесполезен. Наконец мы’ll Опишите, как активировать Bitlocker в системах, которые доны’T Встречайте Microsoft’S Требования к аппаратному обеспечению и оценить, является ли это’Стоит или нет в отношении безопасности.

Угрозы, покрытые шифрованием битлоков

Шифрование Bitlocker не является всеми и конечным типом защиты. В то время как Bitlocker надежно шифрует ваши данные с помощью стандартного AES-шифрования, он может защитить ваши данные только от набора очень специфических угроз.

Bitlocker может эффективно защищать ваши данные при следующих обстоятельствах.

Ваш жесткий диск удален с вашего компьютера

Если по какой-либо причине ваши жесткие диски (или диски SSD) удаляются с вашего компьютера, ваши данные надежно защищены 128-битным ключом шифрования (пользователи, требующие безопасности более высокого уровня, могут указать 256-битное шифрование при настройке Bitclocker).

Насколько безопасен этот тип защиты? Если вы’Повторный использование защиты TPM (подробнее об этом позже), это очень безопасно; Так же безопасно, как и сам алгоритм AES (в представлении непрофессионала 128-битное или 256-битное шифрование одинаково сильнее).

Если, однако, вы включили Bitlocker на компьютере без TPM, Тогда шифрование Bitlocker будет столь же безопасным, как и пароль, который вы установили. По этой причине обязательно указать достаточно сильный, достаточно длинный и абсолютно уникальный пароль.

Весь компьютер украден

Если весь ваш компьютер украден, безопасность ваших данных зависит от типа защиты Bitlocker, которую вы используете, а также от силы пароля Windows. Наиболее удобный метод – это “Только TPM” (подробнее об этом позже); Это также наименее безопасный метод, потому что ваш компьютер расширит жесткий диск (ы), прежде чем войти в Windows.

Если вы используете “Только TPM” Политика защиты, любой, кто знает пароль вашей учетной записи Windows (или ваш пароль учетной записи Microsoft, если вы используете учетную запись Microsoft в качестве входа в Windows 10), сможет разблокировать ваши данные.

PIN TPM + значительно более безопасен; В некотором смысле, это практически так же безопасно, как и сильный жесткий диск.

Если вы настроили защиту Bitlocker без установленного TPM или Intel PTT, вы’быть вынужденным использовать пароль. В этом случае данные будут такими же безопасными, как ваш пароль. Bitlocker предназначен для замедления атак грубой силы, поэтому даже 8-символьный пароль может обеспечить безопасную защиту ваших данных.

Другие пользователи на одном компьютере

Если кто -то может войти на ваш компьютер и получить доступ к своей учетной записи, объем диска уже был расшифрован. Bitlocker не защищает от пользователей компьютеров.

Вредоносные программы/вымогатели и онлайн -угрозы

Bitlocker ничего не делает для защиты ваших данных от вредоносных программ, вымогателей или онлайн -угроз.

Другими словами, Bitlocker отлично подходит при защите ваших данных от удаления жесткого диска (ы); это’S Perfect, если вы хотите защитить свои данные, если продаете или RMA свои жесткие диски. Это’S несколько менее эффективен (в зависимости от ваших политик) при защите ваших данных, если весь компьютер украден. Это оно; Другие случаи использования не покрываются.

Системные Требования

Большинство из нас привыкли “Системные Требования” быть просто формальностью. Это не так с BitLocker. Чтобы защитить ваше загрузочное устройство с помощью Bitlocker, вы должны запустить Windows 10 Professional или выше. Windows 10 Home не поддерживает Шифрование системы Bitlocker.

Чтобы сделать вещи более запутанными, Microsoft поддерживает Защита устройств Bitlocker Даже на устройствах с Windows 10 Home. Фактически, это то же самое шифрование, просто с некоторыми ограничениями. Защита устройств Bitlocker доступна на тонких и легких устройствах (E.г. Microsoft Surface) Поддерживаю подключенное резервное положение и оснащено твердотельным хранением. Эти устройства должны быть оснащены TPM2.0 Модуль или технология Intel PTT.

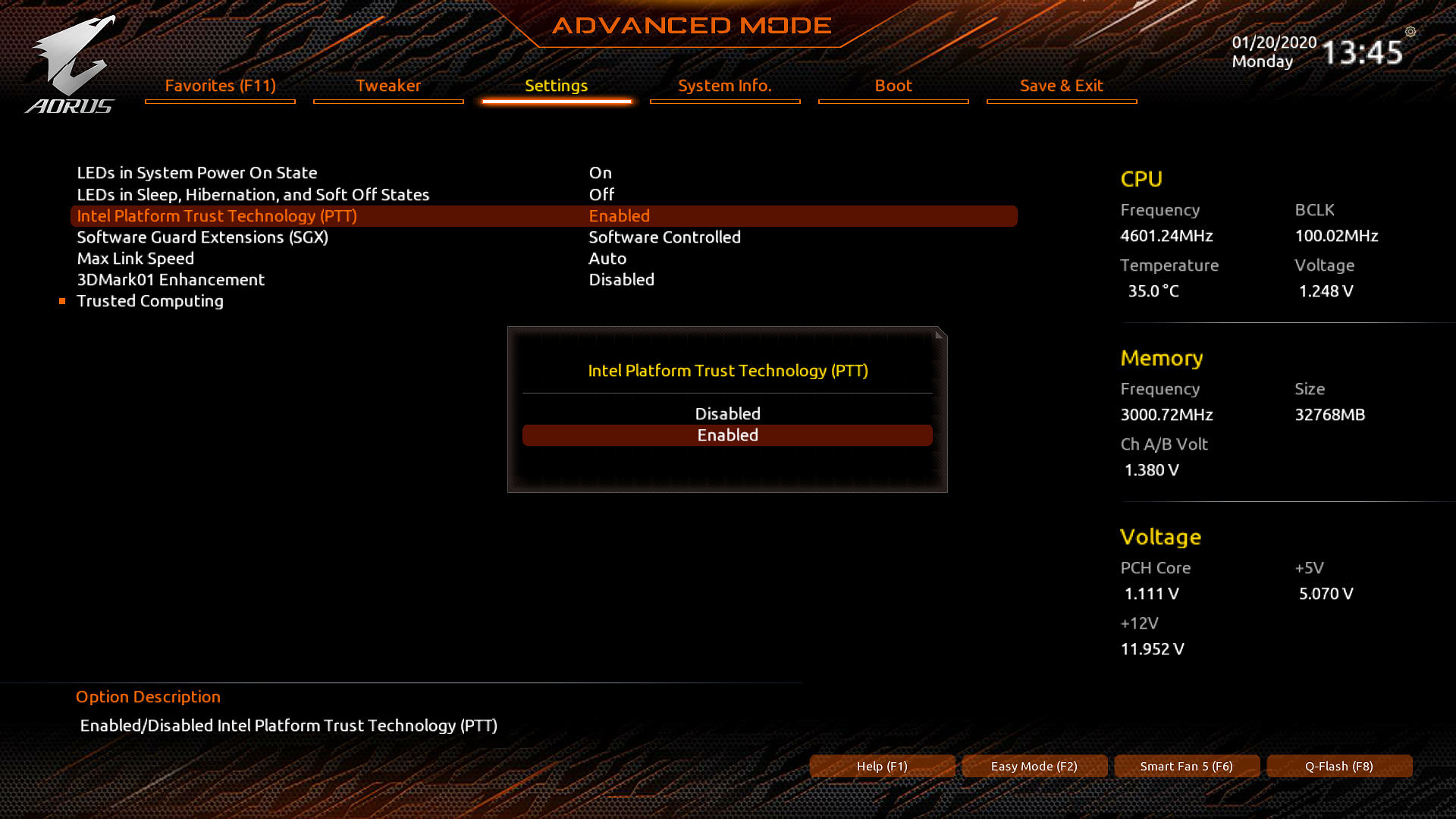

Если вы используете Windows 10 Professional или выше с TPM2.0 или Intel Ptt, вы можете сразу включить Bitlocker. Тем не менее, большинство компьютеров не оснащены модулями TPM, и только компьютеры нового поколения (например, Intel 8-й и 9-й генерал; некоторые более высокие материнские платы могут поддерживать Intel PTT со старыми процессорами) поддержать технологию доверия Intel Trust Technology. Intel PTT даже не включен в BIOS по умолчанию; Вы должны вручную позволить себе использовать ее для защиты Bitlocker.

Здесь’S, как вы активируете Intel PTT на платах Gigabyte Z390 (последние BIOS):

В качестве альтернативы вы можете выполнить редактирование групповой политики, чтобы включить Bitlocker без модулей защиты аппаратной защиты.

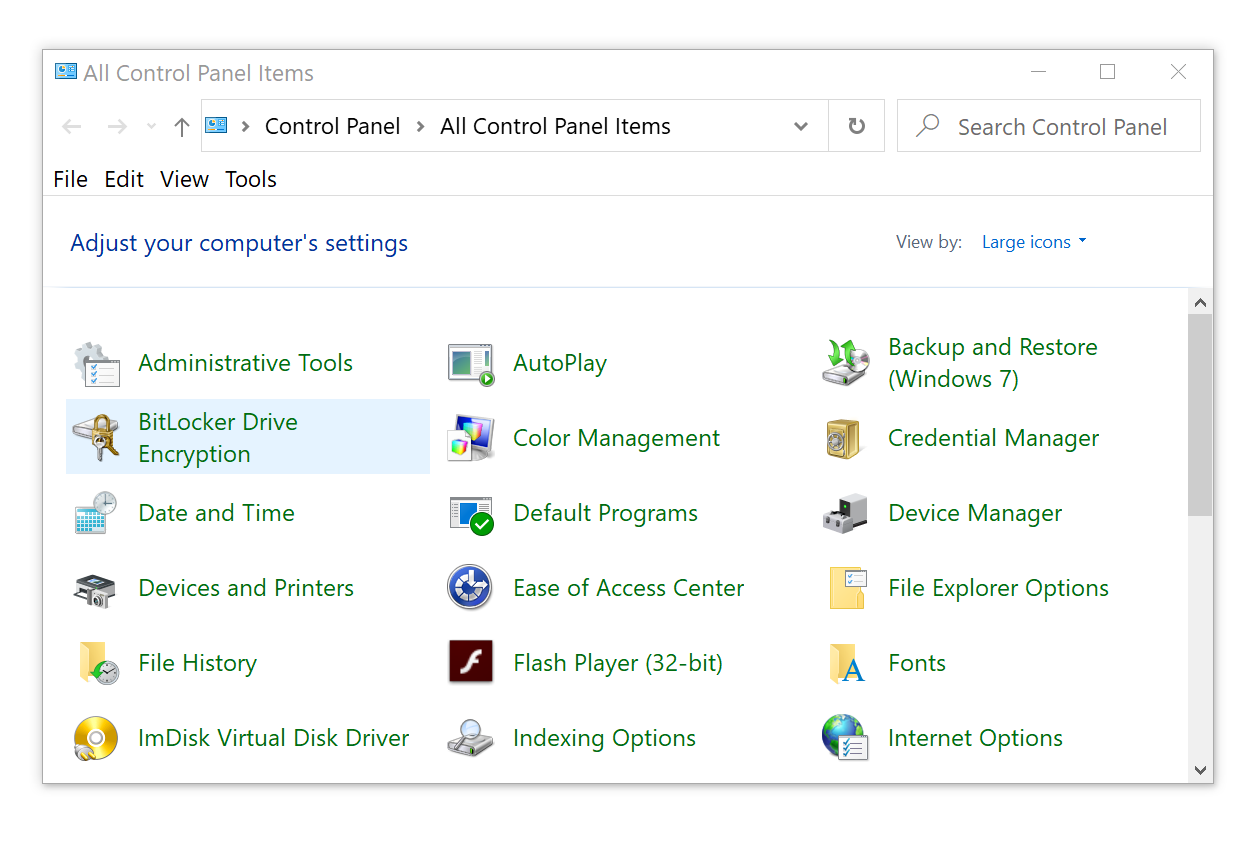

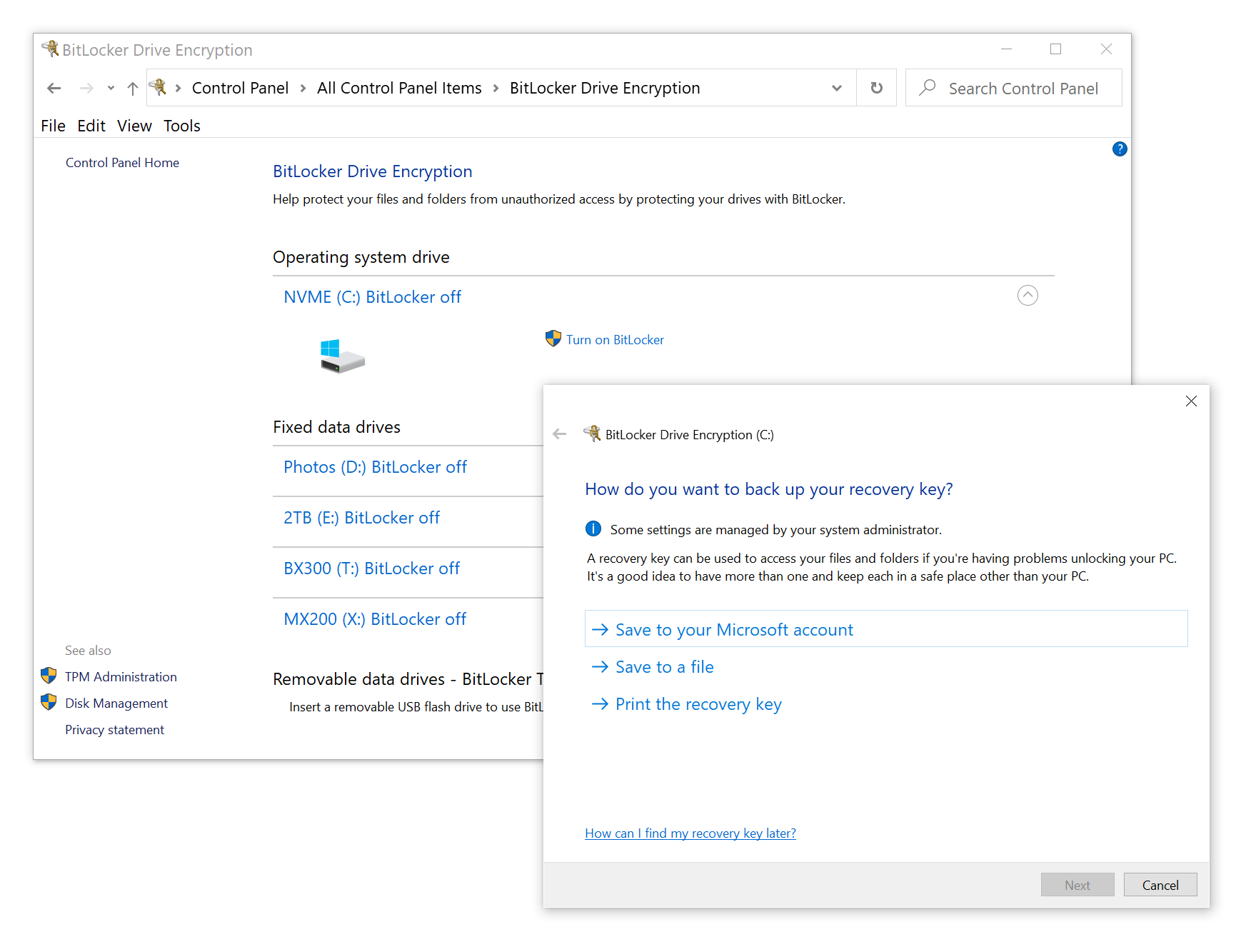

Если ваш компьютер соответствует требованиям (а именно, наличие аппаратного TPM2.0 Модуль или программная технология Intel платформы Trust Technology), включение Bitlocker на вашем компьютере может быть таким же простым, как открыть панель управления и запуск апплета шифрования диска Bitlocker. Обратите внимание, что не все издания Windows 10 могут использовать защиту Bitlocker.

Как только вы нажмете “Включите Bitlocker”, Windows предложит вам создать клавишу условного депонирования (ключ восстановления Bitlocker). Очень желательно это сделать. На балансе, хранение ключа восстановления в вашей учетной записи Microsoft может быть достаточно хорошим вариантом для большинства домашних пользователей, в то время как сотрудники будут хранить свои ключи восстановления в своей компании’S Active Directory. Сохранение ключа в файл или распечатка также являются действительными параметрами, которые обеспечат столько же безопасности, сколько ваша личная безопасная коробка.

Тонкие и легкие устройства (такие как планшеты Windows и Ultrabooks) могут быть защищены шифрованием устройства, а не в шифрование привода битлокоза. Алгоритм по сути такой же; Тем не менее, требования к совместимости разные. Шифрование устройства доступно для тонких и световых устройств с любым изданием Windows 10, в то время как шифрование диска Bitlocker не доступно для домашних пользователей Windows 10. Если у вас есть данные для защиты, вы’LL нужно заплатить плату за обновление на месте до Windows 10 Professional.

Что если у вас уже есть профессионал Windows 10, но Дон’t есть аппаратный TPM2.0 модуль? Если вы используете одну из последних плат на основе наборов Intel Chips, вы можете активировать технологию Trust Intel Platform Platform (как включить BitLocker с Intel PTT и No TPM для лучшей безопасности) или выполнить следующую групповую политику для включения BitLocker:

- Открытый редактор групповой политики (тип gpedit.MSC в поле поиска Windows)

- Открыть локальную политику компьютера> Конфигурация компьютера> Административные шаблоны> Компоненты Windows> Шифрование диска Bitlocker> Операционные диски

- Редактировать Требовать дополнительной аутентификации при запуске политика

- Установить политику на Включено и проверить Разрешить Bitlocker без совместимой TPM Как показано на выстреле экрана

Говоря о политике, Bitlocker поддерживает различные методы аутентификации, каждый из которых предлагает уникальный компромисс между безопасностью и удобством.

- Только TPM. Ваша система загрузится для входа в систему; Данные будут расшифрованы с помощью ключа, хранящегося в модуле TPM (или Intel PTT). Это наиболее удобный вариант, который эффективно защищает жесткие диски, но обеспечивает более слабую защиту, если злоумышленник имеет доступ ко всей системе (компьютер с TPM и жесткий диск).

- TPM + PIN. В этом режиме модуль TPM выпустит ключ шифрования только в том случае, если вы правильно введите код PIN-кода во время фазы предварительной загрузки. Несмотря на то, что контактный код короткий, ввод неправильного штифта несколько раз делает панику TPM и блокирует доступ к клавишу шифрования. Этот вариант, возможно, предлагает наилучший баланс между безопасностью и удобством, объединяя “то, что у вас есть” (модуль TPM) с “то, что вы знаете” (PIN -код). В то же время эта опция может быть не удобной в многопользовательских средах.

- TPM + USB -ключ. Эта опция требует, чтобы как TPM, так и USB -флэш -накопитель (или CCID SmartCard) присутствовали для загрузки системы.

- TPM + PIN + USB -ключ. Как следует из названия, эта опция требует всех трех из TPM, PIN -кода и USB -ключа/SmartCard для загрузки вашего компьютера. Хотя это, вероятно, самый безопасный вариант, дополнительные преимущества безопасности вряд ли стоят того, по сравнению с опцией PIN TPM +, если вы рассмотрите снижение удобства и надежности (вы’LL должен использовать ключ восстановления, если USB -ключ или смарт -карта потеряны или повреждены).

- Ключ USB. Эта опция рекомендуется только в том случае, если ваш компьютер не оснащен модулем TPM и не поддерживает Intel PTT.

- Только пароль. Так же, как предыдущий вариант, “Только пароль” Аутентификация должна использоваться только в том случае, если TPM или Intel PTT не доступны. Обратите внимание, что “пароль” вариант отличается от “ПРИКОЛОТЬ” Поскольку нет никакого принудительного ограничения на количество попыток пароля без TPM, что позволяет атаковать грубую силу на пароль.

Усовершенствованные пользователи и системные администраторы могут ссылаться на настройки групповой политики Bitlocker в базе знаний Microsoft.

Какие предостережения есть, когда речь идет о обеспечении данных от физической экстракции? Дело в том, что в то время как Bitlocker – это почти на 100% эффективное решение для защиты голого диска, он может быть не таким безопасным, если у злоумышленника есть доступ ко всему компьютеру с установленным жестким диском. Даже если ваш компьютер оснащен TPM2.0/Intel PTT -модуль, Windows по -прежнему разблокирует зашифрованный жесткий диск, если выполнены безопасные условия загрузки. Это, в свою очередь, открывает многочисленные векторы атаки, которые могут позволить злоумышленнику перехватить ключ шифрования битлоков на лету и расшифровывать жесткий диск. Эти векторы атаки включают в себя:

- Создание изображения оперативной памяти работает компьютер с монтированным объемом (ы) Bitlocker. Это может быть сделано с помощью атаки Thunderbolt (по умолчанию Windows не отключает доступ к Thunderbolt DMA во время заблокированного) или холодной загрузочной атаки.

- Разрыв или извлечение пароля входа в систему Windows (e.г. Извлечение из вашей учетной записи Google, вашего смартфона или другого компьютера, в котором вы вошли и синхронизировали свои данные).

- Получение ключа восстановления Bitlocker из вашей учетной записи Microsoft или Active Directory.

Усовершенствованные пользователи и системные администраторы могут прочитать следующее руководство, чтобы обеспечить их объемы Bitlocker: Руководство по восстановлению Bitlocker

Заключение

Надежная защита данных невозможна без защиты вашего загрузочного устройства. Bitlocker – идеальный выбор. Это’S Безопасные, удобные и высоко настраиваемые, что позволяет сбалансировать безопасность и удобство для ваших точных требований. Если вы обеспокоены безопасностью ваших данных, защита вашего загрузочного устройства Bitlocker – это абсолютно обязательно шаг и самый важный уровень безопасности.

Bitlocker Back Door – только TPM: от украденного ноутбука в сеть компании

Шифрование диска Bitlocker – это функция защиты данных, которая интегрируется с операционной системой и рассматривает угрозы кражи данных или экспозиции от потерянных, украденных или ненадлежащих выведенных из эксплуатации компьютеров. Данные о потерянном или украденном компьютере уязвимы для несанкционированного доступа, либо запустив инструмент программной атаки против него, либо путем передачи компьютера’жесткий диск на другой компьютер. Bitlocker помогает смягчить несанкционированный доступ к данным, улучшая защиту файлов и системы. Bitlocker также помогает предоставить данные недоступными, когда компьютеры, защищенные BitLocker. См. Следующее руководство о том, как включить шифрование диска FileVault на устройстве Mac и сценариях шифрования и реализации BitLocker Drive. Вы можете увидеть “Понимание полного шифрования дисков с PBA / без PBA, UEFI, безопасной загрузки, биографии, шифрования файлов и каталогов и шифрования контейнеров”, и как включить или отключить шифрование привода битлокологов в Windows 10 и виртуальных машинах.

А TPM-only режим использует компьютер’S TPM Security Adware без аутентификации PIN -кода. Это означает, что пользователь может запустить компьютер, не будучи предварительно проведенным для PIN-кода в среде Pre-Boot Windows, в то время как TPM+PIN Режим использует компьютер’S TPM Security Adware и PIN -код в качестве аутентификации. Пользователи должны вводить этот PIN-код в среде Pre-Boot Windows каждый раз, когда начинается компьютер. TPM+PIN требует подготовленного TPM, и настройки GPO системы должны разрешать режим TPM+PIN.

Это недавнее исследование специалистов по безопасности Dolos Group, чтобы определить, может ли злоумышленник получить доступ к организации’S Network от украденного устройства, а также выполняет движение боковой сети. Им был передан ноутбуку Lenovo, предварительно настроенный со стандартным стеком безопасности для этой организации. Никакой предварительной информации о ноутбуке, учетных данных, деталях конфигурации и т. Д. Они заявили, что это был 100% тест Blackbox. После того, как они завладели устройством, они направились прямо к работе и выполнили некоторую разведку ноутбука (настройки BIOS, обычная операция загрузки, детали аппаратного обеспечения и т. Д.), И отмечалось, что многие лучшие практики следуют, отрицая многие общие атаки. Например:

- Атаки PCIleech/DMA были заблокированы, потому что Intel’S VT-D BIOS настройка была включена.

- Все настройки BIOS были заблокированы с паролем.

- Порядок загрузки BIOS был заблокирован, чтобы предотвратить загрузку с USB или CD.

- SecureBoot был полностью включен и предотвратил любые не подписанные операционные системы.

- Обход Auth-Boot Auth не работал из-за полного шифрования дисков.

- Черепаха и другие атаки респондентов с помощью адаптеров USB Ethernet ничего не вернули использование.

- SSD был полным дисковым зашифрованным (FDE) с использованием Microsoft’S Bitlocker, защищен через модуль доверенной платформы (TPM)

Ничего больше не работая, они должны были взглянуть на TPM, и они заметили из разведки, что ноутбук сапится непосредственно к экрану входа в Windows 10. Это реализация только TPM.

Что, в сочетании с шифрованием Bitlocker означает, что клавиша расшифровки дискуссии привода вытаскивается только из TPM, не требуется не требуется PIN-код или пароль, который является по умолчанию для Bitlocker. Преимущество использования только TPM-это только, он устраняет использование второго фактора (PIN + пароль), тем самым убедив пользователей использовать их для их устройств. Вы можете посмотреть, как включить аутентификацию Bitlocker Pre Boot через групповую политику.

Они заявили об этом Внедрение дополнительной безопасности, такой как пароль или PIN -код было бы сорвать эту атаку.

– Это означает, что они рекомендуют использовать TPM + PIN или TPM с паролем. Это означает, что с помощью вывода вы в значительной степени устраняете все формы атаки, и каждый раз, когда ваше устройство включается, ваше устройство не будет захватывать ключ из TPM. Для разблокировки привода требуется дополнительный вывод, поэтому без штифта вы даже не можете загрузить окна, как описано в этом руководстве. Но это’S еще один уровень аутентификации, который некоторые пользователи могут найти навязчиво.Для тех, кто использует VPN с Pre-Logon, после получения доступа к устройству, не требуя доступа, это может привести к большому боковому движению в сети.

Краткое содержание: TPM очень безопасен, и атака на него почти невозможно. Недостаток Bitlocker не использует никаких зашифрованных функций связи TPM 2.0 Стандарт, что означает, что любые данные, выходящие из TPM. Если злоумышленник захватывает этот ключ, он должен быть в состоянии расшифровать диск, получить доступ к конфигурации клиента VPN и, возможно, получить доступ к внутренней сети.

Пока это не исправлено, Я рекомендую использовать PIN -код TPM + или пароль. Это руководство поможет в настройке баланса Bitlocker PIN -кода: как настроить разблокировку сети в Windows. Вы можете узнать, как развернуть администрирование и мониторинг Microsoft Bitlocker.

Надеюсь, вы нашли этот пост в блоге полезным. Если у вас есть какие -либо вопросы, пожалуйста, дайте мне знать в сессии комментария.