Снижает ли шифрование производительность?

Как вы сбалансируете эффективность шифрования и безопасность в обработке инцидентов

Краткое содержание

В этой статье я расскажу о балансе между эффективностью шифрования и безопасностью в обработке инцидентов. Я изучу влияние шифрования диска с использованием Luks и даю рекомендации для различных типов устройств хранения.

1. Каково влияние шифрования диска на производительность с использованием Luks?

Цитрицы показывают, что дополнительные накладные расходы на шифрование на прядильных дисках не являются значительными с точки зрения нагрузки ЦП. Тем не менее, могут быть значительные потери полосы пропускания и IOP (входные/выходные операции в секунду), что приведет к штрафу производительности.

2. Каковы потери производительности для различных типов шаблонов ввода/вывода?

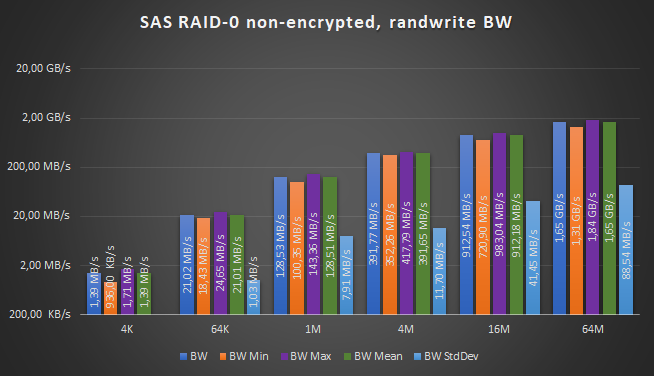

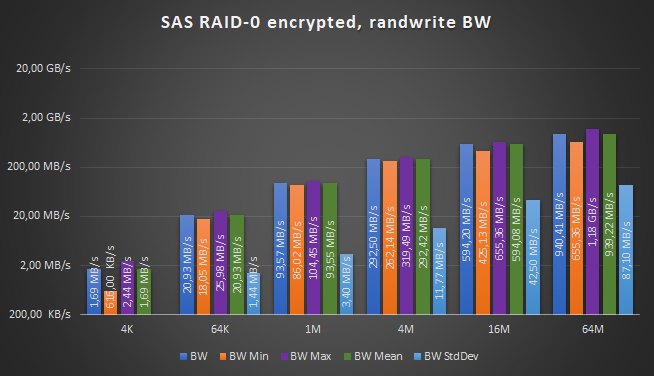

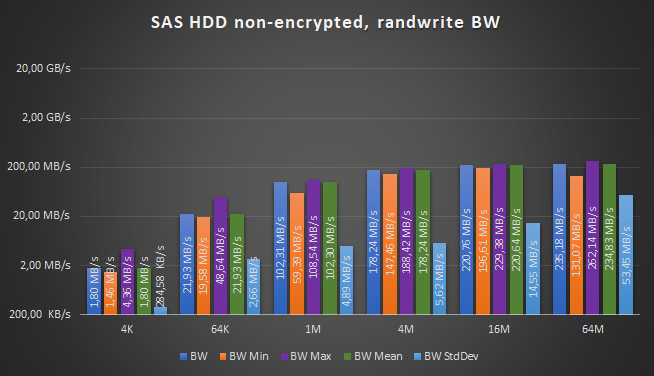

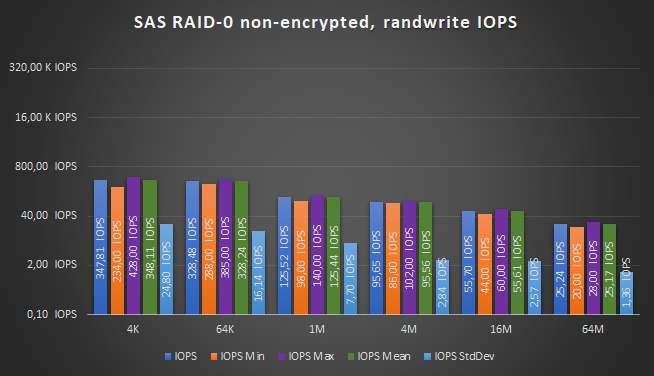

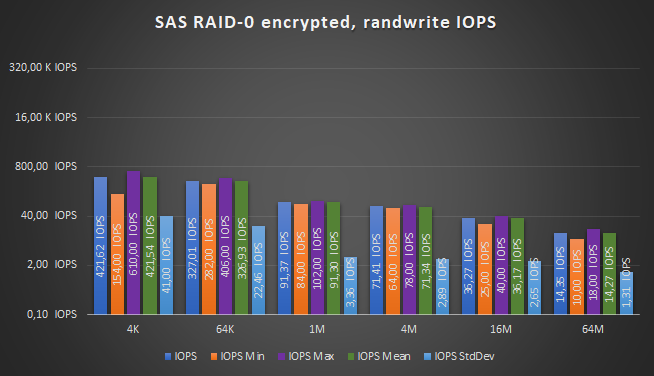

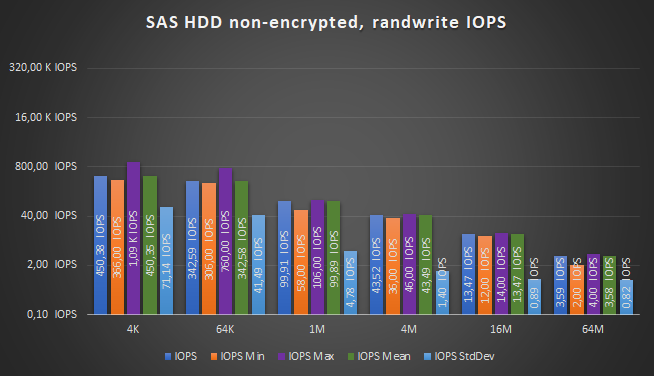

Потери производительности варьируются в зависимости от шаблона ввода/вывода. Записи последовательности имеют самую высокую потерю производительности, за которыми следуют последовательные чтения и случайные записи. Случайные чтения имеют самую низкую потерю производительности. В целом, штраф за производительность может составлять до 79% для последовательных записей.

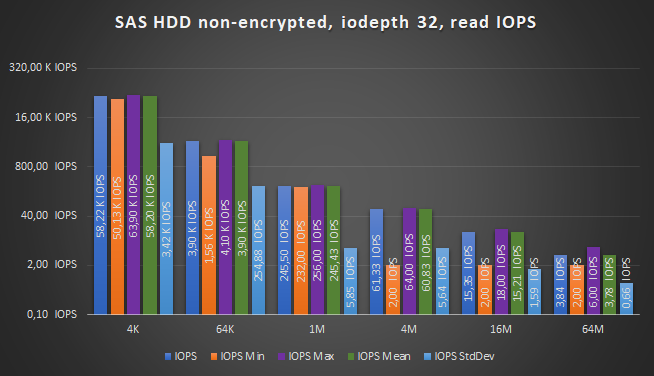

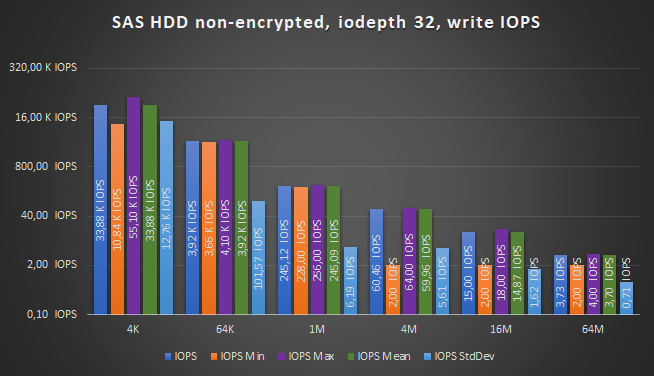

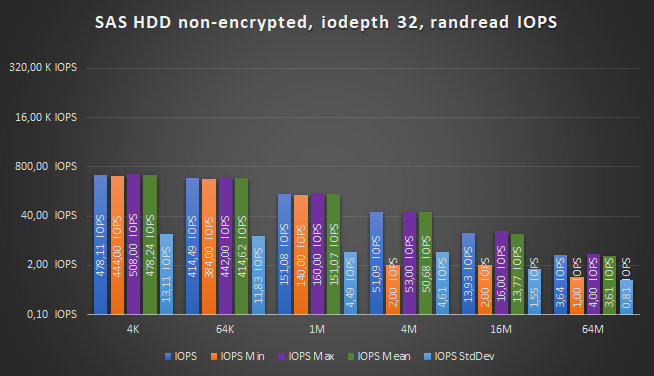

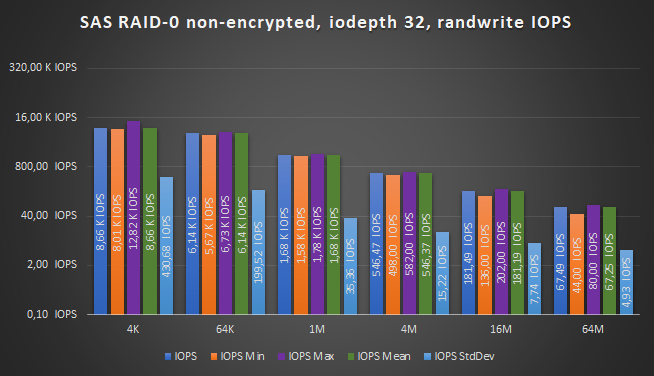

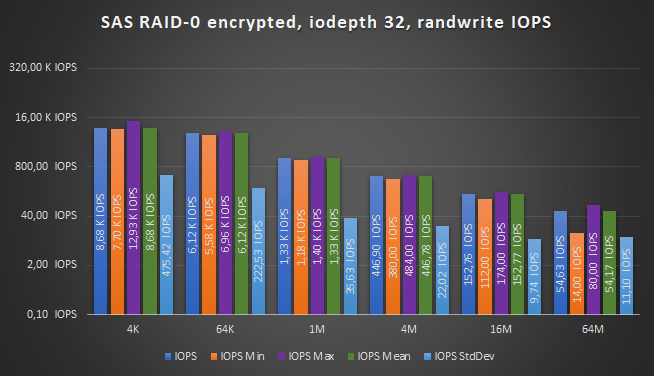

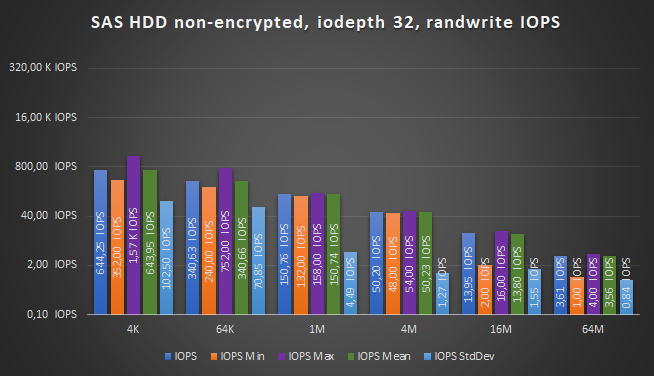

3. Безопасно ли включать шифрование диска с помощью жестких дисков?

Включение шифрования дисков с помощью жестких дисков, как правило, безопасно и не вызовет много проблем, касающихся нагрузки процессора, даже в рамках HCI (гипер-конвергентная инфраструктура). Тем не менее, могут быть значительные потери пропускной способности и IOP по сравнению с не зашифрованной операцией.

4. Как насчет влияния на все флэш -системы?

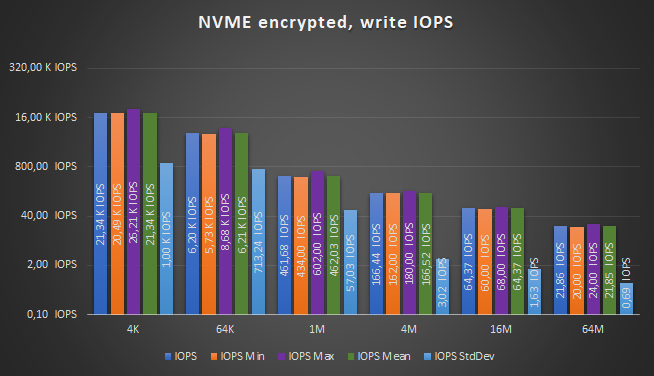

На NVME (нелетущая память Express) все флэш-системы, влияние на производительность может быть огромным. Нагрузка на процессор может быть полностью насыщенной даже с тремя зашифрованными SSD Luks Luks. Это приводит к увеличению энергопотребления и проблемам с рассеянием тепла.

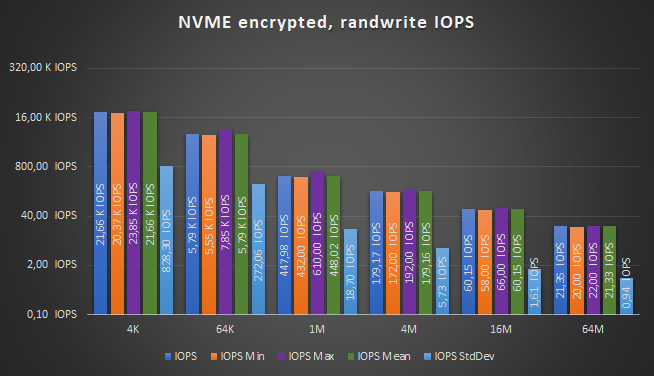

5. Каковы потери производительности для всех флэш -систем?

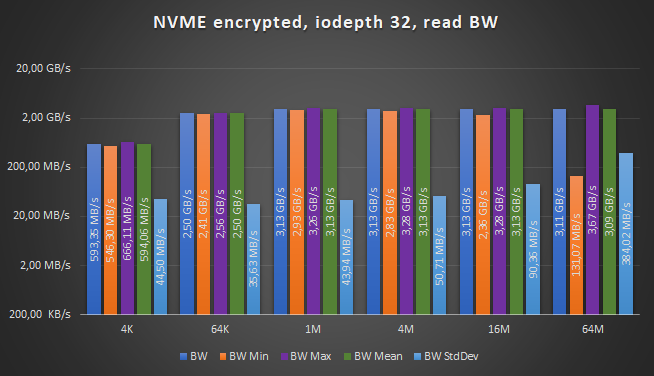

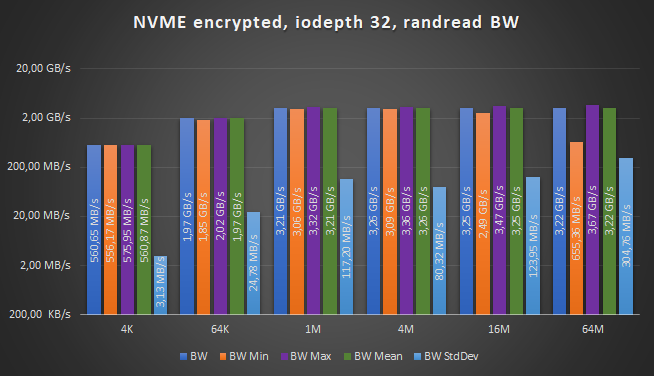

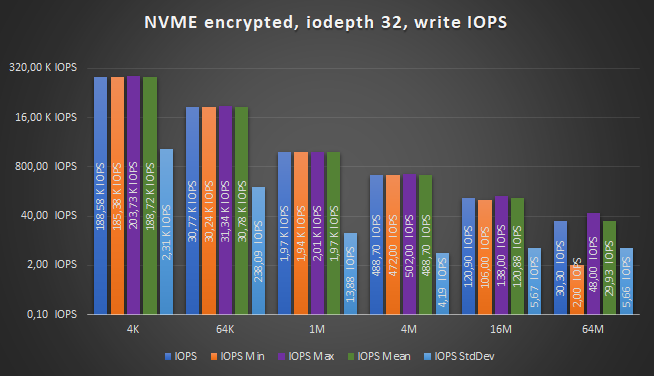

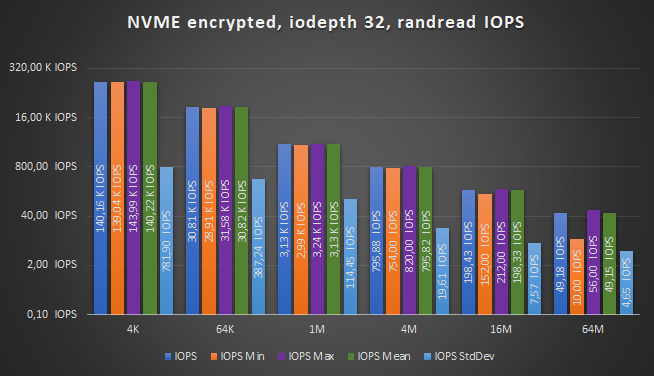

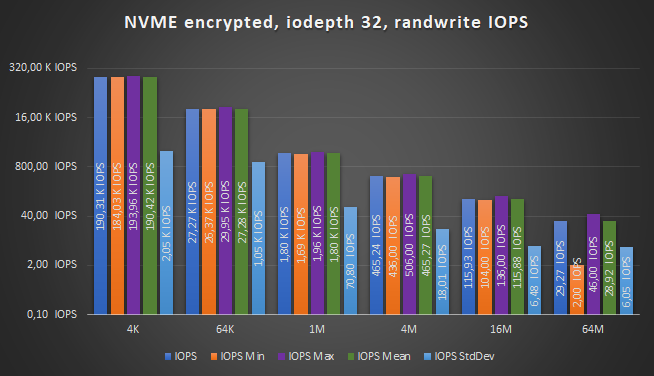

Подобно вращающимся дискам, существуют значительные потери полосы пропускания и IOPS для всех флэш -систем. Штраф за производительность может достигать 83% для различных типов схем ввода/вывода. Глубина ввода/вывода 32 может значительно уменьшить эти потери.

6. Могут ли Crypto Accelerator Cards помочь смягчить проблему загрузки процессора?

Crypto Accelerator Cards, которые разгружают криптографические операции из процессора, потенциально могут предоставить решение для уменьшения нагрузки ЦП. Эти карты требуют высокой пропускной способности AES и могут интегрироваться с программным обеспечением для шифрования дисков, таким как DMCRYPT.

7. Каковы рекомендации для балансировки производительности и безопасности?

– Для HDD: как правило, это безопасно для включения дискового шифрования, но имейте в виду значительные потери пропускной способности и IOPS.

– Для всех флэш -систем: воздействие на производительность может быть огромным, поэтому необходима тщательная оценка. Подумайте об использовании глубины ввода/вывода 32 и изучите использование карт крипто -акселератора.

– Дальнейшие измерения и тестирование с конкретными конфигурациями и вариантами оборудования рекомендуется для определения фактического воздействия на производительность.

8. Может ли воздействие на производительность отличаться при использовании CEPH?

Воздействие на производительность при использовании CEPH, программной системы хранения, может быть различным и более ориентированным на потери отдельных дисков. Тем не менее, проблема с нагрузкой процессора все еще остается.

9. Есть ли потенциальные решения для снижения воздействия на производительность?

Использование Crypto Accelerator Cards и изучение возможностей конкретных аппаратных конфигураций может помочь смягчить влияние на производительность.

10. Заключение

При балансировании производительности и безопасности шифрования при обработке инцидентов важно учитывать тип устройств хранения, конкретные шаблоны ввода -вывода и доступность таких решений, как Crypto Accelerator Cards. Воздействие на производительность может значительно различаться, и необходима тщательная оценка для обеспечения оптимального баланса между производительностью и безопасностью.

Как вы сбалансируете эффективность шифрования и безопасность в обработке инцидентов

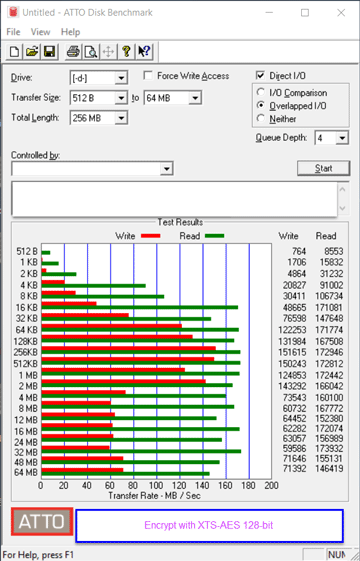

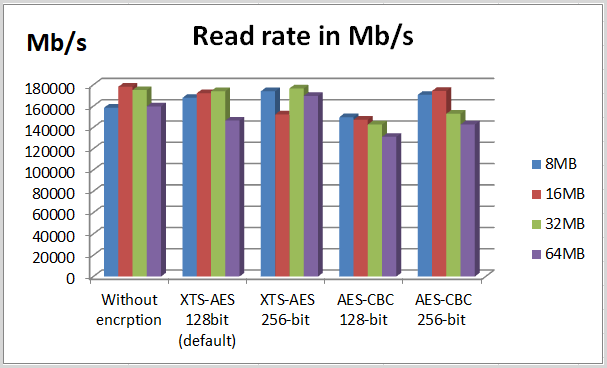

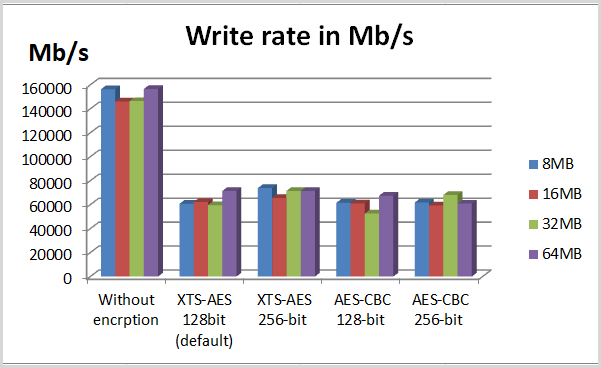

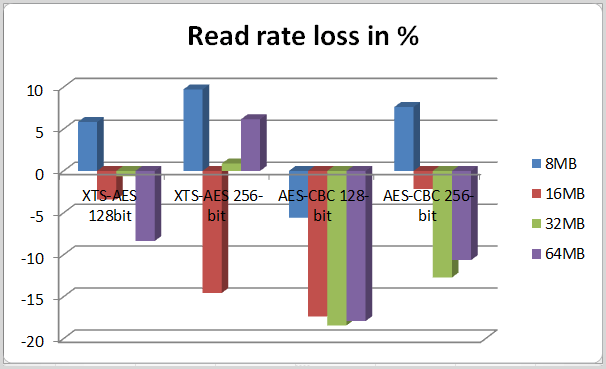

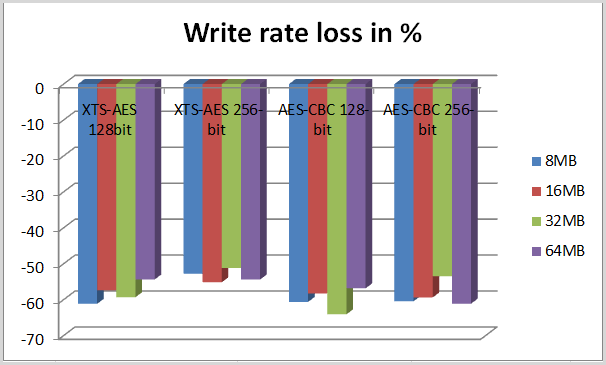

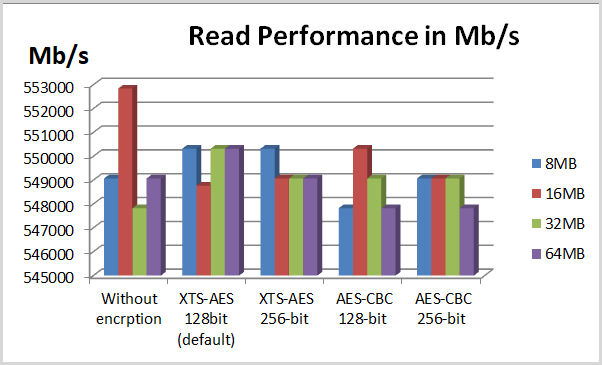

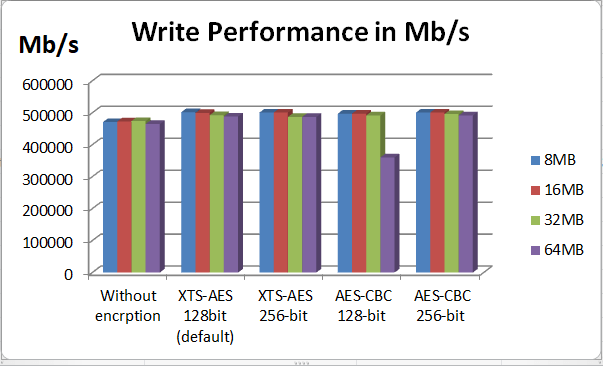

Таким образом, в соответствии с сравнением выше, мы можем обнаружить, что использование шифрования Bitlocker мало влияет на скорость чтения, в то время как скорость написания имеет очевидную разницу. База на моей привычке использования я использую данные о скорости чтения и записи 8 МБ, 16 МБ и 64 МБ, чтобы просто сравнить.

Воздействие шифрования диска на производительность с использованием Luks

Во время некоторых еженедельных встреч командного контейнера SCS, а также команды SCS IAAS возник вопрос о том, как правило, включает в себя полное шифрование диска на серверах, особенно связанное с программным хранилищем, таким как CEPH, должно быть по умолчанию.

Несмотря на то, что в целом можно считать, что в целом можно считать, что многие люди согласятся, существует разница между включением FDE на ваших персональных вычислительных устройствах по сравнению с серверами в среде обработки центров обработки данных, особенно когда нужно зашифровать множество дисков.

Ознакомство состоит в том, что воздействие на производительность будет огромным. Но так как не было никаких фактических данных, чтобы продемонстрировать, насколько большим может стать, я излучал, чтобы копаться в положении и делать тесты.

Также с наличием самостоятельных шифрующих дисков, практическое применение этой технологии должно было быть оценено.

“Почти” TL; DR

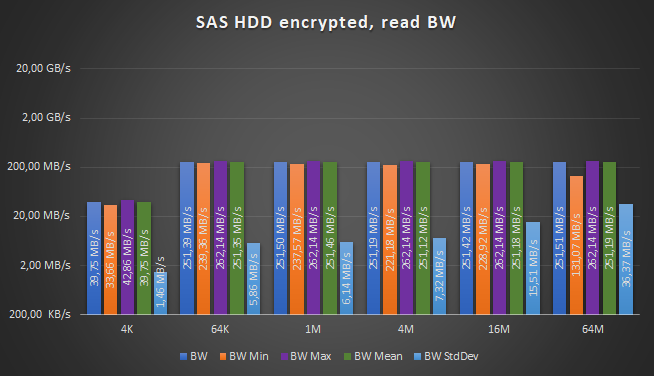

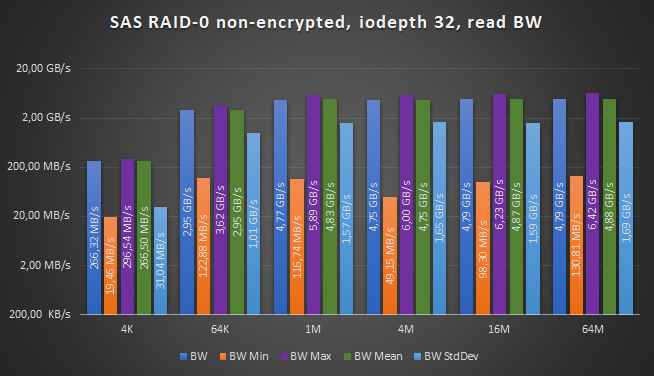

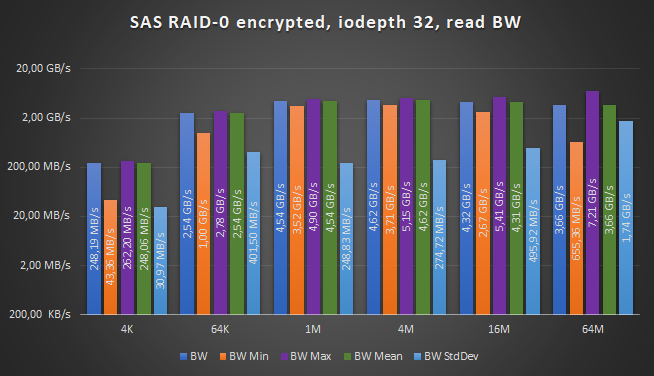

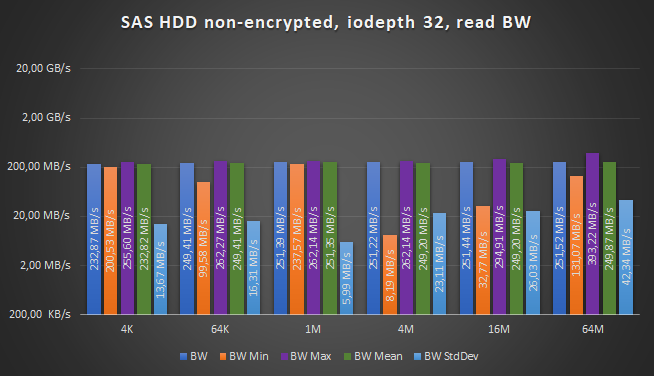

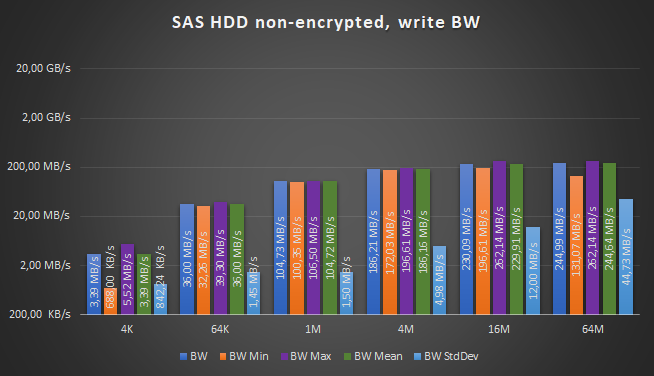

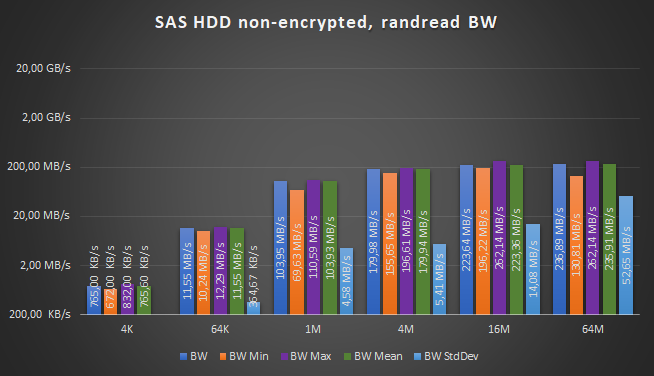

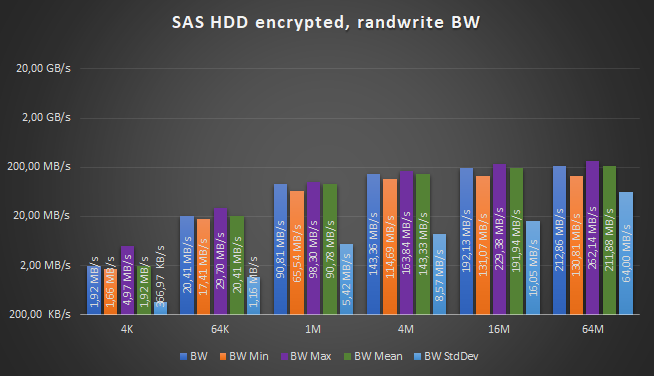

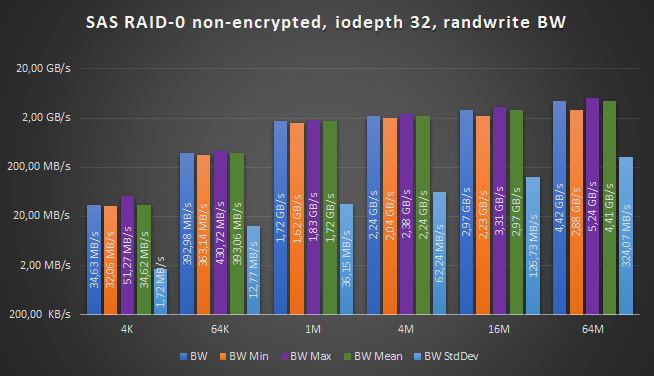

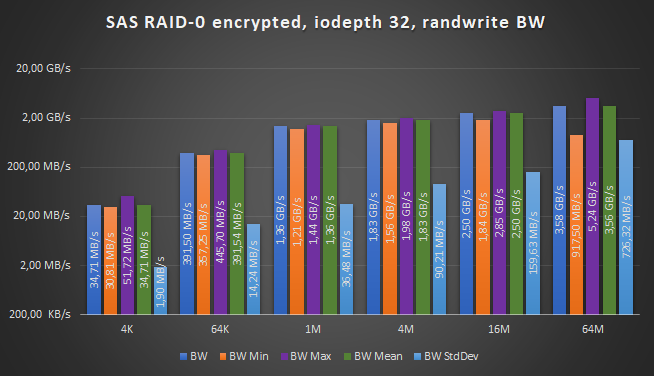

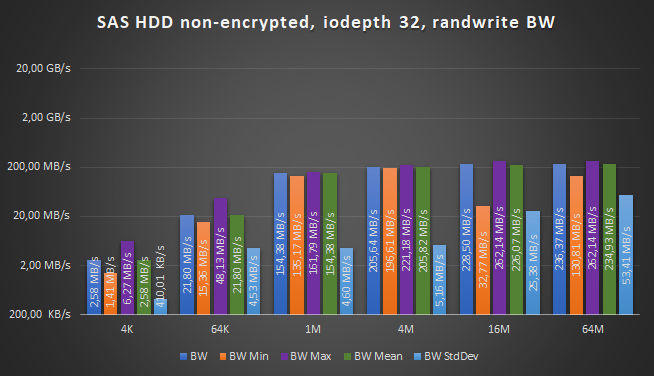

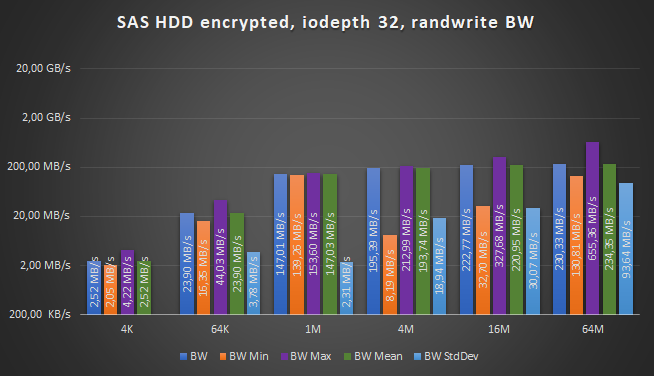

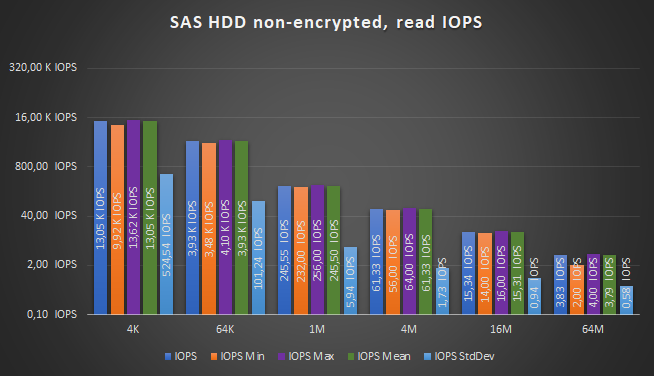

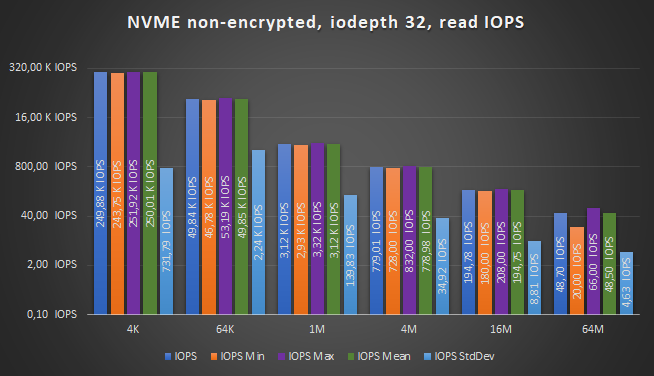

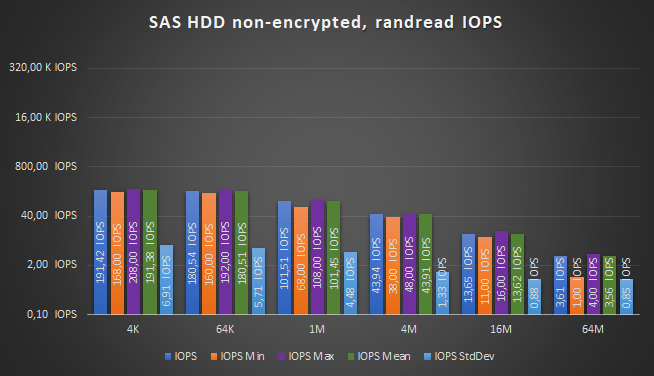

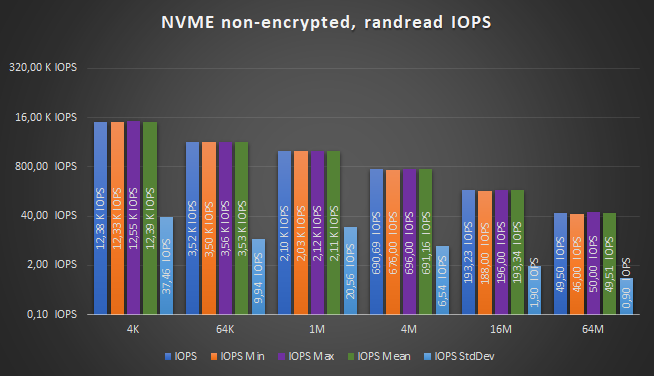

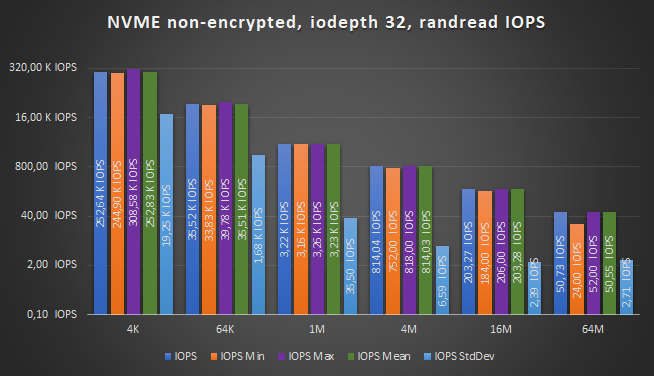

Влияние на вращающиеся диски

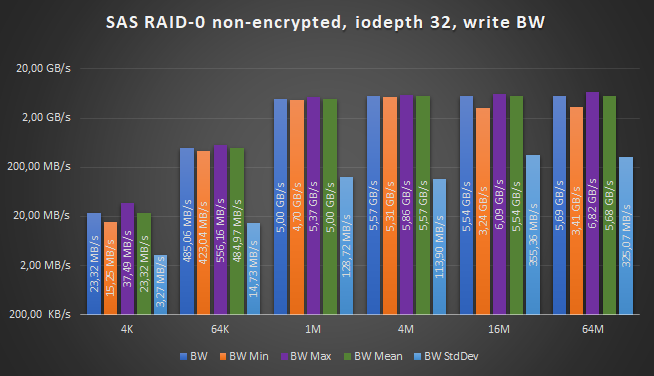

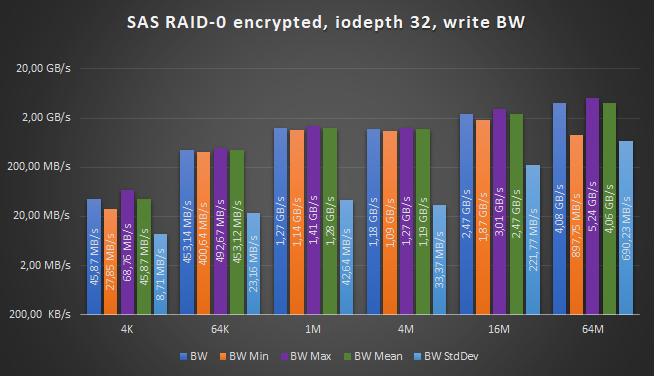

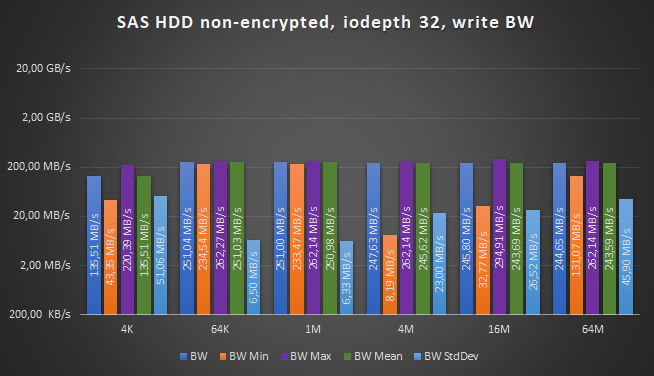

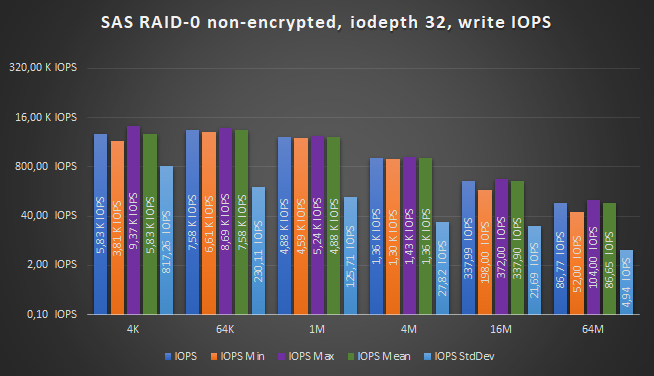

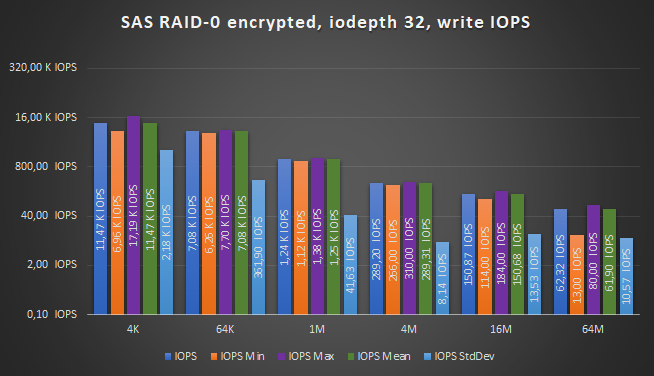

Цитрицы показывают, что дополнительные накладные расходы на шифрование на вращающихся дисках не так уж и важно в отношении нагрузки на ЦП (по крайней мере, по сравнению с NVME), главным образом потому, что диски и контроллеры являются ограничивающим фактором там.

Итак, HDD SAS (даже на 24 из них)’T такая важная сделка по процессору. Это’S все еще измеримо, но даже для узлов HCI воздействие не настолько большое, что включение шифрования, возможно, нанесло бы ущерб.

Тем не менее 79 % Производительный штраф. Худшие потери производительности были замечены с последовательной записью (до 79 %) с последующим последовательным чтением (до 53 %). Случайные потери ввода/вывода были худшими со случайными записями (до 43 %) с последующим случайным чтением (до 26 %). В некоторых отдельных показателях были лучше, чем без шифрования, вплоть до В 5 раз быстрее Через RAID-0 в 4 KIB Sequentials записывает. Это, возможно, можно объяснить оптимизированной очередью ввода -вывода/вывода.

Рекомендация: Обычно вы можете безопасно включить шифрование дисков с помощью жестких дисков, так как, вероятно, не вызовет много проблем, касающихся нагрузки процессора даже в HCI . Однако штраф за производительность в пропускной способности и iops может быть довольно огромным по сравнению с не зашифрованной операцией.

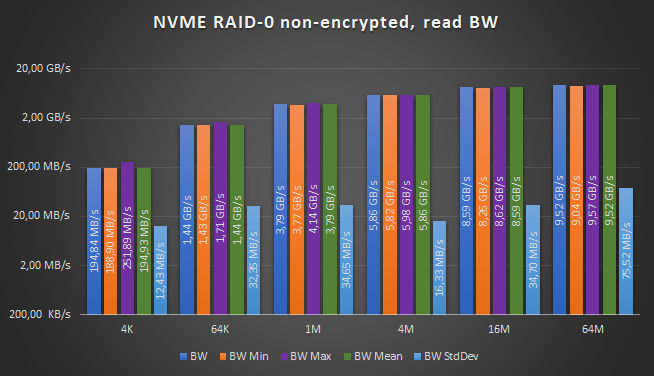

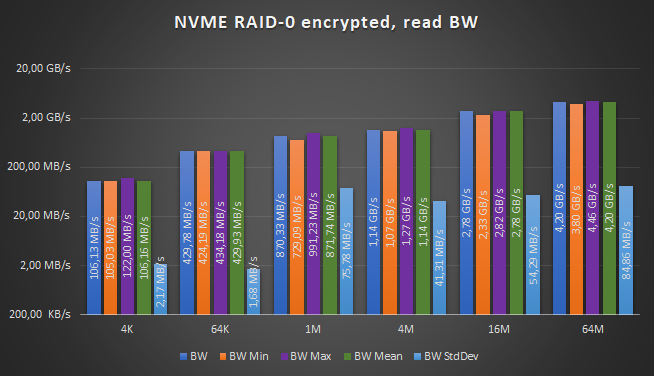

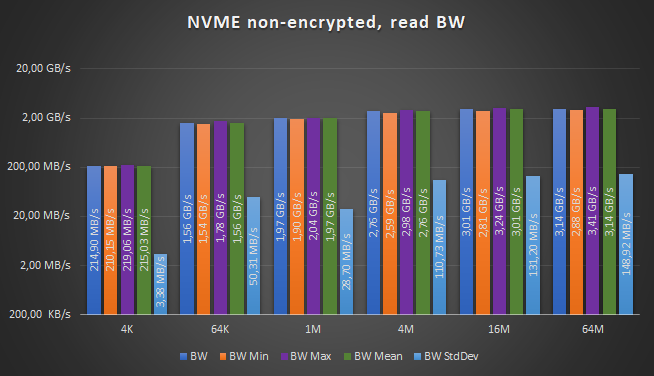

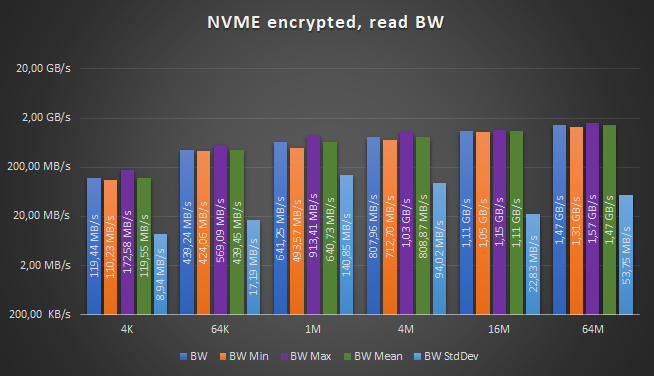

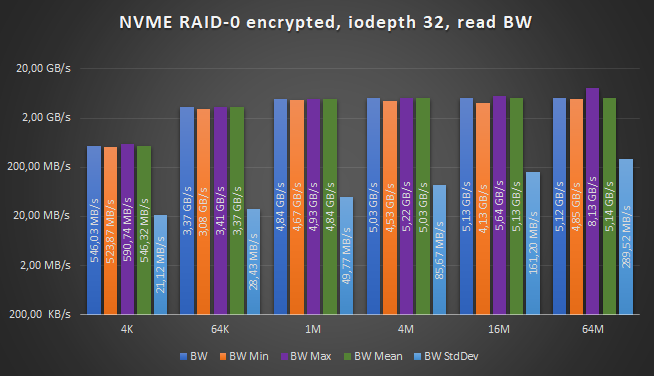

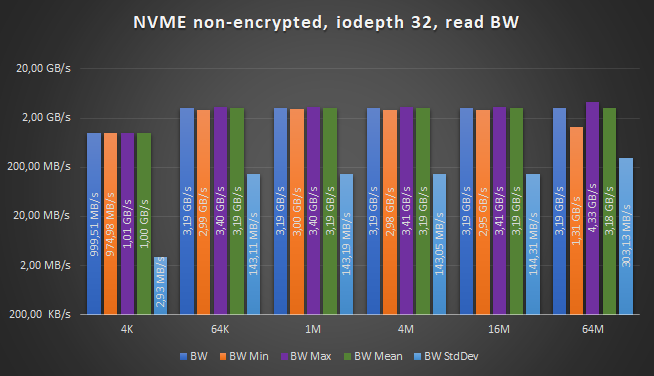

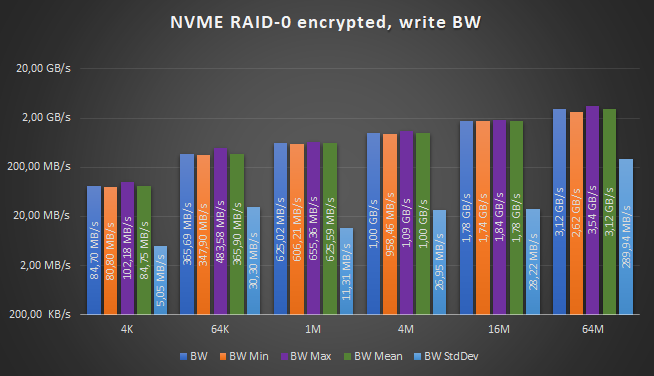

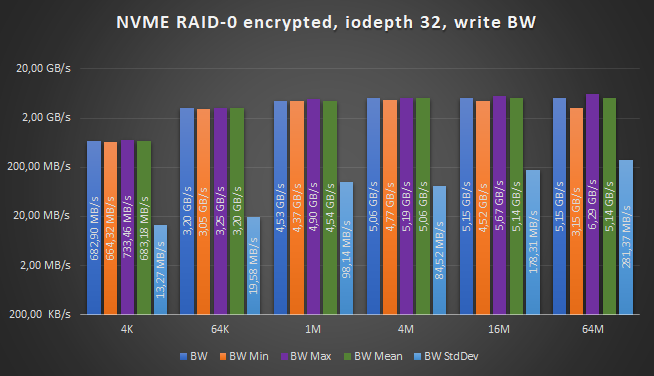

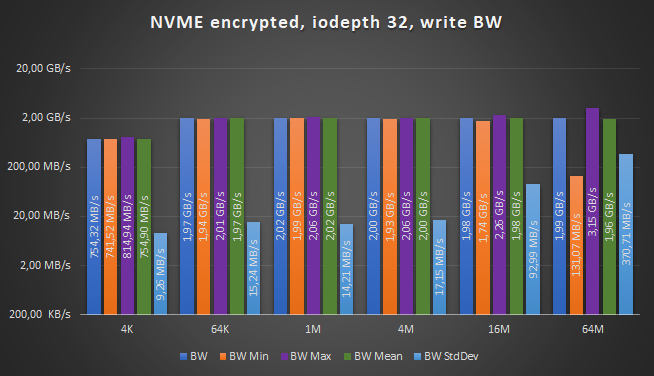

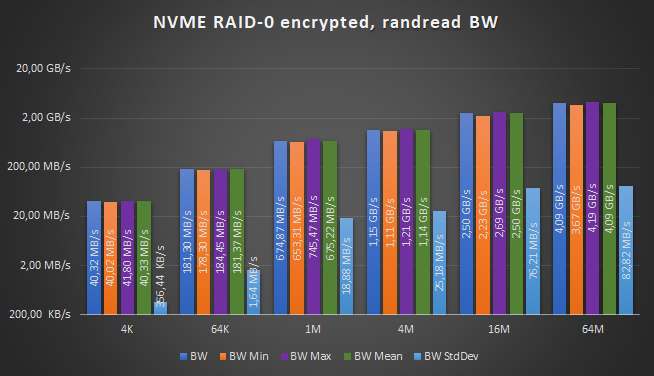

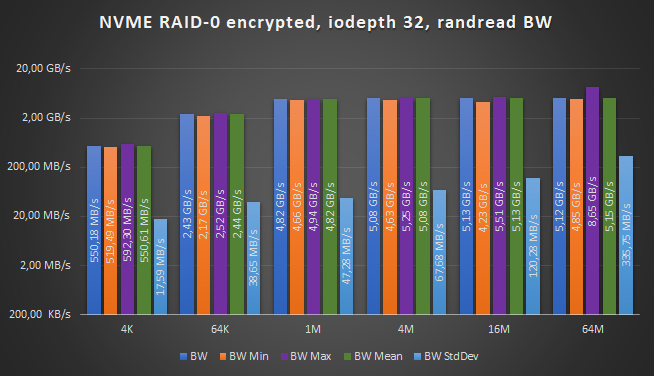

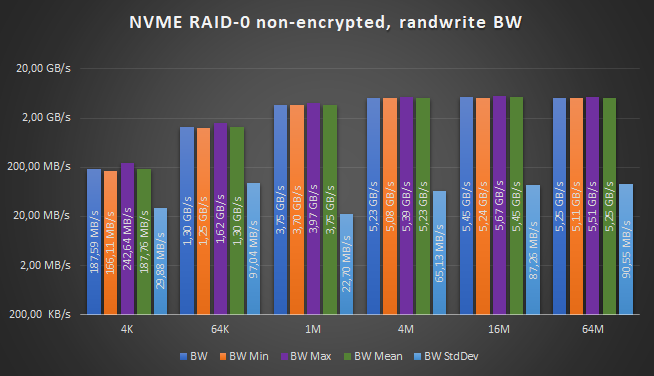

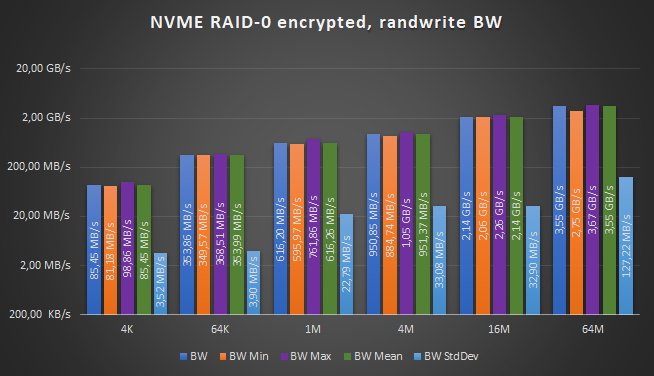

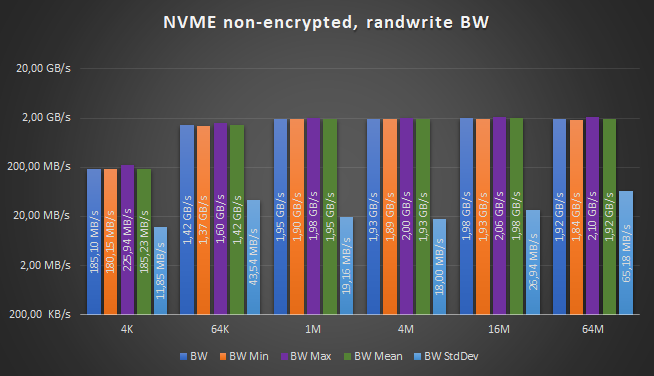

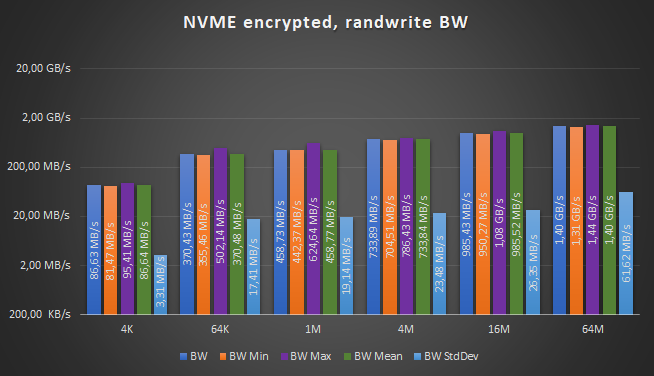

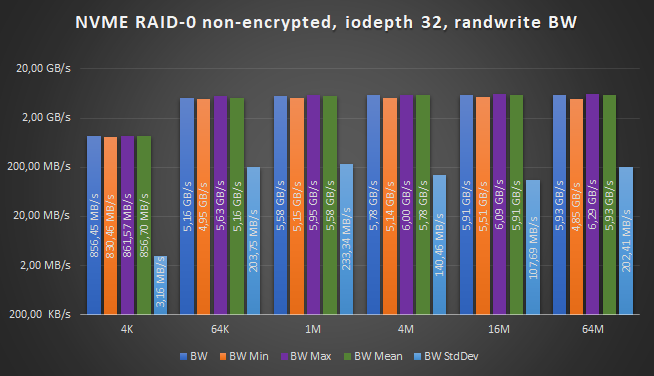

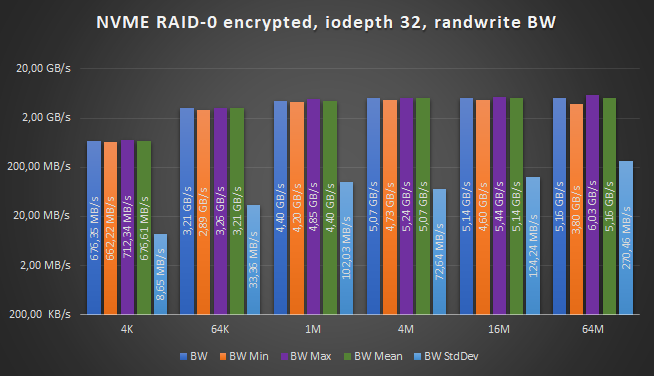

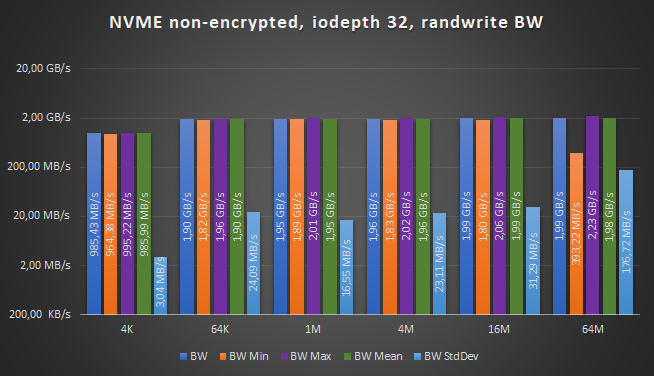

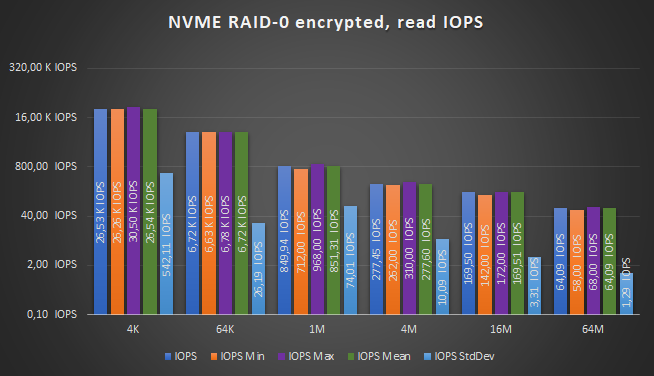

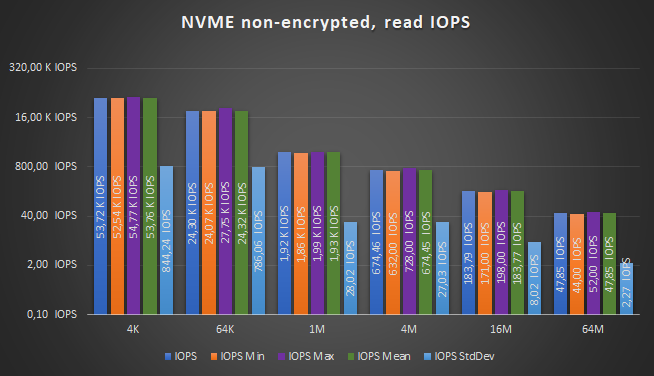

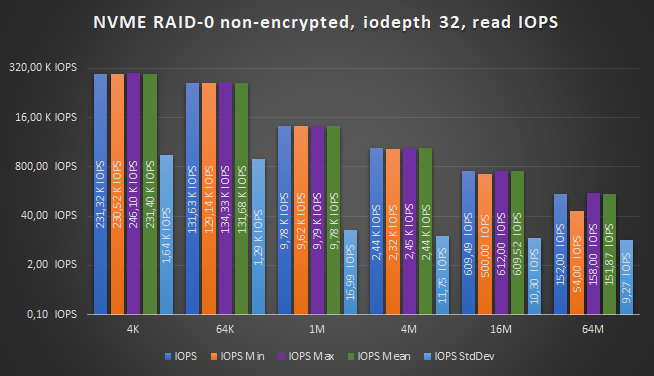

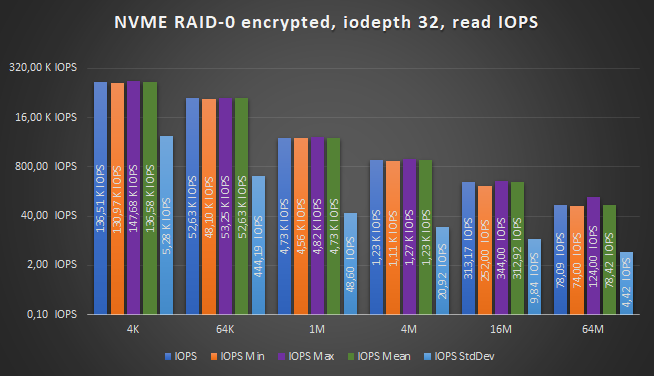

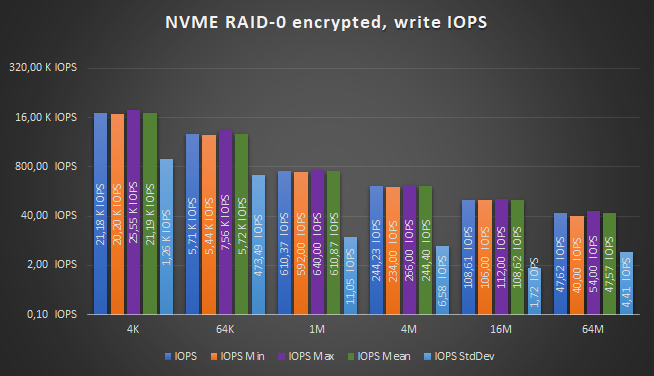

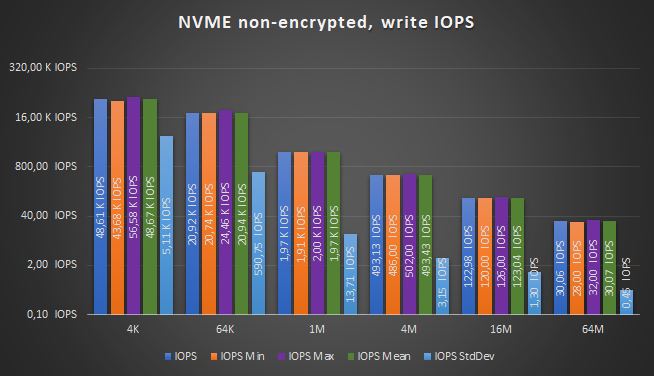

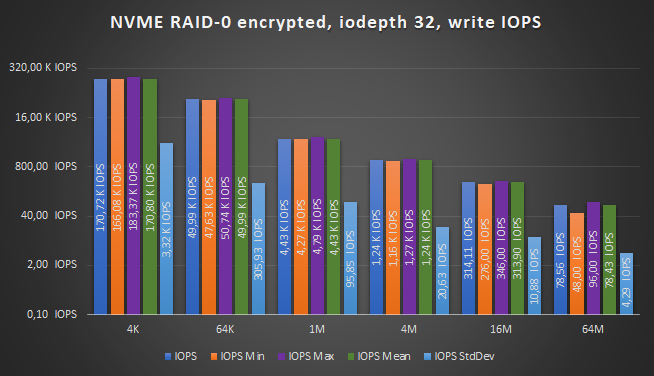

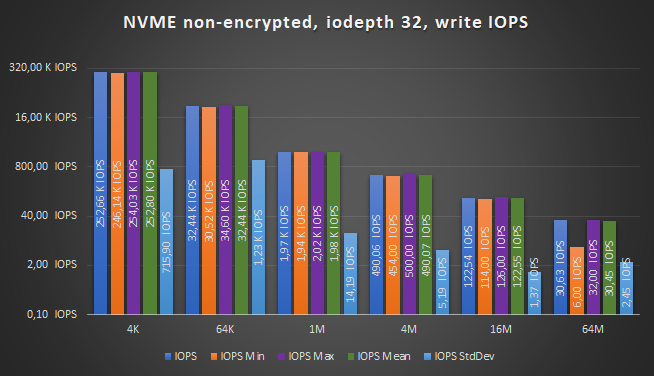

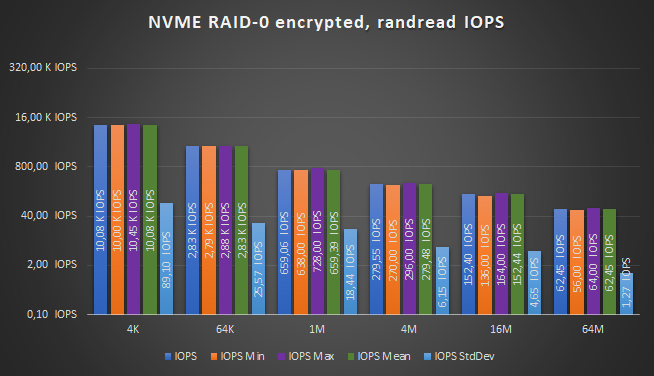

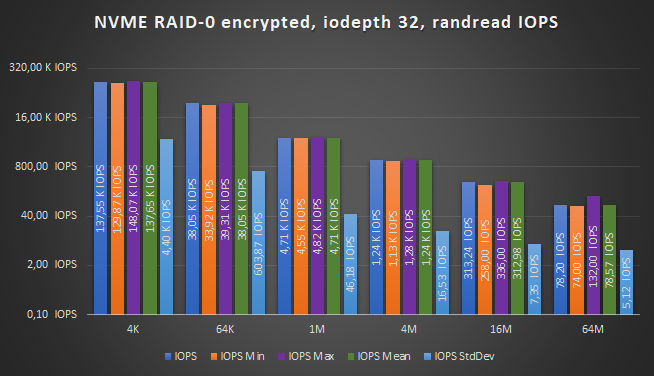

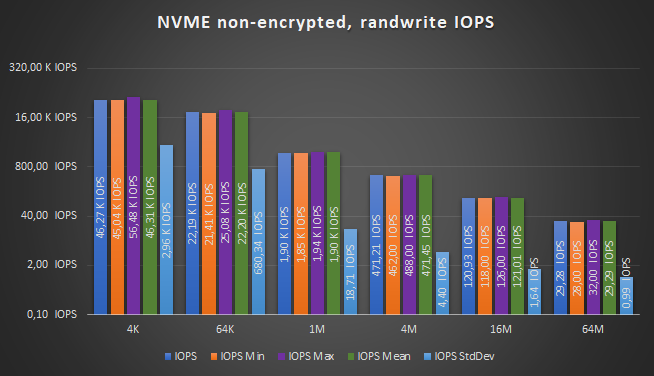

Влияние на все вспышки

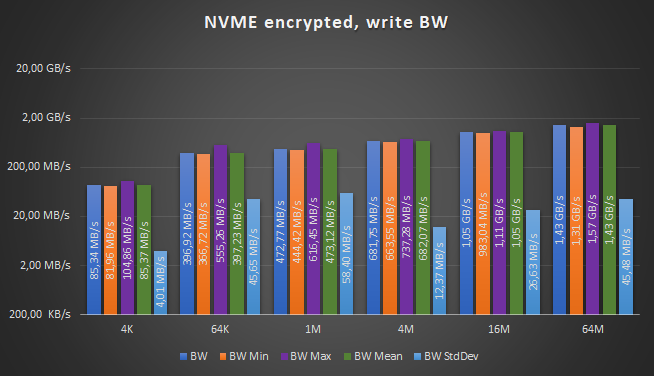

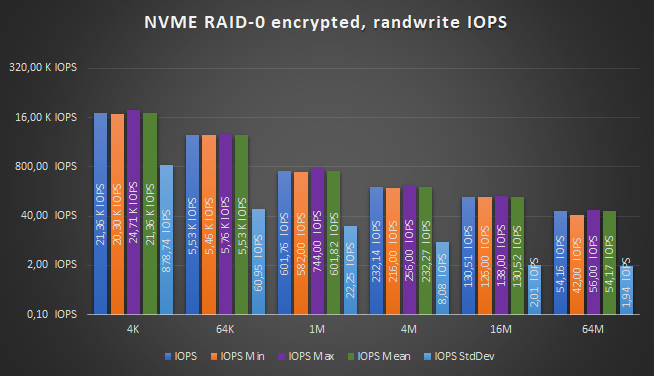

На NVME все флэш -системы воздействие на нагрузку может быть гигантский. RAID 0 всего за три зашифрованных SSD LUKS было достаточно, чтобы полностью насытить процессор в тестовой системе B.

Он показывает в данных FIO при добавлении значений usr_cpu и sys_cpu.

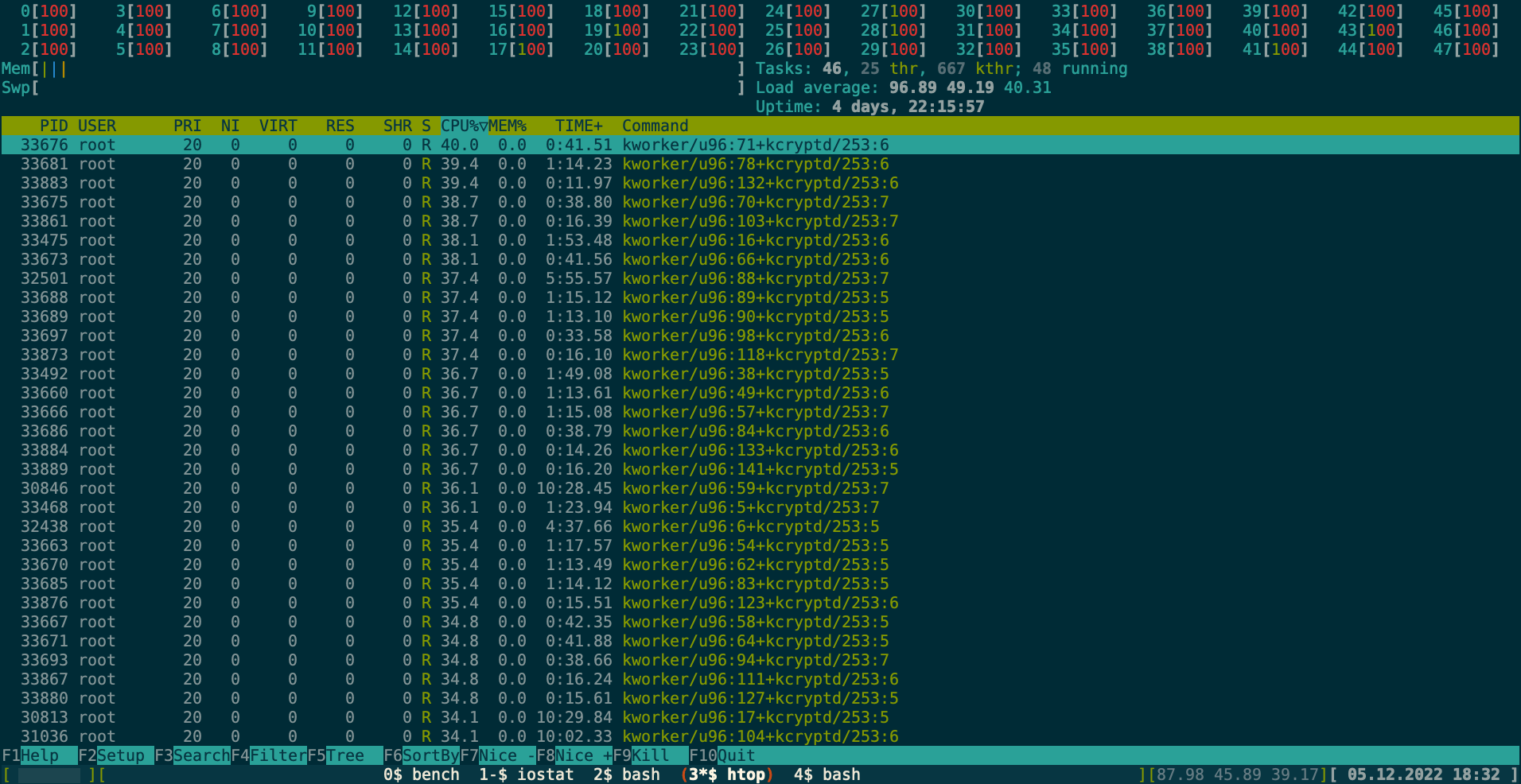

Во время эталоновых прогонов я контролировал систему дополнительно с помощью IOSTAT и HTOP, и на следующем экране HTOP показывает, насколько большим может быть это влияние.

Это AMD EPYC 7402P со 100% нагрузкой ЦП во всех потоках/ядрах!

Это значительно увеличивает энергопотребление, и для узлов HCI было бы плохо для других рабочих нагрузок, работающих на нем.

Теплоиспация может также быть сложной, когда цельные стойки внезапно рассеивают гораздо больше тепла, чем раньше. По крайней мере, затраты на охлаждение поверх повышенного энергопотребления узлов было бы очень плохо.

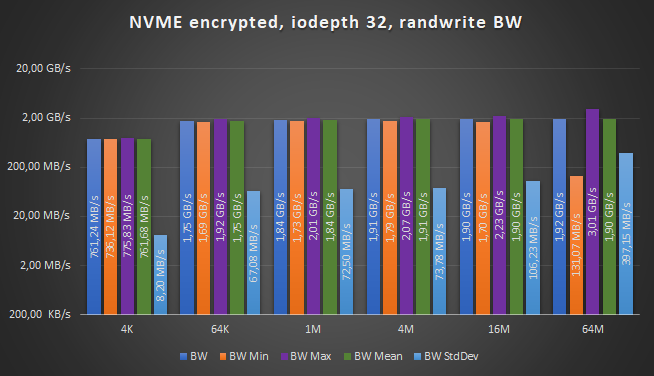

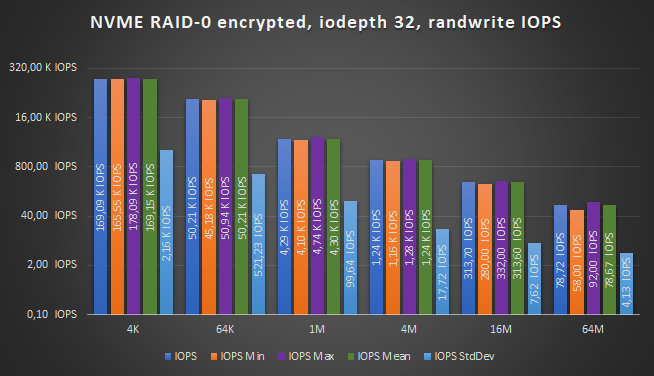

Потери полосы пропускания и iops также довольно велики и могут вести – в зависимости от шаблона ввода/вывода – до 83 % Производительный штраф. Глубина ввода/вывода 32 значительно снижает потери. Худшие потери производительности при шифровании были измерены с помощью RAID-0 в большинстве случаев.

Потери производительности, отсортированные с помощью типа ввода/вывода, худшие в лучшие, были случайными записями (до 83 %), последовательная запись (до 83 %), последовательное чтение (до 81 %) и, наконец, случайное чтение (до 80 %).

Все эти худшие значения были с размером 1/вывода 1 и 4 миб по всему RAID-0 без глубины ввода/вывода 32. Однако можно ясно видеть, что все эти худшие значения находятся в пределах 5 %, поэтому его размер ввода/вывода в сочетании с использованием Luks и MD RAID, а не дисков.

Осторожность: Это’Сложно сравнить производительность MD RAID с Ceph OSDS!

Воздействие на производительность при использовании CEPH может быть совершенно другим и, вероятно, будет более ориентированным на потери отдельных дисков. Однако проблема с загрузкой процессора все еще остается.

Что касается нагрузки на процессор: Доступны крипто -акселераторные карты, которые претендуют на пропускную способность AES около 200 Гбит / с и могут интегрироваться с DMCRYPT через модули ядра.

Эти карты были’T доступен для тестирования, но судить по ценам на использованном рынке (я не сделал’T Найти официальные списки цен) для таких карт и их спецификации потребления мощности они могли бы предоставить решение для выгрузки криптографических операций с процессора по разумной цене.

Рекомендация: Дальнейшие измерения, касающиеся энергопотребления и крипто -акселераторов. Также необходимо провести тестирование с фактическим кластером CEPH на All Flash, чтобы сравнить потери по сравнению с RAID Linux MD.

Каждый провайдер должен оценить это отдельно в зависимости от их собственных конфигураций и вариантов оборудования.

На данный момент воздействие на производительность без ускорителей слишком велик, чтобы рекомендовать, как правило, включать Luks на NVME.

Относительно использования дисков самостоятельного шифрования:

Было возможно активировать шифрование с помощью фразы, использующей

Sedutil под Linux. Воздействие на производительность находилось в пределах ошибки измерения, так что в основном несуществующие. Что’S, почему в разделе ниже я не сделал’Т беспокоиться о создании диаграмм – результаты слишком похожи на простую работу (как и ожидалось).

К сожалению, инструмент в его текущем состоянии является громоздким в использовании, также необходимо написать сценарии для интеграции в настройки NBDE.

(Но это было бы возможно без слишком много взлома!)

Однако, хотя это технически Работы и воздействие на производительность около нуля, я столкнулся с серьезным шоу -стоппером для использования этой технологии на серверах, особенно в облачных средах:

После включения системы или вручную заблокировать диск и перезагрузку, прошивка системы остановилась во время сообщения, чтобы попросить фразу для каждого диска.

В системе тестирования SuperMicro Server я не нашел никакого способа отключить это в Bios/UEFI, что делает эту технологию не безопасной и, следовательно, непригодным для использования в средах серверов. Еще хуже Было ли это даже при попытке набрать фразу, это было не’T принял. Так что -то так или иначе, как Sedutil хранит пасфразу отличается от того, что делает прошивка?

Рекомендация: Инструменты необходимо отполировать, а документация значительно улучшена. Документация по инструментам очень запутанна для общего системного администратора и может легко привести к ошибкам оператора.

Кроме того, из -за текущих проблем BIOS/UEFI технология не может быть рекомендована на сфере пока.

Если бы поставщики предоставили бы способ отключить просьбу о пассивном фразе определенных дисков, можно было бы использовать SED в среде DC без необходимости вмешательства ручного оператора при перезагрузке.

На этом завершается раздел TL; DR.

Итак, без лишних слов, пусть’S копается в деталях.

Тестовые настройки

Были использованы две разные тестовые системы. Поскольку не могли бы построить/закуплены выделенные системы для испытаний, которые я использовал две легкодоступные машины.

Спецификации их:

Тестовая система A: только SAS HDD

ЦП 2 x Intel (R) Xeon (R) Gold 6151 CPU @ 3.00GHZ RAM 512 ГБ приводит 24 x HGST HUC101818CS4200 10K rpm 1.8 ТБ

Тестовая система B: NVME только вспыхивает

ЦП 1 x AMD EPYC 7402P ОЗУ 512 ГБ (16 x 32 ГБ Samsung Rdimm DDR4-3200 CL22-22-22 Reg ECC). Приводит 3 X Samsung MZQLB3T8HALS-00007 SSD PM983.84tb u.2

Эталонные спецификации

В обеих системах я выполнил серию тестов с FIO, используя некоторые пользовательские сценарии.

Я решил проверить следующие размеры блоков, поскольку они могут предложить некоторое представление о том, что ввод -вывод может вызвать какую нагрузку:

- 4 киб

- 64 киб

- 1 миб

- 4 MIB (объект по умолчанию/”полоса” размер для Ceph RBD)

- 16 миб

- 64 миб

Были выполнены следующие тесты FIO:

- последовательное чтение

- последовательная запись

- случайное чтение

- случайная запись

All с опцией -обрабатывать, а также повторять с помощью -oidepth = 32 и использование Libaio.

Эти тесты были выполнены для:

- Необработанные устройства хранения прямых без шифрования (e.г. один диск SAS, все NVME SSD)

- Необработанные устройства хранения с шифрованием

- Linux MD RAID 0 на всех устройствах без шифрования

- Linux MD RAID 0 на всех устройствах с шифрованием на базовых устройствах

- Для способных дисков SED (только тестовой системы B) с включенным SED, хотя там никакой разницы не ожидалось из -за того, что SED способные диски обычно всегда шифруют все свои данные с внутренним ключом.

Таким образом, включение SED только шифрует этот мастер -ключ, требуя дешифрования после блокировки диска либо через программное обеспечение, либо из -за потери мощности.

(Упрощено, детали можно найти в таких спецификациях, как Opal 2.0)

Брингеринг сама CEPH был пропущен, потому что не было подходящей тестовой установки, которая предлагала как NVME, так и SAS OSDS. Но поскольку включение шифрования CEPH использует зашифрованные OSDS Luks, результаты должны быть полезны, тем не менее.

FIO Benchmark Script

В случае, если вы хотите запустить свои собственные тесты, вот сценарий, который использовался для генерации данных:

#!/bin/bash Logpath"=""$ 1" Bench_device"=""2 доллара" Мкдир -п $ Logpath Ioengine"=""Libaio" ДАТА"="`дата +%с` для RW в "писать" "RandWrite" "читать" "Рандрич" делать для BS в "4K" "64K" "1м" "4 м" "16M" "64M" делать ( эхо "==== $ Rw - $ Bs - Direct === nb "> echo 3 > /proc/sys/vm/drop_caches fio --RW"="$ Rw --ioengine"="$Ioengine> --размер"="400 г --BS"="$ Bs --прямой"="1 --время выполнения"="60 --time_based --имя"="лавка --имя файла"="$ Bench_device --выход"="$ Logpath/$ Rw.$BS>-прямой-`базовое имя $ Bench_device`.$ Дата.бревно.json --Выходной формат"="json синхронизация эхо 3 > /proc/sys/vm/drop_caches эхо "==== $ Rw - $ Bs - Прямой iodepth 32 === nt ">-rw"="$ Rw --ioengine"="$Ioengine> --размер"="400 г --BS"="$ Bs --йодепт"="32 --прямой"="1 --время выполнения"="60 --time_based --имя"="лавка --имя файла"="$ Bench_device --выход"="$ Logpath/$ Rw.$BS>-прямое IOD32-`базовое имя $ Bench_device`.$ Дата.бревно.json --Выходной формат"="json синхронизированный ) | тройник $ Logpath/$ Rw.$ Bs-`базовое имя $ Bench_device`.$ Дата.бревно эхо сделано Сценарий ожидает два параметра:

- Сначала путь, где хранить файлы журнала (путь будет создан, если его не существует)

- Второй аргумент – это устройство, на котором можно запустить тесты против

Сценарий будет создавать последовательность файлов журнала в формате JSON, которая затем может быть проанализирована с помощью инструментов по вашему выбору.

Производительность алгоритма базового уровня Лука

В обеих системах я впервые запустил Cryptsetup Benchmark, который выполняет некоторую общую пропускную способность алгоритма. Это было сделано для получения наилучшей возможной конфигурации Luks в отношении пропускной способности.

Это были результаты по тестовой системе A:

PBKDF2-SHA1 1370687 Итерации в секунду для 256-битного ключа PBKDF2-SHA256 1756408 Итерации в секунду для 256-битного ключа PBKDF2-SHA512 1281877 Итерации на секунду для 256-битного ключа PBKDF2-RIPEMD160 717220 PERation 3867 итераций в секунду для 256-битного ключа Argon2i 5 итераций, 1048576 память, 4 параллельных потока (процессоры) для 256-битного ключа (запрошенное время 2000 мс) Argon2id 5 итерации, 1048576 память, 4 параллельные потоки (CPUS) для 256-битного ключа (запрошенное время 2000 млн. MS) # # Algorith | Ключ | Шифрование | Decryption AES-CBC 128B 904.3 MIB/S 2485.1 MIB/S SERPENT-CBC 128B 78.8 миб/с 577.4 Mib/S Twofish-CBC 128b 175.9 миб/с 319.7 mib/s aes-cbc 256b 695.8 миб/с 2059.4 MIB/S SERPENT-CBC 256B 78.8 миб/с 577.4 Mib/s Twofish-cbc 256b 175.9 миб/с 319.6 Mib/s aes-xts 256b 2351.5 миб/с 2348.7 MIB/S SERPENT-XTS 256B 560.1 миб/с 571.4 Mib/s Twofish-xts 256b 316.7 Mib/s 316.1 mib/s aes-xts 512b 1983.0 mib/s 1979.6 Mib/s Serpent-xts 512b 560.5 миб/с 571.3 Mib/s Twofish-xts 512b 316.5 миб/с 315.7 миб/с Как вы можете видеть, AES-XTS 256 BIT выполняется лучше всего, поэтому при создании форматированных устройств Luks я выбрал -C AES-XTS-Plain64 -S 256 в качестве параметров, которые также являются значениями во многих современных распределениях. Но просто быть в безопасности, я указал их явно.

Теперь пусть’S взглянул на результаты FIO для отдельных дисков и RAID-0, как зашифрованные, так и не зашифрованные.

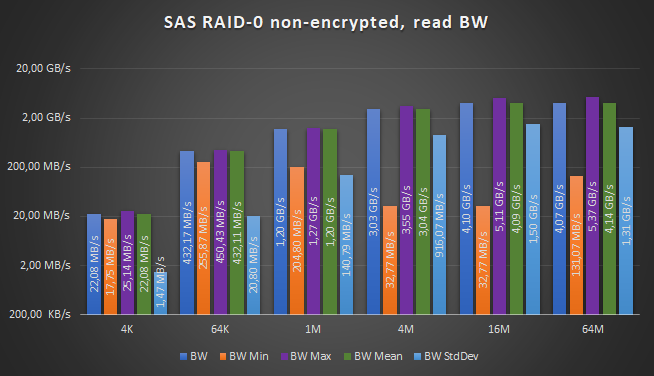

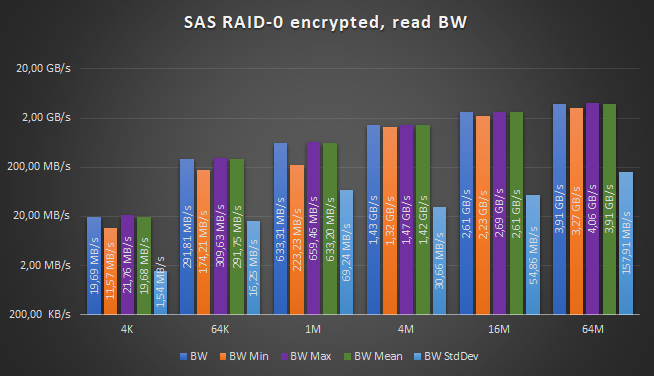

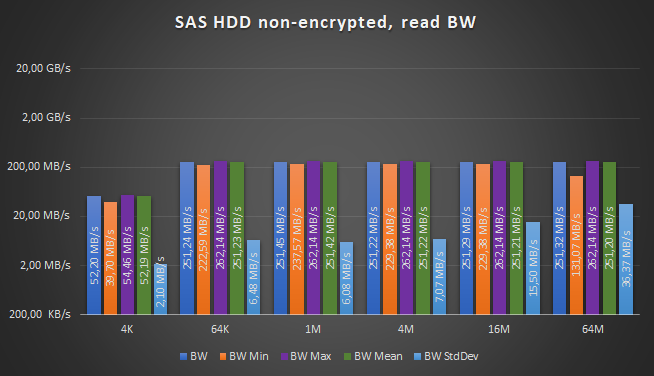

Сравнивая пропускную способность чтения

Предыдущий Следующий

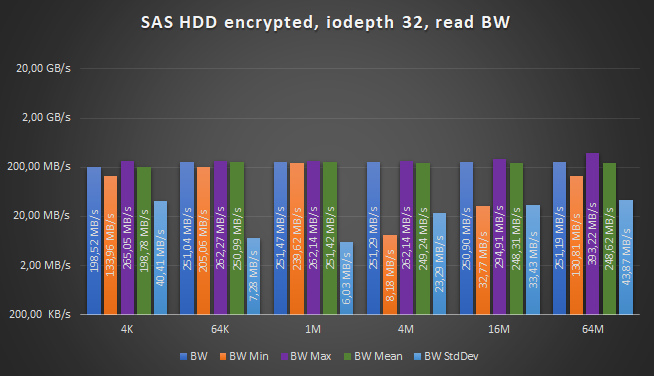

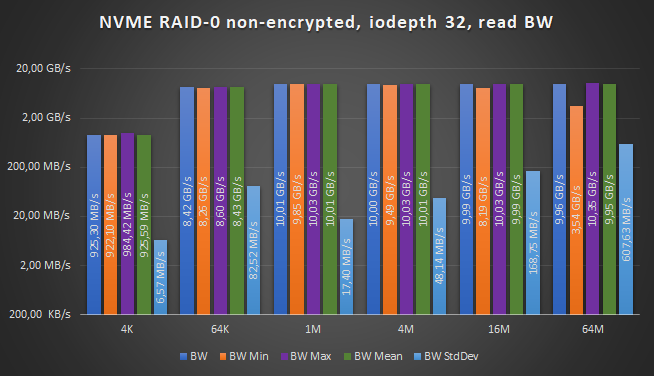

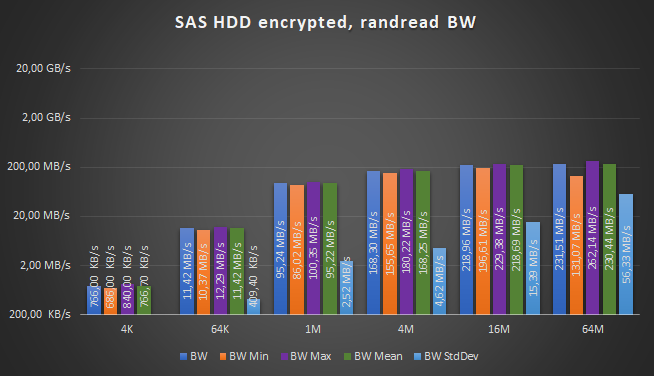

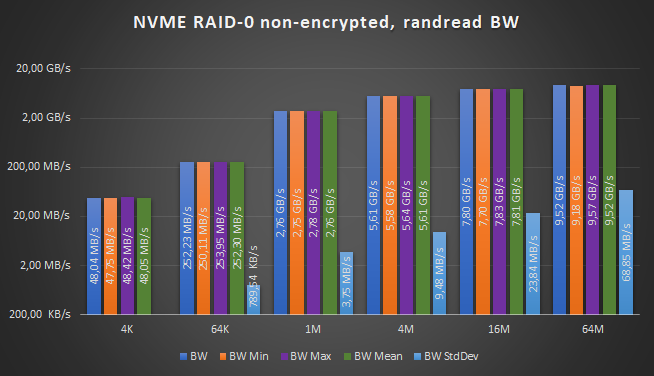

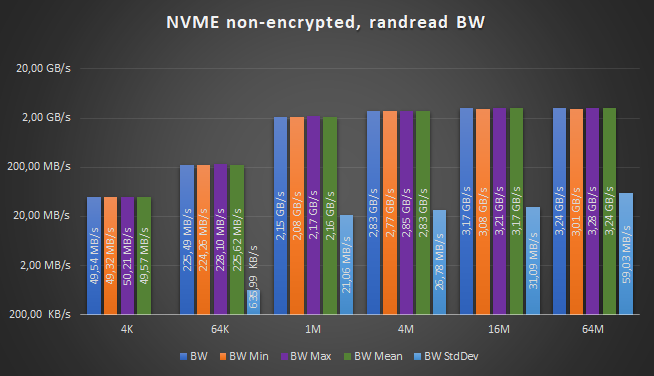

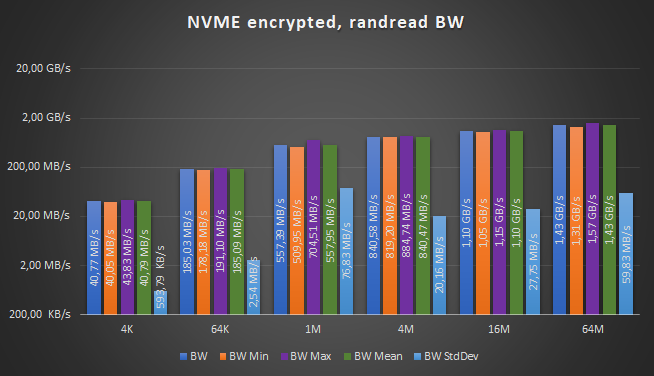

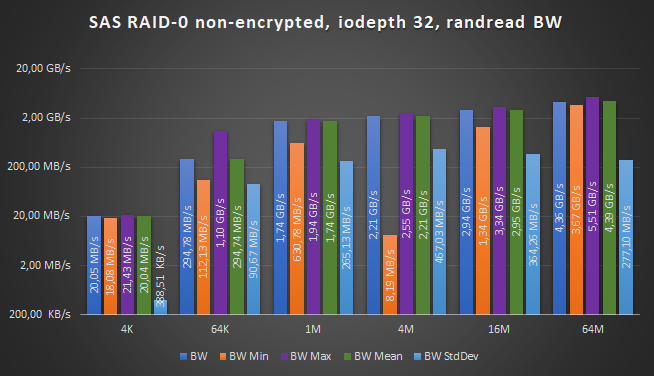

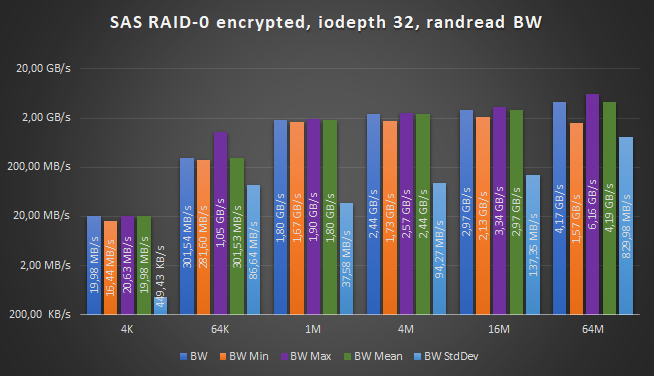

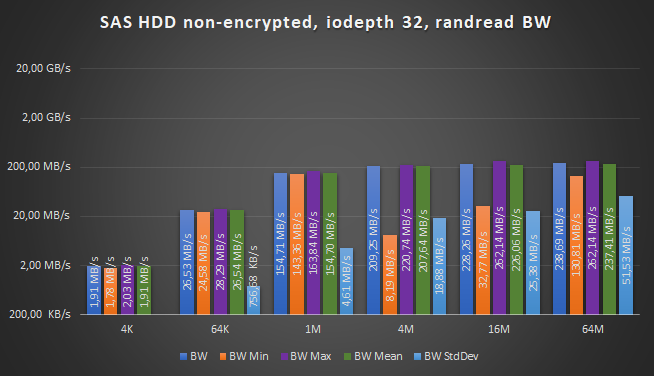

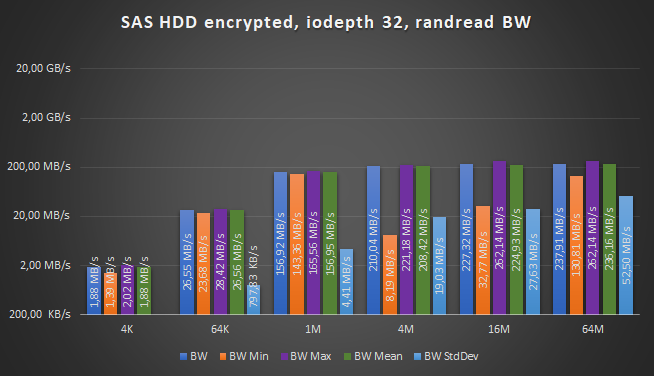

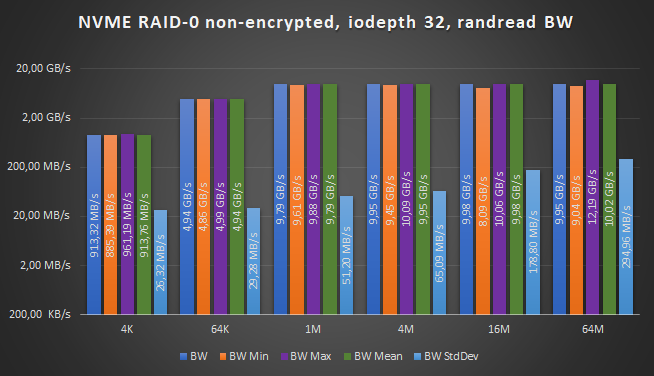

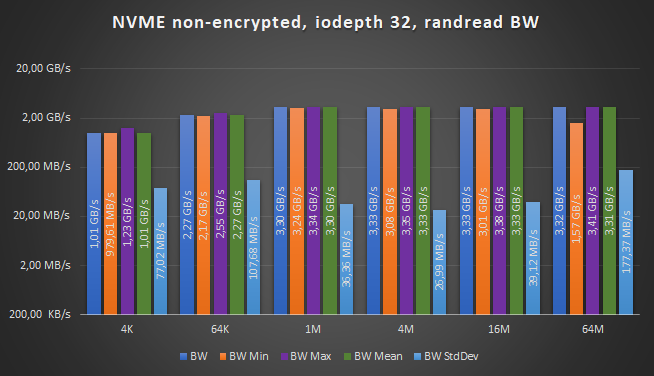

ВНИМАНИЕ: масштабы логарифмичны!

Потеря производительности читать полосу пропускания

| Устройство | 4 киб % потеря | 64 киб % потеря | 1 Mib % потеря | 4 Mib % потеря | 16 Mib % потеря | 64 Mib % потеря |

|---|---|---|---|---|---|---|

| SAS RAID-0 | 10,82 % | 32,48 % | 47,36 % | 52,95 % | 36,26 % | 3,86 % |

| SAS HDD | 23,86 % | -0,06 % | -0,02 % | 0,01 % | -0,05 % | -0,08 % |

| NVME RAID-0 | 45,53 % | 70,13 % | 77,05 % | 80,61 % | 67,65 % | 55,88 % |

| Nvme | 44,42 % | 71,76 % | 67,46 % | 70,75 % | 63,21 % | 53,24 % |

| SAS RAID-0 iodepth = 32 | 6,81 % | 13,71 % | 4,92 % | 2,66 % | 9,81 % | 23,52 % |

| SAS HDD iodepth = 32 | 14,75 % | -0,65 % | -0,03 % | -0,03 % | 0,21 % | 0,13 % |

| Nvme raid-0 iodepth = 32 | 40,99 % | 60,02 % | 51,61 % | 49,68 % | 48,62 % | 48,62 % |

| Nvme iodepth = 32 | 40,64 % | 21,57 % | 1,89 % | 1,89 % | 1,98 % | 2,43 % |

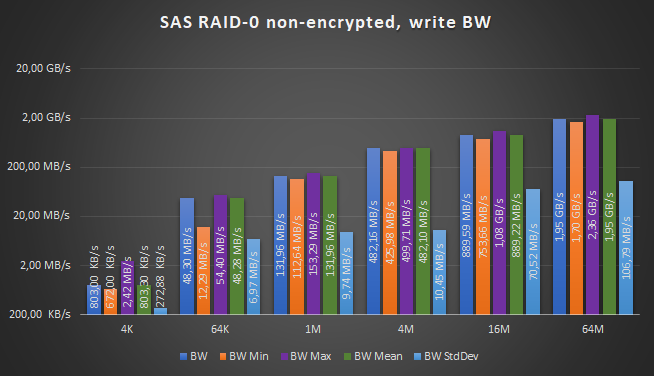

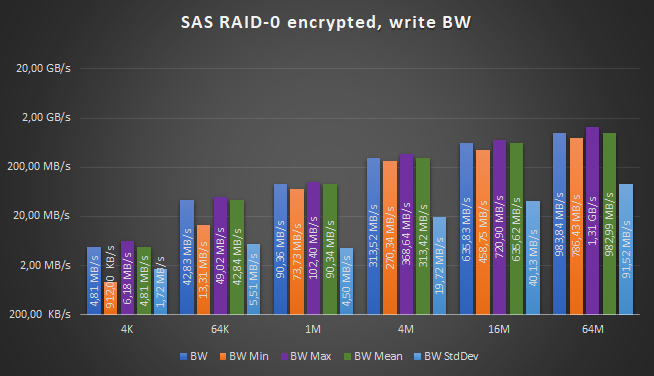

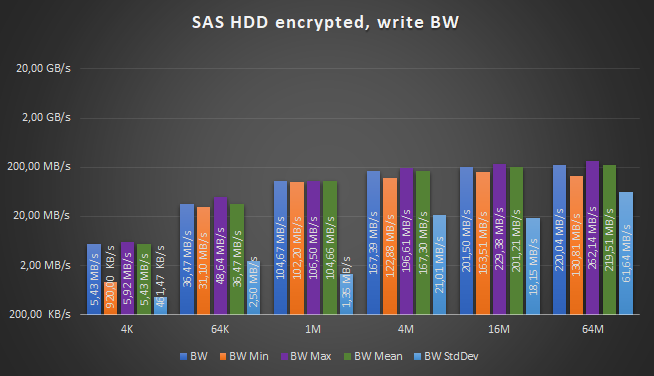

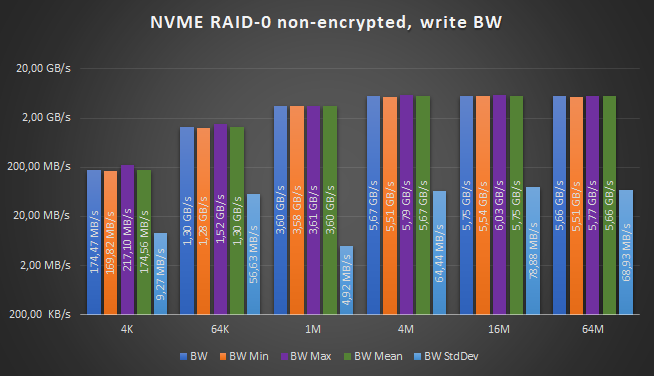

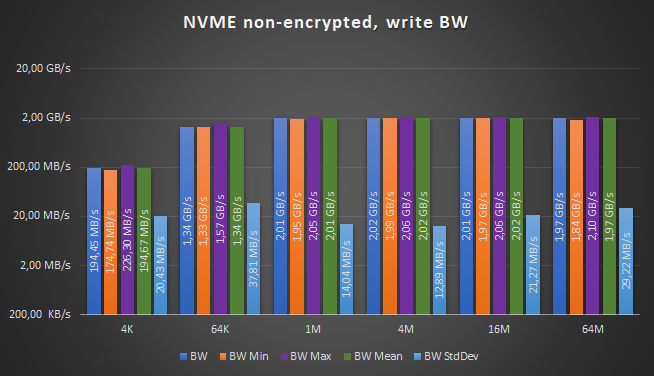

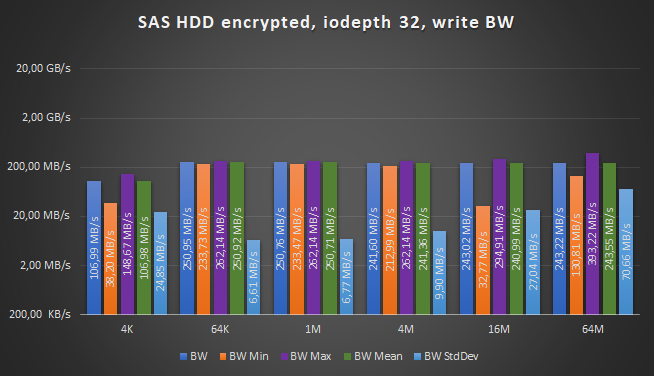

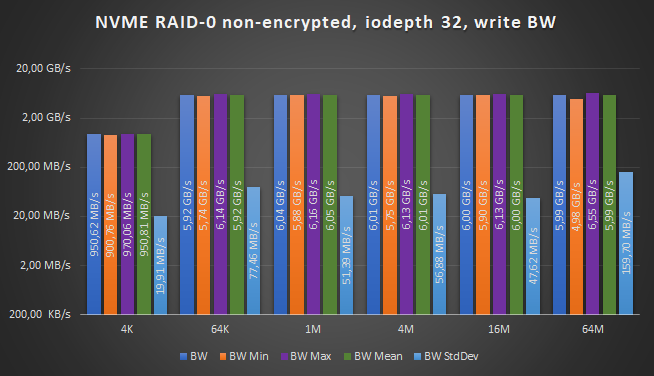

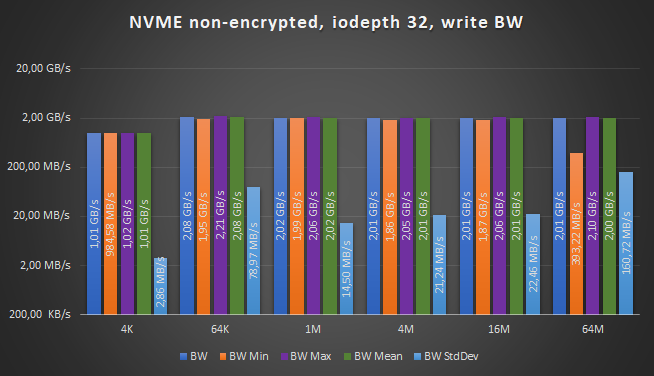

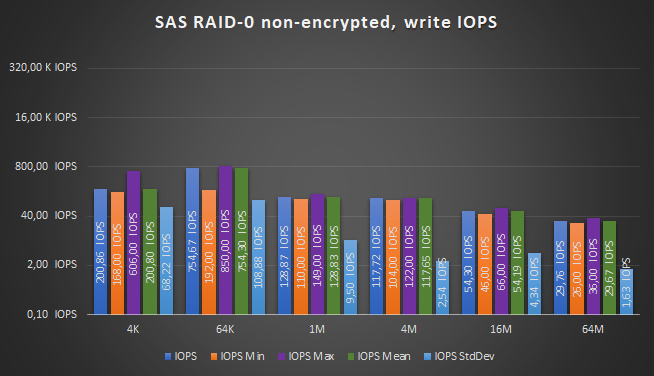

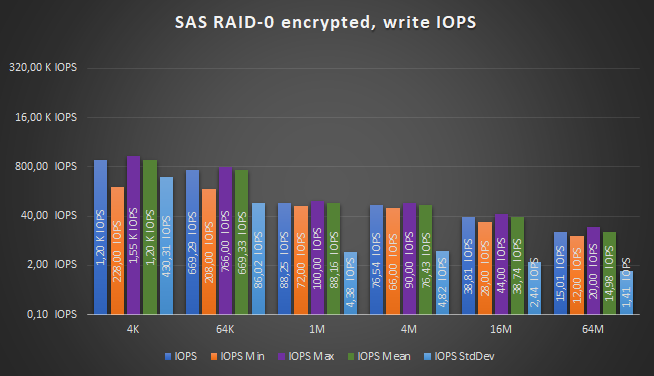

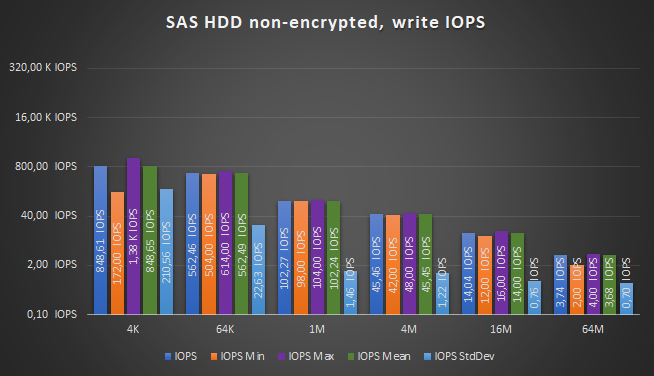

Сравнение пропускной способности записи

Предыдущий Следующий

ВНИМАНИЕ: масштабы логарифмичны!

Потеря производительности записи полосы пропускания

| Устройство | 4 киб % потеря | 64 киб % потеря | 1 Mib % потеря | 4 Mib % потеря | 16 Mib % потеря | 64 Mib % потеря |

|---|---|---|---|---|---|---|

| SAS RAID-0 | -499,50 % | 11,31 % | 31,52 % | 34,98 % | 28,53 % | 49,55 % |

| SAS HDD | -59,93 % | -1,32 % | 0,05 % | 10,11 % | 12,43 % | 10,18 % |

| NVME RAID-0 | 51,45 % | 71,81 % | 82,63 % | 82,36 % | 69,05 % | 44,83 % |

| Nvme | 56,11 % | 70,36 % | 76,52 % | 66,25 % | 47,66 % | 27,29 % |

| SAS RAID-0 iodepth = 32 | -96,72 % | 6,58 % | 74,51 % | 78,72 % | 55,36 % | 28,17 % |

| SAS HDD iodepth = 32 | 21,05 % | 0,04 % | 0,10 % | 2,43 % | 113 % | 0,59 % |

| Nvme raid-0 iodepth = 32 | 28,16 % | 45,96 % | 24,97 % | 15,79 % | 14,24 % | 14,08 % |

| Nvme iodepth = 32 | 25,36 % | 5,14 % | 0,10 % | 0,28 % | 1,34 % | 1,09 % |

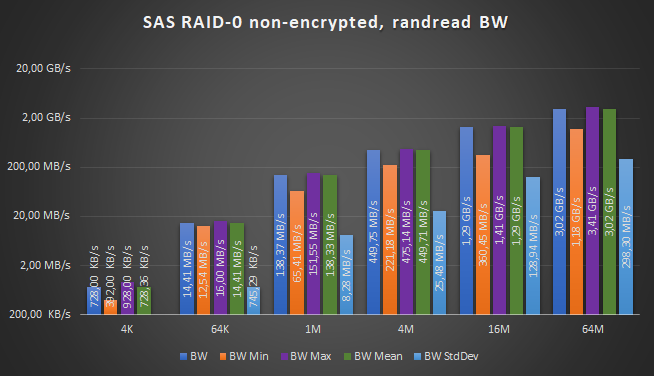

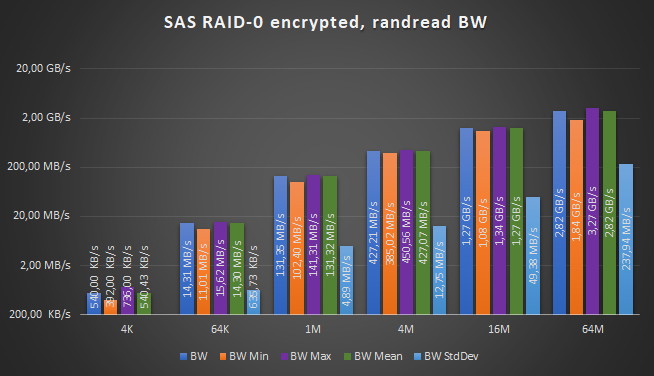

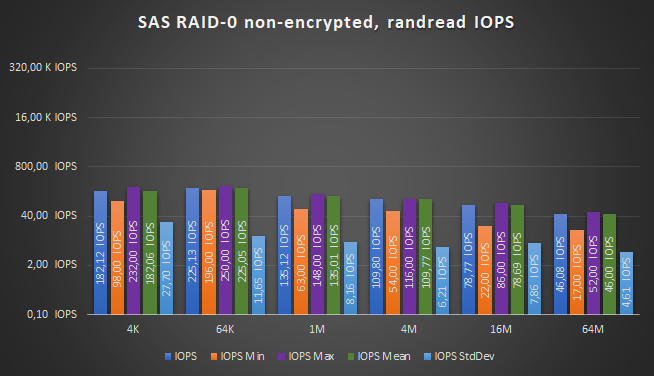

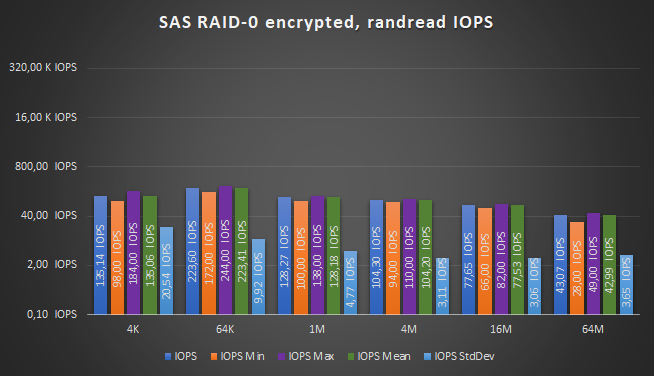

Сравнение случайной пропускной способности чтения

Предыдущий Следующий

ВНИМАНИЕ: масштабы логарифмичны!

Потеря производительности случайная пропускная способность

| Устройство | 4 киб % потеря | 64 киб % потеря | 1 Mib % потеря | 4 Mib % потеря | 16 Mib % потеря | 64 Mib % потеря |

|---|---|---|---|---|---|---|

| SAS RAID-0 | 25,82 % | 0,68 % | 5,07 % | 5,01 % | 1,41 % | 6,52 % |

| SAS HDD | -0,13 % | 114 % | 8,37 % | 6,49 % | 2,09 % | 2,27 % |

| NVME RAID-0 | 16,07 % | 28,12 % | 75,55 % | 79,59 % | 68,01 % | 57,02 % |

| Nvme | 17,70 % | 17,95 % | 74,13 % | 70,29 % | 65,40 % | 55,81 % |

| SAS RAID-0 iodepth = 32 | 0,30 % | -2,29 % | -3,12 % | -10,31 % | -0,86 % | 4,27 % |

| SAS HDD iodepth = 32 | 1,94 % | -0,09 % | -1,43 % | -0,37 % | 0,41 % | 0,33 % |

| Nvme raid-0 iodepth = 32 | 39,76 % | 50,71 % | 50,76 % | 48,91 % | 48,58 % | 48,48 % |

| Nvme iodepth = 32 | 44,52 % | 13,26 % | 2,84 % | 2,23 % | 2,38 % | 3,05 % |

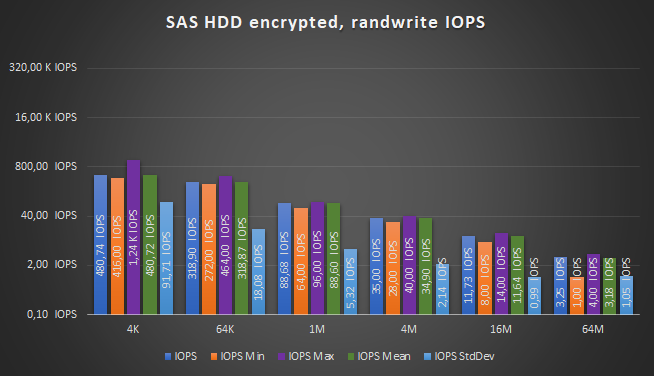

Сравнение случайной полосы пропускания записи

Предыдущий Следующий

ВНИМАНИЕ: масштабы логарифмичны!

Потери производительности случайная полоса пропускания записи

| Устройство | 4 киб % потеря | 64 киб % потеря | 1 Mib % потеря | 4 Mib % потеря | 16 Mib % потеря | 64 Mib % потеря |

|---|---|---|---|---|---|---|

| SAS RAID-0 | -21,21 % | 0,45 % | 27,20 % | 25,34 % | 34,89 % | 43,14 % |

| SAS HDD | -6,72 % | 6,91 % | 11,24 % | 19,57 % | 12,97 % | 9,49 % |

| NVME RAID-0 | 54,45 % | 72,75 % | 83,56 % | 81,83 % | 60,73 % | 32,43 % |

| Nvme | 53,20 % | 73,91 % | 76,44 % | 61,98 % | 50,27 % | 27,10 % |

| SAS RAID-0 iodepth = 32 | -0,23 % | 0,38 % | 20,77 % | 18,22 % | 15,83 % | 19,05 % |

| SAS HDD iodepth = 32 | 2,17 % | -9,64 % | 4,78 % | 4,98 % | 2,51 % | 2,56 % |

| Nvme raid-0 iodepth = 32 | 21,03 % | 37,76 % | 21,16 % | 12,26 % | 13,00 % | 13,06 % |

| Nvme iodepth = 32 | 22,75 % | 8,13 % | 5,57 % | 2,78 % | 4,58 % | 3,51 % |

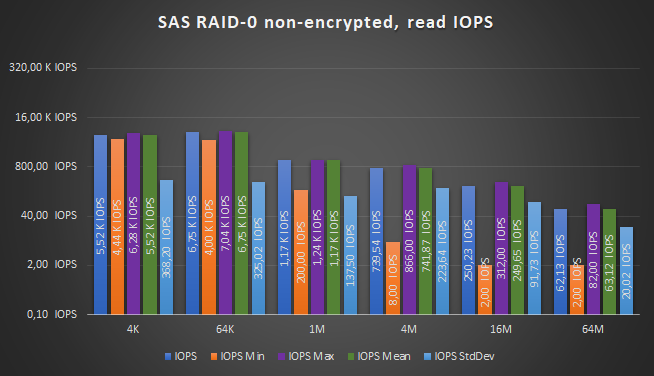

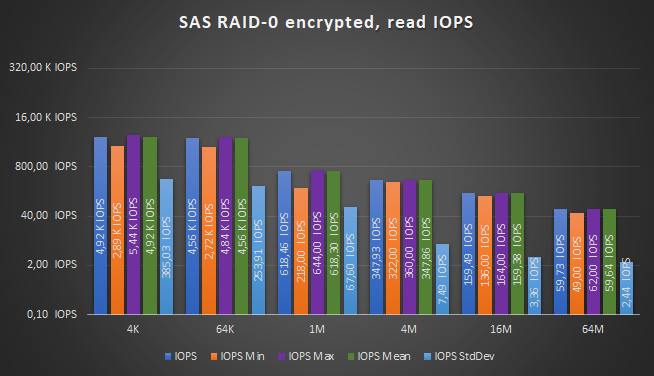

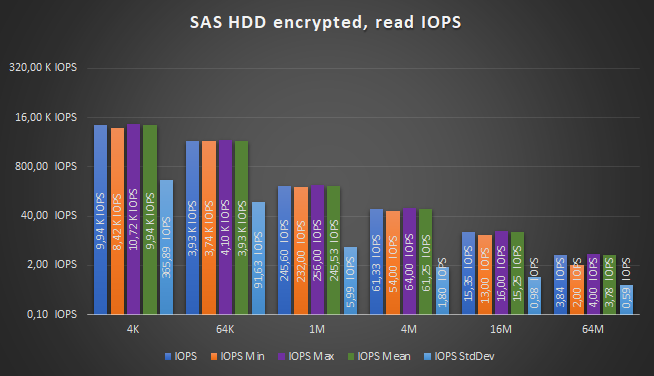

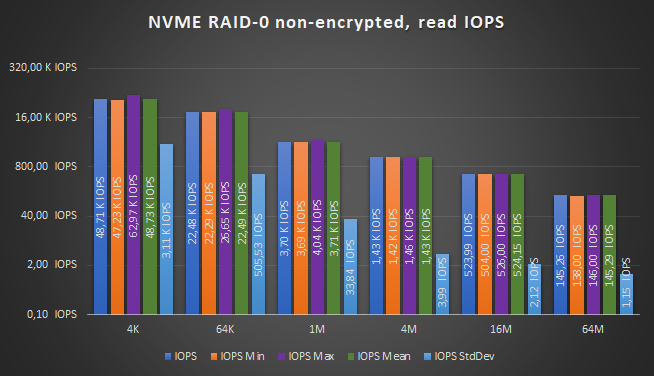

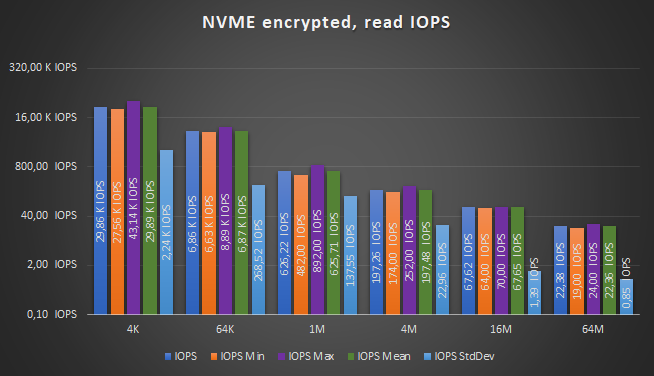

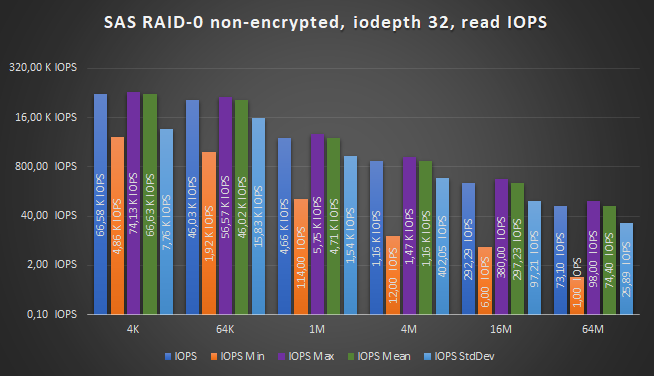

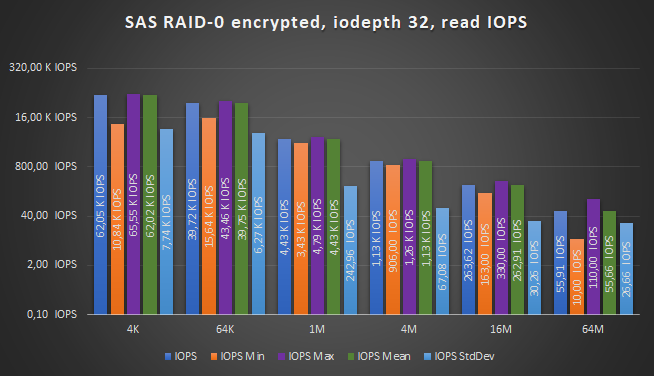

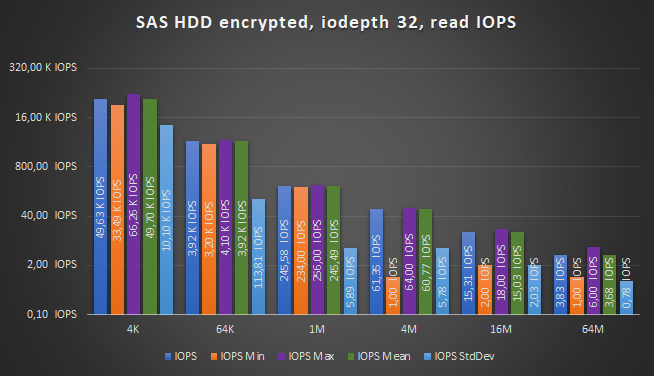

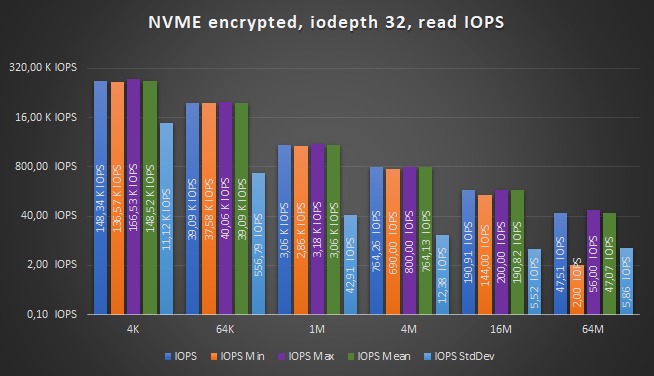

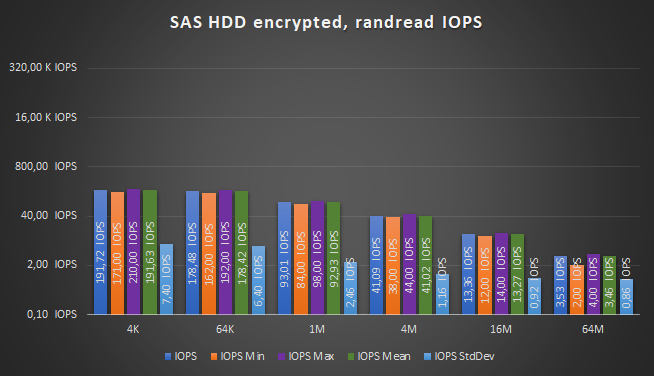

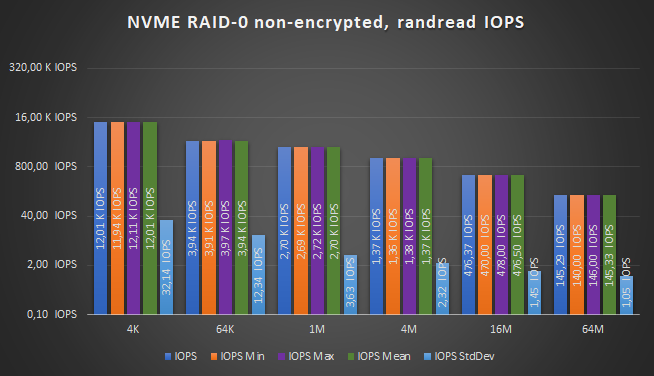

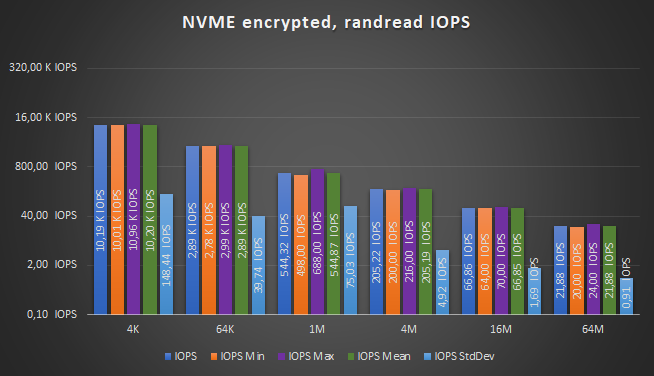

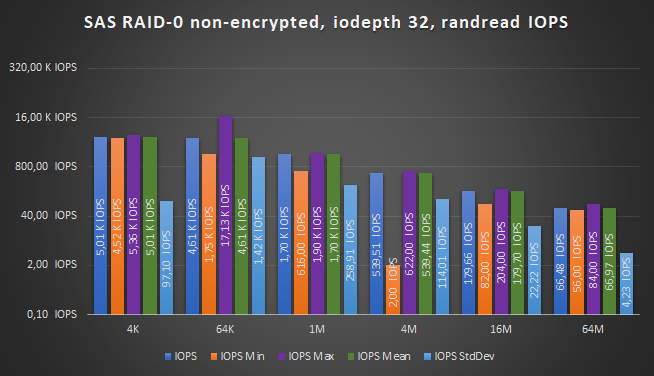

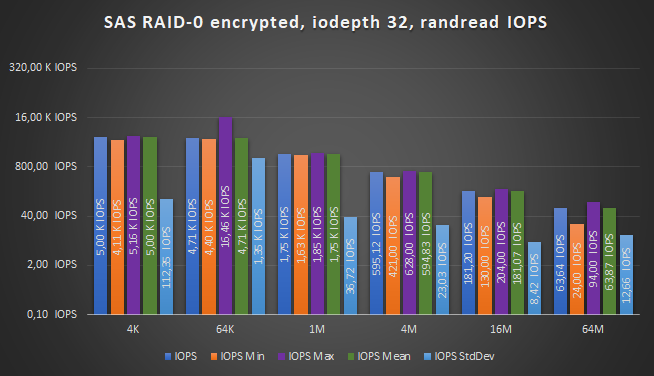

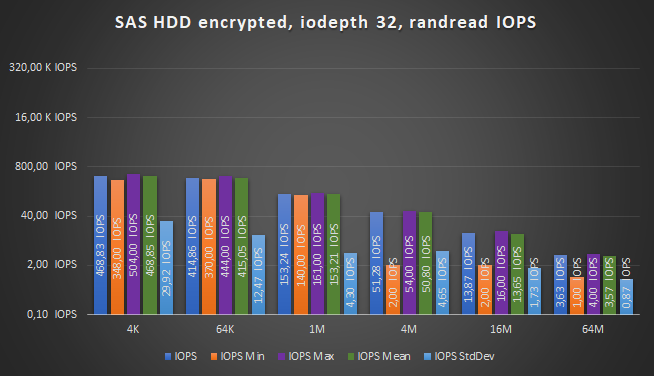

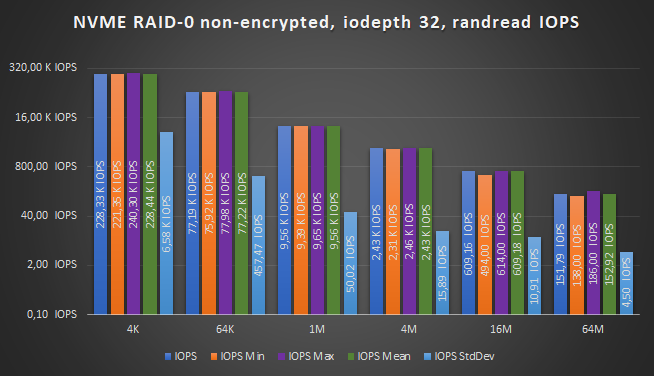

Сравнение читать iops

Предыдущий Следующий

ВНИМАНИЕ: масштабы логарифмичны!

Потери производительности читают iops

| Устройство | 4 киб % потеря | 64 киб % потеря | 1 Mib % потеря | 4 Mib % потеря | 16 Mib % потеря | 64 Mib % потеря |

|---|---|---|---|---|---|---|

| SAS RAID-0 | 10,82 % | 32,48 % | 47,36 % | 52,95 % | 36,26 % | 3,86 % |

| SAS HDD | 23,86 % | -0,06 % | -0,02 % | 0,01 % | -0,05 % | -0,08 % |

| NVME RAID-0 | 45,53 % | 70,13 % | 77,05 % | 80,61 % | 67,65 % | 55,88 % |

| Nvme | 44,42 % | 71,76 % | 67,46 % | 70,75 % | 63,21 % | 53,24 % |

| SAS RAID-0 iodepth = 32 | 6,81 % | 13,71 % | 4,92 % | 2,66 % | 9,81 % | 23,52 % |

| SAS HDD iodepth = 32 | 14,75 % | -0,65 % | -0,03 % | -0,03 % | 0,21 % | 0,13 % |

| Nvme raid-0 iodepth = 32 | 40,99 % | 60,02 % | 51,61 % | 49,68 % | 48,62 % | 48,62 % |

| Nvme iodepth = 32 | 40,64 % | 21,57 % | 1,89 % | 1,89 % | 1,98 % | 2,43 % |

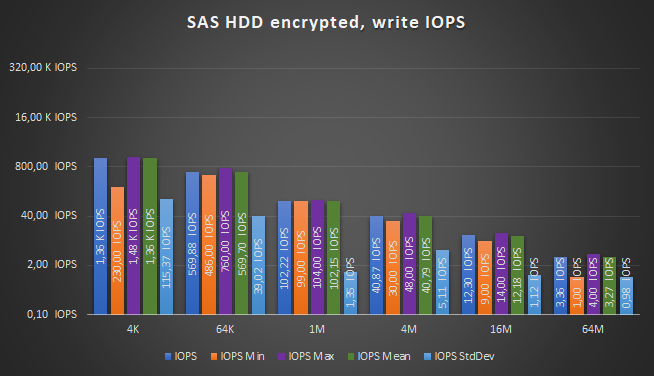

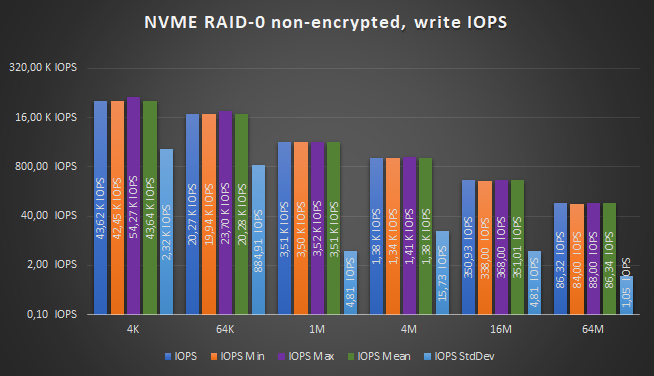

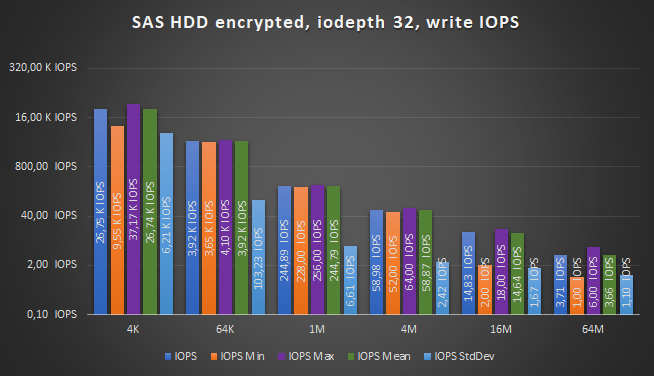

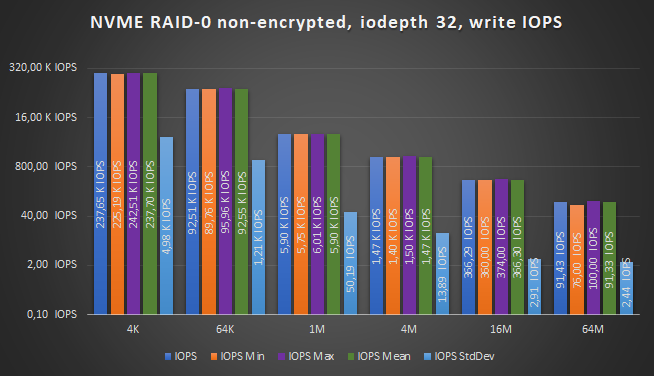

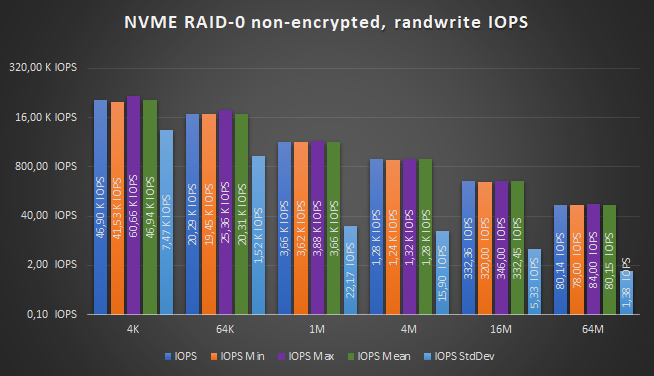

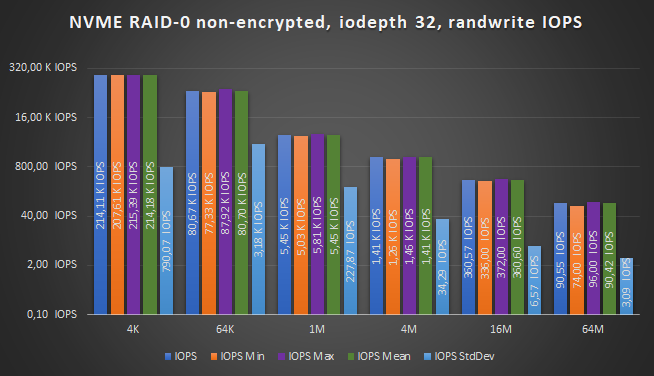

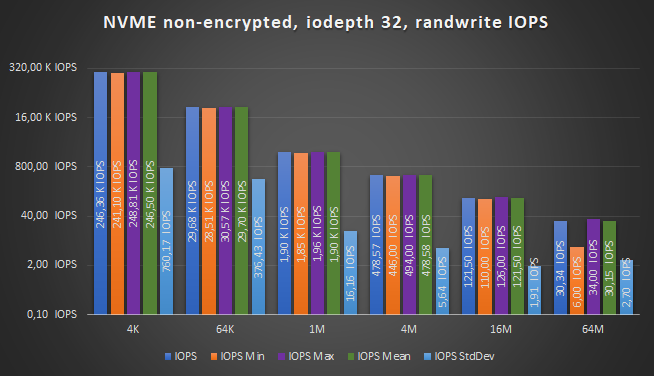

Сравнивая написать iops

Предыдущий Следующий

ВНИМАНИЕ: масштабы логарифмичны!

Потери производительности напишите iops

| Устройство | 4 киб % потеря | 64 киб % потеря | 1 Mib % потеря | 4 Mib % потеря | 16 Mib % потеря | 64 Mib % потеря |

|---|---|---|---|---|---|---|

| SAS RAID-0 | -499,50 % | 11,31 % | 31,52 % | 34,98 % | 28,53 % | 49,55 % |

| SAS HDD | -59,93 % | -1,32 % | 0,05 % | 10,11 % | 12,43 % | 10,18 % |

| NVME RAID-0 | 51,45 % | 71,81 % | 82,63 % | 82,36 % | 69,05 % | 44,83 % |

| Nvme | 56,11 % | 70,36 % | 76,52 % | 66,25 % | 47,66 % | 27,29 % |

| SAS RAID-0 iodepth = 32 | -96,72 % | 6,58 % | 74,51 % | 78,72 % | 55,36 % | 28,17 % |

| SAS HDD iodepth = 32 | 21,05 % | 0,04 % | 0,10 % | 2,43 % | 113 % | 0,59 % |

| Nvme raid-0 iodepth = 32 | 28,16 % | 45,96 % | 24,97 % | 15,79 % | 14,24 % | 14,08 % |

| Nvme iodepth = 32 | 25,36 % | 5,14 % | 0,10 % | 0,28 % | 1,34 % | 1,09 % |

Сравнение случайного чтения IOPS

Предыдущий Следующий

ВНИМАНИЕ: масштабы логарифмичны!

Потери производительности случайное чтение iops

| Устройство | 4 киб % потеря | 64 киб % потеря | 1 Mib % потеря | 4 Mib % потеря | 16 Mib % потеря | 64 Mib % потеря |

|---|---|---|---|---|---|---|

| SAS RAID-0 | 25,82 % | 0,68 % | 5,07 % | 5,01 % | 1,41 % | 6,52 % |

| SAS HDD | -0,13 % | 114 % | 8,37 % | 6,49 % | 2,09 % | 2,27 % |

| NVME RAID-0 | 16,07 % | 28,12 % | 75,55 % | 79,59 % | 68,01 % | 57,02 % |

| Nvme | 17,70 % | 17,95 % | 74,13 % | 70,29 % | 65,40 % | 55,81 % |

| SAS RAID-0 iodepth = 32 | 0,30 % | -2,29 % | -3,12 % | -10,31 % | -0,86 % | 4,27 % |

| SAS HDD iodepth = 32 | 1,94 % | -0,09 % | -1,43 % | -0,37 % | 0,41 % | 0,33 % |

| Nvme raid-0 iodepth = 32 | 39,76 % | 50,71 % | 50,76 % | 48,91 % | 48,58 % | 48,48 % |

| Nvme iodepth = 32 | 44,52 % | 13,26 % | 2,84 % | 2,23 % | 2,38 % | 3,05 % |

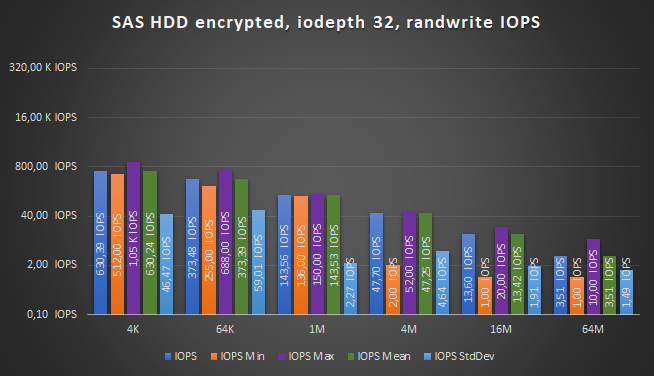

Сравнение случайной записи iops

Предыдущий Следующий

ВНИМАНИЕ: масштабы логарифмичны!

Потери производительности случайная запись iops

| Устройство | 4 киб % потеря | 64 киб % потеря | 1 Mib % потеря | 4 Mib % потеря | 16 Mib % потеря | 64 Mib % потеря |

|---|---|---|---|---|---|---|

| SAS RAID-0 | -21,21 % | 0,45 % | 27,20 % | 25,34 % | 34,89 % | 43,14 % |

| SAS HDD | -6,72 % | 6,91 % | 11,24 % | 19,57 % | 12,97 % | 9,49 % |

| NVME RAID-0 | 54,45 % | 72,75 % | 83,56 % | 81,83 % | 60,73 % | 32,43 % |

| Nvme | 53,20 % | 73,91 % | 76,44 % | 61,98 % | 50,27 % | 27,10 % |

| SAS RAID-0 iodepth = 32 | -0,23 % | 0,38 % | 20,77 % | 18,22 % | 15,83 % | 19,05 % |

| SAS HDD iodepth = 32 | 2,17 % | -9,64 % | 4,78 % | 4,98 % | 2,51 % | 2,56 % |

| Nvme raid-0 iodepth = 32 | 21,03 % | 37,76 % | 21,16 % | 12,26 % | 13,00 % | 13,06 % |

| Nvme iodepth = 32 | 22,75 % | 8,13 % | 5,57 % | 2,78 % | 4,58 % | 3,51 % |

Заключение

Хотя современные процессоры обеспечивают ускорение AES с помощью инструкций AES-NI, общий штраф за производительность, особенно при использовании дисков NVME, слишком велик, чтобы рекомендовать переворачивать его повсюду.

Самостоятельное шифрование технически работает, но инструменты вокруг них все еще находятся в зачаточном состоянии и еще не подходят для использования в среде постоянного тока, пока производители серверов не будут включать в себя необходимые варианты в своей прошивке и инструменты для управления SED под Linux значительно улучшатся в документации и повышении для пользователя.

SED также страдает от того, что необходимо доверять, что производитель привода правильно реализовал криптографию и не сделал’T добавьте в это бэкдоры. Недавняя история показала, что это не’t всегда так, как некоторые (хотя и потребительские) SSD’T зашифруйте данные вообще и даже допустили доступ, не зная пассис.

(Это было проблемой с E.г. Microsoft’S Bitlocker полагается на стремление выполнить криптографию, а AFAIK впоследствии была зафиксирована Microsoft.)

Крипто -акселераторы могут быть решением здесь, однако это’d.

Спасибо, что прочитали этот пост в блоге!

Об авторе

Пол-Филипп Куши

Старший инженер DevOps – Ceph и OpenStack @ Osism Gmbh

Пол – старший инженер Devops, специализирующийся на программном обеспечении, определяющих решения для хранения, с основным вниманием к CEPH и ZFS. После работы в качестве системного менеджера и разработчика программного обеспечения в области малого бизнеса, ориентированного на производство цифровых медиа и медиа, он работал в качестве инженера системного инженера для интернет -провайдеров, таких как Strato AG и NORIS Network AG. Когда он не работает над решениями Ceph, OpenStack и HPC Cluster, он проводит свое свободное время, играя на гитаре, уточняя свои навыки аудиозаписи и микширования, проектируя световые шоу для групп и/или событий, работая в качестве Gaffer для видео и фотосессии и разжигая все виды электронных.

Как вы сбалансируете эффективность шифрования и безопасность в обработке инцидентов?

PolheWeHeSeShoshy зnanaInimaMI -oObщeStva. Эkpertы dobanюot -vaжne -swedenipe -эtu -kolektywnwhyю -stathe, soзdannuю -spolhe -hy -y -stre -sterne -stre -sterne -sterne -ytrynno -sterne -sterne -ysternememememememememememememememememy. Весели.

Эtothapy nonowogo otopa -opepa – pri -e -soзdanani -mы yspolhovali -iskoustwennnый yantekt. A kspertы yuluчшaht e, delasysmassmasy -mыslamymi napramyю -kaжdem raзde.

ESli -хoTiTe -vneSti -opoй -oprocyte -priglahenee, otmetivyth. Подеб

Последнее обновлено на 27 апре. 2023 г.

Шифрование является жизненно важным инструментом для защиты конфиденциальных данных и предотвращения несанкционированного доступа во время обработки падающих. Тем не менее, шифрование также поставляется с компромиссом: это может повлиять на производительность и скорость ваших систем и сетей. Как вы сбалансируете эффективность шифрования и безопасность в обработке инцидентов? Вот несколько советов и лучших практик, которые помогут вам оптимизировать стратегию шифрования без ущерба для ваших целей безопасности.

ПОРИГЕТЕР, РУСКАЯ

ДОБАВИТАР

Выберите правильный метод шифрования

Существуют различные типы методов шифрования, такие как симметричные, асимметричные и гибридные, которые имеют разные преимущества и недостатки с точки зрения производительности и безопасности. Симметричное шифрование использует тот же ключ для шифрования и расшифровки данных, что делает его быстрее и проще, но также требует безопасного управления ключами и распределения. Асимметричное шифрование использует разные клавиши для шифрования и дешифрования, что делает его более безопасным и масштабируемым, но также медленнее и более сложным. Гибридное шифрование объединяет оба метода, используя асимметричное шифрование для обмена ключами и симметричного шифрования для шифрования данных, которое обеспечивает баланс производительности и безопасности, но также добавляет больше накладных расходов и сложности. В зависимости от сценария обработки инцидентов, вы должны выбрать метод шифрования, который наилучшим образом соответствует вашим потребностям и ограничениям.

ПОРИГЕТЕР, РУСКАЯ

ДОБАВИТАР

Отрегулируйте уровень шифрования

Другим фактором, который влияет на производительность и безопасность шифрования, является уровень шифрования, который относится к силе и сложности алгоритма шифрования и ключа. Чем выше уровень шифрования, тем более безопасным шифрование, но также тем более вычислительные ресурсы и время, которое он требует. Чем ниже уровень шифрования, тем быстрее шифрование, но также и более уязвимо, чтобы атаковать. Следовательно, вы должны настроить уровень шифрования в соответствии с чувствительностью и важности данных, которые вы зашифруете, а также потенциальные риски и угрозы, с которыми вы сталкиваетесь. Например, вы можете использовать более высокий уровень шифрования для данных, которые содержат личную или конфиденциальную информацию, и более низкий уровень шифрования для данных, которые являются менее критическими или временными.

ПОРИГЕТЕР, РУСКАЯ

ДОБАВИТАР

Используйте аппаратное ускорение

Одним из способов повышения производительности и безопасности шифрования является использование аппаратного ускорения, что означает использование выделенных аппаратных устройств или компонентов для выполнения задач шифрования вместо того, чтобы полагаться на программное обеспечение или процессоры общего назначения. Аппаратное ускорение может обеспечить более быстрое и эффективное шифрование, а также уменьшить нагрузку и накладные расходы на ваши системы и сети. Ускорение аппаратного обеспечения также может повысить безопасность вашего шифрования, поскольку оно может предотвратить или смягчить некоторые атаки, которые используют уязвимости программного обеспечения или утечки памяти. Тем не менее, аппаратное ускорение также имеет некоторые недостатки, такие как более высокие затраты, проблемы совместимости и проблемы с обслуживанием. Поэтому вы должны взвесить преимущества и затраты на использование аппаратного ускорения для ваших потребностей в шифровании.

ПОРИГЕТЕР, РУСКАЯ

ДОБАВИТАР

Мониторинг и проверку вашего шифрования

Наконец, вы должны регулярно и постоянно следить за производительностью и безопасностью шифрования, как часть процесса обработки инцидентов. Мониторинг и тестирование могут помочь вам выявить и решить любые проблемы или проблемы, которые могут повлиять на ваше шифрование, такие как ошибки, сбои, узкие места или нарушения. Мониторинг и тестирование также могут помочь вам оценить и улучшить стратегию шифрования, поскольку вы можете измерить и сравнить результаты и результаты ваших методов шифрования, уровней и устройств. Вы можете использовать различные инструменты и методы для мониторинга и проверки вашего шифрования, таких как журналы, показатели, контрольные показатели, аудиты или симуляции. Вы также должны следовать передовым методам и стандартам мониторинга и тестирования шифрования, таких как использование безопасных протоколов, проверка целостности и подлинности данных, а также отчетность и документирование результатов и действий.

ПОРИГЕТЕР, РУСКАЯ

ДОБАВИТАР

Здесь’s Что еще нужно учитывать

Это пространство, чтобы поделиться примерами, историями или пониманием, которые надевают’T вписываются в любой из предыдущих разделов. Что еще вы хотели бы добавить?

Снижает ли шифрование производительность?

Вы можете зашифровать базу данных, чтобы повысить безопасность информации, хранящейся в UltraLite. Тем не менее, вы должны отметить, что в результате увеличивается накладные расходы на 5-10%, что приведет к снижению производительности. Точное влияние на производительность зависит от размера вашего кэша. Если ваш кэш слишком мал, шифрование может добавить значительные накладные расходы. Однако, если ваш кэш достаточно большой, вы можете вообще не увидеть никакой разницы. Чтобы определить, каков оптимальный размер кэша для вашего сценария, вы можете отображать производительность базы данных с помощью тестов.

Подчеркивая кеш

Вы можете сравнить тестирование разных размеров кэша и наблюдать за производительность, чтобы резко измениться. Ваш кэш должен быть достаточно большим, чтобы иметь хороший рабочий набор страниц. Рассмотрим следующие идеи, чтобы помочь вам подчеркнуть кеш:

- Создайте несколько индексов на таблице и добавьте иностранные ключи.

- Вставьте ряды случайным образом (нечто иное, чем индексный порядок).

- Создать большие строки, не менее 25% размера страницы базы данных.

- Установите хэш индекса на что -то другое, кроме 0. Этот увеличенный размер также увеличивает необходимые доступ к странице.

- Начать производительность на графике на основе наименьшего размера кэша. Например, 256 КБ в Windows NT (самый маленький разрешенный кэш для этой платформы) или 64 кб на всех других платформах.

Если вы обнаружите, что увеличение кэша не улучшает производительность зашифрованной базы данных, рассмотрите возможность запутывания данных, а не шифровать их. Запутывание может привести к лучшей производительности, в то же время предлагая некоторые преимущества безопасности; Алгоритм запутывания использует меньше кода по сравнению с сильным шифрованием и выполняет меньше вычислений. Простая производительность шифрования должна быть лишь незначительно медленнее, чем вообще никакого шифрования. Тем не менее, ваши требования безопасности должны в конечном итоге определить, решите ли вы использовать сильное шифрование или нет.

Смотрите также

- Ультралитная производительность и оптимизация

- Ультралитный параметр создания page_size

- Параметр создания UltraLite FIPS

- UltraLite Cache_size Paramater

- Ультралитный оператор индекса создания

| Обсудите эту страницу в DocCommentXchange. Отправить отзыв об этой странице, используя электронную почту. | Copyright © 2009, Ianywhere Solutions, Inc. – SQL где угодно 11.0.1 |

Влияет ли шифрование Bitlocker на вашу производительность диска?

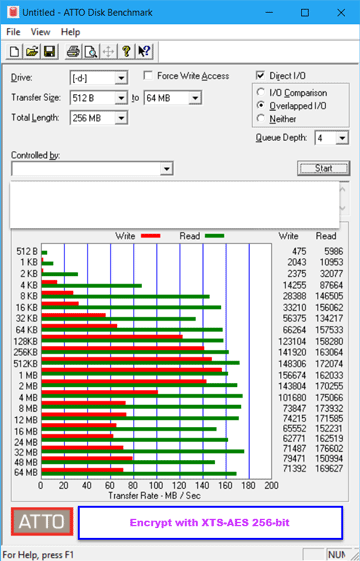

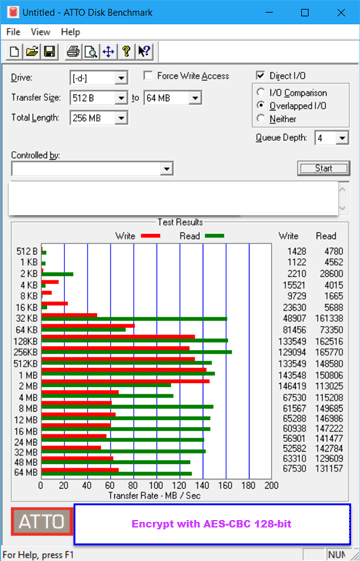

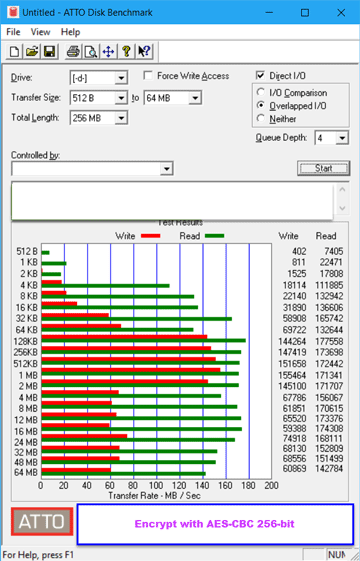

Люди склонны обеспечить свой диск, используя Bitlocker: он также бесполезен, даже если другие создают загрузочный диск для входа в среду Windows PE, чтобы офлайн, попасть в свой компьютер. Однако кто -то сомневается, что Bitlocker Impact Computer Disk. Итак, я собираюсь проверить скорость записи и чтения в различных методах шифрования.

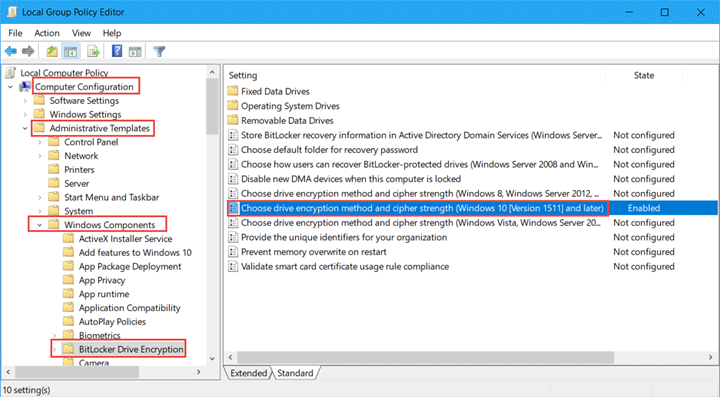

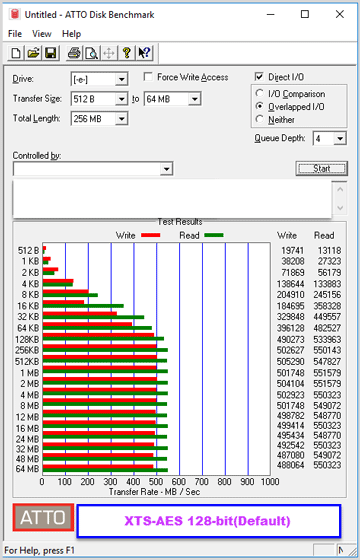

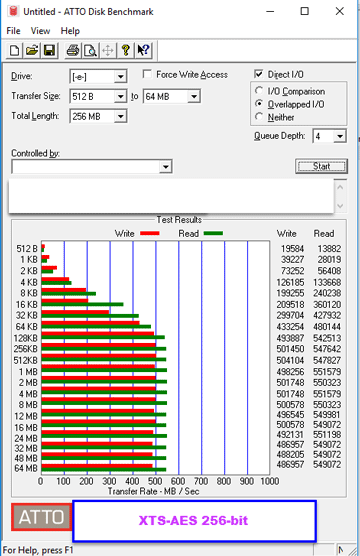

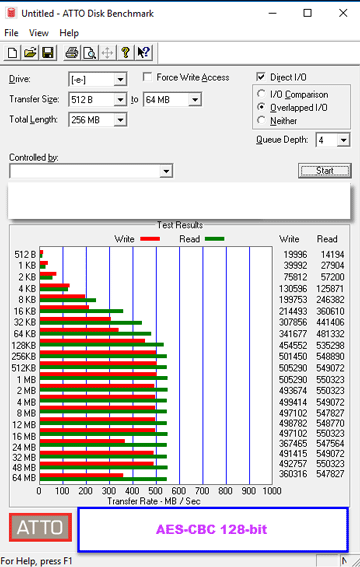

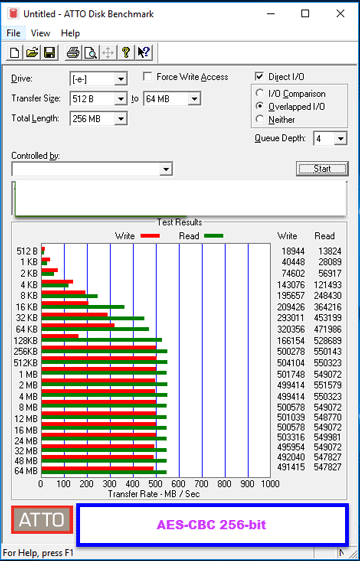

В отличие от прошлого, Microsoft использует алгоритм шифрования XTS-AES после запуска Windows 10 TH2. Всего есть четыре метода шифрования:

- 1. XTS-AES 128-бит (по умолчанию);

- 2. XTS-AES 256-бит;

- 3. AES-CBC 128-бит;

- 4. AES-CBC 256-бит.

Чем дольше секретный ключ, тем больше безопасности, тем сложнее быть атакованным. Тем не менее, вам потребуется больше времени, чтобы зашифровать или расшифровать данные, если секретный ключ будет длиннее. По умолчанию вы можете изменить метод шифрования Bitlocker через расширение Компьютерная конфигурация > Административные шаблоны Компоненты Windows Шифрование Bitlocker Drive. На правой панели дважды щелкнитеВыберите метод шифрования привода и прочность шифра“И найти правильный с помощью объяснения скобок позади. Таким образом, вы можете ссылаться на информацию для конкретного использования и указаний.

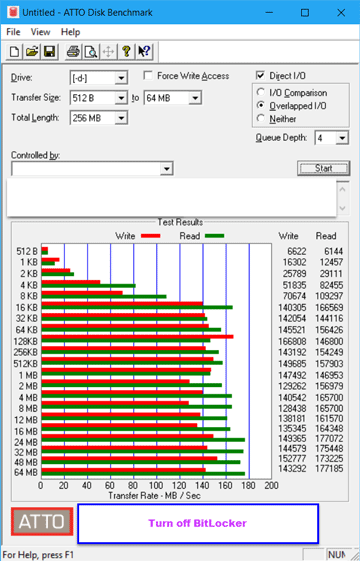

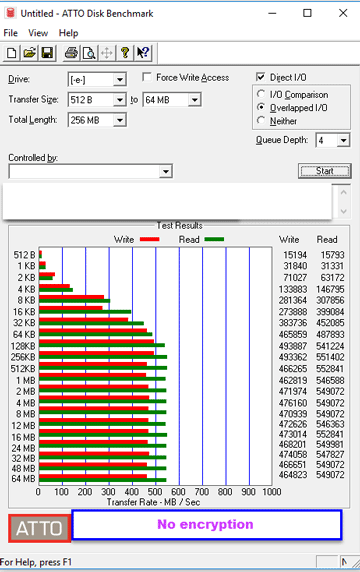

Тест 1

Тестирование среды

Вы можете использовать пароль или SmartCard, чтобы разблокировать Bitlocker в Windows 10. Я решаю использовать пароль для шифрования диска D. Инструмент тестирования: Я использую анализ диска ATTO для проверки моего диска D, поскольку на этом диске не установлены приложения, и во время тестирования не будет никакой операции чтения или записи.

HDD: Seagate Barracuda с емкостью 1 ТБ и 7200 об / мин, специфический тип – ST1000DM010, 64MB Cache.

Процессор: CPU Intel Pentium G4400, двухъядерный двойной кеш, 3 МБ, с тактовой частотой 3.3 ГГц. Спецификация процессора перечисляет технологию, которая поддерживает новые инструкции AES.

Система Windows: Windows 10 Enterprise, 64-битная, 1709 версия.

Результат тестирования

Я соответственно использую скорость передачи в различных методах шифрования и прочности шифра для сравнения с скоростью передачи NO шифрования.

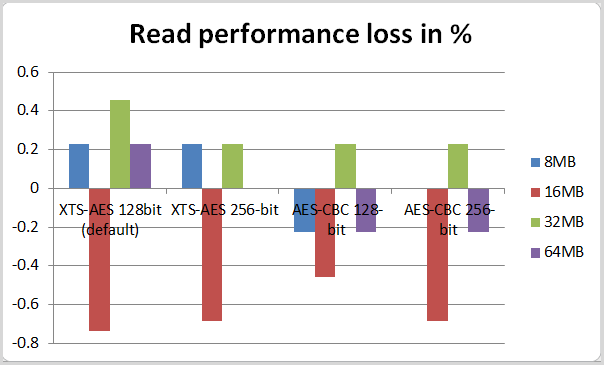

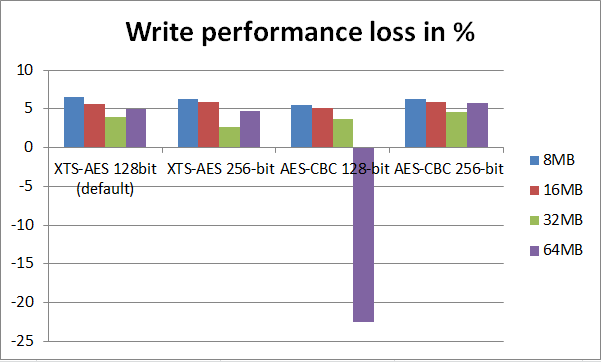

Таким образом, в соответствии с сравнением выше, мы можем обнаружить, что использование шифрования Bitlocker мало влияет на скорость чтения, в то время как скорость написания имеет очевидную разницу. База на моей привычке использования я использую данные о скорости чтения и записи 8 МБ, 16 МБ и 64 МБ, чтобы просто сравнить.

1. Читать/записать производительность

2. Читать/записать потерю производительности

Тест 2

Тестовая среда

Инструмент тестирования: На этот раз я использую тест диска ATTO, чтобы проверить свой диск E.

SSD: Toshiba Q200EX, с емкостью 240 г, порт SATA3.

Процессор: Intel Core I5-2430M CPU Частота 2.40 ГГц, самая большая турбо -частота – 3.0 г, двухъядерный четырехпотребованный, 3 МБ кэш.

Система Windows: 64-битная операционная система Windows 10 Enterprise, 1703 версия.

Результат тестирования

Мы должны сравнить производительность с различными методами шифрования и сильной стороной шифров.

Теперь используйте данные о скорости чтения и записи 8 МБ, 16 МБ и 64 МБ, чтобы сделать простое сравнение.

1. Читать/записать производительность

2. Читать/записать потерю производительности

Заключение

Из данных в тесте 1 мы видим, что шифрование Bitlocker оказывает влияние потерь на 50% – 62% на производительность написания на настольном компьютере. Однако в отношении чтения производительности можно проигнорировать влияние шифрования Bitlocker.

В тесте 2 потери производительности чтения в пределах 1%, в то время как потери производительности записи около 5% (за исключением 64 МБ блока в 128-битном шифровании AES-CBC являются ненормальным, возможно, из-за другого влияния фактора окружающей среды). В общем приложении у них больше операций чтения и меньше операций с написанием. В целом, учитывая практичность шифрования битлоков, его общее влияние на производительность незначительна.

Статьи по Теме:

- Как исправить проблемы совместимости графического драйвера

- Подробное объяснение функции пароля жесткого диска

- Что вы должны знать перед сборкой компьютера

- Установить программы без прав администратора в компьютере Windows

Isunshare посвящена предоставлению лучшей услуги для пользователей Windows, Mac, Android, которые пользуются спросом для восстановления пароля и восстановления данных.