Требует ли Окта Atlassian Access?

Настройка обеспечения пользователей с Okta

Мы автоматически предоставляем пользователей и групп на сайтах Jira и Confluence в вашей организации. Смотрите страницу подготовки пользователей для получения более подробной информации о том, как ваши пользователи и группы синхронизированы с вашей организацией.

Краткое содержание

1. Atlassian Cloud Приложение в Окте поддерживает SSO и SCIM Provisioning. Убедитесь, что у вас есть подписка на Atlassian Access для полного преимущества. Для миграции следуйте руководству по миграции Atlassian.

2. Atlassian больше не будет поддерживать обновление атрибутов пользователя и синхронизировать функцию пароля после перехода на учетную запись Atlassian. Свяжитесь с поддержкой Atlassian для обновлений поддержки SCIM.

3. Отключить функциональность пароля синхронизации в Okta, но убедитесь, что функция атрибутов пользователя обновляется для групп, чтобы группы нажали и назначения для продолжения работы.

4. Интеграция Atlassian Jira Cloud Integration поддерживает Jira Core, Jira Software и Jira Service Desk.

Вопросы и ответы

Q1: какая функциональность выполняет поддержку Atlassian Jira Cloud Application?

A1: Atlassian Jira Cloud Application поддерживает такие функции, как новые пользователи, обновления профиля, импортировать новых пользователей, обновления профиля импорта и push -группы.

Q2: Какие шаги необходимы для настройки обеспечения для Atlassian Jira Cloud?

A2: Настройка обеспечения для Atlassian Jira Cloud:

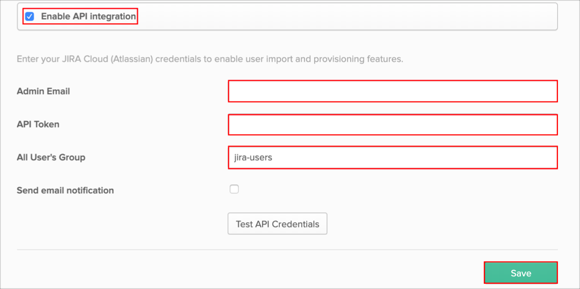

- Включить интеграцию API

- Введите учетные данные API (электронная почта администратора и токен API)

- Настроить всю группу пользователей

- Сохраните настройки

Q3: Обнаружение схемы пользователя Atlassian Jira Cloud Support?

A3: Нет, Atlassian Jira Cloud не поддерживает схему пользователя.

Q4: Как я могу решать проблемы с назначением пользователей через группу Okta в Jira?

A4: Если вы сталкиваетесь с ошибками, утверждая, что группы больше не существует в JIRA, выполните эти шаги:

- В приложении

Настройка обеспечения пользователей с Okta

Мы автоматически предоставляем пользователей и групп на сайтах Jira и Confluence в вашей организации. Смотрите страницу подготовки пользователей для получения более подробной информации о том, как ваши пользователи и группы синхронизированы с вашей организацией.

Настройка обеспечения для Atlassian Jira Cloud

Это руководство предоставляет шаги, необходимые для настройки обеспечения для Atlassian Jira Cloud.

Новый Atlassian Cloud Приложение было опубликовано в сети интеграции Okta (OIN), которая поддерживает как SSO, так и SCIM. Чтобы полностью воспользоваться этим приложением, вам необходима подписка на Atlassian Access: см. Https: // www.Atlassian.com/программное обеспечение/доступ для деталей.

Если у вас уже есть эта подписка, мы рекомендуем вам использовать Atlassian Cloud применение как для SSO, так и для обеспечения. Если у вас уже есть существующие случаи старых приложений Jira/Confluence, и вы хотели бы перенести своих пользователей в новое облачное приложение Atlassian, следуйте инструкциям в Руководстве по миграции Atlassian.

Важный: Atlassian больше не будет поддерживать возможность разжигать обновления профиля (Обновить атрибуты пользователя функция), включая все ранее поддерживаемые атрибуты пользователя, и синхронизированные пароли (Синхронизировать пароль функция) для пользователей, как только вы перейдете в учетную запись Atlassian.

Atlassian Reports, работающие в направлении поддержки SCIM для их приложений, которые должны снова включить эту функциональность, и нацелен на завершение для июля 2017 года (см. Https: // jira.Atlassian.com/rowse/id-6305). Пожалуйста, свяжитесь с поддержкой Atlassian для более конкретных обновлений о статусе этого проекта.

А пока мы рекомендуем вам выключить Синхронизировать пароль функциональность в Окте под Обеспечение TAB для существующих интеграций Jira и Confluence. Остальная часть обеспечения (создание пользователей, деактивирование пользователей, группы Push и групповые задания) будет продолжать работать. Для того, чтобы группы толчка и назначения групп продолжали работать, вам необходимо убедиться, что функция атрибутов обновления пользователя включена (в соответствии с Обеспечение вкладка).

Интеграция Atlassian Jira Cloud atlassian Jira поддерживает следующие продукты Jira версии 7, независимо от того, используете ли вы один или комбинация этих продуктов Jira:

- Jira Core

- Jira Software

- Джира обслуживание

Содержимое

- Функции

- Шаги конфигурации

- Открытие схемы

- Поиск неисправностей

Функции

Приложение Atlassian Jira Cloud поддерживает следующие функции:

- Протолкнуть новых пользователей Новые пользователи, созданные через Okta, также созданы в стороннем приложении.

- Нажмите обновление профиля Обновления профиля может обновить только членство в группе. Видеть Примечания В начале этого документа.

- Обновление пароля Atlassian больше не поддерживает функциональность пароля синхронизации. Видеть Примечания В начале этого документа.

- Импортируйте новых пользователей Новые пользователи, созданные в стороннем приложении, загружаются и переданы в новые объекты Appuser, для сопоставления с существующими пользователями Okta.

- Импортируйте обновления профиля Обновления, сделанные в профиле пользователя в стороннем приложении, загружаются и применяются к полям профиля, хранящиеся локально в Окте. Если приложение является системой записи для пользователя, изменения в полевых полях профиля (электронная почта, имя, фамилия и т. Д.) Применяются к профилю пользователя Okta. Если приложение не является системой записи для пользователя, к локальному профилю пользователя применяются только изменения в полях для конкретных приложений.

- Push Group Группы и их члены могут быть подтолчены к удаленным системам. Вы можете найти больше информации об использовании операций Group Push (включая усовершенствования группы) здесь: Использование Group Push.

Шаги конфигурации

- Настройте ваш Обеспечение Настройки для Atlassian Jira Cloud следующим образом:

- Проверить Включить интеграцию API коробка.

- Введите ваш API DELERSITS:

- Административное письмо: Введите электронное письмо администратора, которое имеет права на управление пользователями.

- Токен API (Обратите внимание, что это был ранее Пароль администратора который был устарел от Atlassian): введите токен API, сгенерированный с использованием учетной записи администратора (см. Https: // confluence.Atlassian.com/cloud/api-tokens-938839638.HTML для получения дополнительной информации о том, как получить токен API).

- Все пользователи’S Группа: Имя группы, с которого пользователи импортируются с удаленной стороны. Примечание: В зависимости от настройки организации, Вся группа пользователей Собственность может не использовать использование. По умолчанию импорт пользователей только из указанной группы.

- Нажимать Сохранять:

Открытие схемы

Atlassian Jira Cloud не поддерживает схему пользователя.

Поиск неисправностей

Если вы столкнетесь с проблемами, назначающими пользователей через группу Okta Jira, и получите ошибку, в которой говорится, что группа больше не существует в JIRA, как показано ниже:

Сделайте следующее:

- На странице списка приложений нажмите Обновить данные приложения.

- Выберите свое приложение, откройте Группа Вкладка, затем нажмите Редактировать. Обратите внимание, что отсутствующая группа не будет отображаться в списке групп. Затем добавьте новую группу или удалите любую существующую группу из этого списка.

- Нажимать Сохранять.

- Откройте приборную панель и повторьте соответствующие задачи.

Настройка обеспечения пользователей с Okta

Предоставление пользователей интегрирует внешний пользовательский каталог с вашей организацией Atlassian. На этой странице описывается, как настроить подготовку пользователей, когда Okta является вашим поставщиком идентификаторов. Для операций, которые поддерживают предоставление пользователей, см. Функции предоставления пользователей для получения более подробной информации.

После настройки предоставления пользователей вы можете управлять атрибутами пользователя и группового членства от своего поставщика личности.

Предоставление доступно для всех учетных записей Atlassian, что означает, что вы можете создавать, обновлять и деактивировать учетные записи от вашего поставщика личности. Синхронизированные группы в настоящее время доступны только для продуктов и слияния JIRA и еще не доступны для Bitbucket и Trello.

Прежде чем вы начнете

Здесь’S, что вы должны сделать, прежде чем вы сможете предоставить внешних пользователей на свои сайты и продукты:

Подпишитесь на Atlassian Access от вашей организации. Смотрите безопасность с Atlassian Access

Получите функциональность предоставления пользователя для вашей учетной записи Okta. См. Управление жизненным циклом для более подробной информации.

Убедитесь, что вы администратор для организации Atlassian. Узнайте об администрировании организации

Проверьте один или несколько ваших доменов в вашей организации. Узнайте о проверке домена

Добавьте каталог поставщика личности в вашу организацию. Узнайте, как добавить поставщика личности

Ссылка проверенных доменов с вашим каталогом поставщика личности. Узнайте, как связывать домены

Убедитесь, что вы администратор хотя бы один сайт Jira или Confluence, чтобы предоставить пользователям синхронизировать доступ к.

Настройка тестовых учетных записей

Чтобы начать, мы рекомендуем попробовать эти инструкции по настройке с помощью тестовых учетных записей и тестовых групп в Окте, E.г. Atlassian-Test-Jira-Users и Atlassian-test-confluence-пользователи.

Начиная с тестовых учетных записей может помочь избежать нарушений, когда кто -то непреднамеренно не согласен с пользователями из приложения Atlassian. Когда вы отключите пользователей из приложения, вы отключите их учетные записи, что также удаляет их доступ к продуктам Atlassian.

Подключите Okta с предоставлением SCIM

- Перейти к администратору.Atlassian.компонент. Выберите свою организацию, если у вас есть более одного.

- Выбирать Безопасность >Поставщики личности.

- Выберите каталог своего поставщика личных данных.

- Выбирать Настройка обеспечения пользователей.

- Скопировать значения для SCIM BASE URL и API -ключ. Они понадобятся, когда вы настраиваете Okta.

- Сохраните свой Конфигурация SCIM.

Убедитесь, что вы храните эти значения в безопасном месте, так как мы больше не покажем их вам.

Мы автоматически предоставляем пользователей и групп на сайтах Jira и Confluence в вашей организации. Смотрите страницу подготовки пользователей для получения более подробной информации о том, как ваши пользователи и группы синхронизированы с вашей организацией.

Включить интеграцию API SCIM в Окте

Как часть этого шага, вам нужен базовый URL -адрес SCIM и ключ API, который вы скопировали.

- Войдите в Окту и добавьте Atlassian Cloud приложение.

- Из приложения нажмите на Обеспечение вкладка, а затем нажмите Настройка интеграции API.

3. Выбирать Включить интеграцию API.

4.Введите SCIM BASE URL и API -ключ вы создали в своей организации Atlassian.

5. Выбирать Тест API Реквизиты для входа. Если тест проходит, выбирать Сохранять.

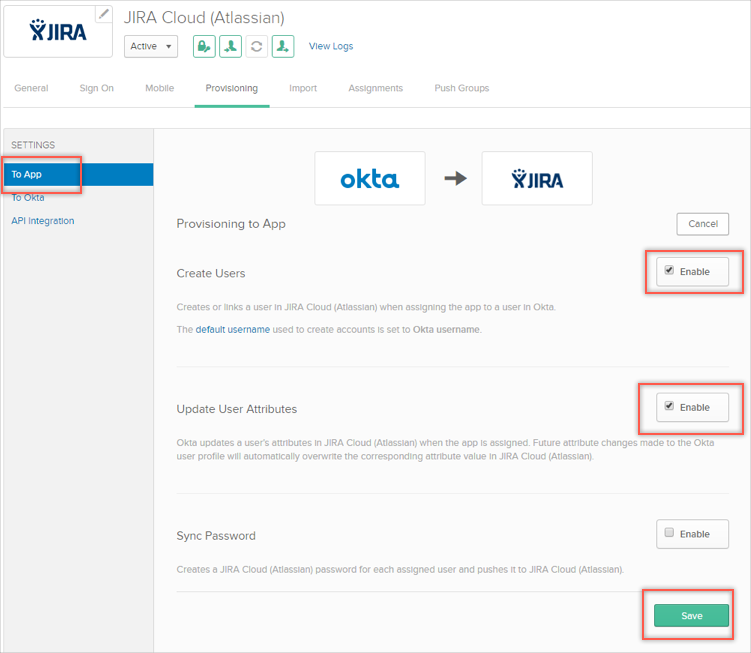

6. Выберите К приложению под Настройки.

7. Выбирать Редактировать и выберите Давать возможность Для вариантов, которые вы хотели бы иметь.

Используйте этот шаг, чтобы отобразить атрибуты пользователя или оставить их с настройками по умолчанию. Операции, которые поддерживает Atlassian, см. Функции обеспечения пользователей для более подробной информации.

8. Выбирать Сохранять Чтобы применить настройки интеграции.

Проверьте адрес электронной почты в Окте

Предоставление пользователей использует адрес электронной почты для Identity A at User в приложении Atlassian, а затем создайте новую учетную запись Atlassian или ссылку на существующую учетную запись Atlassian. В результате, если атрибут адреса электронной почты для пользователя не согласуется между настройкой SAML SSO и настройкой обеспечения пользователей SCIM в приложении Okta, пользователь может получить дублирующие учетные записи Atlassian.

Чтобы избежать дублирующих учетных записей, убедитесь, что атрибут адреса электронной почты, который карт пользователя одинаков для SAML SSO и SCIM Provisioning:

- Из Подготовка пользователя вкладка в Окте, обратите внимание на поле, которое отображается на Основной адрес электронной почты атрибут. По умолчанию по электронной почте, как показано на скриншоте.

2. Выберите Подпишись вкладка. Из Детали учетных данных раздел, ищите Приложение формат пользователя параметр. Окта передает это поле из учетной записи пользователя в качестве адреса электронной почты SSO при создании или связывании учетной записи Atlassian.

Если Приложение формат пользователя указывает, чтобы пройти старое значение (e.г. Адрес электронной почты user1@Пример.com для указанного атрибута старый, и у вас есть еще один атрибут, в котором хранится текущий адрес электронной почты пользователя user1+new@Пример.com), вот что вы можете сделать:

- Попросите пользователя войти в систему со своей учетной записью Atlassian, прежде чем выполнить этот шаг.

- Если пользователь по -прежнему заканчивается дублирующими учетными записями, свяжитесь с поддержкой Atlassian с адресами электронной почты пользователя.

3. Убеждаться Приложение формат пользователя устанавливается в тот же атрибут, указанный как Основной адрес электронной почты на предыдущем шаге.

4. Убедись в том, что Обновление приложения пользователя на установлен на Создать и обновить. Выбирать Сохранять Чтобы применить свои изменения.

5. Выбирать Обновить сейчас Чтобы натолкнуть изменение быстрее, чем автоматическое обновление Окта.

Подталкивать группы в организацию

Мы рекомендуем использовать функцию синхронизации группы для автоматического управления привилегиями и лицензиями пользователей, используя ваш каталог, вместо того, чтобы вручную управлять ими из организации. В этом разделе описывается, как настроить управление на основе группы.

Нажатие группы не синхронизирует ни одного пользователя и только подталкивает группу к вашей организации Atlassian.

- В Окте нажмите на Push Groups вкладка, а затем По имени. Выберите имя группы (e.г. Atlassian-Test-Jira-Users или Atlassian-test-confluence-пользователии нажмите Сохранять.

На скриншоте выше мы используем Atlassian-Confluence-пользователи Группа для управления доступом к продукту к слиянию.

Нажатие группы не синхронизирует ни одного пользователя и только подталкивает группу к вашей организации Atlassian.

2. Просмотрите, чтобы убедиться, что все желаемые группы были подтолчены.

Назначить пользователей приложению Atlassian в Окте

- В Окте нажмите Задания Вкладка приложения Atlassian:

2. Выбирать Назначать, затем Группа. Выберите группу, которую хотели бы назначить. В нашем примере группа Atlassian-Confluence-пользователи.

3. Вы увидите этот диалог, чтобы установить значения по умолчанию. Эти значения по умолчанию будут использоваться только в том случае, если профиль пользователя не устанавливает их. Все эти поля являются необязательными и могут быть оставлены пустыми. Когда вы закончите с этим шагом, нажмите Сохранить и вернуться.

4. Из вашей организации Atlassian убедитесь, что пользователи синхронизируются. Вы можете проверить либо журналы Okta, либо у вас Поставщик личности страница:

Настройка доступа к продукту для предоставленных групп и пользователей

Чтобы предоставить доступ к продукту доступным пользователям, вам необходимо настроить доступ к продукту для существующих групп.

- С сайта (пример.Atlassian.сеть) добавили, иди в Доступ к продукту и найди продукт, который вы’D хотел бы добавить группу в.

- Выбирать Добавить группу и выберите или введите имя автоматически сгенерированной группы, содержащей всех пользователей, связанных с SCIM.

- Выбирать Добавить группы Чтобы предоставить группу доступ к продукту.

Узнайте больше о обновлении доступа к продукту.

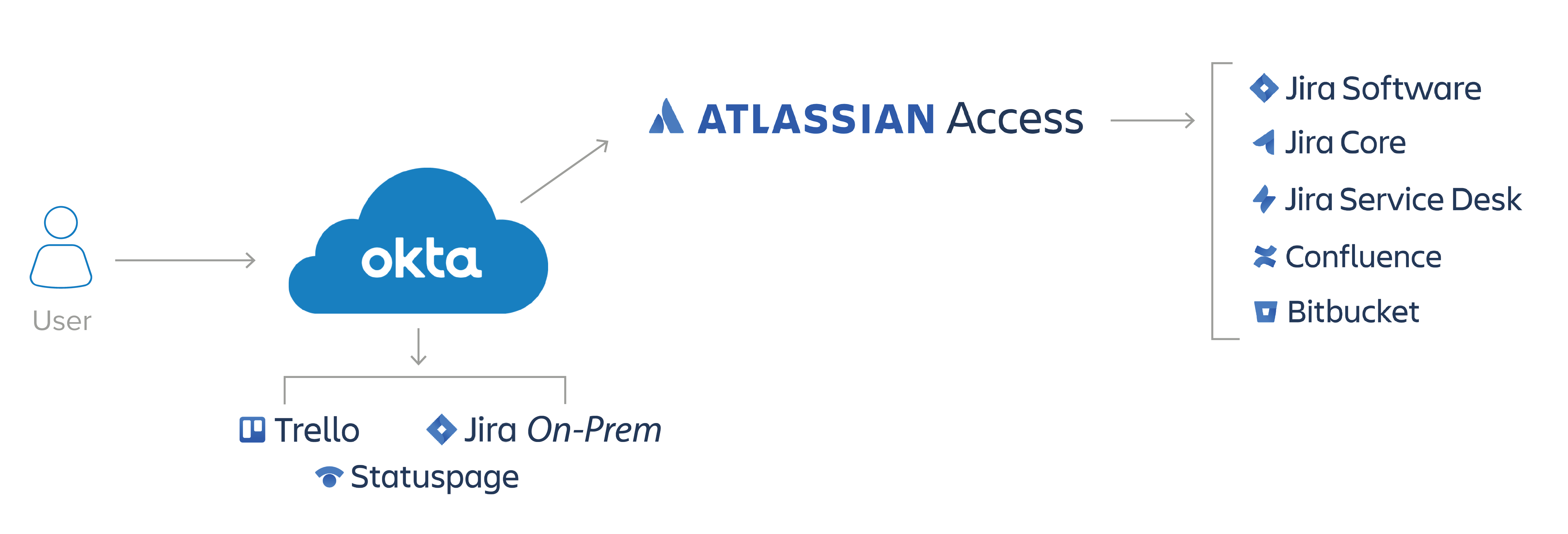

Окта + Атилсан

Окта’S Single Sign-On (SSO) обеспечивает доступ к одноклассникам в облачных продуктах Atlassian, включая Jira Software, Jira Core, Jira Service Desk, Confluence и Bitbucket. Конечные пользователи получают легкий и последовательный опыт работы в Atlassian’S Suite of Cloud Products, а также другие приложения, подключенные к Okta. Администраторы получают централизованное управление пользователями облаков и политики безопасности, а также мелкозернистые элементы управления доступа, включая многофакторную аутентификацию (MFA).

Автоматизировать управление жизненным циклом пользователей

Предоставление SCIM, доступное через интеграцию Okta + Atlassian, позволяет вашей команде легко, эффективно, эффективно и в одном месте, а не по десяткам (или более) приложениям. Автоматизированная адаптация и совершение пособия не только освобождает ценное время ИТ, но и повышает безопасность, немедленно удаляя доступ для пользователей, которые покидают компанию или переходят на роль с различным доступом.

Подключите все, от облака к земле

Okta напрямую интегрируется с приложениями и каталогами в PREM, включая Active Directory и DEFTORY LDAP, помогая защитить ваших пользователей’ идентификации по всем направлениям и предоставление ему администраторов инструменты, необходимые для безопасного и эффективного управления доступом.

Еще не клиент Окта? Не проблема.

Клиенты Atlassian Access, которые еще не являются клиентами Okta, могут получить Okta, встроенное в доступ к доступу, без дополнительной оплаты. Это приносит вам все преимущества Окты, включая SSO, MFA, управление жизненным циклом, а также интеграцию каталогов AD и LDAP, чтобы помочь вам быстро и безопасно подключиться к вашим облачным продуктам Atlassian. Если вы хотите расширить свои преимущества в Окта за пределы доступа к Atlassian, свяжитесь с нами.

Упрощайте ваши приложения Atlassian для доступа и управления

- Дайте сотрудникам безопасный доступ к Atlassian’S облачные приложения через Окту’Scame SSO Experience, поддержанный сильной многофакторной аутентификацией

- Легко интегрируйтесь с приложениями и каталогами в PREM, такими как AD и LDAP, чтобы централизованно управлять пользователями и автоматизировать обеспечение на протяжении всего жизненного цикла сотрудников

- Ускорить свой переезд в облако с помощью масштабируемой, ориентированной на личность безопасности, которая повышает уверенность

Деталь интеграции

Облачные продукты Atlassian помогают предприятиям быстрее внедрять инновации благодаря лучшему сотрудничеству, автоматизации и интеллектуальным рабочим процессам. Команды по всей вашей организации могут организовать, сотрудничать и доставлять быстрее.

Получите видимость, безопасность и контроль над вашими продуктами Atlassian Cloud, и включите доступ к пользователям в один клик к критически важным приложениям.

Окта Cloud и Atlassian Access объединяется, чтобы обеспечить бесшовное управление идентификацией и доступом к вашим облачным приложениям Atlassian. Единый вход Okta (SSO) предоставляет конечным пользователям простой и последовательный опыт входа в вход в набор облачных продуктов Atlassian, таких как Jira Software, Jira Core, управление услугами JIRA, слияние и BitBucket.

Функциональность

Добавьте эту интеграцию, чтобы включить аутентификацию и возможности обеспечения.

Аутентификация (SSO)

- API

- События крючки

- Входящая федерация

- Встроенные крючки

- Исходящая федерация

- РАДИУС

- Languupsion Apportion Apporting Apportion Apporting Language – это открытый стандарт для обмена данными аутентификации и авторизации между поставщиком личности (IDP) и поставщиком услуг (SP), которые не требуют передачи учетных данных для поставщика услуг.

- Шаблоны рабочего процесса

- Разъемы рабочих процессов

- SWA Secure Web Authentication-это система единого знака (SSO), разработанная Okta для предоставления SSO для приложений, которые не поддерживают проприетарные федеративные методы, SAML или OIDC.

- OIDC OpenID Connect – это расширение стандарта OAuth, который предусматривает обмен данными аутентификации между поставщиком личности (IDP) и поставщиком услуг (SP) и не требует передачи учетных данных от поставщика личности в приложение.

- WS-Federation

Обеспечение

- Создание создает или ссылается на пользователя в приложении при назначении приложения пользователю в Okta.

- Обновите обновления Okta Атрибуты пользователя в приложении при назначении приложения. Будущие изменения атрибутов, внесенные в профиль пользователя Okta, автоматически перезаписывают соответствующее значение атрибута в приложении.

- Поиск атрибутов Приложение может быть определена как источник истины для полного профиля пользователя или как источник истины для конкретных атрибутов в профиле пользователя.

- Деактивировать деактивирует учетную запись пользователя в приложении, когда она не назначена в Окте, или их учетная запись Окта деактивируется. Учетные записи могут быть реактивированы, если приложение переназначено пользователю в Окте.

- Sync Password Нажмите либо пароль пользователей Okta, либо случайно сгенерированный пароль в приложение. Эта функция не требуется для всех федеративных приложений, поскольку аутентификация пользователей происходит в Окте, однако некоторые приложения по -прежнему требуют пароля.

- Group Push Push Существующие группы Окта и их членство в приложении. Группы могут затем управляться в Окте, а изменения отражаются в приложении.

- Группа связывания ссылок Окта Группы с существующими группами в приложении. Упрощает адаптирование приложения для обеспечения Okta, где в приложении уже есть группы, настроенные.

- Обнаружение схемы импортируйте схему атрибута пользователя из приложения и отразить ее в профиле пользователя приложения Okta. Позволяет Okta использовать пользовательские атрибуты, которые вы настроили в приложении, которые не были включены в базовую схему приложения.

- Attribute writeback Когда приложение используется в качестве мастера профиля, можно определить конкретные атрибуты, которые будут получены из другого места, и записаться обратно в приложение. Например, профиль пользователя может поступать из Active Directory с номером телефона, полученным из другого приложения, и записанный в Active Directory.

Документация

Вот раздел о документации, интеграции и реализации.

Okta + Atlassian Partnership Обзор прочтите его

Техническая спецификация:

Рабочие процессы

Добавьте этот разъем приложения в ваши рабочие процессы Othta, платформу для создания интерфейса без кодов для создания пользовательских рабочих процессов, используя библиотеку интегрированных сторонних приложений и функций. События действий последовательности вместе для автоматизации бизнес-процессов, ориентированных на идентификацию.

Действия Atlassian Cloud Connector

Широкий спектр разъемов из разных приложений может быть связан для создания автоматических рабочих процессов.

- Пользовательский действие API

- Удалить пользователя из группы

- Создать группу

- Получите пользователя

- Прочитайте группу

- Поиск пользователей

- Обновить группу

- Поисковые группы

- Удалить группу

- Обновить пользователя

- Создать пользователя

- Деактивировать пользователя

- Добавить пользователя в группу