OpenVPN có giao diện web không?

Khắc phục sự cố truy cập vào giao diện web

Bạn kết nối với giao diện web Access Server của mình với kết nối HTTPS thông qua trình duyệt web của bạn.

Bản tóm tắt

1. Máy chủ truy cập OpenVPN cung cấp các dịch vụ web để chạy cả UI Web Admin và UI máy khách.

2. UI web máy khách cho phép người dùng tải xuống máy khách VPN được cấu hình sẵn để dễ dàng kết nối với máy chủ VPN.

3. UI web quản trị được sử dụng để quản lý máy chủ và cấu hình.

4. Địa chỉ IP hoặc tên máy chủ của máy chủ được sử dụng để truy cập UI Web.

5. Thông tin đăng nhập UI của quản trị viên có thể được tìm thấy trong tệp nhật ký cài đặt.

6. UI quản trị viên cung cấp trạng thái máy chủ, tổng quan về cấu hình và các tính năng quản lý người dùng.

7. Cơ sở dữ liệu nhật ký có thể được truy vấn để khắc phục sự cố.

Câu hỏi

1. Làm thế nào người dùng có thể truy cập giao diện người dùng của máy khách?

Người dùng có thể truy cập giao diện người dùng máy khách bằng cách sử dụng địa chỉ IP hoặc tên máy chủ của máy chủ truy cập.

2. UI web máy khách cung cấp gì cho người dùng?

UI máy khách cung cấp máy khách VPN được cấu hình sẵn để tải xuống.

3. Làm thế nào một tên máy chủ tùy chỉnh có thể được thiết lập?

Tên máy chủ tùy chỉnh có thể được thiết lập bằng cách sử dụng UI Web Admin và bản ghi DNS ‘A’.

4. Làm thế nào người dùng có thể tải xuống kết nối OpenVPN?

Người dùng có thể tải xuống kết nối OpenVPN với cấu hình hồ sơ người dùng được cá nhân hóa và đi kèm từ giao diện người dùng của máy khách.

5. UI quản trị viên có thể được truy cập ở đâu?

Bạn có thể truy cập UI Web Web tại cùng địa chỉ IP hoặc tên máy chủ được sử dụng cho giao diện người dùng web của máy khách, với đường dẫn ‘/quản trị viên’.

6. Làm thế nào các daemon OpenVPN có thể được bắt đầu hoặc dừng lại?

Daemons OpenVPN có thể được bắt đầu hoặc dừng trong phần Trạng thái máy chủ của UI quản trị viên.

7. Thông tin nào được hiển thị trong phần Người dùng hiện tại của UI quản trị viên?

Phần người dùng hiện tại hiển thị thông tin về người dùng được kết nối tích cực, bao gồm tên người dùng, địa chỉ IP, địa chỉ VPN được gán, sử dụng dữ liệu và dấu thời gian kết nối.

số 8. Làm thế nào người dùng có thể bị chặn truy cập VPN?

Người dùng có thể bị chặn bằng cách kiểm tra tùy chọn ‘chặn’ trong phần người dùng hiện tại hoặc bằng cách sửa đổi quyền của người dùng trong cài đặt quản lý người dùng.

9. UI web của quản trị viên có thể được truy cập với thông tin đăng nhập của người dùng gốc không?

Không, thông tin đăng nhập người dùng gốc không thể được sử dụng để truy cập giao diện người dùng quản trị viên.

10. Làm thế nào cơ sở dữ liệu nhật ký có thể được truy cập trong giao diện người dùng của quản trị viên?

Phần báo cáo nhật ký trong giao diện người dùng web của quản trị viên cho phép người dùng xem và tải xuống cơ sở dữ liệu nhật ký.

11. Mục đích của phần trạng thái máy chủ trong giao diện người dùng web của quản trị viên?

Phần trạng thái máy chủ hiển thị cho dù máy chủ VPN hiện đang bật hay tắt và cung cấp các tùy chọn để khởi động hoặc dừng các daemon OpenVPN.

12. Phần nào phần cấu hình hoạt động hiển thị trong giao diện người dùng web của quản trị viên?

Phần cấu hình hoạt động hiển thị các cài đặt cấu hình quan trọng được quản lý trong giao diện người dùng web của quản trị viên, chẳng hạn như cài đặt VPN và quản lý người dùng.

13. Làm thế nào cơ sở dữ liệu nhật ký có thể được truy vấn để khắc phục sự cố?

Phần báo cáo nhật ký cung cấp một cách để truy vấn cơ sở dữ liệu nhật ký và xem các báo cáo nhật ký trong UI quản trị viên.

14. Làm thế nào một người dùng có thể tự chặn chính mình nếu họ đã bị chặn bởi một quản trị viên?

Người dùng có thể tự tự chặn bằng cách bỏ chọn hộp ‘từ chối truy cập’ trong cài đặt quyền của người dùng.

15. Có thể làm gì nếu gặp sự cố khi truy cập giao diện web?

Tham khảo truy cập khắc phục sự cố vào hướng dẫn giao diện web để được hỗ trợ.

Khắc phục sự cố truy cập vào giao diện web

Bạn kết nối với giao diện web Access Server của mình với kết nối HTTPS thông qua trình duyệt web của bạn.

Cách định cấu hình máy chủ truy cập OpenVPN

Tài liệu này cung cấp một cái nhìn tổng quan về giao diện người dùng máy khách truy cập OpenVPN, giao diện giao diện web quản trị viên và giao diện dòng lệnh (CLI). Khi bạn đã quen thuộc với những điều này, các liên kết này cung cấp thêm thông tin về việc định cấu hình máy chủ của bạn:

- Hướng dẫn khởi động nhanh máy chủ truy cập OpenVPN

- Thiết lập tên máy chủ

- Định cấu hình cài đặt VPN

- Thiết lập người dùng

- Các bước bảo mật bổ sung

nếu bạn’RE gặp sự cố khi truy cập giao diện web, tham khảo: Khắc phục sự cố truy cập vào giao diện web.

UI máy khách

Máy chủ truy cập OpenVPN cung cấp các dịch vụ web để chạy cả UI Web Admin và UI máy khách. UI web máy khách cung cấp cho người dùng của bạn các máy khách VPN được cấu hình sẵn, giúp đơn giản hóa quá trình kết nối với máy chủ VPN của bạn.

Để truy cập giao diện người dùng trên web máy khách, hãy sử dụng địa chỉ IP hoặc tên máy chủ của máy chủ truy cập của bạn. Ví dụ:

- https: // 123.456.78.90/

- https: // vpn.Tên doanh nhân.com/

Địa chỉ IP là địa chỉ IP bên ngoài của máy chủ của bạn. Tên máy chủ tùy chỉnh có thể được thiết lập bằng cách sử dụng giao diện người dùng web quản trị viên và DNS ‘MỘT’ ghi . Bạn có thể làm theo các bước để thiết lập tên máy chủ tùy chỉnh tại đây: Thiết lập tên máy chủ máy chủ truy cập OpenVPN của bạn.

UI web máy khách này cung cấp một giao diện cho người dùng của bạn đăng nhập và truy xuất các bản tải xuống được cấu hình sẵn của OpenVPN Connect. Mỗi người dùng có thể tải xuống và cài đặt kết nối OpenVPN với cấu hình hồ sơ người dùng được cá nhân hóa và đi kèm hoặc họ có thể tải xuống cấu hình cấu hình để nhập vào bất kỳ máy khách VPN nào hỗ trợ .OVPN.

UI quản trị viên

UI web quản trị có sẵn tại cùng một địa chỉ IP hoặc tên máy chủ mà UI máy khách sử dụng, nhưng tại /quản trị viên con đường. Ví dụ:

- https: // 123.456.78.90/quản trị viên

- https: // vpn.Tên doanh nhân.com/quản trị viên

Sau khi bạn hoàn thành thiết lập, thông tin đăng nhập và địa chỉ cho giao diện web được in trên màn hình:

+++++++++++++++++++++++++++++++++++++++++++++++ Access Server 2.10.0 đã được cài đặt thành công trong/usr/local/openvpn_as tệp nhật ký cấu hình đã được ghi vào/usr/local/openvpn_as/init.UIS Web Access Access Server có sẵn tại đây: Quản trị viên UI: https: // 192.168.102.130: 943/ui khách quản trị: https: // 192.168.102.130.943 Đăng nhập là "OpenVPN" với "RR4IMYHWBFFQ" để tiếp tục (có thể thay đổi mật khẩu trên UI quản trị viên) +++++++++++++++++++++++++++++++++++++++++++++++

Ghi chú: Truy cập các phiên bản máy chủ cũ hơn 2.10 Không tự động tạo mật khẩu. Trên các phiên bản cũ hơn, bạn đặt mật khẩu theo cách thủ công bằng cách nhập passwd openvpn trên dòng lệnh.

Ghi chú: Các nguồn gốc Thông tin người dùng có thể’T được sử dụng để đăng nhập vào giao diện người dùng web của quản trị viên.

Để biết thêm thông tin về các tính năng trong giao diện người dùng web của quản trị viên, hãy tham khảo Hướng dẫn quản trị máy chủ truy cập OpenVPN.

Các tính năng giao diện người dùng web của quản trị viên

Các phần này cung cấp phần giới thiệu về giao diện người dùng web của quản trị viên và cách bạn có thể truy xuất trạng thái máy chủ, tổng quan về cấu hình và số lượng người dùng được kết nối hiện tại. Có những chi tiết về một cách dễ dàng để truy vấn cơ sở dữ liệu nhật ký và các báo cáo nhật ký trông như thế nào.

Trạng thái máy chủ

Các Tổng quan về trạng thái Phần cho biết máy chủ VPN hiện đang bật hay tắt. Nếu nó’s trên, bạn có thể nhấp vào Dừng máy chủ Để dừng các daemon OpenVPN. Nếu máy chủ tắt, bạn có thể nhấp vào Khởi động máy chủ Để bắt đầu các daemon OpenVPN.

Dừng lại hoặc bắt đầu Daemons đã thắng’t ảnh hưởng đến dịch vụ UI Web ui – Nó tiếp tục tích cực nghe trên cổng được cấu hình của nó, theo mặc định là cổng TCP 943. Tuy nhiên, nếu bạn dừng các daemon, điều này cũng dừng việc định tuyến nội bộ tự động của lưu lượng truy cập trình duyệt đến cổng HTTPS tiêu chuẩn TCP 443. Khi tắt định tuyến nội bộ, bạn phải chỉ định cổng 943 để truy cập giao diện người dùng quản trị viên của bạn. Ví dụ:

- https: // 123.456.78.90: 943/quản trị viên

- https: // vpn.Tên doanh nhân.com: 943/quản trị viên

Cấu hình hoạt động

Các Cấu hình hoạt động Phần hiển thị một số cài đặt cấu hình quan trọng được quản lý trong các phần cấu hình và xác thực của UI quản trị viên.

Những người dùng hiện tại

Các Những người dùng hiện tại Phần hiển thị người dùng được kết nối tích cực với thông tin trong các cột sau:

| Tên gọi chung | Tên người dùng. |

| Địa chỉ thực | Địa chỉ IP khởi tạo của máy khách kết nối. |

| Địa chỉ VPN | Địa chỉ IP được chỉ định bởi máy chủ truy cập OpenVPN của bạn. |

| Byte được gửi nhận | Dữ liệu (tính bằng byte) đã nhận và gửi qua đường hầm VPN. |

| Kết nối từ đó | Khi kết nối hiện đang hoạt động được kết nối hoặc kết nối lại lần cuối. |

| Khối | Chặn người dùng, từ chối quyền truy cập vào VPN. |

Nếu quản trị viên chặn người dùng từ Những người dùng hiện tại trang, khối đó có thể bị xóa bằng cách bỏ qua Từ chối truy cập Hộp trên Quản lý người dùng > Quyền Người dùng.

Truy vấn cơ sở dữ liệu nhật ký

Các Báo cáo nhật ký Phần hiển thị nhật ký trong trình duyệt của bạn và cung cấp tùy chọn tải xuống dưới dạng tệp giá trị phân tách bằng dấu phẩy (CSV). Bạn có thể truy vấn nhật ký của mình hoặc lọc đầu ra bằng các trường dưới Truy vấn theo thời gian bắt đầu Và Lọc theo số lượng mục nhật ký. Bạn cũng có thể lọc kết quả của mình dựa trên bất kỳ văn bản nào bạn nhập vào Hồ sơ lọc cánh đồng.

Có một cơ sở dữ liệu nhật ký có sẵn thông qua giao diện CLI được gọi là logdba, mà bạn có thể sử dụng để trích xuất và xuất thông tin.

Kết quả nhật ký truy vấn

Kết quả của màn hình truy vấn nhật ký bên dưới các trường tìm kiếm và lọc với thông tin trong các cột sau:

| Nút | Tên của máy chủ truy cập OpenVPN. Điều này khác nhau đối với một thiết lập nhiều máy chủ, trong đó tên nút khác nhau cho mỗi máy chủ. |

| tên tài khoản | Tên người dùng của kết nối máy khách, được xác thực bởi Access Server |

| Thời gian bắt đầu | Ngày và thời gian mà một kết nối cụ thể hoặc kết nối đã cố gắng xảy ra. |

| Khoảng thời gian | Thời gian kết nối. Ghi chú: Khi người dùng’Kết nối S bị gián đoạn trong giây lát, một phiên mới, riêng biệt được ghi lại. |

| Dịch vụ | Một trong những điều sau đây: VPN: Máy khách kết nối thông qua trình nền OpenVPN bằng cách sử dụng máy khách. Web_Client: Người dùng đăng nhập hoặc cố gắng đăng nhập vào máy chủ web máy khách bằng trình duyệt. Web_admin: Người dùng đăng nhập hoặc cố gắng đăng nhập vào máy chủ web quản trị viên hoặc UI quản trị viên bằng trình duyệt. XML_API: Bất kỳ yêu cầu API XML-RPC nào cũng được ghi vào dịch vụ này khi cờ gỡ lỗi XML được bật. |

| IP thực | Địa chỉ IP thực của máy khách được kết nối với máy chủ truy cập hoặc người dùng đang cố gắng kết nối với dịch vụ web. |

| VPN IP | Địa chỉ IP được gán cho máy khách bởi máy chủ truy cập. |

| Proto | Giao thức được sử dụng cho chính Đường hầm OpenVPN – UDP nói chung là lựa chọn tốt hơn ở đây. |

| Hải cảng | Cổng máy khách được kết nối trên – các cổng mặc định là TCP 443 và UDP 1194. |

| Byte trong | Tổng số byte được gửi từ máy khách đến máy chủ truy cập. |

| Byte ra | Tổng số byte được gửi từ máy chủ truy cập đến máy khách. |

| Lỗi | Bất kỳ thông báo lỗi nào hiển thị ở đây, thường là trong các cụm từ ngắn và kỹ thuật. |

Hướng dẫn sử dụng UI Web ui

Để biết thêm thông tin về từng phần UI Web Admin.

Giao diện dòng lệnh (CLI)

Bạn có thể sử dụng CLI để quản lý tất cả các cài đặt VPN máy chủ truy cập. Và, CLI cho phép bạn sử dụng các chức năng nâng cao hơn’T có sẵn thông qua giao diện người dùng quản trị viên.

Truy cập vào CLI thường được thiết lập thông qua phiên SSH vào máy chủ của bạn hoặc trực tiếp trên máy chủ của bạn’S điều khiển. Trên CLI, bạn có thể tạo các tập lệnh shell của riêng mình để tự động hóa các tác vụ như tạo người dùng mới với cài đặt tùy chỉnh hoặc triển khai các tùy chọn xác thực tùy chỉnh.

Để biết thêm thông tin về việc sử dụng CLI, hãy tham khảo các công cụ giao diện dòng lệnh Access Server.

Khắc phục sự cố truy cập vào giao diện web

Tài liệu này cung cấp các mẹo khắc phục sự cố cho các dịch vụ web với máy chủ truy cập OpenVPN. Để biết hướng dẫn tham khảo chi tiết về cách thức hoạt động của các dịch vụ web UI quản trị viên web Và UI web khách. Chúng tôi khuyên bạn nên đọc qua đó để hiểu cách thức hoạt động của các dịch vụ web và cách bạn tiếp cận chúng.

Khắc phục sự cố kết nối:

- Sau khi không thể đạt được giao diện web cài đặt ban đầu

- Kiểm tra xem các giao diện web của máy chủ truy cập có đang nghe không

- Sử dụng TCPDump để kiểm tra kết nối từ bên ngoài

- Tại sao máy chủ Access sử dụng các cổng TCP 443 và TCP 943

Sau khi không thể đạt được giao diện web cài đặt ban đầu

Chúng tôi khuyên bạn nên bắt đầu khắc phục sự cố bằng cách kiểm tra các nguyên nhân phổ biến cho lý do tại sao bạn có thể’T tiếp cận giao diện web.

Xác minh bạn’ve hoàn thành cấu hình ban đầu

Nếu bạn có thể’T Tiếp cận giao diện web của bạn trực tiếp sau khi cài đặt máy chủ truy cập, bạn có thể cần hoàn thành hoàn toàn cấu hình ban đầu. Tham khảo phần bên dưới cho nền tảng nơi bạn’RE triển khai máy chủ truy cập.

- Hoàn thành cấu hình ban đầu của máy chủ Access trên một thể hiện AWS:

- Sau khi khởi chạy phiên bản Amazon AWS với Access Server, hãy kết nối với phiên bản thông qua SSH với tên người dùng OpenVpnas và cặp khóa riêng/công cộng của bạn mà bạn đã sử dụng để khởi chạy phiên bản. Bạn không’t sử dụng mật khẩu cho kết nối này; AWS xác thực với các phím SSH. nếu bạn’ve bị mất cặp khóa trên một cài đặt mới của máy chủ truy cập trên AWS, nó’dễ dàng nhất để chấm dứt thể hiện và bắt đầu lại. Đảm bảo lưu cặp khóa khi bạn khởi chạy phiên bản mới.

- Chấp nhận Thỏa thuận cấp phép máy chủ truy cập và chạy cấu hình ban đầu. Bạn phải hoàn thành cấu hình ban đầu này cho các giao diện web Access Server sẽ trực tuyến.

- Sau khi bạn hoàn thành cấu hình ban đầu, hãy lưu ý mật khẩu được tạo ngẫu nhiên cho tài khoản quản trị của bạn OpenVPN. Đầu ra cấu hình cũng hiển thị địa chỉ cho giao diện người dùng web quản trị viên và giao diện người dùng máy khách. Truy cập các phiên bản máy chủ cũ hơn 2.10 Không tự động tạo mật khẩu. Trên các phiên bản cũ hơn, bạn đặt mật khẩu theo cách thủ công bằng cách nhập passwd openvpn trên dòng lệnh.

- Kết nối với máy ảo với tên người dùng nguồn gốc và mật khẩu OpenVpnas. Theo mặc định trên các máy ảo, quyền truy cập SSH cho tài khoản gốc isn’T bật. Nếu bạn muốn kết nối với SSH, chúng tôi khuyên bạn nên tạo người dùng để truy cập SSH và cho phép các đặc quyền sudo.

- Chấp nhận Thỏa thuận cấp phép máy chủ truy cập và chạy cấu hình ban đầu. Bạn phải hoàn thành cấu hình ban đầu này cho các giao diện web Access Server sẽ trực tuyến.

- Sau khi bạn hoàn thành cấu hình ban đầu, hãy lưu ý mật khẩu được tạo ngẫu nhiên cho tài khoản quản trị của bạn OpenVPN. Đầu ra cấu hình cũng hiển thị địa chỉ cho giao diện người dùng web quản trị viên và giao diện người dùng máy khách. Truy cập các phiên bản máy chủ cũ hơn 2.10 Không tự động tạo mật khẩu. Trên các phiên bản cũ hơn, bạn đặt mật khẩu theo cách thủ công bằng cách nhập passwd openvpn trên dòng lệnh.

- Kết nối với thể hiện và chạy cấu hình ban đầu cho máy chủ truy cập. Cách bạn kết nối tùy thuộc vào việc bạn thiết lập quyền truy cập với nhà cung cấp đám mây bằng cách sử dụng cặp khóa hay tên người dùng và mật khẩu.

- Sau khi bạn hoàn thành cấu hình ban đầu, hãy lưu ý mật khẩu được tạo ngẫu nhiên cho tài khoản quản trị của bạn OpenVPN. Đầu ra cấu hình cũng hiển thị địa chỉ cho giao diện người dùng web quản trị viên và giao diện người dùng máy khách. Truy cập các phiên bản máy chủ cũ hơn 2.10 Không tự động tạo mật khẩu. Trên các phiên bản cũ hơn, bạn đặt mật khẩu theo cách thủ công bằng cách nhập passwd openvpn trên dòng lệnh.

Để biết hướng dẫn chi tiết về khởi chạy máy chủ truy cập, hãy tham khảo các hướng dẫn dành riêng cho nền tảng của chúng tôi:

- Amazon Web Services EC2 BYOL Thiết bị khởi động nhanh Hướng dẫn bắt đầu cho một máy chủ truy cập có đăng ký được mua trên trang web của chúng tôi.

- Hướng dẫn khởi động nhanh của thiết bị theo tầng AWS EC2 cho máy chủ truy cập với các kết nối được xếp theo cấp.

- Triển khai thiết bị máy chủ truy cập trên Microsoft Hyper-V.

- Triển khai thiết bị máy chủ truy cập trên VMware ESXI.

- Hướng dẫn bắt đầu nhanh chóng của DigitalOcean.

- Google Cloud Nền tảng Byol Hướng dẫn bắt đầu nhanh chóng.

- Hướng dẫn bắt đầu nhanh Oracle.

- Hướng dẫn bắt đầu nhanh của Microsoft Azure BYOL.

Sử dụng đúng địa chỉ IP bên ngoài

nếu bạn’ve hoàn thành cấu hình ban đầu và có thể’T kết nối, xác minh rằng bạn có địa chỉ IP bên ngoài chính xác.

Xác minh địa chỉ IP bên ngoài cho máy chủ của bạn:

Sau khi bạn hoàn thành cấu hình ban đầu, Access Server cung cấp URL cho UI Web Admin và UI máy khách, sử dụng máy chủ’địa chỉ IP. Kiểm tra nó’s một địa chỉ IP bên ngoài.

- Trên một số trường hợp đám mây, các địa chỉ IP này chỉ là nội bộ, không thể truy cập từ Internet.

- Trên AWS, bạn có thể cần thiết lập một địa chỉ IP đàn hồi. Chúng tôi khuyên bạn nên tránh sử dụng địa chỉ IP công cộng được gán tự động, có thể thay đổi sau khi khởi động lại phiên bản.

- Nếu địa chỉ IP từ cấu hình ban đầu Don’T hoạt động, kiểm tra địa chỉ IP của phiên bản của nhà cung cấp đám mây.

- Để cài đặt trong mạng riêng của bạn, bạn có thể cần đảm bảo bạn thiết lập địa chỉ IP tĩnh để nó không đột nhiên thay đổi IP riêng khi khởi động lại bộ định tuyến hoặc máy chủ của bạn.

Nếu bạn vẫn gặp sự cố khi truy cập giao diện web, hãy tham khảo phần, “Kiểm tra xem các dịch vụ web của máy chủ truy cập có đang nghe không.”

Kiểm tra xem các dịch vụ web của máy chủ truy cập có đang nghe không

Máy chủ truy cập phải được nghe trên các cổng TCP cụ thể cho các dịch vụ web.

Xác minh các cổng cho các dịch vụ web với NetStat

Chúng tôi cung cấp các hướng dẫn cụ thể cho Ubuntu/Debian. Nếu bạn sử dụng một hệ thống Linux khác, hãy điều chỉnh cho điều đó.

Xác minh rằng máy chủ truy cập lắng nghe các cổng TCP chính xác cho các dịch vụ web với Netstat Tiện ích.

- Chạy netstat, Đăng nhập vào máy chủ truy cập OpenVPN của bạn’S Hệ điều hành thông qua bảng điều khiển hoặc qua SSH và có được đặc quyền gốc.

- Bắt đầu bằng cách chạy netstat Để in ra các cổng TCP và UDP nơi chương trình đang nghe và trên địa chỉ IP:

- Netstat -tulpn

- Bạn sẽ thấy một đầu ra tương tự như thế này:

Kết nối Internet hoạt động (chỉ có máy chủ)

Proto Recv-Q Send-Q Địa chỉ địa phương địa chỉ địa chỉ nước ngoài PID/TÊN CHƯƠNG TRÌNH

TCP 0 0 127.0.0.1: 904 0.0.0.0:* Nghe 5669/Python3

TCP 0 0 127.0.0.1: 905 0.0.0.0:* Nghe 5669/Python3

TCP 0 0 127.0.0.1: 906 0.0.0.0:* Nghe 5669/Python3

TCP 0 0 127.0.0.1: 907 0.0.0.0:* Nghe 5669/Python3

TCP 0 0 127.0.0.1: 908 0.0.0.0:* Nghe 5669/Python3

TCP 0 0 127.0.0.1: 909 0.0.0.0:* Nghe 5669/Python3

TCP 0 0 192.168.70.3: 943 0.0.0.0:* Nghe 5669/Python3

TCP 0 0 0.0.0.0:22 0.0.0.0:* Nghe 1084/sshd

TCP 0 0 192.168.70.3: 443 0.0.0.0:* Nghe 5683/OpenVPN-OpenSSL

TCP6 0 0 . 22 . * Nghe 1084/sshd

UDP 0 0 192.168.70.3: 1194 0.0.0.0:* 5713/OpenVPN-OpenSSL - Đầu ra ví dụ của chúng tôi cho thấy máy chủ truy cập OpenVPN lắng nghe địa chỉ IP, 192.168.70.3 với các thành phần khác nhau của máy chủ truy cập đang chạy. Máy chủ truy cập trong ví dụ của chúng tôi chỉ quản lý một TCP và một Daemon UDP.

- Nếu các cổng mà máy chủ truy cập nên nghe trên aren’T được cấu hình chính xác, tham khảo đặt giao diện và cổng cho các dịch vụ web.

Ghi chú: Cài đặt mặc định lắng nghe trên tất cả các giao diện. Đầu ra sau đó sẽ hiển thị một dòng như thế này:

TCP 0 0 0.0.0.0: 943 0.0.0.0:* Nghe 2383/Python3

Xác minh các cổng cho các dịch vụ web với ifconfig

Nếu bạn định cấu hình máy chủ Access với nhiều daemon, các mục trên cổng 443 và 1194 won won’t được liệt kê trong netstat đầu ra, mặc dù các cổng được mở; Danh sách quy trình cũng sẽ lớn hơn.

Xác minh rằng máy chủ truy cập lắng nghe trên các cổng TCP chính xác cho các dịch vụ web với Iptables:

Khi máy chủ truy cập quản lý nhiều trình nền OpenVPN, chương trình tận dụng iptables để cân bằng tải giữa các quy trình.

- Liệt kê các quy tắc IPTables chi phối cân bằng tải quá trình nội bộ:

- iptables -t nat -l -n | grep “DPT: 443”

- Dòng này chỉ ra một quá trình nghe trên cổng TCP 943:

- TCP 0 0 192.168.70.3: 943 0.0.0.0:* Nghe 5669/Python

- ifconfig

- wget -o- -q.168.70.3: 943/ | grep -i -m 1 “openvpn”

wget -o- -q.168.70.3: 943/Quản trị viên | grep -i -m 1 “openvpn”

Đăng nhập OpenVPN

Thiết lập chuyển tiếp cổng

Đảm bảo bạn thiết lập chuyển tiếp cổng cho một máy chủ truy cập phía sau cổng Internet:

Nếu máy chủ truy cập của bạn ở trên mạng riêng phía sau cổng internet trong cơ sở hạ tầng của bạn, hãy đảm bảo bạn có chuyển tiếp cổng được thiết lập chính xác.

- Thiết lập chuyển tiếp cổng hoặc chuyển tiếp NAT cho TCP 443, TCP 943 và UDP 1194.

- Từ ví dụ của chúng tôi, chuyển tiếp cổng đi từ giao diện WAN đến địa chỉ IP LAN 192.168.70.3.

- Xác minh điều này bằng cách kết nối với địa chỉ WAN công khai của bạn từ máy tính không có bên trong mạng riêng của bạn.

Ghi chú: Trong những trường hợp hiếm hoi, phản xạ tóc hoặc phản xạ tự nhiên không’t làm việc cho một số bộ định tuyến nhất định. Điều này gây ra tình huống mà bạn có thể’T Dịch vụ truy cập trên WAN IP công khai của bạn từ bên trong LAN LAN PORT chuyển đến một máy chủ trong mạng LAN của bạn.

Gán IP đàn hồi cho thể hiện AWS

Chúng tôi khuyên bạn nên gán một địa chỉ IP đàn hồi cho máy chủ truy cập được khởi chạy qua Amazon AWS vì những lý do sau:

- Địa chỉ IP đàn hồi là IP công khai được đính kèm với phiên bản AWS của bạn.

- AWS tự động chuyển tiếp các kết nối đến IP công khai và minh bạch theo ví dụ AWS của bạn’s Địa chỉ IP riêng nội bộ.

Xác định IP công khai chính xác để kết nối với các dịch vụ web của bạn cho các trường hợp AWS:

- Đăng nhập vào bảng điều khiển Amazon AWS của bạn.

- Phân bổ địa chỉ IP đàn hồi cho phiên bản EC2 với máy chủ truy cập.

- Sử dụng địa chỉ IP đàn hồi để tiếp cận UI Web và máy khách của bạn.

Đảm bảo các nhóm bảo mật cho phép truy cập trên AWS

nếu bạn’ve phân bổ một địa chỉ IP đàn hồi cho máy chủ truy cập trên một phiên bản AWS nhưng vẫn có thể’T Kết nối, xem lại các nhóm bảo mật.

- Đăng nhập vào bảng điều khiển Amazon AWS của bạn.

- Đảm bảo rằng các nhóm bảo mật, hoạt động giống như tường lửa trên Amazon, cho phép lưu lượng truy cập đến trên các cổng này:

- TCP 22 (SSH)

- TCP 443 (Giao diện web)

- TCP 943 (Giao diện web)

- TCP 945 (cổng API cho tính năng phân cụm)

- UDP 1194 (cổng UDP cho giao tiếp khách hàng)

Sử dụng TCPDump để kiểm tra kết nối từ bên ngoài

Bạn có thể sử dụng chương trình TCPDUMP Để giúp khắc phục sự cố kết nối với các dịch vụ web.

Định cấu hình TCPDUMP để nghe các yêu cầu đến và từ Access Server:

Bạn có thể dùng TCPDUMP Để nghe các yêu cầu trên một cổng cụ thể và địa chỉ IP trên máy chủ hệ thống của bạn và xem đó là gì.

- Cài đặt TCPDUMP:

- Cập nhật apt-get

apt-get cài đặt tcpdump

- tcpdump -eni bất kỳ “máy chủ dst 192.168.70.3 và Cảng 943 và TCP “

- wget -o- -q.168.70.3: 943/ | grep -i -m 1 “openvpn”

- 20:57:54.588184 trong 00: 00: 00: 00: 00: 00 EtherType IPv4 (0x0800), Chiều dài 76: 192.168.70.3.46136> 192.168.70.3.943: Cờ [S], SEQ 1799812121, Win 43690, Tùy chọn [MSS 65495, Sackok, TS Val 19185213 ECR 0, NOP, WSCALE 7], chiều dài 0

20:57:54.588201 trong 00: 00: 00: 00: 00: 00 EtherType IPv4 (0x0800), Chiều dài 68: 192.168.70.3.46136> 192.168.70.3.943: Cờ [.], ACK 907672144, Win 342, Tùy chọn [NOP, NOP, TS Val 19185213 ECR 19185213], Chiều dài 0

20:57:54.589026 trong 00: 00: 00: 00: 00: 00 EtherType IPv4 (0x0800), chiều dài 373: 192.168.70.3.46136> 192.168.70.3.943: Cờ [P.], SEQ 0: 305, ACK 1, Win 342, Tùy chọn [NOP, NOP, TS Val 19185213 ECR 19185213], Chiều dài 305

20:57:54.590206 trong 00: 00: 00: 00: 00: 00 EtherType IPv4 (0x0800), chiều dài 68: 192.168.70.3.46136> 192.168.70.3.943: Cờ [.], ACK 2001, Win 1365, Tùy chọn [NOP, NOP, TS Val 19185214 ECR 19185214], Chiều dài 0

20:57:54.590750 trong 00: 00: 00: 00: 00: 00 EtherType IPv4 (0x0800), Chiều dài 194: 192.168.70.3.46136> 192.168.70.3.943: Cờ [P.], SEQ 305: 431, ACK 2001, Win 1365, Tùy chọn [NOP, NOP, TS Val 19185214 ECR 19185214], Chiều dài 126

Vân vân

- 21:01:05.968700 trong 00: 0c: 29: 18: E8: 2C EtherType IPv4 (0x0800), Chiều dài 617: 192.168.70.186.63233> 192.168.70.3.943: Cờ [P.], SEQ 6064: 6625, ACK 146791, giành được 2051, chiều dài 561

21:01:05.970575 trong 00: 0c: 29: 18: E8: 2C EtherType IPv4 (0x0800), Chiều dài 62: 192.168.70.186.63233> 192.168.70.3.943: Cờ [.], ACK 150440, thắng 2053, chiều dài 0

21:01:05.994020 Trong 00: 0c: 29: 18: E8: 2C EtherType IPv4 (0x0800), Chiều dài 605: 192.168.70.186.63233> 192.168.70.3.943: Cờ [P.], SEQ 6625: 7174, ACK 150440, thắng 2053, chiều dài 549

21:01:05.995930 trong 00: 0c: 29: 18: E8: 2C EtherType IPv4 (0x0800), Chiều dài 62: 192.168.70.186.63233> 192.168.70.3.943: Cờ [.], ACK 165040, thắng 2053, chiều dài 0

21:01:05.996881 trong 00: 0c: 29: 18: E8: 2C EtherType IPv4 (0x0800), Chiều dài 583: 192.168.70.186.63233> 192.168.70.3.943: Cờ [P.], SEQ 7174: 7701, ACK 166412, thắng 2047, Chiều dài 527

vân vân

- 21:03:56.046032 trong 00: 0c: 29: 18: E8: 2C EtherType IPv4 (0x0800), Chiều dài 68: 192.168.70.186.63255> 192.168.70.3.943: Cờ [S], SEQ 4052604850, Win 64240, Tùy chọn [MSS 1460, NOP, WSCALE 8, NOP, NOP, Sackok], Chiều dài 0

21:03:56.310601 trong 00: 0c: 29: 18: E8: 2C EtherType IPv4 (0x0800), Chiều dài 68: 192.168.70.186.63256> 192.168.70.3.943: Cờ [S], SEQ 3849647674, Win 64240, Tùy chọn [MSS 1460, NOP, WSCALE 8, NOP, NOP, Sackok], Chiều dài 0

Nếu các dịch vụ web không’T trả lời, xác minh bạn’Ve được cấu hình chính xác các quy tắc tường lửa iptables một cách chính xác:

Nếu bạn có thể liên lạc với máy chủ tại IP và cổng được chỉ định, nhưng các dịch vụ web không’T mở, iptables Quy tắc tường lửa trên truy cập khối hệ điều hành máy chủ truy cập.

- Tham khảo giải pháp tường lửa được cài đặt trên hệ thống của bạn’hệ điều hành s.

- Cho phép lưu lượng truy cập đi qua tường lửa đến đúng cổng.

Ghi chú: Bạn có thể gặp sự cố tường lửa nếu các thử nghiệm với TCPDUMP hiển thị các dịch vụ web có thể truy cập từ bên trong mạng và các yêu cầu từ trình duyệt web bên ngoài có thể tiếp cận hệ thống, nhưng không phải là dịch vụ web.

Nếu tcpdump hiển thị không có đầu ra:

- Xác minh bạn’Ve Tường lửa được cấu hình đúng cách hoặc các nhóm bảo mật bên ngoài chính máy chủ truy cập.

- Xác minh rằng các yêu cầu trình duyệt web từ máy khách có thể truy cập máy chủ truy cập thông qua bất kỳ tường lửa hoặc nhóm bảo mật nào trên mạng của chúng tôi.

Đặt lại cài đặt giao diện web máy chủ truy cập vào các cổng mặc định

Nếu giao diện web máy chủ truy cập’T trả lời:

- Tham khảo RESET DỊCH VỤ Web OpenVPN và Daemons theo mặc định.

Yêu cầu hỗ trợ bổ sung

Bạn có thể gửi vé hỗ trợ để được trợ giúp thêm.

Tại sao máy chủ truy cập sử dụng các cổng TCP 443 và TCP 943

Máy chủ truy cập OpenVPN lưu trữ cả UI Web và máy khách trên các cổng TCP 443 và 943. Access Server sử dụng cả hai cổng, không phải vì có hai thành phần riêng biệt cho giao diện web, mà là để hoạt động tốt hơn với các tường lửa cơ bản đang được sử dụng.

Giao thức OpenVPN hoạt động tốt nhất trên UDP. Chúng tôi có đăng ký cổng IANA cho UDP 1194 cho giao thức OpenVPN. Tuy nhiên, tường lửa cơ bản trên mạng công cộng có thể chặn mọi thứ trừ HTTP, HTTPS, FTP và lưu lượng e-mail e-mail. Đối với các mạng này, nó’S Không thể thực hiện kết nối VPN thành công với cổng UDP 1194. Để khắc phục điều này, Access Server chạy các nền OpenVPN trên cổng TCP 443, cổng HTTPS mặc định. Tường lửa như vậy sẽ cho phép kết nối OpenVPN qua TCP 443 thông qua trong trường hợp đó, vì nó nằm trên một cổng được phép (HTTPS vượt quá TCP 443). TCP-over-TCP không phải là phương pháp tốt nhất mà phục vụ như một cách giải quyết.

Cổng mặc định mà trình duyệt web sử dụng cho các kết nối HTTPS là TCP 443. Nhưng với trình nền TCP OpenVPN lắng nghe trên cổng đó, chúng ta có thể’t chạy một máy chủ web ở đó. Vì vậy, OpenVPN Access Server chạy các dịch vụ web của mình trên cổng TCP 943, bạn có thể liên hệ trực tiếp từ trình duyệt web bằng cách chỉ định số cổng trong URL: https: // vpn.của bạn.com: 943/.

Tại sao máy chủ truy cập OpenVPN sử dụng chia sẻ cổng

Thêm số cổng vào url của bạn’t trực quan. Chúng tôi khuyên bạn nên thiết lập một tên miền tùy chỉnh, chẳng hạn như https: // vpn.của bạn.com/. Để thực hiện điều này mà không bao gồm 943 Trong URL, OpenVPN Access Server sử dụng chia sẻ cổng:

- Trình duyệt web kết nối với miền tùy chỉnh.

- DNS một bản ghi chỉ tên miền này vào địa chỉ IP máy chủ.

- Daemon TCP OpenVPN nhận ra rằng đây là’T Một đường hầm OpenVPN đến nhưng yêu cầu trình duyệt web HTTPS đến.

- Máy chủ truy cập OpenVPN chuyển hướng yêu cầu đến Dịch vụ web.

- Điều này xảy ra trong suốt cho người dùng cuối, cho phép cả kết nối TCP OpenVPN và Dịch vụ web hoạt động đồng thời trên cổng TCP 443.

Cài đặt chuyển tiếp dịch vụ web

Bạn có thể tắt chia sẻ cổng này trong UI quản trị viên. Khi bạn tắt chuyển tiếp dịch vụ web, bạn phải đưa cổng 943 vào URL để kết nối với web quản trị viên hoặc máy khách UIS của bạnhttps: // vpn.của bạn.com: 943/admin/ Ví dụ.

Để bật hoặc tắt chuyển tiếp dịch vụ web:

- Đăng nhập vào UI Web Admin.

- Nhấp chuột Cấu hình> Cài đặt mạng.

- Dưới “Cài đặt chuyển tiếp dịch vụ web,” Bật hoặc tắt chuyển tiếp cho máy chủ web quản trị và máy chủ web máy khách.

- Nhấp chuột Cứu Và Cập nhật máy chủ đang chạy.

OpenVPN Access Server Services

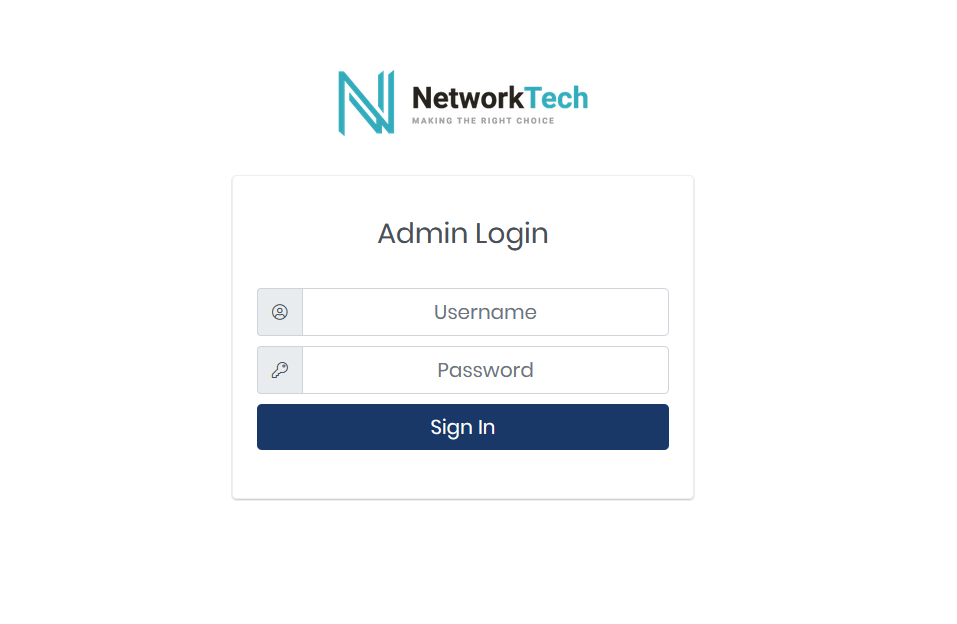

Tài liệu này mô tả các dịch vụ web được cung cấp bởi OpenVPN Access Server. Với giao diện người dùng web của quản trị viên, bạn có thể dễ dàng quản lý và định cấu hình máy chủ VPN của mình. Với người dùng giao diện người dùng web máy khách có thể dễ dàng tải xuống máy khách VPN được cấu hình sẵn cũng như cấu hình kết nối.

UI UI và UI máy khách quản trị viên

Máy chủ truy cập OpenVPN đi kèm với giao diện web lưu trữ hai thành phần chính: UI Web Admin.

UI quản trị viên web

UI quản trị viên hoặc UI quản trị viên trong một số tài liệu, là giao diện web cho người dùng quản trị. Sau khi đăng nhập, quản trị viên cho máy chủ truy cập có thể xem và thay đổi cấu hình cho máy chủ truy cập. Quản trị viên có thể quản lý người dùng, cài đặt xác thực, định tuyến, quy tắc truy cập, v.v. Để biết thêm, hãy tham khảo cách định cấu hình máy chủ truy cập OpenVPN.

Bạn có thể định cấu hình hầu hết các cài đặt bạn cần với giao diện người dùng web của quản trị viên. Đối với các cài đặt nâng cao không được cấu hình trong UI Web Admin, hãy tham khảo các công cụ giao diện dòng lệnh Access Server. Bạn có thể sử dụng dòng lệnh cho các cấu hình nâng cao.

UI web khách

UI máy khách là giao diện web cho người dùng cuối của bạn. Người dùng có thể đăng nhập và tải xuống máy khách VPN được cấu hình sẵn. Chúng tôi cung cấp máy khách VPN của chúng tôi, OpenVPN Connect, được cấu hình sẵn với người dùng’s Hồ sơ kết nối. Sau khi tải xuống và cài đặt, họ có thể khởi chạy nó và kết nối với máy chủ truy cập của bạn. OpenVPN Connect có sẵn cho Windows, MacOS, Android và iOS. Linux và hỗ trợ hệ điều hành khác được cung cấp bởi dự án phần mềm OpenVPN nguồn mở.

Người dùng cũng có thể tải xuống hồ sơ kết nối, bao gồm các cấu hình khóa người dùng và hồ sơ tự động khóa mà họ có thể sử dụng với phần mềm máy khách OpenVPN tương thích.

Người dùng có thể đăng nhập vào giao diện người dùng web của máy khách tại địa chỉ máy chủ truy cập của bạn. Ban đầu, bạn sử dụng địa chỉ IP công cộng, ví dụ, https: // 123.45.67.89. Nếu bạn thiết lập một tên máy chủ tùy chỉnh mà chúng tôi đề xuất, người dùng có thể truy cập tên miền đó thay vì, https: // vpn.Kinh doanh của bạn.com.

Cách truy cập giao diện web

Bạn kết nối với giao diện web Access Server của mình với kết nối HTTPS thông qua trình duyệt web của bạn.

Theo mặc định, bạn sử dụng địa chỉ IP công khai của máy chủ của mình để truy cập các dịch vụ web và máy chủ truy cập cài đặt các giao diện web trên cổng TCP 943 và cung cấp chúng tại cổng TCP 443. Để biết chi tiết về chia sẻ cổng trên TCP 443, hãy tham khảo lý do tại sao máy chủ truy cập sử dụng cổng TCP 443 và TCP 943.

Cho phép’S Nói, ví dụ, máy chủ truy cập của bạn’địa chỉ IP công khai là 123.45.67.89. Bạn’sẽ tìm giao diện web tại các địa chỉ sau:

- UI quản trị viên web: https: // 123.45.67.89/quản trị viên/

- UI quản trị viên web: https: // 123.45.67.89: 943/quản trị viên/

- UI web khách: https: // 123.45.67.89/

- UI web khách: https: // 123.45.67.89: 943/

Chúng tôi khuyên bạn nên thiết lập tên máy chủ tùy chỉnh để thay thế địa chỉ IP. Tham khảo cài đặt Up OpenVPN Access Server Tên máy chủ của bạn. Với tên máy chủ, bạn có thể đăng nhập vào giao diện người dùng web quản trị viên và giao diện người dùng máy khách bằng URL’S dễ nhớ hơn, ví dụ:

- UI quản trị viên: https: // vpn.Kinh doanh của bạn.com/admin

- UI web máy khách: https: // vpn.Kinh doanh của bạn.com/

Đăng nhập vào UI Web của Quản trị viên với OpenVPN người dùng

Để đăng nhập vào giao diện người dùng web của quản trị viên, bạn phải sử dụng tên người dùng và mật khẩu của tài khoản người dùng với các đặc quyền quản trị. Trong khi máy chủ truy cập cấu hình ban đầu tạo người dùng đó với tên người dùng OpenVPN và tạo mật khẩu ngẫu nhiên.

Ghi chú: Truy cập các phiên bản máy chủ cũ hơn 2.10 Không tự động tạo mật khẩu. Trên các phiên bản cũ hơn, bạn đặt mật khẩu theo cách thủ công bằng cách nhập passwd openvpn trên dòng lệnh.

Tham khảo các tùy chọn cài đặt máy chủ truy cập OpenVPN để biết chi tiết về việc triển khai máy chủ truy cập vào nền tảng nếu bạn trú ẩn’T đã làm điều này.

Để đăng nhập vào giao diện người dùng web máy khách, bạn phải sử dụng tên người dùng và mật khẩu của người dùng hợp lệ, có hoặc không có đặc quyền quản trị. Bạn có thể định cấu hình xác thực người dùng với hệ thống xác thực cục bộ bên trong hoặc tích hợp với các hệ thống xác thực bên ngoài bằng LDAP, RADIUS hoặc PAM.

Ghi chú: Chúng tôi khuyên bạn chỉ nên sử dụng tài khoản người dùng tiêu chuẩn, không phải quản trị viên, để truy cập đường hầm VPN.

Quản lý dịch vụ web với UI quản trị viên

Một khi bạn’Ve đã đăng nhập vào UI quản trị viên, bạn có thể định cấu hình các dịch vụ web từ Máy chủ web Và Cài đặt CWS trang dưới Cấu hình.

Trên Máy chủ web Trang, bạn có thể định cấu hình chứng chỉ và khóa cho máy chủ web cho máy chủ truy cập. Đây là nơi bạn tải lên chứng chỉ và gói SSL để thay thế máy chủ truy cập chứng chỉ tự ký bắt đầu bằng. Chúng tôi khuyên bạn nên thiết lập điều này với tên máy chủ tùy chỉnh của bạn; Tham khảo cài đặt chứng chỉ web SSL hợp lệ trong máy chủ truy cập.

Trên Cài đặt CWS trang, bạn có thể định cấu hình quyền truy cập vào các dịch vụ web. Tham khảo hướng dẫn sử dụng để biết thêm thông tin: Cấu hình: Cài đặt CWS.

Cài đặt dịch vụ web nâng cao

Bạn có thể định cấu hình cài đặt dịch vụ web bằng dòng lệnh. Để biết chi tiết, hãy tham khảo quản lý cài đặt cho các dịch vụ web từ dòng lệnh.

Khắc phục sự cố dịch vụ web

Tùy chỉnh giao diện của giao diện người dùng web quản trị viên và giao diện người dùng máy khách

Tham khảo các cấu hình thương hiệu trên các giao diện máy chủ quản trị viên và máy khách để biết cách thêm logo của bạn và các tùy chỉnh khác của bạn.

Cấu hình thương hiệu trên giao diện máy chủ quản trị viên và máy khách

Thật dễ dàng để thêm thương hiệu vào các giao diện web máy chủ truy cập OpenVPN của bạn – nó có thể được thực hiện chỉ trong một vài bước đơn giản. Trang này sẽ hướng dẫn bạn qua quá trình.

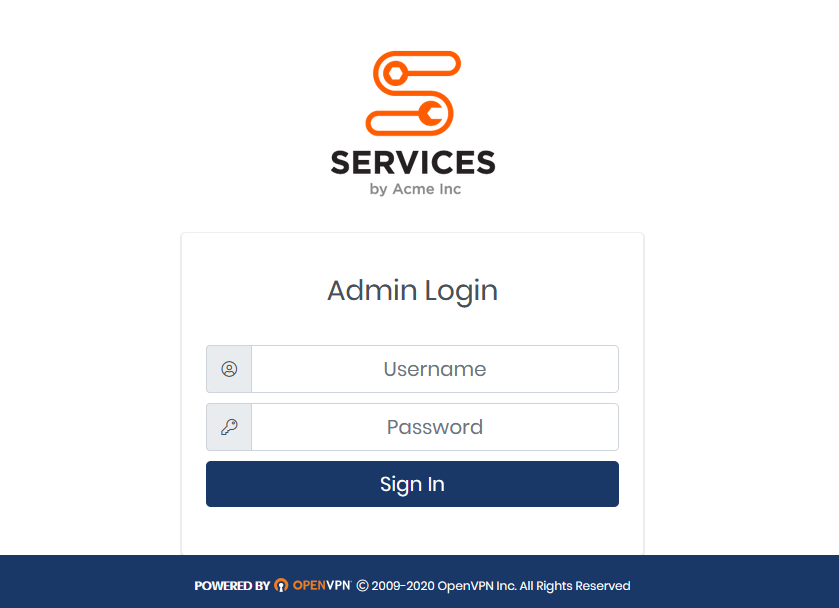

Khi bạn lần đầu tiên khởi chạy máy chủ truy cập OpenVPN, VPN của bạn có giao diện người dùng Web Admin và UI máy khách, với màn hình mặc định bằng logo OpenVPN của chúng tôi. Một số khách hàng để lại điều này như là; Những người khác thích thay thế nó bằng thương hiệu công ty của họ. Đây’s Những gì bạn có thể định cấu hình:

- Logo giao diện web

- Một tên hoặc thẻ cho giao diện web quản trị viên

- Hiển thị hoặc ẩn chân trang

Cách thêm logo của bạn

Khi bạn đăng nhập vào giao diện người dùng web quản trị. Đây’S Làm thế nào bạn có thể thay thế hình ảnh đó bằng thương hiệu công ty của bạn.

1 – Chuẩn bị tệp hình ảnh của bạn

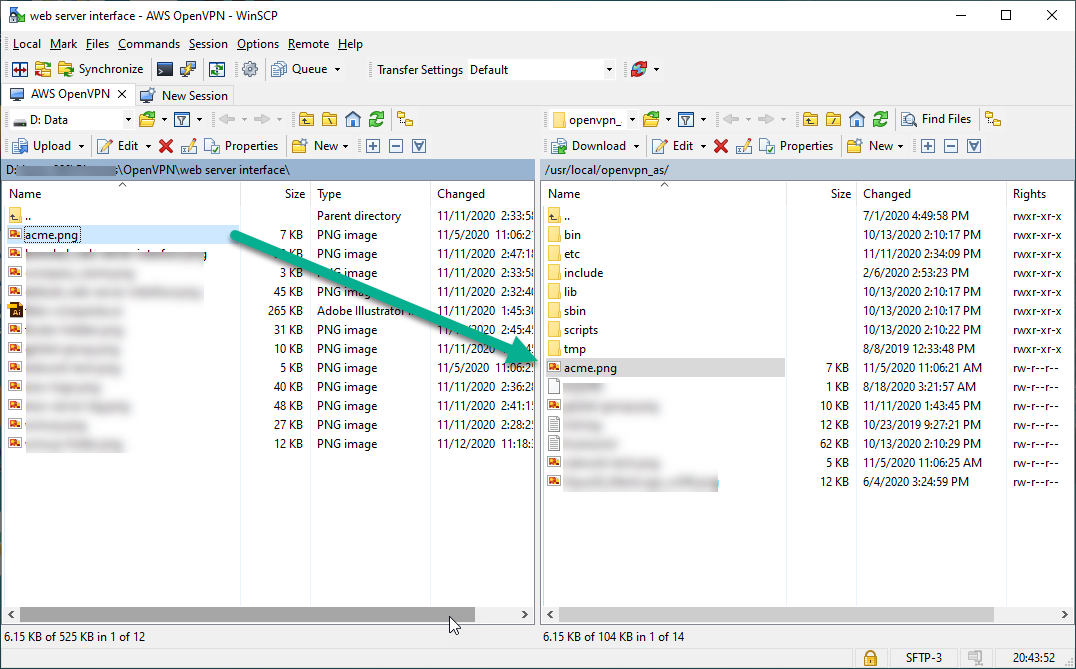

Lấy tệp hình ảnh của logo của bạn. Chúng tôi đề nghị PNG với nền trong suốt, rộng 340 pixel và cao 50-300 pixel. Đặt tên cho tệp có tên đơn giản, tất cả các ký tự chữ thường.

2 – Chuyển tệp vào máy chủ của bạn

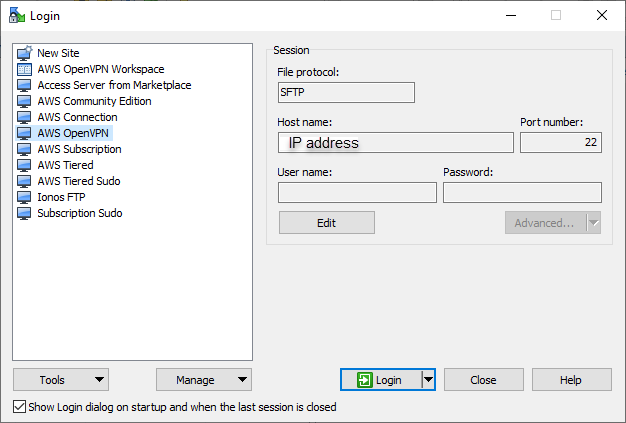

Tiếp theo, hãy chuyển tệp của bạn vào hệ thống máy chủ truy cập của bạn. Bạn’Có thể sẽ sử dụng một công cụ như WINSCP cho các chương trình Windows hoặc SCP hoặc GUI có sẵn trong MAC/Linux. Đối với các bước của chúng tôi bên dưới, ví dụ của chúng tôi sử dụng WINSCP.

- Kết nối với phiên với tên máy chủ và số cổng của bạn. Bạn có thể nhập tên người dùng của mình vào hồ sơ đăng nhập hoặc khi bạn’được nhắc nhở sau khi nhấp vào đăng nhập.

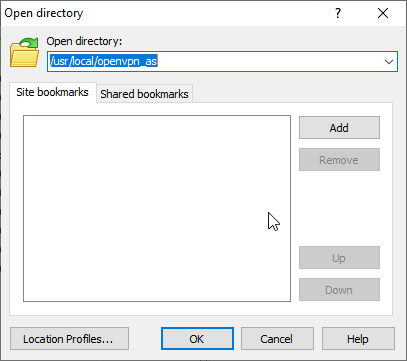

- Điều hướng đến thư mục/usr/local/openVPN_AS.

- Sao chép tệp hình ảnh của bạn vào vị trí này. Lưu ý: Đảm bảo rằng tên tệp không chứa các ký tự hoặc không gian nước ngoài.

3 – Cập nhật dưới dạng.Tệp conf

Đăng nhập vào máy chủ truy cập của bạn’Bảng điều khiển S hoặc kết nối thông qua phiên SSH và có được đặc quyền gốc.

- Mở AS.Tệp conf để chỉnh sửa (chẳng hạn như bằng cách sử dụng nano hoặc trình soạn thảo văn bản khác): nano/usr/local/openvpn_as/etc/as.Conf

- Xác định vị trí #SA.dòng công ty_name và thêm biến logo bổ sung như sau: SA.logo_image_file =/usr/local/openvpn_as/companylogo.PNG

- Lưu và thoát tệp, sau đó khởi động lại máy chủ truy cập OpenVPN: Dịch vụ OpenVPNA khởi động lại

Các trang giao diện web của bạn bây giờ sẽ hiển thị logo của bạn. Nếu nó chưa được cập nhật, bạn có thể cần phải làm mới trang web cưỡng bức hoặc làm trống bộ nhớ cache của bạn. Nếu bạn gặp phải một vấn đề với các trang không có sẵn hoặc không được tìm thấy, nó’S có thể là lỗi với tên tệp hoặc vị trí. Sửa các cài đặt hoặc hoàn tác các thay đổi và khởi động lại máy chủ truy cập một lần nữa.

Lời khuyên hữu ích:

- Bạn không thể tham khảo một hình ảnh được lưu trữ trực tuyến. Tệp hình ảnh phải được đặt trên hệ thống tệp của máy chủ truy cập.

- Để hiển thị tốt nhất, hãy sử dụng PNG với nền trong suốt, rộng 340 pixel và chiều cao 50-300 pixel.

- Đảm bảo tên tệp hình ảnh ở chữ thường. Ký tự viết hoa không hoạt động.

- JPG, GIF và BMP được hỗ trợ nhưng có thể không tốt.

- Nếu hệ điều hành Linux của bạn yêu cầu kết nối WINSCP hoặc SCP của bạn thông qua người dùng có đặc quyền hạn chế, bạn có thể không thể tải hình ảnh trực tiếp lên thư mục trong/usr/local/openVPN_AS/. Nếu điều đó’s Trường hợp, bạn có thể tải nó lên trong một thư mục như /TMP, đăng nhập vào bảng điều khiển hoặc kết nối qua SSH, lấy đặc quyền gốc và di chuyển tệp từ thư mục /TMP sang /user /local /openVPN_AS /.

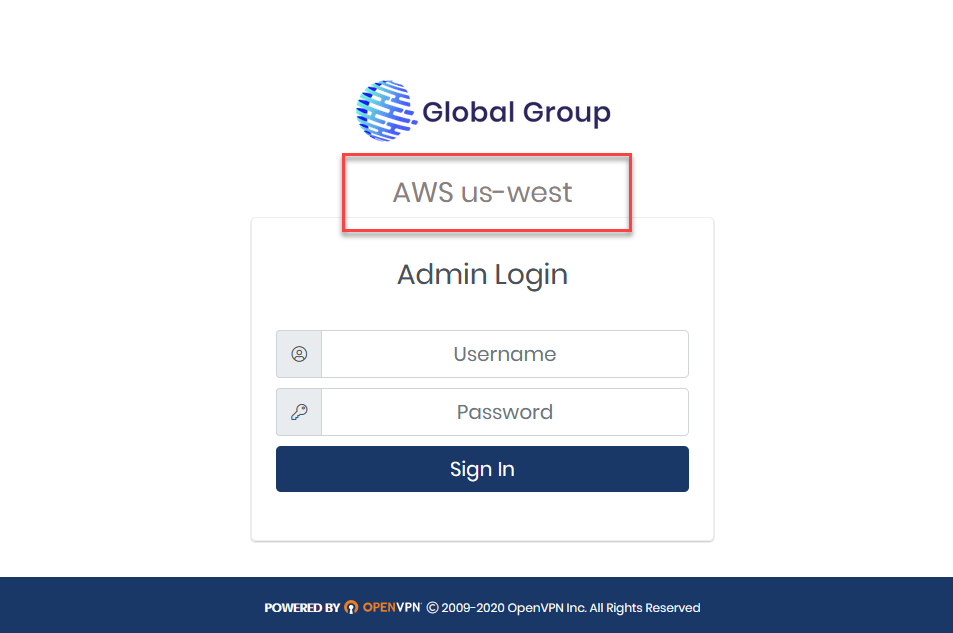

Cách thêm tên máy chủ vào đăng nhập UI Web của Quản trị viên

Khi người dùng quản trị của bạn đăng nhập vào giao diện người dùng web của quản trị viên, bạn có thể hiển thị tên hoặc mô tả với máy chủ hoặc phiên bản. Bạn có thể sử dụng nó như một mã định danh để nhanh chóng xem máy chủ bạn đang đăng nhập, ví dụ. Đây’trình diễn:

- Mở AS.Tệp conf để chỉnh sửa (một lần nữa, chúng tôi sử dụng nano): nano/usr/local/openvpn_as/etc/as.Conf

- Xác định vị trí SA.company_name và thay đổi nó thành văn bản cụ thể của bạn mong muốn (nếu nó được nhận xét, hãy đảm bảo bạn xóa #): SA.compane_name = OpenVPN Inc.

- Lưu và thoát tệp, sau đó khởi động lại máy chủ truy cập OpenVPN: Dịch vụ OpenVPNA khởi động lại

Bây giờ bạn sẽ thấy văn bản mới hiển thị trên trang đăng nhập web quản trị viên.

Cách ẩn chân trang

Theo mặc định, chân trang hiển thị trên các trang máy chủ web của bạn, nhưng bạn có tùy chọn để ẩn nó bằng cách thực hiện thay đổi trong AS.Tệp conf. Làm như vậy:

- Mở AS.Tệp conf để chỉnh sửa (một lần nữa, chúng tôi sử dụng nano): nano/usr/local/openvpn_as/etc/as.Conf

- Dưới SA.công ty_name và/hoặc sa.logo_image_file các biến, thêm phần sau để ẩn phần chân trang trên trang quản trị viên: CS.Footer = Ẩn

- Sau đó, thêm thông tin sau nếu bạn muốn ẩn chân trang trên trang máy khách: CWS.Footer = Ẩn

- Lưu và thoát tệp, sau đó khởi động lại máy chủ truy cập OpenVPN: Dịch vụ OpenVPNA khởi động lại

Sau khi thêm dòng này, bạn sẽ không còn thấy chân trang được hiển thị.

Câu hỏi thường gặp về giao diện máy chủ web

Tại sao có thể’Tôi tiếp cận máy chủ web của mình’S giao diện web sau những thay đổi này?

Nếu bạn có thể’T truy cập các trang UI quản trị viên hoặc web của bạn trực tuyến sau khi thực hiện các thay đổi này, ở đó’S có thể là một sai lầm trong tên tệp hoặc đường dẫn trong AS.Conf. Nó giúp sử dụng một tên tệp rất đơn giản. Bạn có thể dễ dàng sao lưu các thay đổi của mình bằng cách loại bỏ hai dòng vi phạm từ AS.Conf và phát hành một dịch vụ OpenVPNA khởi động lại lệnh lại. Hoặc bạn có thể xem lại tên tệp và đường dẫn để đảm bảo nó’chính xác, sửa bất kỳ lỗi nào bạn tìm thấy. Nó cũng giúp tránh làm phức tạp tên tệp của bạn với các ký tự như không gian, các dấu chấm bổ sung, v.v. Giữ nó đơn giản: Companylogo.PNG, ví dụ.

Tôi có thể thêm thương hiệu vào ứng dụng OpenVPN Connect không?

Các tùy chọn thương hiệu không có mặt với các ứng dụng OpenVPN Connect.

Làm cách nào để định cấu hình trang giao diện người dùng máy khách?

Ngoài những gì bạn thấy trên màn hình đăng nhập UI của máy khách, bạn có thể định cấu hình những gì hiển thị cho họ sau khi họ đăng nhập. Theo mặc định, họ sẽ thấy các liên kết này để tải xuống các ứng dụng OpenVPN Connect:

- OpenVPN Kết nối phiên bản cho Windows

- OpenVPN kết nối phiên bản cho macOS

- Linux (cho tải xuống khách hàng cộng đồng)

- Ứng dụng di động iOS

- ứng dụng Android

Bạn có thể chọn hiển thị hoặc ẩn những thứ này khỏi trang Cài đặt CWS trong giao diện người dùng quản trị viên của bạn. Bạn cũng có thể thay đổi cài đặt bổ sung. Để biết chi tiết, hãy tham khảo trang Hướng dẫn sử dụng: Cấu hình: Cài đặt CWS.

Cập nhật & thông báo

Cyber Shield phát hành

Tấm chắn mạng bảo vệ bạn khỏi các mối đe dọa mạng mà không yêu cầu bạn phải lưu lượng truy cập internet đường hầm. Bật khiên.

Phát hành ghi chú 2.11.3

Access Server 2.11.3 là phiên bản hiện được triển khai cho các nhà cung cấp đám mây lớn. Đối với những người sử dụng Access Server trên nhà cung cấp đám mây, chúng tôi khuyên bạn nên nâng cấp lên hình ảnh đám mây mới nhất.

Máy chủ truy cập

Giải pháp tự lưu trữ phổ biến của chúng tôi. Đi kèm với hai kết nối miễn phí. Không cần thẻ tín dụng.

CloudConnexa ™

Giải pháp được phân phối trên đám mây, AS-A-Service. Đi kèm với ba kết nối miễn phí. Không cần thẻ tín dụng.

OpenVPN là một công ty mạng và an ninh mạng tư nhân hàng đầu toàn cầu, cho phép các tổ chức thực sự bảo vệ tài sản của họ một cách năng động, hiệu quả chi phí và có thể mở rộng.

- Máy chủ truy cập

- Phát hành ghi chú

- Tài liệu

- bổ sung

- CloudConnexa ™

- Đặc trưng

- Tấm chắn mạng

- Hướng dẫn nhanh

- Tài liệu

- Tài nguyên

- Trung tâm hỗ trợ

- VPN là gì?

- Trung tâm tài nguyên

- Báo cáo lỗ hổng

- Tư vấn bảo mật

- Sự tuân thủ

Trạng thái dịch vụ đang chờ đợi trạng thái hệ thống ->

© Bản quyền 2023 OpenVPN | OpenVPN là nhãn hiệu đã đăng ký của OpenVPN, Inc. |

CloudConnexa là nhãn hiệu của OpenVPN, Inc. - Cập nhật apt-get