PlayStore có virus không?

Ứng dụng phần mềm độc hại Android mới đã cài đặt 10 triệu lần từ Google Play

Bản tóm tắt:

Gần đây, hàng trăm ứng dụng độc hại đã được phát hiện trên cửa hàng Google Play, được ngụy trang thành các ứng dụng hợp pháp. Các ứng dụng này chứa một loại phần mềm độc hại gọi là Dresscode, có thể xâm nhập vào mạng, đánh cắp dữ liệu và thêm các thiết bị bị nhiễm vào. Dresscode đã được tải xuống hàng trăm ngàn lần và cải trang thành các trò chơi phổ biến, chủ đề bố trí điện thoại và ứng dụng tiện ích. Ngoài ra, một loạt các ứng dụng Android độc hại mới chứa đầy phần mềm quảng cáo và phần mềm độc hại đã được tìm thấy trên Google Play Store, với gần 10 triệu cài đặt. Các ứng dụng này đặt ra như các công cụ khác nhau nhưng được thiết kế để đẩy quảng cáo xâm nhập, đăng ký người dùng vào các dịch vụ cao cấp và đánh cắp tài khoản truyền thông xã hội.

Những điểm chính:

- Hàng trăm ứng dụng độc hại trên cửa hàng Google Play cải trang thành các ứng dụng hợp pháp.

- Phần mềm độc hại, được gọi là Dresscode, được thiết kế để thâm nhập vào mạng, đánh cắp dữ liệu và tham gia vào các cuộc tấn công DDoS và các chiến dịch email spam.

- Mã trang phục có thể bẻ khóa mật khẩu bộ định tuyến yếu và lây nhiễm các thiết bị IoT trong mạng.

- Mặc dù Dresscode được phân phối thông qua Google Play Store, nhưng nó thường được phân phối thông qua các cửa hàng ứng dụng không chính thức.

- Để được bảo vệ, nên sử dụng phần mềm bảo mật di động như Norton Mobile Security.

- Chỉ tải xuống các ứng dụng từ các cửa hàng ứng dụng chính thức là thực tiễn tốt nhất và nên thận trọng khi tải xuống ứng dụng.

- Đọc đánh giá ứng dụng và kiểm tra mô tả ứng dụng có thể giúp xác định các ứng dụng giả mạo.

- Gần đây, một loạt các ứng dụng Android độc hại mới với phần mềm quảng cáo và phần mềm độc hại đã được tìm thấy trên Google Play Store.

- Các ứng dụng này đóng vai trò là công cụ chỉnh sửa hình ảnh, bàn phím ảo, tối ưu hóa hệ thống và bộ thay đổi hình nền.

- Chức năng cơ bản của các ứng dụng này đang thúc đẩy quảng cáo xâm nhập, đăng ký người dùng vào các dịch vụ cao cấp và đánh cắp các tài khoản truyền thông xã hội.

Câu hỏi:

- Làm thế nào để những ứng dụng độc hại này cải trang trên cửa hàng Google Play?

- Mục đích của phần mềm độc hại Dresscode là gì?

- Đoạn phim được phân phối chủ yếu ở đâu?

- Làm thế nào người dùng di động có thể được bảo vệ khỏi các ứng dụng độc hại này?

- Tầm quan trọng của việc tải xuống ứng dụng từ các cửa hàng ứng dụng chính thức là gì?

- Làm thế nào người dùng có thể xác định các ứng dụng giả mạo?

- Những rủi ro được đặt ra bởi hàng loạt ứng dụng Android độc hại mới được tìm thấy trên cửa hàng Google Play?

- Những loại ứng dụng mới này làm các ứng dụng Android độc hại mới đặt ra là?

- Các ứng dụng Android độc hại mới này đã được cài đặt?

- Nguồn thông tin liên quan đến các ứng dụng độc hại này là gì?

Những ứng dụng độc hại này cải trang thành các ứng dụng hợp pháp, thường là trò chơi phổ biến, chủ đề bố trí điện thoại hoặc ứng dụng tiện ích.

Phần mềm độc hại Dresscode được thiết kế để xâm nhập vào mạng, đánh cắp dữ liệu, tham gia vào các cuộc tấn công DDOS và tham gia vào các chiến dịch email spam. Nó cũng có thể bẻ khóa mật khẩu bộ định tuyến yếu và lây nhiễm các thiết bị IoT trong mạng.

Dresscode được phân phối thông qua cửa hàng Google Play, nhưng nó thường được phân phối thông qua các cửa hàng ứng dụng không chính thức.

Sử dụng phần mềm bảo mật di động như Norton Mobile Security với khả năng phát hiện phần mềm độc hại được khuyến nghị để được bảo vệ khỏi các ứng dụng độc hại này.

Tải xuống các ứng dụng từ các cửa hàng ứng dụng chính thức làm giảm nguy cơ tải xuống các ứng dụng độc hại. Tuy nhiên, vẫn nên thận trọng khi tải xuống từ các cửa hàng ứng dụng chính thức.

Người dùng có thể xác định các ứng dụng giả bằng cách đọc các đánh giá ứng dụng, kiểm tra mô tả ứng dụng, kiểm tra chi tiết nhà phát triển và tìm kiếm bất kỳ vấn đề chính tả hoặc ngữ pháp nào.

Các ứng dụng Android độc hại mới được tìm thấy trên Google Play Store có chứa phần mềm quảng cáo và phần mềm độc hại. Chức năng cơ bản của họ là thúc đẩy quảng cáo xâm nhập, đăng ký người dùng vào các dịch vụ cao cấp và đánh cắp tài khoản truyền thông xã hội.

Những ứng dụng Android độc hại mới này đóng vai trò là công cụ chỉnh sửa hình ảnh, bàn phím ảo, tối ưu hóa hệ thống và bộ thay đổi hình nền.

Các ứng dụng Android độc hại mới này đã được cài đặt gần 10 triệu lần trên các thiết bị di động.

Thông tin liên quan đến các ứng dụng độc hại này đến từ DR. Nhóm Antivirus Web, người đã xuất bản một báo cáo nêu bật các mối đe dọa mới.

Câu trả lời chi tiết:

- Làm thế nào để những ứng dụng độc hại này cải trang trên cửa hàng Google Play?

- Mục đích của phần mềm độc hại Dresscode là gì?

- Đoạn phim được phân phối chủ yếu ở đâu?

- Làm thế nào người dùng di động có thể được bảo vệ khỏi các ứng dụng độc hại này?

- Tầm quan trọng của việc tải xuống ứng dụng từ các cửa hàng ứng dụng chính thức là gì?

- Làm thế nào người dùng có thể xác định các ứng dụng giả mạo?

- Những rủi ro được đặt ra bởi hàng loạt ứng dụng Android độc hại mới được tìm thấy trên cửa hàng Google Play?

- Những loại ứng dụng mới này làm các ứng dụng Android độc hại mới đặt ra là?

- Các ứng dụng Android độc hại mới này đã được cài đặt?

- Nguồn thông tin liên quan đến các ứng dụng độc hại này là gì?

Những ứng dụng độc hại này cải trang bằng cách đóng giả các ứng dụng hợp pháp. Họ thường sử dụng các tiêu đề trò chơi phổ biến, chủ đề bố cục điện thoại hoặc tên ứng dụng tiện ích xuất hiện chính hãng. Tuy nhiên, chức năng thực tế của chúng là độc hại và có thể gây hại cho thiết bị của người dùng và đánh cắp thông tin nhạy cảm.

Phần mềm độc hại Dresscode phục vụ nhiều mục đích. Đầu tiên, nó nhằm mục đích xâm nhập các mạng và đánh cắp dữ liệu nhạy cảm từ các thiết bị bị nhiễm bệnh. Ngoài ra, Dresscode có thể thêm các thiết bị bị nhiễm vào mạng botnet, có thể được sử dụng để thực hiện các cuộc tấn công từ chối dịch vụ (DDoS) hoặc tham gia các chiến dịch email spam. Dresscode cũng có khả năng bẻ khóa mật khẩu bộ định tuyến yếu và lây nhiễm các thiết bị khác, bao gồm các thiết bị gia đình được kết nối IoT, trong cùng một mạng.

Mặc dù Dresscode được phân phối thông qua Google Play Store, nhưng nó thường được phân phối thông qua các cửa hàng ứng dụng không chính thức. Các cửa hàng ứng dụng không chính thức này có thể có các biện pháp bảo mật ít nghiêm ngặt hơn, giúp việc phân phối và lây nhiễm các thiết bị dễ dàng hơn.

Để được bảo vệ khỏi các ứng dụng độc hại này, nên sử dụng phần mềm bảo mật di động như Norton Mobile Security. Phần mềm bảo mật di động thường có các cơ chế phát hiện để xác định và chặn phần mềm độc hại trước khi có thể tiếp cận các thiết bị của người dùng. Bằng cách sử dụng phần mềm bảo mật di động đáng tin cậy và cập nhật, người dùng có thể tăng cường sự bảo vệ của họ trước các mối đe dọa này.

Tải xuống các ứng dụng từ các cửa hàng ứng dụng chính thức, chẳng hạn như Google Play Store hoặc Apple App Store, làm giảm nguy cơ cài đặt các ứng dụng độc hại. Các cửa hàng ứng dụng chính thức có các biện pháp bảo mật để xác định và xóa các ứng dụng độc hại khỏi nền tảng của họ. Tuy nhiên, điều cần thiết là phải thận trọng ngay cả khi tải xuống từ các cửa hàng ứng dụng chính thức, vì một số ứng dụng độc hại vẫn có thể trượt qua quy trình xác minh.

Người dùng có thể xác định các ứng dụng giả bằng cách thực hiện một vài biện pháp phòng ngừa. Đầu tiên, đọc các đánh giá ứng dụng có thể cung cấp những hiểu biết sâu sắc về hiệu suất của ứng dụng và mọi vấn đề tiềm ẩn được báo cáo bởi những người dùng khác. Nếu một ứng dụng được đánh giá cao có ít đánh giá bằng văn bản, nó có thể là một lá cờ đỏ. Thứ hai, việc kiểm tra mô tả ứng dụng có thể giúp xác định các ứng dụng giả mạo. Người dùng nên tìm chi tiết về nhà phát triển, chất lượng đồ họa và logo và bất kỳ vấn đề ngữ pháp hoặc chính tả nào. Ứng dụng giả có thể có lỗi chính tả nhẹ hoặc viết lại các tên ứng dụng phổ biến. Nếu bất cứ điều gì có vẻ đáng ngờ hoặc không đúng chỗ, người dùng nên suy nghĩ hai lần trước khi tải xuống.

Lô ứng dụng Android độc hại mới được tìm thấy trên Google Play Store gây ra những rủi ro đáng kể cho người dùng. Các ứng dụng này chứa phần mềm quảng cáo và phần mềm độc hại, có thể tác động tiêu cực đến thiết bị và quyền riêng tư của người dùng. Họ đẩy quảng cáo xâm nhập, dẫn đến trải nghiệm người dùng kém và khả năng tiếp xúc với các mối đe dọa bảo mật hơn nữa. Ngoài ra, các ứng dụng này có thể đăng ký người dùng vào các dịch vụ cao cấp mà không có sự đồng ý của họ, dẫn đến các khoản phí không mong muốn. Rủi ro nghiêm trọng nhất là tiềm năng cho các ứng dụng này đánh cắp các tài khoản truyền thông xã hội, thỏa hiệp thông tin cá nhân của người dùng và sự hiện diện trực tuyến.

Các ứng dụng Android độc hại mới tạo ra nhiều loại ứng dụng để lừa dối người dùng. Họ có thể cải trang thành các công cụ chỉnh sửa hình ảnh, bàn phím ảo, tối ưu hóa hệ thống, bộ thay đổi hình nền, và nhiều hơn nữa. Những ứng dụng này ngụy trang được chọn để thu hút người dùng và làm cho các ứng dụng độc hại có vẻ hữu ích hoặc giải trí. Tuy nhiên, mục đích thực sự của họ là thực hiện các hoạt động độc hại và khai thác thiết bị và thông tin của người dùng.

Các ứng dụng Android độc hại mới này đã được cài đặt gần 10 triệu lần trên các thiết bị di động. Số lượng cài đặt cao làm nổi bật quy mô và tầm với của các ứng dụng độc hại này, đặt ra một mối đe dọa đáng kể đối với một số lượng lớn người dùng.

Thông tin liên quan đến các ứng dụng độc hại này đến từ DR. Đội chống vi -rút web. Họ đã tiến hành nghiên cứu và phân tích về các mối đe dọa này và công bố một báo cáo để nâng cao nhận thức của người dùng về những rủi ro liên quan đến các ứng dụng độc hại này.

Lưu ý biên tập: Mục đích của các bài viết của chúng tôi là cung cấp thông tin giáo dục về các mối đe dọa an ninh mạng. Điều quan trọng cần lưu ý là các dịch vụ Nortonlifelock có thể không bao gồm hoặc bảo vệ chống lại mọi loại tội phạm, gian lận hoặc mối đe dọa được thảo luận. Mục tiêu là tăng cường nhận thức và thúc đẩy an toàn mạng. Người dùng nên tham khảo hoàn thành các điều khoản và thỏa thuận để biết chi tiết cụ thể liên quan đến các sản phẩm và dịch vụ của Nortonlifelock. Ngoài ra, điều quan trọng cần nhớ là không có giải pháp bảo mật nào có thể đảm bảo bảo vệ hoàn toàn chống lại tất cả các vụ trộm danh tính hoặc tội phạm mạng.

Thông tin bản quyền:

© 2023 Nortonlifelock Inc. Đã đăng ký Bản quyền. Nortonlifelock, logo Nortonlifelock, logo Checkmark, Norton, LifeLock và Lockman Logo là nhãn hiệu hoặc nhãn hiệu đã đăng ký của Nortonlifelock Inc. hoặc các chi nhánh của nó ở Hoa Kỳ và các quốc gia khác. Firefox là nhãn hiệu của Mozilla Foundation. Android, Google Chrome, Google Play và Logo Google Play là nhãn hiệu của Google, LLC. Mac, iPhone, iPad, Apple và Logo Apple là nhãn hiệu của Apple Inc., đã đăng ký trong u.S. và các quốc gia khác. App Store là một dấu hiệu dịch vụ của Apple Inc. Alexa và tất cả các logo liên quan là nhãn hiệu của Amazon.com, inc. hoặc các chi nhánh của nó. Microsoft và logo cửa sổ là nhãn hiệu của Microsoft Corporation trong U.S. và các quốc gia khác. Robot Android được sao chép hoặc sửa đổi từ công việc được tạo và chia sẻ bởi Google và được sử dụng theo các điều khoản được mô tả trong Creative Commons 3.0 Giấy phép phân bổ. Những tên khác có thể là thương hiệu của chủ sở hữu tương ứng.

Nguồn:

- https: // www.BleepingComputer.com/news/security/new-android-malware-apps-install-10 triệu-million-in-từ google-play/play/

Ứng dụng phần mềm độc hại Android mới đã cài đặt 10 triệu lần từ Google Play

Các nhà nghiên cứu tại Cyble cũng đã phát hiện ra HYDRA Bank Trojan trên cửa hàng Google Play, gần đây đã quan sát thấy mục tiêu của khách hàng ngân hàng ở Châu Âu.

Hàng trăm ứng dụng độc hại đang hiển thị trên cửa hàng Google Play, được ngụy trang thành các ứng dụng hợp pháp.

Hàng trăm ứng dụng độc hại đang hiển thị trên cửa hàng Google Play, được ngụy trang thành các ứng dụng hợp pháp. Những ứng dụng độc hại này đang mang phần mềm độc hại được gọi là Dresscode. Dresscode được thiết kế để thâm nhập vào mạng và đánh cắp dữ liệu. Nó cũng có thể thêm các thiết bị bị nhiễm vào botnet, có khả năng thực hiện các cuộc tấn công từ chối dịch vụ (DDoS) cũng như tham gia các chiến dịch email spam.

Hãy thử Norton 360 Thử nghiệm 30 ngày miễn phí*

Bao gồm Norton Secure VPN và Trình quản lý mật khẩu

30 ngày miễn phí* Antivirus toàn diện, bảo mật thiết bị và quyền riêng tư trực tuyến với VPN an toàn Norton.

Tham gia ngay hôm nay. Hủy bất cứ lúc nào.

*Áp dụng các điều khoản

Mã trang phục cũng có thể đe dọa mạng gia đình. Nếu một thiết bị bị nhiễm Dresscode tiếp xúc với mạng trong đó bộ định tuyến có mật khẩu yếu, nó có thể bẻ khóa mật khẩu và sau đó lây nhiễm các thiết bị khác trên mạng, bao gồm cả các thiết bị gia đình được kết nối IoT.

Dresscode ban đầu xuất hiện trong cửa hàng Google Play vào khoảng tháng 4 năm 2016 và kể từ đó nó đã được tải xuống hàng trăm ngàn lần. Nó cải trang cũng được biết đến, các trò chơi phổ biến, chủ đề bố trí điện thoại, ứng dụng tiện ích điện thoại và nhiều hơn nữa.

Mặc dù ứng dụng này đang được phân phối thông qua cửa hàng Google Play, nhưng nó đã được phân phối với tốc độ cao hơn nhiều trong các cửa hàng ứng dụng phi chính thức.

Làm thế nào để ở lại được bảo vệ:

Sử dụng phần mềm bảo mật di động

Trong khi có một nền giáo dục tốt về các mối đe dọa di động có thể đưa bạn đi một chặng đường dài, nó chỉ có thể giúp bạn cho đến nay. Một bộ bảo mật internet di động tốt như Norton Mobile Security sẽ có các phát hiện cho phần mềm độc hại này và sẽ tạm dừng các bản nhạc của nó trước khi nó đến thiết bị của bạn.

Chỉ tải xuống ứng dụng từ các cửa hàng ứng dụng chính thức

Nó’Tuy nhiên, luôn luôn thực hành tốt nhất để tải xuống các ứng dụng từ các cửa hàng ứng dụng chính thức.

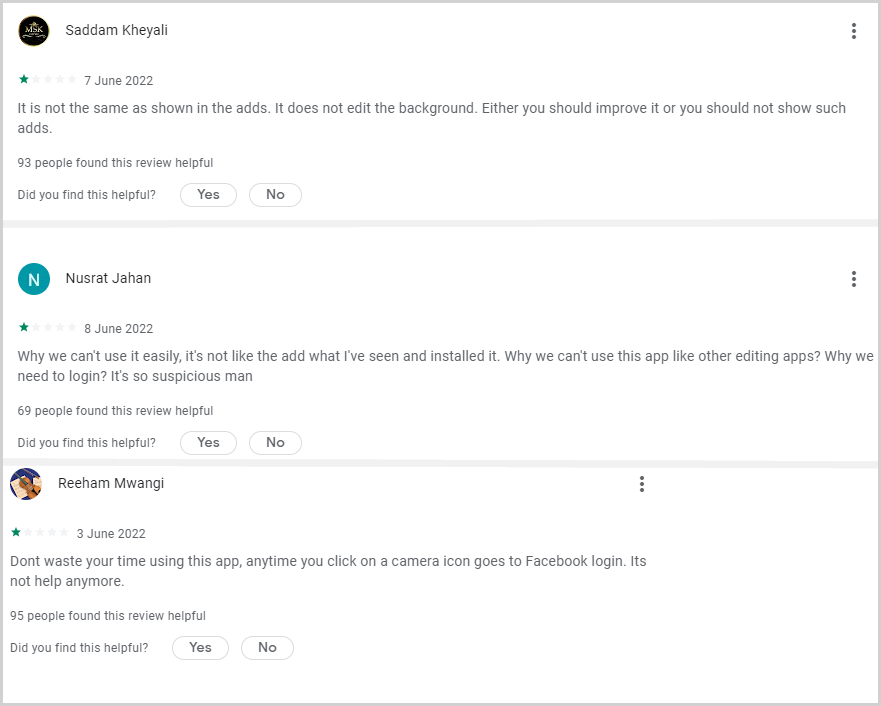

Luôn đọc các đánh giá ứng dụng. Nếu một ứng dụng được đánh giá cao có một vài đánh giá bằng văn bản, đó là một lá cờ đỏ. Thông thường, nếu có vấn đề với ứng dụng, người dùng sẽ bình luận về vấn đề này là gì.

Kiểm tra mô tả ứng dụng một cách cẩn thận. Hãy xem ai là nhà phát triển, chất lượng của đồ họa và logo và cả các vấn đề về ngữ pháp và chính tả. Một lỗi chính tả nhẹ hoặc viết lại của ứng dụng’Tên S có thể giúp bạn phát hiện các ứng dụng giả mạo. Nếu bất cứ điều gì có vẻ ngoài vị trí, hãy nghĩ hai lần trước khi tải xuống.

Hãy thử Norton 360 Thử nghiệm 30 ngày miễn phí*

Bao gồm Norton Secure VPN và Trình quản lý mật khẩu

30 ngày miễn phí* Antivirus toàn diện, bảo mật thiết bị và quyền riêng tư trực tuyến với VPN an toàn Norton.

Tham gia ngay hôm nay. Hủy bất cứ lúc nào.

*Áp dụng các điều khoản

Lưu ý biên tập: Các bài viết của chúng tôi cung cấp thông tin giáo dục cho bạn. Các dịch vụ Nortonlifelock có thể không bao gồm hoặc bảo vệ chống lại mọi loại tội phạm, gian lận hoặc mối đe dọa mà chúng tôi viết về. Mục tiêu của chúng tôi là tăng cường nhận thức về an toàn mạng. Vui lòng xem lại các điều khoản đầy đủ trong quá trình đăng ký hoặc thiết lập. Hãy nhớ rằng không ai có thể ngăn chặn tất cả các vụ trộm danh tính hoặc tội phạm mạng và LifeLock không theo dõi tất cả các giao dịch tại tất cả các doanh nghiệp.

Bản quyền © 2023 Nortonlifelock Inc. Đã đăng ký Bản quyền. Nortonlifelock, logo Nortonlifelock, logo Checkmark, Norton, LifeLock và Lockman Logo là nhãn hiệu hoặc nhãn hiệu đã đăng ký của Nortonlifelock Inc. hoặc các chi nhánh của nó ở Hoa Kỳ và các quốc gia khác. Firefox là nhãn hiệu của Mozilla Foundation. Android, Google Chrome, Google Play và Logo Google Play là nhãn hiệu của Google, LLC. Mac, iPhone, iPad, Apple và Logo Apple là nhãn hiệu của Apple Inc., đã đăng ký trong u.S. và các quốc gia khác. App Store là một dấu hiệu dịch vụ của Apple Inc. Alexa và tất cả các logo liên quan là nhãn hiệu của Amazon.com, inc. hoặc các chi nhánh của nó. Microsoft và logo cửa sổ là nhãn hiệu của Microsoft Corporation trong U.S. và các quốc gia khác. Robot Android được sao chép hoặc sửa đổi từ công việc được tạo và chia sẻ bởi Google và được sử dụng theo các điều khoản được mô tả trong Creative Commons 3.0 Giấy phép phân bổ. Những tên khác có thể là thương hiệu của chủ sở hữu tương ứng.

Ứng dụng phần mềm độc hại Android mới đã cài đặt 10 triệu lần từ Google Play

Một loạt các ứng dụng Android độc hại mới chứa đầy phần mềm quảng cáo và phần mềm độc hại đã được tìm thấy trên cửa hàng Google Play đã được cài đặt gần 10 triệu lần trên thiết bị di động.

Các ứng dụng đặt ra như các công cụ chỉnh sửa hình ảnh, bàn phím ảo, tối ưu hóa hệ thống, bộ thay đổi hình nền, và nhiều hơn nữa. Tuy nhiên, chức năng cơ bản của chúng là thúc đẩy quảng cáo xâm nhập, đăng ký người dùng vào các dịch vụ cao cấp và đánh cắp tài khoản truyền thông xã hội của nạn nhân.

Việc phát hiện ra các ứng dụng độc hại này đến từ DR. Nhóm Antivirus Web, người đã nhấn mạnh các mối đe dọa mới trong một báo cáo được công bố hôm nay.

Google đã xóa phần lớn các ứng dụng được trình bày, nhưng tại thời điểm viết bài này, ba ứng dụng vẫn có sẵn để tải xuống và cài đặt thông qua Play Store.

Ngoài ra, nếu bạn đã cài đặt bất kỳ ứng dụng nào trong số các ứng dụng này trước khi loại bỏ cửa hàng Play, bạn vẫn sẽ cần phải gỡ cài đặt chúng khỏi thiết bị của bạn theo cách thủ công và chạy quét AV để làm sạch bất kỳ tàn dư nào.

Các ứng dụng Android độc hại mới

Các ứng dụng phần mềm quảng cáo được DR phát hiện. Web là những sửa đổi của các gia đình hiện có lần đầu tiên xuất hiện trên cửa hàng Google Play vào tháng 5 năm 2022.

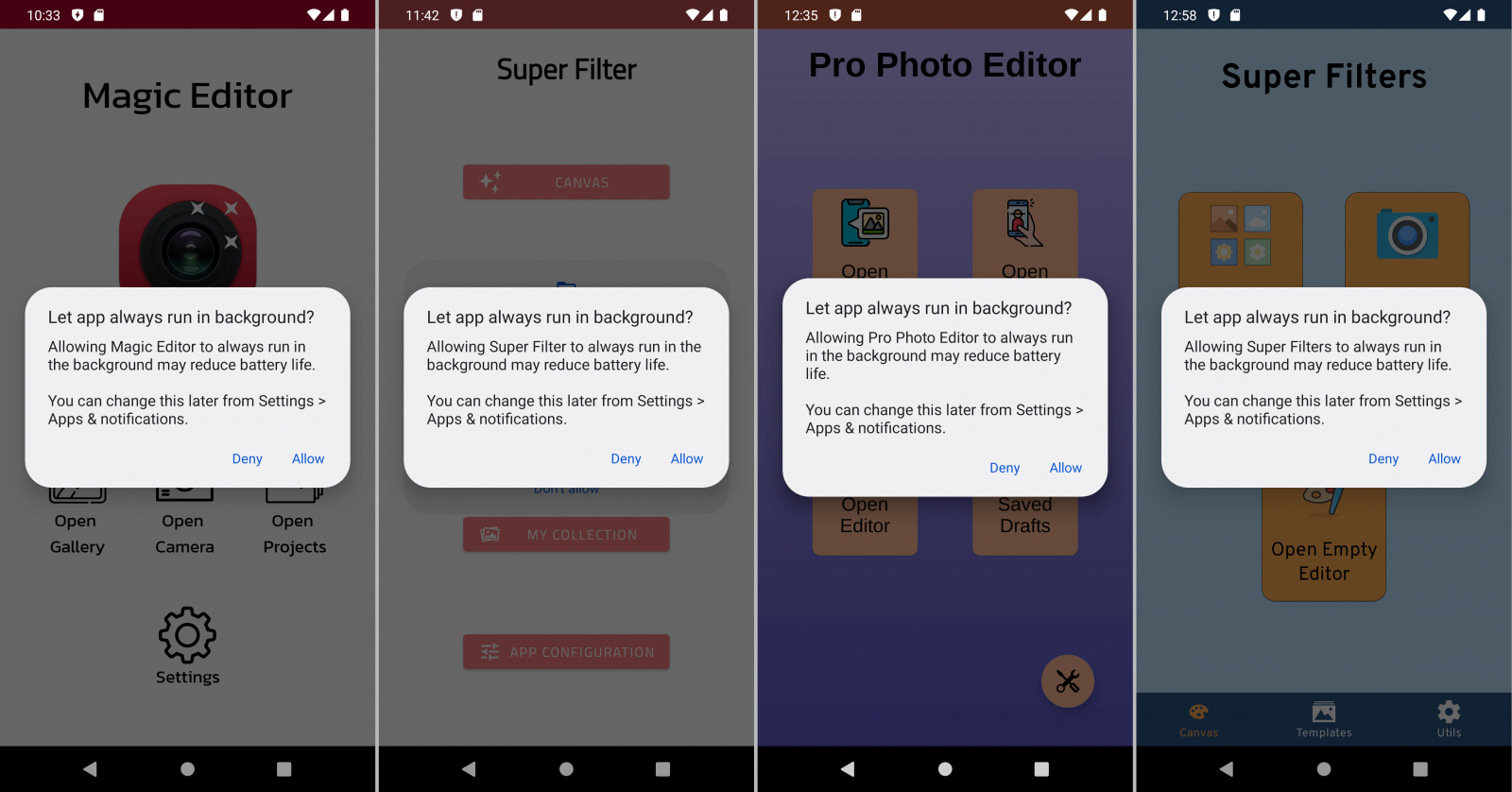

Khi cài đặt, các ứng dụng yêu cầu cho phép Overlay Windows qua bất kỳ ứng dụng nào và có thể tự thêm vào danh sách loại trừ của Pin Saver để họ có thể tiếp tục chạy ở chế độ nền khi nạn nhân đóng ứng dụng.

Ngoài ra, họ ẩn các biểu tượng của mình khỏi ngăn kéo ứng dụng hoặc thay thế chúng bằng một thứ gì đó giống như một thành phần hệ thống cốt lõi, như “bộ công cụ SIM”.

![]()

Danh sách đầy đủ các ứng dụng phần mềm quảng cáo có thể được tìm thấy ở cuối bài viết, nhưng một ví dụ đáng chú ý vẫn còn trên cửa hàng Play là ‘Bàn phím chủ đề neon’, có hơn một triệu lượt tải xuống mặc dù 1.Điểm 8 sao và nhiều đánh giá tiêu cực.

“Ứng dụng này” đã giết “điện thoại của tôi. Nó tiếp tục bị sập, tôi thậm chí không thể nhập mật khẩu để mở khóa điện thoại và gỡ cài đặt nó. Cuối cùng, tôi đã phải xóa sạch hoàn toàn (cài đặt lại nhà máy), để lấy lại điện thoại. Không, cài đặt ứng dụng này . “Đọc đánh giá của ứng dụng trên cửa hàng Google Play.

.jpg)

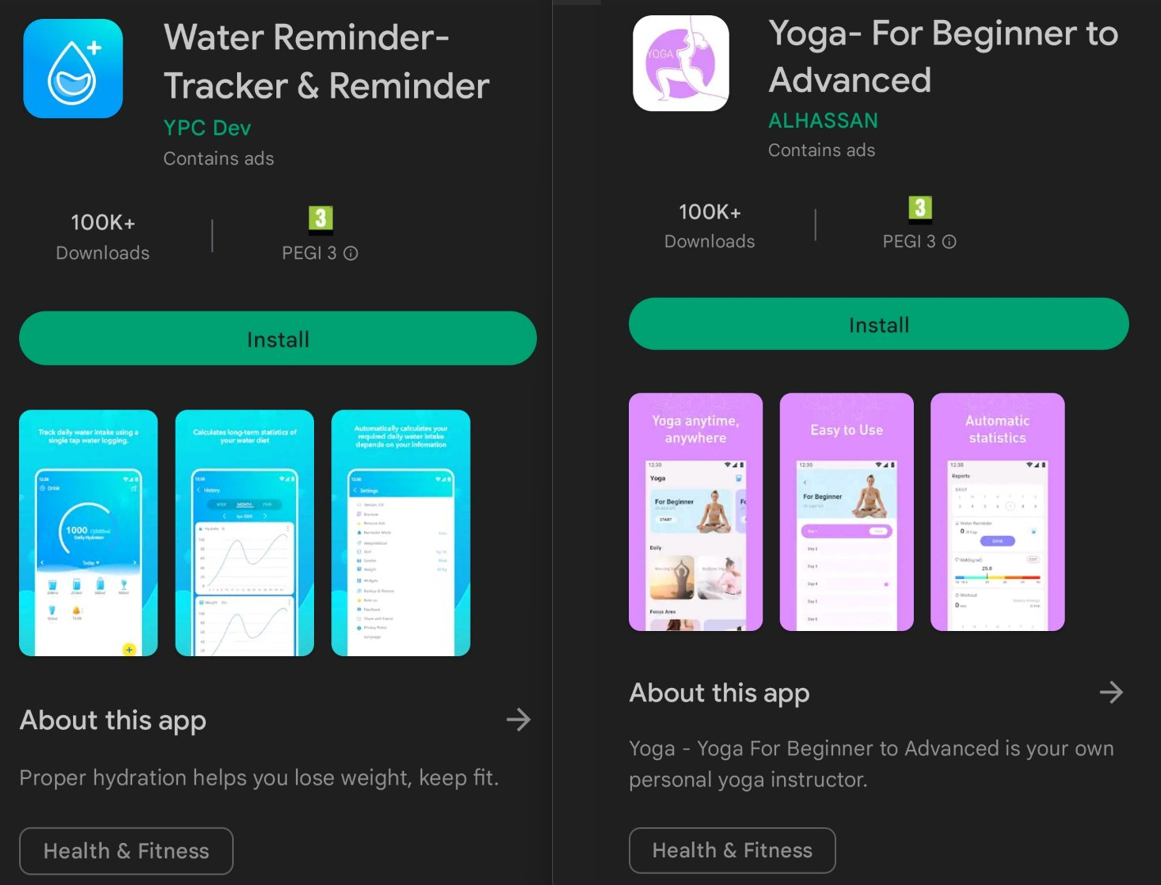

Danh mục thứ hai của các ứng dụng độc hại được tìm thấy trên cửa hàng Play là các ứng dụng Joker, được biết đến với các khoản phí gian lận trên số điện thoại di động của nạn nhân bằng cách đăng ký chúng vào các dịch vụ cao cấp.

Hai trong số các ứng dụng được liệt kê, ‘Reminder Water’ và ‘Yoga – dành cho người mới bắt đầu nâng cao’.

Cả hai đều cung cấp chức năng đã hứa, nhưng họ cũng thực hiện các hành động độc hại trong nền, tương tác với các yếu tố vô hình hoặc không tập trung được tải qua WebView và gây gánh nặng cho người dùng với các khoản phí.

Cuối cùng, dr. Web làm nổi bật hai trình đánh cắp tài khoản Facebook được phân phối trong các công cụ chỉnh sửa hình ảnh áp dụng các bộ lọc hoạt hình qua hình ảnh thông thường.

Các ứng dụng này là ‘YouToon – AI hoạt hình’ và ‘Pista – Hiệu ứng ảnh hoạt hình’, đã được tải xuống cùng nhau trên 1.5 triệu lần qua cửa hàng chơi.

BleepingingComputer đã liên hệ với Google về các ứng dụng độc hại còn lại trên cửa hàng Play nhưng không nghe lại vào lúc này.

Giữ an toàn trên cửa hàng Google Play

Phần mềm độc hại Android sẽ luôn tìm cách leo vào cửa hàng Google Play và đôi khi các ứng dụng có thể ở đó trong vài tháng, vì vậy bạn không nên tin tưởng một cách mù quáng bất kỳ ứng dụng nào có thể tin tưởng một cách mù quáng không có ứng dụng nào.

Do đó, điều quan trọng là kiểm tra đánh giá và xếp hạng của người dùng, hãy truy cập trang web của nhà phát triển, đọc chính sách bảo mật và chú ý đến các quyền được yêu cầu trong quá trình cài đặt.

Ngoài ra, luôn luôn tự hỏi liệu chức năng đã hứa có cần thiết cho bạn không, vì việc giữ số lượng ứng dụng trên điện thoại của bạn ở mức tối thiểu là một cách đáng tin cậy để giảm khả năng nhiễm trùng phần mềm độc hại.

Cuối cùng, đảm bảo rằng Play Protect hoạt động trên thiết bị của bạn và thường xuyên giám sát dữ liệu internet và mức tiêu thụ pin của bạn để xác định bất kỳ quy trình đáng ngờ nào chạy trong nền.

Như đã nêu trước đây, người dùng cũng nên kiểm tra xem họ có cài đặt không có ứng dụng phần mềm quảng cáo Android nào trên thiết bị của họ không và nếu tìm thấy, hãy xóa thủ công và quét vi -rút cho vi -rút.

- Biên tập viên ảnh: Bộ lọc làm đẹp (GB.artfilter.Tenvarnist)

- Biên tập viên ảnh: RETOUCH & CUTOUT (DE.Nineergysh.Quickarttwo)

- Biên tập viên ảnh: Bộ lọc nghệ thuật (GB.đau.Moonlightingnine)

- Biên tập viên ảnh – Nhà sản xuất thiết kế (GB.hai mươi chín.redaktoridea)

- Trình chỉnh sửa ảnh & xóa nền (DE.Photoground.Twentysixshot)

- Photo & Exif Editor (de.Xnano.Photoexifeditornine)

- Trình chỉnh sửa ảnh – Hiệu ứng bộ lọc (DE.Hitopgop.Sixtyightgx)

- Bộ lọc ảnh & hiệu ứng (de.Sáu mươi.máy quay)

- Trình chỉnh sửa ảnh: hình ảnh mờ (DE.Instgang.Năm mươigfife)

- Biên tập viên ảnh: Cut, Paste (DE.Năm mươi.người lăn)

- Bàn phím biểu tượng cảm xúc: nhãn dán & GIF (GB.Crazykey.Sevenboard)

- Bàn phím chủ đề neon (com.Neonthemekeyboard.ứng dụng)

- Chủ đề neon – Bàn phím Android (com.Androidneonkeyboard.ứng dụng)

- Cashe Cleaner (com.Cachecleanereasytool.ứng dụng)

- Sạc lạ mắt (com.FancyanimatedBattery.ứng dụng)

- FastCleaner: Cashe Cleaner (com.FastCleanerCashecleaner.ứng dụng)

- Gọi Skins – Chủ đề người gọi (com.Rockskintheme.ứng dụng)

- Người gọi vui tính (com.FunnyCallerCustomtheme.ứng dụng)

- Chủ đề điện thoại callme (com.CallerCallwallPaper.ứng dụng)

- Incall: nền liên hệ (com.mycallcustomcallscrean.ứng dụng)

- Mycall – Gọi cá nhân hóa (com.mycallcallpersonalization.ứng dụng)

- Chủ đề người gọi (com.Người gọi.Chủ đề.chậm)

- Chủ đề người gọi (com.Callertheme.firstref)

- Hình nền hài hước – Màn hình trực tiếp (com.FunnyWallPapaerslive.ứng dụng)

- Máy thay đổi ô tô 4K hình nền (DE.Andromo.ssfiftylivesixcc)

- Newscrean: Hình nền 4D (com.newscrean4dwallpapers.ứng dụng)

- Hình nền & hình nền chứng khoán (DE.Stockeighty.Onewallpapers)

- Ghi chú – Nhắc nhở và Danh sách (com.Ghi chúReminderslists.ứng dụng)

Phần mềm độc hại Android trên cửa hàng Google Play được 2 triệu lượt tải xuống

Các nhà nghiên cứu về an ninh mạng đã phát hiện ra phần mềm độc hại và phần mềm đánh cắp thông tin trên cửa hàng Google Play vào tháng trước, với ít nhất năm người vẫn có sẵn và đã tích lũy được hơn hai triệu lượt tải xuống.

Nhiễm trùng phần mềm quảng cáo hiển thị các quảng cáo không mong muốn có thể đặc biệt xâm phạm, làm suy giảm trải nghiệm người dùng, làm cạn kiệt pin, tạo nhiệt và thậm chí gây ra các khoản phí trái phép.

Phần mềm này thường cố gắng ẩn bằng cách giả mạo như một thứ khác trên thiết bị máy chủ và kiếm tiền cho các nhà khai thác từ xa bằng cách buộc nạn nhân thực hiện các lượt xem hoặc nhấp vào quảng cáo liên kết.

Tuy nhiên, Trojans đánh cắp thông tin là bất chính hơn nhiều, ăn cắp thông tin đăng nhập cho các trang web khác mà bạn thường xuyên, bao gồm cả phương tiện truyền thông xã hội và tài khoản ngân hàng trực tuyến của bạn.

Xâm nhập vào cửa hàng Google Play

Các nhà phân tích tại DR. Báo cáo Antivirus Web rằng các ứng dụng phần mềm quảng cáo và Trojans đánh cắp dữ liệu là một trong những mối đe dọa Android nổi bật nhất vào tháng 5 năm 2022.

Ở đầu báo cáo là các ứng dụng phần mềm gián điệp có thể đánh cắp thông tin từ các thông báo của các ứng dụng khác, chủ yếu để giành lấy mã thông minh 2FA một lần (OTP) và tiếp quản các tài khoản.

Trong số nhiều mối đe dọa quản lý để xâm nhập vào cửa hàng Google Play, năm người sau đây vẫn có sẵn:

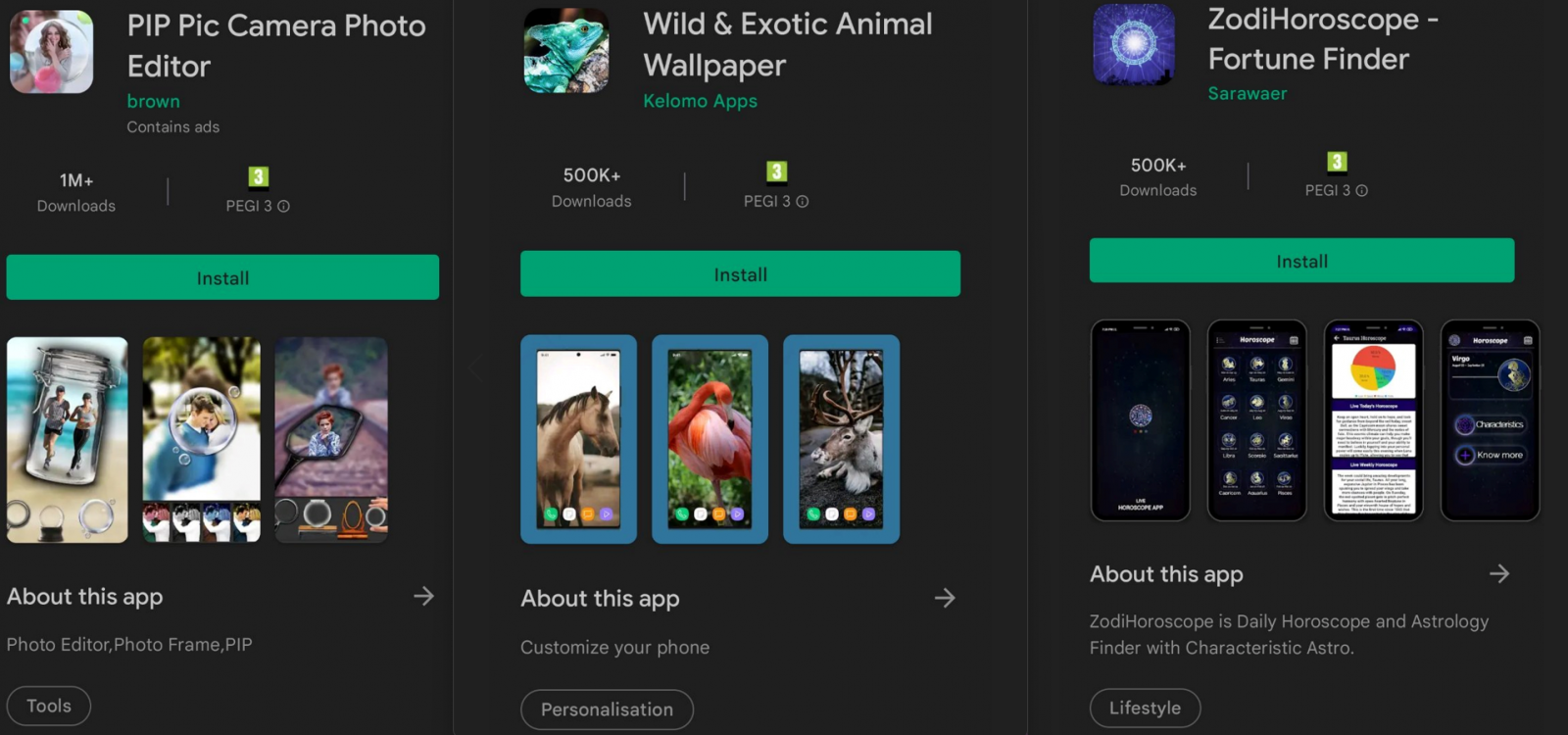

- Trình chỉnh sửa ảnh máy ảnh PIP PIC -1 triệu lượt tải xuống, phần mềm độc hại giả dạng phần mềm chỉnh sửa hình ảnh, nhưng đánh cắp thông tin đăng nhập tài khoản Facebook của người dùng.

- Hình nền động vật hoang dã và kỳ lạ -500.000 lượt tải xuống, một phần mềm quảng cáo Trojan thay thế biểu tượng và tên của nó thành ‘Bộ công cụ SIM’ và tự thêm vào danh sách ngoại lệ tiết kiệm pin.

- Zodihoroscope -Fortune Finder-500.000 lượt tải xuống, phần mềm độc hại đánh cắp thông tin đăng nhập tài khoản Facebook bằng cách lừa người dùng nhập chúng, được cho là để vô hiệu hóa quảng cáo trong ứng dụng.

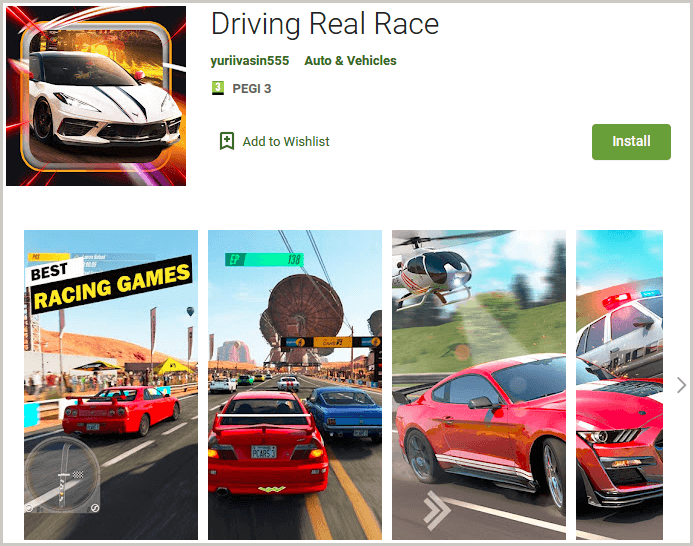

- Máy ảnh PIP 2022 – 50.000 lượt tải xuống, ứng dụng hiệu ứng camera cũng là một tài khoản Facebook Hijacker.

- Đèn pin lagnifier – 10.000 lượt tải xuống, ứng dụng phần mềm quảng cáo phục vụ video và quảng cáo biểu ngữ tĩnh.

Máy tính ngủ đã liên hệ với Google để thông báo cho họ về các ứng dụng trên và xác minh xem các phiên bản hiện có đã được làm sạch và gửi lại hay vẫn còn nguy hiểm như được mô tả trong DR. Báo cáo của Web.

Tuy nhiên, đánh giá từ các đánh giá gần đây của người dùng, các ứng dụng này vẫn đang thể hiện chức năng độc hại và không cung cấp các tính năng của họ hứa hẹn.

Các ứng dụng khác được phát hiện bởi DR. Đội chống vi -rút của Web trên cửa hàng Play vào tháng 5 năm 2022 bao gồm một trò chơi đua xe, công cụ phục hồi hình ảnh bị xóa, ứng dụng bồi thường trạng thái giả nhắm vào người dùng Nga và ứng dụng “truy cập miễn phí” cho nền tảng người hâm mộ duy nhất.

Các ứng dụng này đã bị xóa khỏi cửa hàng Play, nhưng người dùng đã cài đặt chúng trên thiết bị của họ.

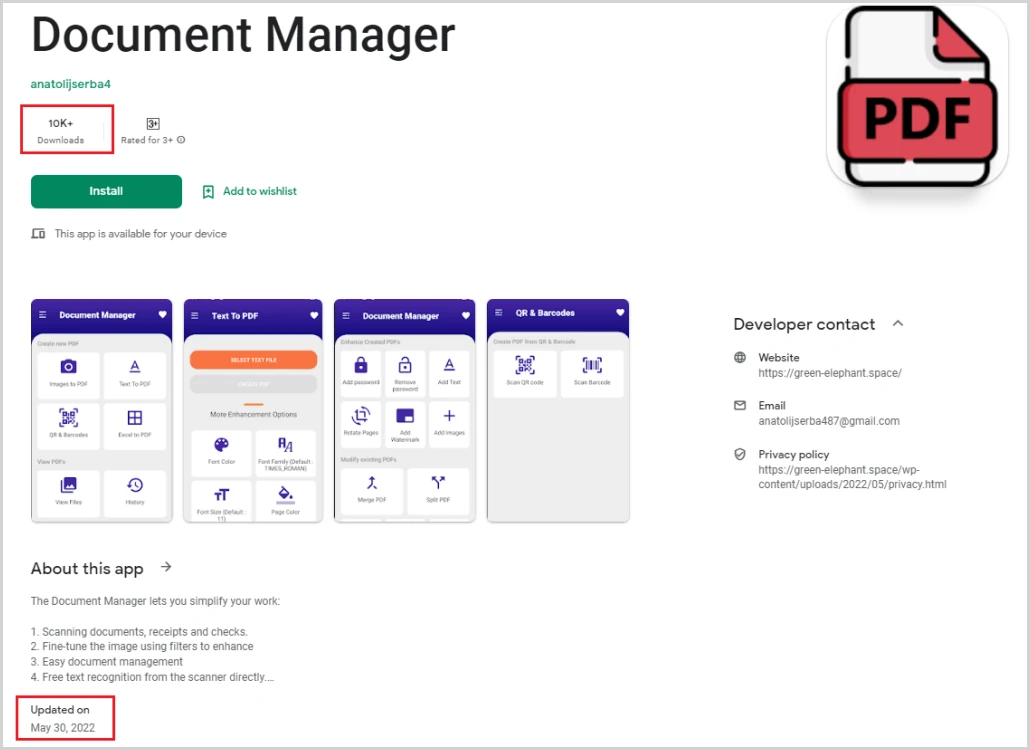

Hydra phần mềm độc hại xâm nhập

Các nhà nghiên cứu tại Cyble cũng đã phát hiện ra HYDRA Bank Trojan trên cửa hàng Google Play, gần đây đã quan sát thấy mục tiêu của khách hàng ngân hàng ở Châu Âu.

Phần mềm độc hại được trang bị thành một trình quản lý tài liệu PDF với các tính năng quét mã PDF và QR và tích lũy 10.000 lượt tải xuống.

Cyble đã nói với Bleeping Computer rằng ứng dụng độc hại đã có trên cửa hàng Play cho đến ngày 9 tháng 6 năm 2022, nhưng Google đã xóa nó.

Tuy nhiên, cùng một ứng dụng PDF vẫn có sẵn trên các cửa hàng của bên thứ ba như Apkaio.com và apkcombo.com, vì vậy hãy cẩn thận.

4 ứng dụng Android này có sẵn trên Google Play Store là độc hại, báo cáo tuyên bố

Luôn tải xuống các ứng dụng chỉ từ các cửa hàng ứng dụng chính thức như thiết bị của bạn’Nhà sản xuất hoặc cửa hàng ứng dụng hệ điều hành. Điều này làm giảm rủi ro của bạn khi tải xuống các ứng dụng có khả năng gây hại lên tới 90%. Không bao giờ kiểm tra hộp kiểm “Nguồn chưa được làm.

Một gia đình ứng dụng phần mềm độc hại từ nhà phát triển vẫn đang giả mạo trên Google Play Store. Các ứng dụng này có số lượng tải xuống tích lũy là 1 triệu. Theo công ty phần mềm bảo mật MalwareBytes, có bốn ứng dụng có chứa phần mềm độc hại đánh cắp người dùng’ thông tin bằng cách phục vụ họ các trang lừa đảo.

Cái gì’S liên quan là nhà phát triển đã được báo cáo trước đây đã triển khai phần mềm độc hại trong các ứng dụng của mình và các ứng dụng này có sẵn để tải xuống trên cửa hàng Google Play. Các ứng dụng này được phát triển bởi nhóm ứng dụng di động và là các ứng dụng tập trung vào Bluetooth:

- Kết nối tự động Bluetooth

- Trình điều khiển: Bluetooth Wi-Fi, USB

- Người gửi ứng dụng Bluetooth

- Chuyển điện thoại di động: Công tắc thông minh

MalwareBytes tuyên bố rằng các ứng dụng được liệt kê trên Google Play bị nhiễm Android/Trojan.Hiddenads.BTGTHB được sử dụng để đánh cắp người dùng’ thông tin. Ngoài ra, phần mềm độc hại trong ứng dụng mở các trang web lừa đảo trong Chrome . Nội dung của các trang web lừa đảo có thể là vô hại và được sử dụng đơn giản để tạo ra tiền lương cho mỗi lần nhấp. Nó có thể là một trang web lừa đảo nguy hiểm cố gắng lừa người dùng không nghi ngờ.

Theo phân tích kết nối tự động bluetooth, khi người dùng lần đầu tiên cài đặt ứng dụng độc hại này, phải mất vài ngày trước khi nó bắt đầu hiển thị hành vi độc hại của nó. Trì hoãn hành vi độc hại là một trong những chiến thuật phổ biến mà tội phạm mạng sử dụng để trốn tránh phát hiện bởi các nhà phát triển phần mềm độc hại.

Công việc CNTT: Có hơn 2 triệu người trong số các công nghệ này

Mặc dù có thêm hơn 4.64.000 công nhân trong năm qua, khoảng cách lực lượng lao động an ninh mạng đã tăng hơn hai lần và ở khu vực châu Á-Thái Bình Dương, sự thiếu hụt vượt quá 2.16 triệu, đặt tổ chức ở mức “vừa phải” đến “cực đoan” nguy cơ tấn công mạng, một báo cáo mới đã tiết lộ.

Gian lận mạng mục tiêu nhân viên đường sắt thông qua các số điện thoại cug

Theo một FIR do thư ký cá nhân của cô nộp.”Các văn bản lừa đảo đã được gửi vào tháng 8 và tháng 10.

Các quan chức mạng từ 37 quốc gia, 13 công ty gặp gỡ trên ransomware ở Washington

Nhà Trắng sẽ tổ chức các quan chức từ 37 quốc gia và 13 công ty toàn cầu ở Washington trong tuần này để giải quyết mối đe dọa ngày càng tăng của Ransomware và các tội phạm mạng khác, bao gồm cả việc sử dụng bất hợp pháp tiền điện tử, một quan chức cấp cao của Mỹ cho biết.

Khi thời gian trì hoãn kết thúc, ứng dụng độc hại sẽ mở các trang web lừa đảo trong chrome. Một số trong số chúng được sử dụng để kiếm tiền trên cơ sở trả tiền cho mỗi lần nhấp và những người khác dẫn đến các trang web lừa đảo, bao gồm cả những người có nội dung người lớn. Các trang web bị nhiễm này thông báo cho người dùng thông qua cửa sổ bật lên rằng họ đã bị nhiễm bệnh và cần thực hiện cập nhật để xóa mối đe dọa khỏi điện thoại của họ.

Sự phát triển diễn ra vào thời điểm Google đang làm việc để cải tạo cửa hàng Google Play để Android có thể nhận được đề xuất về các ứng dụng chất lượng cao trên cửa hàng. Công ty nói rằng trên cơ sở một số ma trận mới, nó sẽ làm cho các tiêu đề chất lượng cao hơn được hiển thị hơn trên cửa hàng và loại bỏ các tiêu đề chất lượng thấp hơn khỏi những nơi nổi bật.