Mullvad’ın bölünmüş tünellemesi var mı?

Bölünmüş tünellemenin sınırlamaları

Hesap numaranızı oluşturduktan sonra zaman eklersiniz. Abonelikler son derece kullanıcı dostudur ve uzun vadeli sözleşmeleri kızdırmaz.

Özet

Split Tünelleme, Android, Linux ve Windows için Mullvad uygulaması tarafından sağlanan bir özelliktir. Kullanıcıların belirli uygulamaları VPN’yi kullanmaktan hariç tutmasına ve bunun yerine normal internet bağlantılarını kullanmalarına olanak tanır. Uygulamanın uygun bir kullanıcı arayüzüne sahip olsa da, belirli IP adreslerini ve bağlantı noktalarını hariç tutmak için Linux’ta manuel yapılandırma gereklidir.

Anahtar noktaları

- Belirli IP adresleri hariç

- Önkoşul

- Gizlilik risklerine dikkat edin

- Güvenlik Duvarı aracılığıyla belirli IP’lere izin vermek

- Biraz daha ayrıntılı örnekler

- – IP Setleri

- – Yerel bir sunucuya trafiğe izin vermek

- – DNS trafiğine izin vermek

- – Gelen trafiğe izin vermek (sunucular için)

- Sorunlar

Soru

- Bölünmüş tünel nedir?

- Bölünmüş tünelleme Linux’ta nasıl yapılandırılabilir?

- Kullanıcı tanımlı güvenlik duvarı kurallarını ayarlamak için ön koşullar nelerdir??

- Kullanıcılar bölünmüş tünel kullanırken ne tür gizlilik riskleri farkında olmalı?

- Belirli IP adreslerinin hariç tutulması anonimleştirme saldırılarına nasıl yol açabilir??

- Güvenlik duvarı boyunca belirli IP’lere nasıl izin verilebilir??

- Dışlama tablonunun amacı nedir ve hariç tutulan zincir?

- Güvenlik duvarı kuralları nasıl listelenebilir ve silinebilir??

- Dışlama kuralları süresiz olarak ayrılmak güvenli midir?

- Mullvad uygulamasında bölünme tünel nasıl çalışır??

Split Tünelleme, kullanıcıların belirli uygulamaları bir VPN kullanmaktan hariç tutmasına ve İnternet trafiğini düzenli bir bağlantı aracılığıyla yönlendirmesine olanak tanıyan bir özelliktir.

Linux’ta bölünmüş tünel yapmayı yapılandırmak için manuel yapılandırma gereklidir. Kullanıcılar, NFT aracını kullanarak güvenlik duvarı kurallarını ayarlayarak belirli IP adreslerini ve bağlantı noktalarını hariç tutabilir.

Ana bilgisayarın NFT aracının mevcut olması gerekir. NFTables paketi genellikle Fedora, Ubuntu ve Debian gibi ana Linux dağıtımlarında mevcuttur.

Bölünmüş tünelleme uygun olsa da, gizlilik riskleri de oluşturabilir. Güvenlik duvarı kurallarını tanımlamak için kullanılan dil olan NetFilter, koruma rayları yoktur, yani hatalar olmadan yüklenen kurallar, amaçlanan gizlilik davranışını elde edemeyebilir. Kullanıcılar, gizliliği sağlamak için dikkatli olmalı ve kuralları güvenli bir ortamda test etmeli.

Bölünmüş tünelleme özelliği kullanılırken belirli IP adresleri hariç tutulursa, anonimleştirme saldırıları meydana gelebilir. Örneğin, bir kullanıcı belirli bir web sitesiyle ilişkili IP adreslerini hariç tutarsa, ancak web sitesine bağlı farklı bir IP adresinden komut dosyaları ve resimler isteyen bir web sayfasını ziyaret ederse, hariç tutulan trafik hala VPN tüneli aracılığıyla yönlendirilebilir. Bu, kullanıcının gerçek IP adresini potansiyel olarak tünel çıkış IP adresine bağlayabilir.

173 gibi belirli bir IP adresine izin vermek için.239.79.196, VPN tünelini atlamak için kullanıcıların NFT aracını kullanarak uygun güvenlik duvarı kurallarını uygulamaları gerekir. Bu kurallar, belirtilen IP adresini tünelden hariç tutmak için bağlantı izleme işaretlerini ve meta işaretlerini belirler.

Excrudustraffic tablo ve hariç tutma zinciri, belirli trafiğin VPN tünelini atlamasına izin veren güvenlik duvarı kuralları ayarlamak için kullanılır. Bu kurallar, yerel olarak kaynaklanan trafik yönlendirildiğinde yürütülür ve trafiği tünelden hariç tutmak için bağlantı işaretleri ve meta işaretleri uygular.

Mullvad uygulaması tarafından uygulananlar da dahil olmak üzere uygulamalı tüm kuralları incelemek için kullanıcılar “sudo nft liste kural seti”. Kuralları silmek için kullanıcılar “sudo nft silme tablosu” komutunu kullanabilir.

Mullvad uygulaması düzgün çalıştığı sürece, hariç tutma kuralları da etkili bir şekilde çalışmalıdır. İşaretin uygulanması, uygulama bağlandığında trafiği hariç tutmaktan başka bir yan etkisi olmaması gerektiğinden, uygulama bağlantısı kesildiğinde bile bu kuralları süresiz olarak ayarlamak güvenlidir.

Çıktı trafiğini filtrelemek ve VPN tüneli aracılığıyla tüm açıklanmayan trafiğin yönlendirildiğinden emin olmak için, Mullvad uygulaması belirli öncelik ve kriterlere sahip bir çıkış zinciri oluşturur. Bu zincir, yalnızca işaretli trafiğin geçmesini ve daha sonra uygun arayüzden yeniden yönlendirilmesini sağlar.

Bölünmüş tünellemenin sınırlamaları

Hesap numaranızı oluşturduktan sonra zaman eklersiniz. Abonelikler son derece kullanıcı dostudur ve uzun vadeli sözleşmeleri kızdırmaz.

Linux ile bölünmüş tünel (gelişmiş)

Android, Linux ve Windows için Mullvad uygulaması bölünmüş bir tünelleme özelliğine sahiptir. Bazı uygulamaları VPN’den hariç tutmanıza izin verir, böylece normal internet bağlantınızı kullanırlar. Ancak belirli IP adreslerini veya bağlantı noktalarını hariç tutmak istiyorsanız, manuel yapılandırma gereklidir. Bu Linux’ta mümkündür.

Bu kılavuz ne kapsıyor

- Belirli IP adresleri hariç

- Önkoşul

- Dikkat edin – İleride Gizlilik Tehlikesi!

- Güvenlik duvarımız aracılığıyla belirli IP’lere izin vermek

- Biraz daha ayrıntılı örnekler

- – IP Setleri

- – Yerel bir sunucuya trafiğe izin vermek

- – DNS trafiğine izin vermek

- – Gelen trafiğe izin vermek (sunucular için)

- Sorunlar

Belirli IP adresleri hariç

Önkoşul

Kullanıcı tanımlı güvenlik duvarı kurallarınızı ayarlamak için, ana bilgisayarın NFT aracının mevcut olması gerekir. NFTables paketi Fedora, Ubuntu ve Debian’da ve büyük olasılıkla diğer ana akım Linux dağıtımında mevcuttur.

Dikkat edin – İleride Gizlilik Tehlikesi!

NetFilter, çok etkileyici bir dilin güvenlik duvarı kurallarını tanımlamak için kullanılmasına izin verir, bu da harika. Bununla birlikte, dilin koruma rayları yoktur ve NetFilter’ın herhangi bir hata mesajı yaymadan yükleyeceği sözdizimsel olarak doğru kurallara sahip olmak, kuralların beklenen davranışınıza ulaşmasını sağlamaz ve aslında gizliliğinize zararlı olabilir. Bu nedenle, çok dikkatli olun ve tercihen testinizi test edin

Gizliliğinizi her zaman sağlamanız gerekiyorsa, güvenli bir ortamda kurallar.

Örnek

Bu kuralları uygulamak, uygulamamız engellenen durumdayken hariç tutulan IP’ye ulaşılmasına izin verecektir. Ayrıca, bazı IP adresleri hariç ve diğerleri anonimleştirme saldırılarına yol açamaz. Aşağıdaki senaryoyu göz önünde bulundurun: örnek.com Tünelden işaret edin ve ardından bir web sitesini ziyaret etmeye çalışın https: // örnek.com Bir Web tarayıcısında ve sayfa yüklenirken, HTML belgesi çeşitli komut dosyaları ve resimler ister https: // varlıklar.örnek.com. O zamandan beri varlıklar.örnek.com Ve örnek.com 2 farklı adrese çözümleyebilir, trafik varlıklar.örnek.com hala tünelimizden yönlendirilebilir. Sonuç olarak, her ikisini de kontrol ederse varlıklar.örnek.com Ve örnek.com Görünüşe göre aynı kullanıcının aynı anda 2 farklı IP adresinden istek gönderdiğini gözlemleyebilir, böylece tünel çıkış IP adresi kullanıcının gerçek IP adresine bağlanabilir.

Güvenlik duvarımız aracılığıyla belirli IP’lere izin vermek

Linux için Mullvad uygulamamız, uygulama başına ayrılmaya izin verdiğinden, bazı bağlantıların tünelimizin dışına yönlendirilmesine izin vermek için güvenlik duvarı kurallarımızı ayarlamak zorunda kaldık. Bu, trafiği tünelin dışına yönlendirmek için güvenlik duvarından geçmek için trafiğin bir bağlantı izleme işareti (0x00000f41) ile işaretleneceğini kontrol eden kurallara sahip olarak elde edilir. Bu, bu iki işareti trafiğinin hariç tutulması için ayarlaması gerektiği anlamına gelir ve bunu ekstra bir netfilter tablosu ve zincir ile yapmak basittir.

Belirli bir IP’ye izin vermek için, örneğin 173.239.79.196, tünelden geçmeden ulaşmak için, aşağıdaki kuralları uygulamak gerekir.

Tablo Inet hariç < chain excludeOutgoing < type route hook output priority 0; policy accept; ip daddr 173.239.79.196 ct mark set 0x00000f41 meta mark set 0x6d6f6c65; >>

Kuralları bir dosyaya kaydedin hariç tutma.tüzük ve onları NFT yoluyla yükleyin:

sudo nft -f dışlayıcı.tüzük

Yukarıdaki komut, adlı bir zincirle yeni bir güvenlik duvarı tablosu kurar hariçouting Çıktı kancasında yürütülür, yani kurallar yerel olarak kaynaklanan trafik yönlendirilir. Bu bir filtre zinciridir, filtreleme yapılmasa da, zincir yalnızca belirtilen IP adresimize yönelik trafiğe bir bağlantı işareti uygular. Bunun bir inet masa, (ve bir IP4 veya bir IP6 Tablo), hem IPv4 hem de IPv6 adresleri burada kullanılabilir.

Kuralları listelemek ve silmek

Sisteminize uygulanan tüm kuralları incelemek için (uygulamamız tarafından uygulananlar dahil), sudo nft listesi kural setini yürütebilirsiniz . Kurallar kaldırılana veya sistem yeniden başlatılana kadar yürürlükte olacaktır.

Kuralları kaldırmak için tabloyu NFT ile silin:

sudo nft silme tablosunda inet hariç

Uygulamamız çalışıyorsa, bu hariç tutma kuralları da çalışmalıdır. Ve işaretlerin uygulanması, uygulamamız bağlandığında trafiği hariç tutmaktan başka bir yan etkisi olmaması gerektiğinden, uygulamamız bağlanmadıkça veya bloke etmedikçe trafiğin işlenme şeklini değiştirmediğinden, uygulamamız bağlantısı kesildiğinde bile bu kuralları süresiz olarak ayarlamak güvenlidir.

Bu neden çalışıyor?

Çıktı trafiğini filtrelemek ve tünelimizden tüm açıklanmayan trafiğin yönlendirildiğinden emin olmak için uygulamamız, 0 önceliğine sahip bir çıkış zinciri kurar’T işaretlendi ve yok’t tünel cihazımızdan geçti. Bu nedenle, hariç tutulacak belirli trafiği işaret eden bir zincirin olması, söz konusu trafiği çıktı zincirimizden geçecek ve daha sonra uygun arayüzden yeniden yönlendirilecektir.

Biraz daha ayrıntılı örnekler

IP Setleri

IP adresi başına bir kuralın hariç tutulması biraz hantal görünebilir ve NetFilter geliştiricileri kabul eder – bu nedenle tünelden hariç tutulması gereken IP adreslerinin veya alt ağların listesini tanımlamak için kümeleri kullanmak mümkündür.

DeFRUDDED_IPS = < 173.239.79.196, 173.239.79.197, 17.0.0.0/8 >Tablo Inet hariç < chain excludeOutgoing < type route hook output priority 0; policy accept; ip daddr $EXCLUDED_IPS ct mark set 0x00000f41 meta mark set 0x6d6f6c65; >>

Yerel bir sunucuya trafiğe izin vermek

Öte yandan, bazı adresler için belirli bağlantı noktaları için yalnızca UDP veya TCP trafiğini hariç tutmak için belirli kurallar eklenebilir ve diğerleri değil. Kurallar elbette NetFilter’ın olmasına izin verdiği kadar etkileyici olabilir. Örneğin, uygulamamızda LAN trafiğine izin vermeyerek daha katı filtreleyebilir, ancak yine de belirli bağlantı noktalarında yerel ağlarındaki ana bilgisayarlara bağlanabilir.

Tablo Inet hariç < chain excludeOutgoing < type filter hook output priority -10; policy accept; ip daddr 192.168.1.98 tcp dport ct mark set 0x00000f41; > >

DNS trafiğine izin vermek

DNS trafiğinin tünel dışındaki belirli bir ana bilgisayara akmasına izin vermek için benzer kurallar uygulanabilir.

Resolver_addrs = tanımlayın < 192.168.1.1, 1.1.1.1, 8.8.8.8 >Tablo Inet hariç < chain excludeDns < type filter hook output priority -10; policy accept; ip daddr $RESOLVER_ADDRS udp dport 53 ct mark set 0x00000f41 meta mark set 0x6d6f6c65; ip daddr $RESOLVER_ADDRS tcp dport 53 ct mark set 0x00000f41 meta mark set 0x6d6f6c65; >>

Yukarıdaki kurallar tek, biraz daha karmaşık bir kurala indirgenebilir. Ancak, bu kuralları kullanmak DNS sorgularını sızdıracak. Yukarıdaki kurallar ayrıca trafiği uygun bir arayüz aracılığıyla yeniden yönlendirmek için bir paket işareti (0x6d6f6c65) ekleyecektir. Paket işareti sadece güvenlik duvarı tarafından değil, aynı zamanda yönlendirme tablosu tarafından da kullanılır. Hariç tutun zincirin -200 ile 0 arasında bir önceliği olmalıdır, aksi takdirde çıkış zincirimiz trafiği engeller.

Gelen trafiğe izin vermek (sunucular için)

Bir sürecin belirli bir bağlantı noktasını dinlemesine izin vermek için, uygulamamız etkinken, gelen trafikte bağlantı izleme işaretini ayarlamalıdır. Diğer örneklerden farklı olarak’Giriş zincirimiz yürütülmeden önce işaretin uygulanması önemli. Örneğin, bir ev sahibindeki bir işlemin hem TCP hem de UDP için 2010 numaralı limanı dinlemesine izin vermek için aşağıdaki kurallar uygulanmalıdır.

Tablo Inet hariç < chain allowIncoming < type filter hook input priority -100; policy accept; tcp dport 2010 ct mark set 0x00000f41 meta mark set 0x6d6f6c65; >Zincir İzin Veren < type route hook output priority -100; policy accept; tcp sport 2010 ct mark set 0x00000f41 meta mark set 0x6d6f6c65; >>

Yukarıdaki kuralların, ana bilgisayarın hariç tutulan bağlantı noktasında tünel arayüzünden bağlantı almasını yasaklayacağını unutmayın.

Sorunlar

Önceliği -200’den düşük ayarlamak, çalışmayan ve tünel IP adresinizi sızdıran bir yapılandırmaya neden olur, e.G. Aşağıdaki kurallar sözdizimsel olarak doğrudur ve başarıyla yüklenir, ancak trafik akmaz ve tünelinizin IP adresi sızdırılır.

Bölünmüş tünellemenin sınırlamaları

Sen’Ve Split Tünelleme Serimizin yarı noktasına ulaştı! Bölüm 3’te, bölünmüş tünel uygulamamızın bazı sınırlamalarını ve bunların etrafında nasıl çalışacağımızı incelerken biraz teknik alın.

İzin vermek’Split tünelleme çözümümüzün sunduğu sınırlamalara dalın. Biz’Ayrıca etraflarında nasıl çalışacağından bahsedeceğim.

Ad çözümlemesi

DNS’nin çoğu platformda nasıl yapılandırıldığı ve kullanıldığı için, trafiğin hariç tutulması için seçilen uygulamalar için bile, tünelin içinde istekler gönderilecektir.

İzin vermek’Bunun sorunlara nasıl neden olabileceğini görmek için oyun senaryosunu kullanın

Japonya’da bulunduğunuzu ve Kaliforniya’daki bir VPN sunucusuna bağlı olduğunuzu hayal edin. Ancak, en sevdiğiniz çevrimiçi oyunu oynarken düşük gidiş-dönüş süreleri elde etmek için, oyun trafiğinizi okyanusa ve geri seyahat etmekten hariç tutmak için bölünmüş tünel kullanırsınız.

Birçok çevrimiçi oyunda olduğu gibi, oynadığınız oyunların sunucuları dünyaya dağılmış. Ayrıca, oyuncularına sunucular atamak için DNS kullanır. Bu nedenle, VPN konumunuza en yakın sunucuyu seçecek, bu durumda California.

Oyun trafiğiniz VPN tünelinin dışına seyahat ediyor olsa da (bölünmüş tünelleme sayesinde), uzak, uzak bir sunucuya gönderiliyor. Bu, bölünmüş tünellemenin sağlayabileceği performans artışını deneyimlemeyeceğiniz anlamına gelir.

Bunun hafifletilebileceği iki yol

- DOH/DOT’u etkinleştir (TLS üzerinden HTTPS/DNS üzerinden DNS) Oyun istemcisindeki VPN sunucusunda DNS kaçırmayı geçersiz kılmak için. DNS trafiği, kendiniz ve yapılandırılmış DNS sunucunuz arasında gönderilecek, şifrelenecek. DOH/DOT Servisimizi deneyebilirsiniz, ancak DNS sunucularımızın hiçbiri yanınızda değilse, hiçbir şey kazanılmayacak.

- Bölgenizdeki bir VPN sunucusuna bağlanın. Bu durumda, oyun sunucusu hala VPN sunucusuna göre seçilecek’S konumu. Ancak siz ve sunucu aynı bölgede olduğundan, sonuç aynı olmalıdır, çünkü her ikinize de yakın bir oyun sunucusu seçilecek.

Rakip Ağ Yazılımı (Windows’ta)

Yeni ağ bağlantılarını yönetmek için savaşan birden fazla uygulamanız (çekirdek sürücüleri) varsa, bölünmüş tünellemenin çalışmayı durdurması olabilir. Bunu bölünmüş uygulamalar çevrimdışı olarak deneyimleyeceksiniz.

Bölünmüş tünelleme işlevselliği ile çarpışabilecek yazılım örnekleri arasında proxy yazılımı, güvenlik duvarları ve benzer güvenlik yazılımı yer almaktadır. Bazen çarpışmaya, üst üste binen yapılandırmalar kullanmaktan, diğer zamanlarda, yalnızca uygulamaların aynı anda yüklenmesi çarpışmalara neden olabilir.

Bölünmüş tünelleme bu şekilde çalışmayı durdurursa, sadece etkisiz hale gelen bölünme mantığıdır. Güvenlik garantilidir ve sızıntı önleme koruması sağlam kalır. Başka bir deyişle, yapabilecek tüm trafik’T tünel için gidilecek ve güvenli bir şekilde engellendi. Bu, incelediğimiz diğer bölünmüş tünel uygulamalarının tam aksine.

Bu sorun yalnızca yüklü uygulamalar kümesini veya dahili yapılandırmalarını değiştirerek çözülebilir.

Localhost Communications (Windows’ta)

Bu sorun, biraz mükemmel bir fırtına sayesinde sadece bölünmüş tünellemenin Windows uygulamasında mevcuttur.

Müşteri yazılımıyla ilgili bir sorun var, Localhost’a bağlanmaya çalışıyor. Hariç tutulan uygulamaların genellikle bir UDP soketindeki yerel hizmetlere bağlanması engellenir. Hariç tutulan bir uygulamanın yerel makinede bir arka planemon ile iletişim kurması gerekiyorsa ve bu iletişim için ağ soketlerini kullanıyorsa bu bir sorun olabilir. Bir örnek, hariç tutulan bir uygulama yerel makinede çalışan bir proxy hizmeti kullanmaya çalışırsa olabilir.

Bu sorun için genel bir çözüm yok. Yapılandırmanızı duruma göre değiştirmeniz gerekecek.

Bağlantı ömrüleri (Linux’ta)

Bu sorun yalnızca Linux’ta Split Tünelleme uygulamamızda mevcuttur.

Hariç tutulan uygulamalardan kurulan çoğu bağlantı, VPN tünelinin ömrüne bağlıdır. Bunun bir istisnası, yerel ağda hedef adrese sahip olan herhangi bir yerel bağlantıdır, başka bir deyişle, LAN’ınızdaki cihazlara bağlantılar.

Bu nedenle, VPN sunucularını her değiştirdiğinizde veya VPN tünelini açıkça ayırdığınızda, etkilenen bağlantılar kırılacaktır.

Mullvad’ı nasıl kullanırım’S Split Tünelleme Özelliği?

Özellik şu anda Mullvad VPN uygulamasının Windows, Android ve Linux sürümlerinde mevcuttur.

Ayarı altında bulabilirsiniz Ayarlar> Gelişmiş> Split Tünelleme. Platforma özgü ayrıntılar, bölünmüş tünelleme kılavuzumuzda bulunabilir.

Bir sonraki

Bu makale, bölünmüş tünelleme üzerine beş bölümlük bir dizide-hepsi bir Mullvad geliştiricisi tarafından yazılmış. Tartışacak bir sonraki taksit için bizi izlemeye devam edin bölünmüş tünel ve trafik sızıntıları.

Önceki makaleleri kaçırdıysanız, sizi boş zamanlarınızda incelemeye davet ediyoruz:

- Bölünmüş tünel nedir?

- Bölünmüş tünel ne zaman faydalı?

- Bölünmüş tünellemenin sınırlamaları (bu makale)

- Tünelin bölünen trafiğe sahip olabilir?

- Güvenli bölünmüş tünelin temelleri

Evrensel gizlilik hakkı için,

Mullvad VPN

Bölünmüş tünel nedir?

Kemer bağlamak! 5 bölümlük serimize girin ve artık üç platformda bulunan bir Mullvad VPN özelliği olan Split Tünelleme hakkında her şeyi öğrenin! Bölüm 1’de (5 üzerinden), ne kadar bölünmüş tünellemenin gerçekte olduğunu açıklıyoruz.

Artık uygulamamız Windows, Android ve Linux’ta bölünmüş tünellemeyi desteklediğine göre, biz’Geliştirme yolculuğumuzu sizinle paylaşmaktan heyecan duyuyorum. Kendi geliştiricilerimizden biri tarafından yazılan bu seri, ilerledikçe biraz teknik olacak, ancak şimdilik kısa bir süre alalım.

Bölünmüş tünel nedir?

Özel VPN kullanırken, Tümü İnternet trafiği genellikle şifreli bir VPN tüneline gönderilir. Bu, trafiğin beklenmedik bir şekilde şifrelenmemiş bir şekilde sızmamasını sağlayan iyi bir varsayılan yapılandırmadır. Bununla birlikte, belirli senaryolarda şifreli bir tünel kullanmak çok verimsizdir veya mümkün değildir.

Gizlilik bilincine sahip bir insan olarak’VPN tünelini mümkün olduğunca kullanmak ve sadece belirli trafik için istisnalar yapmak en iyisi. Split Tünellemenin yaptığı tam olarak budur: Şifreli tünelin dışına koşullu olarak trafik gönderir.

Bölünmüş tünellemenin farklı uygulamaları, hariç tutulması gereken trafiği tanımlamak için farklı koşullar kullanacaktır. Tek bir koşul kullanmayı seçtik: ağ isteğini yapan uygulama. Ve biz’Çözümümüzü daha sonra daha ayrıntılı olarak açıklayacak.

Mullvad’ı nasıl kullanırım’S Split Tünelleme Özelliği?

Özellik şu anda Mullvad VPN uygulamasının Windows, Android ve Linux sürümlerinde mevcuttur.

Ayarı altında bulabilirsiniz Ayarlar> Gelişmiş> Split Tünelleme. Platforma özgü ayrıntılar, bölünmüş tünelleme kılavuzumuzda bulunabilir.

Bir sonraki

Bu makale, bölünmüş tünelleme üzerine beş bölümlük bir dizide-hepsi bir Mullvad geliştiricisi tarafından yazılmış. Tartışacak bir sonraki taksit için bizi izlemeye devam edin Bölünmüş tünelleme yararlı olduğunda.

- Bölünmüş tünel nedir? (Bu makale)

- Bölünmüş tünel ne zaman faydalı?

- Bölünmüş tünellemenin sınırlamaları

- Tünelin bölünen trafiğe sahip olabilir?

- Güvenli bölünmüş tünelin temelleri

Evrensel gizlilik hakkı için,

Mullvad VPN

Mullvad VPN ile anonimlik tamamlayın [uygulamalı test ve inceleme]

Invicti Web Uygulama Güvenlik Tarayıcısı-Güvenlik Açıklarının Otomatik Doğrulamasını Kanıt Tabanlı Scanning ™ ile sunan tek çözüm.

Yapmazsın’Mullvad VPN’yi kullanmak için bir e -postaya bile ihtiyacım var. Ama izin ver’onu kullanmak için başka bir neden olup olmadığını öğrenin.

Sahip olmayan biri olabilirsin’Mullvad VPN’yi duydu. O’Oldukça yaygın çünkü bağlı kuruluş programları yok. Basitçe söylemek gerekirse,’t Müşteri gönderirse ödeyin.

Bu gerçek tek başına güvenilirliklerini diğer birçok VPN sağlayıcısının üzerinde tutuyor.

Ancak bu makale, kapsamlı uygulamalı testlerle yüzeyin derinliklerinde çizilecek. Sonunda sen’Kendiniz değerlendirmeye ve doğru aramayı yapmaya hazır olacak.

Mullvad VPN

2009 yılında başlayan Mullvad VPN, 14 göz Gözetim İttifakı üyesi İsveç’te yer almaktadır. Başlangıçta, bu’T ideal bir şey.

Örneğin, PureVPN, tüketici gizliliğinden bahsederek Hong Kong’dan İngiliz Virgin Adaları’na taşındı.

Ancak, Mullvad açık kaynaklı ve 2017’de bağımsız dış denetimlerle başladı. Ayrıca, web sitelerinde denetim raporlarını okuyabilirsiniz, bu da kesin olarak hoş bir ektir.

Ayrıca, sunucularını kiraladıkları veya sahip oldukları gibi listelerler:

Bu, kiralanan sunucularınızı ortaya çıkarmak çok zaman alır, özellikle de bu kadar çok. VPN sağlayıcıları çeşitli ülkelerdeki kira sunucuları için oldukça yaygın olsa da, bu gerçeği nadiren açıktan bahsediyorlar.

Ayrıca, kiralanan tüm sunucular münhasıran Mullvad’a adanmıştır ve başka bir işletme varlığı ile paylaşım yoktur.

Ayrıca, Mullvad VPN, çoğu VPN ile başka bir yaygın ama biraz güvensiz uygulama olan sanal sunucuları kullanmaz.

Kısacası, Mullvad VPN herkes için güvenlidir, ancak’Birisi yüksek profilli bir casus gibi.

Özellikler

Mullvad VPN, gizlilik merkezli özelliklerin kapsamlı bir listesine sahiptir. Ayrıca, tüm ön hat VPN’lerinde görülmeyen birçok yararlı gelişmiş özellik bulacaksınız:

- Logs politikası

- Açık kaynaklı uygulamalar

- Modifiye WireGuard

- Entegre öldürme anahtarı

- Çok

- Bölünmüş tünel

- Port yönlendirme

- Özel DNS sunucuları

- Planlar arasında düz fiyatlandırma

- DNS ve IPv6 Sızıntı Koruması

- Yerleşik reklam ve izleyici engelleme

- Kripto ödemeleriyle anonim kayıt

Listenin harika olduğunu ve nihayet teste geldiğini doğruladık. İncelemenin her bir özelliğin daha fazla açıklaması ve ardından bazı standart testler olacak.

Başlarken

Biri rastgele oluşturulan bir hesap numarası ile Mullvad VPN ile başlar.

Ve bu, destekle iletişim kurma ve uygulamayı etkinleştirme tek yöntemi olur. Bu yüzden lütfen DON’kaybet. ��

Hesap numaranızı oluşturduktan sonra zaman eklersiniz. Abonelikler son derece kullanıcı dostudur ve uzun vadeli sözleşmeleri kızdırmaz.

Olmasa da’T Herhangi bir ücretsiz plan, 30 günlük para iade garantisi yeni kullanıcılar için herhangi bir riske sahiptir.

Ayrıca tam gizlilik için nakit ödeme yapabilirsiniz:

Her neyse, aylık plana abone olduk ve daha fazla test için Windows uygulamasını indirdik.

Kullanıcı arayüzü

Oturum açma zaten oluşturulan hesap numarası kullanılarak yapılır. Alternatif olarak, uygulamayı indirebilir, onunla bir hesap oluşturabilir ve kredi satın alabilirsiniz.

Kullanıcı arayüzü değil’Modern görünmek, ama gerçekten modası geçmiş hiçbir şey. BT’Üç panelli bir sistemde yayılan Namecheap VPN’nin aksine, güzel bir tek panel görünümüne sarılmış.

Tüm temel ve gelişmiş seçenekler, sağ üst dişli simgesinin altında gizlidir. Yani, yok’t Karmaşık bir kullanıcı arayüzünde Hidemyass VPN gibi her şeyi kaçırma şansınız var.

Ayrıca, görev çubuğunda bağlantı durumunu gösteren bir asma kilit bulacaksınız. Bu, bir bağlantı kurduğunuzda kırmızı renkte açılır ve yeşile döner. Dahası, uygulamayı açmadan basit bir sağ tıklama ile bağlanmanızı/bağlantıyı kesmenizi sağlar.

![]()

Arayüz görev çubuğuna eklenir. Ve gezerek serbest bırakabilirsiniz Ayarlar> Tercihler ve onu değiştirmek Görev çubuğundan unpin uygulaması.

Genel olarak, kullanıcı arayüzü basit, sezgisel ve herhangi bir sorun olmadan çalışır.

Otomatik Bağlantı ve Adblocker

Bilgisayarınızı başlattığınızda Mullvad VPN’yi otomatik olarak başlatabilir ve bağlanabilirsiniz. Ancak, bu işlevler bağımsızdır. Örneğin, başlangıçta lansmana ayarlanabilir ancak bağlantısı kesilmiş kalabilir. Benzer şekilde, bu, uygulama lansmanıyla otomatik olarak bağlanacak şekilde yapılandırılabilir, ancak başlangıçta açılmadan kaçının.

Reklamları ve izleyicileri engelleme seçeneği var Otomatik bağlantı. Reklam Engelleme, dikkat dağıtıcı olmayan bir tarama deneyimi sağlayacak olsa da, bu bazı web sitelerini kırabilir.

Ayrıca, Blok İzleyiciler Hedeflenen reklamları atlamaya yardımcı olan randomize bir tarayıcı parmak izini sağlamak için.

Ama biz’VPN’lerin sadece kısmi koruma sağladığını ve’t amaca tamamen hizmet edin.

Bu, protonvpn testimizle aynıydı. NetShield’in reklamları, kötü amaçlı yazılımları ve izleyicileri engellemesi gerekiyordu. Ancak bunu tam mukavemette kullanmak bile, Mullvad VPN’de olduğu gibi benzersiz bir tarayıcı parmak izi ile sonuçlandı.

Reklamlardan ve izleyicilerden kalkanlara daha özel bir çözüm, yol karşıtı yazılımdır. Alternatif olarak, cesur tarayıcı kullanmaya başlayabilirsiniz. Mükemmel blokerlere sahiptir ve ücretsiz kripto kazanma şansı verir.

Entegre öldürme anahtarı

Bir Kill Switch, VPN bağlantısındaki geçici sorunlar sırasında VPN kullanıcılarını korur. Bu, kullanıcının’Şifreleme düştüğünde S IP adresi gizli kalır.

Mullvad VPN, entegre bir öldürme anahtarı ile birlikte gelir, bu’Sunucuları değiştirdiğinizde veya anlık sunucu tarafı kesintileri için internet erişimini devre dışı bırakın. Bu dahili bir özelliktir ve’kapatılacak.

Ayrıca, ante ile Her zaman VPN gerektirir (altında IPv6’yı Etkinleştir). Bu yalnızca bir VPN bağlantısı olduğunda erişime izin verir. Split tünellemede hariç tutulan uygulamalar bile (daha sonra tartışıldı) internet bloklu olacak.

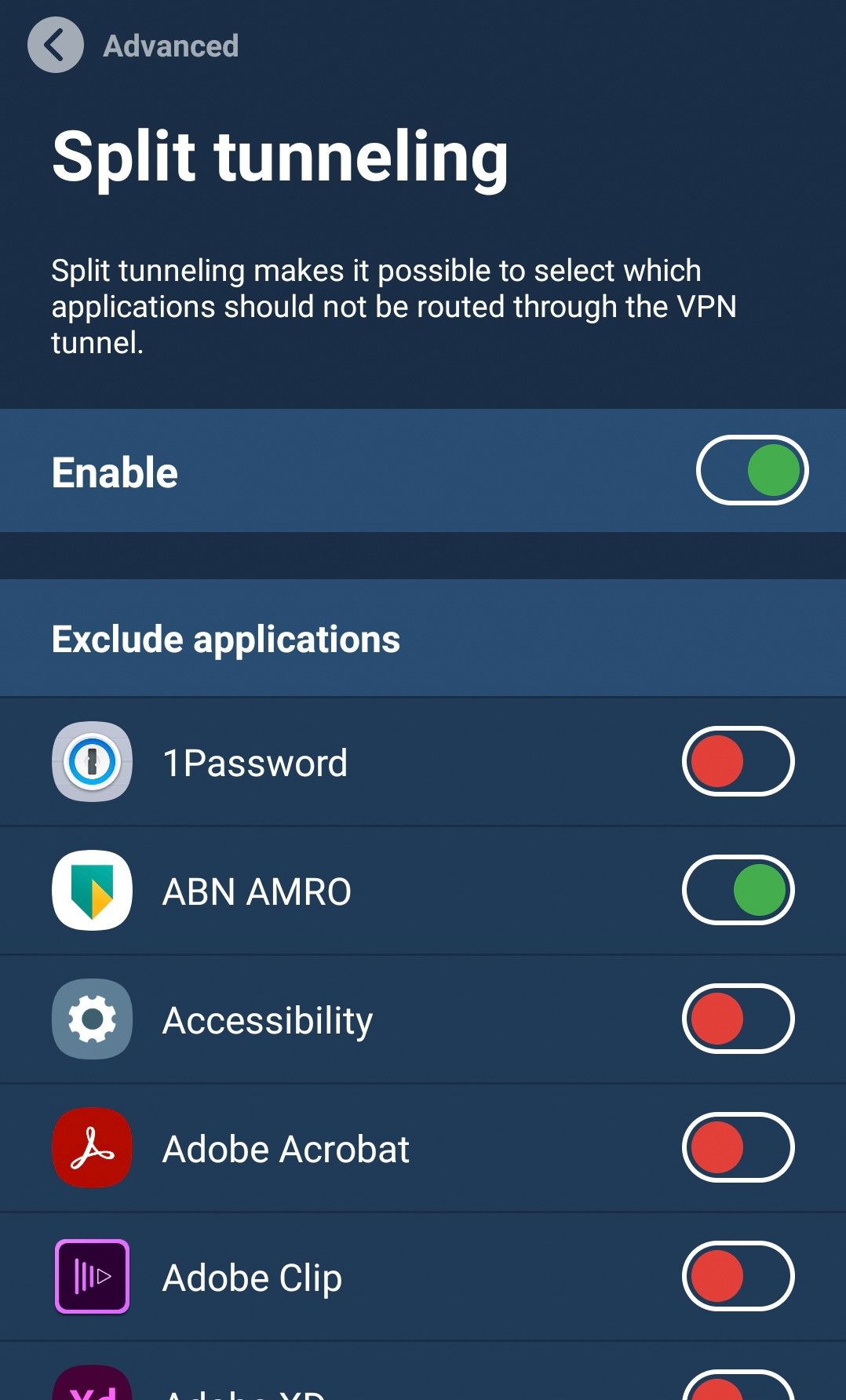

Bölünmüş tünel

Split tünelleme, VPN’den seçkin uygulamaları yedeklemektir’Spanyasyon ve onunla birlikte gelen hız kısma. Bu seçeneği bulabilirsiniz Ayarlar> Gelişmiş> Split Tünelleme.

Süreç basit. Bölünmüş tünel filtresi bölümünden seçin veya aşağı kaydırın ve seçin Başka bir uygulama bulun.

Ve yine, bu işlev kazandı’ile çalışmak Her zaman VPN gerektirir.

Tünel protokolü

Daha iyi VPN protokolleri olarak bilinen tünel protokolleri, VPN bağlantınızın omurgasıdır. Bunlar şifreli bir bağlantı sağlamaktan sorumlu hükümlerdir. Özetle, bunlar VPN bağlantınızın oynadığı kuralları dikte eder.

Belirli kullanım durumları için birçok VPN protokolü var. Mullvad VPN, en iyilerinden ikisi olan OpenVPN ve WireGuard ile donatılmıştır.

Bir layman kullanıcısı için ideal seçenek, Otomatik. Ancak, Netflix Uluslararası Kütüphanelerini engellemek veya Çin’den Facebook’a erişmek gibi sansürleri atlamak için OpenVPN’yi (TCP) tercih etmek en iyisidir.

Veya hızlı bağlantılar için WireGuard’a geçebilirsiniz. Özellikle, Mullvad VPN, OpenVPN protokolü kadar güvenli olan gelişmiş tel koruyucusu kullanır.

MultiHop (Köprü Sunucuları)

Mullvad VPN ile trafiğinizi çıkmadan önce birden fazla VPN sunucusundan yönlendirebilirsiniz. Bu temel olarak ekstra bir güvenlik katmanı elde etmek için yapılır ve çoğu kullanıcı için genellikle gereksizdir.

Türkiye gibi İnternet tarafından düzenlenen ülkelerde uzlaşılmış sunucular için (kiralanan okuma) ve sansürü atlayan çok. Ancak ekstra yönlendirmenin bir yan etkisi olarak,’Ağ hızında daha da fazla kesinti deneyimine.

Git Köprü modu içinde Openvpn Ayarları, altında bulunan Tünel Protokolü Bölümü.

Şimdi geçebilirsiniz Otomatik Köprü modunun altında. Bu seçenek, çoklu bir bağlantı için gitmeden önce üç kez deneyecektir. Alternatif olarak, basitçe seçebilirsiniz Açık ve ilk denemeyle köprülü bir bağlantı deneyin.

Belirli bir giriş ve çıkış sunucularını seçme seçeneğiniz var Anahtar Konumu Ayarlarda açtıktan sonra ana ekranda.

Mullvad VPN uygulaması, OpenVPN protokolü aracılığıyla birden çok sunucu yönlendirmesini destekler. Ve WireGuard ile MultiHop’u kurmak için yapılandırma dosyalarını oluşturmanız, indirmeniz ve kullanmanız gerekir.

Bildirildiğine göre, Mullvad çoklu özellikleri için Shadowsocks kullanıyor. Shadowsocks, Çin’de sansürü atlamak için orijinal olarak oluşturulan açık kaynaklı bir vekildir. Ancak Çinli yetkililerin baskısı, geliştiriciyi dünya çapında katılımcılar tarafından yönetilen açık kaynaklı bir projeye dönüştürmeye zorladı.

Veri paketlerinin normal HTTPS trafiğine benzemesine rağmen, bir VPN sunucusuyla bağlantı, ikili daha sağlam hale getirir.

Açık amaç, özel ve anonim bir internete sahipken sansürü atlatmaktır.

Port yönlendirme

Bağlantı Noktası Yönlendirme (AKA bağlantı noktası eşleme), özel bir ağda bulunan uzaktan hizmetlere/dosyalara hızlı erişim sağlamaktır. Bu, gelen bağlantıların doğrudan hedeflerine ulaşmasına yardımcı olur ve performansı iyileştirir.

Bu genellikle oyunlarda dağıtılır, dosya aktarımı için FTP sunucuları ayarlanır, vb.

Mullvad VPN hesap sayfanızdan bağlantı noktaları oluşturabilirsiniz/silebilirsiniz:

Tıkla Portları ve WireGuard Anahtarlarını Yönetin sağ üstte. Alternatif olarak, Mullvad VPN uygulamanızın içinden oraya ulaşabilirsiniz Tünel Protokolü> WireGarard> WireGarard Ayarları> WireGuard Anahtarları> Anahtarları Yönetin.

WireGuard için, amaçlanan cihazda kullanılan anahtarı seçin’Harici bağlantılar için sunucu görevi görür. Veya OpenVPN için Anahtar Yok Seçin. Son olarak, Port ekle bağlantı noktası numarasını almak için sağ taraftaki düğme.

Bu, hesabınızda zaman ayırana kadar bağlantı noktasını atar ve çalıştırır. Özellikle, bu özellik yalnızca otomatik yenilenmeden çalışır. Bu gibi durumlarda, otomatik aboneliğinizi iptal edin ve manuel olarak ödeme yapmaya başlayın. Bu kazandı’t Mevcut aboneliğinizle kalan süreyi etkiler.

Aynı bölümden bağlantı noktalarını yönetebilirsiniz. Mullvad VPN, hesapların 20 gün sonra bu bağlantı noktalarını kaldırır.

Ve lütfen iletilen limanla aynı şehre bağlanmayı unutmayın. Ayrıca, bunun etkinleştirilmesi biraz zaman alacaktır. Bu yüzden belirli bir bağlantı noktası kullanmadan önce aktivasyonu bekleyin ve VPN uygulamanızı yeniden başlatın.

Özel DNS Sunucusu

Yakından konumlandırılmış, bakımlı bir DNS sunucusu bir performans güçlendiricidir. Premium 3. partili DNS sunucularına abone olabilir veya Google gibi ücretsiz olanları kullanabilirsiniz’S Public DNS veya Comodo Güvenli DNS.

Mullvad’ın kendi genel DNS hizmeti var. VPN hizmetlerini kullanmasa bile bunu kullanabilirsiniz.

DNS sunucularının IP adresini girebilirsiniz Ayarlar> Gelişmiş> Özel DNS sunucusunu kullanın.

Bununla birlikte, özel DNS kullanmak gizliliğinizi zayıflatır, özellikle de olursanız’o belirli DNS barındırma hizmeti hakkında emin.

Bir DNS sunucusu verilerinizi günlüğe kaydedebilir ve web etkinliğinizin üzerinden geçebilir. Bu nedenle’Sesayi, özel güvenilmez olmayan DNS sunucularını kullanmak için reçete edilmez. Kesin olarak, yapmazsın’Çoğu durumda özel bir DNS kurulumuna ihtiyaç duyar ve onsuz daha iyidir.

Yani, bu Mullvad’ın çoğunu kapsıyor’S VPN özellikleri. Gizlilik ve performans taleplerini doğrulamak için bazı temel VPN testleri hakkında daha fazla bölüm.

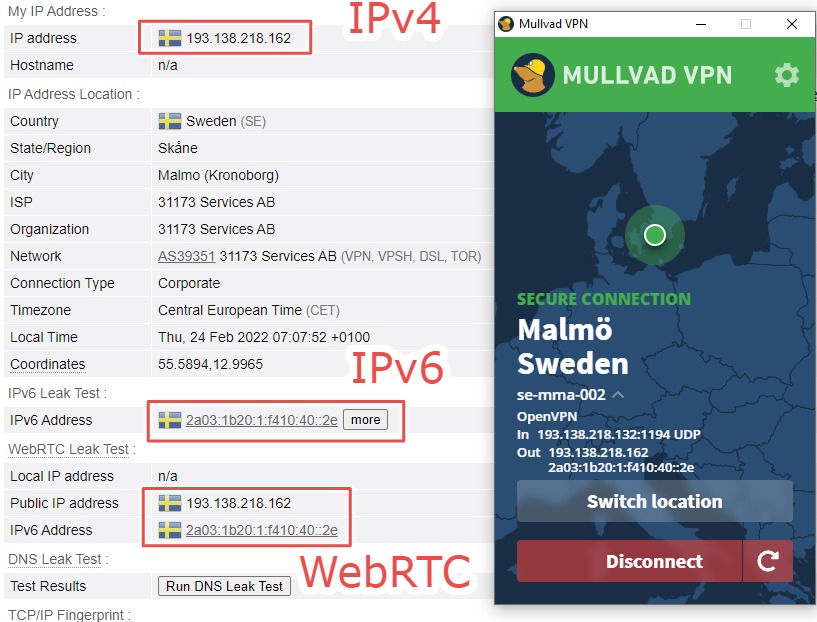

IP ve Webrtc Testi

Bu, kullanıcıların bir VPN ile istediği ilk şeylerden biri: Anonim bir IP adresi. Mullvad VPN ile, anonim bir IPv4 adresiniz var ve Don’lu olsanız bile bir IPv6 adresi kullanabilirsiniz’t başlangıçta bir tane var.

Ama geçiş yapabilirsiniz IPv6’yı Etkinleştir Eğer yapmazsan’maskeli bir tane istemiyorum. Devre dışı bırakmak, bir IPv6 adresiniz olsa bile sizi yalnızca bir IPv4 adresi ile geçecektir.

Mullvad VPN, IPv4 ve IPv6 adreslerimi maskeleyerek harika performans gösterdi. Tarayıcı tabanlı WebRTC sızıntılarını da ele almak için mükemmeldi.

IP adresinizi BrowserLeaks adresinden kontrol edebilirsiniz.

DNS-Lake Testi

Bir DNS sunucusu, yeni bir giden bağlantı kurarken bilgisayarınızın iletişim kurduğu ilk şeydir.

Normalde,’DNS isteklerini işleyen ISS’niz. Ancak bu, şifreli bir VPN tüneline bağlandıktan sonra VPN sağlayıcısına geçmelidir, ancak bazı VPN’ler başarısız olmasına rağmen DNS sızıntısına neden olur.

Bir DNS sızıntısı, DNS sorgularınızın VPN’nizi atladığı ve orijinal DNS sunucunuza geri döndüğü zamandır, bu da muhtemelen ISS’niz tarafından işlenir. Bununla birlikte, ISS’niz ziyaret ettiğiniz her web sayfası, indirmeleriniz, tıkladığınız bağlantılar vb. Gibi internet etkinliklerinizi izleyebilir.

Ve bu olmamalı’olmaz. Bir VPN kullanarak temel sütunlardan birini – özelliği – öldüren.

Mullvad VPN ile genişletilmiş bir DNS sızıntı testi yaptık:

Sonuçlar gösteriyor DNS sızıntısı yok Mullvad VPN tüm DNS sorgularını ele aldı.

Şifreleme testi

Ağ analizi, bir süre önce olduğu kadar zor değil. Wireshark gibi araçlar, kötü aktörlerin web tarayıcısı, işletim sistemi, IP adresi vb.

Önceki görüntü tek bir veri paketinden çok şey ortaya koyuyor. Ve web etkinliğinize göre dakikada binlerce seyahat.

Son olarak, bu bilgileri yukarıdaki resimde olduğu gibi şifrelemek için VPN’ye gelir, böylece seyirci hiçbir şey almaz.

Sonuç olarak, şifreleme çalıştı ve ortalama bir kullanıcının endişelenecek hiçbir şeyi yok.

Hız testi

Hız testleri, bir VPN sunucusunun normal şifrelemeden sonra teslim edilme kapasitesini gösterir. Premium VPN’ler sizi asla hayal kırıklığına uğratsa da, hız kelebeği kaçınılmaz.

Bunlar, otomatik protokol seçimi açık olan mullvadvpn ile sonuçlardı:

| Sunucu | Ping (MS) | İndir (MBPS) | Yükleme (MBPS) | Yaklaşık. Mesafe (km) |

| Varsayılan | 6 | 48.72 | 39.86 | Na |

| Singapur | 75 | 46.1 | 45.36 | 6200 |

| Stockholm, İsveç | 354 | 42.31 | 17.32 | 5720 |

| Manchester, İngiltere | 327 | 29.7 | 21.54 | 6900 |

| Miami, Florida, ABD | 467 | 31.25 | 10.96 | 13.700 |

Ancak, gerçek deneyim anlık sunucu yükü, içerik sunucusunun VPN sunucusundan mesafesi, kullanıcı konumu vb.

Mullvad VPN ile bir dezavantajı, ProtonVPN’de olduğu gibi sunucu yükünden bahsetmez. O’Daha iyi performans için daha az kalabalık bir sunucu seçmede yararlı bir parametre yararlı.

Ancak, hız kısalması Mullvad VPN ile ilgili o kadar büyük bir sorun değil.

Mullvad VPN: Son izlenimler

Mullvad VPN, faturalandırdığı miktar için iyidir. Düz fiyatlandırması herhangi bir belirsizliği azaltır ve abone olurken kullanıcılarını güçlendirir. Port yönlendirme, başka bir premium özelliktir’ya bazı üst VPN sağlayıcılarında yok (e.G., Nordvpn) veya pureVPN gibi başkalarıyla ücretli bir eklenti olarak geliyor.

Ancak, mullvad’a ihtiyaç duyan yönler’Dikkat, sunucu sayısıdır (şu anda sadece 700+ vardır), coğrafi engelleme (Netflix, BBC iPlayer, Hulu, vb.) ve VPN uygulaması içinde yardım metinleri sağlamak.

ProtonVPN olarak bu konuda harika olan bazı VPN’lerimiz olsa da, aylık abonelikler için iki kat daha pahalıdır.

Ve Basın Vakfı Özgürlüğü Mullvad VPN’yi övüyor, açıkça esasına katkıda bulunuyor. Ayrıca, saygın Mozilla VPN ayrıca Mullvad VPN sunucuları kullanır.

Ancak,’Son çağrınızı yapmadan önce ProtonVPN incelememizden geçin.

Mullvad özellikleri

- Başlarken

- Kullanıcı arayüzü

- Otomatik Bağlantı ve Adblocker

- Entegre öldürme anahtarı

- Bölünmüş tünel

- Tünel protokolü

- MultiHop (Köprü Sunucuları)

- Port yönlendirme

- Özel DNS Sunucusu

- IP ve Webrtc Testi

- DNS-Lake Testi

- Şifreleme testi

- Hız testi